Arkitekturer för identitets- och åtkomsthantering (IAM) tillhandahåller ramverk för att skydda data och resurser. Interna nätverk upprättar säkerhetsgränser i lokala system. I molnmiljöer räcker inte perimeternätverk och brandväggar för att hantera åtkomst till appar och data. I stället förlitar sig offentliga molnsystem på identitetslösningar för gränssäkerhet.

En identitetslösning styr åtkomsten till en organisations appar och data. Användare, enheter och program har identiteter. IAM-komponenter stöder autentisering och auktorisering av dessa och andra identiteter. Autentiseringsprocessen styr vem eller vad som använder ett konto. Auktorisering styr vad användaren kan göra i program.

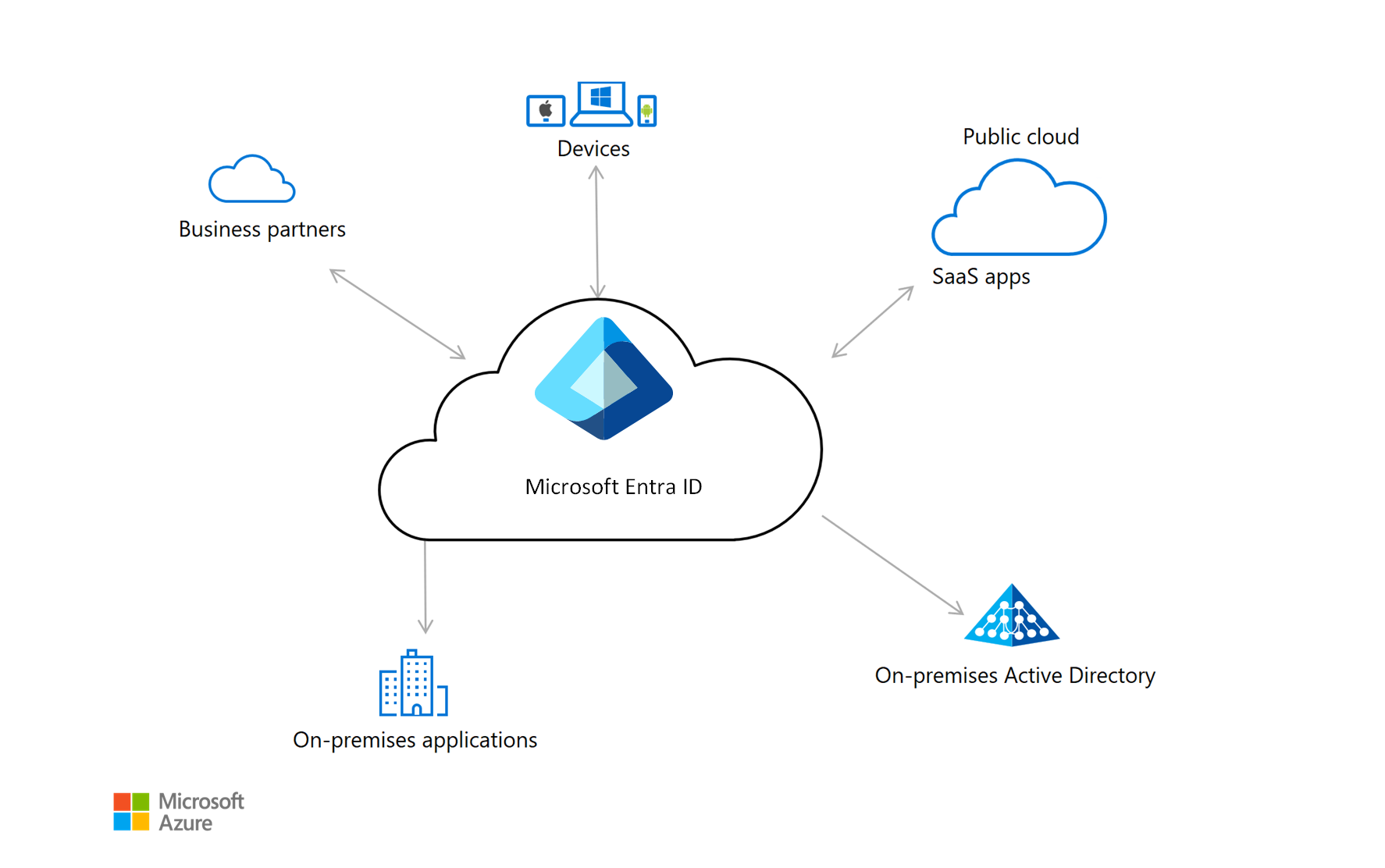

Oavsett om du precis har börjat utvärdera identitetslösningar eller vill utöka din nuvarande implementering erbjuder Azure många alternativ. Ett exempel är Microsoft Entra ID, en molntjänst som tillhandahåller funktioner för identitetshantering och åtkomstkontroll. Om du vill välja en lösning börjar du med att lära dig mer om den här tjänsten och andra Azure-komponenter, verktyg och referensarkitekturer.

Introduktion till identitet i Azure

Om du är nybörjare på IAM är det bästa stället att börja på Microsoft Learn. Den här kostnadsfria onlineplattformen erbjuder videor, självstudier och praktisk utbildning för olika produkter och tjänster.

Följande resurser kan hjälpa dig att lära dig grundbegreppen i IAM.

Utbildningsvägar

- Grunderna för Microsofts säkerhet, efterlevnad och identitet: Beskriv funktionerna i Microsofts lösningar för identitets- och åtkomsthantering

- Implementera Microsoft-identitet – Associera

- SC-300: Implementera en identitetshanteringslösning

- MS-500 del 1 – Implementera och hantera identitet och åtkomst

Moduler

Sökväg till produktion

När du har gått igenom grunderna för identitetshantering är nästa steg att utveckla din lösning.

Designa

Om du vill utforska alternativ för identitetslösningar kan du läsa följande resurser:

En jämförelse av tre tjänster som ger åtkomst till en central identitet finns i Jämför självhanterade Active Directory-domän Services, Microsoft Entra-ID och hanterade Microsoft Entra Domain Services.

Information om hur du associerar faktureringserbjudanden med en Microsoft Entra-klient finns i Azure-faktureringserbjudanden och Active Directory-klientorganisationer.

Information om hur du utvärderar alternativ för en identitets- och åtkomstgrund finns i Designområdet för azure-identitets- och åtkomsthantering.

Information om hur du kan organisera resurser som du distribuerar till molnet finns i Resursorganisation.

En jämförelse av olika autentiseringsalternativ finns i Välj rätt autentiseringsmetod för din Hybrididentitetslösning för Microsoft Entra.

En omfattande hybrididentitetslösning finns i Så levererar Microsoft Entra-ID molnstyrd hantering för lokala arbetsbelastningar.

Information om hur Microsoft Entra Connect integrerar lokala kataloger med Microsoft Entra-ID finns i Vad är Microsoft Entra Connect?.

Implementering

När du har bestämt dig för en metod kommer implementeringen härnäst. Se följande resurser för distributionsrekommendationer:

En serie artiklar och kodexempel för en lösning med flera klienter finns i Identitetshantering i program med flera klienter.

Information om hur du distribuerar Microsoft Entra-ID finns i följande resurser:

Mer information om hur du använder Microsoft Entra-ID för att skydda ett ensidesprogram finns i självstudierna i Registrera ett ensidesprogram med Microsofts identitetsplattform.

Bästa praxis

Med funktioner som automatisering, självbetjäning och enkel inloggning kan Microsoft Entra ID öka produktiviteten. Allmän information om hur du drar nytta av den här tjänsten finns i Fyra steg till en stark identitetsgrund med Microsoft Entra-ID.

Information om hur du kontrollerar om Microsoft Entra-implementeringen överensstämmer med Azure Security Benchmark version 2.0 finns i Azure-säkerhetsbaslinje för Microsoft Entra-ID.

Vissa lösningar använder privata slutpunkter i klientorganisationer för att ansluta till Azure-tjänster. Om du vill se riktlinjer för säkerhetsproblem som rör privata slutpunkter kan du läsa Begränsa privata slutpunktsanslutningar mellan klientorganisationer i Azure.

Rekommendationer för följande scenarier finns i Integrera lokala AD-domäner med Microsoft Entra-ID:

- Ge organisationens fjärranvändare åtkomst till dina Azure-webbappar

- Implementera självbetjäningsfunktioner för slutanvändare

- Använda ett lokalt nätverk och ett virtuellt nätverk som inte är anslutna via en VPN-tunnel (virtuellt privat nätverk) eller ExpressRoute-krets

Allmän information och riktlinjer för migrering av program till Microsoft Entra-ID finns i följande artiklar:

Svit med baslinjeimplementeringar

Dessa referensarkitekturer tillhandahåller baslinjeimplementeringar för olika scenarier:

- Skapa en AD DS-resursskog i Azure

- Distribuera AD DS i ett virtuellt Azure-nätverk

- Utöka lokal AD FS till Azure

Håll dig uppdaterad med identitet

Microsoft Entra ID får kontinuerligt förbättringar.

- Information om hur du håller koll på den senaste utvecklingen finns i Nyheter i Microsoft Entra-ID?.

- En översikt som visar nya viktiga funktioner och tjänster finns i Azure-uppdateringar.

Ytterligare resurser

Följande resurser ger praktiska rekommendationer och information för specifika scenarier.

Microsoft Entra-ID i utbildningsmiljöer

- Introduktion till Microsoft Entra-klienter

- Utforma en arkitektur med flera kataloger för stora institutioner

- Designa klientkonfiguration

- Utforma strategier för autentisering och autentiseringsuppgifter

- Utforma en kontostrategi

- Utforma identitetsstyrning

- Uppdaterad vägledning för Microsoft 365 EDU-distribution under COVID-19