Arkiverad viktig information

Sammanfattning

Azure HDInsight är en av de mest populära tjänsterna bland företagskunder för analys med öppen källkod i Azure. Prenumerera på viktig information om HDInsight för uppdaterad information om HDInsight och alla HDInsight-versioner.

Om du vill prenumerera klickar du på knappen "watch" i banderollen och ser upp för HDInsight-versioner.

Versionsinformation

Utgivningsdatum: 30 aug 2024

Kommentar

Det här är en snabbkorrigering/underhållsversion för resursprovidern. Mer information finns i Resursprovider.

Azure HDInsight släpper regelbundet underhållsuppdateringar för att leverera felkorrigeringar, prestandaförbättringar och säkerhetskorrigeringar som säkerställer att du håller dig uppdaterad med dessa uppdateringar garanterar optimal prestanda och tillförlitlighet.

Den här versionsanteckningen gäller för

HDInsight 5.1-version.

HDInsight 5.0-version.

HDInsight 4.0-version.

HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionsanteckningen gäller för 2407260448. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se HDInsight 5.x-komponentversioner.

Problemet har åtgärdats

- Standardfelkorrigering för databas.

Kommer snart

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- Aviseringar om pensionering för HDInsight 4.0 och HDInsight 5.0.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A.

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community.

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 9 aug 2024

Den här versionsanteckningen gäller för

HDInsight 5.1-version.

HDInsight 5.0-version.

HDInsight 4.0-version.

HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionsanteckningen gäller för 2407260448. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se HDInsight 5.x-komponentversioner.

Uppdateringar

Tillägg av Azure Monitor-agenten för Log Analytics i HDInsight

Tillägg av SystemMSI och automatiserad DCR för Log Analytics, med tanke på utfasningen av den nya Azure Monitor-upplevelsen (förhandsversion).

Kommentar

Effektiva avbildningsnummer 2407260448, kunder som använder portalen för log analytics har standardmiljön för Azure Monitor-agenten . Om du vill växla till Azure Monitor-upplevelsen (förhandsversion) kan du fästa klustren på gamla bilder genom att skapa en supportbegäran.

Utgivningsdatum: 05 jul 2024

Kommentar

Det här är en snabbkorrigering/underhållsversion för resursprovidern. Mer information finns i Resursprovider

Åtgärdade problem

HOBO-taggar skriver över användartaggar.

- HOBO-taggar skriver över användartaggar på underresurser i skapande av HDInsight-kluster.

Utgivningsdatum: 19 juni 2024

Den här versionsanteckningen gäller för

HDInsight 5.1-version.

HDInsight 5.0-version.

HDInsight 4.0-version.

HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionsanteckningen gäller för 2406180258. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se HDInsight 5.x-komponentversioner.

Åtgärdade problem

Säkerhetsförbättringar

- Förbättringar av hur du använder taggar för kluster i enlighet med SFI-kraven .

- Förbättringar av avsökningsskript enligt SFI-kraven .

Förbättringar i HDInsight Log Analytics med stöd för systemhanterad identitet för HDInsight-resursprovider.

Tillägg av ny aktivitet för att uppgradera agentversionen för den gamla avbildningen

mdsd(skapad före 2024).Aktivera MISE i gateway som en del av de fortsatta förbättringarna för MSAL-migrering.

Införliva Spark Thrift Server

Httpheader hiveConfi Jetty HTTP ConnectionFactory.Återställ RANGER-3753 och RANGER-3593.

Implementeringen

setOwnerUsersom anges i Ranger 2.3.0-versionen har ett kritiskt regressionsfel när den används av Hive. När HiveServer2 försöker utvärdera principerna i Ranger 2.3.0 försöker Ranger Client hämta ägaren till hive-tabellen genom att anropa metaarkivet i funktionen setOwnerUser som i princip anropar lagring för att kontrollera åtkomsten för tabellen. Det här problemet gör att frågorna körs långsamt när Hive körs på 2.3.0 Ranger.

Nya regioner har lagts till

- Italien, norra

- Israel, centrala

- Spanien, centrala

- Mexiko, centrala

- Jio, Indien, centrala

Lägg till i arkivanteckningar för juni 2024

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- Aviseringar om pensionering för HDInsight 4.0 och HDInsight 5.0.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A.

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community.

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 16 maj 2024

Den här versionsanteckningen gäller för

HDInsight 5.0-version.

HDInsight 4.0-version.

HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionsanteckningen gäller för 2405081840. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se HDInsight 5.x-komponentversioner.

Problem har åtgärdats

- Api har lagts till i gatewayen för att hämta token för Keyvault som en del av SFI-initiativet.

- I den nya loggövervakartabellen

HDInsightSparkLogsför loggtypSparkDriverLogsaknades några av fälten. Exempel:LogLevel & MessageDen här versionen lägger till de fält som saknas i scheman och fast formatering förSparkDriverLog. - Livy-loggar är inte tillgängliga i Log Analytics-övervakningstabellen

SparkDriverLog, vilket berodde på ett problem med livy-loggkällans sökväg och loggparsing regex iSparkLivyLogkonfigurationer. - Alla HDInsight-kluster som använder ADLS Gen2 som ett primärt lagringskonto kan utnyttja MSI-baserad åtkomst till någon av De Azure-resurser (till exempel SQL, Keyvaults) som används i programkoden.

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- Aviseringar om pensionering för HDInsight 4.0 och HDInsight 5.0.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A.

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community.

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 15 april 2024

Den här versionsanteckningen gäller för HDInsight 5.1-versionen.

HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionsanteckningen gäller för 2403290825. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se HDInsight 5.x-komponentversioner.

Problem har åtgärdats

- Felkorrigeringar för Ambari DB, Hive Warehouse Controller (HWC), Spark, HDFS

- Felkorrigeringar för Log Analytics-modulen för HDInsightSparkLogs

- CVE-korrigeringar för HDInsight-resursprovidern.

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- Aviseringar om pensionering för HDInsight 4.0 och HDInsight 5.0.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A.

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community.

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 15 februari 2024

Den här versionen gäller för HDInsight 4.x- och 5.x-versioner. HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2401250802. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se

Nya funktioner

- Apache Ranger-stöd för Spark SQL i Spark 3.3.0 (HDInsight version 5.1) med Enterprise-säkerhetspaket. Läs mer om den här.

Problem har åtgärdats

- Säkerhetskorrigeringar från Ambari- och Oozie-komponenter

Kommer snart

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Nästa steg

- Azure HDInsight: Vanliga frågor och svar

- Konfigurera uppdateringsschema för operativsystemet för Linux-baserade HDInsight-kluster

- Föregående versionsanteckning

Azure HDInsight är en av de mest populära tjänsterna bland företagskunder för analys med öppen källkod i Azure. Om du vill prenumerera på viktig information kan du titta på versioner på den här GitHub-lagringsplatsen.

Utgivningsdatum: 10 januari 2024

Den här snabbkorrigeringsversionen gäller för HDInsight 4.x- och 5.x-versioner. HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2401030422. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

Kommentar

Ubuntu 18.04 stöds under Extended Security Maintenance (ESM) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

För arbetsbelastningsspecifika versioner, se

Åtgärdade problem

- Säkerhetskorrigeringar från Ambari- och Oozie-komponenter

Kommer snart

Kommer snart

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 26 oktober 2023

Den här versionen gäller för HDInsight 4.x och 5.x HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2310140056. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

För arbetsbelastningsspecifika versioner, se

Nyheter

HDInsight meddelar allmän tillgänglighet för HDInsight 5.1 från och med den 1 november 2023. Den här versionen ger en fullständig stackuppdatering av de öppen källkod komponenterna och integreringarna från Microsoft.

- De senaste versionerna med öppen källkod – HDInsight 5.1 levereras med den senaste stabila versionen med öppen källkod. Kunder kan dra nytta av alla senaste öppen källkod funktioner, Prestandaförbättringar för Microsoft och Buggkorrigeringar.

- Secure – De senaste versionerna levereras med de senaste säkerhetskorrigeringarna, både säkerhetskorrigeringar med öppen källkod och säkerhetsförbättringar från Microsoft.

- Lägre TCO – Med prestandaförbättringar kan kunderna sänka driftskostnaderna, tillsammans med förbättrad autoskalning.

Klusterbehörigheter för säker lagring

- Kunder kan ange (när klustret skapas) om en säker kanal ska användas för HDInsight-klusternoder för att ansluta lagringskontot.

Skapa HDInsight-kluster med anpassade virtuella nätverk.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

Microsoft Network/virtualNetworks/subnets/join/actionutföra skapandeåtgärder. Kunden kan stöta på fel vid skapande om den här kontrollen inte är aktiverad.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

ABFS-kluster som inte är ESP-kluster [klusterbehörigheter för läsbart ord]

- ABFS-kluster som inte är ESP-kluster hindrar icke-Hadoop-gruppanvändare från att köra Hadoop-kommandon för lagringsåtgärder. Den här ändringen förbättrar klustrets säkerhetsstatus.

Uppdatering av infogad kvot.

- Nu kan du begära kvotökning direkt från sidan Min kvot, med det direkta API-anropet är det mycket snabbare. Om API-anropet misslyckas kan du skapa en ny supportbegäran om kvotökning.

Kommer snart

Kommer snart

Maxlängden för klusternamnet kommer att ändras till 45 tecken från 59 tecken för att förbättra säkerheten för kluster. Den här ändringen distribueras till alla regioner som startar den kommande versionen.

Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD).

- För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A

Vi lyssnar: Du är välkommen att lägga till fler idéer och andra ämnen här och rösta på dem – HDInsight-idéer och följ oss för fler uppdateringar om AzureHDInsight Community

Kommentar

Den här versionen behandlar följande CVE:er som släpptes av MSRC den 12 september 2023. Åtgärden är att uppdatera till den senaste avbildningen 2308221128 eller 2310140056. Kunderna uppmanas att planera i enlighet med detta.

| CVE | Allvarlighet | CVE-rubrik | Anmärkning |

|---|---|---|---|

| CVE-2023-38156 | Viktigt! | Höjning av sårbarhet för privilegier av Azure HDInsight Apache Ambari | Ingår i avbildning 2308221128 eller 2310140056 |

| CVE-2023-36419 | Viktigt! | Höjning av sårbarhet för privilegier av Azure HDInsight Apache Oozie schemaläggare för arbetsflöde | Tillämpa Skriptåtgärd på dina kluster eller uppdatera till 2310140056 avbildning |

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 7 september 2023

Den här versionen gäller för HDInsight 4.x och 5.x HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2308221128. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

För arbetsbelastningsspecifika versioner, se

Viktigt!

Den här versionen behandlar följande CVE:er som släpptes av MSRC den 12 september 2023. Åtgärden är att uppdatera till den senaste 2308221128. Kunderna uppmanas att planera i enlighet med detta.

| CVE | Allvarlighet | CVE-rubrik | Anmärkning |

|---|---|---|---|

| CVE-2023-38156 | Viktigt! | Höjning av sårbarhet för privilegier av Azure HDInsight Apache Ambari | Ingår i 2308221128 bild |

| CVE-2023-36419 | Viktigt! | Höjning av sårbarhet för privilegier av Azure HDInsight Apache Oozie schemaläggare för arbetsflöde | Tillämpa skriptåtgärd på dina kluster |

Kommer snart

- Maxlängden för klusternamnet kommer att ändras till 45 tecken från 59 tecken för att förbättra säkerheten för kluster. Ändringen kommer att genomföras senast den 30 september 2023.

- Klusterbehörigheter för säker lagring

- Kunder kan ange (när klustret skapas) om en säker kanal ska användas för HDInsight-klusternoder för att kontakta lagringskontot.

- Uppdatering av infogad kvot.

- Begärandekvoter ökar direkt från sidan Min kvot, vilket blir ett direkt API-anrop, vilket är snabbare. Om APdI-anropet misslyckas måste kunderna skapa en ny supportbegäran om kvotökning.

- Skapa HDInsight-kluster med anpassade virtuella nätverk.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

Microsoft Network/virtualNetworks/subnets/join/actionutföra skapandeåtgärder. Kunderna skulle behöva planera i enlighet med detta eftersom den här ändringen skulle vara en obligatorisk kontroll för att undvika klusterskapandefel före den 30 september 2023.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD). För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- ABFS-kluster som inte är ESP-kluster [Klusterbehörigheter för Läsbart ord]

- Planera att införa en ändring i ABFS-kluster som inte är ESP-kluster, vilket hindrar icke-Hadoop-gruppanvändare från att köra Hadoop-kommandon för lagringsåtgärder. Den här ändringen för att förbättra klustrets säkerhetsstatus. Kunderna måste planera för uppdateringar före 30 september 2023.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A

Du är välkommen att lägga till fler förslag och idéer och andra ämnen här och rösta på dem - HDInsight Community (azure.com).

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 25 juli 2023

Den här versionen gäller för HDInsight 4.x och 5.x HDInsight-versionen kommer att vara tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2307201242. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.1: Ubuntu 18.04.5 LTS Linux Kernel 5.4

För arbetsbelastningsspecifika versioner, se

Vad är det senaste

Vad är det senaste

- HDInsight 5.1 stöds nu med ESP-kluster.

- Uppgraderad version av Ranger 2.3.0 och Oozie 5.2.1 är nu en del av HDInsight 5.1

- Spark 3.3.1-klustret (HDInsight 5.1) levereras med Hive Warehouse Connector (HWC) 2.1, som fungerar tillsammans med klustret Interaktiv fråga (HDInsight 5.1).

- Ubuntu 18.04 stöds under ESM (utökat säkerhetsunderhåll) av Azure Linux-teamet för Azure HDInsight juli 2023 och senare.

Viktigt!

Den här versionen behandlar följande CVE:er som släpptes av MSRC den 8 augusti 2023. Åtgärden är att uppdatera till den senaste avbildningen 2307201242. Kunderna uppmanas att planera i enlighet med detta.

| CVE | Allvarlighet | CVE-rubrik |

|---|---|---|

| CVE-2023-35393 | Viktigt! | Sårbarhet för Azure Apache Hive-förfalskning |

| CVE-2023-35394 | Viktigt! | Sårbarhet för förfalskning av Azure HDInsight Jupyter Notebook |

| CVE-2023-36877 | Viktigt! | Azure Apache Oozie Spoofing Vulnerability |

| CVE-2023-36881 | Viktigt! | Azure Apache Ambari Spoofing Vulnerability |

| CVE-2023-38188 | Viktigt! | Sårbarhet för Azure Apache Hadoop-förfalskning |

Kommer snart

Kommer snart

- Maxlängden för klusternamnet kommer att ändras till 45 tecken från 59 tecken för att förbättra säkerheten för kluster. Kunder måste planera för uppdateringarna före den 30 september 2023.

- Klusterbehörigheter för säker lagring

- Kunder kan ange (när klustret skapas) om en säker kanal ska användas för HDInsight-klusternoder för att kontakta lagringskontot.

- Uppdatering av infogad kvot.

- Begärandekvoter ökar direkt från sidan Min kvot, vilket blir ett direkt API-anrop, vilket är snabbare. Om API-anropet misslyckas måste kunderna skapa en ny supportbegäran om kvotökning.

- Skapa HDInsight-kluster med anpassade virtuella nätverk.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

Microsoft Network/virtualNetworks/subnets/join/actionutföra skapandeåtgärder. Kunderna skulle behöva planera i enlighet med detta eftersom den här ändringen skulle vara en obligatorisk kontroll för att undvika klusterskapandefel före den 30 september 2023.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD). För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- ABFS-kluster som inte är ESP-kluster [Klusterbehörigheter för Läsbart ord]

- Planera att införa en ändring i ABFS-kluster som inte är ESP-kluster, vilket hindrar icke-Hadoop-gruppanvändare från att köra Hadoop-kommandon för lagringsåtgärder. Den här ändringen för att förbättra klustrets säkerhetsstatus. Kunder måste planera för uppdateringarna före den 30 september 2023.

Kontakta Azure Support om du har fler frågor.

Du kan alltid fråga oss om HDInsight i Azure HDInsight – Microsoft Q&A

Du är välkommen att lägga till fler förslag och idéer och andra ämnen här och rösta på dem – HDInsight Community (azure.com) och följ oss för fler uppdateringar om X

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 08 maj 2023

Den här versionen gäller för HDInsight 4.x- och 5.x HDInsight-versionen är tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2304280205. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

För arbetsbelastningsspecifika versioner, se

![]()

Azure HDInsight 5.1 har uppdaterats med

- Apache HBase 2.4.11

- Apache Phoenix 5.1.2

- Apache Hive 3.1.2

- Apache Spark 3.3.1

- Apache Tez 0.9.1

- Apache Zeppelin 0.10.1

- Apache Livy 0.5

- Apache Kafka 3.2.0

Kommentar

- Alla komponenter är integrerade med Hadoop 3.3.4 & ZK 3.6.3

- Alla ovan uppgraderade komponenter är nu tillgängliga i icke-ESP-kluster för offentlig förhandsversion.

![]()

Förbättrad autoskalning för HDInsight

Azure HDInsight har gjort betydande förbättringar av stabilitet och svarstid för autoskalning. De viktigaste ändringarna omfattar förbättrad feedbackloop för skalningsbeslut, betydande förbättringar av svarstiden för skalning och stöd för återtagande av de inaktiverade noderna, Läs mer om förbättringarna, hur du konfigurerar och migrerar klustret till förbättrad autoskalning. Den förbättrade autoskalningsfunktionen är tillgänglig från och med den 17 maj 2023 i alla regioner som stöds.

Azure HDInsight ESP för Apache Kafka 2.4.1 är nu allmänt tillgängligt.

Azure HDInsight ESP för Apache Kafka 2.4.1 har varit i offentlig förhandsversion sedan april 2022. Efter anmärkningsvärda förbättringar av CVE-korrigeringar och stabilitet blir Azure HDInsight ESP Kafka 2.4.1 nu allmänt tillgänglig och redo för produktionsarbetsbelastningar. Läs mer om hur du konfigurerar och migrerar.

Kvothantering för HDInsight

HDInsight allokerar för närvarande kvoten till kundprenumerationer på regional nivå. Kärnorna som allokeras till kunder är generiska och klassificeras inte på vm-familjenivå (till exempel

Dv2,Ev3,Eav4osv.).HDInsight introducerade en förbättrad vy som ger en detaljerad och klassificering av kvoter för virtuella datorer på familjenivå. Med den här funktionen kan kunderna visa aktuella och återstående kvoter för en region på vm-familjenivå. Med den förbättrade vyn har kunderna bättre synlighet, för planeringskvoter och en bättre användarupplevelse. Den här funktionen är för närvarande tillgänglig i HDInsight 4.x och 5.x för EUAP-regionen USA, östra. Andra regioner att följa senare.

Mer information finns i Planera klusterkapacitet i Azure HDInsight | Microsoft Learn

![]()

- Polen, centrala

- Den maximala längden på klusternamnet ändras till 45 från 59 tecken för att förbättra klusters säkerhetsstatus.

- Klusterbehörigheter för säker lagring

- Kunder kan ange (när klustret skapas) om en säker kanal ska användas för HDInsight-klusternoder för att kontakta lagringskontot.

- Uppdatering av infogad kvot.

- Begärandekvoter ökar direkt från sidan Min kvot, vilket är ett direkt API-anrop, vilket är snabbare. Om API-anropet misslyckas måste kunderna skapa en ny supportbegäran om kvotökning.

- Skapa HDInsight-kluster med anpassade virtuella nätverk.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

Microsoft Network/virtualNetworks/subnets/join/actionutföra skapandeåtgärder. Kunderna skulle behöva planera i enlighet med detta eftersom detta skulle vara en obligatorisk kontroll för att undvika klusterskapandefel.

- För att förbättra den övergripande säkerhetsstatusen för HDInsight-kluster måste HDInsight-kluster som använder anpassade virtuella nätverk se till att användaren måste ha behörighet att

- Virtuella datorer i Basic- och Standard A-serien dras tillbaka.

- Den 31 augusti 2024 drar vi tillbaka virtuella datorer i Basic- och Standard A-serien. Innan det datumet måste du migrera dina arbetsbelastningar till virtuella datorer i Av2-serien, vilket ger mer minne per vCPU och snabbare lagring på solid state-enheter (SSD). För att undvika tjänststörningar migrerar du dina arbetsbelastningar från virtuella datorer i Basic- och Standard A-serien till virtuella datorer i Av2-serien före den 31 augusti 2024.

- Icke-ESP ABFS-kluster [Klusterbehörigheter för world readable]

- Planera att införa en ändring i ABFS-kluster som inte är ESP-kluster, vilket hindrar icke-Hadoop-gruppanvändare från att köra Hadoop-kommandon för lagringsåtgärder. Den här ändringen för att förbättra klustrets säkerhetsstatus. Kunderna måste planera för uppdateringarna.

Utgivningsdatum: 28 februari 2023

Den här versionen gäller för HDInsight 4.0. och 5.0, 5.1. HDInsight-versionen är tillgänglig för alla regioner under flera dagar. Den här versionen gäller för 2302250400. Hur kontrollerar du avbildningsnumret?

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

För arbetsbelastningsspecifika versioner, se

Viktigt!

Microsoft har utfärdat CVE-2023-23408, som är fast i den aktuella versionen och kunderna uppmanas att uppgradera sina kluster till den senaste avbildningen.

![]()

HDInsight 5.1

Vi har börjat lansera en ny version av HDInsight 5.1. Alla nya versioner med öppen källkod har lagts till som inkrementella versioner i HDInsight 5.1.

Mer information finns i HDInsight 5.1.0-versionen

![]()

Kafka 3.2.0-uppgradering (förhandsversion)

- Kafka 3.2.0 innehåller flera viktiga nya funktioner/förbättringar.

- Uppgraderad Zookeeper till 3.6.3

- Stöd för Kafka Streams

- Starkare leveransgarantier för Kafka-producenten aktiverade som standard.

log4j1.x ersattes medreload4j.- Skicka ett tips till partitionsledaren för att återställa partitionen.

JoinGroupRequestochLeaveGroupRequesthar en orsak bifogad.- Antal mått för broker har lagts till8.

- Speglingsförbättringar

Maker2.

HBase 2.4.11-uppgradering (förhandsversion)

- Den här versionen har nya funktioner, till exempel tillägg av nya typer av cachelagringsmekanismer för blockcache, möjligheten att ändra

hbase:meta tableoch visahbase:metatabellen från HBase WEB-användargränssnittet.

Phoenix 5.1.2-uppgradering (förhandsversion)

- Phoenix-versionen uppgraderades till 5.1.2 i den här versionen. Den här uppgraderingen omfattar Phoenix Query Server. Phoenix Query Server proxyservrar standard Phoenix JDBC-drivrutin och ger ett bakåtkompatibelt trådprotokoll för att anropa den JDBC-drivrutinen.

Ambari-CV:er

- Flera Ambari-CV:er är fasta.

Kommentar

ESP stöds inte för Kafka och HBase i den här versionen.

![]()

Vad händer härnäst?

- Autoskalning

- Autoskalning med förbättrad svarstid och flera förbättringar

- Ändringsbegränsning för klusternamn

- Den maximala längden på klusternamnet ändras till 45 från 59 i Offentliga, Azure Kina och Azure Government.

- Klusterbehörigheter för säker lagring

- Kunder kan ange (när klustret skapas) om en säker kanal ska användas för HDInsight-klusternoder för att kontakta lagringskontot.

- Icke-ESP ABFS-kluster [Klusterbehörigheter för world readable]

- Planera att införa en ändring i ABFS-kluster som inte är ESP-kluster, vilket hindrar icke-Hadoop-gruppanvändare från att köra Hadoop-kommandon för lagringsåtgärder. Den här ändringen för att förbättra klustrets säkerhetsstatus. Kunderna måste planera för uppdateringarna.

- Uppgraderingar med öppen källkod

- Apache Spark 3.3.0 och Hadoop 3.3.4 är under utveckling på HDInsight 5.1 och innehåller flera viktiga nya funktioner, prestanda och andra förbättringar.

Kommentar

Vi rekommenderar kunder att använda till de senaste versionerna av HDInsight-avbildningar när de får det bästa av öppen källkod uppdateringar, Azure-uppdateringar och säkerhetskorrigeringar. Mer information finns i Metodtips.

Utgivningsdatum: 12 december 2022

Den här versionen gäller för HDInsight 4.0. och 5.0 HDInsight-versionen görs tillgänglig för alla regioner under flera dagar.

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

OS-versioner

- HDInsight 4.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

- HDInsight 5.0: Ubuntu 18.04.5 LTS Linux Kernel 5.4

![]()

- Log Analytics – Kunder kan aktivera klassisk övervakning för att få den senaste OMS-versionen 14.19. Om du vill ta bort gamla versioner inaktiverar och aktiverar du klassisk övervakning.

- Automatisk utloggning av användargränssnittet i Ambari på grund av inaktivitet. Mer information finns här

- Spark – En ny och optimerad version av Spark 3.1.3 ingår i den här versionen. Vi testade Apache Spark 3.1.2 (tidigare version) och Apache Spark 3.1.3 (aktuell version) med hjälp av TPC-DS-riktmärket. Testet utfördes med E8 V3 SKU för Apache Spark på 1 TB arbetsbelastning. Apache Spark 3.1.3 (aktuell version) överträffade Apache Spark 3.1.2 (tidigare version) med över 40 % i den totala frågekörningen för TPC-DS-frågor med samma maskinvaruspecifikationer. Microsoft Spark-teamet har lagt till optimeringar som är tillgängliga i Azure Synapse med Azure HDInsight. Mer information finns i Påskynda dina dataarbetsbelastningar med prestandauppdateringar till Apache Spark 3.1.2 i Azure Synapse

![]()

- Qatar, centrala

- Tyskland, norra

![]()

HDInsight har flyttat från Azul Zulu Java JDK 8 till

Adoptium Temurin JDK 8, som stöder högkvalitativa TCK-certifierade körningar och tillhörande teknik för användning i Java-ekosystemet.HDInsight har migrerat till

reload4j. Ändringarnalog4jgäller för- Apache Hadoop

- Apache Zookeeper

- Apache Oozie

- Apache Ranger

- Apache Sqoop

- Apache Pig

- Apache Ambari

- Apache Kafka

- Apache Spark

- Apache Zeppelin

- Apache Livy

- Apache Rubix

- Apache Hive

- Apache Tez

- Apache HBase

- OMI

- Apache Pheonix

![]()

HDInsight implementerar TLS1.2 framöver och tidigare versioner uppdateras på plattformen. Om du kör program ovanpå HDInsight och de använder TLS 1.0 och 1.1 uppgraderar du till TLS 1.2 för att undvika avbrott i tjänsterna.

Mer information finns i Så här aktiverar du TLS (Transport Layer Security)

![]()

Stöd upphör för Azure HDInsight-kluster på Ubuntu 16.04 LTS från och med den 30 november 2022. HDInsight börjar släppa klusteravbildningar med Ubuntu 18.04 från den 27 juni 2021. Vi rekommenderar att våra kunder som kör kluster med Ubuntu 16.04 ska återskapa sina kluster med de senaste HDInsight-avbildningarna senast den 30 november 2022.

Mer information om hur du kontrollerar Ubuntu-versionen av klustret finns här

Kör kommandot "lsb_release -a" i terminalen.

Om värdet för egenskapen "Beskrivning" i utdata är "Ubuntu 16.04 LTS" gäller den här uppdateringen för klustret.

![]()

- Stöd för Tillgänglighetszoner val för Kafka- och HBase-kluster (skrivåtkomst).

Felkorrigeringar med öppen källkod

Hive-buggkorrigeringar

| Felkorrigeringar | Apache JIRA |

|---|---|

| HIVE-26127 | INSERT OVERWRITE-fel – Filen hittades inte |

| HIVE-24957 | Felaktiga resultat när underfrågor har COALESCE i korrelationspredikat |

| HIVE-24999 | HiveSubQueryRemoveRule genererar en ogiltig plan för IN-underfrågor med flera korrelationer |

| HIVE-24322 | Om det finns en direkt infogning måste försöks-ID:t kontrolleras när manifestet läss |

| HIVE-23363 | Uppgradera DataNucleus-beroende till 5.2 |

| HIVE-26412 | Skapa gränssnitt för att hämta tillgängliga platser och lägga till standard |

| HIVE-26173 | Uppgradera derbyt till 10.14.2.0 |

| HIVE-25920 | Bump Xerce2 till 2.12.2. |

| HIVE-26300 | Uppgradera Jacksons databindningsversion till 2.12.6.1+ för att undvika CVE-2020-36518 |

Utgivningsdatum: 2022-08-10

Den här versionen gäller för HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar.

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

![]()

Ny funktion

1. Koppla externa diskar i HDI Hadoop/Spark-kluster

HDInsight-klustret levereras med fördefinierat diskutrymme baserat på SKU. Det här utrymmet kanske inte räcker i stora jobbscenarier.

Med den här nya funktionen kan du lägga till fler diskar i klustret, som används som lokal katalog för nodhanteraren. Lägg till antalet diskar i arbetsnoder när HIVE- och Spark-kluster skapas, medan de valda diskarna ingår i nodhanterarens lokala kataloger.

Kommentar

De tillagda diskarna konfigureras endast för lokala nodhanterares kataloger.

Mer information finns här

2. Selektiv loggningsanalys

Selektiv loggningsanalys är nu tillgänglig i alla regioner för offentlig förhandsversion. Du kan ansluta klustret till en log analytics-arbetsyta. När du är aktiverad kan du se loggar och mått som HDInsight-säkerhetsloggar, Yarn Resource Manager, systemmått osv. Du kan övervaka arbetsbelastningar och se hur de påverkar klusterstabiliteten. Med selektiv loggning kan du aktivera/inaktivera alla tabeller eller aktivera selektiva tabeller på log analytics-arbetsytan. Du kan justera källtypen för varje tabell eftersom en tabell har flera källor i den nya versionen av Genèveövervakning.

- Genèveövervakningssystemet använder mdsd(MDS-daemon) som är en övervakningsagent och flytande för insamling av loggar med enhetligt loggningslager.

- Selektiv loggning använder skriptåtgärd för att inaktivera/aktivera tabeller och deras loggtyper. Eftersom det inte öppnar några nya portar eller ändrar någon befintlig säkerhetsinställning finns det därför inga säkerhetsändringar.

- Skriptåtgärden körs parallellt på alla angivna noder och ändrar konfigurationsfilerna för att inaktivera/aktivera tabeller och deras loggtyper.

Mer information finns här

![]()

Åtgärdat

Log Analytics

Log Analytics som är integrerat med Azure HDInsight som kör OMS version 13 kräver en uppgradering till OMS version 14 för att tillämpa de senaste säkerhetsuppdateringarna. Kunder som använder äldre version av klustret med OMS version 13 måste installera OMS version 14 för att uppfylla säkerhetskraven. (Så här kontrollerar du den aktuella versionen och installerar 14)

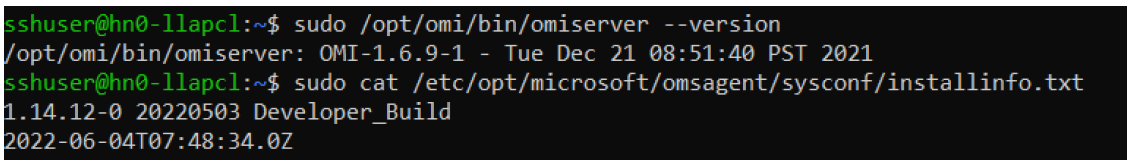

Så här kontrollerar du din aktuella OMS-version

- Logga in på klustret med hjälp av SSH.

- Kör följande kommando i SSH-klienten.

sudo /opt/omi/bin/ominiserver/ --version

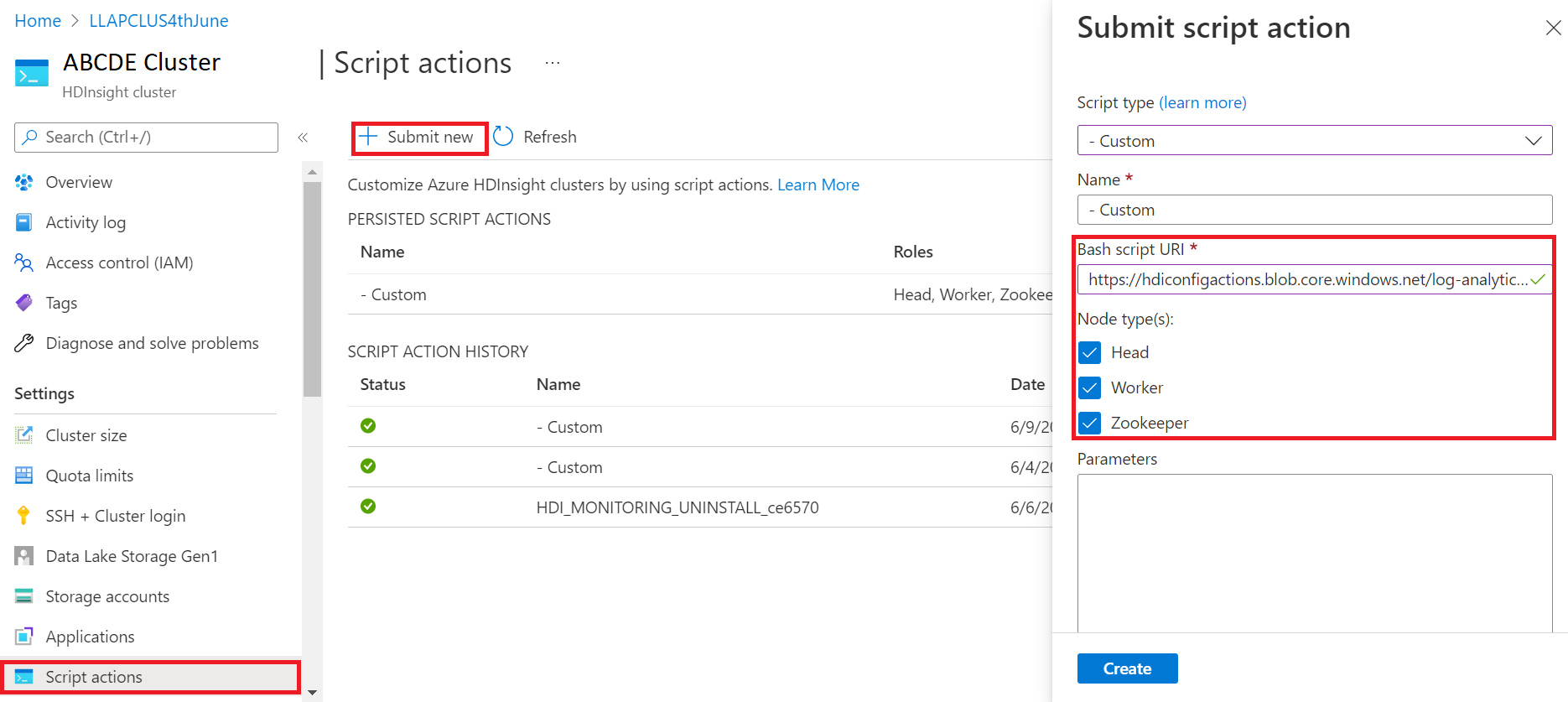

Uppgradera OMS-versionen från 13 till 14

- Logga in på Azure-portalen

- I resursgruppen väljer du HDInsight-klusterresursen

- Välj Skriptåtgärder

- I åtgärdspanelen Skicka skript väljer du Skripttyp som anpassad

- Klistra in följande länk i rutan Bash-skript-URL https://hdiconfigactions.blob.core.windows.net/log-analytics-patch/OMSUPGRADE14.1/omsagent-vulnerability-fix-1.14.12-0.sh

- Välj Nodtyp(er)

- Välj Skapa

Kontrollera att korrigeringen har installerats med hjälp av följande steg:

Logga in på klustret med hjälp av SSH.

Kör följande kommando i SSH-klienten.

sudo /opt/omi/bin/ominiserver/ --version

Andra felkorrigeringar

- Yarn-loggens CLI kunde inte hämta loggarna om någon

TFileär skadad eller tom. - Det gick inte att lösa fel med ogiltig information om tjänstens huvudnamn när OAuth-token hämtades från Azure Active Directory.

- Förbättrad tillförlitlighet för att skapa kluster när över 100 arbetsnoder konfigureras.

Felkorrigeringar med öppen källkod

Felkorrigeringar för TEZ

| Felkorrigeringar | Apache JIRA |

|---|---|

| Tez-byggfel: FileSaver.js hittades inte | TEZ-4411 |

Fel FS-undantag när lager och scratchdir finns på olika FS |

TEZ-4406 |

| TezUtils.createConfFromByteString på Konfiguration större än 32 MB kastar com.google.protobuf.CodedInputStream undantag | TEZ-4142 |

| TezUtils::createByteStringFromConf bör använda snappy i stället för DeflaterOutputStream | TEZ-4113 |

| Uppdatera protobuf-beroendet till 3.x | TEZ-4363 |

Hive-buggkorrigeringar

| Felkorrigeringar | Apache JIRA |

|---|---|

| Perf-optimeringar i ORC-delningsgenerering | HIVE-21457 |

| Undvik att läsa tabellen som ACID när tabellnamnet börjar med "delta", men tabellen är inte transaktionell och BI Split Strategy används | HIVE-22582 |

| Ta bort ett FS#exists-anrop från AcidUtils#getLogicalLength | HIVE-23533 |

| Vektoriserad OrcAcidRowBatchReader.computeOffset och bucketoptimering | HIVE-17917 |

Kända problem

HDInsight är kompatibelt med Apache HIVE 3.1.2. På grund av en bugg i den här versionen visas Hive-versionen som 3.1.0 i hive-gränssnitt. Funktionen påverkas dock inte.

Utgivningsdatum: 2022-08-10

Den här versionen gäller för HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar.

HDInsight använder sig av säkra distributionsmetoder, vilket innebär gradvis regiondistribution. Det kan ta upp till 10 arbetsdagar innan en ny version eller en ny version är tillgänglig i alla regioner.

![]()

Ny funktion

1. Koppla externa diskar i HDI Hadoop/Spark-kluster

HDInsight-klustret levereras med fördefinierat diskutrymme baserat på SKU. Det här utrymmet kanske inte räcker i stora jobbscenarier.

Med den här nya funktionen kan du lägga till fler diskar i klustret, som ska användas som lokal katalog för nodhanteraren. Lägg till antalet diskar i arbetsnoder när HIVE- och Spark-kluster skapas, medan de valda diskarna ingår i nodhanterarens lokala kataloger.

Kommentar

De tillagda diskarna konfigureras endast för lokala nodhanterares kataloger.

Mer information finns här

2. Selektiv loggningsanalys

Selektiv loggningsanalys är nu tillgänglig i alla regioner för offentlig förhandsversion. Du kan ansluta klustret till en log analytics-arbetsyta. När du är aktiverad kan du se loggar och mått som HDInsight-säkerhetsloggar, Yarn Resource Manager, systemmått osv. Du kan övervaka arbetsbelastningar och se hur de påverkar klusterstabiliteten. Med selektiv loggning kan du aktivera/inaktivera alla tabeller eller aktivera selektiva tabeller på log analytics-arbetsytan. Du kan justera källtypen för varje tabell eftersom en tabell har flera källor i den nya versionen av Genèveövervakning.

- Genèveövervakningssystemet använder mdsd(MDS-daemon) som är en övervakningsagent och flytande för insamling av loggar med enhetligt loggningslager.

- Selektiv loggning använder skriptåtgärd för att inaktivera/aktivera tabeller och deras loggtyper. Eftersom det inte öppnar några nya portar eller ändrar någon befintlig säkerhetsinställning finns det därför inga säkerhetsändringar.

- Skriptåtgärden körs parallellt på alla angivna noder och ändrar konfigurationsfilerna för att inaktivera/aktivera tabeller och deras loggtyper.

Mer information finns här

![]()

Åtgärdat

Log Analytics

Log Analytics som är integrerat med Azure HDInsight som kör OMS version 13 kräver en uppgradering till OMS version 14 för att tillämpa de senaste säkerhetsuppdateringarna. Kunder som använder äldre version av klustret med OMS version 13 måste installera OMS version 14 för att uppfylla säkerhetskraven. (Så här kontrollerar du den aktuella versionen och installerar 14)

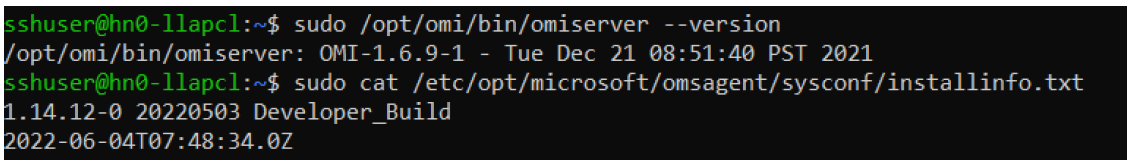

Så här kontrollerar du din aktuella OMS-version

- Logga in på klustret med hjälp av SSH.

- Kör följande kommando i SSH-klienten.

sudo /opt/omi/bin/ominiserver/ --version

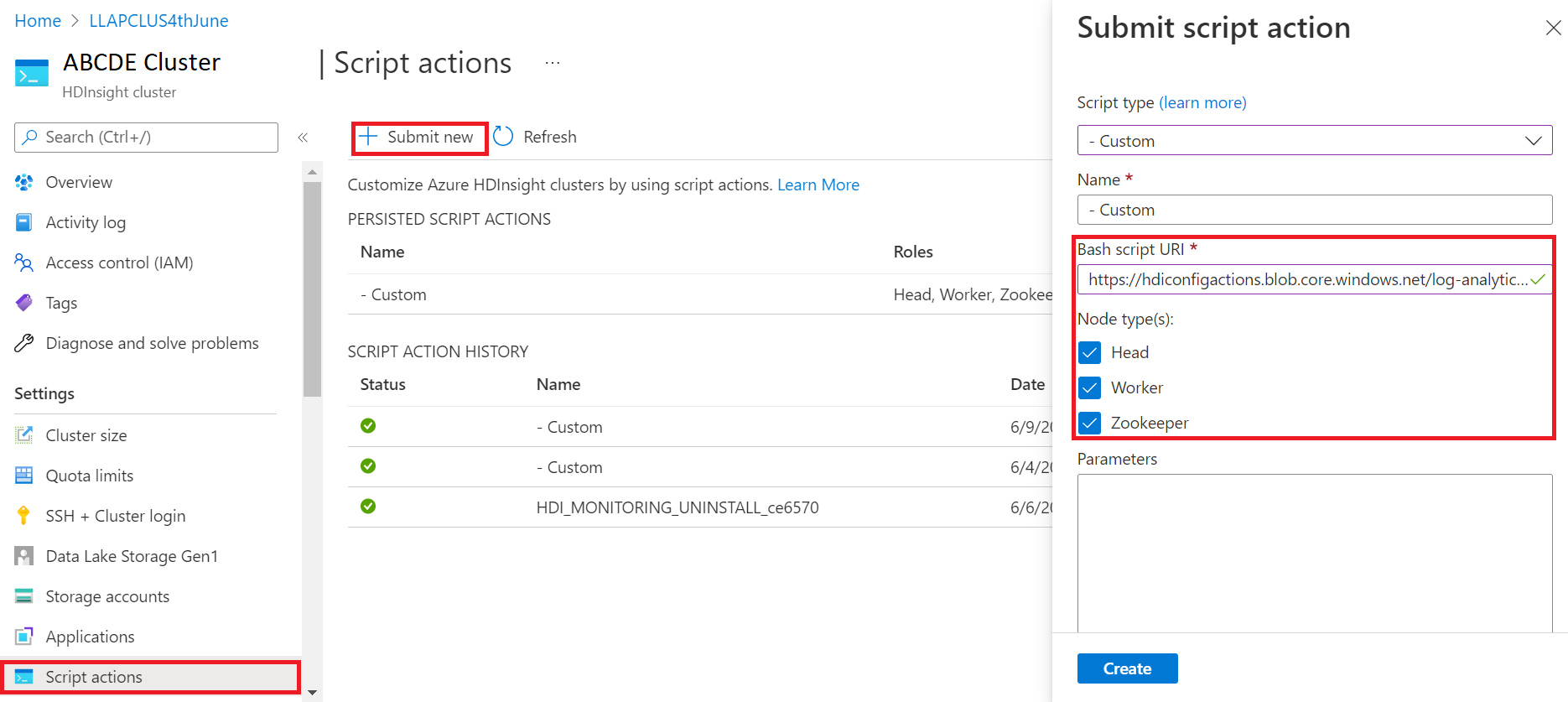

Uppgradera OMS-versionen från 13 till 14

- Logga in på Azure-portalen

- I resursgruppen väljer du HDInsight-klusterresursen

- Välj Skriptåtgärder

- I åtgärdspanelen Skicka skript väljer du Skripttyp som anpassad

- Klistra in följande länk i rutan Bash-skript-URL https://hdiconfigactions.blob.core.windows.net/log-analytics-patch/OMSUPGRADE14.1/omsagent-vulnerability-fix-1.14.12-0.sh

- Välj Nodtyp(er)

- Välj Skapa

Kontrollera att korrigeringen har installerats med hjälp av följande steg:

Logga in på klustret med hjälp av SSH.

Kör följande kommando i SSH-klienten.

sudo /opt/omi/bin/ominiserver/ --version

Andra felkorrigeringar

- Yarn-loggens CLI kunde inte hämta loggarna om någon

TFileär skadad eller tom. - Det gick inte att lösa fel med ogiltig information om tjänstens huvudnamn när OAuth-token hämtades från Azure Active Directory.

- Förbättrad tillförlitlighet för att skapa kluster när över 100 arbetsnoder konfigureras.

Felkorrigeringar med öppen källkod

Felkorrigeringar för TEZ

| Felkorrigeringar | Apache JIRA |

|---|---|

| Tez-byggfel: FileSaver.js hittades inte | TEZ-4411 |

Fel FS-undantag när lager och scratchdir finns på olika FS |

TEZ-4406 |

| TezUtils.createConfFromByteString på Konfiguration större än 32 MB kastar com.google.protobuf.CodedInputStream undantag | TEZ-4142 |

| TezUtils::createByteStringFromConf bör använda snappy i stället för DeflaterOutputStream | TEZ-4113 |

| Uppdatera protobuf-beroendet till 3.x | TEZ-4363 |

Hive-buggkorrigeringar

| Felkorrigeringar | Apache JIRA |

|---|---|

| Perf-optimeringar i ORC-delningsgenerering | HIVE-21457 |

| Undvik att läsa tabellen som ACID när tabellnamnet börjar med "delta", men tabellen är inte transaktionell och BI Split Strategy används | HIVE-22582 |

| Ta bort ett FS#exists-anrop från AcidUtils#getLogicalLength | HIVE-23533 |

| Vektoriserad OrcAcidRowBatchReader.computeOffset och bucketoptimering | HIVE-17917 |

Kända problem

HDInsight är kompatibelt med Apache HIVE 3.1.2. På grund av en bugg i den här versionen visas Hive-versionen som 3.1.0 i hive-gränssnitt. Funktionen påverkas dock inte.

Utgivningsdatum: 2022-06-03

Den här versionen gäller för HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar. Utgivningsdatumet här anger det första regionversionsdatumet. Om du inte ser följande ändringar väntar du tills versionen är live i din region under flera dagar.

Viktig information

Hive Warehouse Connector (HWC) på Spark v3.1.2

Med Hive Warehouse Connector (HWC) kan du dra nytta av de unika funktionerna i Hive och Spark för att skapa kraftfulla stordataprogram. HWC stöds för närvarande endast för Spark v2.4. Den här funktionen lägger till affärsvärde genom att tillåta ACID-transaktioner i Hive-tabeller med Spark. Den här funktionen är användbar för kunder som använder både Hive och Spark i sin dataegendom. Mer information finns i Apache Spark & Hive – Hive Warehouse Connector – Azure HDInsight | Microsoft Docs

Ambari

- Förbättringar av skalning och etablering

- HDI-hive är nu kompatibelt med OSS version 3.1.2

HDI Hive 3.1-versionen uppgraderas till OSS Hive 3.1.2. Den här versionen har alla korrigeringar och funktioner som är tillgängliga i öppen källkod Hive 3.1.2-version.

Kommentar

Spark

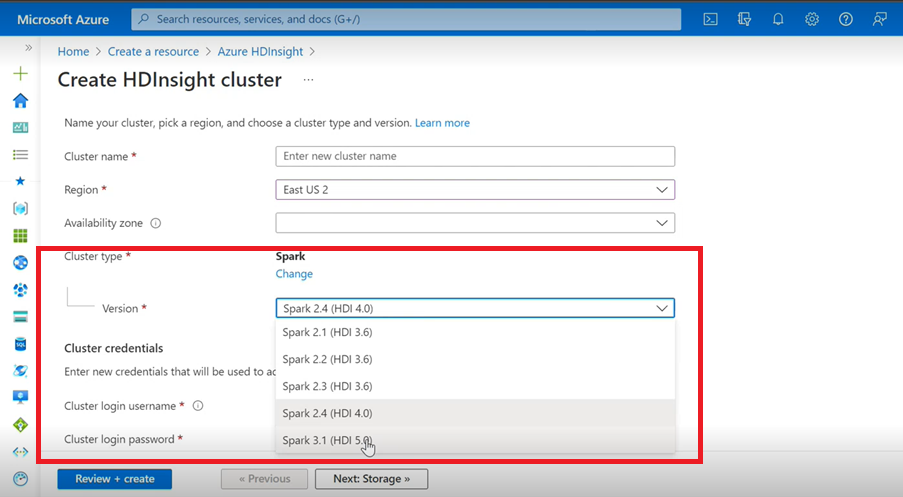

- Om du använder Azure-användargränssnittet för att skapa Spark-kluster för HDInsight visas en annan version av Spark 3.1 i listrutan. (HDI 5.0) tillsammans med de äldre versionerna. Den här versionen är en ny version av Spark 3.1. (HDI 4.0). Det här är bara en ändring på användargränssnittsnivå som inte påverkar något för befintliga användare och användare som redan använder ARM-mallen.

Kommentar

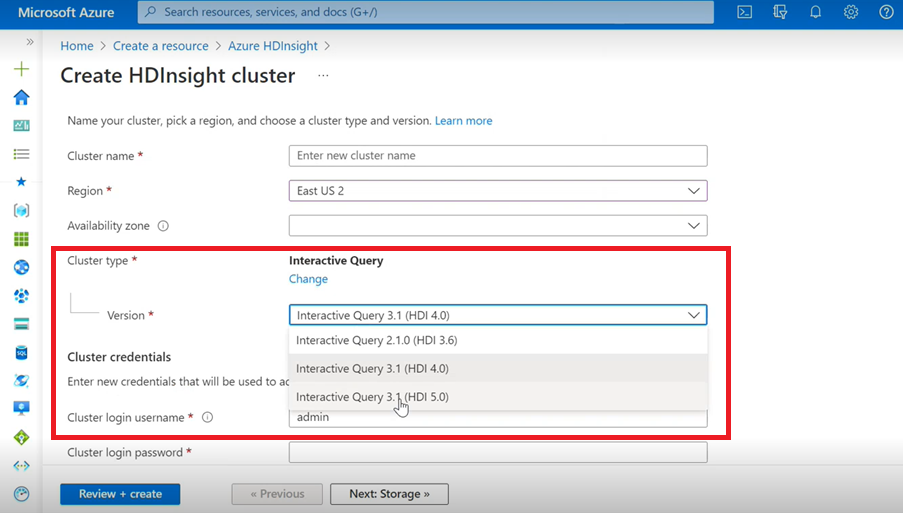

Interaktiv fråga

- Om du skapar ett Interaktiv fråga kluster ser du i listrutan en annan version som Interaktiv fråga 3.1 (HDI 5.0).

- Om du ska använda Spark 3.1-versionen tillsammans med Hive som kräver ACID-stöd måste du välja den här versionen Interaktiv fråga 3.1 (HDI 5.0).

Felkorrigeringar för TEZ

| Felkorrigeringar | Apache JIRA |

|---|---|

| TezUtils.createConfFromByteString på Konfiguration större än 32 MB kastar com.google.protobuf.CodedInputStream undantag | TEZ-4142 |

| TezUtils createByteStringFromConf bör använda snappy i stället för DeflaterOutputStream | TEZ-4113 |

HBase-felkorrigeringar

| Felkorrigeringar | Apache JIRA |

|---|---|

TableSnapshotInputFormat bör använda ReadType.STREAM för genomsökning HFiles |

HBASE-26273 |

| Lägg till alternativ för att inaktivera scanMetrics i TableSnapshotInputFormat | HBASE-26330 |

| Korrigering för ArrayIndexOutOfBoundsException när balancer körs | HBASE-22739 |

Hive-buggkorrigeringar

| Felkorrigeringar | Apache JIRA |

|---|---|

| NPE vid infogning av data med "distribuera efter"-sats med optimering av dynpartsortering | HIVE-18284 |

| MSCK REPAIR-kommandot med partitionsfiltrering misslyckas när partitioner släpps | HIVE-23851 |

| Fel undantag utlöses om kapacitet<=0 | HIVE-25446 |

| Stöd för parallell belastning för HastTables – gränssnitt | HIVE-25583 |

| Inkludera MultiDelimitSerDe i HiveServer2 som standard | HIVE-20619 |

| Ta bort glassfish.jersey- och mssql-jdbc-klasser från jdbc-fristående jar | HIVE-22134 |

| Null-pekarfel vid körning av komprimering mot en MM-tabell. | HIVE-21280 |

Hive-fråga med stor storlek via knox misslyckas med bruten pipe-skrivning misslyckades |

HIVE-22231 |

| Lägga till möjlighet för användare att ange bindningsanvändare | HIVE-21009 |

| Implementera UDF för att tolka datum/tidsstämpel med hjälp av dess interna representation och hybridkalendern Gregorian-Julian | HIVE-22241 |

| Beeline-alternativ för att visa/inte visa körningsrapport | HIVE-22204 |

| Tez: SplitGenerator försöker leta efter planfiler, som inte finns för Tez | HIVE-22169 |

Ta bort dyr loggning från LLAP-cachen hotpath |

HIVE-22168 |

| UDF: FunctionRegistry synkroniseras på klassen org.apache.hadoop.hive.ql.udf.UDFType | HIVE-22161 |

| Förhindra att tillägg för frågeroutning skapas om egenskapen är inställd på false | HIVE-22115 |

| Ta bort synkronisering mellan frågor för partition-eval | HIVE-22106 |

| Hoppa över att konfigurera hive scratch dir under planeringen | HIVE-21182 |

| Hoppa över att skapa scratch dirs för tez om RPC är på | HIVE-21171 |

växla Hive UDF:er för att använda Re2J regex-motorn |

HIVE-19661 |

| Migrerade klustrade tabeller med bucketing_version 1 på hive 3 använder bucketing_version 2 för infogningar | HIVE-22429 |

| Bucketing: Bucketing version 1 partitionerar data felaktigt | HIVE-21167 |

| Lägga till ASF-licenshuvud i den nyligen tillagda filen | HIVE-22498 |

| Förbättringar av schemaverktyget för att stödja mergeCatalog | HIVE-22498 |

| Hive med TEZ UNION ALL och UDTF resulterar i dataförlust | HIVE-21915 |

| Dela upp textfiler även om sidhuvud/sidfot finns | HIVE-21924 |

| MultiDelimitSerDe returnerar fel resultat i den senaste kolumnen när den inlästa filen har fler kolumner än den som finns i tabellschemat | HIVE-22360 |

| LLAP extern klient – Behöver minska LlapBaseInputFormat#getSplits() fotavtryck | HIVE-22221 |

| Kolumnnamn med reserverat nyckelord tas inte upp när frågan inklusive koppling i tabellen med maskkolumnen skrivs om (Zoltan Matyus via Zoltan Haindrich) | HIVE-22208 |

Förhindra LLAP-avstängning på AMReporter relaterad RuntimeException |

HIVE-22113 |

| LLAP-statustjänstdrivrutinen kan fastna med fel Yarn-app-ID | HIVE-21866 |

| OperationManager.queryIdOperation rensar inte flera queryIds korrekt | HIVE-22275 |

| Om du tar ned en nodhanterare blockeras omstarten av LLAP-tjänsten | HIVE-22219 |

| StackOverflowError när du släpper många partitioner | HIVE-15956 |

| Åtkomstkontrollen misslyckades när en tillfällig katalog tas bort | HIVE-22273 |

| Åtgärda fel resultat/ArrayOutOfBound-undantag i vänster yttre kartkopplingar vid specifika gränsvillkor | HIVE-22120 |

| Ta bort taggen distributionshantering från pom.xml | HIVE-19667 |

| Parsningstiden kan vara hög om det finns djupt kapslade underfrågor | HIVE-21980 |

FÖR ALTER TABLE t SET TBLPROPERTIES ('EXTERNAL'='TRUE'); TBL_TYPE attributändringar som inte återspeglar för icke-CAPS |

HIVE-20057 |

JDBC: Gränssnitt för HiveConnection-nyanser log4j |

HIVE-18874 |

Uppdatera url:er för lagringsplats i poms - gren 3.1-version |

HIVE-21786 |

DBInstall tester som har brutits på master och branch-3.1 |

HIVE-21758 |

| Inläsning av data i en bucketad tabell ignorerar partitionsspecifikationer och läser in data i standardpartitionen | HIVE-21564 |

| Frågor med kopplingsvillkor med tidsstämpel eller tidsstämpel med lokal tidszonsliteral genererar SemanticException | HIVE-21613 |

| Analysera beräkningsstatistik för kolumnledighet bakom mellanlagringsdir på HDFS | HIVE-21342 |

| Inkompatibel ändring i Hive-bucketberäkning | HIVE-21376 |

| Ange en reservauktoriserare när ingen annan auktoriserare används | HIVE-20420 |

| Vissa alterPartitions-anrop genererar "NumberFormatException: null" | HIVE-18767 |

| HiveServer2: Förautentiserat ämne för http-transport behålls inte under hela http-kommunikationen i vissa fall | HIVE-20555 |

Utgivningsdatum: 2022-03-10

Den här versionen gäller för HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar. Utgivningsdatumet här anger det första regionversionsdatumet. Om du inte ser följande ändringar väntar du tills versionen är live i din region under flera dagar.

Operativsystemversionerna för den här versionen är:

- HDInsight 4.0: Ubuntu 18.04.5

Spark 3.1 är nu allmänt tillgängligt

Spark 3.1 är nu allmänt tillgängligt i HDInsight 4.0-versionen. Den här versionen innehåller

- Adaptiv frågekörning,

- Konvertera sorteringskoppling till sändningshashkoppling,

- Spark Catalyst Optimizer,

- Dynamisk partitionsrensning,

- Kunder kommer att kunna skapa nya Spark 3.1-kluster och inte Spark 3.0-kluster (förhandsversion).

Mer information finns i Apache Spark 3.1 är nu allmänt tillgängligt i HDInsight – Microsoft Tech Community.

En fullständig lista över förbättringar finns i viktig information om Apache Spark 3.1.

Mer information om migrering finns i migreringsguiden .

Kafka 2.4 är nu allmänt tillgänglig

Kafka 2.4.1 är nu allmänt tillgänglig. Mer information finns i Viktig information om Kafka 2.4.1. Andra funktioner inkluderar MirrorMaker 2-tillgänglighet, ny måttkategori AtMinIsr-ämnespartition, förbättrad starttid för asynkrona asynkrona på begäran mmap av indexfiler, Fler konsumentmått för att observera beteende för användarmätning.

Map Datatype i HWC stöds nu i HDInsight 4.0

Den här versionen innehåller stöd för Map Datatype för HWC 1.0 (Spark 2.4) via spark-shell-programmet och alla andra spark-klienter som HWC stöder. Följande förbättringar ingår som andra datatyper:

En användare kan

- Skapa en Hive-tabell med alla kolumner som innehåller kartdatatyp, infoga data i den och läs resultatet från den.

- Skapa en Apache Spark-dataram med karttyp och gör batch-/stream-läsningar och skrivningar.

Nya regioner

HDInsight har nu utökat sin geografiska närvaro till två nya regioner: Kina, östra 3 och Kina, norra 3.

OSS-bakåtportningsändringar

OSS-backportar som ingår i Hive, inklusive HWC 1.0 (Spark 2.4) som stöder kartdatatyp.

Här är OSS-bakåtporterade Apache JIRA:er för den här versionen:

| Påverkad funktion | Apache JIRA |

|---|---|

| Metaarkivsdirigering av SQL-frågor med IN/(NOT IN) ska delas baserat på maximala parametrar som tillåts av SQL DB | HIVE-25659 |

Uppgradera log4j 2.16.0 till 2.17.0 |

HIVE-25825 |

Uppdatera Flatbuffer version |

HIVE-22827 |

| Stöd för mappning av datatyp internt i pilformat | HIVE-25553 |

| EXTERN LLAP-klient – Hantera kapslade värden när den överordnade structen är null | HIVE-25243 |

| Uppgradera pilversionen till 0.11.0 | HIVE-23987 |

Utfasningsmeddelanden

Skalningsuppsättningar för virtuella Azure-datorer i HDInsight

HDInsight använder inte längre Skalningsuppsättningar för virtuella Azure-datorer för att etablera klustren, ingen icke-bakåtkompatibel ändring förväntas. Befintliga HDInsight-kluster på vm-skalningsuppsättningar har ingen inverkan. Nya kluster på de senaste bilderna använder inte längre vm-skalningsuppsättningar.

Skalning av Azure HDInsight HBase-arbetsbelastningar stöds nu endast med manuell skalning

Från och med den 1 mars 2022 stöder HDInsight endast manuell skalning för HBase. Det påverkar inte kluster som körs. Nya HBase-kluster kan inte aktivera schemabaserad autoskalning. Mer information om hur du manuellt skalar ditt HBase-kluster finns i vår dokumentation om manuellt skalning av Azure HDInsight-kluster

Utgivningsdatum: 2021-02-27

Den här versionen gäller för HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar. Utgivningsdatumet här anger det första regionversionsdatumet. Om du inte ser följande ändringar väntar du tills versionen är live i din region under flera dagar.

Operativsystemversionerna för den här versionen är:

- HDInsight 4.0: Ubuntu 18.04.5 LTS

HDInsight 4.0-avbildningen har uppdaterats för att minska Log4j sårbarheten enligt beskrivningen i Microsofts svar på CVE-2021-44228 Apache Log4j 2.

Kommentar

- Alla HDI 4.0-kluster som skapats efter den 27 dec 2021 00:00 UTC skapas med en uppdaterad version av avbildningen som minskar säkerhetsriskerna

log4j. Därför behöver kunderna inte korrigera/starta om dessa kluster. - För nya HDInsight 4.0-kluster som skapats mellan den 16 december 2021 kl. 01:15 UTC och 27 dec 2021 00:00 UTC, HDInsight 3.6 eller i fästa prenumerationer efter den 16 december 2021 korrigeringen tillämpas automatiskt inom den timme då klustret skapas, men kunderna måste sedan starta om sina noder för att korrigeringen ska slutföras (med undantag för Kafka-hanteringsnoder. startas om automatiskt).

Utgivningsdatum: 2021-07-27

Den här versionen gäller för både HDInsight 3.6 och HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar. Utgivningsdatumet här anger det första regionversionsdatumet. Om du inte ser följande ändringar väntar du tills versionen är live i din region om flera dagar.

Operativsystemversionerna för den här versionen är:

- HDInsight 3.6: Ubuntu 16.04.7 LTS

- HDInsight 4.0: Ubuntu 18.04.5 LTS

Nya funktioner

Azure HDInsight-stöd för begränsad offentlig anslutning är allmänt tillgängligt den 15 oktober 2021

Azure HDInsight har nu stöd för begränsad offentlig anslutning i alla regioner. Nedan visas några av de viktigaste höjdpunkterna i den här funktionen:

- Möjlighet att omvända resursprovidern till klusterkommunikation så att den är utgående från klustret till resursprovidern

- Stöd för att ta med egna Private Link-aktiverade resurser (till exempel lagring, SQL, nyckelvalv) för HDInsight-kluster för att endast komma åt resurserna via privata nätverk

- Inga offentliga IP-adresser är resursetablerade

Med den här nya funktionen kan du också hoppa över tjänsttaggreglerna för inkommande nätverkssäkerhetsgrupp (NSG) för HDInsight-hanterings-IP-adresser. Läs mer om att begränsa offentlig anslutning

Azure HDInsight-stöd för Azure Private Link är allmänt tillgängligt den 15 oktober 2021

Nu kan du använda privata slutpunkter för att ansluta till dina HDInsight-kluster via privat länk. Privat länk kan användas i scenarier mellan virtuella nätverk där VNET-peering inte är tillgängligt eller aktiverat.

Med Azure Private Link kan du komma åt Azure PaaS Services (till exempel Azure Storage och SQL Database) och Azure-värdbaserade kundägda/partnertjänster via en privat slutpunkt i ditt virtuella nätverk.

Trafik mellan ditt virtuella nätverk och tjänsten färdas i Microsofts stamnätverk. Det är inte längre nödvändigt att exponera tjänsten i det offentliga Internet.

Låt mer vid aktivera privat länk.

Ny Azure Monitor-integreringsupplevelse (förhandsversion)

Den nya Azure Monitor-integreringen kommer att vara förhandsversion i USA, östra och Europa, västra med den här versionen. Läs mer om den nya Azure Monitor-upplevelsen här.

Inaktualitet

HDInsight 3.6-versionen är inaktuell från och med den 1 oktober 2022.

Funktionalitetsförändringar

HDInsight-Interaktiv fråga stöder endast schemabaserad autoskalning

I takt med att kundscenarierna blir mer mogna och olika har vi identifierat vissa begränsningar med Interaktiv fråga (LLAP) belastningsbaserad autoskalning. Dessa begränsningar orsakas av typen av LLAP-frågedynamik, problem med framtida precision för belastningsförutsägelse och problem i LLAP-schemaläggarens uppgiftsdistribution. På grund av dessa begränsningar kan användarna se sina frågor köras långsammare i LLAP-kluster när autoskalning är aktiverat. Effekten på prestanda kan uppväga kostnadsfördelarna med autoskalning.

Från och med juli 2021 stöder Interaktiv fråga-arbetsbelastningen i HDInsight endast schemabaserad autoskalning. Du kan inte längre aktivera belastningsbaserad autoskalning på nya Interaktiv fråga kluster. Befintliga kluster som körs kan fortsätta att köras med de kända begränsningar som beskrivs ovan.

Microsoft rekommenderar att du flyttar till en schemabaserad autoskalning för LLAP. Du kan analysera klustrets aktuella användningsmönster via Grafana Hive-instrumentpanelen. Mer information finns i Skala Azure HDInsight-kluster automatiskt.

Kommande ändringar

Följande ändringar sker i kommande versioner.

Den inbyggda LLAP-komponenten i ESP Spark-klustret tas bort

HDInsight 4.0 ESP Spark-kluster har inbyggda LLAP-komponenter som körs på båda huvudnoderna. LLAP-komponenterna i ESP Spark-klustret lades ursprungligen till för HDInsight 3.6 ESP Spark, men har inget verkligt användarfall för HDInsight 4.0 ESP Spark. I nästa version som schemaläggs i sep 2021 tar HDInsight bort den inbyggda LLAP-komponenten från HDInsight 4.0 ESP Spark-klustret. Den här ändringen hjälper till att avlasta huvudnodens arbetsbelastning och undvika förvirring mellan ESP Spark- och ESP Interactive Hive-klustertypen.

Ny region

- USA, västra 3

JioIndien, västra- Australien, centrala

Ändring av komponentversion

Följande komponentversion har ändrats med den här versionen:

- ORC-version från 1.5.1 till 1.5.9

Du hittar de aktuella komponentversionerna för HDInsight 4.0 och HDInsight 3.6 i det här dokumentet.

Bakåtporterade JIRA:er

Här är de bakåtporterade Apache JIRA:erna för den här versionen:

| Påverkad funktion | Apache JIRA |

|---|---|

| Datum/tidsstämpel | HIVE-25104 |

| HIVE-24074 | |

| HIVE-22840 | |

| HIVE-22589 | |

| HIVE-22405 | |

| HIVE-21729 | |

| HIVE-21291 | |

| HIVE-21290 | |

| UDF | HIVE-25268 |

| HIVE-25093 | |

| HIVE-22099 | |

| HIVE-24113 | |

| HIVE-22170 | |

| HIVE-22331 | |

| ORCH | HIVE-21991 |

| HIVE-21815 | |

| HIVE-21862 | |

| Tabellschema | HIVE-20437 |

| HIVE-22941 | |

| HIVE-21784 | |

| HIVE-21714 | |

| HIVE-18702 | |

| HIVE-21799 | |

| HIVE-21296 | |

| Arbetsbelastningshantering | HIVE-24201 |

| Packning | HIVE-24882 |

| HIVE-23058 | |

| HIVE-23046 | |

| Materialiserad vy | HIVE-22566 |

Priskorrigering för virtuella HDInsight-datorer Dv2

Ett prisfel korrigerades den 25 april 2021 för VM-serien Dv2 i HDInsight. Prisfelet resulterade i en reducerad avgift på vissa kunders fakturor före den 25 april, och med korrigeringen matchar priserna nu vad som hade annonserats på HDInsight-prissidan och HDInsight-priskalkylatorn. Prisfelet påverkade kunder i följande regioner som använde Dv2 virtuella datorer:

- Kanada, centrala

- Kanada, östra

- Asien, östra

- Sydafrika, norra

- Sydostasien

- Förenade Arabemiraten, centrala

Från och med den 25 april 2021 kommer det korrigerade beloppet för de virtuella datorerna Dv2 att finnas på ditt konto. Kundmeddelanden skickades till prenumerationsägare före ändringen. Du kan använda priskalkylatorn, prissättningssidan för HDInsight eller bladet Skapa HDInsight-kluster i Azure Portal för att se de korrigerade kostnaderna för Dv2 virtuella datorer i din region.

Ingen annan åtgärd krävs från dig. Priskorrigeringen gäller endast för användning den 25 april 2021 eller senare i de angivna regionerna och inte för användning före detta datum. För att säkerställa att du har den mest högpresterande och kostnadseffektiva lösningen rekommenderar vi att du granskar priser, VCPU och RAM för dina Dv2 kluster och jämför specifikationerna med Dv2 de Ev3 virtuella datorerna för att se om din lösning skulle ha nytta av att använda en av de nyare VM-serierna.

Utgivningsdatum: 2021-06-02

Den här versionen gäller för både HDInsight 3.6 och HDInsight 4.0. HDInsight-versionen görs tillgänglig för alla regioner under flera dagar. Utgivningsdatumet här anger det första regionversionsdatumet. Om du inte ser följande ändringar väntar du tills versionen är live i din region om flera dagar.

Operativsystemversionerna för den här versionen är:

- HDInsight 3.6: Ubuntu 16.04.7 LTS

- HDInsight 4.0: Ubuntu 18.04.5 LTS

Nya funktioner

Uppgradering av operativsystemversion

Som du refererar till i Ubuntus lanseringscykel når Ubuntu 16.04-kärnan End of Life (EOL) i april 2021. Vi började lansera den nya HDInsight 4.0-klusteravbildningen som körs på Ubuntu 18.04 med den här versionen. Nyligen skapade HDInsight 4.0-kluster körs på Ubuntu 18.04 som standard när de är tillgängliga. Befintliga kluster på Ubuntu 16.04 körs som de är med fullständigt stöd.

HDInsight 3.6 fortsätter att köras på Ubuntu 16.04. Den ändras till Grundläggande support (från Standard support) från och med den 1 juli 2021. Mer information om datum och supportalternativ finns i Azure HDInsight-versioner. Ubuntu 18.04 stöds inte för HDInsight 3.6. Om du vill använda Ubuntu 18.04 måste du migrera dina kluster till HDInsight 4.0.

Du måste släppa och återskapa dina kluster om du vill flytta befintliga HDInsight 4.0-kluster till Ubuntu 18.04. Planera att skapa eller återskapa dina kluster när Ubuntu 18.04-supporten blir tillgänglig.

När du har skapat det nya klustret kan du SSH till klustret och köra sudo lsb_release -a det för att kontrollera att det körs på Ubuntu 18.04. Vi rekommenderar att du testar dina program i dina testprenumerationer först innan du går över till produktion.

Skalningsoptimeringar på HBase-accelererade skrivkluster

HDInsight har gjort vissa förbättringar och optimeringar av skalning för HBase-accelererade skrivaktiverade kluster. Läs mer om HBase-accelererad skrivning.

Inaktualitet

Ingen utfasning i den här versionen.

Funktionalitetsförändringar

Inaktivera Standard_A5 VM-storlek som huvudnod för HDInsight 4.0

HDInsight-klustrets huvudnod ansvarar för att initiera och hantera klustret. Standard_A5 VM-storlek har tillförlitlighetsproblem som huvudnod för HDInsight 4.0. Från och med den här versionen kan kunderna inte skapa nya kluster med Standard_A5 VM-storlek som huvudnod. Du kan använda andra virtuella datorer med två kärnor som E2_v3 eller E2s_v3. Befintliga kluster körs som de är. En virtuell dator med fyra kärnor rekommenderas starkt för Head Node för att säkerställa hög tillgänglighet och tillförlitlighet för dina HDInsight-produktionskluster.

Nätverksgränssnittsresursen visas inte för kluster som körs på skalningsuppsättningar för virtuella Azure-datorer

HDInsight migreras gradvis till skalningsuppsättningar för virtuella Azure-datorer. Nätverksgränssnitt för virtuella datorer är inte längre synliga för kunder för kluster som använder skalningsuppsättningar för virtuella Azure-datorer.

Kommande ändringar

Följande ändringar sker i kommande versioner.

HDInsight-Interaktiv fråga stöder endast schemabaserad autoskalning

I takt med att kundscenarierna blir mer mogna och olika har vi identifierat vissa begränsningar med Interaktiv fråga (LLAP) belastningsbaserad autoskalning. Dessa begränsningar orsakas av typen av LLAP-frågedynamik, problem med framtida precision för belastningsförutsägelse och problem i LLAP-schemaläggarens uppgiftsdistribution. På grund av dessa begränsningar kan användarna se sina frågor köras långsammare i LLAP-kluster när autoskalning är aktiverat. Effekten på prestanda kan uppväga kostnadsfördelarna med autoskalning.

Från och med juli 2021 stöder Interaktiv fråga-arbetsbelastningen i HDInsight endast schemabaserad autoskalning. Du kan inte längre aktivera autoskalning för nya Interaktiv fråga kluster. Befintliga kluster som körs kan fortsätta att köras med de kända begränsningar som beskrivs ovan.

Microsoft rekommenderar att du flyttar till en schemabaserad autoskalning för LLAP. Du kan analysera klustrets aktuella användningsmönster via Grafana Hive-instrumentpanelen. Mer information finns i Skala Azure HDInsight-kluster automatiskt.

Namngivning av virtuella datorer ändras den 1 juli 2021

HDInsight använder nu virtuella Azure-datorer för att etablera klustret. Tjänsten migreras gradvis till skalningsuppsättningar för virtuella Azure-datorer. Den här migreringen ändrar FQDN-namnformatet för klustervärdnamn och talen i värdnamnet garanteras inte i följd. Om du vill hämta FQDN-namnen för varje nod läser du Hitta värdnamnen för klusternoder.

Flytta till skalningsuppsättningar för virtuella Azure-datorer

HDInsight använder nu virtuella Azure-datorer för att etablera klustret. Tjänsten migreras gradvis till skalningsuppsättningar för virtuella Azure-datorer. Hela processen kan ta månader. När dina regioner och prenumerationer har migrerats körs nyligen skapade HDInsight-kluster på vm-skalningsuppsättningar utan kundåtgärder. Ingen icke-bakåtkompatibel ändring förväntas.

Utgivningsdatum: 2021-03-24

Nya funktioner

Förhandsversion av Spark 3.0

HDInsight har lagt till Stöd för Spark 3.0.0 i HDInsight 4.0 som förhandsversion.

Förhandsversion av Kafka 2.4

HDInsight har lagt till Kafka 2.4.1-stöd för HDInsight 4.0 som förhandsversionsfunktion.

Eav4-series support

HDInsight har lagt till Eav4-series-stöd i den här versionen.

Flytta till skalningsuppsättningar för virtuella Azure-datorer