Этап 3. Создание фермы SharePoint в интрасети с помощью Azure: настройка инфраструктуры SQL Server

ОБЛАСТЬ ПРИМЕНЕНИЯ: 2013

2013  2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint в Microsoft 365

SharePoint в Microsoft 365

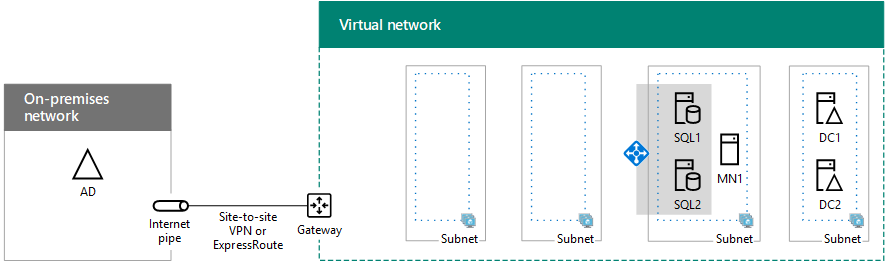

На этом этапе развертывания такой фермы SharePoint Server 2016 в службах инфраструктуры Azure, для которой используется только интрасеть, создайте и настройте две виртуальные машины с SQL Server и узел для определения большинства в кластере, а затем добавьте их в кластер Windows Server.

Прежде чем переходить к разделу SharePoint Intranet Farm in Azure Phase 4: Configure SharePoint servers, необходимо завершить этот этап. Все этапы см. в статье Развертывание SharePoint Server с группами доступности AlwaysOn SQL Server в Azure .

Примечание.

Эти инструкции предполагают использование образа SQL Server из коллекции образов Azure, поэтому с вас будет взиматься плата за лицензию на SQL Server. Можно также создать виртуальные машины в Azure и установить собственные лицензии на SQL Server, но для использования таких лицензий на виртуальных машинах, включая машины Azure, вам необходимы Software Assurance и License Mobility.

Создание в Azure виртуальных машин, составляющих кластер SQL Server

Существует две виртуальные машины SQL Server. Один содержит первичную реплику базы данных группы доступности. Второй содержит вторичную реплика резервного копирования. Резервная копия предоставляется для обеспечения высокого уровня доступности. Для узла большинства кластера используется дополнительная виртуальная машина.

Создайте компоненты в Azure с помощью указанных ниже блоков команд PowerShell. Укажите значения переменных, удалив символы < и > . Обратите внимание, что в этих блоках команд PowerShell используются значения из следующих таблиц:

таблица R (для групп ресурсов);

таблица V (для параметров виртуальной сети);

таблица S (для подсетей);

таблица I (для статических IP-адресов);

таблица M (для виртуальных машин);

таблица A (для групп доступности).

Таблица M, а также таблицы R, V, S, I и A были определены на предыдущих этапах. Эти этапы описаны в разделах SharePoint Intranet Farm in Azure Phase 2: Configure domain controllers и SharePoint Intranet Farm in Azure Phase 1: Configure Azure соответственно.

Примечание.

Для указанных ниже последовательностей команд используется последняя версия Azure PowerShell. См . статью Начало работы с командлетами Azure PowerShell.

Сначала необходимо создать внутренний балансировщик нагрузки Azure для двух виртуальных машин с SQL Server. Указав все правильные значения, выполните полученный блок в командной строке Azure PowerShell или в интегрированной среде сценариев PowerShell на локальном компьютере.

# Set up key variables

$locName="<Azure location of your SharePoint farm>"

$vnetName="<Table V - Item 1 - Value column>"

$subnetName="<Table S - Item 2 - Subnet name column>"

$privIP="<Table I - Item 4 - Value column>"

$rgName="<Table R - Item 5 - Resource group name column>"

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $subnetName

$frontendIP=New-AzLoadBalancerFrontendIpConfig -Name "SQLServers-LBFE" -PrivateIPAddress $privIP -Subnet $subnet

$beAddressPool=New-AzLoadBalancerBackendAddressPoolConfig -Name "SQLServers-LBBE"

$healthProbe=New-AzLoadBalancerProbeConfig -Name WebServersProbe -Protocol "TCP" -Port 59999 -IntervalInSeconds 5 -ProbeCount 2

$lbrule=New-AzLoadBalancerRuleConfig -Name "SQLTraffic" -FrontendIpConfiguration $frontendIP -BackendAddressPool $beAddressPool -Probe $healthProbe -Protocol "TCP" -FrontendPort 1433 -BackendPort 1433 -EnableFloatingIP

New-AzLoadBalancer -ResourceGroupName $rgName -Name "SQLServers" -Location $locName -LoadBalancingRule $lbrule -BackendAddressPool $beAddressPool -Probe $healthProbe -FrontendIpConfiguration $frontendIP

Затем добавьте адресную запись DNS во внутреннюю инфраструктуру DNS организации, разрешающую полное доменное имя для кластера SQL (например, sqlcluster.corp.contoso.com), в IP-адрес, который назначен внутреннему балансировщику нагрузки (значение "Table I" — "Item 4").

После этого создайте виртуальные машины кластера SQL Server.

Примечание.

Образы виртуальных машин с SQL Server предназначены для сервера SQL Server 2016, который невозможно использовать с Workflow Manager. Если требуется Workflow Manager, используйте SQL Server 2014. Чтобы указать это, задайте для переменной $sqlSKU в приведенном ниже блоке команд Azure PowerShell значение SQL2014SP2-WS2012R2.

Указав правильные значения, выполните полученный блок в командной строке Azure PowerShell или в интегрированной среде сценариев PowerShell на локальном компьютере.

# Set up variables common to all three virtual machines

$locName="<Azure location of your SharePoint farm>"

$vnetName="<Table V - Item 1 - Value column>"

$subnetName="<Table S - Item 2 - Subnet name column>"

$avName="<Table A - Item 2 - Availability set name column>"

$rgNameTier="<Table R - Item 2 - Resource group name column>"

$rgNameInfra="<Table R - Item 5 - Resource group name column>"

$sqlSKU="SQL2016-WS2016"

$rgName=$rgNameInfra

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $subnetName

$backendSubnet=Get-AzVirtualNetworkSubnetConfig -Name $subnetName -VirtualNetwork $vnet

$webLB=Get-AzLoadBalancer -ResourceGroupName $rgName -Name "SQLServers"

$rgName=$rgNameTier

$avSet=Get-AzAvailabilitySet -Name $avName -ResourceGroupName $rgName

# Create the first SQL Server virtual machine

$vmName="<Table M - Item 3 - Virtual machine name column>"

$vmSize="<Table M - Item 3 - Minimum size column>"

$staticIP="<Table I - Item 5 - Value column>"

$diskStorageType="<Table M - Item 3 - Storage type column>"

$nic=New-AzNetworkInterface -Name ($vmName +"-NIC") -ResourceGroupName $rgName -Location $locName -Subnet $backendSubnet -LoadBalancerBackendAddressPool $webLB.BackendAddressPools[0] -PrivateIpAddress $staticIP

$vm=New-AzVMConfig -VMName $vmName -VMSize $vmSize -AvailabilitySetId $avset.Id

$vm=Set-AzVMOSDisk -VM $vm -Name ($vmName +"-OS") -DiskSizeInGB 128 -CreateOption FromImage -StorageAccountType $diskStorageType

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLData") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLData") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 1

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLLogs") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLLogs") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 2

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLTemp") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLTemp") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 3

$cred=Get-Credential -Message "Type the name and password of the local administrator account for the first SQL Server computer."

$vm=Set-AzVMOperatingSystem -VM $vm -Windows -ComputerName $vmName -Credential $cred -ProvisionVMAgent -EnableAutoUpdate

$vm=Set-AzVMSourceImage -VM $vm -PublisherName MicrosoftSQLServer -Offer $sqlSKU -Skus Enterprise -Version "latest"

$vm=Add-AzVMNetworkInterface -VM $vm -Id $nic.Id

New-AzVM -ResourceGroupName $rgName -Location $locName -VM $vm

# Create the second SQL Server virtual machine

$vmName="<Table M - Item 4 - Virtual machine name column>"

$vmSize="<Table M - Item 4 - Minimum size column>"

$staticIP="<Table I - Item 6 - Value column>"

$diskStorageType="<Table M - Item 4 - Storage type column>"

$nic=New-AzNetworkInterface -Name ($vmName +"-NIC") -ResourceGroupName $rgName -Location $locName -Subnet $backendSubnet -LoadBalancerBackendAddressPool $webLB.BackendAddressPools[0] -PrivateIpAddress $staticIP

$vm=New-AzVMConfig -VMName $vmName -VMSize $vmSize -AvailabilitySetId $avset.Id

$vm=Set-AzVMOSDisk -VM $vm -Name ($vmName +"-OS") -DiskSizeInGB 128 -CreateOption FromImage -StorageAccountType $diskStorageType

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLData") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLData") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 1

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLLogs") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLLogs") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 2

$diskSize=1000

$diskConfig=New-AzDiskConfig -AccountType $diskStorageType -Location $locName -CreateOption Empty -DiskSizeGB $diskSize

$dataDisk1=New-AzDisk -DiskName ($vmName + "-SQLTemp") -Disk $diskConfig -ResourceGroupName $rgName

$vm=Add-AzVMDataDisk -VM $vm -Name ($vmName + "-SQLTemp") -CreateOption Attach -ManagedDiskId $dataDisk1.Id -Lun 3

$cred=Get-Credential -Message "Type the name and password of the local administrator account for the second SQL Server computer."

$vm=Set-AzVMOperatingSystem -VM $vm -Windows -ComputerName $vmName -Credential $cred -ProvisionVMAgent -EnableAutoUpdate

$vm=Set-AzVMSourceImage -VM $vm -PublisherName MicrosoftSQLServer -Offer $sqlSKU -Skus Enterprise -Version "latest"

$vm=Add-AzVMNetworkInterface -VM $vm -Id $nic.Id

New-AzVM -ResourceGroupName $rgName -Location $locName -VM $vm

# Create the cluster majority node server

# Note that this virtual machine is not needed if you are using a cloud witness.

$vmName="<Table M - Item 5 - Virtual machine name column>"

$vmSize="<Table M - Item 5 - Minimum size column>"

$staticIP="<Table I - Item 7 - Value column>"

$diskStorageType="<Table M - Item 5 - Storage type column>"

$nic=New-AzNetworkInterface -Name ($vmName +"-NIC") -ResourceGroupName $rgName -Location $locName -Subnet $subnet -PrivateIpAddress $staticIP

$vm=New-AzVMConfig -VMName $vmName -VMSize $vmSize -AvailabilitySetId $avset.Id

$vm=Set-AzVMOSDisk -VM $vm -Name ($vmName +"-OS") -DiskSizeInGB 128 -CreateOption FromImage -StorageAccountType $diskStorageType

$cred=Get-Credential -Message "Type the name and password of the local administrator account for the cluster majority node server."

$vm=Set-AzVMOperatingSystem -VM $vm -Windows -ComputerName $vmName -Credential $cred -ProvisionVMAgent -EnableAutoUpdate

$vm=Set-AzVMSourceImage -VM $vm -PublisherName MicrosoftWindowsServer -Offer WindowsServer -Skus 2016-Datacenter -Version "latest"

$vm=Add-AzVMNetworkInterface -VM $vm -Id $nic.Id

New-AzVM -ResourceGroupName $rgName -Location $locName -VM $vm

Примечание.

Эти виртуальные машины предназначены для работы в интрасети, поэтому им не назначается общедоступный IP-адрес или DNS-имя домена и они не подключаются к Интернету. Однако это также означает, что к ним невозможно подключиться с помощью портала Azure. Команда подключения недоступна при просмотре свойств виртуальной машины. Используйте средство "Подключение к удаленному рабочему столу" или другое аналогичное средство, чтобы подключиться к виртуальной машине по ее частному IP-адресу или DNS-имени интрасети.

Настройка компьютеров с SQL Server

Используя любой клиент удаленного рабочего стола, создайте подключение к удаленному рабочему столу для каждой виртуальной машины с SQL Server. Используйте DNS-имя интрасети или имя компьютера, а также учетные данные для локальной учетной записи администратора.

Подключите каждую виртуальную машину с SQL Server к соответствующему домену Windows Server AD, выполнив указанные ниже команды в командной строке Windows PowerShell.

$domName="<Windows Server AD domain name to join, such as corp.contoso.com>"

Add-Computer -DomainName $domName

Restart-Computer

Обратите внимание, что после ввода команды Add-Computer вам потребуется указать учетные данные для учетной записи домена.

После перезапуска повторно подключите их с помощью локальной учетной записи администратора.

Затем необходимо добавить дополнительные диски с данными. Выполните эти команды в командной строке Windows PowerShell на каждом компьютере с SQL Server.

$newDisks=Get-Disk | Where Partitionstyle -eq "RAW"

ForEach ($d in $newDisks) {

$diskNum=$d.Number - 1

Get-Disk $d.Number | Initialize-Disk -PartitionStyle GPT -PassThru | New-Partition -AssignDriveLetter -UseMaximumSize | Format-Volume -FileSystem NTFS -NewFileSystemLabel "DataDisk$diskNum"

}

md f:\Data

md g:\Log

md h:\Backup

После этого проверьте возможность подключения каждого компьютера с SQL Server к расположениям в сети организации, используя команду ping для имен и IP-адресов ресурсов в этой сети. Это позволяет убедиться, что разрешение DNS-имен работает надлежащим образом (виртуальная машина правильно настроена с указанием DNS-серверов в виртуальной сети), а отправка пакетов возможна как в распределенную виртуальную сеть, так и из нее.

Выполните приведенный ниже блок команд PowerShell дважды (для каждого сервера SQL Server), чтобы настроить использование дополнительных дисков для новых баз данных, учетных записей и разрешений.

$domain = "<your Windows Server AD domain name, such as CORP for corp.contoso.com>"

$spFarmDBAcctName=$domain +"\sp_farm_db"

$spFarmInstallAcctName=$domain +"\sp_install"

Import-Module -Name 'SQLPS' -DisableNameChecking

$svr = new-object('Microsoft.SqlServer.Management.Smo.Server')localhost

$svr.properties["DefaultFile"].Value="f:\data"

$svr.properties["DefaultLog"].Value="g:\log"

$svr.properties["BackupDirectory"].Value = "H:\Backup"

$svr.alter()

$login = New-Object('Microsoft.SqlServer.Management.Smo.Login') -ArgumentList $svr, $spFarmDBAcctName

$login.LoginType = "WindowsUser"

$Login.Create()

$login.AddToRole("sysadmin")

$login.Alter()

$login = New-Object('Microsoft.SqlServer.Management.Smo.Login') -ArgumentList $svr, $spFarmInstallAcctName

$login.LoginType = "WindowsUser"

$Login.Create()

$login.AddToRole("securityadmin")

$login.AddToRole("dbcreator")

$login.Alter()

$maxdop=$svr.Configuration.Properties| where displayname -Match 'degree'

$maxdop.ConfigValue = 1

$svr.Alter()

Выйдите из всех виртуальных машин SQL Server, а затем подключитесь к ним, используя учетную запись sp_install.

На каждой виртуальной машине SQL Server откройте командную строку Windows PowerShell от имени администратора и выполните указанный ниже блок команд PowerShell, чтобы разрешить подключения к удаленному рабочему столу с помощью учетной записи sp_farm_db.

$domain = "<your Windows Server AD domain name, such as CORP for corp.contoso.com>"

$server="<name of the server>"

$user = "sp_farm_db"

$group = "Remote Desktop Users"

$de = [ADSI]"WinNT://$server/$group,group"

$de.psbase.Invoke("Add",([ADSI]"WinNT://$domain/$user").path)

Для SQL Server требуется порт, который клиенты используют для доступа к серверу баз данных. Кроме того, необходимы порты для подключения с помощью SQL Server Management Studio и управления группой высокой доступности, а также дополнительный порт специально для зонда балансировщика нагрузки, который используется прослушивателем группы доступности.

Затем выполните приведенную ниже команду в командной строке Windows PowerShell дважды (для каждого сервера SQL Server), чтобы добавить правило брандмауэра, разрешающее эти типы входящего трафика для SQL Server.

New-NetFirewallRule -DisplayName "SQL Server ports 1433, 1434, and 5022, and 59999" -Direction Inbound -Protocol TCP -LocalPort 1433,1434,5022,59999 -Action Allow

На каждой виртуальной машине SQL Server выйдите из локальной учетной записи администратора.

Сведения об оптимизации производительности SQL Server в Azure см. в статье Рекомендации по оптимизации производительности SQL Server в виртуальных машинах Azure.

Настройка сервера для определения большинства в кластере

Используя любой клиент удаленного рабочего стола, создайте подключение к удаленному рабочему столу сервера для определения большинства в кластере. Используйте DNS-имя интрасети или имя компьютера, а также учетные данные для локальной учетной записи администратора.

Примечание.

Обратите внимание, что это действие не требуется, если вы используете облако-свидетель.

После этого подключите сервер для определения большинства в кластере к соответствующему домену Windows Server AD, выполнив приведенные ниже команды в командной строке Windows PowerShell.

$domName="<Windows Server AD domain name to join, such as corp.contoso.com>"

Add-Computer -DomainName $domName

Restart-Computer

Обратите внимание, что после выполнения команды Add-Computer вам потребуется указать учетные данные для доменной учетной записи.

Создание кластера Windows Server

Группы доступности SQL Server AlwaysOn используют функцию отказоустойчивой кластеризации Windows Server (WSFC) Windows Server. Эта функция позволяет нескольким машинам входить в кластер в качестве группы. Если на одной машине произойдет сбой, вторая займет ее место. Поэтому в первую очередь необходимо настроить функцию отказоустойчивой кластеризации на всех машинах группы, включая:

сервер-источник SQL Server;

сервер-получатель SQL Server;

узел для определения большинства в кластере (при необходимости).

Для отказоустойчивого кластера требуется по крайней мере три виртуальных машины. SQL Server размещается на двух компьютерах. Вторая виртуальная машина SQL Server — это синхронная вторичная реплика, обеспечивающая нулевую потерю данных в случае сбоя основного компьютера. На третьем компьютере не требуется размещать SQL Server. Узел большинства кластера предоставляет кворум в WSFC. Так как кластер WSFC использует кворум для мониторинга работоспособности, для обеспечения доступности кластера WSFC всегда должно быть большинство. Если в кластере находятся только два компьютера и один из них завершается сбоем, при сбое одного из двух не может быть большинства. Дополнительные сведения см. в разделах Режимы кворума WSFC и конфигурация голосования (SQL Server). В качестве альтернативы использованию виртуальной машины узла большинства кластера можно использовать облачный свидетель.

Выполните указанную ниже команду в командной строке Windows PowerShell от имени администратора на компьютере с SQL Server и узле для определения большинства.

Install-WindowsFeature Failover-Clustering -IncludeManagementTools

Так как поведение DHCP в Azure не соответствует положениям RFC, возможен сбой при создании отказоустойчивого кластера Windows Server (WSFC). Дополнительные сведения см. по запросу "Поведение кластера WSFC в сети Azure" в разделе Высокий уровень доступности и аварийное восстановление для SQL Server на виртуальных машинах Azure. Но есть обходной путь. Чтобы создать кластер:

Подключитесь к основной виртуальной машине SQL Server, используя учетную запись sp_install.

Нажмите кнопку Пуск, введите отказоустойчивости и выберите Диспетчер отказоустойчивости кластеров.

В области слева щелкните правой кнопкой мыши Диспетчер отказоустойчивости кластеров и выберите Создать кластер.

На странице Перед началом работы нажмите кнопку Далее.

На странице Выбор серверов введите имя основной машины с SQL Server, нажмите кнопку Добавить, а затем кнопку Далее.

На странице Предупреждение проверки выберите Нет. Для этого кластера не требуется поддержка Майкрософт, поэтому проверочные тесты не нужны. Когда я нажму кнопку "Далее", продолжить создание кластера, а затем нажмите кнопку Далее.

На странице Точка доступа для администрирования кластера введите имя кластера в поле Имя кластера и нажмите кнопку Далее.

На странице Подтверждение нажмите кнопку Далее, чтобы начать создание кластера.

На странице Сводка нажмите кнопку Готово.

В области слева выберите созданный кластер. В разделе Ресурсы ядра кластера на панели содержимого выберите имя кластера серверов. Для ресурса IP-адрес отобразится состояние Сбой. Ресурс "IP-адрес" невозможно подключить к сети, так как кластеру назначен тот же IP-адрес, что и машине. Это значит, что адрес дублируется.

Правой кнопкой мыши щелкните ресурс IP-адрес, а затем выберите Свойства.

В диалоговом окне Свойства IP-адреса щелкните Статический IP-адрес.

Введите неиспользуемый IP-адрес из диапазона адресов, соответствующего подсети, в которой размещен SQL Server, и нажмите кнопку ОК.

Правой кнопкой мыши щелкните ресурс IP-адрес со сбоем, затем выберите команду Подключить. Подождите, пока оба ресурса не подключатся. Когда ресурс с именем кластера подключится, для контроллера домена будет добавлена новая учетная запись компьютера в Active Directory (AD). Эта учетная запись AD будет использована позже для запуска службы кластеров группы доступности.

После создания учетной записи AD переведите ресурс с именем кластера в автономный режим. В разделе Ресурсы ядра кластера щелкните имя кластера правой кнопкой мыши и выберите команду Отключить.

Чтобы удалить IP-адрес кластера, щелкните правой кнопкой мыши IP-адрес, выберите команду Удалить, а затем нажмите Да при появлении соответствующего запроса. Теперь ресурс кластера не может подключиться к сети, так как зависит от ресурса "IP-адрес". Но группе доступности для корректной работы не нужно имя кластера или IP-адрес. Ресурс с именем кластера можно оставить в автономном режиме.

Чтобы добавить в кластер остальные узлы, щелкните правой кнопкой мыши имя кластера в области слева и выберите Добавить узел.

На странице Перед началом работы нажмите кнопку Далее.

На странице Выбор серверов введите имя и нажмите кнопку Добавить, чтобы добавить сервер-получатель SQL Server и узел для определения большинства в кластер. Обратите внимание, что большинство узлов не требуется, если вы используете облачный свидетель.

После добавления двух компьютеров нажмите кнопку Далее. Если компьютер не удалось добавить и отобразилось сообщение об ошибке "Служба удаленного реестра не запущена", выполните указанные ниже действия. Войдите в систему компьютера, откройте оснастку служб (services.msc) и включите службу удаленного реестра. Дополнительные сведения см. в разделе Не удается подключиться к службе удаленного реестра.

На странице Предупреждение проверки выберите Нет. Для этого кластера не требуется поддержка Майкрософт, поэтому проверочные тесты не нужны. Когда я нажму кнопку "Далее", продолжить создание кластера, а затем нажмите кнопку Далее.

На странице Подтверждение нажмите кнопку Далее.

На странице Сводка нажмите кнопку Готово.

В области слева выберите Узлы. Должны отображаться все три компьютера.

Если вы используете облако-свидетель, просмотрите статью Развертывание облака-свидетеля для отказоустойчивого кластера.

Включение групп доступности AlwaysOn

Следующим шагом является включение групп доступности AlwaysOn с помощью диспетчера конфигурации SQL Server. Обратите внимание на то, что группы доступности в SQL Server отличаются от групп доступности в Azure. Группа доступности SQL Server содержит высокодоступные базы данных с возможностью восстановления. Группа доступности Azure выделяет виртуальные машины для различных доменов сбоя. Дополнительные сведения о доменах сбоя см. в разделе Управление доступностью виртуальных машин.

Чтобы включить группы доступности AlwaysOn в SQL Server, выполните следующие действия:

Подключитесь к серверу-источнику SQL Server с помощью учетной записи sp_install или другой учетной записи с ролью сервера администратора в SQL Server.

Нажмите кнопку Пуск, введите конфигурации SQL Server и выберите Диспетчер конфигурации SQL Server.

В левой области щелкните Службы SQL Server.

На панели содержимого дважды щелкните SQL Server (MSSQLSERVER).

В разделе Свойства SQL Server (MSSQLSERVER)перейдите на вкладку Высокий уровень доступности AlwaysOn , выберите Включить группы доступности AlwaysOn, нажмите кнопку Применить, а затем нажмите кнопку ОК при появлении запроса. Пока не закрывайте окно свойств.

Откройте вкладку Вход, убедитесь, что выбран переключатель Эта учетная запись, а затем введите домен>\sqlservice в поле< Имя учетной записи. Введите пароль учетной записи sqlservice в поля Пароль и Подтверждение пароля, а затем нажмите кнопку ОК.

В окне сообщения нажмите кнопку Да, чтобы перезапустить службу SQL Server.

Подключитесь к серверу-получателю SQL Server и повторите эти действия.

Здесь показана конфигурация, полученная в результате успешного выполнения этого этапа (с заполнителями вместо имен компьютеров).

Этап 3. Инфраструктура SQL Server для фермы SharePoint Server 2016 с высоким уровнем доступности

Следующее действие

Перейдите к этапу 4, чтобы продолжить настройку этой рабочей нагрузки.

См. также

Другие ресурсы

Развертывание SharePoint Server с группами доступности AlwaysOn для SQL Server в Azure

SharePoint Server в Microsoft Azure