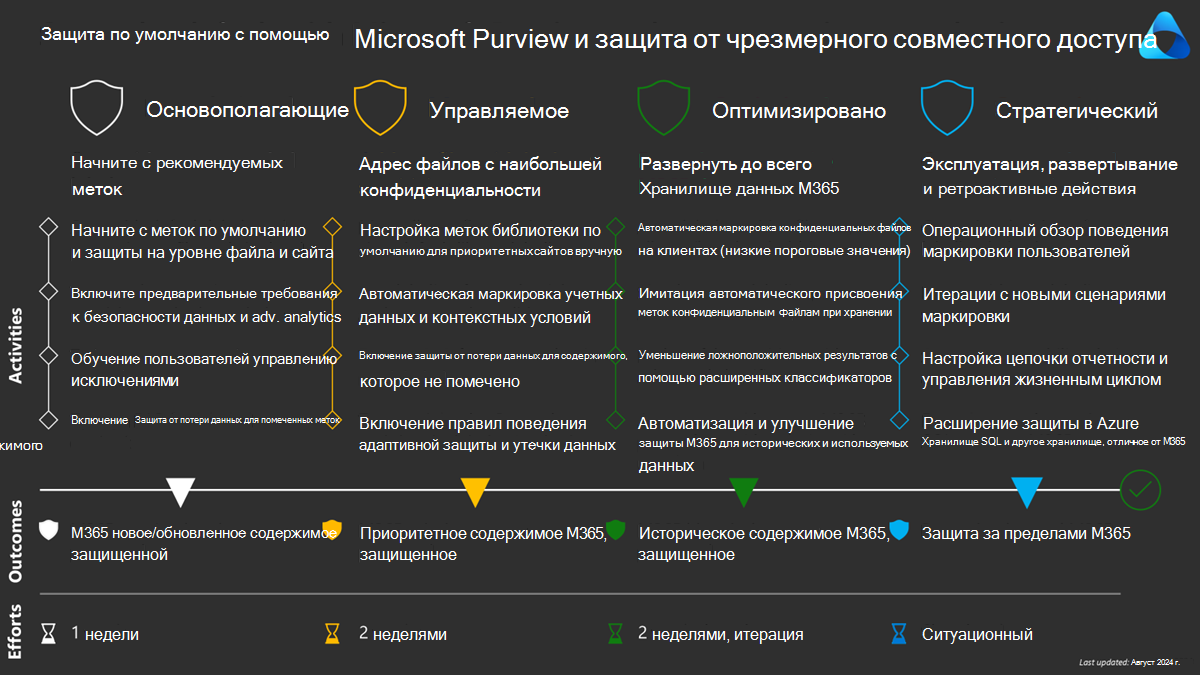

Защита по умолчанию с помощью Microsoft Purview и защита от чрезмерного совместного доступа — этап 3

Это руководство состоит из четырех этапов:

- Введение

- Этап 1. Базовый — начало работы с метками по умолчанию

- Этап 2. Управляемый — адрес файлов с наивысшей степенью конфиденциальности

- Этап 3. Оптимизация — расширение до всего пространства данных Microsoft 365 (эта страница)

- Этап 4. Стратегические действия— эксплуатация, расширение и ретроактивные действия

На предыдущих этапах мы изложили основы безопасности и обсудили приоритетные сайты. Мы рассмотрели функции автоматической маркировки на стороне клиента и службы. Для таблицы сравнения см. раздел Автоматическое применение метки конфиденциальности в Microsoft 365.

Этап 3. Оптимизация — расширение до всего пространства данных Microsoft 365

На этом этапе мы объясним варианты, которые помогут итеративно обращаться ко всему вашему хранилищу данных Microsoft 365.

Ранее мы рекомендовали начальные политики для ознакомления пользователей. На этом этапе мы готовы постепенно использовать их в сценариях. Автоматическая маркировка лучше всего подходит для сценариев, где требуется более высокая чувствительность, чем метка по умолчанию.

Мы также обсудим, как задним числом пометить существующие сайты и задать метки библиотеки по умолчанию.

Автоматическая маркировка конфиденциальных файлов на клиентах (низкие пороговые значения)

Автоматическая маркировка на стороне клиента позволяет пользователям принять решение о применении рекомендуемой метки или сообщить о ложном срабатывании. Это можно сделать с более чем 300 доступными типами конфиденциальной информации (SIT) и обучаемыми классификаторами.

В общих чертах мы рекомендуем использовать следующий подход. Пороговые значения приведены только в качестве примеров.

- Определите соответствующий sit для вашей отрасли.

- Рекомендуется использовать метку с более низкими порогами SIT (1–9).

- Автоматическое применение метки с более высокими порогами (10+) и (или) обучаемыми классификаторами.

Метка клиента по умолчанию влияет на стратегию автоматической маркировки. Хотя в этом руководстве рекомендуется задать значение Конфиденциально\Все сотрудники, мы также предоставляем альтернативные варианты, если клиент Office по умолчанию использует значение Общие, а затем — Конфиденциально\Все сотрудники при сохранении в SharePoint.

Совет

Если для параметра по умолчанию задано значение Конфиденциально\Все сотрудники, стратегия автоматической маркировки менее сложна и ориентирована на метки с высоким уровнем конфиденциальности .

Вы можете постепенно развертывать его с помощью дополнительных SIT/обучаемых классификаторов с течением времени, выявляя больше бизнес-сценариев. С помощью значений по умолчанию и автоматической маркировки на стороне клиента вы теперь обращаетесь ко всему новому и обновленному содержимому.

Имитация автоматического присвоения меток конфиденциальным файлам при хранении

Автоматическое присвоение меток на стороне службы помечает неактивные файлы в SharePoint и OneDrive и обеспечивает дополнительные условия. В настоящее время в вашей организации поддерживается автоматическая маркировка до 100 тысяч файлов в день.

Совет

Дополнительные сведения об автоматическом присвоении меток с помощью сборника схем — автоматическая маркировка на стороне службы

Хотя автоматическая маркировка на стороне клиента ограничена конфиденциальным содержимым, автоматическая маркировка на стороне службы добавляет поддержку контекстных условий, таких как:

- Общий доступ к содержимому

- Расширение файла :

- Имя документа содержит слова или фразы

- Свойство документа

- Размер документа равен или больше

- Документ, созданный

Эти условия в сочетании с выбором определенных сайтов и (или) oneDrive пользователя позволяют организациям определять приоритеты содержимого для маркировки в первую очередь.

Например, если ваша организация использует шаблоны со свойствами документов или префиксами имен документов, вы можете запустить политику на всех сайтах SharePoint и OneDrive. Вы также можете определить приоритет в зависимости от размера файла или документов, созданных командами руководителей.

Вы можете завершить маркировку всех документов с помощью расширений файлов Office/PDF в пакетах сайтов SharePoint и задать соответствие метке соответствующего сайта, начиная с сайтов с более высокой конфиденциальности, постепенно перехватывая общие сайты.

Наконец, можно реализовать больше автоматической маркировки на стороне службы для содержимого с высоким уровнем конфиденциальности , часто с более высокими порогами, чем при автоматической маркировке на стороне клиента, чтобы уменьшить потенциальные ложные срабатывания.

Уменьшение ложноположительных результатов с помощью расширенных классификаторов

В этом разделе рассматриваются основы расширенных классификаторов и их использование.

В контексте этой безопасной схемы по умолчанию мы сосредоточились на использовании классификаторов с автоматической маркировкой для строго конфиденциального содержимого, где расширенные классификаторы ограничены обучаемыми классификаторами. В большинстве случаев типы конфиденциальной информации (SIT) представляют собой сочетание шаблонов и ключевых слов. Такие шаблоны, как защищенная информация о работоспособности (PHI) и личная информация (PII), могут возвращать много ложноположительных результатов, так как они не могут определить контекст или могут быть ложными срабатываниями для вашей организации.

Администраторы Purview могут уменьшить количество ложных срабатываний, выполнив следующие действия:

- Увеличьте требуемое число доверия и (или) пороговых значений.

- Поиск нескольких SIT с оператором AND вместо ОПЕРАТОРА OR.

- Клонируйте SIT в настраиваемый SIT и точно настройте требования.

- Используйте несколько выражений regex вместо одного, но широкого.

- Принудительное сопоставление слов.

- Используйте обучаемые классификаторы, точное совпадение данных (EDM) и отпечаток документов.

Совет

Дополнительные сведения об этих параметрах см. здесь: Советы и рекомендации по повышению точности и снижению количества ложноположительных результатов в MIP и DLP

Обучаемые классификаторы используют машинное обучение для идентификации шаблонов документов. Microsoft Purview предоставляет несколько предварительно обученных классификаторов, таких как юридические документы, стратегические бизнес-документы и финансовая информация. Пользовательские классификаторы также можно создавать и обучать из библиотеки документов SharePoint.

Используя как SIT, так и обучаемые классификаторы, вы можете сузить область, например, содержит кредитные карты SIT и обучаемый классификатор финансовой информации.

Точное сопоставление данных и отпечаток документов в настоящее время недоступны для автоматической маркировки, но их следует учитывать в общей стратегии Защита от потери данных Microsoft Purview (DLP). Как и обучаемые классификаторы, они могут помочь уменьшить количество ложноположительных результатов. С помощью EDM можно, например, найти содержит SSN из коробки SIT, а затем проверить его в EDM SIT, чтобы убедиться, что это SSN от одного из ваших клиентов или сотрудников. EDM позволяет безопасно хранить хэш информации для поиска.

Дактилоскопия документов работает иначе, чем обучаемые классификаторы, определяя шаблоны документов и используя их в политиках защиты от потери данных. Это наиболее полезно, если в вашей организации есть стандартизированные шаблоны. Эти шаблоны можно использовать для создания точных отпечатков пальцев.

Автоматизация и улучшение защиты Microsoft 365 от исторических и используемых данных

На последнем этапе этого этапа мы просмотрим варианты ретроактивного применения меток на существующих сайтах SharePoint и соответствующим образом применить метки библиотеки по умолчанию.

На этом этапе мы настроили значения по умолчанию во всей среде и остановили распространение сайтов и документов без меток. Мы начали обращаться к сайтам и библиотекам меток вручную на приоритетных сайтах, и мы смотрим, как масштабировать это на протяжении всего вашего полного пространства содержимого Microsoft 365.

Существует несколько стратегий, которые следует учитывать:

- Использование владельцев сайтов — сообщите владельцам сайтов, что они должны настроить метку на своем сайте и библиотеке по умолчанию. Если вы планируете использовать #2, включите упоминания о том, что он автоматически получит новое значение по умолчанию в целевую дату.

- Выполнение скриптов автоматизации на оставшихся не маркированных сайтах. Используйте API Graph для идентификации немаркированных сайтов и настройте метку контейнера и метку библиотеки по умолчанию для параметра "Конфиденциальные\Все сотрудники"

- При необходимости можно запретить общий доступ только к файлам без меток. С помощью предыдущих мер, таких как защита от потери данных для содержимого без метки и автоматическое присвоение меток файлов, можно разрешить сайтам естественное истечение срока действия по сравнению со скриптами задним числом действий для всех сайтов.

- Сбор временная шкала сайтов без меток. Если вы планируете использовать автоматическую маркировку на стороне службы для всех исторических данных, основанных на метках контейнеров, записывайтесь при добавлении меток контейнеров и постепенно добавляйте новые помеченные сайты в политики автоматической маркировки.

Ваше состояние риска определяет, как наилучшим образом подходить ко всем стратегиям или, возможно, использовать их постепенно. Хотя мы рекомендуем защитить все пространство данных, это может быть сложной задачей в зависимости от его размера. Начните с малого и часто выполняете итерацию.

Создание скриптов меток конфиденциальности для сайтов SharePoint можно выполнить с помощью set-PnPTenantSite и параметра SensitivityLabel.

Для метки библиотеки по умолчанию требуется задать параметр DefaultSensitivityLabelForLibrary с помощью REST API в библиотеке. Пример приведен в этой статье.

Этап 3. Сводка

- Автоматически применять метку чувствительности в Microsoft 365

- Минимальные версии меток конфиденциальности в Приложения Microsoft 365

- Управление метками конфиденциальности в приложениях Office

- Автоматически применять метку чувствительности в Microsoft 365

- Советы и рекомендации по повышению точности и снижению ложноположительных обнаружений в MIP и DLP

См. также

- Сборник схем — автоматическое присвоение меток на стороне службы

- Настройка встроенных типов конфиденциальной информации

- Информация об обучаемых классификаторах

- Подробнее о пользовательских типах конфиденциальной информации с точным совпадением данных

- Сведения об отпечатках документов

- Определения обучаемых классификаторов

- Определения объектов типов конфиденциальной информации

- Ограничения типов конфиденциальной информации

- Set-PnPTenantSite | PnP PowerShell

- Метка "Default" для библиотеки документов — пример скрипта

- Настройка метки конфиденциальности по умолчанию для библиотеки документов SharePoint

Переход к этапу 4. Стратегические действия— эксплуатация, расширение и ретроактивные действия