Поддержка для управляемых клиентом ключей

Все данные клиентов, хранящиеся в Power Platform, по умолчанию шифруются в состоянии покоя с использованием ключей, управляемых Microsoft (MMK). Благодаря ключам, управляемым клиентом (CMK), клиенты могут использовать свои собственные ключи шифрования для защиты данных Power Automate. Эта возможность позволяет клиентам иметь дополнительный защитный слой для управления своими активами Power Platform. С помощью этой функции вы можете циклически менять или переключать ключи шифрования по требованию. Это также предотвращает доступ Microsoft к данным ваших клиентов, если вы решите отозвать доступ по ключам к службам Microsoft в любое время.

Благодаря CMK ваши рабочие процессы и все связанные с ними неактивные данные хранятся и выполняются в выделенной инфраструктуре, разделенной по средам. Это включает в себя определения ваших рабочих процессов, как облачные, так и классические потоки, а также историю выполнения рабочих процессов с подробными входными и выходными данными.

Предварительные условия перед защитой потоков с помощью CMK

При применении корпоративной политики CMK к среде рассмотрите следующие сценарии.

- При применении корпоративной политики CMK облачные потоки и их данные с CMK автоматически защищаются. Некоторые потоки могут по-прежнему находиться под защитой ММК. Администраторы могут идентифицировать эти потоки с помощью команд PowerShell.

- Создание и обновление потоков блокируется во время миграции. Журнал выполнения не переносится вперед. Вы можете запросить его через запрос в службу поддержки в течение 30 дней после миграции.

- В настоящее время ключи CMK, не используются для шифрования подключений, отличных от OAuth. Эти соединения, не основанные на Microsoft Entra, продолжают шифроваться при хранении с помощью ключей MMK.

- Чтобы разрешить входящий и исходящий сетевой трафик из защищенной инфраструктуры CMK, обновите конфигурацию брандмауэра, чтобы обеспечить продолжение работы потоков.

- Если вы планируете защитить более 25 сред в своем арендаторе с помощью CMK, создайте запрос в службу поддержки. По умолчанию максимальное количество сред Power Automate с поддержкой CMK для каждого клиента — 25. Это число можно увеличить, обратившись в службу поддержки.

Применение ключа шифрования — это жест, выполняемый администраторами Power Platform, который невидим для пользователей. Пользователи могут создавать, сохранять и выполнять рабочие процессы Power Automate точно так же, как если бы данные были зашифрованы ключами MMK.

Функция CMK позволяет использовать единую корпоративную политику, созданную в среде, для защиты рабочих процессов Power Automate. Дополнительные сведения о ключах CMK и пошаговые инструкции по включению ключей CMK см. в статье Управление ключом шифрования, управляемым клиентом.

Роботизированная автоматизация процессов (RPA), размещенных в Power Automate (предварительная версия)

Возможность размещенной группы компьютеров в решении Введение в размещенную RPA Power Automate поддерживает ключи CMK. После применения ключей CMK необходимо повторно подготовить все существующие размещенные группы компьютеров, выбрав Повторно подготовить группу на странице сведений о группе компьютеров. После повторной подготовки диски виртуальных машин для ботов размещенной группы компьютеров шифруются с помощью ключа CMK.

Заметка

Возможность CMK для размещенного компьютера в настоящее время недоступна.

Обновление конфигурации брандмауэра

Power Automate позволяет создавать потоки, которые могут выполнять HTTP-вызовы. После применения ключей CMK исходящие действия HTTP из Power Automate будут исходить из другого диапазона IP-адресов, чем раньше. Если брандмауэр ранее был настроен на разрешение действий HTTP потока, скорее всего, конфигурацию необходимо обновить, чтобы разрешить новый диапазон IP-адресов.

- Если вы используете брандмауэр Azure, примените тег службы

PowerPlatformPlexнепосредственно к конфигурации, чтобы правильный диапазон IP-адресов был настроен автоматически. Дополнительные сведения см. в статье Теги служб виртуальной сети. - Если вы используете другой брандмауэр, найдите и включите входящий трафик из диапазона IP-адресов для

PowerPlatformPlex, указанного в загрузке Диапазоны IP-адресов и теги служб Azure — общедоступное облако.

Если этого не сделать, вы можете получить ошибку HTTP-запрос не удался, так как есть ошибка: "Соединение не может быть установлено, потому что целевой компьютер активно отказался от него".

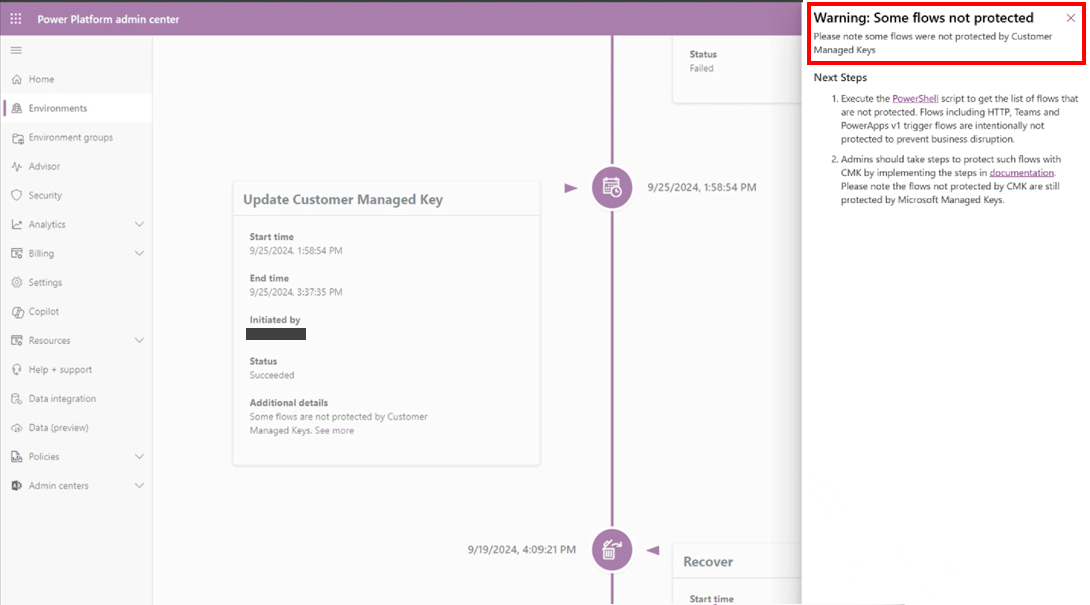

Сообщения с предупреждениями о применении Power Automate CMK

Если определенные потоки по-прежнему защищены ключами MMK после применения CMK, в интерфейсах управления политиками и средой появляются предупреждения. Отображается сообщение "Потоки Power Automate по-прежнему защищены с помощью ключа, управляемого Майкрософт".

Вы можете использовать команды PowerShell для выявления таких потоков и их защиты с помощью ключей CMK.

Защита потоков, которые по-прежнему находиться под защитой ММК

Следующие категории потоков продолжают защищаться ключами ММК после применения корпоративной политики. Следуйте инструкциям по защите потоков с помощью ключей CMK.

| Категории | Подход к защите с помощью CMK |

|---|---|

| Потоки триггера Power App версии 1, отсутствующие в решении |

Вариант 1 (рекомендуется) Обновите поток, чтобы использовать триггер версии 2 перед применением CMK. Вариант 2 После применения CMK используйте команду Сохранить как, чтобы создать копию потока. Обновите вызовы Power Apps для использования новой копии потока. |

| Потоки триггеров HTTP и потоки триггеров Teams |

После применения корпоративной политики используйте команду Сохранить как, чтобы создать копию потока. Обновите вызывающую систему для использования URL-адреса нового потока. Эта категория потоков не защищена автоматически, так как в защищенной инфраструктуре CMK создается новый URL-адрес потока. Клиенты могут использовать URL-адрес в своих вызывающих системах. |

| Родительские потоки потоков, которые не могут быть перенесены автоматически | Если поток не удается перенести, зависимые потоки также не переносятся, чтобы избежать прерывания бизнеса. |

| Потоки, использующие действие соединителя "Список потоков как администратор (v1)" | Потоки, ссылающиеся на это устаревшее действие, следует либо удалить, либо обновить для использования действия Перечислить потоки как администратор (V2). |

Команды PowerShell

Администраторы могут использовать команды PowerShell в рамках предтестовой и послетестовой проверки.

Извлечение потоков, которые не могут быть автоматически защищены с помощью CMK

Следующую команду можно использовать для определения потоков, которые по-прежнему защищены ключами MMK после применения корпоративных ключей CMK.

> Get-AdminFlowEncryptedByMicrosoftKey -EnvironmentName <Your Environment Id> -ListCannotMigrateToCustomerManagedKey

| DisplayName | FlowName | EnvironmentName |

|---|---|---|

| Получить счета HTTP | поток-1 | среда-1 |

| Оплатить счет из приложения | поток-2 | среда-2 |

| Выверка счета | поток-3 | среда-3 |

Извлечение потоков, не защищенных CMK, в заданной среде

Эту команду можно использовать до и после выполнения корпоративной политики CMK, чтобы определить все потоки в среде, защищенные ключом MMK. Кроме того, эту команду можно использовать для оценки хода выполнения применения CMK для потоков в заданной среде.

> Get-AdminFlowEncryptedByMicrosoftKey -EnvironmentName <Your Environment Id>

| DisplayName | FlowName | EnvironmentName |

|---|---|---|

| Получить счета HTTP | поток-4 | среда-4 |

Подробнее см. в разделе Управление ключом шифрования, управляемым клиентом.

Получение журнала выполнения со страницы сведений о потоке

В списке журнала выполнения на странице Сведения потока отображаются только новые запуски после применения CMK.

Если вы хотите просмотреть входные и выходные данные, вы можете использовать журнал выполнения (представление Все выполнения) для экспорта журнала выполнения потока в формате CSV. Этот журнал содержит как новые, так и существующие выполнения потоков, включая все входные и выходные данные триггера или действия, с ограничением в 100 записей. Это ограничение соответствует существующему поведению при экспорте в CSV-файл.

Получение журнала выполнения по запросу в службу поддержки

Мы предоставляем сводное представление для всех запусков как из существующих, так и из новых запусков потоков после применения CMK. Это представление содержит сводные сведения, такие как идентификатор выполнения, время начала, длительность и сбои/успехи. Оно не содержит входных/выходных данных.

Защита потоков в средах, которые уже защищены CMK

Для сред, которые уже защищены CMK, защита потоков с помощью CMK может быть запрошена с помощью запроса в службу поддержки.

Ограничение на облачные потоки, не относящиеся к решению, вызванные Power Apps

На облачные потоки, не относящиеся к решению, использующие триггер Power Apps и созданные в средах, защищенных CMK, нельзя ссылаться из приложения. Возникает ошибка при попытке зарегистрировать поток из Power Apps. В средах, защищенных CMK, из приложения можно ссылаться только на облачные потоки решения. Чтобы избежать такой ситуации, следует сначала добавить потоки в решение Dataverse, чтобы на них можно было успешно ссылаться. Чтобы избежать такой ситуации, в средах, защищенных CMK, должен быть включен параметр среды для автоматического создания потоков в решениях Dataverse. Этот параметр гарантирует, что новые потоки будут облачными потоками решения.