Этап 1. Применение корпоративной базовой защиты данных

После выполнения предварительных требований, определения платформ, которые необходимо поддерживать в организации, понимания различных категорий защиты данных приложений, доступных для каждой платформы поддержки, и выполнения действий, необходимых перед применением платформы защиты приложений, вы можете добавить политики защиты приложений.

Уровень 1 — это минимальная конфигурация защиты данных для корпоративного мобильного устройства. Эта конфигурация заменяет потребность в базовых политиках доступа Exchange Online устройств, требуя ПИН-код для доступа к рабочим или учебным данным, шифруя данные рабочей или учебной учетной записи и предоставляя возможность выборочной очистки учебных или рабочих данных. Однако, в отличие от Exchange Online политик доступа к устройствам, приведенные ниже параметры политики защиты приложений применяются ко всем приложениям, выбранным в политике, тем самым обеспечивая защиту доступа к данным за пределами сценариев обмена мобильными сообщениями.

Политики уровня 1 обеспечивают разумный уровень доступа к данным, сводя к минимуму влияние на пользователей и зеркало параметры требований к защите данных и доступу по умолчанию при создании политики защиты приложений в Microsoft Intune.

Рекомендуемые параметры защиты приложений

Используйте следующие рекомендуемые параметры защиты приложений при создании и применении Intune защиты приложений для базовой защиты данных предприятия уровня 1.

Уровень 1 корпоративная базовая защита данных

Уровень 1 — это минимальная конфигурация защиты данных для корпоративного мобильного устройства. Эта конфигурация заменяет потребность в базовых политиках доступа Exchange Online устройств, требуя ПИН-код для доступа к рабочим или учебным данным, шифруя данные рабочей или учебной учетной записи и предоставляя возможность выборочной очистки учебных или рабочих данных. Однако, в отличие от Exchange Online политик доступа к устройствам, приведенные ниже параметры политики защиты приложений применяются ко всем приложениям, выбранным в политике, тем самым обеспечивая защиту доступа к данным за пределами сценариев обмена мобильными сообщениями.

Политики уровня 1 обеспечивают разумный уровень доступа к данным, сводя к минимуму влияние на пользователей и зеркало параметры требований к защите данных и доступу по умолчанию при создании политики защиты приложений в Microsoft Intune.

Защита данных

| Setting | Описание параметра | Значение | Платформа |

|---|---|---|---|

| Передача данных | Резервное копирование данных организации в... | Разрешить | iOS/iPadOS, Android |

| Передача данных | Отправка данных организации в другие приложения | Все приложения | iOS/iPadOS, Android |

| Передача данных | Отправка данных организации по | Все назначения | Windows |

| Передача данных | Получать данные из других приложений | Все приложения | iOS/iPadOS, Android |

| Передача данных | Получение данных из | Все источники | Windows |

| Передача данных | Ограничение вырезанной, копируемой и вставки между приложениями | Любое приложение | iOS/iPadOS, Android |

| Передача данных | Разрешить вырезать, копировать и вставлять для | Любое назначение и любой источник | Windows |

| Передача данных | Клавиатуры сторонних производителей | Разрешить | iOS/iPadOS |

| Передача данных | Утвержденные клавиатуры | Не требуется | Android |

| Передача данных | Снимок экрана и Google Assistant | Разрешить | Android |

| Шифрование | Шифрование данных организации | Обязательность | iOS/iPadOS, Android |

| Шифрование | Шифрование данных организации на зарегистрированных устройствах | Обязательность | Android |

| функциональность. | Синхронизация приложения с собственным приложением контактов | Разрешить | iOS/iPadOS, Android |

| функциональность. | Печать данных организации | Разрешить | iOS/iPadOS, Android, Windows |

| функциональность. | Ограничить обмен веб-содержимым с другими приложениями | Любое приложение | iOS/iPadOS, Android |

| функциональность. | Уведомления о данных организации | Разрешить | iOS/iPadOS, Android |

Требования к доступу

| Setting | Значение | Платформа | Примечания |

|---|---|---|---|

| ПИН-код для доступа | Обязательность | iOS/iPadOS, Android | |

| Тип ПИН-кода | Числовой | iOS/iPadOS, Android | |

| Простой ПИН-код | Разрешить | iOS/iPadOS, Android | |

| Выберите Минимальная длина ПИН-кода | 4 | iOS/iPadOS, Android | |

| Сенсорный идентификатор вместо ПИН-кода для доступа (iOS 8+/iPadOS) | Разрешить | iOS/iPadOS | |

| Переопределение биометрии с помощью ПИН-кода после истечения времени ожидания | Обязательность | iOS/iPadOS, Android | |

| Время ожидания (в минутах активности) | 1440 | iOS/iPadOS, Android | |

| Идентификатор лица вместо ПИН-кода для доступа (iOS 11+/iPadOS) | Разрешить | iOS/iPadOS | |

| Биометрические данные вместо ПИН-кода для доступа | Разрешить | iOS/iPadOS, Android | |

| Смена ПИН-кода после количества дней | Нет | iOS/iPadOS, Android | |

| Выбор количества предыдущих значений ПИН-кода для сохранения | 0 | Android | |

| ПИН-код приложения при задании ПИН-кода устройства | Обязательность | iOS/iPadOS, Android | Если устройство зарегистрировано в Intune, администраторы могут задать для этого параметра значение "Не требуется", если они принудительно вводят надежный ПИН-код устройства с помощью политики соответствия устройств. |

| Данные рабочей или учебной учетной записи для доступа | Не требуется | iOS/iPadOS, Android | |

| Перепроверять требования доступа через (минут бездействия) | 30 | iOS/iPadOS, Android |

Условный запуск

| Setting | Описание параметра | Значение и действие | Платформа | Примечания |

|---|---|---|---|---|

| Условия приложения | Макс. попыток ввода ПИН-кода | 5 / Сброс ПИН-кода | iOS/iPadOS, Android | |

| Условия приложения | Период отсрочки в автономном режиме | 10080 / Блокировать доступ (в минутах) | iOS/iPadOS, Android, Windows | |

| Условия приложения | Период отсрочки в автономном режиме | 90 / Очистка данных (в днях) | iOS/iPadOS, Android, Windows | |

| Условия устройства | Устройства со снятой защитой или административным доступом | N/A / Блокировать доступ | iOS/iPadOS, Android | |

| Условия устройства | Аттестация устройств SafetyNet | Базовая целостность и сертифицированные устройства / Блокировка доступа | Android | Этот параметр настраивает целостность устройств Google Play проверка на устройствах конечных пользователей. Базовая целостность подтверждает целостность устройства. Проверку базовой целостности не проходят устройства с административным доступом, эмуляторы, виртуальные устройства и устройства с признаками несанкционированного доступа. "Базовая целостность и сертифицированные устройства" проверяют совместимость устройства со службами Google. Эту проверку могут пройти только неизмененные устройства, сертифицированные корпорацией Google. |

| Условия устройства | Требовать проверку на угрозы в приложениях | N/A / Блокировать доступ | Android | Этот параметр гарантирует, что проверка приложений Google включена для устройств конечных пользователей. Если это настроено, доступ к конечному пользователю будет запрещен до тех пор, пока он не включит сканирование приложений Google на своем устройстве Android. |

| Условия устройства | Максимальный допустимый уровень угроз для устройства | Низкий или заблокированный доступ | Windows | |

| Условия устройства | Требовать блокировку устройства | Низкий уровень или предупреждение | Android | Этот параметр гарантирует, что на устройствах Android есть пароль устройства, соответствующий минимальным требованиям к паролю. |

Примечание.

Параметры условного запуска Windows помечены как проверки работоспособности.

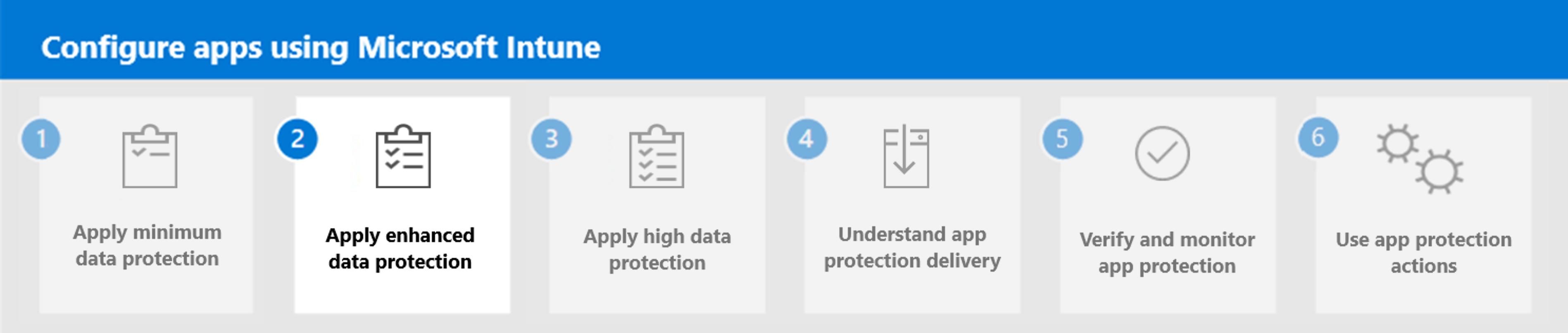

Следующее действие

Перейдите к шагу 2, чтобы применить расширенную защиту данных в Microsoft Intune.