Использование платформы защиты приложений

Требования вашей организации к защите данных могут отличаться от требований других организаций. По этой причине вы можете настроить защиту приложений, развертываемую из Intune, в зависимости от конкретных потребностей вашей организации. Вы можете использовать платформу защиты данных политики защита приложений (APP) для применения защиты приложений в организации. Платформа защиты данных APP состоит из трех отдельных уровней конфигурации, каждый из которых соответствует предыдущему уровню.

| Уровень защиты | Описание |

|---|---|

| Корпоративная базовая защита данных (Уровень 1) |

Это конфигурация начального уровня, которая обеспечивает аналогичный контроль защиты данных в политиках почтовых ящиков Exchange Online и знакомит вас с приложением ИТ-администраторов. Корпорация Майкрософт рекомендует эту конфигурацию в качестве минимальной конфигурации защиты данных для корпоративного устройства. |

| Корпоративная расширенная защита данных (Уровень 2) |

Этот уровень защиты, который основан на предыдущем уровне, применим к большинству мобильных пользователей, обращаюющихся к рабочим или учебным данным. Корпорация Майкрософт рекомендует эту конфигурацию для устройств, где пользователи получают доступ к конфиденциальной или конфиденциальной информации. |

| Корпоративная защита данных высокого уровня (Уровень 3) |

Этот уровень защиты, который также основан на предыдущем уровне, является желательным для пользователей, которые получают доступ к данным с высоким риском. Корпорация Майкрософт рекомендует эту конфигурацию для устройств, управляемых организацией с более крупной или более сложной командой безопасности, или для конкретных пользователей или групп, которые подвергаются уникально высокому риску (пользователи, обрабатывающие конфиденциальные данные, когда несанкционированное раскрытие приводит к значительным материальным потерям организации). Организация, скорее всего, будет мишенью хорошо финансируемых и изощренных злоумышленников, должна стремиться к этой конфигурации. |

Важно!

Так как каждый уровень защиты основан на предыдущем, следует рассмотреть возможность их реализации по порядку.

Действия перед применением платформы защиты приложений

После выполнения предварительных требований и понимания различных параметров защиты данных приложений, доступных для каждой платформы поддержки, можно использовать следующий процесс для добавления политик защиты приложений.

Процесс добавления защиты данных приложения:

- Определите, какие платформы необходимо поддерживать в организации . Дополнительные сведения о платформах приложений см. в разделе Поддерживаемые платформы.

- Добавление одного или нескольких защищенных приложений в Intune . Дополнительные сведения см. в статье Защищенные приложения Intune. Эти приложения были улучшены для поддержки политик защиты приложений Intune. Если вы не уверены, начните с основного приложения Майкрософт. Дополнительные сведения см. в разделе Приложения для включения в политики защиты приложений и приложения Майкрософт.

- Определите уровень защиты приложений, необходимый вашей организации:

Совет

Дополнительные сведения о защищенных приложениях, поддерживаемых платформах, ссылках на магазин приложений, поддерживаемой конфигурации приложений и поддерживаемой защите см. в разделе Приложения Майкрософт.

Действия по применению платформы защиты приложений

Это решение описывает процесс создания политик защиты приложений в Microsoft Intune для конкретных приложений и назначения этих политик членам организации. Выполнив указанные выше предварительные требования, вы можете создать политики защиты приложений для своей организации в Intune. Использование политик конфигурации и защиты в рамках управления приложениями позволяет членам вашей организации безопасно использовать приложения. Управляя приложениями в организации, вы помогаете защитить и защитить данные организации.

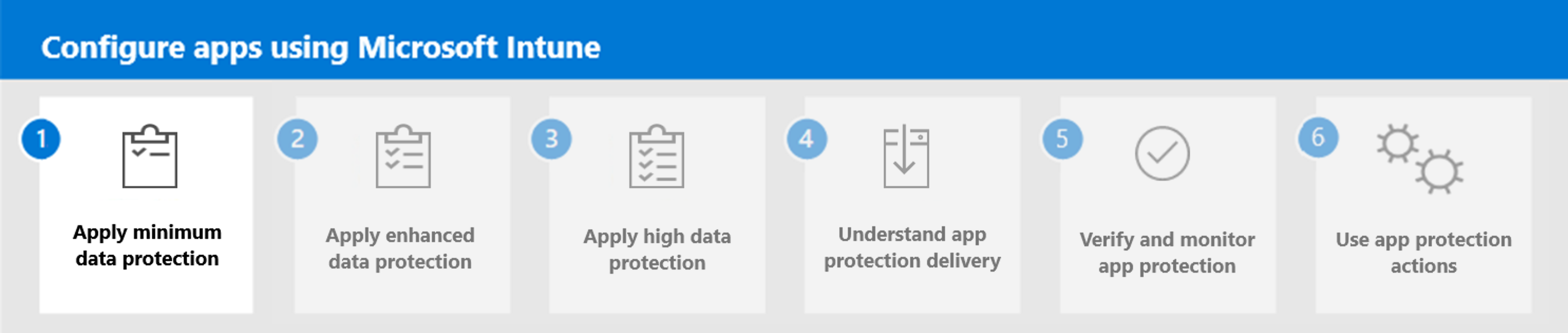

Чтобы добавить рекомендуемые параметры при добавлении политик защиты приложений в Intune, выполните следующие действия:

- Применение минимальной защиты данных

- Применение расширенной защиты данных

- Применение высокой защиты данных

- Общие сведения о доставке защиты приложений

- Проверка и мониторинг защиты приложений

- Использование действий по защите приложений

После выполнения описанных выше действий вы будете готовы к развертыванию, управлению и мониторингу управляемых приложений, которые использует ваша организация.