Соединитель Jamf Mobile Threat Defense с Intune

Управление доступом мобильных устройств к корпоративным ресурсам с помощью условного доступа на основе оценки рисков, проведенной Jamf. Jamf — это решение mobile Threat Defense (MTD), которое интегрируется с Microsoft Intune. Риск оценивается на основе данных телеметрии, собираемых с устройств службой Jamf, в том числе:

- Уязвимости операционной системы

- Установленные вредоносные приложения

- Вредоносные сетевые профили

- сведения о криптоджекинге.

Вы можете настроить политики условного доступа, основанные на оценке риска Jamf и включенные с помощью политик соответствия устройств Intune. Политика оценки рисков может разрешать или блокировать доступ не соответствующих требованиям устройств к корпоративным ресурсам в зависимости от обнаруженных угроз.

Как Intune и Jamf Mobile Threat Defense помогают защитить ресурсы вашей компании?

Мобильное приложение Jamf легко устанавливается с помощью Microsoft Intune. Приложение собирает сведения о файловой системе, сетевом стеке, а также данные телеметрии устройств и приложений (при возможности). Эта информация синхронизируется с облачной службой Jamf, чтобы оценить риск, связанный с мобильными угрозами устройства. Эти классификации уровней риска можно настроить в соответствии с вашими потребностями в консоли администрирования Jamf.

Политика соответствия в Intune включает правило для MTD, основанное на оценке рисков Jamf. При включении этого правила Intune оценивает соответствие устройства заданной политике.

Для устройств, которые не соответствуют требованиям, доступ к таким ресурсам, как Microsoft 365, может быть заблокирован. Пользователи на заблокированных устройствах получают рекомендации от приложения Jamf по устранению проблемы и восстановлению доступа.

Обновления Jamf Intune с последним уровнем угрозы каждого устройства (безопасный, низкий, средний или высокий) при каждом изменении. Этот уровень угрозы постоянно пересчитывается Jamf Security Cloud и основан на состоянии устройства, сетевой активности и многочисленных каналах аналитики мобильных угроз в различных категориях угроз.

Эти категории и связанные с ними уровни угроз настраиваются на облачном портале Jamf Security Таким образом, чтобы общий вычисляемый уровень угрозы для каждого устройства можно было настроить в соответствии с требованиями к безопасности вашей организации. С учетом уровня угроз можно выделить два типа политик Intune, которые используют эти сведения для управления доступом к корпоративным данным:

Используя политики соответствия устройств с условным доступом, администраторы устанавливают политики, чтобы автоматически пометить управляемое устройство как "не соответствует требованиям" на основе уровня угрозы, сообщаемого Jamf. Этот флаг соответствия позволяет политикам условного доступа разрешать или запрещать доступ к приложениям, использующим современную проверку подлинности. Сведения о настройке см. в разделе Создание политики соответствия для устройств Mobile Threat Defense (MTD) в Intune.

Используя политики защиты приложений с условным запуском, администраторы могут устанавливать политики, которые применяются на уровне собственного приложения (например, в приложениях ОС Android и iOS/iPad, таких как Outlook, OneDrive и т. д.), на основе уровня угрозы, сообщаемого Jamf. Эти политики также можно использовать для незарегистрированных устройств с управляемыми приложениями MAM, чтобы обеспечить единую политику на всех платформах устройств и режимах владения. Сведения о настройке см. в разделе Создание политики защиты приложений Mobile Threat Defense в Intune.

Поддерживаемые платформы

При регистрации в Intune для Jamf поддерживаются следующие платформы:

- Android 11 и более поздних версий

- iOS / iPadOS 15.6 и более поздних версий (идентификатор пакета приложений iOS: com.jamf.trust)

Дополнительные сведения о платформе и устройстве см. на веб-сайте Jamf.

Предварительные условия

- подписка Microsoft Intune (план 1)

- Microsoft Entra ID

- Jamf Mobile Threat Defense

Дополнительные сведения см. в разделе Jamf Mobile Security.

Примеры сценариев

Ниже приведены распространенные сценарии использования Jamf MTD с Intune.

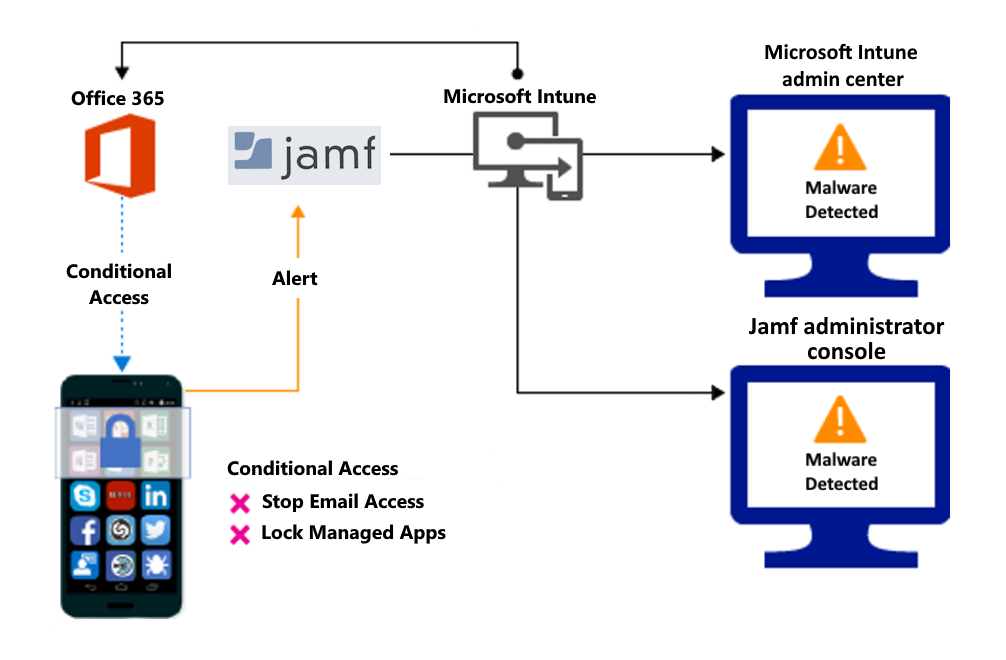

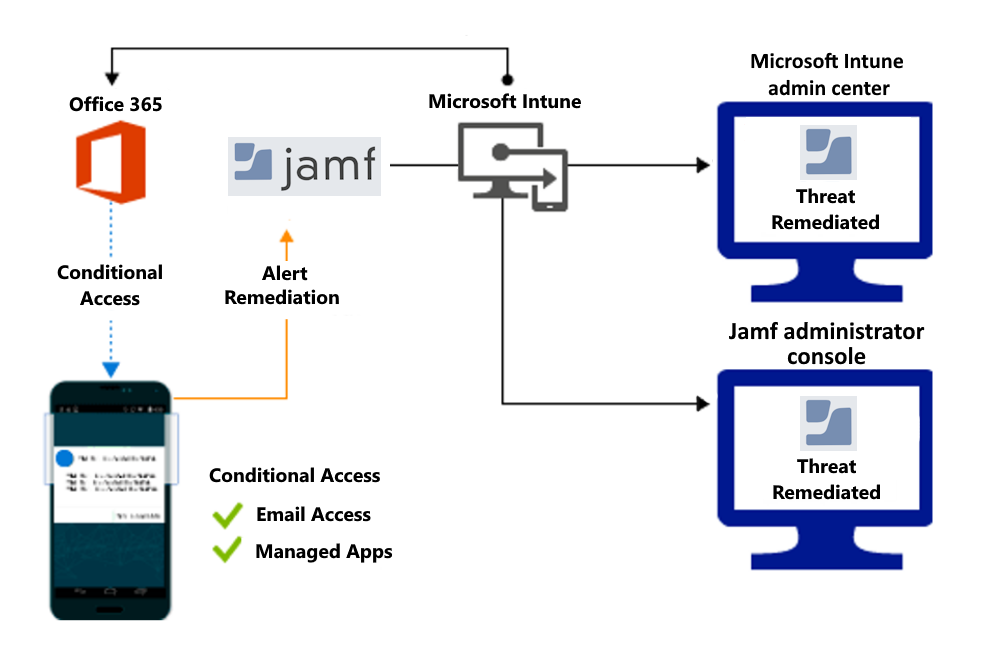

Управление доступом на основании оценки угроз от вредоносных приложений

При обнаружении на устройствах вредоносного ПО можно заблокировать использование основных приложений на устройствах, пока угроза не будет устранена. К общим блокам относятся:

- Подключение к корпоративной электронной почте

- Синхронизация корпоративных файлов с помощью приложения OneDrive для работы

- Доступ к приложениям организации

Блокировка при обнаружении вредоносных программ:

Доступ предоставляется после устранения угрозы:

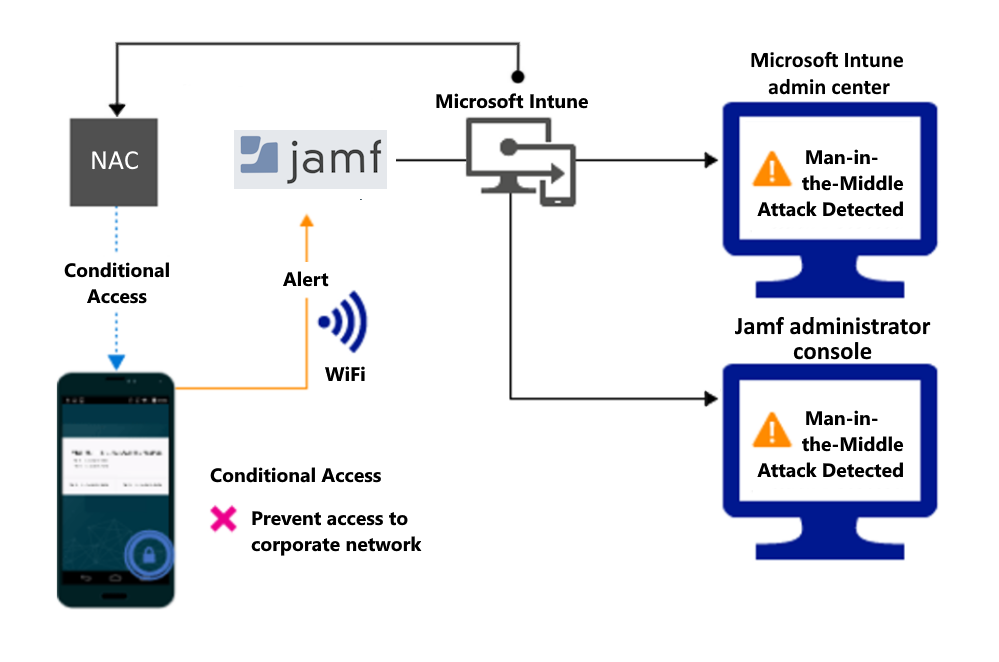

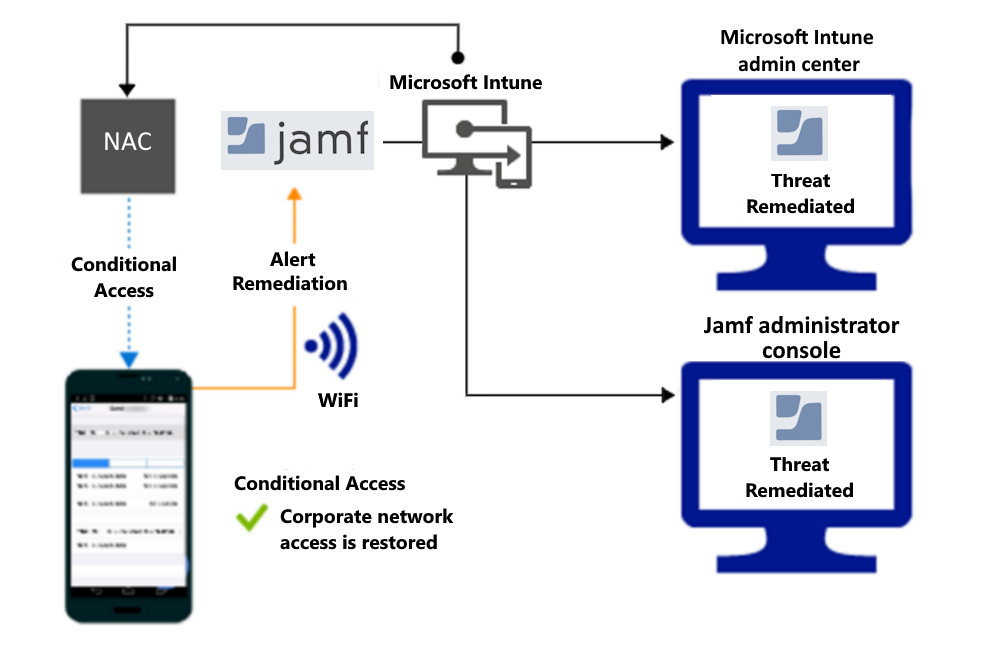

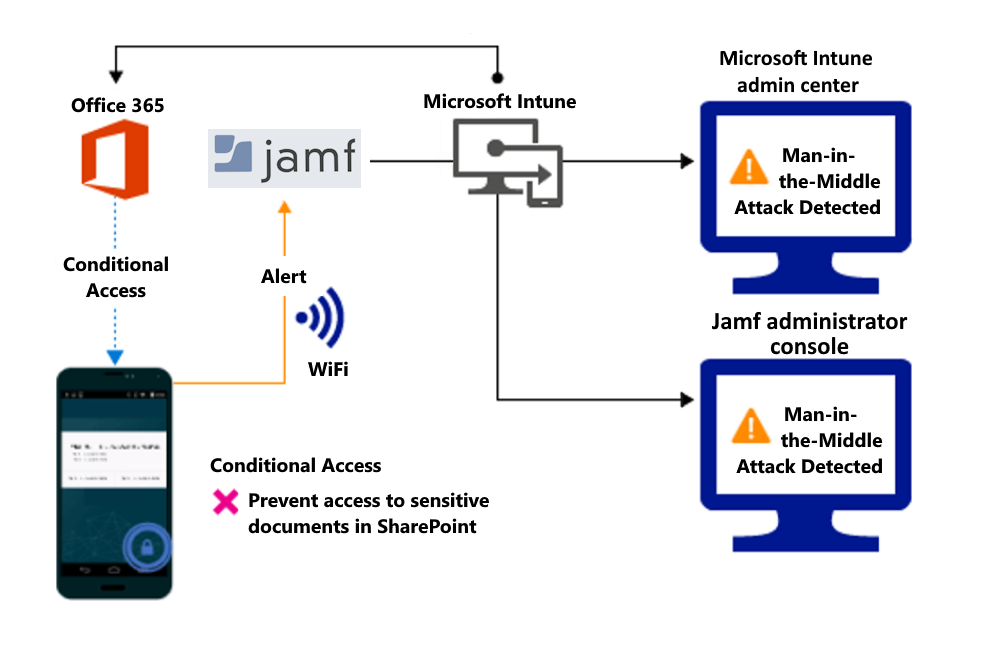

Управление доступом на основе угроз для сети

Выявляйте сетевые угрозы, такие как атаки "злоумышленник в середине", и защищайте доступ к сети Wi-Fi на основе сведений о рисках, связанных с устройствами.

Блокировка доступа к сети через Wi-Fi:

Доступ предоставляется после устранения угрозы:

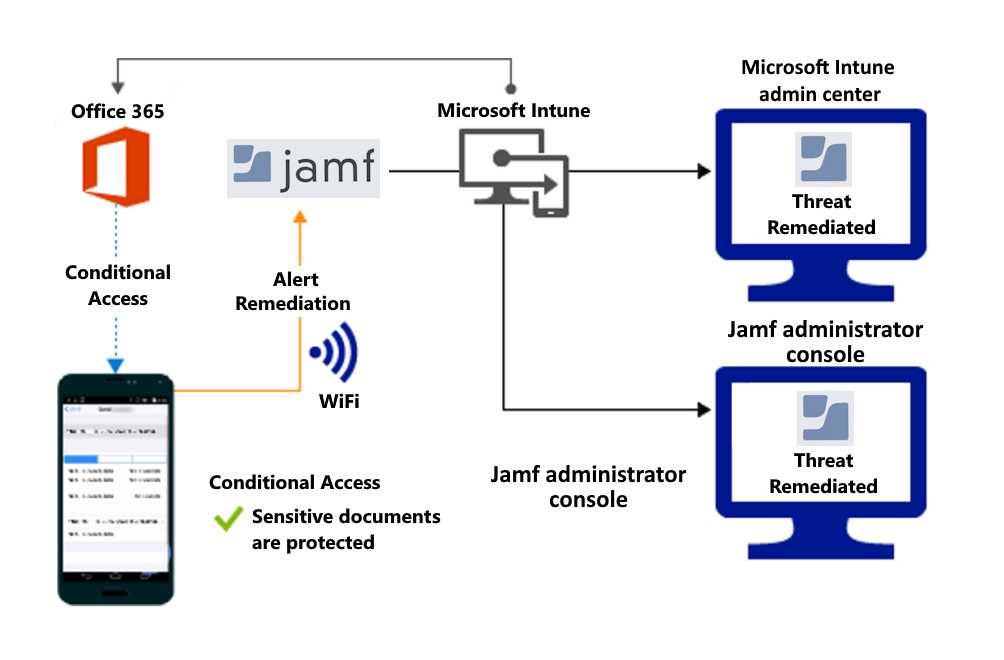

Управление доступом к SharePoint Online на основе оценки угроз для сети

Обнаруживайте угрозы для сети, такие как атаки типа "злоумышленник в середине", и запрещайте синхронизацию корпоративных файлов на основе риска устройства.

Блокировка SharePoint Online при обнаружении сетевых угроз:

Доступ предоставляется после устранения угрозы:

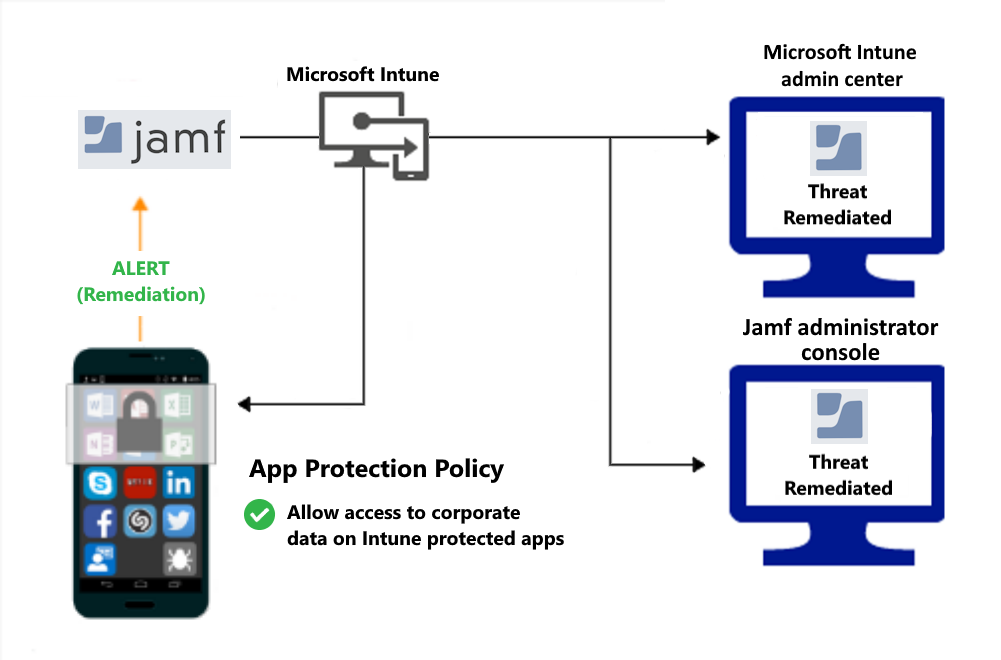

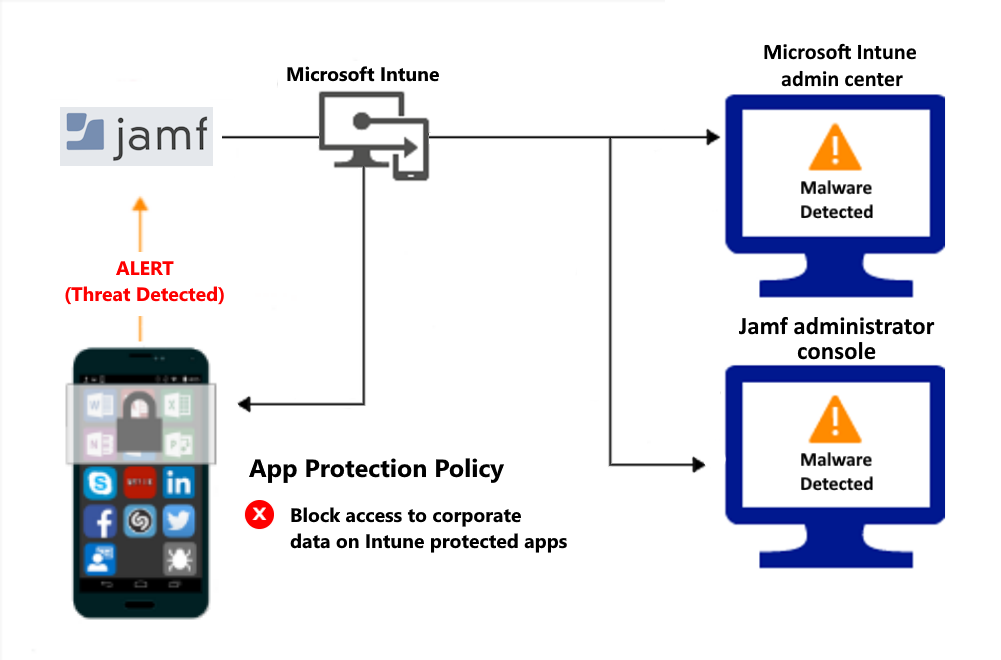

Управление доступом на незарегистрированных устройствах на основании оценки угроз от вредоносных приложений

Когда решение Jamf Mobile Threat Defense считает, что устройство заражено:

Доступ предоставляется при исправлении: