Управление устройствами с помощью безопасности конечных точек в Microsoft Intune

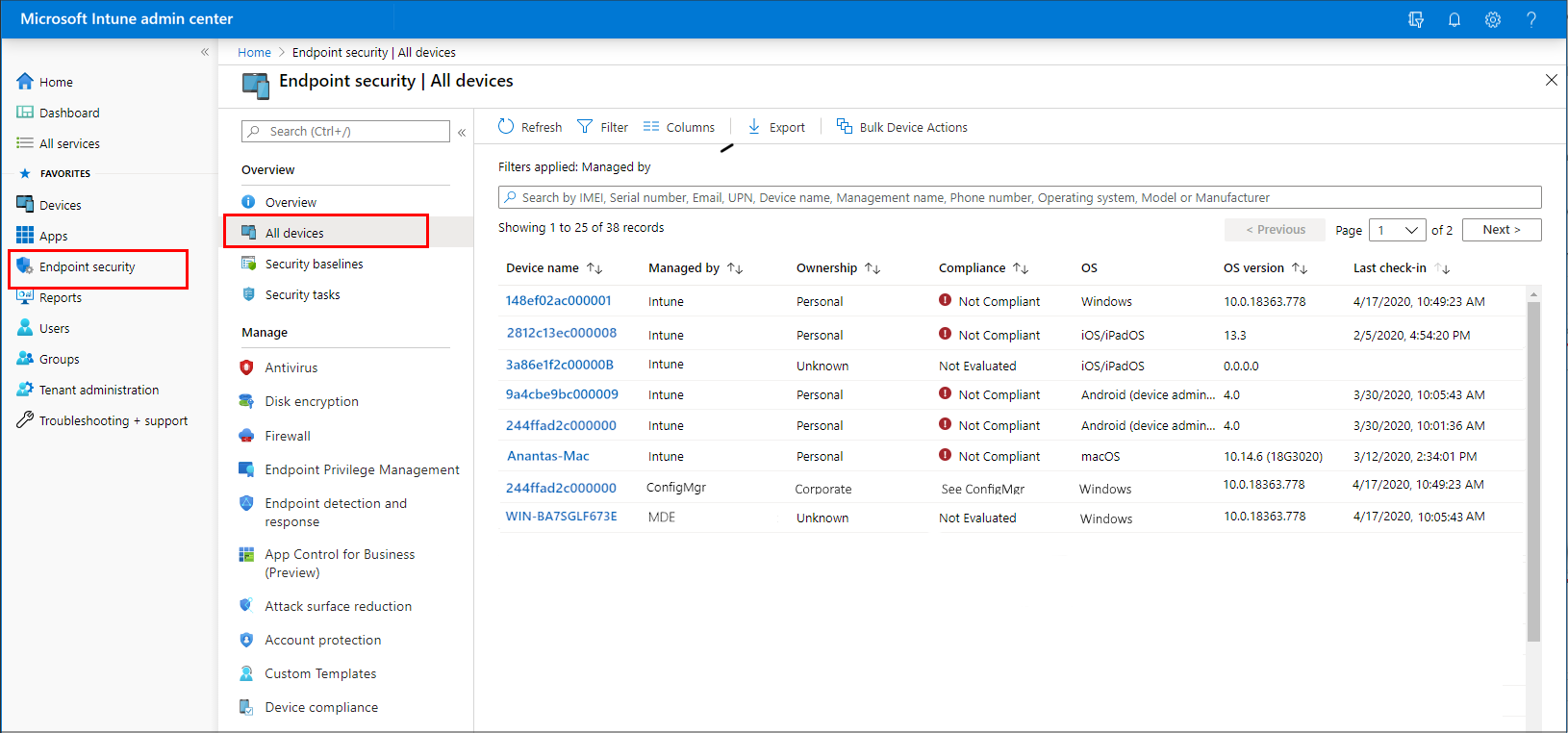

Как администратор безопасности, используйте представление Все устройства в Центре администрирования Microsoft Intune для просмотра устройств и управления ими. В представлении отображается список всех устройств из Microsoft Entra ID, включая устройства, управляемые:

- Intune

- Диспетчер конфигураций

- Совместное управление(по Intune и Configuration Manager)

- Управление параметрами безопасности Defender для конечной точки(для устройств, не зарегистрированных в Intune)

Устройства могут находиться в облаке и из локальной инфраструктуры при интеграции с Microsoft Entra ID.

Чтобы найти представление, откройте центр администрирования Microsoft Intune и выберите Безопасность конечных точек>Все устройства.

В начальном представлении Все устройства отображаются ваши устройства и содержатся ключевые сведения о каждом из них:

- Управление устройством

- Состояние соответствия

- Сведения об операционной системе

- При последней регистрации устройства

- И многое другое

При просмотре сведений об устройстве можно выбрать устройство для детализации для получения дополнительных сведений.

Доступные сведения по типу управления

При просмотре устройств в Центре администрирования Microsoft Intune рассмотрите способ управления устройством. Источник управления влияет на то, какие сведения представлены в Центре администрирования и какие действия доступны для управления устройством.

Рассмотрим следующие поля:

Управляемый — в этом столбце определяется способ управления устройством. Управление с помощью параметров:

MDM — Intune управляет этими устройствами. Intune собирает данные о соответствии устройств и передает их в Центр администрирования.

ConfigMgr — эти устройства отображаются в Центре администрирования Microsoft Intune при использовании подключения клиента для добавления устройств, которыми вы управляете с помощью Configuration Manager. Чтобы управлять, устройство должно запустить клиент Configuration Manager и быть следующим:

- В рабочей группе (Microsoft Entra присоединено и в противном случае)

- Присоединено к домену

- Microsoft Entra гибридное присоединение (присоединено к AD и Microsoft Entra ID)

Состояние соответствия для устройств, управляемых Configuration Manager, не отображается в Центре администрирования Microsoft Intune.

Дополнительные сведения см. в разделе Включение подключения клиента в документации по Configuration Manager.

Агент MDM/ConfigMgr — эти устройства находятся под совместным управлением между Intune и Configuration Manager.

При совместном управлении вы выбираете различные рабочие нагрузки совместного управления, чтобы определить, какие аспекты управляются Configuration Manager или Intune. Эти параметры влияют на политику, применяемую устройством, и на то, как данные о соответствии передаются в Центр администрирования.

Например, можно использовать Intune для настройки политик антивирусной программы, брандмауэра и шифрования. Все эти политики считаются политиками для Endpoint Protection. Чтобы совместно управляемое устройство использовало политики Intune, а не политики Configuration Manager, задайте для ползунка совместного управления для Endpoint Protection значение Intune или Пилотная Intune. Если ползунок имеет значение Configuration Manager, устройство использует политики и параметры из Configuration Manager.

MDE — эти устройства не зарегистрированы в Intune. Вместо этого они подключены к Defender для конечной точки и могут обрабатывать многие из Intune политик безопасности конечных точек. Устройства, зарегистрированные с помощью управления параметрами безопасности, отображаются как в Центре администрирования Intune, так и на портале Defender. В Центре администрирования в поле Управляемые отображаются MDE для этих устройств.

Соответствие требованиям. Соответствие оценивается в соответствии с политиками соответствия, назначенными устройству. Источник этих политик и сведения в консоли зависят от способа управления устройством. Intune, Configuration Manager или совместное управление. Чтобы совместно управляемые устройства сообщали о соответствии требованиям, установите ползунок совместного управления для соответствия устройств Intune или пилотная Intune.

После того как в Центр администрирования устройства будет сообщено о соответствии требованиям, вы можете детализировать сведения, чтобы просмотреть дополнительные сведения. Если устройство не соответствует требованиям, подробно изучите сведения о том, какие политики не соответствуют требованиям. Эти сведения помогут вам изучить и привести устройство в соответствие требованиям.

Последнее проверка: это поле определяет, когда устройство в последний раз сообщал о своем состоянии.

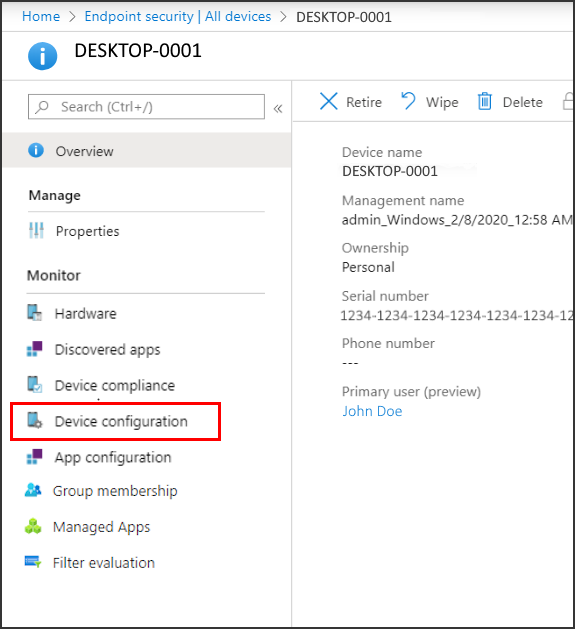

Проверка политики устройств

Сведения о политиках конфигурации устройств, применяемых к устройству, управляемому MDM и Intune, см. в статье Отчеты о безопасности. Политики безопасности конечных точек и базовые политики безопасности являются политиками конфигурации устройств.

Чтобы просмотреть отчет, выберите устройство, а затем выберите Конфигурация устройства, которая находится под категорией Монитор .

Устройства, управляемые Configuration Manager, не отображают сведения о политике в отчете. Чтобы просмотреть дополнительные сведения об этих устройствах, используйте консоль Configuration Manager.

Просмотр профилей для политик безопасности конечных точек

В узле Безопасность конечных точек в Центре администрирования можно выбрать вкладку Сводка определенного типа политики, чтобы просмотреть, выбрать и изменить все профили, созданные для этого типа политики. В этом представлении:

- Тип политики определяет профиль.

- Платформа определяет платформу устройства.

Помимо различных представлений политики безопасности конечных точек, вы можете перейти к разделу Устройства>Все устройства и в разделе Управление устройствами, выберите Конфигурация , чтобы просмотреть и изменить профили безопасности конечных точек для платформ macOS и Windows вместе с профилями конфигурации устройств. В этом представлении политики безопасности конечных точек определяются по типу шаблона, например Microsoft Defender антивирусная программа в столбце Тип политики. См. раздел Мониторинг политик конфигурации устройств в Microsoft Intune .

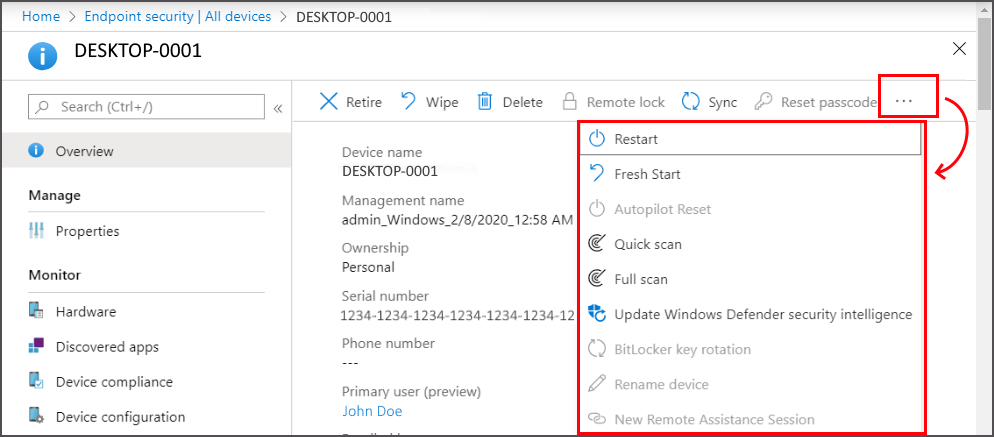

Удаленные действия для устройств

Удаленные действия — это действия, которые можно запустить или применить к устройству из центра администрирования Microsoft Intune. При просмотре сведений об устройстве вы можете получить доступ к удаленным действиям, которые применяются к устройству.

Удаленные действия отображаются в верхней части страницы Обзор устройств. Действия, которые не могут отображаться из-за ограниченного места на экране, можно выбрать многоточие справа:

Доступные удаленные действия зависят от способа управления устройством:

Intune. Доступны все Intune удаленные действия, которые применяются к платформе устройства.

Configuration Manager. Можно использовать следующие действия Configuration Manager:

- Политика синхронизации компьютеров

- Политика синхронизации пользователей

- Цикл оценки приложения

Совместное управление. Вы можете получить доступ как к удаленным действиям Intune, так и к Configuration Manager действиям.

Управление параметрами безопасности Defender для конечной точки. Эти устройства не управляются Intune и не поддерживают удаленные действия.

Некоторые из Intune удаленных действий могут помочь защитить устройства или защитить данные, которые могут находиться на устройстве. С помощью удаленных действий вы можете:

- Блокировка устройства

- Сброс устройства

- Удаление данных компании

- Проверка на наличие вредоносных программ за пределами запланированного запуска

- Смена ключей BitLocker

Следующие Intune удаленные действия представляют интерес для администратора безопасности и являются подмножеством полного списка. Не все действия доступны для всех платформ устройств. Ссылки идут на содержимое, которое содержит подробные сведения о каждом действии.

Синхронизация устройства— устройство немедленно проверка с Intune. При входе устройства оно получает все ожидающие действия или политики, назначенные ему.

Перезапуск — принудительное перезагрузка устройства Windows 10/11 в течение пяти минут. Владельцы устройств не получают автоматического уведомления о перезапуске и могут потерять работу.

Быстрая проверка. В Защитнике выполните быструю проверку устройства на наличие вредоносных программ, а затем отправьте результаты в Intune. При быстрой проверке рассматриваются распространенные расположения, в которых могут быть зарегистрированы вредоносные программы, например разделы реестра и известные папки запуска Windows.

Полная проверка. Выполните проверку устройства на наличие вредоносных программ, а затем отправьте результаты в Intune. При полной проверке рассматриваются распространенные расположения, в которых могут быть зарегистрированы вредоносные программы, а также сканируются все файлы и папки на устройстве.

Обновление аналитики безопасности в Защитнике Windows— устройство обновит определения вредоносных программ для Microsoft Defender антивирусной программы. Это действие не запускает проверку.

Смена ключа BitLocker— удаленное поворот ключа восстановления BitLocker устройства, работающего Windows 10 версии 1909 или более поздней, или Windows 11.

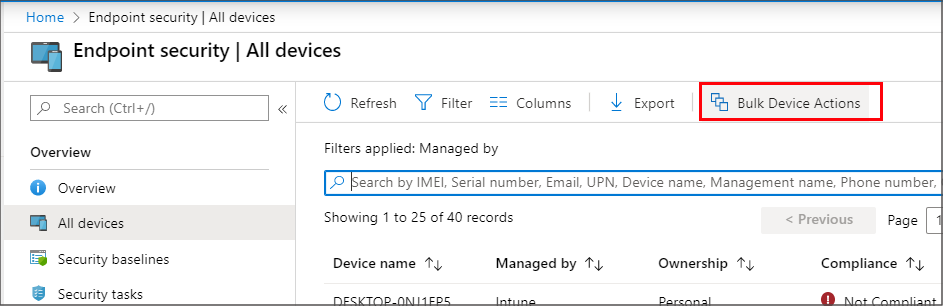

Вы также можете использовать массовые действия устройства для управления некоторыми действиями, такими как снятие с учета и очистка для нескольких устройств одновременно. Массовые действия доступны в представлении Все устройства . Вы выбираете платформу, действие, а затем указываете до 100 устройств.

Параметры, которыми вы управляете для устройств, не вступают в силу до тех пор, пока устройство не верит в Intune.