Требовать многофакторную проверку подлинности для регистрации устройства

Используйте действие пользователя условного доступа для принудительного применения политики при регистрации или присоединении устройств к идентификатору Microsoft Entra. Этот элемент управления обеспечивает детализацию при настройке многофакторной проверки подлинности для регистрации или присоединения устройств вместо политики на уровне клиента, которая в настоящее время существует. Администраторы могут настроить эту политику в соответствии с потребностями безопасности организации.

Пользовательские исключения

Политики условного доступа являются мощными средствами, мы рекомендуем исключить следующие учетные записи из политик:

-

Аварийный доступ или учетные записи экстренного доступа для предотвращения блокировки в случае неправильной настройки политики. В маловероятном сценарии, когда все администраторы заблокированы, ваша учетная запись администратора для аварийного доступа может использоваться для входа и выполнения действий по восстановлению доступа.

- Дополнительные сведения см. в статье об управлении учетными записями аварийного доступа в идентификаторе Microsoft Entra.

-

Учетные записи служб и служебные полномочия, такие как учетная запись синхронизации Microsoft Entra Connect. Учетные записи служб представляют собой автономные учетные записи, которые не привязаны к какому-либо конкретному пользователю. Они обычно используются службами сервера для предоставления программного доступа к приложениям, но также могут применяться для входа в системы в целях администрирования. Вызовы, сделанные субъектами-службами, не будут блокироваться политиками условного доступа, применяемыми к пользователям. Используйте условный доступ для идентификаторов рабочих нагрузок, чтобы определить политики, нацеленные на основные службы.

- Если в вашей организации эти учетные записи используются в сценариях или в коде, попробуйте заменить их управляемыми удостоверениями.

Создание политики условного доступа

Предупреждение

Если вы используете внешние методы аутентификации, то в настоящее время они несовместимы с уровнями надежности аутентификации, и следует использовать настройку Требовать многофакторную аутентификацию.

- Войдите в Центр администрирования Microsoft Entra как минимум с правами администратора условного доступа.

- Перейдите к Защита>Условный доступ>Политики.

- Выберите Новая политика.

- Присвойте политике имя. Мы рекомендуем организациям присваивать политикам понятные имена.

- В разделе Назначения выберите Идентификаторы пользователей или рабочих нагрузок.

- В разделе Включить выберите Все пользователи.

- В разделе Исключить выберите Пользователи и группы, а затем выберите учетные записи для аварийного доступа или для обхода стандартной системы контроля доступа в вашей организации.

- В разделе Целевые ресурсы и > выберите Регистрация или присоединение устройств.

- В разделе Управление доступом>Предоставить разрешение выберите Предоставить доступ.

- Выберите "Требовать силу проверки подлинности", а затем выберите встроенную силу многофакторной проверки подлинности из списка.

- Выберите Выберите.

- Подтвердите параметры и задайте для параметра Включить политику значение Только отчет.

- Нажмите Создать, чтобы создать и включить политику.

После подтверждения параметров в режиме "только отчет" администратор может перевести переключатель Включить политику из положения Только отчет в положение Вкл.

Предупреждение

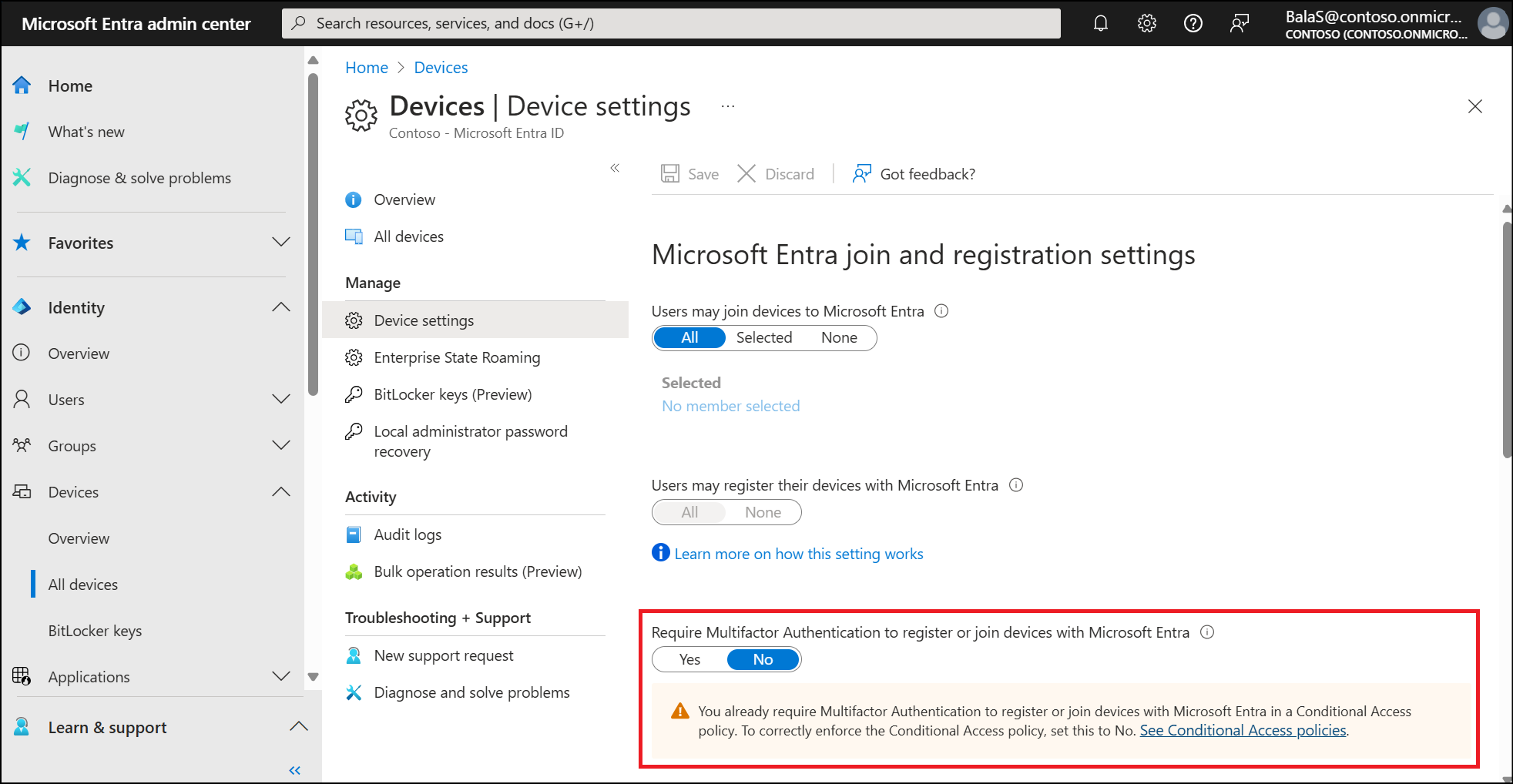

Если политика условного доступа настроена с помощью действия пользователя Регистрация или присоединение устройств, необходимо задать Идентификация>Устройства>Обзор>Настройки устройства - Require Multifactor Authentication to register or join devices with Microsoft Entra на Нет. В противном случае политики условного доступа с этим действием пользователя не применяются должным образом. Дополнительные сведения об этом параметре устройства можно найти в окне Настройка параметров устройства.

Связанный контент

- Уровень безопасности аутентификации в рамках условного доступа

- Определите эффект с помощью режима условного доступа "только отчеты"

- Используйте режим "только отчет" для условного доступа, чтобы определить результаты новых решений по политике.

- Управление идентификаторами устройств через Центр администрирования Microsoft Entra