Управление внешним методом проверки подлинности в идентификаторе Microsoft Entra (предварительная версия)

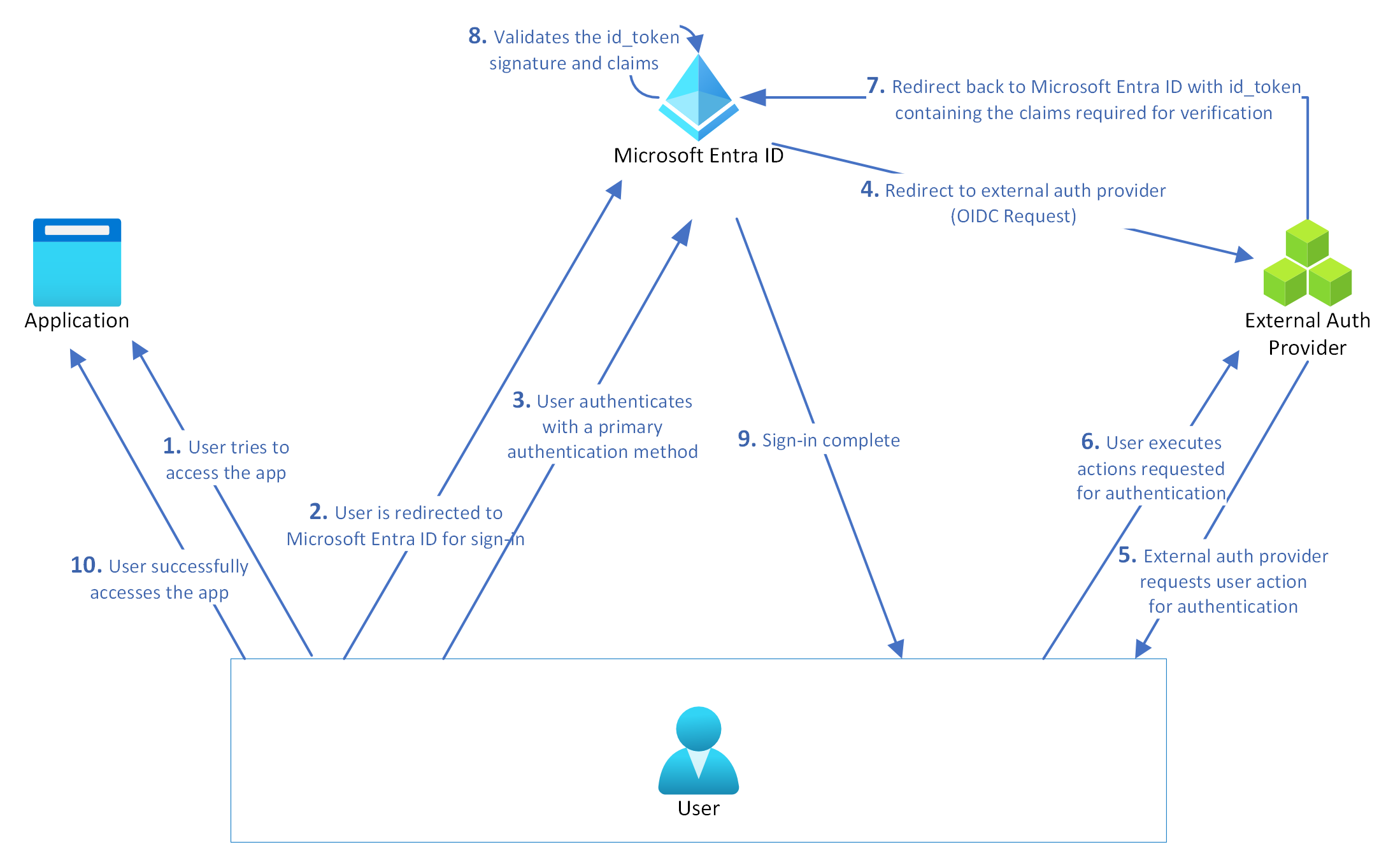

Внешний метод проверки подлинности (EAM) позволяет пользователям выбирать внешнего поставщика для соответствия требованиям многофакторной проверки подлинности (MFA) при входе в идентификатор Microsoft Entra ID. EAM может удовлетворить требования MFA из политик условного доступа, Защита идентификации Microsoft Entra политики условного доступа на основе рисков, активацию управление привилегированными пользователями (PIM) и когда приложению требуется MFA.

EAMs отличаются от федерации в том, что удостоверение пользователя создается и управляется в идентификаторе Microsoft Entra. С федерацией удостоверение управляется внешним поставщиком удостоверений. Для EAMs требуется по крайней мере лицензия Microsoft Entra ID P1.

Необходимые метаданные для настройки EAM

Чтобы создать EAM, вам потребуется следующая информация от внешнего поставщика проверки подлинности:

Идентификатор приложения обычно является мультитенантным приложением от поставщика, которое используется в рамках интеграции. Необходимо предоставить согласие администратора для этого приложения в клиенте.

Идентификатор клиента — это идентификатор поставщика, используемый в рамках интеграции проверки подлинности для идентификации идентификатора Microsoft Entra ID, запрашивающего проверку подлинности.

URL-адрес обнаружения — это конечная точка обнаружения OpenID Connect (OIDC) для внешнего поставщика проверки подлинности.

Примечание.

Сведения о настройке регистрации приложения см. в статье "Настройка нового внешнего поставщика проверки подлинности с помощью идентификатора Microsoft Entra ID ".

Внимание

Убедитесь, что свойство kid (Key ID) закодировано в кодировке Base64 в заголовке JWT id_token и в наборе веб-ключей JSON (JWKS), полученном из jwks_uri поставщика. Это выравнивание кодирования важно для беспрепятственной проверки подписей токенов в процессе аутентификации. Несоответствие может привести к проблемам с сопоставлением ключей или проверкой подписи.

Управление EAM в Центре администрирования Microsoft Entra

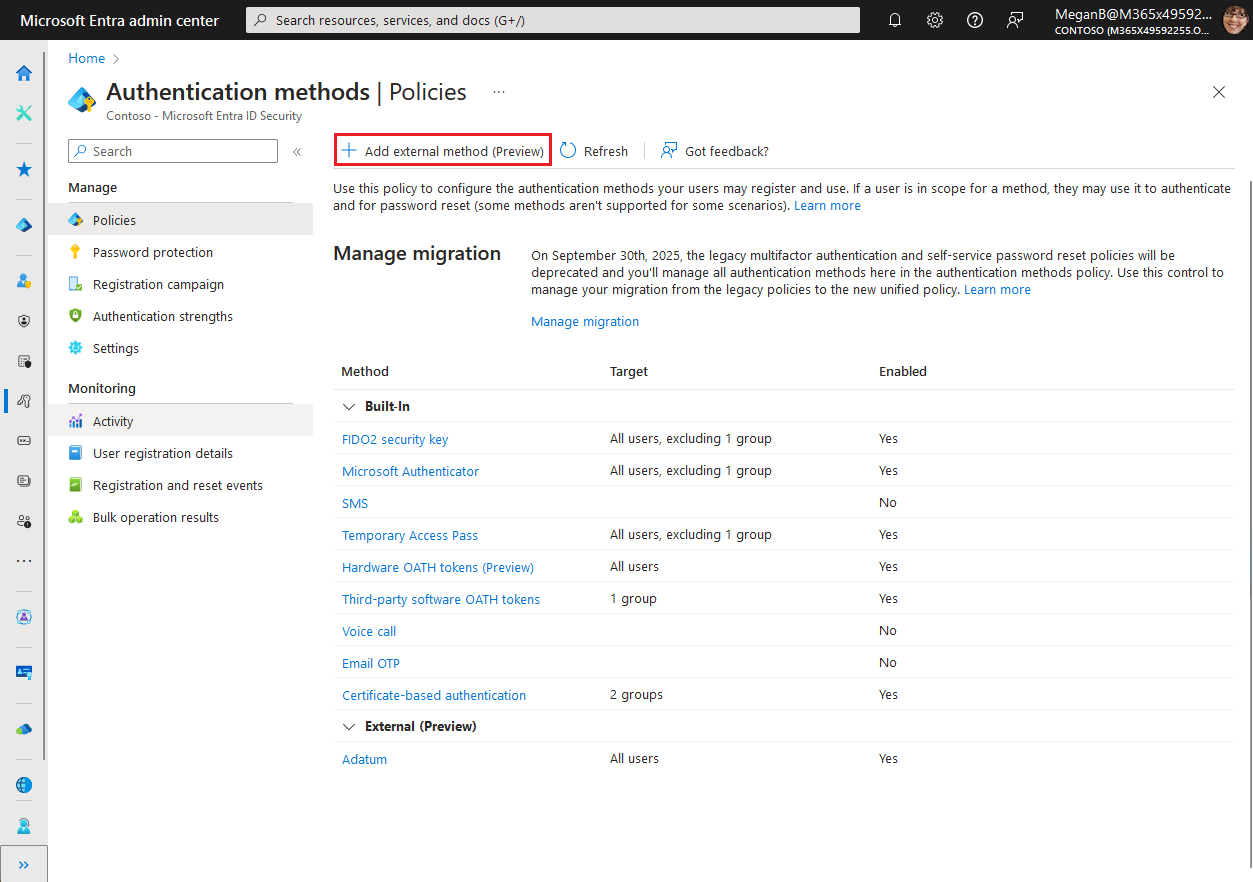

EAM управляются политикой методов проверки подлинности идентификатора Microsoft Entra, как и встроенные методы.

Создание EAM в Центре администрирования

Перед созданием EAM в Центре администрирования убедитесь, что у вас есть метаданные для настройки EAM.

Войдите в Центр администрирования Microsoft Entra как минимум администратор привилегированных ролей.

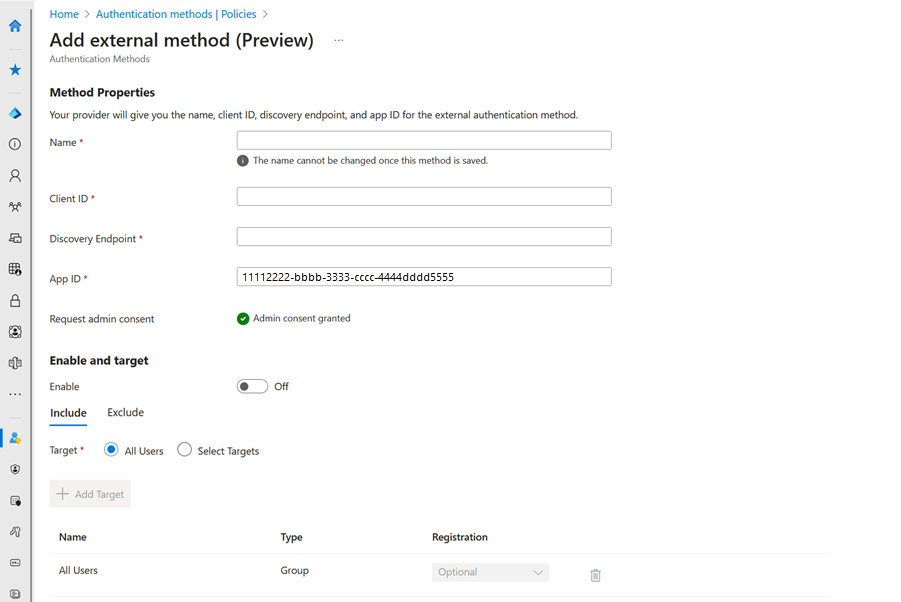

Перейдите к методам>, добавив внешний метод (предварительная версия).

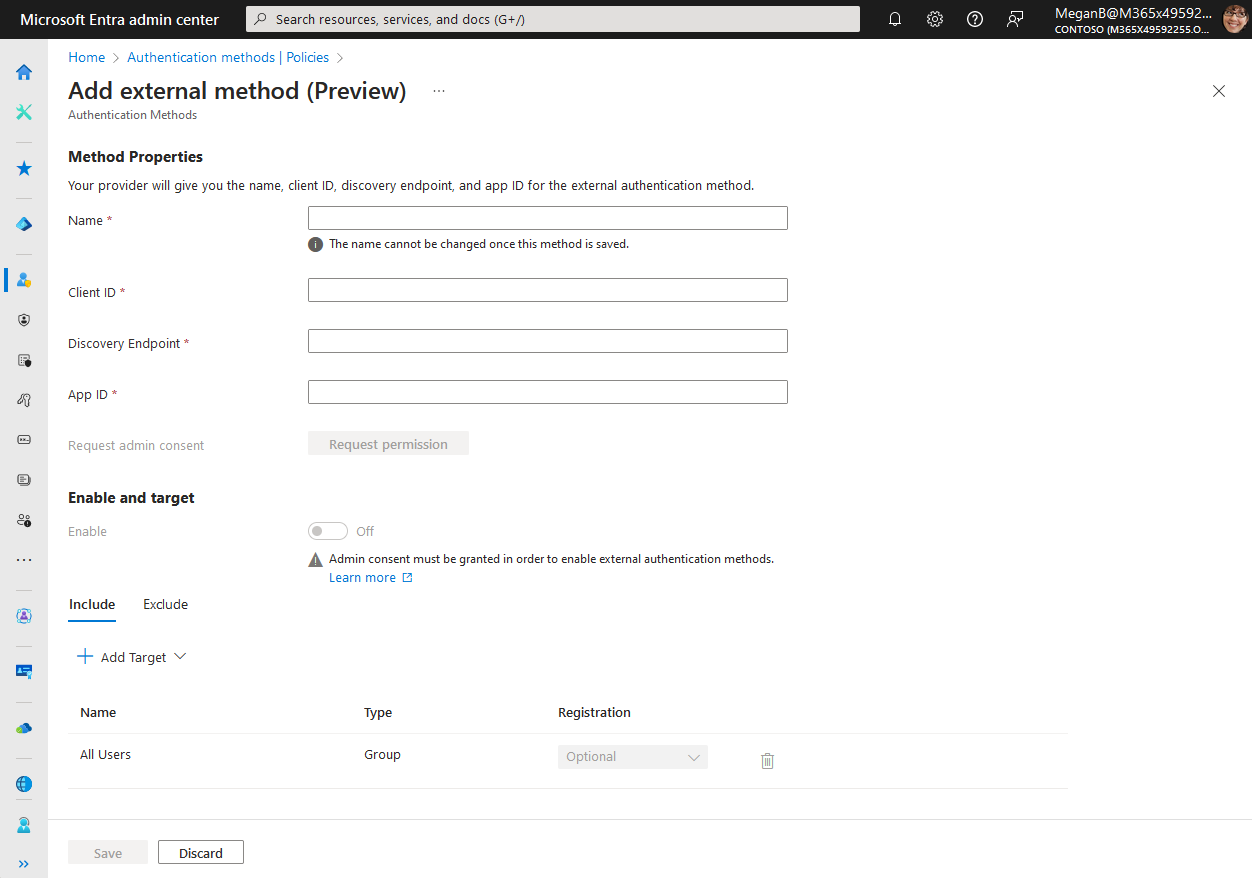

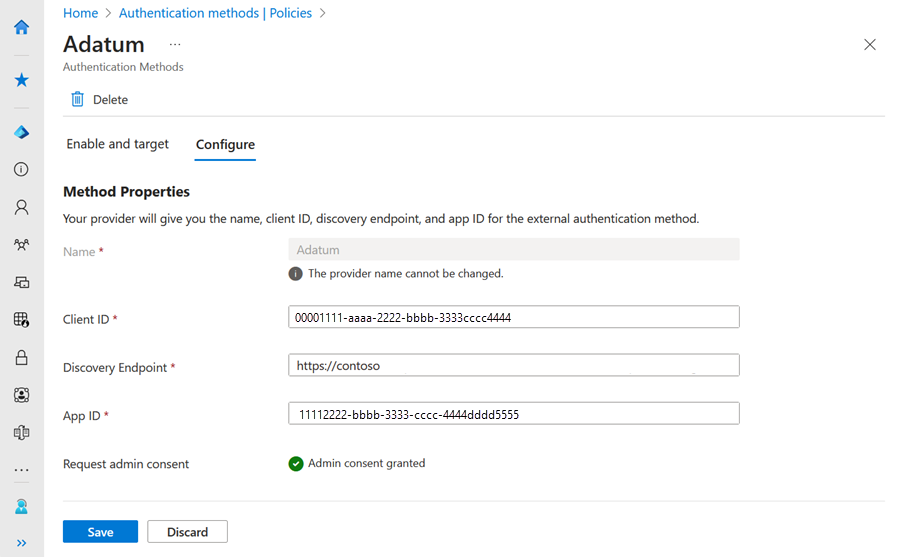

Добавьте свойства метода на основе сведений о конфигурации от поставщика. Например:

- Имя: Adatum

- Идентификатор клиента: 0000111-aaaa-2222-bbbb-3333cccc4444

- Конечная точка обнаружения:

https://adatum.com/.well-known/openid-configuration - Идентификатор приложения: 11112222-bbbb-3333-cccc-4444ddd5555

Внимание

Отображаемое имя — это имя, отображаемое пользователю в средство выбора методов. Его нельзя изменить после создания метода. Отображаемые имена должны быть уникальными.

Для предоставления согласия администратора привилегированных ролей для приложения поставщика требуется по крайней мере роль администратора . Если у вас нет роли, необходимой для предоставления согласия, вы по-прежнему можете сохранить метод проверки подлинности, но его нельзя включить, пока не будет предоставлено согласие.

После ввода значений от поставщика нажмите кнопку, чтобы запросить предоставление приложению согласия администратора, чтобы он смог считывать необходимые сведения от пользователя для правильной проверки подлинности. Вам будет предложено войти с учетной записью с разрешениями администратора и предоставить приложению поставщика необходимые разрешения.

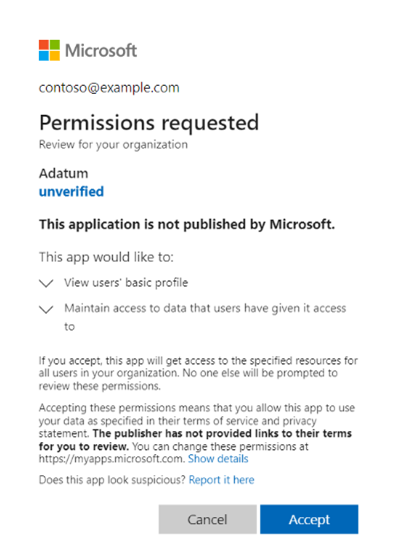

После входа нажмите кнопку "Принять ", чтобы предоставить согласие администратора:

Перед предоставлением согласия вы увидите разрешения, запрашиваемые приложением поставщика. После предоставления согласия администратора и изменения реплицируются, страница обновляется, чтобы показать, что согласие администратора было предоставлено.

Если у приложения есть разрешения, можно также включить метод перед сохранением. В противном случае необходимо сохранить метод в отключенном состоянии и включить после предоставления приложения согласия.

После включения метода все пользователи в области могут выбрать метод для любых запросов MFA. Если у приложения от поставщика не утверждено согласие, то сбой входа с помощью метода.

Если приложение удаляется или больше не имеет разрешения, пользователи видят ошибку и завершается сбоем входа. Метод нельзя использовать.

Настройка EAM в Центре администрирования

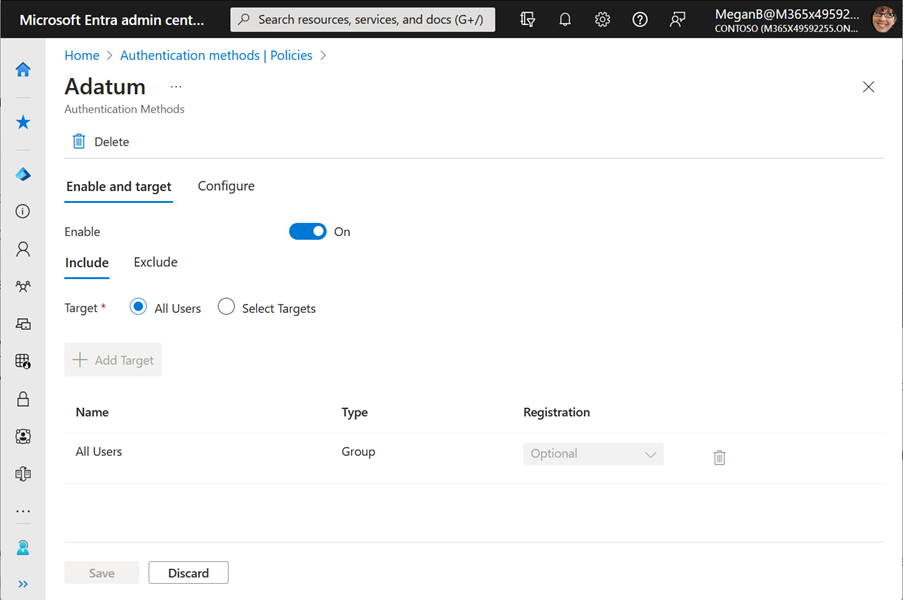

Чтобы управлять виртуальными машинами EAM в Центре администрирования Microsoft Entra, откройте политику методов проверки подлинности. Выберите имя метода, чтобы открыть параметры конфигурации. Вы можете выбрать, какие пользователи включены и исключены из этого метода.

Удаление EAM в Центре администрирования

Если вы больше не хотите, чтобы пользователи могли использовать EAM, можно либо:

- Установите для параметра "Включитьотключение ", чтобы сохранить конфигурацию метода

- Нажмите кнопку "Удалить", чтобы удалить метод

Управление EAM с помощью Microsoft Graph

Чтобы управлять политикой методов проверки подлинности с помощью Microsoft Graph, вам потребуется Policy.ReadWrite.AuthenticationMethod разрешение. Дополнительные сведения см. в разделе Update authenticationMethodsPolicy.

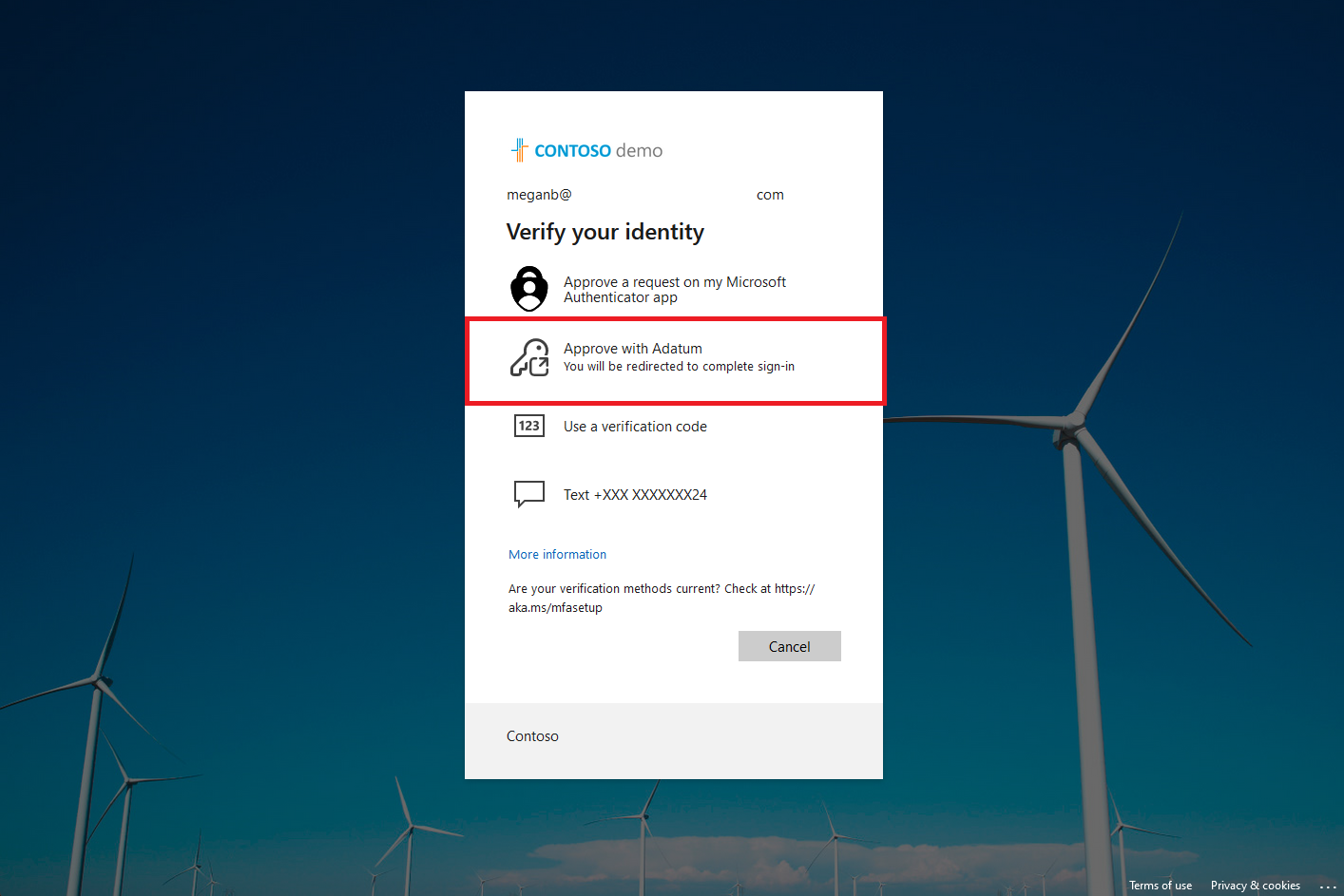

Взаимодействие с пользователем

Пользователи, которые включены для EAM, могут использовать его при входе и многофакторной проверке подлинности.

Примечание.

Мы активно работаем над поддержкой предпочитаемой системой MFA с помощью EAMs.

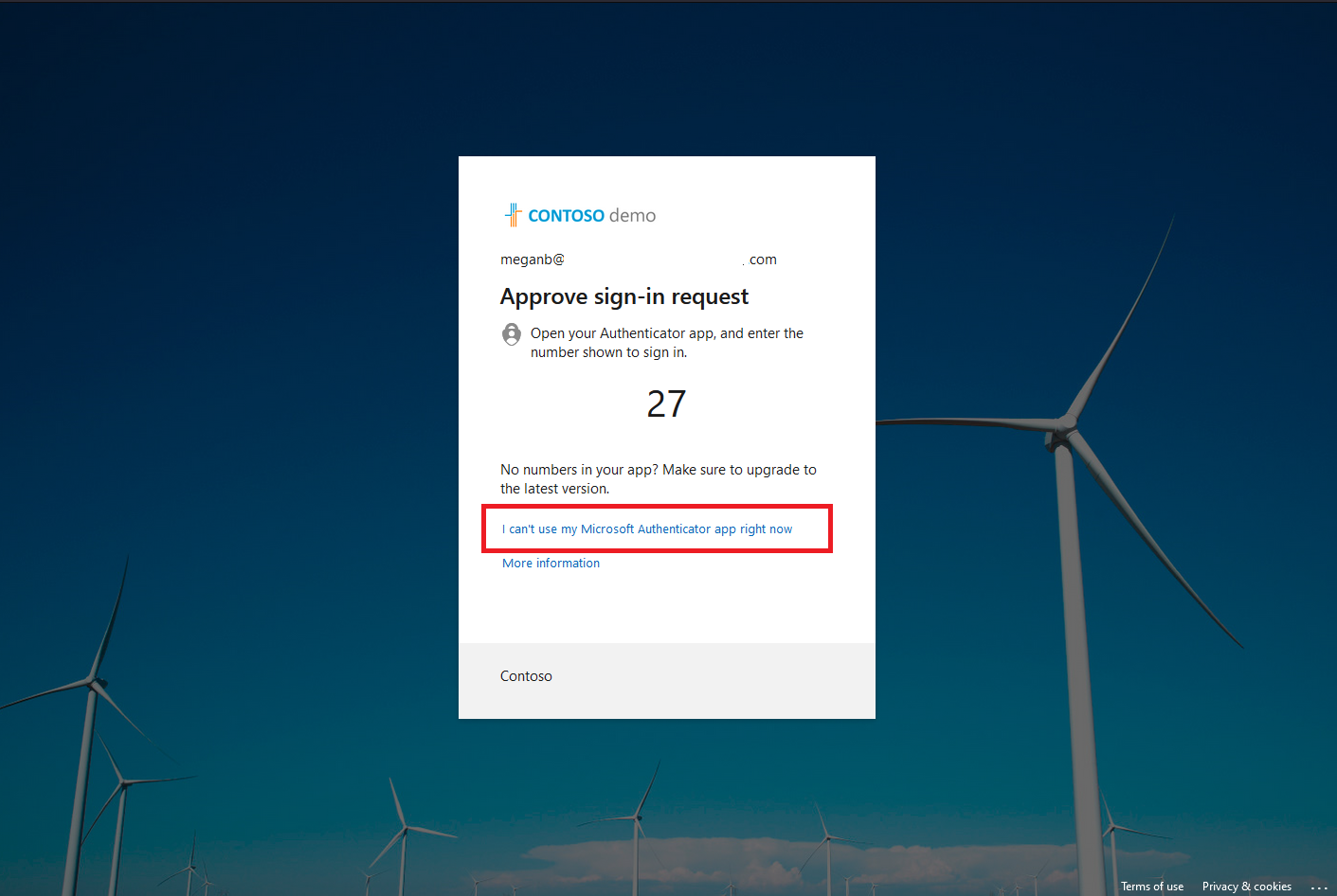

Если у пользователя есть другие способы входа и включена системная MFA , другие методы отображаются по умолчанию. Пользователь может выбрать другой метод, а затем выбрать EAM. Например, если пользователь включил Authenticator в качестве другого метода, он получает запрос на сопоставление чисел.

Если у пользователя нет других методов, он может просто выбрать EAM. Они перенаправляются внешнему поставщику проверки подлинности для завершения проверки подлинности.

Регистрация метода проверки подлинности для EAMs

В предварительной версии все пользователи в группе включения для EAM считаются способными MFA и могут использовать внешний метод проверки подлинности для удовлетворения MFA. Пользователи, поддерживающие MFA, из-за того, что они являются целевым объектом для EAM, не включаются в отчеты о регистрации метода проверки подлинности.

Примечание.

Мы активно работаем над добавлением возможностей регистрации для EAMs. После добавления регистрации пользователям, которые ранее использовали EAM, необходимо зарегистрировать EAM с идентификатором Entra ID, прежде чем им будет предложено использовать его для удовлетворения MFA.

Использование пользовательских элементов управления EAM и условного доступа параллельно

EAMs и пользовательские элементы управления могут работать параллельно. Корпорация Майкрософт рекомендует администраторам настроить две политики условного доступа:

- Одна политика для принудительного применения пользовательского элемента управления

- Другая политика с обязательным предоставлением MFA

Включите тестовую группу пользователей для каждой политики, но не оба. Если пользователь включен в обе политики или любая политика с обоими условиями, пользователь должен удовлетворить MFA во время входа. Они также должны удовлетворять пользовательскому элементу управления, что делает их перенаправленными во второй раз внешним поставщиком.

Следующие шаги

Дополнительные сведения об управлении методами проверки подлинности см. в разделе "Управление методами проверки подлинности" для идентификатора Microsoft Entra.

Справочник по поставщику EAM см. в справочнике по поставщику внешних методов многофакторной проверки подлинности Microsoft Entra (предварительная версия).