Этап 3. Настройка мониторинга и оповещений Управление разрешениями Microsoft Entra

В этом разделе руководства по операциям Управление разрешениями Microsoft Entra описаны проверка и действия, которые необходимо предпринять для реализации эффективной стратегии оповещения и отчетности.

Реализация системы отчетности для ключевых заинтересованных лиц

Рекомендуемый владелец: архитектура информационной безопасности

Определение ключевых заинтересованных лиц, которые используют отчеты

Управление разрешениями Microsoft Entra создает системные отчеты для видимости и аналитики в облачных средах. Чтобы определить, кто использует отчеты в вашей организации, обратите внимание на следующие рекомендуемые аудитории:

| Отчет | Рекомендуемая аудитория |

|---|---|

| Права и использование ключей доступа | Операции информационной безопасности, целевые владельцы системы авторизации |

| Права пользователей и их использование | IAM, Security Assurance and Audit, целевые владельцы системы авторизации |

| Групповые права и использование | IAM, Security Assurance and Audit, целевые владельцы системы авторизации |

| Разрешения удостоверений | IAM, Security Assurance and Audit, целевые владельцы системы авторизации |

| Аналитика разрешений | IAM, Security Assurance and Audit, целевые владельцы системы авторизации |

| Сведения о роли или политике | IAM, Security Assurance and Audit, целевые владельцы системы авторизации |

| Журнал PCI | Операции информационной безопасности, облачная инфраструктура, безопасность и аудит |

| Все разрешения для удостоверения | IAM, Security Assurance and Audit, Реагирование на инциденты, целевые владельцы системы авторизации |

Подробные описания см . в системных отчетах на панели мониторинга отчетов

Планирование отчетов для ключевых заинтересованных лиц

Для ключевых заинтересованных лиц, которые потребляют отчеты, настройте регулярный срок доставки: почасовую, ежедневную, еженедельную, двудневную или ежемесячную. Узнайте, как создавать, просматривать и предоставлять общий доступ к пользовательскому отчету.

Определение пользовательских запросов аудита в соответствии с требованиями организации

Используйте настраиваемые запросы аудита для получения сведений о журнале действий, приема продуктов, проверки доступа и проведения проверок соответствия требованиям. Кроме того, используйте их для судебно-медицинских экспертиз. Например, во время инцидента безопасности используйте запросы аудита для поиска точки входа злоумышленника и трассировки их пути.

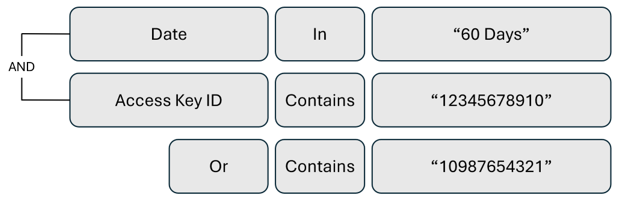

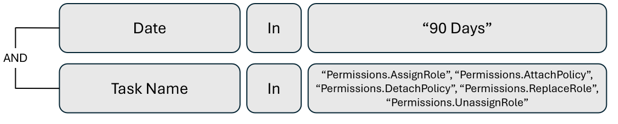

Используйте управление разрешениями для создания и сохранения пользовательских запросов аудита, которые другие пользователи просматривают в организации. Мы рекомендуем создавать запросы аудита, которые соответствуют информации, которую организация регулярно просматривает. Чтобы приступить к работе, используйте следующие схемы.

Примечание.

Ниже приведены примеры запросов. Точную структуру зависит от запроса. При создании пользовательских запросов аудита выберите тип системы авторизации и системы авторизации и папки, которые вы хотите запросить.

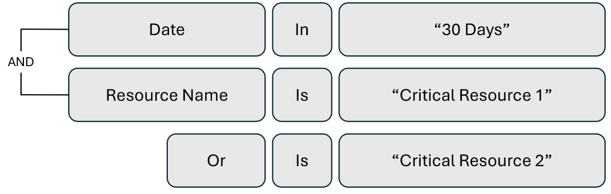

Проверка доступа к критически важным ресурсам

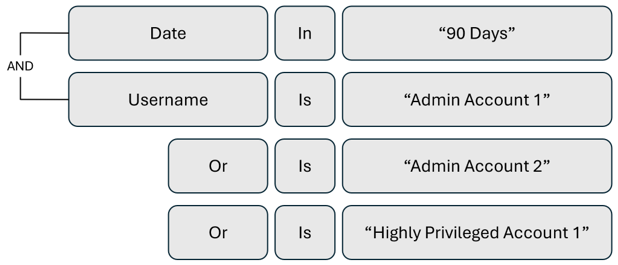

Просмотр действий администратора и привилегированной учетной записи

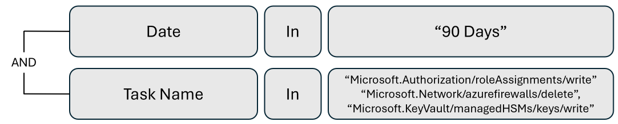

Проверка использования разрешений с высоким риском

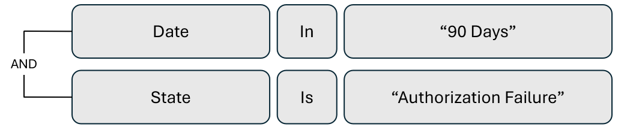

Проверка сбоев авторизации

Проверка использования ключа доступа

Просмотр действий по исправлению управления разрешениями

Примечание.

Чтобы запросить журналы Управление разрешениями Microsoft Entra, для типа системы авторизации выберите Platform.

Дополнительные сведения о создании, просмотре, сохранении и использовании пользовательских запросов:

- Создание настраиваемого запроса

- Фильтрация и запрос действий пользователей

- Использование запросов для просмотра сведений о доступе пользователей

Настройка оповещений для расследований операций безопасности

Вы можете настроить оповещения для непрерывного мониторинга среды. Получение уведомлений о перепривилегированных учетных записях, аномальных разрешениях, потенциальных угрозах и сбоях служб.

Определите оповещения, которые служат вашей среде и кто их получает. Это действие обеспечивает более высокую видимость среды и обеспечивает более упреждающий подход к управлению удостоверениями и их доступом к ресурсам.

Дополнительные сведения о типах оповещений и сценариях использования см. в руководстве по Управление разрешениями Microsoft Entra оповещениям.

Разработка стратегий реагирования на оповещения и сборников схем

Разработка стратегий ручного или автоматического реагирования и сборников схем для настроенных оповещений.

- Определение того, кто действует в оповещении, скорее всего, получатель оповещений

- Создание и предоставление четких действий по исправлению

Например, просмотрите следующую стратегию ответа и сборник схем для неактивного оповещения пользователя.

Пример стратегии реагирования вручную

Исправление. При активации неактивного пользовательского оповещения получатель оповещений назначает пользователю состояние только для чтения и применяет к пользователю теги ck_exclude_from_reports .

В ответе вручную используйте средства исправления Управление разрешениями Microsoft Entra и укажите, что получатели неактивных оповещений пользователей выполняют исправление. Получатели используют управление разрешениями для назначения пользователю состояния только для чтения. Это действие отменяет разрешения пользователя и назначает им состояние только для чтения с помощью кнопки.

Получатель применяет к пользователю теги ck_exclude_from_reports . Этот тег удаляет пользователя из отчета "Аналитика разрешений", поэтому он не вызывается как неактивный пользователь.

Пример стратегии автоматического реагирования

Исправление. При активации неактивных оповещений пользователей пользователь удаляется Microsoft Power Automate, инструментом для создания потоков для облачных, настольных и бизнес-процессов.

Используйте Power Automate для автоматических ответов на оповещения неактивных пользователей. Например, создайте поток, который удаляет неактивных пользователей после сообщения электронной почты из управления разрешениями, указывает на неактивность.