Подключение платформы аналитики угроз к Microsoft Sentinel с помощью API отправки (предварительная версия)

Многие организации используют решения платформы аналитики угроз (TIP) для агрегирования веб-каналов аналитики угроз из различных источников. Из агрегированного веб-канала данные курируются для применения к решениям безопасности, таким как сетевые устройства, решения EDR/XDR или решения для управления сведениями о безопасности и событиями (SIEM), такими как Microsoft Sentinel. Отраслевый стандарт для описания информации о кибертреате называется "Структурированное выражение информации об угрозах" или STIX. Используя API отправки, поддерживающий объекты STIX, вы используете более экспрессивный способ импорта аналитики угроз в Microsoft Sentinel.

API отправки отправляет аналитику угроз в Microsoft Sentinel без необходимости соединителя данных. В этой статье описывается, что необходимо подключить. Дополнительные сведения об API см. в справочном документе API отправки Microsoft Sentinel.

Дополнительные сведения об аналитике угроз см. в статье "Аналитика угроз".

Внимание

API отправки аналитики угроз Microsoft Sentinel находится в предварительной версии. Дополнительные условия использования для предварительных версий Microsoft Azure см. в дополнительных юридических терминах, применимых к функциям Azure, которые находятся в бета-версии, предварительной версии или в противном случае еще не выпущены в общую доступность.

Microsoft Sentinel общедоступен в единой платформе операций безопасности Майкрософт на портале Microsoft Defender. Для предварительной версии Microsoft Sentinel доступен на портале Defender без XDR Microsoft Defender или лицензии E5. Дополнительные сведения см . на портале Microsoft Defender в Microsoft Sentinel.

Примечание.

Сведения о доступности функций в облаках для государственных организаций США см. в таблицах Microsoft Sentinel в статье Доступность функций для клиентов облаков для государственных организаций США.

Необходимые компоненты

- Для хранения объектов STIX аналитики угроз необходимо иметь разрешения на чтение и запись в рабочую область Microsoft Sentinel.

- Необходимо зарегистрировать приложение Microsoft Entra.

- Приложение Microsoft Entra должно быть предоставлено роли участника Microsoft Sentinel на уровне рабочей области.

Instructions

Выполните следующие действия, чтобы импортировать объекты STIX аналитики угроз в Microsoft Sentinel из интегрированного решения tip или пользовательского решения аналитики угроз:

- Зарегистрируйте приложение Microsoft Entra и запишите его идентификатор приложения.

- Создайте и запишите секрет клиента для приложения Microsoft Entra.

- Назначьте приложение Microsoft Entra роль участника Microsoft Sentinel или эквивалентную.

- Настройте решение TIP или пользовательское приложение.

Регистрация приложения Microsoft Entra

Разрешения роли пользователя по умолчанию позволяют пользователям создавать регистрации приложений. Если этот параметр был переключлен на No, необходимо разрешение на управление приложениями в Microsoft Entra. Любые из следующих ролей Microsoft Entra включают необходимые разрешения:

- Администратор приложений

- Разработчик приложений

- Администратор облачных приложений

Дополнительные сведения о регистрации приложения Microsoft Entra см. в разделе "Регистрация приложения".

После регистрации приложения запишите его идентификатор приложения (клиента) на вкладке обзора приложения.

Назначение роли для приложения

API отправки выполняет прием объектов аналитики угроз на уровне рабочей области и требует роли участника Microsoft Sentinel.

В портал Azure перейдите в рабочие области Log Analytics.

Выберите Управление доступом (IAM).

Выберите Добавить>Добавить назначение ролей.

На вкладке "Роль" выберите роль участника Microsoft Sentinel и нажмите кнопку "Далее".

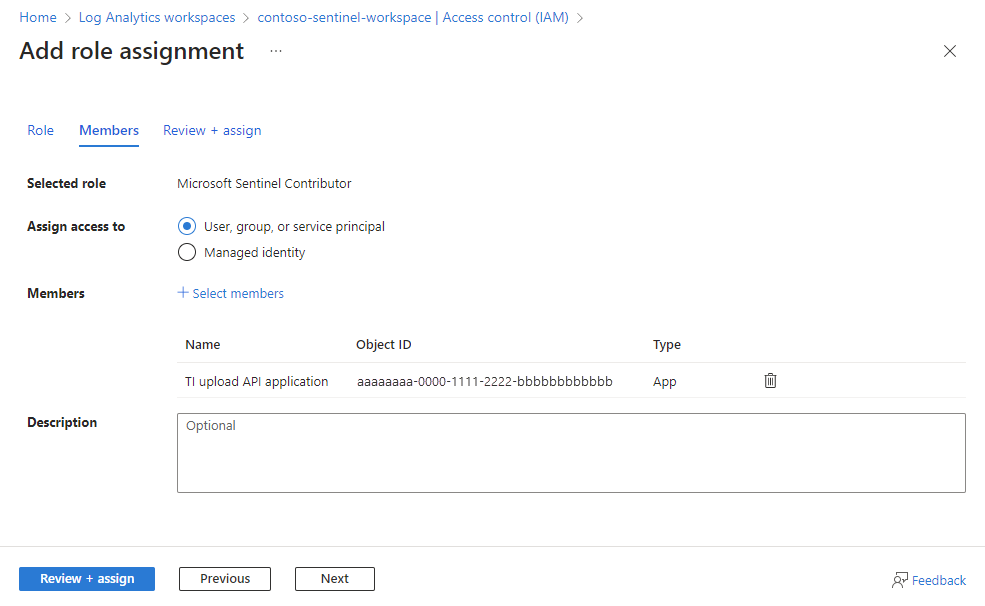

На вкладке "Участники" выберите "Назначить доступ к пользователю, группе или субъекту-службе>".

Выберите участников. По умолчанию приложения Microsoft Entra не отображаются в доступных параметрах. Чтобы найти приложение, найдите его по имени.

Выберите Проверить + назначить.

Дополнительные сведения о назначении ролей приложениям см. в статье "Назначение роли приложению".

Настройка решения платформы аналитики угроз или пользовательского приложения

Следующие сведения о конфигурации требуются API отправки:

- Идентификатор приложения (клиент)

- Маркер доступа Microsoft Entra с проверкой подлинности OAuth 2.0

- Идентификатор рабочей области Microsoft Sentinel

Введите эти значения в раздел конфигурации интегрированной платформы аналитики угроз или пользовательского решения.

- Отправьте аналитику угроз в API отправки. Дополнительные сведения см. в разделе API отправки Microsoft Sentinel.

- Через несколько минут объекты аналитики угроз должны начаться в рабочую область Microsoft Sentinel. Найдите новые объекты STIX на странице аналитики угроз, которая доступна в меню Microsoft Sentinel.

Связанный контент

Из этой статьи вы узнали, как подключить совет к Microsoft Sentinel. Дополнительные сведения об использовании аналитики угроз в Microsoft Sentinel см. в следующих статьях:

- Общие сведения об аналитике угроз.

- Работайте с индикаторами угроз в Microsoft Sentinel.

- Приступая к обнаружению угроз со встроенными или настраиваемыми правилами аналитики в Microsoft Sentinel.