Специальные случаи подключения службы Azure Resource Manager

Azure DevOps Services | Azure DevOps Server 2022 — Azure DevOps Server 2019

Хотя рекомендуемый вариант для подключений к службе Azure Resource Manager — использовать федерацию удостоверений рабочей нагрузки с регистрацией приложения или управляемым удостоверением, иногда может потребоваться использовать управляемое удостоверение, назначаемое агентом, или профиль публикации. В этой статье вы узнаете, как создать подключение службы Azure Resource Manager, используя регистрацию приложения с секретом. Также вы научитесь создавать подключение, которое соединяется с автономным агентом на виртуальной машине Azure, и подключение службы, использующее профиль публикации для подключения к приложению в Службе приложений Azure.

Вы также можете использовать Azure Resource Manager для подключения к Azure для государственных организаций Cloud и Azure Stack.

Создайте регистрацию приложения с секретом (в автоматическом режиме)

С помощью этого выбора Azure DevOps автоматически запрашивает подписку, группу управления или рабочую область машинного обучения, к которой требуется подключиться и создает секрет для проверки подлинности.

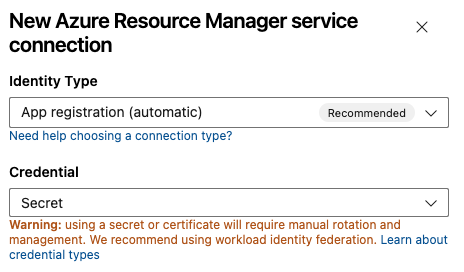

Предупреждение

Использование секрета требует ручной смены и управления, и это не рекомендуется. Федерация удостоверений рабочей нагрузки является предпочтительным типом учетных данных.

Этот подход можно использовать, если все следующие элементы соответствуют вашему сценарию:

- Вы вошли в систему в качестве владельца организации Azure Pipelines и подписки Azure.

- Вам не нужно дополнительно ограничить разрешения для ресурсов Azure, к которым пользователи получают доступ через подключение к службе.

- Вы не подключаетесь к Azure Stack или к средам Azure для государственных организаций США.

- Вы не подключаетесь из Azure DevOps Server 2019 или более ранних версий Team Foundation Server.

В проекте Azure DevOps перейдите к подключениям> службы параметров проекта.

Дополнительные сведения см. в разделе "Открыть параметры проекта".

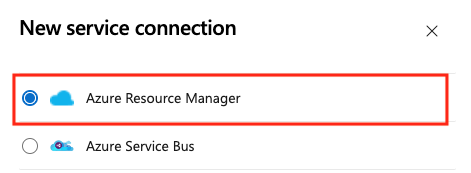

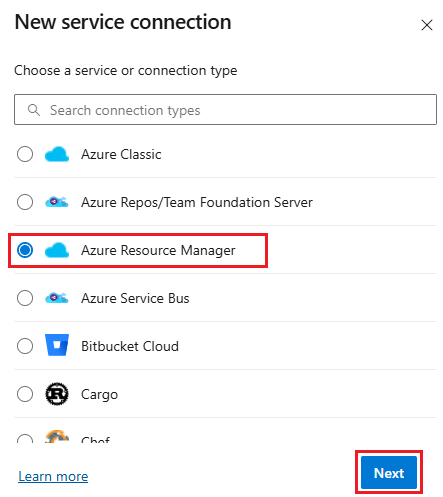

Выберите новое подключение к службе, а затем выберите Azure Resource Manager и Далее.

Выберите

регистрации приложений (автоматически) с учетными данными Секрет .

Выберите уровень области . Выберите подписку, группу управления или Машинное обучение рабочую область. Группы управления — это контейнеры, которые помогают управлять доступом, политикой и соответствием в нескольких подписках. Рабочая область Машинное обучение — это место для создания артефактов машинного обучения.

В области подписки введите следующие параметры:

Параметр Описание Подписка Обязательный. Выберите подписку Azure. группа ресурсов Обязательный. Выберите группу ресурсов Azure. Для области группы управления

выберите группу управления Azure . В области Машинное обучение рабочей области введите следующие параметры:

Параметр Описание Подписка Обязательный. Выберите подписку Azure. Группа ресурсов Обязательный. Выберите группу ресурсов, содержащую рабочую область. рабочая область машинного обучения Обязательный. Выберите рабочую область Машинного обучения Azure.

Введите имя подключения службы.

При необходимости введите описание подключения к службе.

Выберите "Предоставить разрешение на доступ ко всем конвейерам ", чтобы разрешить всем конвейерам использовать это подключение к службе. Если этот параметр не выбран, необходимо вручную предоставить доступ к каждому конвейеру, использующего это подключение к службе.

Выберите Сохранить.

Создание подключения службы Azure Resource Manager к виртуальной машине с управляемым удостоверением

Примечание.

Чтобы использовать управляемое удостоверение для проверки подлинности, необходимо использовать локальный агент на виртуальной машине Azure.

Вы можете настроить локальные агенты на виртуальных машинах Azure для использования управляемого удостоверения Azure в идентификаторе Microsoft Entra. В этом сценарии управляемое удостоверение, назначаемое агентом, используется для предоставления агентам доступа к любому ресурсу Azure, который поддерживает идентификатор Microsoft Entra, например экземпляр Azure Key Vault.

В проекте Azure DevOps перейдите к подключениям> службы параметров проекта.

Дополнительные сведения см. в разделе "Открыть параметры проекта".

Выберите новое подключение к службе, а затем выберите Azure Resource Manager.

Выберите управляемое удостоверение (назначенный агентом) для типа удостоверения.

Для среды выберите имя среды (параметры облака Azure, Azure Stack или облака для государственных организаций).

Выберите уровень области. Выберите подписку, группу управления или Машинное обучение рабочую область. Группы управления — это контейнеры, которые помогают управлять доступом, политикой и соответствием в нескольких подписках. Рабочая область Машинное обучение — это место для создания артефактов машинного обучения.

В области подписки введите следующие параметры:

Параметр Описание Идентификатор подписки Обязательный. Введите идентификатор подписки Azure. Имя подписки Обязательный. Введите имя подписки Azure. В области группы управления введите следующие параметры:

Параметр Описание Идентификатор группы управления Обязательный. Введите идентификатор группы управления Azure. Имя группы управления Обязательный. Введите имя группы управления Azure. В области Машинное обучение рабочей области введите следующие параметры:

Параметр Описание Идентификатор подписки Обязательный. Введите идентификатор подписки Azure. Имя подписки Обязательный. Введите имя подписки Azure. Группа ресурсов Обязательный. Выберите группу ресурсов, содержащую рабочую область. Имя рабочей области машинного обучения Обязательный. Введите имя существующей рабочей области Машинное обучение Azure. Расположение рабочей области машинного обучения Обязательный. Введите расположение существующей рабочей области Машинное обучение Azure.

Введите идентификатор клиента.

Введите имя подключения службы.

При необходимости введите описание подключения к службе.

Выберите "Предоставить разрешение на доступ ко всем конвейерам ", чтобы разрешить всем конвейерам использовать это подключение к службе. Если этот параметр не выбран, необходимо вручную предоставить доступ к каждому конвейеру, использующего это подключение к службе.

Выберите Сохранить.

После создания нового подключения к службе:

- Если вы используете подключение к службе в пользовательском интерфейсе, выберите имя подключения, назначенное в параметре подписки Azure конвейера.

- Если вы используете подключение к службе в yamL-файле, скопируйте имя подключения в код в качестве значения

azureSubscription.

Убедитесь, что виртуальная машина (агент) имеет соответствующие разрешения.

Например, если коду нужно вызвать Azure Resource Manager, назначьте виртуальную машину соответствующей роли с помощью управления доступом на основе ролей (RBAC) в идентификаторе Microsoft Entra ID.

Дополнительные сведения см. в статье "Как использовать управляемые удостоверения для ресурсов Azure" и управление доступом на основе ролей для управления доступом к ресурсам подписки Azure.

Дополнительные сведения об этом процессе см. в статье "Устранение неполадок с подключениями к службе Azure Resource Manager".

Создание подключения службы Azure Resource Manager с помощью профиля публикации

Подключение к службе можно создать с помощью профиля публикации. Профиль публикации можно использовать для создания подключения службы к службе приложение Azure.

В проекте Azure DevOps перейдите к подключениям> службы параметров проекта.

Дополнительные сведения см. в разделе "Открыть параметры проекта".

Выберите новое подключение к службе, а затем выберите Azure Resource Manager и Далее.

Выберите "Опубликовать профиль " для типа удостоверения.

Задайте следующие параметры:

Параметр Описание Подписка Обязательный. Выберите существующую подписку Azure. Если подписки и экземпляры Azure не отображаются, см . статью "Устранение неполадок с подключениями к службе Azure Resource Manager". WebApp Обязательный. Введите имя приложения службы приложение Azure. Имя подключения службы Обязательный. Имя, которое вы используете для ссылки на это подключение к службе в свойствах задачи. Не имя подписки Azure. Description Необязательно. Описание подключения службы. Выберите "Предоставить разрешение на доступ ко всем конвейерам ", чтобы разрешить всем конвейерам использовать это подключение к службе. Если этот параметр не выбран, необходимо вручную предоставить доступ к каждому конвейеру, использующего это подключение к службе.

Выберите Сохранить.

После создания нового подключения к службе:

- Если вы используете подключение к службе в пользовательском интерфейсе, выберите имя подключения, назначенное в параметре подписки Azure конвейера.

- Если вы используете подключение к службе в YAML-файле, скопируйте имя подключения и вставьте его в код в качестве значения

azureSubscription.

Подключение к Azure для государственных организаций Cloud

Сведения о подключении к Azure для государственных организаций Cloud см. в статье Connect из Azure Pipelines (Azure для государственных организаций Cloud).

Подключение к Azure Stack

Сведения о подключении к Azure Stack см. в следующих статьях:

- Подключение к Azure Stack

- Подключение Azure Stack к Azure с помощью VPN

- Подключение Azure Stack к Azure с помощью Azure ExpressRoute

Дополнительные сведения см. в разделе "Устранение неполадок с подключениями к службе Azure Resource Manager".

Справка и поддержка

- Ознакомьтесь с советами по устранению неполадок.

- Получите советы по Stack Overflow.

- Опубликуйте свои вопросы, найдите ответы или предложите функцию в Сообщество разработчиков Azure DevOps.

- Получите поддержку Azure DevOps.