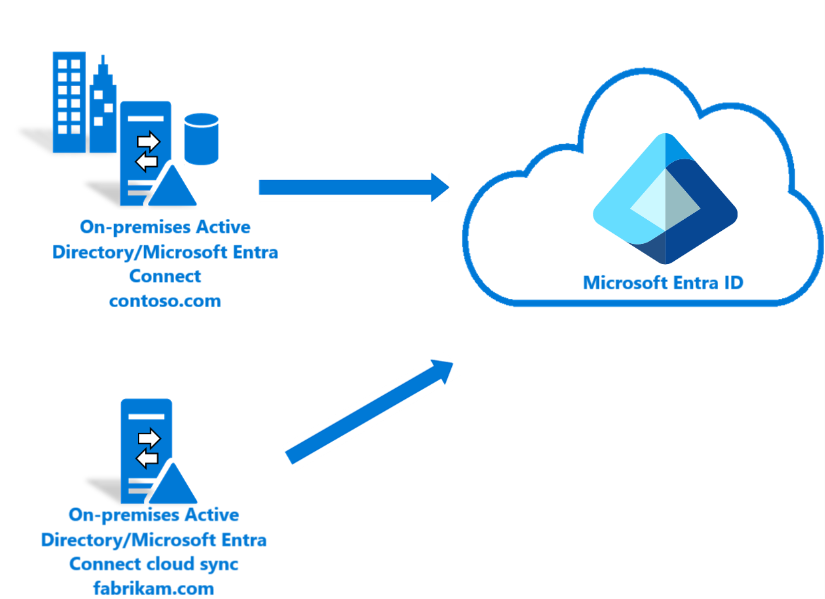

Integrar uma floresta existente e uma nova floresta num único locatário do Microsoft Entra

Este tutorial orienta você pela adição de sincronização na nuvem a um ambiente de identidade híbrida existente.

Você pode usar o ambiente criado neste tutorial para testar ou para se familiarizar com o funcionamento de uma identidade híbrida.

Nesse cenário, há uma floresta existente sincronizada através do Microsoft Entra Connect Sync com um inquilino do Microsoft Entra. E você tem uma nova floresta que deseja sincronizar com o mesmo tenant do Microsoft Entra. Você configurará a sincronização na nuvem para a nova floresta.

Pré-requisitos

No centro de administração do Microsoft Entra

- Crie uma conta de Administrador de Identidade Híbrida somente na nuvem em seu locatário do Microsoft Entra. Dessa forma, você pode gerenciar a configuração do seu locatário caso os serviços locais falhem ou fiquem indisponíveis. Saiba mais sobre como adicionar uma conta de Administrador de Identidade Híbrida somente na nuvem. Concluir esta etapa é fundamental para garantir que você não fique bloqueado fora do seu locatário.

- Adicione um ou mais nomes de domínio personalizados ao tenant do Microsoft Entra. Os seus utilizadores podem iniciar sessão com um destes nomes de domínio.

Em seu ambiente local

Identificar um servidor host associado a um domínio que executa o Windows Server 2012 R2 ou superior com um mínimo de 4 GB de RAM e tempo de execução do .NET 4.7.1+

Se existir uma firewall entre os servidores e o Microsoft Entra ID, configure os seguintes itens:

Certifique-se de que os agentes possam fazer solicitações de saída para o ID do Microsoft Entra pelas seguintes portas:

Número da porta Como é utilizado 80 Baixa as listas de revogação de certificados (CRLs) enquanto valida o certificado TLS/SSL 443 Gere todas as comunicações de saída com o serviço 8080 (opcional) Os agentes relatam seu status a cada 10 minutos pela porta 8080, se a porta 443 não estiver disponível. Esse status é exibido no portal. Se um firewall impuser regras com base nos utilizadores de origem, abra estas portas para o tráfego dos serviços Windows que são executados como um serviço de rede.

Se o firewall ou proxy permitir que você especifique sufixos seguros, adicione conexões a *.msappproxy.net e *.servicebus.windows.net. Caso contrário, permita o acesso aos intervalos de IP do datacenter do Azure, que são atualizados semanalmente.

Seus agentes precisam de acesso a login.windows.net e login.microsoftonline.com para o registro inicial. Abra também o firewall para esses URLs.

Para validação de certificado, desbloqueie as seguintes URLs: mscrl.microsoft.com:80, crl.microsoft.com:80, ocsp.msocsp.com:80 e www.microsoft.com:80. Como essas URLs são usadas para validação de certificado com outros produtos da Microsoft, talvez você já tenha essas URLs desbloqueadas.

Instalar o agente de provisionamento do Microsoft Entra

Se estiver a usar o tutorial do ambiente Basic AD e Azure, seria DC1. Para instalar o agente, siga estes passos:

No portal do Azure, selecione Microsoft Entra ID.

No painel esquerdo, selecione Microsoft Entra Connecte, em seguida, selecione Cloud Sync.

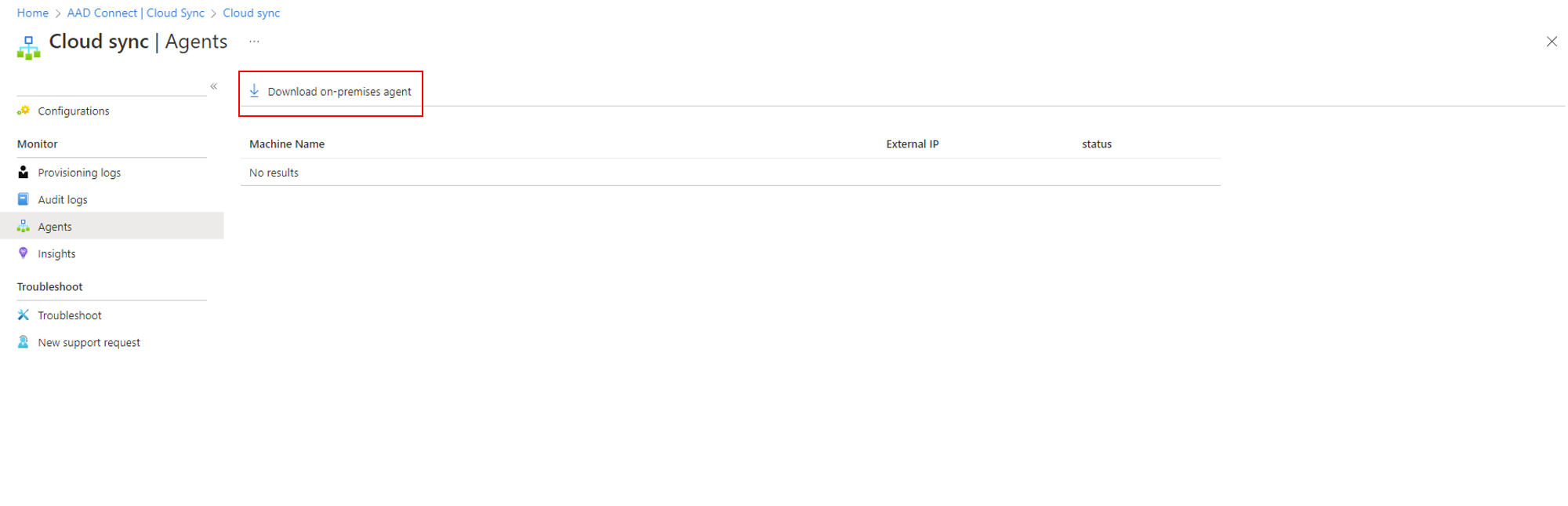

No painel esquerdo, selecione Agentes.

Selecione Baixar agente locale, em seguida, selecione Aceitar termos & baixar.

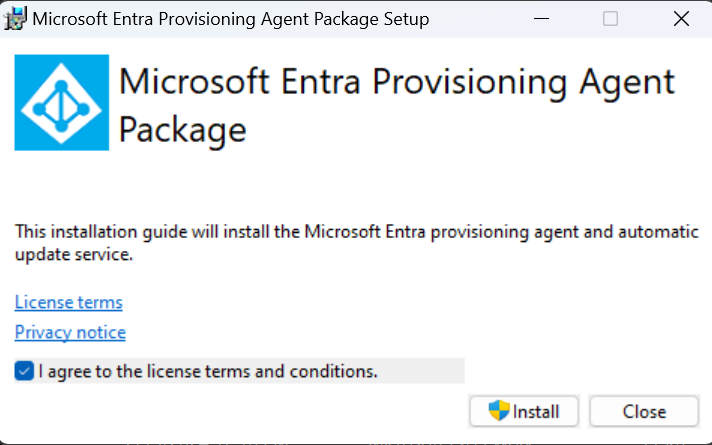

Depois de baixar o Microsoft Entra Connect Provisioning Agent Package, execute o arquivo de instalação AADConnectProvisioningAgentSetup.exe da pasta de downloads.

Nota

Ao executar uma instalação para a Nuvem do Governo dos EUA, use AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment. Para obter mais informações, consulte Instalar um agente na nuvem do governo dos EUA.

No ecrã que se abre, selecione a caixa de verificação concordo com os termos e condições da licença e, em seguida, selecione Instalar.

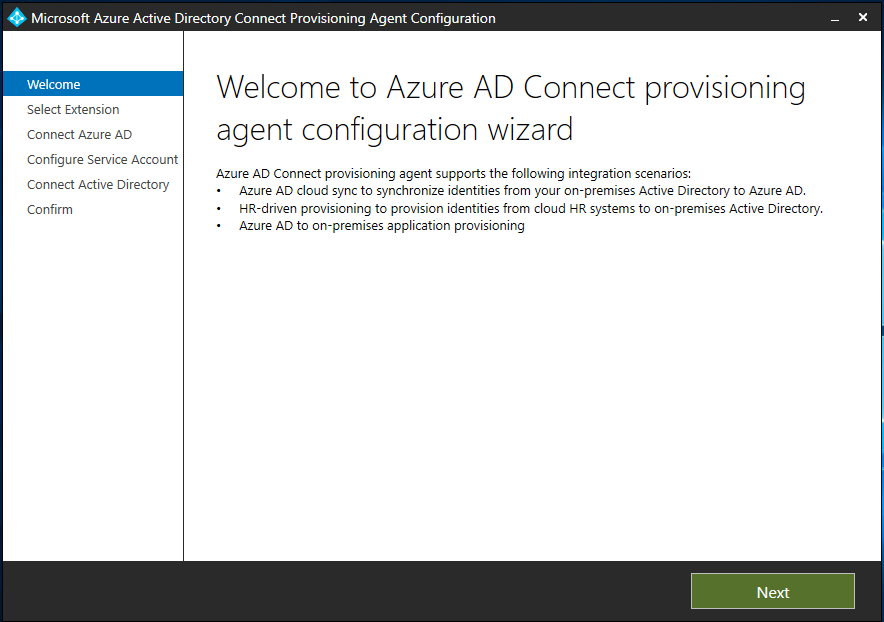

Após a conclusão da instalação, o assistente de configuração é aberto. Selecione Avançar para iniciar a configuração.

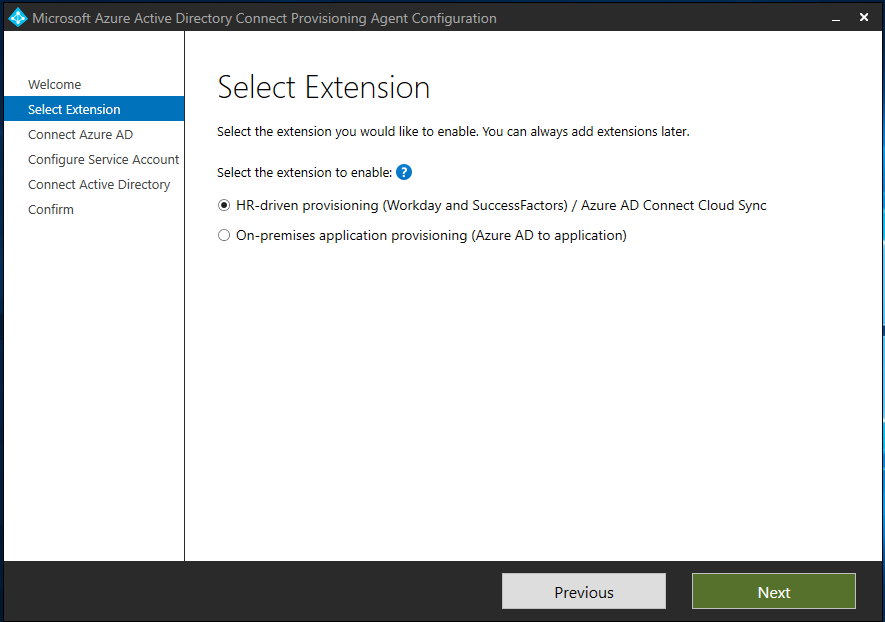

Na tela Selecionar de extensão, selecione provisionamento orientado por RH (Workday e SuccessFactors) / Azure AD Connect Cloud Synce, em seguida, selecione Avançar.

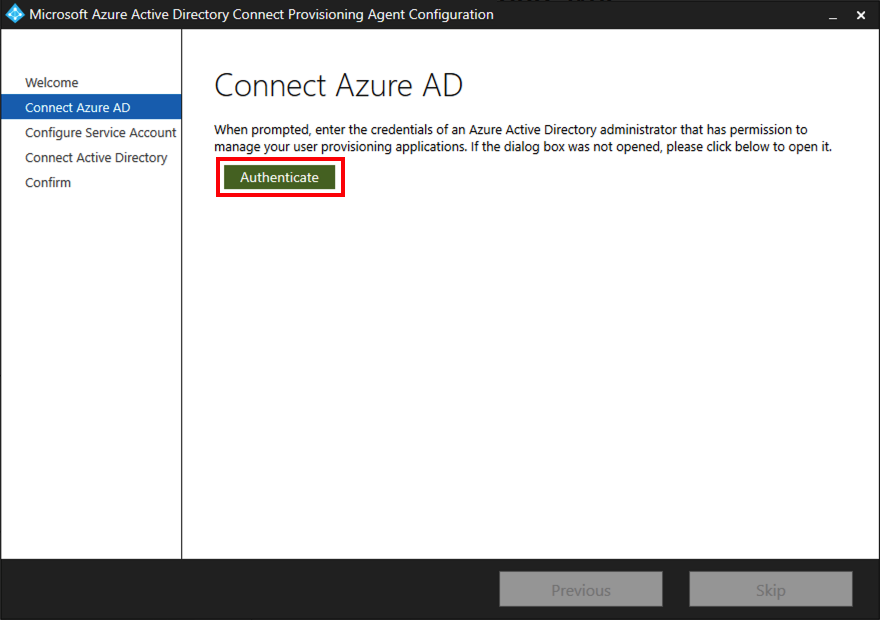

Entre com uma conta com, pelo menos, a função de administrador Identidade Híbrida. Se você tiver a segurança reforçada do Internet Explorer habilitada, ela bloqueará a entrada. Em caso afirmativo, feche a instalação desative ode segurança reforçada do Internet Explorer e reinicie a instalação do Pacote do Agente de Provisionamento do Microsoft Entra Connect.

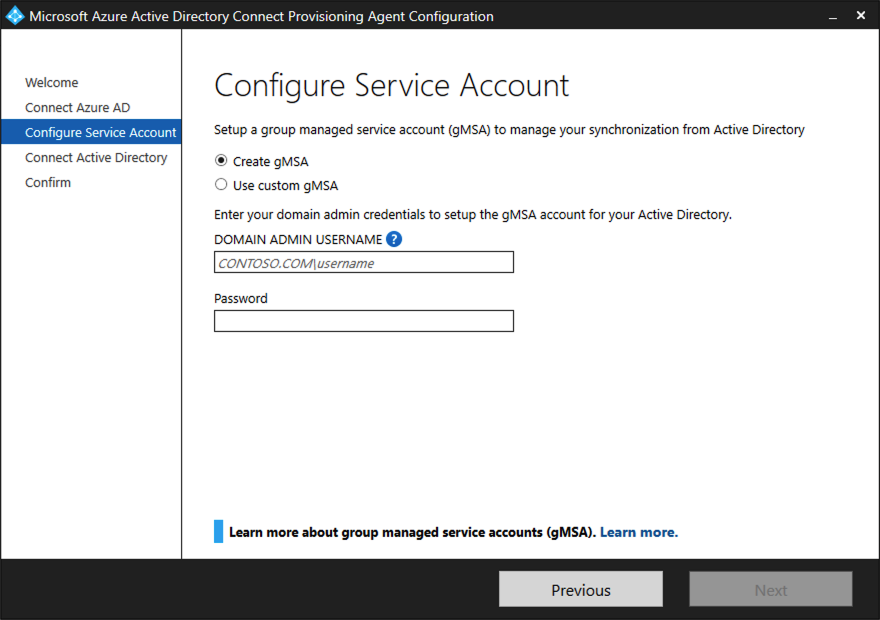

Na tela Configurar Conta de Serviço, selecione uma Conta de Serviço Gerenciado (gMSA) do grupo. Essa conta é usada para executar o serviço do agente. Se uma conta de serviço gerida já estiver configurada no seu domínio por outro agente e estiver a instalar um segundo agente, selecione Criar gMSA. O sistema deteta a conta existente e adiciona as permissões necessárias para que o novo agente use a conta gMSA. Quando lhe for pedido, escolha uma de duas opções:

-

CriargMSA: Deixe o agente criar a conta de serviço gerenciado provAgentgMSA$ para você. A conta de serviço gerenciado de grupo (por exemplo,

CONTOSO\provAgentgMSA$) é criada no mesmo domínio do Ative Directory em que o servidor host ingressou. Para usar essa opção, insira as credenciais de administrador de domínio do Ative Directory (recomendado). - Usar gMSA personalizado: Forneça o nome da conta de serviço gerenciado que você criou manualmente para esta tarefa.

-

CriargMSA: Deixe o agente criar a conta de serviço gerenciado provAgentgMSA$ para você. A conta de serviço gerenciado de grupo (por exemplo,

Para continuar, selecione Seguinte.

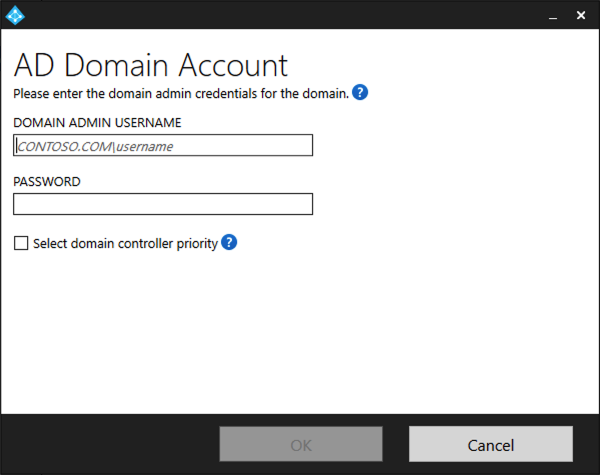

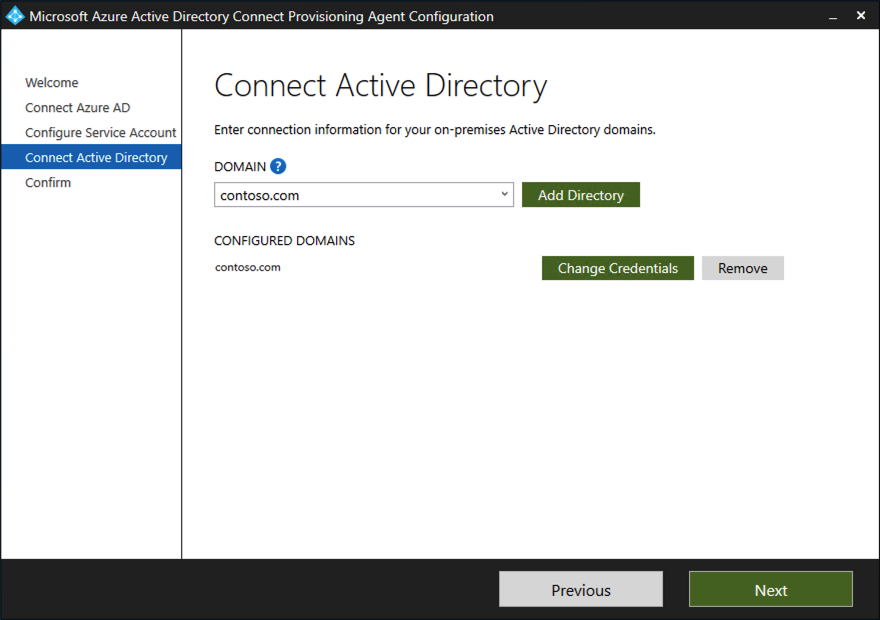

No ecrã Conectar o Active Directory, se o seu nome de domínio aparecer sob Domínios configurados, avance para o passo seguinte. Caso contrário, insira o nome de domínio do Ative Directory e selecione Adicionar diretório .

Entre com sua conta de administrador de domínio do Ative Directory. A conta de administrador de domínio não deve ter uma senha expirada. Se a senha tiver expirado ou for alterada durante a instalação do agente, reconfigure o agente com as novas credenciais. Esta operação adiciona o seu diretório no local. Selecione OKe, em seguida, selecione Avançar para continuar.

A captura de tela a seguir mostra um exemplo do domínio configurado para contoso.com. Selecione Seguinte para continuar.

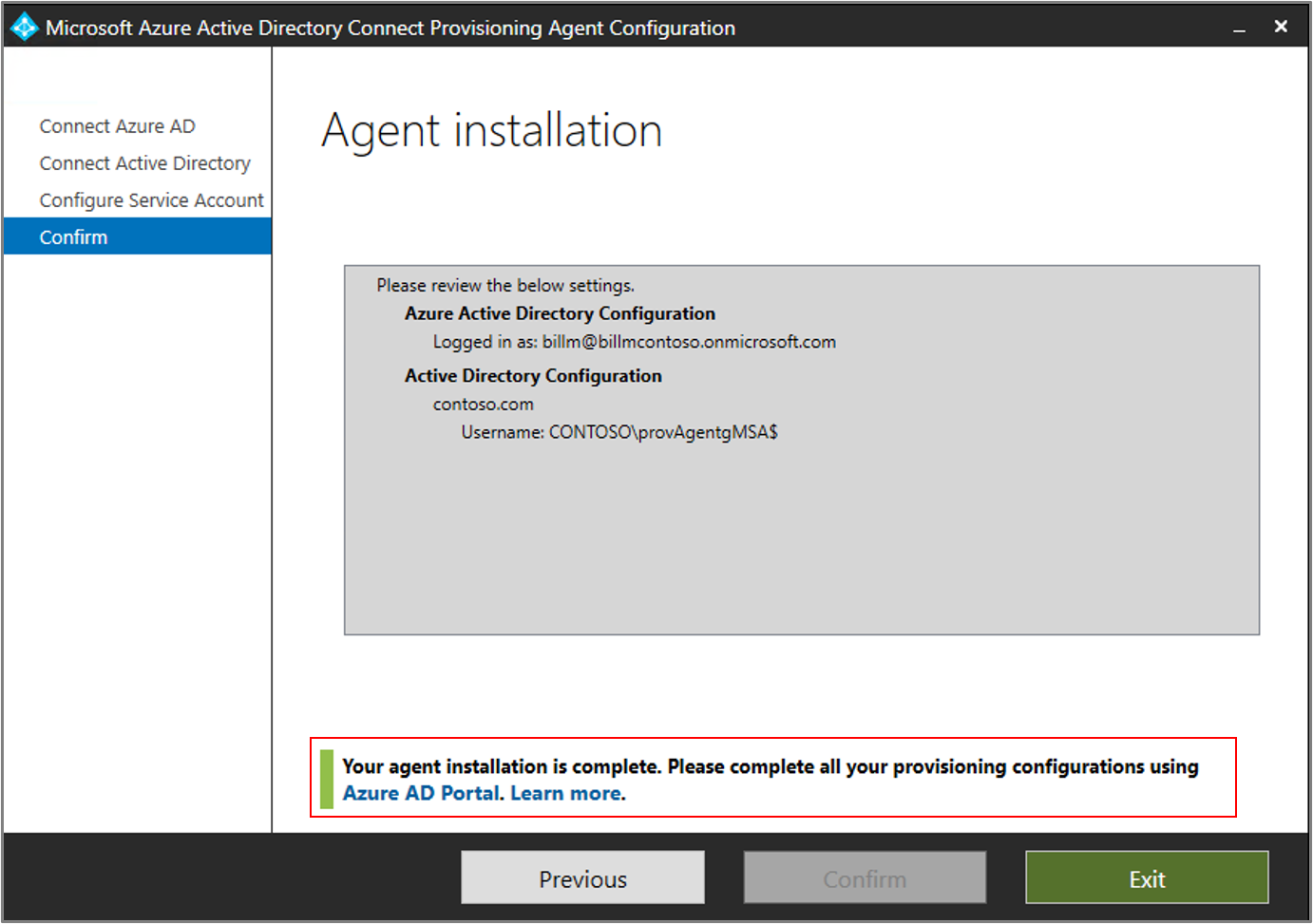

Na tela Configuração concluída, selecione Confirmar. Esta operação registra e reinicia o agente.

Após a conclusão da operação, você verá uma notificação de que a configuração do agente foi verificada com êxito. Selecione Sair.

Se ainda tiver o ecrã inicial, selecione Fechar.

Verificar a instalação do agente

A verificação do agente ocorre no portal do Azure e no servidor local que executa o agente.

Verificar o agente no portal do Azure

Para verificar se o Microsoft Entra ID registra o agente, execute estas etapas:

Inicie sessão no portal do Azure.

Selecione Microsoft Entra ID.

Selecione Microsoft Entra Connecte, em seguida, selecione Cloud Sync.

Na página do Cloud Sync, você verá os agentes instalados. Verifique se o agente aparece e se o status é saudável.

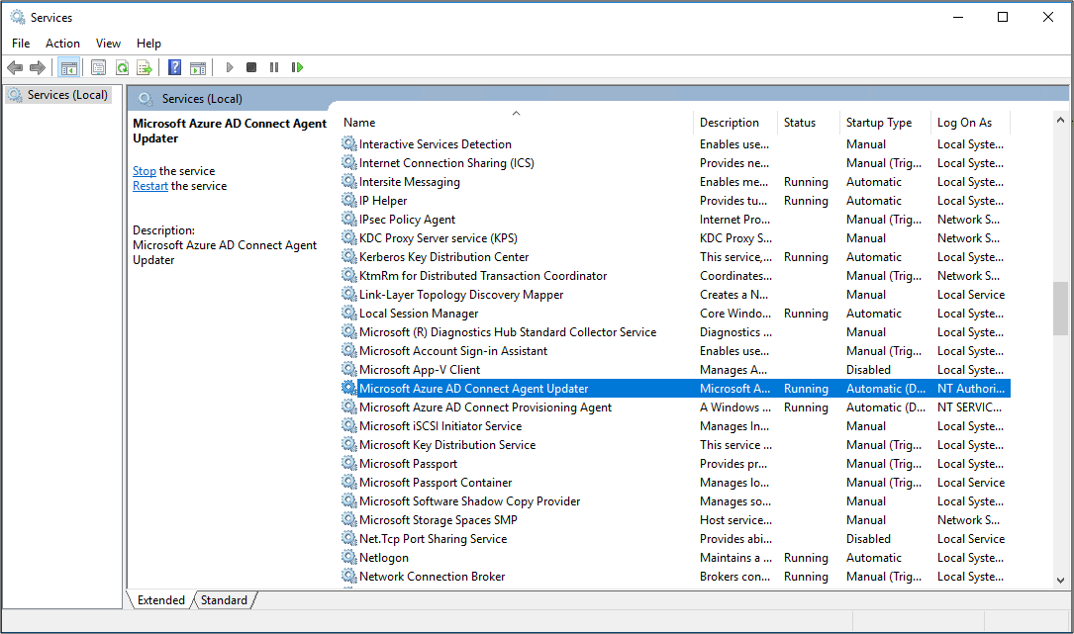

Verifique o agente no servidor local

Para verificar se o agente está em execução, siga estas etapas:

Entre no servidor com uma conta de administrador.

Vá para Services. Você também pode usar Start/Run/Services.msc para acessá-lo.

Em Services, verifique se Microsoft Entra Connect Agent Updater e Microsoft Entra Connect Provisioning Agent estão presentes e se o status é Executando.

Verificar a versão do agente de provisionamento

Para verificar a versão do agente em execução, siga estas etapas:

- Vá para C:\Arquivos de Programas\Microsoft Azure AD Connect Provisioning Agent.

- Clique com o botão direito do mouse em AADConnectProvisioningAgent.exe e selecione Propriedades.

- Selecione o separador Detalhes. O número da versão aparece ao lado da versão do produto.

Configurar Microsoft Entra Cloud Sync

Use as seguintes etapas para configurar o provisionamento:

Entre no Centro de Administração do Microsoft Entra como pelo menos um administrador de identidade híbrida .

Navegue até Identidade>gestão híbrida>Microsoft Entra Connect>Cloud Sync.

- Selecione Nova Configuração

- Na tela de configuração, insira um e-mail de notificação, mova o seletor para Ativar e selecione Salvar.

- O estado da configuração agora deve ser Íntegro.

Verifique se os usuários foram criados e se a sincronização está ocorrendo

Agora você verificará se os usuários que você tinha em nosso diretório local foram sincronizados e agora existem em nosso locatário do Microsoft Entra. Este processo pode levar algumas horas para ser concluído. Para verificar se os usuários estão sincronizados, faça o seguinte:

- Entre no centro de administração do Microsoft Entra como pelo menos um Administrador de Identidade Híbrida.

- Navegue até Identidade>Utilizadores.

- Verifique se você vê os novos usuários em nosso locatário

Inicie sessão com um dos nossos utilizadores

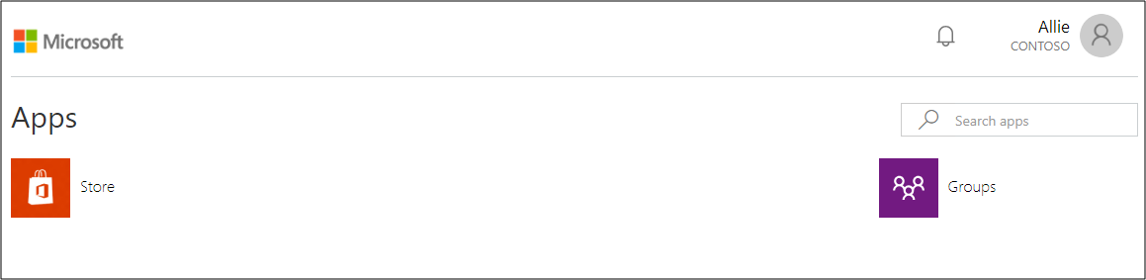

Navegue para https://myapps.microsoft.com

Inicie sessão com uma conta de utilizador criada no nosso novo tenant. Terá de iniciar sessão utilizando o seguinte formato: (user@domain.onmicrosoft.com). Use a mesma senha que o usuário usa para entrar no local.

Agora você configurou com êxito um ambiente de identidade híbrida que pode usar para testar e se familiarizar com o que o Azure tem a oferecer.