Cliente Global Secure Access para Android

O cliente Global Secure Access pode ser implantado em dispositivos Android compatíveis usando o Microsoft Intune e o Microsoft Defender for Endpoint no Android. O cliente Android está integrado na aplicação Defender for Endpoint Android, que simplifica a forma como os seus utilizadores finais se ligam ao Global Secure Access. O cliente Android Global Secure Access torna mais fácil para os usuários finais se conectarem aos recursos de que precisam sem ter que configurar manualmente as configurações de VPN em seus dispositivos.

Este artigo explica os pré-requisitos e como implantar o cliente em dispositivos Android.

Pré-requisitos

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

- Você deve habilitar pelo menos um perfil de encaminhamento de tráfego de Acesso Seguro Global.

- As permissões de instalação do dispositivo no dispositivo são necessárias para a instalação.

- Os dispositivos Android devem estar executando o Android 10.0 ou posterior.

- Os dispositivos Android devem ser dispositivos registados no Microsoft Entra.

- Os dispositivos não gerenciados pela sua organização devem ter o aplicativo Microsoft Authenticator instalado.

- Os dispositivos não geridos através do Intune têm de ter a aplicação Portal da Empresa instalada.

- O registro de dispositivo é necessário para que as políticas de conformidade de dispositivo do Intune sejam aplicadas.

Limitações conhecidas

Este recurso tem uma ou mais limitações conhecidas. Para obter informações mais detalhadas sobre os problemas conhecidos e as limitações desse recurso, consulte Limitações conhecidas do Global Secure Access.

Cenários suportados

O cliente Global Secure Access para Android suporta a implantação nos cenários antigos do Device Administrator (administrador de dispositivos) e Android Enterprise. Os seguintes cenários do Android Enterprise são suportados:

- Dispositivos de usuário de propriedade corporativa e totalmente gerenciados.

- Dispositivos corporativos com um perfil de trabalho.

- Dispositivos pessoais com um perfil de trabalho.

Gerenciamento de dispositivos móveis que não são da Microsoft

Também há suporte para cenários de gerenciamento de dispositivos móveis (MDM) que não sejam da Microsoft. Nesses cenários, conhecidos como modo somente Acesso Seguro Global, basta habilitar um perfil de reencaminhamento de tráfego e configurar a aplicação de acordo com a documentação do fornecedor.

Implantar o Microsoft Defender para Endpoint Android

Há várias combinações de modos de implantação e cenários para usar o cliente Global Secure Access para Android.

Depois de ativar um perfil de encaminhamento de tráfego e configurar sua rede, o cliente Android Global Secure Access aparece no aplicativo Defender automaticamente; no entanto, o cliente Global Secure Access está desabilitado por padrão. Os usuários podem habilitar o cliente a partir do aplicativo Defender. As etapas para habilitar o cliente são fornecidas na seção Confirmar Acesso Seguro Global no aplicativo Defender.

Este modo de inscrição herdado permite implantar o Defender para Endpoint no Android com o Portal da Empresa do Microsoft Intune em dispositivos inscritos como Administrador do dispositivo.

O processo de alto nível é o seguinte:

Implante o Defender em dispositivos Android registrados no Intune.

Habilite pelo menos um perfil de encaminhamento de tráfego se o Defender já estiver implantado.

Confirme se o Global Secure Access aparece no aplicativo Defender.

O processo detalhado para implantar o Defender é o seguinte:

Inicie sessão no centro de administração do Microsoft Intune como Administrador do Intune.

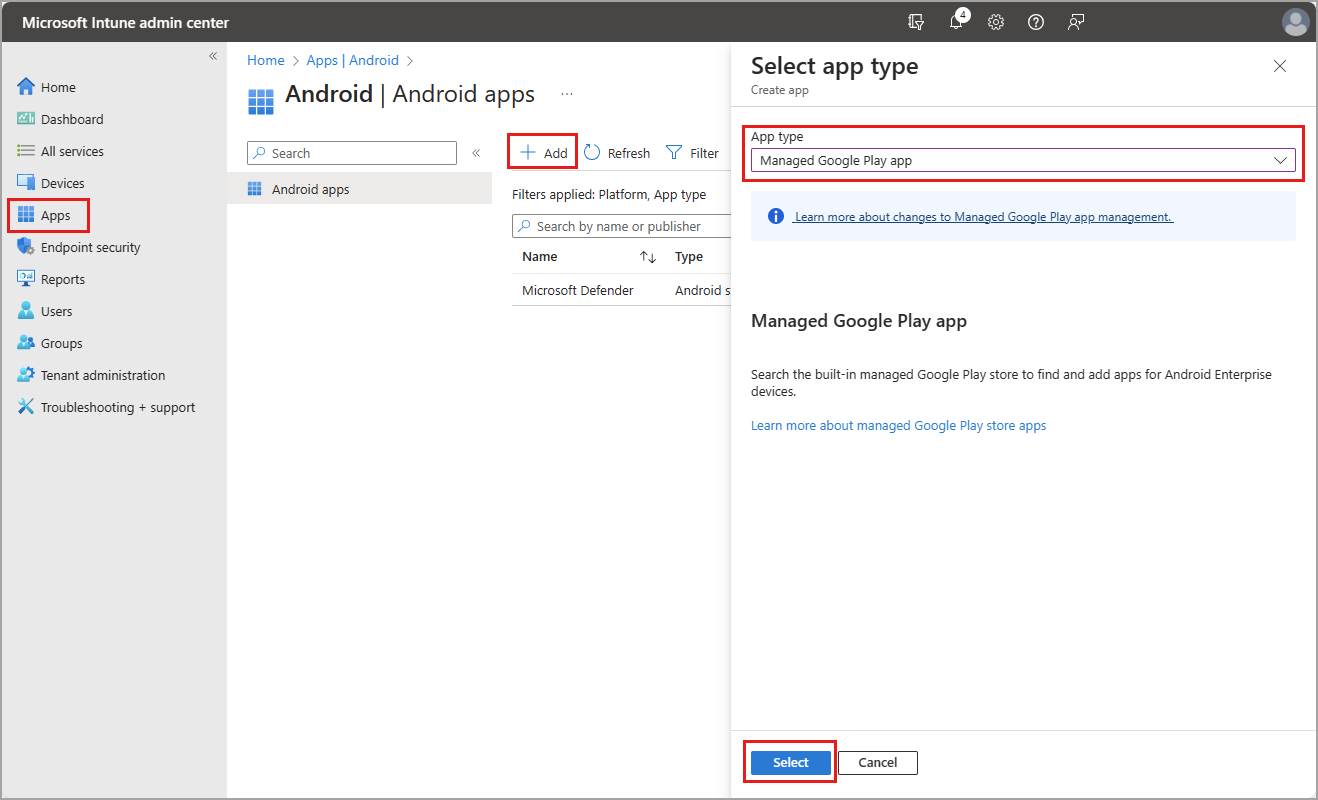

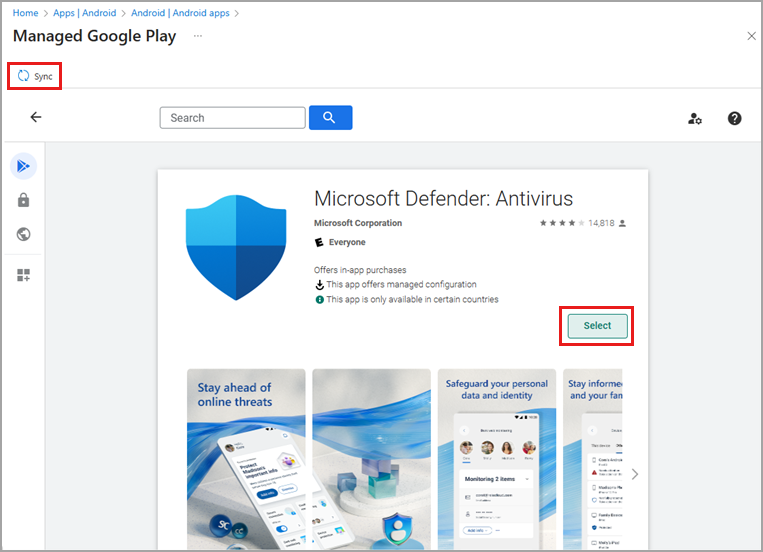

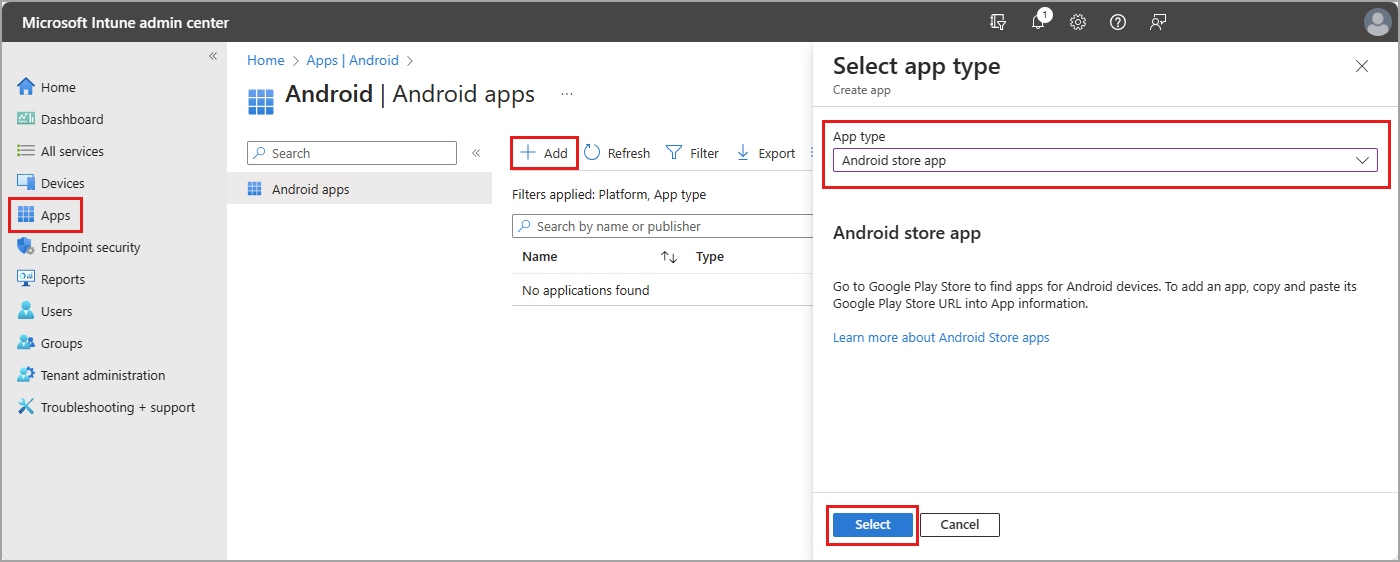

Navegue até Apps>Android>Adicionar>aplicação da loja Android>Selecionar.

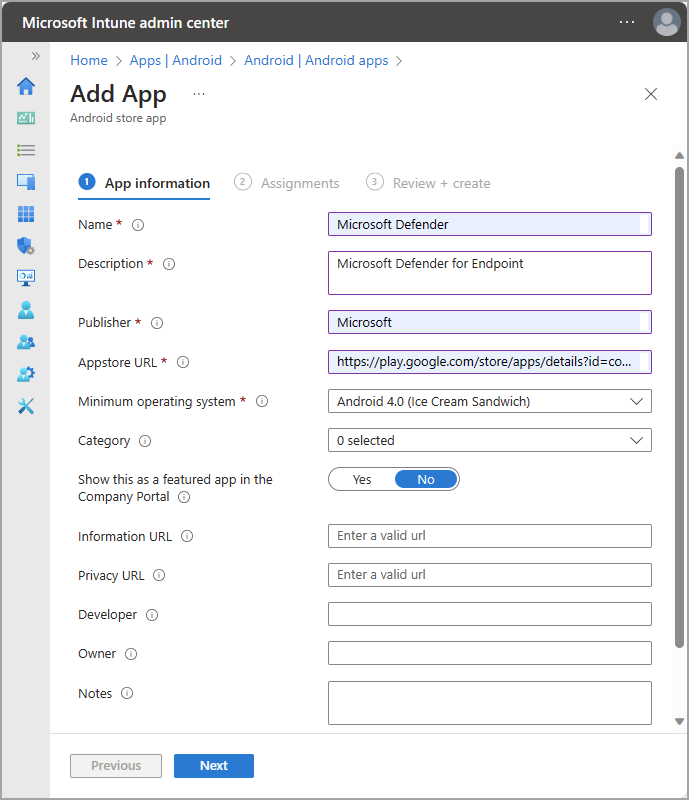

Forneça um Nome, Descrição e Editora.

Insira o URL no campo URL da Appstore.

https://play.google.com/store/apps/details?id=com.microsoft.scmx

Deixe todos os outros campos como seus valores padrão e selecione Avançar.

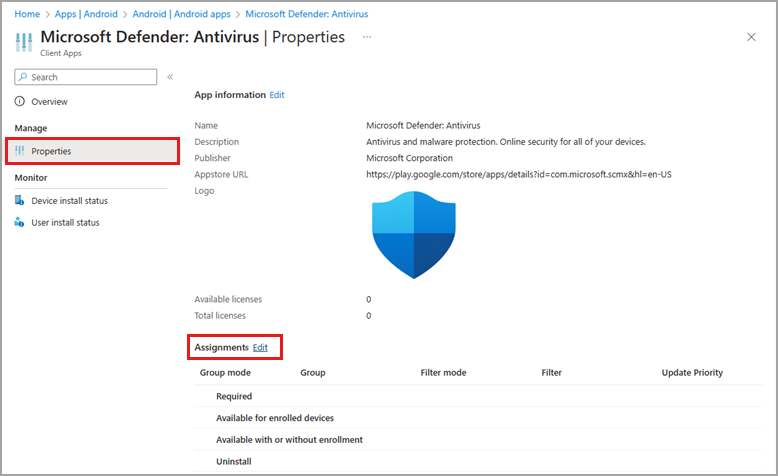

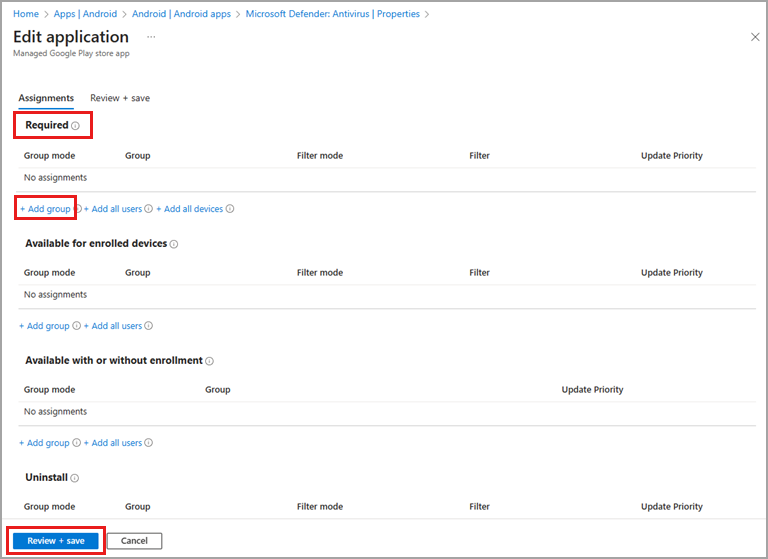

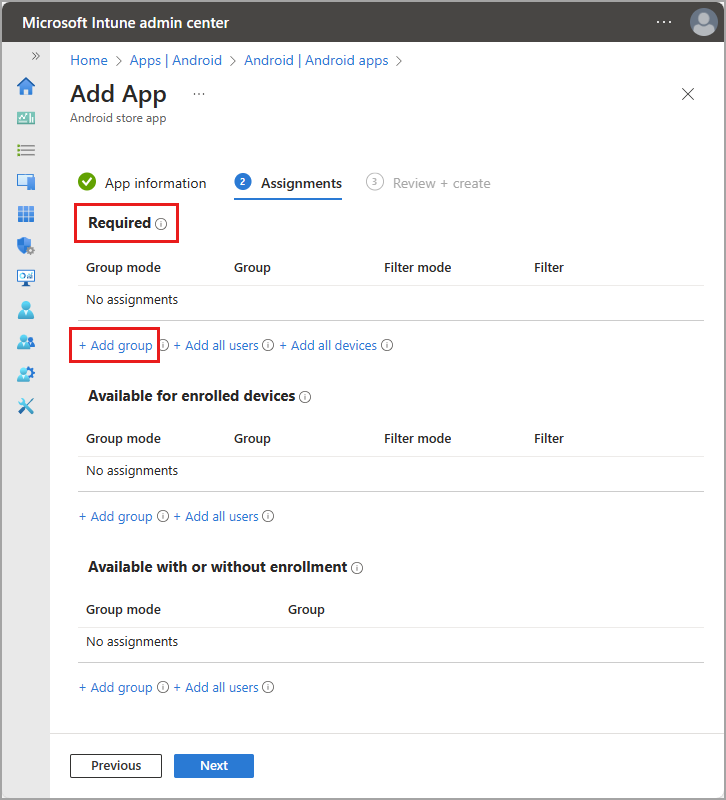

Na seção Obrigatório, selecione Adicionar grupo, selecione os grupos aos quais atribuir o aplicativo e selecione Avançar.

- O grupo selecionado deve consistir em seus usuários registrados no Intune.

- Você pode editar ou adicionar mais grupos mais tarde.

Na guia Revisar + criar, confirme se as informações estão corretas e selecione Criar.

Na página de detalhes do novo aplicativo, selecione Status da instalação do dispositivo e confirme se o aplicativo está instalado.

Os usuários precisam habilitar o cliente no aplicativo Defender. Está desativada por predefinição. Prossiga para a próxima seção para confirmar se o aplicativo está instalado e para saber como habilitar o cliente.

Confirmar que o Global Secure Access aparece na aplicação Defender

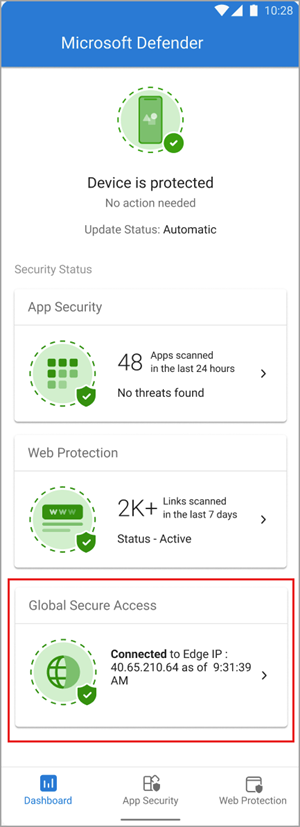

Como o cliente Android está integrado ao Defender for Endpoint, é útil entender a experiência do usuário final. O cliente aparece no painel do Defender após a integração ao Global Secure Access. A integração acontece ao ativar um perfil de encaminhamento de tráfego.

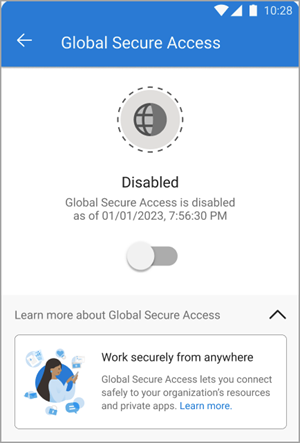

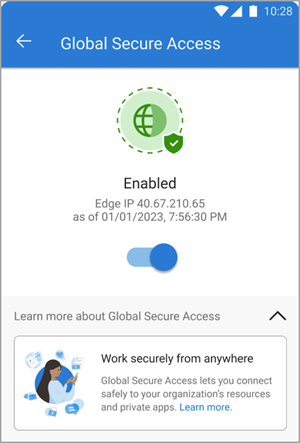

O cliente é desativado por padrão quando é implantado nos dispositivos do usuário. Os usuários precisam habilitar o cliente a partir do aplicativo Defender. Para ativar o cliente, toque no botão de alternância.

Para visualizar os detalhes do cliente, toque no elemento no painel de controlo. Quando ativado e funcionando corretamente, o cliente exibe uma mensagem "Ativado". A data e a hora em que o cliente se conectou ao Global Secure Access também aparecem.

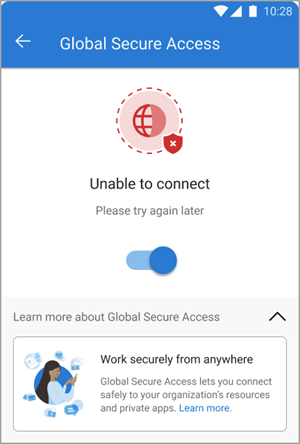

Se o cliente não conseguir se conectar, uma alternância aparecerá para desativar o serviço. Os usuários podem voltar mais tarde para tentar habilitar o cliente.

Resolução de Problemas

O bloco Acesso Seguro Global não aparece após a integração do locatário ao serviço. Reinicie o aplicativo Defender.

Ao tentar aceder a uma aplicação de Acesso Privado, a conexão pode ultrapassar o tempo limite após um início de sessão interativo bem-sucedido. Recarregar o aplicativo por meio de uma atualização do navegador da Web deve resolver o problema.

Conteúdos relacionados

- Sobre o Microsoft Defender for Endpoint em Android

- Implantar o Microsoft Defender for Endpoint no Android com o Microsoft Intune

- Saiba mais sobre aplicações Google Play geridas e dispositivos Android Enterprise com o Intune

- cliente Global Secure Access para Microsoft Windows

- cliente Global Secure Access para macOS

- cliente Global Secure Access para iOS