Informações e relatórios para Formação em simulação de ataques

Sugestão

Sabia que pode experimentar as funcionalidades do Microsoft Defender para Office 365 Plano 2 gratuitamente? Utilize a avaliação de Defender para Office 365 de 90 dias no hub de avaliações do portal Microsoft Defender. Saiba mais sobre quem pode inscrever-se e os termos de avaliação em Experimentar Microsoft Defender para Office 365.

No Formação em simulação de ataques no Microsoft Defender para Office 365 Plano 2 ou Microsoft 365 E5, a Microsoft fornece informações e relatórios a partir dos resultados das simulações e das formações correspondentes. Estas informações mantêm-no informado sobre o progresso da preparação para ameaças dos seus utilizadores e os passos seguintes recomendados para preparar melhor os seus utilizadores para ataques futuros.

As informações e os relatórios estão disponíveis nas seguintes localizações na página Formação em simulação de ataques no portal do Microsoft Defender:

- Informações:

- O separador Descrição Geral em https://security.microsoft.com/attacksimulator?viewid=overview.

- O separador Relatórios em https://security.microsoft.com/attacksimulator?viewid=reports.

- Relatórios:

- A página Relatório de simulação de ataques em https://security.microsoft.com/attacksimulationreport:

- Os relatórios para simulações em curso e concluídas e campanhas de formação: para obter mais informações, veja Relatório de simulação de ataques.

O resto deste artigo descreve os relatórios e informações de Formação em simulação de ataques.

Para obter informações de introdução sobre Formação em simulação de ataques, consulte Começar a utilizar Formação em simulação de ataques.

Informações nos separadores Descrição Geral e Relatórios do Formação em simulação de ataques

Para aceder ao separador Descrição geral, abra o portal do Microsoft Defender em https://security.microsoft.com, aceda a Email & colaboração>Formação em simulação de ataques:

- Separador Descrição geral : verifique se o separador Descrição geral está selecionado (é a predefinição). Em alternativa, para aceder diretamente ao separador Descrição geral , utilize https://security.microsoft.com/attacksimulator?viewid=overview.

- Separador Relatórios : selecione o separador Relatórios . Em alternativa, para aceder diretamente ao separador Relatórios , utilize https://security.microsoft.com/attacksimulationreport.

A distribuição de informações nos separadores está descrita na tabela seguinte:

| Relatório | Separador Descrição geral | Separador Relatórios |

|---|---|---|

| Cartão de simulações recentes | ✔ | |

| Cartão de recomendações | ✔ | |

| Cartão de cobertura de simulação | ✔ | ✔ |

| Cartão de conclusão da preparação | ✔ | ✔ |

| Cartão de reincidentes | ✔ | ✔ |

| Impacto de comportamento no cartão de taxa de compromisso | ✔ | ✔ |

O resto desta secção descreve as informações disponíveis nos separadores Descrição Geral e Relatórios do Formação em simulação de ataques.

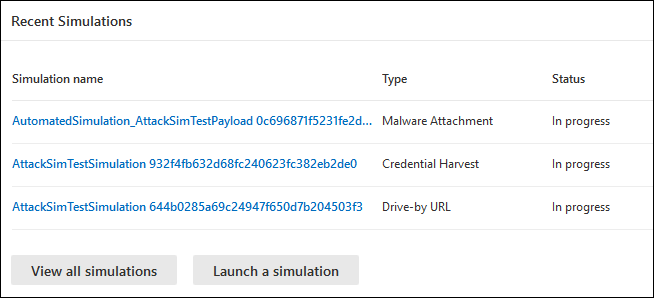

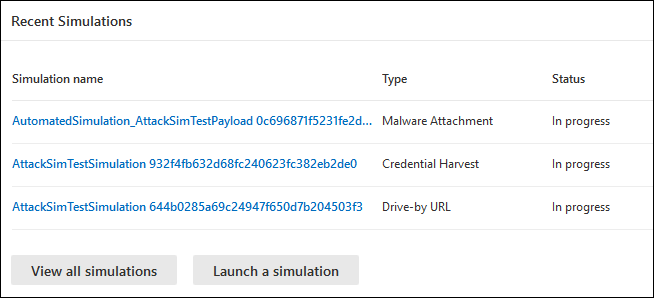

Cartão de simulações recentes

O cartão Simulações recentes no separador Descrição geral mostra as três últimas simulações que criou ou executou na sua organização.

Pode selecionar uma simulação para ver os detalhes.

Selecionar Ver todas as simulações leva-o para o separador Simulações .

Selecionar Iniciar uma simulação inicia o novo assistente de simulação. Para obter mais informações, veja Simular um ataque de phishing no Defender para Office 365.

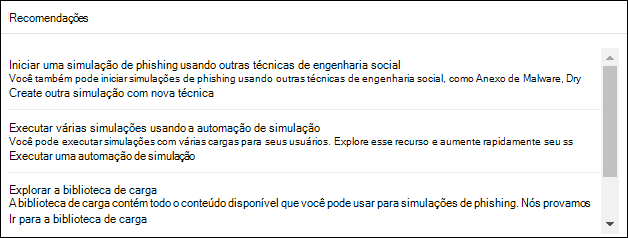

Cartão de recomendações

O cartão Recomendações no separador Descrição geral sugere diferentes tipos de simulações a executar.

Selecionar Iniciar agora inicia o novo assistente de simulação com o tipo de simulação especificado selecionado automaticamente na página Selecionar técnica . Para obter mais informações, veja Simular um ataque de phishing no Defender para Office 365.

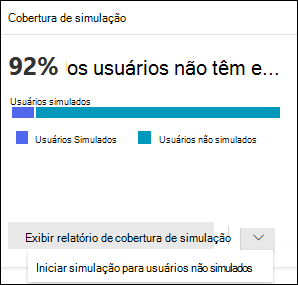

Cartão de cobertura de simulação

O cartão Cobertura da simulação nos separadores Descrição Geral e Relatórios mostra a percentagem de utilizadores na sua organização que receberam uma simulação (Utilizadores simulados) vs. utilizadores que não receberam uma simulação (utilizadores não simulados). Pode pairar o cursor do rato sobre uma secção no gráfico para ver o número real de utilizadores em cada categoria.

Selecionar Ver relatório de cobertura da simulação direciona-o para o separador Cobertura do utilizador do relatório Simulação de ataques.

Selecionar Iniciar simulação para utilizadores não simulados inicia o novo assistente de simulação onde os utilizadores que não receberam a simulação são selecionados automaticamente na página Utilizador de destino. Para obter mais informações, veja Simular um ataque de phishing no Defender para Office 365.

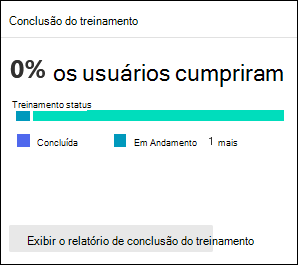

Cartão de conclusão da preparação

O cartão Deteção de Formação nos separadores Descrição Geral e Relatórios organiza as percentagens de utilizadores que receberam formações com base nos resultados das simulações nas seguintes categorias:

- Concluído

- Em curso

- Incompleto

Pode pairar o cursor do rato sobre uma secção no gráfico para ver o número real de utilizadores em cada categoria.

Selecionar Ver relatório de conclusão da preparação direciona-o para o separador Conclusão da preparação do relatório Simulação de ataques.

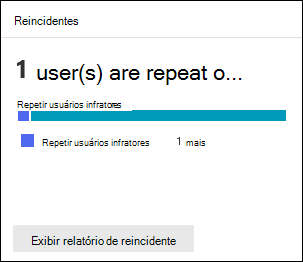

Cartão de reincidentes

O cartão Reincidentes nos separadores Descrição Geral e Relatórios mostra as informações sobre reincidentes. Um reincidente é um utilizador que foi comprometido por simulações consecutivas. O número predefinido de simulações consecutivas é dois, mas pode alterar o valor no separador Definições de Formação em simulação de ataques em https://security.microsoft.com/attacksimulator?viewid=setting. Para obter mais informações, veja Configurar o limiar do reincidente.

O gráfico organiza dados de reincidentes por tipo de simulação:

- Todos

- Anexo de Software Maligno

- Ligação para Software Maligno

- Colheita de Credenciais

- Ligação em anexos

- Drive-by URL

Selecionar Ver relatório de reincidente leva-o para o separador Reincidentes do relatório Simulação de ataque.

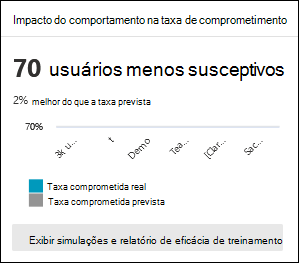

Impacto de comportamento no cartão de taxa de compromisso

O impacto do Comportamento no cartão taxa de comprometimento nos separadores Descrição Geral e Relatórios mostra como os seus utilizadores responderam às suas simulações em comparação com os dados históricos no Microsoft 365. Pode utilizar estas informações para controlar o progresso na preparação de ameaças de utilizadores ao executar várias simulações nos mesmos grupos de utilizadores.

Os dados do gráfico mostram as seguintes informações:

- Taxa de compromisso real: a percentagem real de pessoas que foram comprometidas pela simulação (utilizadores reais comprometidos/número total de utilizadores na sua organização que receberam a simulação).

- Taxa de compromisso prevista: dados históricos no Microsoft 365 que prevêem a percentagem de pessoas que serão comprometidas por esta simulação. Para saber mais sobre a taxa de compromisso prevista (PCR), veja Taxa de compromisso prevista.

Se pairar o cursor sobre um ponto de dados no gráfico, os valores de percentagem reais são apresentados.

Para ver um relatório detalhado, selecione Ver simulações e relatório de eficácia de preparação. Este relatório é explicado mais à frente neste artigo.

Relatório de simulação de ataques

Pode abrir o Relatório de simulação de ataques no separador Descrição geral ao selecionar a opção Ver... report actions that are available on some of the cards on the Overview andReports tabs that are described in this article. Para aceder diretamente à página Relatório de simulação de ataques , utilize https://security.microsoft.com/attacksimulationreport

Separador Eficácia da preparação para o relatório Simulação de ataques

O separador Eficácia da preparação está selecionado por predefinição na página Relatório de simulação de ataque . Este separador fornece as mesmas informações disponíveis no impacto do Comportamento no cartão taxa de compromisso, com contexto adicional da própria simulação.

O gráfico mostra a taxa comprometida real e a taxa de compromisso Prevista. Se pairar o cursor do rato sobre uma secção no gráfico, são apresentados os valores de percentagem reais para.

A tabela de detalhes abaixo do gráfico mostra as seguintes informações. Pode ordenar as simulações ao clicar num cabeçalho de coluna disponível. Selecione ![]() Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

- Nome da simulação

- Técnica de simulação

- Táticas de simulação

- Taxa de compromisso prevista

- Taxa real comprometida

- Total de utilizadores visados

- Contagem de utilizadores clicados

Utilize a ![]() caixa Procurar para filtrar os resultados por Nome da simulação ou Técnica de Simulação. Não são suportados carateres universais.

caixa Procurar para filtrar os resultados por Nome da simulação ou Técnica de Simulação. Não são suportados carateres universais.

Utilize o ![]() botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

Separador Cobertura do utilizador para o relatório Simulação de ataques

No separador Cobertura do utilizador , o gráfico mostra utilizadores simulados e utilizadores não simulados. Se pairar o cursor sobre um ponto de dados no gráfico, os valores reais são apresentados.

A tabela de detalhes abaixo do gráfico mostra as seguintes informações. Pode ordenar as informações ao clicar num cabeçalho de coluna disponível. Selecione ![]() Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

- Nome de utilizador

- Endereço de e-mail

- Incluído na simulação

- Data da última simulação

- Último resultado da simulação

- Contagem de cliques

- Contagem de comprometidos

Utilize a ![]() caixa Procurar para filtrar os resultados por Nome de utilizador ou endereço Email. Não são suportados carateres universais.

caixa Procurar para filtrar os resultados por Nome de utilizador ou endereço Email. Não são suportados carateres universais.

Utilize o ![]() botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

Separador Conclusão da preparação para o relatório Simulação de ataques

No separador Conclusão da preparação , o gráfico mostra o número de simulações Concluídas, Em curso e Incompletas . Se pairar o cursor do rato sobre uma secção no gráfico, os valores reais são apresentados.

A tabela de detalhes abaixo do gráfico mostra as seguintes informações. Pode ordenar as informações ao clicar num cabeçalho de coluna disponível. Selecione ![]() Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

- Nome de utilizador

- Endereço de e-mail

- Incluído na simulação

- Data da última simulação

- Último resultado da simulação

- Nome da formação mais recente concluída

- Data de conclusão

- Todas as formações

Selecione ![]() Filtrar para filtrar o gráfico e a tabela de detalhes por valores de Estado das preparações: Concluído, Em curso ou Tudo.

Filtrar para filtrar o gráfico e a tabela de detalhes por valores de Estado das preparações: Concluído, Em curso ou Tudo.

Quando terminar de configurar os filtros, selecione Aplicar, Cancelar ou ![]() Limpar filtros.

Limpar filtros.

Utilize a ![]() caixa Procurar para filtrar os resultados por Nome de utilizador ou endereço Email. Não são suportados carateres universais.

caixa Procurar para filtrar os resultados por Nome de utilizador ou endereço Email. Não são suportados carateres universais.

Se selecionar o botão Exportar relatório, o ![]() progresso da geração de relatórios é apresentado como uma percentagem de concluído. Na caixa de diálogo que é aberta, pode optar por abrir o ficheiro .csv, guardar o ficheiro .csv e memorizar a seleção.

progresso da geração de relatórios é apresentado como uma percentagem de concluído. Na caixa de diálogo que é aberta, pode optar por abrir o ficheiro .csv, guardar o ficheiro .csv e memorizar a seleção.

Separador Reincidentes para o relatório simulação de ataque

Um reincidente é um utilizador que foi comprometido por simulações consecutivas. O número predefinido de simulações consecutivas é dois, mas pode alterar o valor no separador Definições de Formação em simulação de ataques em https://security.microsoft.com/attacksimulator?viewid=setting. Para obter mais informações, veja Configurar o limiar do reincidente.

No separador Reincidentes , o gráfico mostra o número de utilizadores reincidentes e Utilizadores simulados.

Se pairar o cursor sobre um ponto de dados no gráfico, os valores reais são apresentados.

A tabela de detalhes abaixo do gráfico mostra as seguintes informações. Pode ordenar as informações ao clicar num cabeçalho de coluna disponível. Selecione ![]() Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

Personalizar colunas para alterar as colunas apresentadas. Por predefinição, todas as colunas disponíveis estão selecionadas.

Utilizador: nome do utilizador.

Tipos de simulação: tipo de simulações em que o utilizador esteve envolvido.

Simulações: nome das simulações em que o utilizador esteve envolvido.

Email endereço: Email endereço do utilizador.

Contagem de repetições mais recente: contagem mais recente de compromissos para utilizadores categorizados como reincidentes. Por exemplo, se o limiar de reincidente estiver definido como 3 e um utilizador tiver sido comprometido em 3 simulações consecutivas, a contagem de repetições mais recente será 3. Se o utilizador tiver sido comprometido em 4 simulações consecutivas, a contagem de repetições mais recente será 4. Se o utilizador tiver sido comprometido em 2 simulações consecutivas, o valor N/D. A contagem de repetições mais recente é 0 (N/D), sempre que um sinalizador de reincidente é reposto (o que significa que o utilizador passa uma simulação).

Infracções repetidas: inclui o número de vezes que um utilizador foi classificado como reincidente. Por exemplo:

- O utilizador foi classificado como reincidente nas primeiras simulações (foram comprometidos três vezes consecutivas, em que o limiar de reincidente é 2).

- O utilizador foi classificado como "limpo" depois de passar uma simulação.

- O utilizador foi classificado como reincidente nas simulações seguintes (foram comprometidos 4 vezes consecutivas, em que o limiar de reincidente é 2).

Nestes casos, o número de infracções repetidas está definido como 2. A contagem é atualizada sempre que um utilizador é considerado um reincidente.

Apelido da simulação

Último resultado da simulação

Última formação atribuída

Estado da última preparação

Selecione ![]() Filtrar para filtrar o gráfico e a tabela de detalhes por um ou mais valores de tipo de simulação:

Filtrar para filtrar o gráfico e a tabela de detalhes por um ou mais valores de tipo de simulação:

- Colheita de Credenciais

- Anexo de Software Maligno

- Ligação no Anexo

- Ligação para Software Maligno

Quando terminar de configurar os filtros, selecione Aplicar, Cancelar ou ![]() Limpar filtros.

Limpar filtros.

Utilize a ![]() caixa Procurar para filtrar os resultados por qualquer um dos valores da coluna. Não são suportados carateres universais.

caixa Procurar para filtrar os resultados por qualquer um dos valores da coluna. Não são suportados carateres universais.

Utilize o ![]() botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

botão Exportar relatório para guardar as informações num ficheiro CSV. O nome de ficheiro predefinido é Relatório de simulação de ataques - Microsoft Defender.csv e a localização predefinida é a pasta Transferências local. Se já existir um relatório exportado nessa localização, o nome do ficheiro é incrementado (por exemplo, Relatório de simulação de ataque - Microsoft Defender (1).csv).

Relatório de simulação no Formação em simulação de ataques

O relatório de simulação mostra os detalhes das simulações em curso ou concluídas (o valor Estado está em curso ou Concluído). Para ver o relatório de simulação, utilize qualquer um dos seguintes métodos:

No separador Descrição geral da página Formação em simulação de ataques em https://security.microsoft.com/attacksimulator?viewid=overview, selecione uma simulação no cartão Simulações recentes.

No separador Simulações da página Formação em simulação de ataques em https://security.microsoft.com/attacksimulator?viewid=simulations, selecione uma simulação ao clicar em qualquer parte da linha que não seja a caixa de verificação junto ao nome. Para obter mais informações, veja Ver relatórios de simulação.

- No separador Formação da página Formação em simulação de ataques em https://security.microsoft.com/attacksimulator?viewid=trainingcampaign, selecione a campanha de formação com um dos seguintes métodos:

- Clique em qualquer parte da linha que não seja a caixa de verificação junto ao nome.

- Selecione a caixa de verificação junto ao nome e, em seguida, selecione

Ver relatório.

Ver relatório.

Para obter mais informações, veja Ver relatórios de campanha de formação.

A página de relatório que é aberta contém os separadores Relatório, **Utilizadores e Detalhes que contêm informações sobre a simulação. O resto desta secção descreve as informações e os relatórios que estão disponíveis no separador Relatório .

As secções no separador Relatório de uma simulação são descritas nas seguintes subsecções.

Para obter mais informações sobre os separadores Utilizadores e Detalhes , consulte as seguintes ligações.

- Simulações:

- Campanhas de formação:

Relatórios para simulações de código QR

Pode selecionar payloads de código QR para utilizar em simulações. O código QR substitui o URL de phishing como o payload utilizado na mensagem de e-mail de simulação. Para obter mais informações, veja Payloads de código QR.

Uma vez que os códigos QR são um tipo diferente de um URL de phishing, os eventos do utilizador em torno de eventos de leitura, eliminação, comprometimento e clique permanecem os mesmos. Por exemplo, a análise do código QR abre o URL de phishing, pelo que o evento é controlado como um evento de clique. Os mecanismos existentes para controlar os eventos de comprometimento, eliminações e relatórios permanecem os mesmos.

Se exportar um relatório de simulação para um ficheiro CSV, a coluna EmailLinkClicked_ClickSource está disponível com os seguintes valores:

-

PhishingURL: O utilizador clicou na ligação de phishing na mensagem de e-mail de simulação. -

QRCode: o utilizador analisou o código QR na mensagem de e-mail de simulação.

Outras métricas, como leituras, compromissos, eliminações e mensagens comunicadas, continuam a ser controladas sem quaisquer atualizações adicionais. Para obter mais informações, a secção Apêndice mais adiante neste artigo.

Relatório de simulação para simulações

Esta secção descreve as informações no relatório de simulação para simulações regulares (não campanhas de formação).

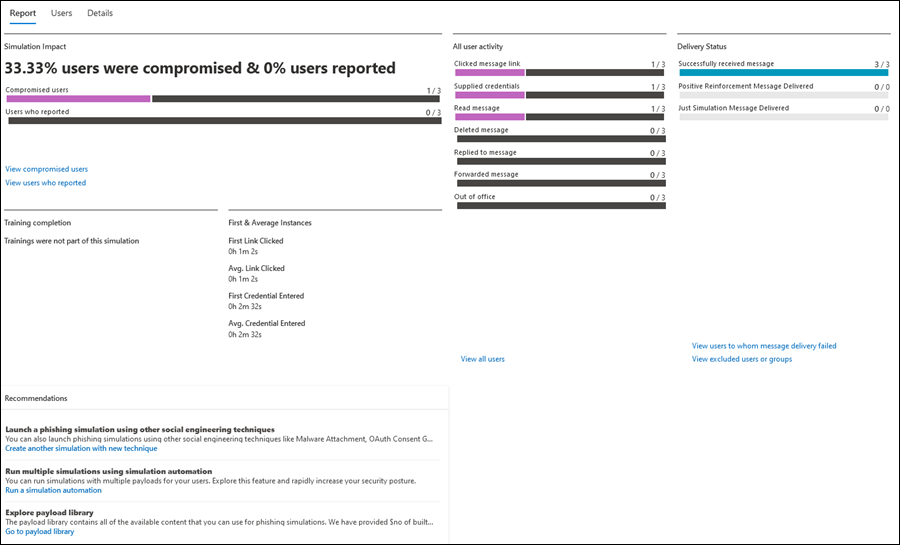

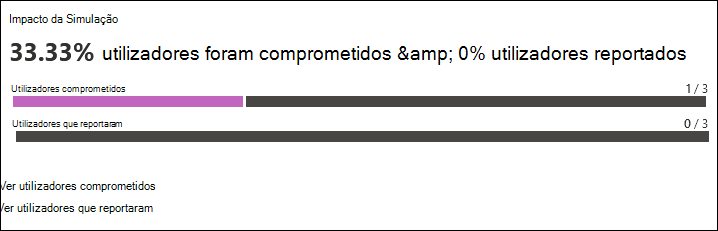

Secção Impacto da simulação no relatório para simulações

A secção Impacto da simulação no separador Relatório ** de uma simulação mostra o número e a percentagem de Utilizadores comprometidos e Utilizadores que comunicaram a mensagem.

Se pairar o cursor do rato sobre uma secção no gráfico, são apresentados os números reais de cada categoria.

Selecione Ver utilizadores comprometidos para aceder ao separador Utilizadores no relatório onde os resultados são filtrados por Comprometido: Sim.

Selecione Ver utilizadores que reportaram aceder ao separador Utilizadores no relatório onde os resultados são filtrados por Mensagem reportada: Sim.

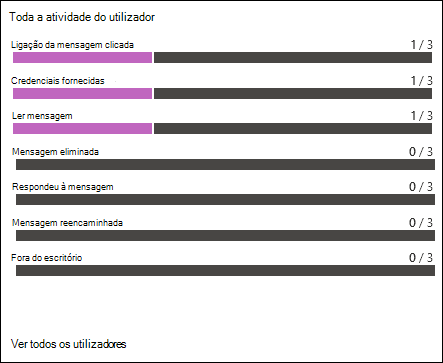

Secção Toda a atividade do utilizador no relatório para simulações

A secção Toda a atividade do utilizador no separador Relatório ** de uma simulação mostra números para os possíveis resultados da simulação. As informações variam com base no tipo de simulação. Por exemplo:

- A ligação da mensagem clicada ou a ligação anexo clicou ou Anexo aberto

- Credenciais fornecidas

- Ler mensagem

- Mensagem eliminada

- Respondeu à mensagem

- Mensagem reencaminhada

- Fora do escritório

Selecione Ver todos os utilizadores para aceder ao separador Utilizadores no relatório onde os resultados não estão filtrados.

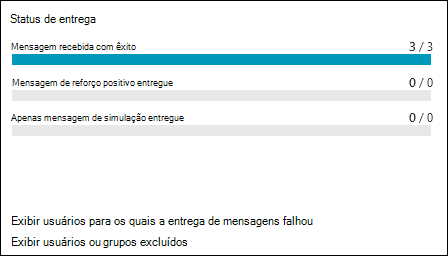

Secção Estado da entrega no relatório para simulações

A secção Estado da entrega no separador Relatório ** de uma simulação mostra os números dos possíveis estados de entrega da mensagem de simulação. Por exemplo:

- Mensagem recebida com êxito

- Mensagem de reforço positiva entregue

- Apenas mensagem de simulação entregue

Selecione Ver utilizadores aos quais a entrega de mensagens não conseguiu aceder ao separador Utilizadores no relatório onde os resultados são filtrados pela entrega de mensagens de Simulação: Falha ao entregar.

Selecione Ver utilizadores ou grupos excluídos para abrir uma lista de opções Utilizadores ou grupos excluídos que mostra os utilizadores ou grupos excluídos da simulação.

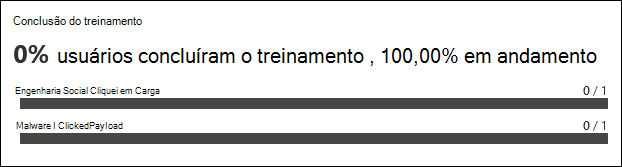

Secção de conclusão da preparação no relatório para simulações

A secção Conclusão da preparação na página de detalhes da simulação mostra as preparações necessárias para a simulação e quantos utilizadores concluíram as formações.

Se não foram incluídas preparações na simulação, o único valor nesta secção é Que as Preparações não faziam parte desta simulação.

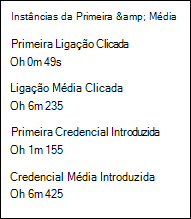

Primeira & secção de instância média no relatório para simulações

A secção Primeira & instância média no separador Relatório ** para uma simulação mostra informações sobre o tempo que demorou a realizar ações específicas na simulação. Por exemplo:

- Primeira ligação clicada

- Ligação média clicada

- Primeira credencial introduzida

- Credencial média introduzida

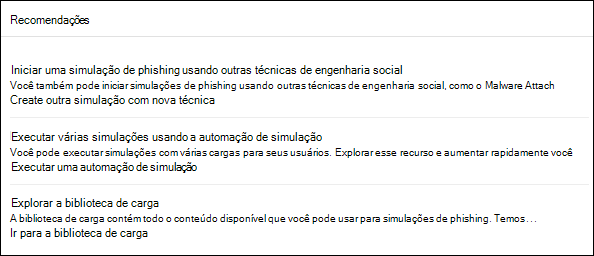

Secção Recomendações no relatório para simulações

A secção Recomendações no separador Relatório** de uma simulação mostra recomendações para utilizar Formação em simulação de ataques para ajudar a proteger a sua organização.

Relatório de simulação para campanhas de Formação

Esta secção descreve as informações no relatório de simulação para Campanhas de formação (não simulações).

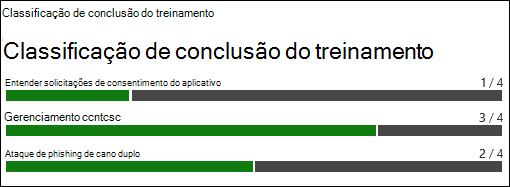

Secção classificação de conclusão da formação no relatório para campanhas de Formação

A secção Classificação de conclusão da formação no separador Relatório ** para uma campanha de Formação mostra informações sobre os módulos de Formação concluídos na campanha Formação.

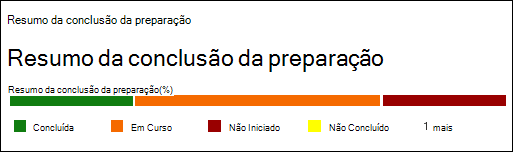

Secção de resumo da conclusão da formação no relatório para campanhas de Formação

A secção Resumo da conclusão da formação no separador Relatório ** para uma campanha de Formação utiliza gráficos de barras que mostram a progressão dos utilizadores atribuídos através de todos os módulos de Formação na campanha (número de utilizadores/número total de utilizadores):

- Concluído

- Em curso

- Não iniciado

- Não concluído

- Atribuído anteriormente

Pode pairar o cursor do rato sobre uma secção no gráfico para ver a percentagem real em cada categoria.

Secção Toda a atividade do utilizador no relatório para campanhas de Formação

A secção Toda a atividade do utilizador no separador Relatório ** para uma campanha de Formação utiliza um gráfico de barras para mostrar como as pessoas principais receberam com êxito a notificação de formação (número de utilizadores/número total de utilizadores).

Pode pairar o cursor do rato sobre uma secção no gráfico para ver os números reais em cada categoria.

Anexo

Quando exporta informações dos relatórios, o ficheiro CSV contém mais informações do que as apresentadas no relatório, mesmo que todas as colunas sejam apresentadas. Os campos estão descritos na tabela seguinte.

Sugestão

Para obter informações máximas, verifique se todas as colunas disponíveis no relatório estão visíveis antes de exportar.

| Nome do Campo | Descrição |

|---|---|

| Nome de Utilizador | Nome de utilizador do utilizador que fez a atividade. |

| UserMail | Email endereço do utilizador que fez a atividade. |

| Comprometido | Indica se o utilizador foi comprometido. Os valores são Sim ou Não. |

| AttachmentOpened_TimeStamp | Quando o payload de anexos foi aberto em simulações de Anexos de Software Maligno . |

| AttachmentOpened_Browser | Quando o payload de anexos foi aberto num browser em simulações de Anexos de Software Maligno . Estas informações são provenientes do UserAgent. |

| AttachmentOpened_IP | O endereço IP onde o payload de anexos foi aberto em simulações de Anexos de Software Maligno . Estas informações são provenientes do UserAgent. |

| AttachmentOpened_Device | O dispositivo onde o payload de anexos foi aberto em simulações de Anexos de Software Maligno . Estas informações são provenientes do UserAgent. |

| AttachmentLinkClicked_TimeStamp | Quando o payload da ligação de anexo foi clicado em Ligação em Simulações de anexos . |

| AttachmentLinkClicked_Browser | O browser que foi utilizado para clicar no payload da ligação de anexo em Ligação em Simulações de anexos. Estas informações são provenientes do UserAgent. |

| AttachmentLinkClicked_IP | O endereço IP em que o payload da ligação de anexo foi clicado em Ligação em Simulações de anexos . Estas informações são provenientes do UserAgent. |

| AttachmentLinkClicked_Device | O dispositivo em que o payload da ligação de anexo foi clicado em Ligação em Simulações de anexos. Estas informações são provenientes do UserAgent. |

| EmailLinkClicked_TimeStamp | Quando o payload da ligação foi clicado em Recolha de Credenciais, Vincular a Software Maligno, Drive-by-url e simulações de Concessão de Consentimento OAuth . |

| EmailLinkClicked_Browser | O browser que foi utilizado para clicar no payload da ligação nas simulações Colheita de Credenciais, Ligação a Software Maligno, Drive-by-URL e Concessão de Consentimento OAuth . Estas informações são provenientes do UserAgent. |

| EmailLinkClicked_IP | O endereço IP onde o payload da ligação foi clicado nas simulações Recolha de Credenciais, Ligação para Software Maligno, Drive-by-URL e Concessão de Consentimento OAuth . Estas informações são provenientes do UserAgent. |

| EmailLinkClicked_Device | O dispositivo em que o payload da ligação foi clicado nas simulações Recolha de Credenciais, Ligação para Software Maligno, Drive-by-URL e Concessão de Consentimento OAuth . Estas informações são provenientes do UserAgent. |

| EmailLinkClicked_ClickSource | Se a ligação payload foi selecionada ao clicar num URL ou ao digitalizar um Código QR em Recolha de Credenciais, Ligar a Software Maligno, Drive-by-URL e simulações de Concessão de Consentimento OAuth . Os valores são PhishingURL ou QRCode. |

| CredSupplied_TimeStamp(Comprometido) | Quando o utilizador introduziu as respetivas credenciais. |

| CredSupplied_Browser | O browser que foi utilizado quando o utilizador introduziu as respetivas credenciais. Estas informações são provenientes do UserAgent. |

| CredSupplied_IP | O endereço IP onde o utilizador introduziu as respetivas credenciais. Estas informações são provenientes do UserAgent. |

| CredSupplied_Device | O dispositivo onde o utilizador introduziu as respetivas credenciais. Estas informações são provenientes do UserAgent. |

| SuccessfullyDeliveredEmail_TimeStamp | Quando a mensagem de e-mail de simulação foi entregue ao utilizador. |

| MessageRead_TimeStamp | Quando a mensagem de simulação foi lida. |

| MessageDeleted_TimeStamp | Quando a mensagem de simulação foi eliminada. |

| MessageReplied_TimeStamp | Quando o utilizador respondeu à mensagem de simulação. |

| MessageForwarded_TimeStamp | Quando o utilizador reencaminhava a mensagem de simulação. |

| OutOfOfficeDays | Determina se o utilizador está fora do escritório. Estas informações são provenientes da definição Respostas automáticas no Outlook. |

| PositiveReinforcementMessageDelivered_TimeStamp | Quando a mensagem de reforço positiva foi entregue ao utilizador. |

| PositiveReinforcementMessageFailed_TimeStamp | Quando a mensagem de reforço positiva não foi entregue ao utilizador. |

| JustSimulationMessageDelivered_TimeStamp | Quando a mensagem de simulação foi entregue ao utilizador como parte de uma simulação sem formações atribuídas (não foi selecionada nenhuma formação na página Atribuir formação do novo assistente de simulação). |

| JustSimulationMessageFailed_TimeStamp | Quando a mensagem de e-mail de simulação não foi entregue ao utilizador e a simulação não tinha formações atribuídas. |

| TrainingAssignmentMessageDelivered_TimeStamp | Quando a mensagem de atribuição de formação foi entregue ao utilizador. Este valor está vazio se não nenhem preparações atribuídas na simulação. |

| TrainingAssignmentMessageFailed_TimeStamp | Quando a mensagem de atribuição de preparação não foi entregue ao utilizador. Este valor está vazio se não nenhem preparações atribuídas na simulação. |

| FailedToDeliverEmail_TimeStamp | Quando a mensagem de e-mail de simulação não foi entregue ao utilizador. |

| Última Atividade de Simulação | A última atividade de simulação do utilizador (quer tenha passado ou comprometido). |

| Formações Atribuídas | A lista de formações atribuídas ao utilizador como parte da simulação. |

| Formações Concluídas | A lista de formações concluídas pelo utilizador como parte da simulação. |

| Estado da Preparação | O estado atual das preparações para o utilizador como parte da simulação. |

| Phishing Reportado Em | Quando o utilizador comunicou a mensagem de simulação como phishing. |

| Departamento | O valor da propriedade Departamento do utilizador em Microsoft Entra ID no momento da simulação. |

| Empresa | O valor da propriedade Empresa do utilizador em Microsoft Entra ID no momento da simulação. |

| Cargo | O valor da propriedade Título do utilizador em Microsoft Entra ID no momento da simulação. |

| Office | O valor da propriedade do Office do utilizador no Microsoft Entra ID no momento da simulação. |

| Localidade | O valor da propriedade Cidade do utilizador em Microsoft Entra ID no momento da simulação. |

| País/Região | O valor da propriedade País do utilizador em Microsoft Entra ID no momento da simulação. |

| Gestor | O valor da propriedade Gestor do utilizador no Microsoft Entra ID no momento da simulação. |

A forma como os sinais de atividade do utilizador são capturados é descrita na tabela seguinte.

| Campo | Descrição | Lógica de cálculo |

|---|---|---|

| TransferirAnexação | Um utilizador transferiu o anexo. | O sinal provém do cliente (por exemplo, Outlook ou Word). |

| Anexo Aberto | Um utilizador abriu o anexo. | O sinal provém do cliente (por exemplo, Outlook ou Word). |

| Ler Mensagem | O utilizador leu a mensagem de simulação. | Os sinais de leitura de mensagens podem ter problemas nos seguintes cenários:

|

| Fora do Escritório | Determina se o utilizador está fora do escritório. | Atualmente calculado pela definição Respostas automáticas do Outlook. |

| Utilizador Comprometido | O utilizador foi comprometido. O sinal de compromisso varia com base na técnica de engenharia social. |

|

| Ligação da Mensagem Clicada | O utilizador clicou na ligação payload na mensagem de simulação. | O URL na simulação é exclusivo para cada utilizador, o que permite o controlo de atividades de utilizadores individuais. Os serviços de filtragem de terceiros ou o reencaminhamento de e-mail podem originar falsos positivos. Para obter mais informações, consulte Vejo cliques ou comprometo eventos de utilizadores que insistem que não clicaram na ligação na mensagem de simulação OU vejo cliques dentro de alguns segundos após a entrega para muitos utilizadores (falsos positivos). O que é que se passa? |

| Mensagem Reencaminhada | O utilizador reencaminhava a mensagem. | |

| Respondeu à Mensagem | O utilizador respondeu à mensagem. | |

| Mensagem eliminada | O utilizador eliminou a mensagem. | O sinal provém da atividade do Outlook do utilizador. Se o utilizador comunica a mensagem como phishing, a mensagem poderá ser movida para a pasta Itens Eliminados, que é identificada como uma eliminação. |

| Permissões concedidas | O utilizador partilhou permissões numa simulação de Concessão de Consentimento OAuth . |

¹ A ligação clicada pode ser um URL selecionado ou um código QR digitalizado.

Ligações Relacionadas

Começar a utilizar a Formação de simulação de ataques