Considerações e FAQ sobre a implementação de Formação de simulações de ataques

Sugestão

Sabia que pode experimentar as funcionalidades do Microsoft Defender para Office 365 Plano 2 gratuitamente? Utilize a avaliação de Defender para Office 365 de 90 dias no hub de avaliações do portal Microsoft Defender. Saiba mais sobre quem pode inscrever-se e os termos de avaliação em Experimentar Microsoft Defender para Office 365.

Formação em simulação de ataques permite às organizações Microsoft 365 E5 ou Microsoft Defender para Office 365 Plano 2 medir e gerir o risco de engenharia social. Formação em simulação de ataques permite simulações de phishing com tecnologia de payloads de phishing inofensivas e reais. A formação com hiper-destino, disponibilizada em parceria com a segurança do Terranova, ajuda a melhorar o conhecimento e a alterar o comportamento dos utilizadores.

Para obter mais informações sobre como começar a utilizar Formação em simulação de ataques, consulte Começar a utilizar Formação em simulação de ataques.

Embora a criação e o agendamento de simulações sejam concebidos para serem fáceis, as simulações à escala empresarial requerem planeamento. Este artigo ajuda a resolver desafios específicos que vemos enquanto os nossos clientes executam simulações nos seus próprios ambientes.

Problemas de experiência do utilizador

URLs de simulação de phishing bloqueados pela Navegação Segura do Google

Um serviço de reputação de URL pode identificar um ou mais dos URLs que são utilizados por Formação em simulação de ataques como não seguros. A Navegação Segura do Google no Google Chrome bloqueia alguns dos URLs de phishing simulados com uma mensagem antecipada de site Enganador . Embora trabalhemos com muitos fornecedores de reputação de URL para permitir sempre os nossos URLs de simulação, nem sempre temos cobertura total.

Este problema não afeta o Microsoft Edge.

Como parte da fase de planeamento, certifique-se de que verifica a disponibilidade do URL nos browsers suportados antes de utilizar o URL numa campanha de phishing. Se a Navegação Segura do Google bloquear os URLs, siga esta documentação de orientação da Google para permitir o acesso aos URLs.

Veja Começar a utilizar Formação em simulação de ataques para obter a lista de URLs atualmente utilizados pelo Formação em simulação de ataques.

Simulação de phishing e URLs de administrador bloqueados por soluções de proxy de rede e controladores de filtro

Os dispositivos ou filtros de segurança intermédios podem bloquear ou remover os URLs de simulação de phishing e os URLs de administrador. Por exemplo:

- Firewalls

- soluções de Firewall de Aplicações Web (WAF)

- Controladores de filtro não Microsoft (por exemplo, filtros de modo kernel)

Embora vejamos poucos clientes a serem bloqueados nesta camada, isso acontece. Se tiver problemas, considere configurar os seguintes URLs para ignorar a análise pelos seus dispositivos ou filtros de segurança, conforme necessário:

- Os URLs de phishing simulados, conforme descrito em Começar a utilizar Formação em simulação de ataques.

https://security.microsoft.com/attacksimulatorhttps://security.microsoft.com/attacksimulationreporthttps://security.microsoft.com/trainingassignmentshttp://asttrainingfdendpoint-a6fva0cjbsbbereq.b02.azurefd.net/

Mensagens de simulação não entregues a todos os utilizadores visados

É possível que todos os utilizadores visados pela simulação não recebam as mensagens de e-mail de simulação. Os seguintes tipos de utilizadores são excluídos como parte da validação de destino:

- Endereços de e-mail de destinatário inválidos.

- Convidados.

- Utilizadores que já não estão ativos no Microsoft Entra ID.

Pode utilizar o cmdlet Get-DistributionGroupMember no Exchange Online PowerShell para ver e validar os membros do grupo visados.

Formações atribuídas inesperadamente ou não atribuídas aos utilizadores

O limiar de formação em campanhas de formação impede que os utilizadores tenham as mesmas formações atribuídas durante um intervalo específico (90 dias por predefinição). Para obter mais informações, veja Definir o limiar de preparação.

Se criou uma simulação ou uma automatização de simulação com o valor de atribuição de preparação Atribuir formação por mim (Recomendado), atribuímos formação com base nos resultados de simulação e preparação anteriores de um utilizador. Para atribuir formação com base em critérios específicos, selecione Selecionar cursos de formação e módulos.

O que acontece quando um utilizador responde ou reencaminha uma mensagem de simulação?

Se um utilizador responder ou reencaminhar uma mensagem de simulação para outra caixa de correio, a mensagem é tratada como uma mensagem de e-mail normal (incluindo a detonação por Ligações Seguras ou Anexos Seguros). O relatório Simulação mostra se a mensagem de simulação foi respondida ou reencaminhada. Cada URL no e-mail de simulação está associado a um utilizador individual, pelo que as detonações de Ligações Seguras são identificadas como cliques pelo utilizador.

Se utilizar uma caixa de correio de operações de segurança dedicadas (SecOps), certifique-se de que a identifica como um SecOps na política de entrega avançada para que as mensagens sejam entregues sem filtro.

Como posso escalonar a entrega de mensagens de simulação?

- As simulações oferecem entrega com suporte para a região.

- As automatizações de simulação têm uma página de agendamento de simulação onde pode aleatorizar a entrega e configurar outros detalhes de entrega.

De qualquer forma, é importante utilizar payloads diferentes para evitar a discussão e identificação entre os utilizadores.

Por que motivo as imagens em mensagens de simulação são bloqueadas pelo Outlook?

Por predefinição, o Outlook está configurado para bloquear transferências automáticas de imagens em mensagens da Internet. Embora possa configurar o Outlook para transferir imagens automaticamente, não o recomendamos devido às implicações de segurança (potencial transferência automática de código malicioso ou erros Web, também conhecidos como Web beacons ou pixels de controlo).

Vejo cliques ou comprometo eventos de utilizadores que insistem que não clicaram na ligação na mensagem de simulação OU vejo cliques dentro de alguns segundos após a entrega para muitos utilizadores (falsos positivos). O que é que se passa?

Estes eventos podem ocorrer quando outros dispositivos de segurança ou aplicações inspecionam mensagens de simulação. Por exemplo (mas não limitado a):

- Aplicações ou plug-ins no Outlook que inspecionam ou intercetam a mensagem.

- Email aplicações de segurança.

- Segurança de pontos finais ou software antivírus.

- Manuais de procedimentos soar (orquestração, automatização e resposta de segurança) que triagem ou respondem automaticamente às mensagens comunicadas automaticamente.

Estes tipos de aplicações podem analisar conteúdo Web para detetar phishing, pelo que tem de definir exclusões para mensagens de simulação nestas aplicações.

EmailLinkClicked_IP e EmailLinkClicked_TimeStamp dados podem fornecer mais detalhes sobre o evento. Por exemplo, se um clique ocorreu alguns segundos após a entrega e o endereço IP não pertencer à Microsoft, à sua empresa ou ao utilizador, é provável que um sistema de filtragem não Pertencente à Microsoft ou outro serviço tenha intercetado a mensagem.

Para quaisquer sistemas ou serviços de filtragem que não sejam da Microsoft, tem de permitir ou isentar os seguintes itens:

- Todos os URLs Formação em simulação de ataques e os domínios correspondentes. Atualmente, não enviamos mensagens de simulação a partir de uma lista estática de endereços IP.

- Quaisquer outros domínios que utilize em payloads personalizados.

Posso adicionar a etiqueta Externa ou sugestões de segurança a mensagens de simulação?

Pode configurar payloads personalizados para adicionar a etiqueta Externa às mensagens. Para obter mais informações, consulte o Passo 5 em Criar payloads.

Não existem opções incorporadas para adicionar sugestões de segurança a payloads, mas pode utilizar os seguintes métodos na página Configurar payload do assistente de configuração do payload:

Utilize uma mensagem de e-mail existente que contenha a sugestão de segurança como modelo. Guarde a mensagem como HTML e copie as informações.

Utilize o seguinte código de exemplo para a Sugestão de segurança do primeiro contacto:

<table class="MsoNormalTable" border="0" cellspacing="0" cellpadding="0" align="left" width="100%" style="width:100.0%;mso-cellspacing:0in;mso-yfti-tbllook:1184; mso-table-lspace:2.25pt;mso-table-rspace:2.25pt;mso-table-anchor-vertical: paragraph;mso-table-anchor-horizontal:column;mso-table-left:left;mso-padding-alt: 0in 0in 0in 0in"> <tbody><tr style="mso-yfti-irow:0;mso-yfti-firstrow:yes;mso-yfti-lastrow:yes"> <td style="background:#A6A6A6;padding:5.25pt 1.5pt 5.25pt 1.5pt"></td> <td width="100%" style="width:100.0%;background:#EAEAEA;padding:5.25pt 3.75pt 5.25pt 11.25pt" cellpadding="7px 5px 7px 15px" color="#212121"> <div> <p class="MsoNormal" style="mso-element:frame;mso-element-frame-hspace:2.25pt; mso-element-wrap:around;mso-element-anchor-vertical:paragraph;mso-element-anchor-horizontal: column;mso-height-rule:exactly"><span style="font-size:9.0pt;font-family: wf_segoe-ui_normal;mso-fareast-font-family:"Times New Roman";mso-bidi-font-family: Aptos;color:#212121;mso-ligatures:none">You don't often get email from this sender <a rel="noopener" href="https://aka.ms/LearnAboutSenderIdentification" tabindex="-1" target="_blank">Learn why this is important</a></span></p> </div> </td> <td width="75" style="width:56.25pt;background:#EAEAEA;padding:5.25pt 3.75pt 5.25pt 3.75pt; align:left" cellpadding="7px 5px 7px 5px" color="#212121"></td> </tr> </tbody></table> <div> <p class="MsoNormal"><span lang="DA" style="font-size:12.0pt;font-family:"Georgia",serif; color:black;mso-ansi-language:DA">Insert payload content here,</span></p> </div>

Posso atribuir módulos de formação sem colocar os utilizadores numa simulação?

Sim. Para obter mais informações, veja Campanhas de formação no Formação em simulação de ataques.

Como devo proceder para saber mais sobre as mensagens de simulação que não foram entregues?

O separador Utilizadores da simulação é filtrável pela entrega de mensagens de Simulação: Falha ao entregar.

Se for o proprietário do domínio do remetente, o relatório de simulação não entregue é devolvido num relatório de entrega sem êxito (também conhecido como NDR ou mensagem de devolução). Para obter mais informações sobre os códigos no NDR, veja Email relatórios de entrega não entregue e erros SMTP no Exchange Online.

Comunicar problemas

Sugestão

A gravação de dados de simulação é iniciada alguns minutos após o início da simulação e depois de os utilizadores começarem a interagir com as mensagens de simulação. Não existe uma hora de início fixa. Os eventos continuam a ser capturados após o fim da simulação.

Diferenças nos dados de atividade do utilizador em relatórios de Formação em simulação de ataques e outros relatórios

Para comunicar sobre a atividade do utilizador relacionada com mensagens de simulação, recomendamos que utilize os relatórios de simulação incorporados. Os relatórios de outras origens (por exemplo, Investigação avançada) podem não ser precisos.

As Ligações Seguras não encapsulam URLs de simulação, pelo que os URLs são considerados ligações desembrulhadas. Nem todos os cliques em ligações não escritas passam por Ligações Seguras, pelo que a atividade do utilizador relacionada com mensagens de simulação pode não ser registada nos registos urlClickEvents.

Formação em simulação de ataques relatórios não contêm detalhes de atividade

Formação em simulação de ataques inclui informações avançadas e acionáveis que o mantêm informado sobre o progresso da preparação de ameaças dos utilizadores. Se Formação em simulação de ataques relatórios não estiverem preenchidos com dados, verifique se o registo de auditoria está ativado na sua organização (está ativado por predefinição).

Formação em simulação de ataques requer o registo de auditoria para capturar, registar e ler eventos. Desativar o registo de auditoria tem as seguintes consequências para Formação em simulação de ataques:

- Os dados de relatórios não estão disponíveis em todos os relatórios. Os relatórios aparecem vazios.

- As tarefas de preparação estão bloqueadas porque os dados não estão disponíveis.

Para verificar se o registo de auditoria está ativado ou para o ativar, consulte Ativar ou desativar a auditoria.

Sugestão

Os utilizadores sem licenças Microsoft 365 E5 atribuídas também causam detalhes de atividade vazios. Para garantir que os eventos de relatórios são capturados e registados, verifique se, pelo menos, uma licença E5 está atribuída a um utilizador ativo.

As ações do utilizador e as ações de administrador são auditadas. Na API de Atividade de Gestão, procure os valores AuditLogRecordType 85, 88 e 218.

Algumas informações de auditoria também podem estar disponíveis na tabela CloudAppEvents no Microsoft Defender XDR Investigação avançada através do portal do Defender ou da API de Transmissão em Fluxo.

Comunicar problemas com caixas de correio no local

Formação em simulação de ataques suporta caixas de correio no local, mas com funcionalidades de relatórios reduzidas:

- Os dados sobre se os utilizadores leem, reencaminham ou eliminam o e-mail de simulação não estão disponíveis para caixas de correio no local.

- O número de utilizadores que reportaram o e-mail de simulação não está disponível para caixas de correio no local.

Sugestão

As mensagens de simulações são enviadas através do pipeline de transporte para caixas de correio no local. Caso contrário, as experiências de formação, automatização e gestão de conteúdos são as mesmas para caixas de correio no local.

Os relatórios de simulação não são atualizados imediatamente

Os relatórios de simulação detalhados não são atualizados imediatamente após iniciar uma campanha. Não te preocupes; este comportamento é esperado.

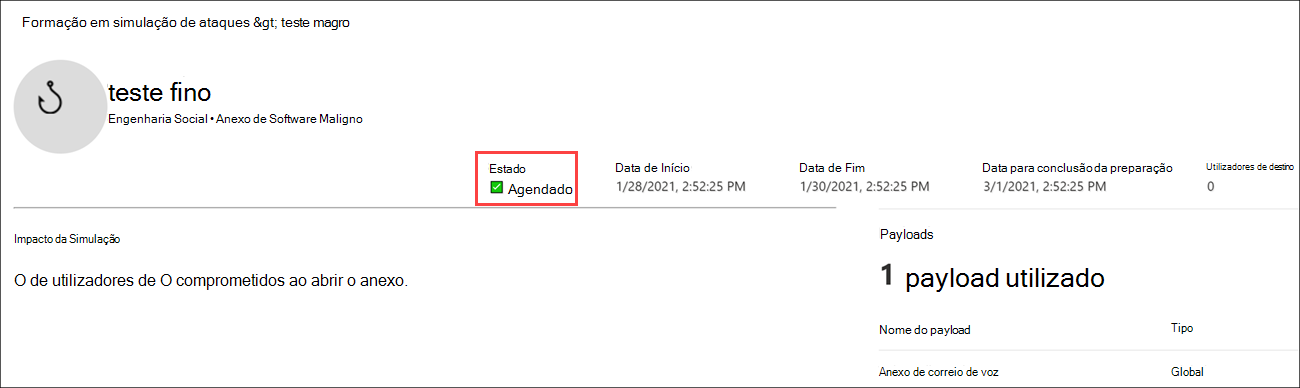

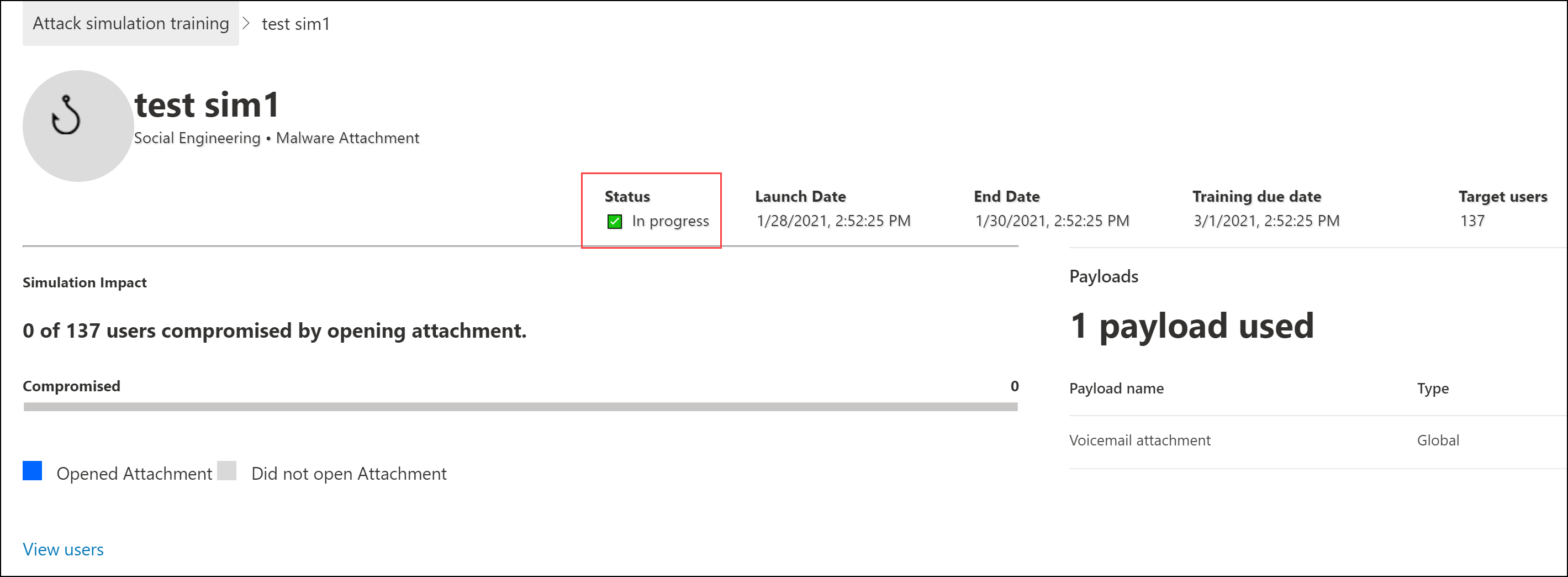

Cada campanha de simulação tem um ciclo de vida. Quando criada pela primeira vez, a simulação está no estado Agendado . Quando a simulação é iniciada, passa para o estado Em curso . Quando concluída, a simulação transita para o estado Concluído .

Enquanto uma simulação está no estado Agendado , os relatórios de simulação estão praticamente vazios. Durante esta fase, o motor de simulação está a resolver os endereços de e-mail do utilizador de destino, a expandir grupos de distribuição, a remover convidados da lista, etc.:

Assim que a simulação entrar na fase Em curso , as informações começam a escorrer para os relatórios:

Pode demorar até 30 minutos para que os relatórios de simulação individuais atualizem após a transição para o estado Em curso . Os dados do relatório continuam a ser compilados até que a simulação atinja o estado Concluído . As atualizações de relatórios ocorrem nos seguintes intervalos:

- A cada 10 minutos durante os primeiros 60 minutos.

- A cada 15 minutos após 60 minutos até dois dias.

- A cada 30 minutos após dois dias até sete dias.

- A cada 60 minutos após sete dias.

Os widgets na página Descrição geral fornecem um instantâneo rápido da postura de segurança baseada em simulação da sua organização ao longo do tempo. Uma vez que estes widgets refletem a sua postura de segurança geral e o seu percurso ao longo do tempo, estes são atualizados após a conclusão de cada campanha de simulação.

Nota

Pode utilizar a opção Exportar nas várias páginas de relatórios para extrair dados.

As mensagens comunicadas como phishing por utilizadores não aparecem em relatórios de simulação

Os relatórios de simulação na preparação do simulador de ataques fornecem detalhes sobre a atividade do utilizador. Por exemplo:

- Utilizadores que clicaram na ligação na mensagem.

- Utilizadores que desistiram das credenciais.

- Utilizadores que comunicaram a mensagem como phishing.

Se as mensagens comunicadas pelos utilizadores como phishing não forem capturadas em relatórios de simulação Formação em simulação de ataques, poderá existir uma regra de fluxo de correio do Exchange (também conhecida como regra de transporte) que está a bloquear a entrega das mensagens comunicadas à Microsoft. Verifique se as regras de fluxo de correio não estão a bloquear a entrega nos seguintes endereços de e-mail:

junk@office365.microsoft.comabuse@messaging.microsoft.comphish@office365.microsoft.comnot_junk@office365.microsoft.com

É atribuída formação aos utilizadores depois de reportarem uma mensagem simulada

Se for atribuída formação aos utilizadores depois de reportarem uma mensagem de simulação de phishing, verifique se a sua organização utiliza uma caixa de correio de relatórios para receber mensagens comunicadas pelo utilizador em https://security.microsoft.com/securitysettings/userSubmission. A caixa de correio de relatórios tem de ser configurada para ignorar muitas verificações de segurança, conforme descrito nos pré-requisitos da caixa de correio de relatórios.

A proteção ligações seguras ou anexos seguros pode detonar mensagens se não configurar as exclusões necessárias para a caixa de correio de relatórios personalizada. As mensagens detonadas resultam em tarefas de preparação.

Outras perguntas mais frequentes

P: Qual é o método recomendado para direcionar os utilizadores para campanhas de simulação?

R: Estão disponíveis várias opções para utilizadores de destino:

- Inclua todos os utilizadores (atualmente disponíveis para organizações com menos de 40 000 utilizadores).

- Escolha utilizadores específicos.

- Selecione utilizadores a partir de um ficheiro CSV (um endereço de e-mail por linha).

- Utilize Microsoft Entra grupos. São suportados os seguintes tipos de grupo:

- Grupos do Microsoft 365 (estático e dinâmico)

- Grupos de distribuição (apenas estáticos)

- Grupos de segurança com capacidade de correio (apenas estático)

Descobrimos que as campanhas atribuídas a grupos Microsoft Entra são mais fáceis de gerir.

P: Quantos módulos de preparação existem?

Atualmente, existem 94 formações incorporadas na página Módulos de preparação .

P: Como são utilizados os idiomas para experiências como módulos de preparação e notificações?

- Módulos de preparação: são utilizadas as definições de região do browser. No entanto, quando a formação é atribuída a um utilizador, a seleção de idioma persiste e são atribuídas formações futuras nesse idioma.

- Notificações do utilizador final: são utilizadas as definições de região/idioma da caixa de correio.

- Payloads de simulação: é utilizado o idioma selecionado pelo administrador durante a criação.

- Páginas de destino: são utilizadas as definições de idioma da conta do Microsoft 365. O utilizador também pode alterar idiomas na página de destino.

P: Existem limites na filtragem de utilizadores ao importar a partir de um CSV ou ao adicionar utilizadores?

R: O limite para importar destinatários de um ficheiro CSV ou adicionar destinatários individuais a uma simulação é de 40 000.

Um destinatário pode ser um utilizador individual ou um grupo. Um grupo pode conter centenas ou milhares de destinatários. O limite superior do número de utilizadores é de 400 000, mas recomendamos um limite de 200 000 utilizadores para cada simulação para um melhor desempenho.

Gerir um ficheiro CSV grande ou adicionar muitos destinatários individuais pode ser complicado. A utilização de grupos Microsoft Entra simplifica a gestão geral da simulação.

Sugestão

Atualmente, as caixas de correio partilhadas não são suportadas no Formação em simulação de ataques. As simulações devem visar caixas de correio de utilizadores ou grupos que contenham caixas de correio de utilizador.

Os grupos são expandidos e a lista de utilizadores é gerada no momento de guardar a simulação, a automatização de simulação ou a campanha de formação.

P: Os limites do número de simulações que podem ser implementadas durante um intervalo de tempo específico?

Um. Não, embora possa sentir lentidão se iniciar muitas simulações paralelas. Os limites de taxa de mensagens do serviço também restringem as taxas de mensagens de simulação.

P: A Microsoft fornece payloads noutros idiomas?

R: Atualmente, existem mais de 40 payloads localizados disponíveis em mais de 29 idiomas: inglês, espanhol, alemão, japonês, francês, português, neerlandês, italiano, sueco, chinês (simplificado), norueguês Bokmål, polaco, russo, finlandês, coreano, turco, húngaro, hebraico, tailandês, árabe, vietnamita, eslovaco, grego, indonésio, romeno, esloveno, croata, catalão, e outro. Determinámos que a tradução direta ou automática de payloads existentes para outros idiomas leva a imprecisões e diminuição da relevância.

Dito isto, pode criar o seu próprio payload no idioma à sua escolha com a experiência de criação de payload personalizada. Também recomendamos vivamente que recolha payloads existentes que foram utilizados para direcionar os utilizadores numa geografia específica. Por outras palavras, permita que os atacantes localizem o conteúdo por si.

P: Quantos vídeos de formação estão disponíveis?

R: Atualmente, existem mais de 85 módulos de preparação disponíveis na biblioteca de conteúdos.

P: Como posso mudar para outros idiomas para o meu portal de administração e experiência de formação?

R: No Microsoft 365 ou Office 365, a configuração do idioma é específica e centralizada para cada conta de utilizador. Para obter instruções sobre como alterar a definição de idioma, consulte Alterar o idioma de apresentação e o fuso horário no Microsoft 365 para Empresas.

A alteração de configuração pode demorar até 30 minutos a ser sincronizada em todos os serviços.

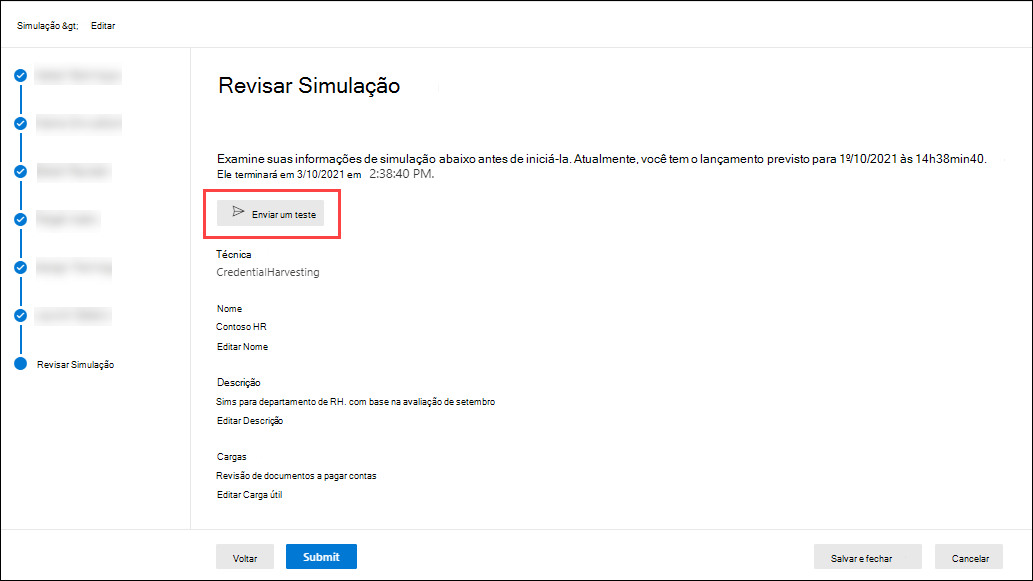

P: Posso acionar uma simulação de teste para compreender o aspeto antes de iniciar uma campanha real?

R: Sim. Na última página Simulação de Revisão no assistente de simulação novo, selecione Enviar um teste. Esta opção envia uma mensagem de simulação de phishing de exemplo para o utilizador com sessão iniciada atualmente. Depois de validar a mensagem de phishing na sua Caixa de Entrada, pode submeter a simulação.

Sugestão

Também pode utilizar Enviar um teste a partir da página Payloads . No entanto, se alguma vez utilizar o payload selecionado numa simulação, a mensagem de teste é apresentada nos relatórios agregados. Pode exportar os resultados ou utilizar o microsoft Graph API para filtrar os resultados.

P: Posso direcionar os utilizadores que pertencem a uma organização diferente como parte da mesma campanha de simulação?

R: Não. Atualmente, as simulações entre organizações não são suportadas. Verifique se todos os utilizadores visados estão na mesma organização. Todos os utilizadores ou convidados entre organizações são excluídos da campanha de simulação.

P: Como funciona a entrega com suporte para a região?

R: A entrega com deteção de região utiliza o atributo de fuso horário da caixa de correio do utilizador visado para determinar quando deve entregar a mensagem. Pode haver uma diferença de tempo de ± uma hora na entrega de e-mail com base no fuso horário do utilizador. Por exemplo, considere o seguinte cenário:

- Às 7:00 no fuso horário do Pacífico (UTC-8), um administrador cria e agenda uma campanha para começar às 9:00 do mesmo dia.

- O UserA está no fuso horário oriental (UTC-5).

- O UserB também está no fuso horário do Pacífico.

Às 9:00 do mesmo dia, a mensagem de simulação é enviada para o UtilizadorB. Com a entrega com suporte para a região, a mensagem não é enviada para o UserA no mesmo dia, porque as 09:00 hora do Pacífico são 12:00 Hora do Leste. Em vez disso, a mensagem é enviada para UserA às 9:00 hora de Leste no dia seguinte.

Assim, na execução inicial de uma campanha com a entrega com suporte para região ativada, poderá parecer que a mensagem de simulação foi enviada apenas aos utilizadores num fuso horário específico. No entanto, à medida que o tempo passa e mais utilizadores entram em âmbito, os utilizadores visados aumentam.

Se não utilizar a entrega com suporte para regiões, a campanha é iniciada com base no fuso horário do utilizador que o está a configurar.

P: A Microsoft recolhe ou armazena alguma informação que os utilizadores introduzam na página de início de sessão de Colheita de Credenciais, utilizada na técnica de simulação Colheita de Credenciais?

R: Não. Todas as informações introduzidas na página de início de sessão de recolha de credenciais são rejeitadas silenciosamente. Apenas o "clique" é registado para capturar o evento de compromisso. A Microsoft não recolhe, regista nem armazena quaisquer detalhes que os utilizadores introduzam neste passo.

P: Durante quanto tempo são retidas as informações de simulação? Posso eliminar dados de simulação?

R: Consulte a seguinte tabela:

| Tipo de dados | Retenção |

|---|---|

| Metadados de simulação | 18 meses, a menos que um administrador elimine primeiro a simulação. |

| Automatização de simulação | 18 meses, a menos que um administrador elimine primeiro a automatização de simulação. |

| Automatização de payload | 18 meses, a menos que um administrador elimine primeiro a automatização do payload. |

| Atividade do utilizador em metadados de simulação | 18 meses, a menos que um administrador elimine primeiro a simulação. |

| Payloads globais | Persistente, a menos que seja eliminado pela Microsoft. |

| Payloads de inquilinos | 18 meses, a menos que um administrador elimine primeiro o payload arquivado. |

| Atividade do utilizador nos metadados de preparação | 18 meses, a menos que um administrador elimine primeiro a simulação. |

| MDO payloads recomendados | 6 meses. |

| Notificações globais do utilizador final | Persistente, a menos que seja eliminado pela Microsoft. |

| Notificações do utilizador final do inquilino | 18 meses, a menos que um administrador elimine primeiro a notificação. |

| Páginas de início de sessão globais | Persistente, a menos que seja eliminado pela Microsoft. |

| Páginas de início de sessão do inquilino | 18 meses, a menos que um administrador elimine primeiro a página de início de sessão. |

| Páginas de destino globais | Persistente a menos que seja eliminado pela Microsoft |

| Páginas de destino do inquilino | 18 meses, a menos que um administrador elimine primeiro a página de destino. |

Se todo o inquilino for eliminado, os dados de preparação da simulação de ataques são eliminados após 90 dias.

Para obter mais informações, veja Informações de retenção de dados para Microsoft Defender para Office 365.

P: Posso criar, ver e gerir simulações com uma API?

R: Sim. Os cenários de leitura e escrita são suportados com o Microsoft Graph API:

-

AttackSimulation.Read.All:- Ler metadados de simulação

- Ler a atividade do utilizador

- Ler dados de preparação

- Ler reincidentes

-

AttackSimulation.ReadWrite.All: execute simulações com os payloads, notificações e páginas de início de sessão especificados.

Para obter mais informações, veja List simulations and Reports API overview for attack simulation training as part of Microsoft Defender para Office 365 (Descrição geral da API de Simulações de Listas e Relatórios para a preparação de simulações de ataques como parte do Microsoft Defender para Office 365).

P: Posso eliminar payloads personalizados?

R: Sim. Primeiro, arquive o payload e, em seguida, elimine o payload arquivado. Para obter instruções, veja Arquivo payloads.

P: Posso modificar os payloads incorporados?

R: Não diretamente. Pode copiar o payload incorporado e, em seguida, modificar a cópia. Para obter instruções, veja Copiar payloads.

P: Estou a tentar executar uma simulação de código QR, mas analisar o código QR mostra-me "ping successful" em vez da página de destino?

R: Quando insere um código QR no editor de payload, este mapeia para o URL de phishing base que selecionou na secção >Ligação de phishingSelecionar URL. O código QR é inserido na mensagem de e-mail como uma imagem. Se mudar do separador Texto para o separador Código , verá a imagem inserida no formato Base64. O início da imagem contém <div id="QRcode"...>. Certifique-se de que verifica se o payload concluído contém <div id="QRcode"...> antes de utilizá-lo numa simulação.

Durante a criação da simulação, se digitalizar o código QR ou utilizar Enviar um Teste para rever o payload, o código QR aponta para o URL de phishing base que selecionou.

Quando o payload é utilizado numa simulação, o serviço substitui o código QR por um código QR gerado dinamicamente para controlar as métricas de clique e comprometimento. O tamanho, a posição e a forma do código QR correspondem às opções de configuração que configurou no payload. Analisar o código QR durante uma simulação real leva-o para a página de destino configurada.

P: Estou a tentar criar um payload em HTML, mas o editor de payload parece remover determinados conteúdos da minha estrutura?

R: Atualmente, as seguintes etiquetas HTML não são suportadas no editor de payload: applet, base, basefont, command, embed, frame, frameset, iframe, keygen, link, meta, noframes, noscript, param, script, object, title.