Como criar um dispositivo virtual de rede em um hub WAN virtual do Azure

Este artigo mostra como implantar um NVA (Integrated Network Virtual Appliance) em um hub WAN Virtual do Azure.

Fundo

Os NVAs implantados no hub da WAN Virtual normalmente são divididos em três categorias:

- Dispositivos de conectividade: usados para encerrar conexões VPN e SD-WAN locais. Os dispositivos de conectividade usam o BGP (Border Gateway Protocol) para trocar rotas com o hub WAN Virtual.

- Dispositivos de firewall de última geração (NGFW): usados com a intenção de roteamento para fornecer inspeção bump-in-the-wire para o tráfego que atravessa o hub WAN virtual.

- Conectividade de função dupla e dispositivos de firewall: dispositivo único que conecta dispositivos locais ao Azure e inspeciona o tráfego que atravessa o hub WAN Virtual com intenção de roteamento.

Para obter a lista de NVAs que podem ser implantados no hub de WAN virtual e seus respetivos recursos, consulte Parceiros NVA de WAN virtual.

Mecanismos de implantação

Os Dispositivos Virtuais de Rede podem ser implantados por meio de alguns fluxos de trabalho diferentes. Diferentes parceiros de Network Virtual Appliance suportam diferentes mecanismos de implantação. Cada parceiro NVA integrado à WAN Virtual suporta o fluxo de trabalho da Aplicação Gerida do Azure Marketplace. Para obter informações sobre outros métodos de implantação, consulte a documentação do provedor de NVA.

- Aplicativo Gerenciado do Azure Marketplace: Todos os parceiros NVA da WAN Virtual usam os Aplicativos Gerenciados do Azure para implantar NVAs Integrados no hub da WAN Virtual. Os Aplicativos Gerenciados do Azure oferecem uma maneira fácil de implantar NVAs no hub WAN Virtual por meio de uma experiência de portal do Azure criada pelo provedor de NVA. A experiência do portal do Azure coleta parâmetros críticos de implantação e configuração necessários para implantar e inicializar o NVA. Para obter mais informações sobre os Aplicativos Gerenciados do Azure, consulte a documentação do Aplicativo Gerenciado. Consulte a documentação do seu provedor sobre o fluxo de trabalho de implantação completo por meio do Aplicativo Gerenciado do Azure.

- Implantações do orquestrador NVA: determinados parceiros NVA permitem que você implante NVAs no Hub diretamente do software de orquestração ou gerenciamento NVA. As implantações de NVA do software de orquestração NVA normalmente exigem que você forneça uma entidade de serviço do Azure para o software de orquestração NVA. A entidade de serviço do Azure é usada pelo software de orquestração NVA para interagir com APIs do Azure para implantar e gerenciar NVAs no hub. Esse fluxo de trabalho é específico para a implementação do provedor NVA. Consulte a documentação do seu fornecedor para obter mais informações.

- Outros mecanismos de implantação: os parceiros NVA também podem oferecer outros mecanismos para implantar NVAs no hub, como modelos ARM e Terraform. Consulte a documentação do seu provedor para obter mais informações sobre outros mecanismos de implantação suportados.

Pré-requisitos

O tutorial a seguir pressupõe que você tenha implantado um recurso de WAN Virtual com pelo menos um hub de WAN Virtual. O tutorial também pressupõe que você esteja implantando NVAs por meio do Aplicativo Gerenciado do Azure Marketplace.

Permissões necessárias

Para implantar um Dispositivo Virtual de Rede em um Hub WAN Virtual, o usuário ou entidade de serviço que cria e gerencia o NVA deve ter, no mínimo, as seguintes permissões:

- Microsoft.Network/virtualHubs/read no hub WAN Virtual no qual o NVA é implantado.

- Microsoft.Network/networkVirtualAppliances/write sobre o grupo de recursos no qual o NVA é implantado.

- Microsoft.Network/publicIpAddresses/join sobre os recursos de endereço IP público que são implantados com o Network Virtual Appliance para casos de uso de entrada na Internet .

Essas permissões precisam ser concedidas ao Aplicativo Gerenciado do Azure Marketplace para garantir que as implantações sejam bem-sucedidas. Outras permissões podem ser necessárias com base na implementação do fluxo de trabalho de implantação desenvolvido pelo seu parceiro NVA.

Atribuindo permissões ao aplicativo gerenciado do Azure

Os Dispositivos Virtuais de Rede que são implantados por meio do Aplicativo Gerenciado do Azure Marketplace são implantados em um grupo de recursos especial em seu locatário do Azure chamado grupo de recursos gerenciados. Quando você cria um Aplicativo Gerenciado em sua assinatura, um grupo de recursos gerenciados correspondente e separado é criado em sua assinatura. Todos os recursos do Azure criados pelo Aplicativo Gerenciado (incluindo o Dispositivo Virtual de Rede) são implantados no grupo de recursos gerenciados.

O Azure Marketplace possui uma entidade de serviço de primeira parte que executa a implantação de recursos no grupo de recursos gerenciados. Essa entidade de segurança de primeira parte tem permissões para criar recursos no grupo de recursos gerenciados, mas não tem permissões para ler, atualizar ou criar recursos do Azure fora do grupo de recursos gerenciados.

Para garantir que sua implantação de NVA seja executada com o nível suficiente de permissões, conceda permissões adicionais à entidade de serviço de implantação do Azure Marketplace implantando seu Aplicativo Gerenciado com uma identidade gerenciada atribuída pelo usuário que tenha permissões sobre o hub WAN Virtual e o endereço IP público que você deseja usar com seu Dispositivo Virtual de Rede. Essa Identidade Gerenciada atribuída pelo usuário é usada somente para a implantação inicial de recursos no grupo de recursos gerenciados e é usada somente no contexto dessa implantação de Aplicativo Gerenciado.

Nota

Somente identidades de sistema atribuídas pelo usuário podem ser atribuídas aos Aplicativos Gerenciados do Azure para implantar Dispositivos Virtuais de Rede no Hub WAN Virtual. Não há suporte para identidades atribuídas pelo sistema.

- Crie uma nova identidade atribuída pelo usuário. Para conhecer as etapas de criação de novas identidades atribuídas pelo usuário, consulte a documentação de identidade gerenciada. Você também pode usar uma identidade atribuída ao usuário existente.

- Atribua permissões à sua identidade atribuída pelo usuário para ter, no mínimo, as permissões descritas na seção Permissões necessárias ao lado de quaisquer permissões que seu provedor NVA exija. Você também pode dar à identidade atribuída pelo usuário uma função interna do Azure, como Colaborador de Rede , que contém um superconjunto das permissões necessárias.

Como alternativa, você também pode criar uma função personalizada com a seguinte definição de exemplo e atribuir a função personalizada à sua identidade gerenciada atribuída pelo usuário.

{

"Name": "Virtual WAN NVA Operator",

"IsCustom": true,

"Description": "Can perform deploy and manage NVAs in the Virtual WAN hub.",

"Actions": [

"Microsoft.Network/virtualHubs/read",

"Microsoft.Network/publicIPAddresses/join",

"Microsoft.Network/networkVirtualAppliances/*",

"Microsoft.Network/networkVirtualAppliances/inboundSecurityRules/*"

],

"NotActions": [],

"DataActions": [],

"NotDataActions": [],

"AssignableScopes": [

"/subscriptions/{subscription where Virtual Hub and NVA is deployed}",

"/subscriptions/{subscription where Public IP used for NVA is deployed}",

]

}

Implantando o NVA

A seção a seguir descreve as etapas necessárias para implantar um Dispositivo Virtual de Rede no hub WAN Virtual usando o Aplicativo Gerenciado do Azure Marketplace.

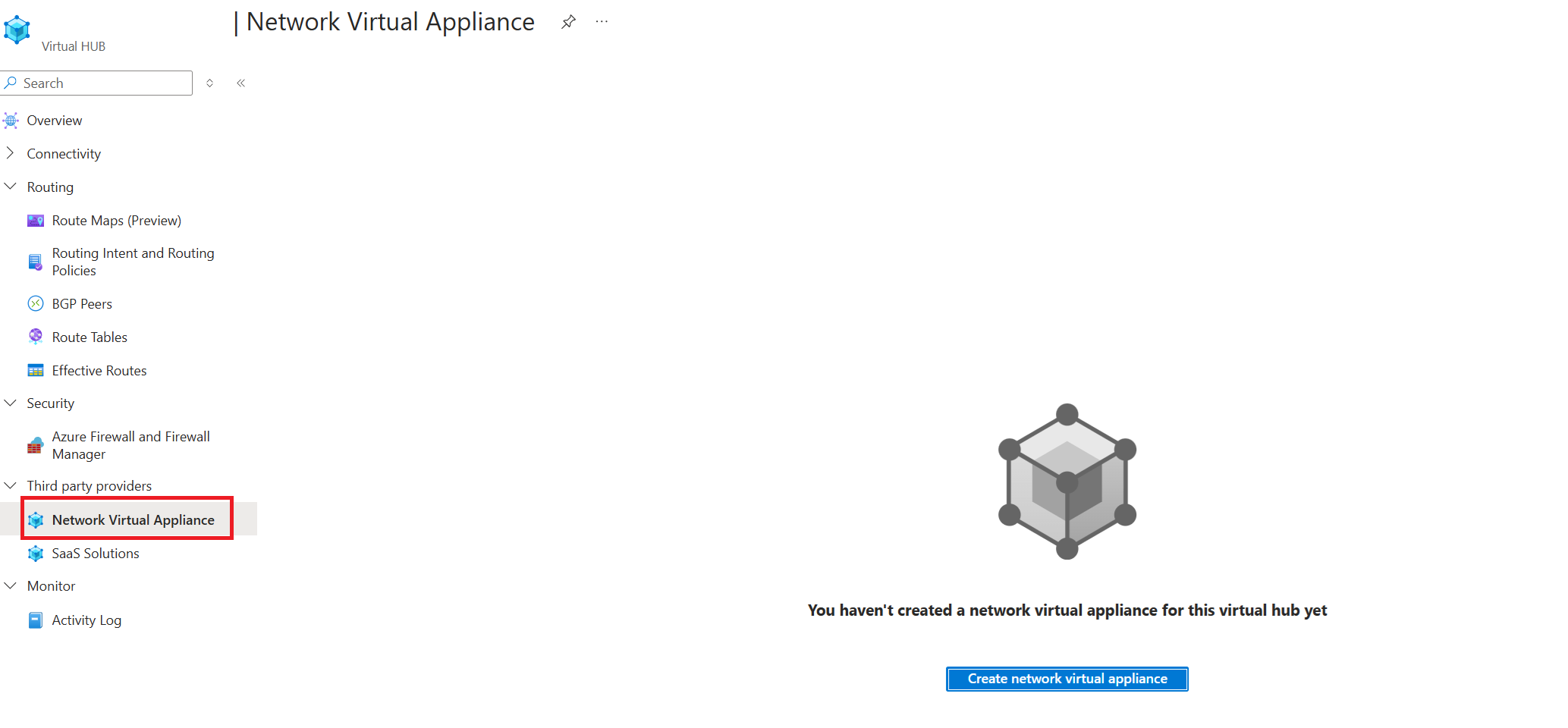

- Navegue até o hub WAN virtual e selecione Network Virtual Appliance em Provedores de terceiros.

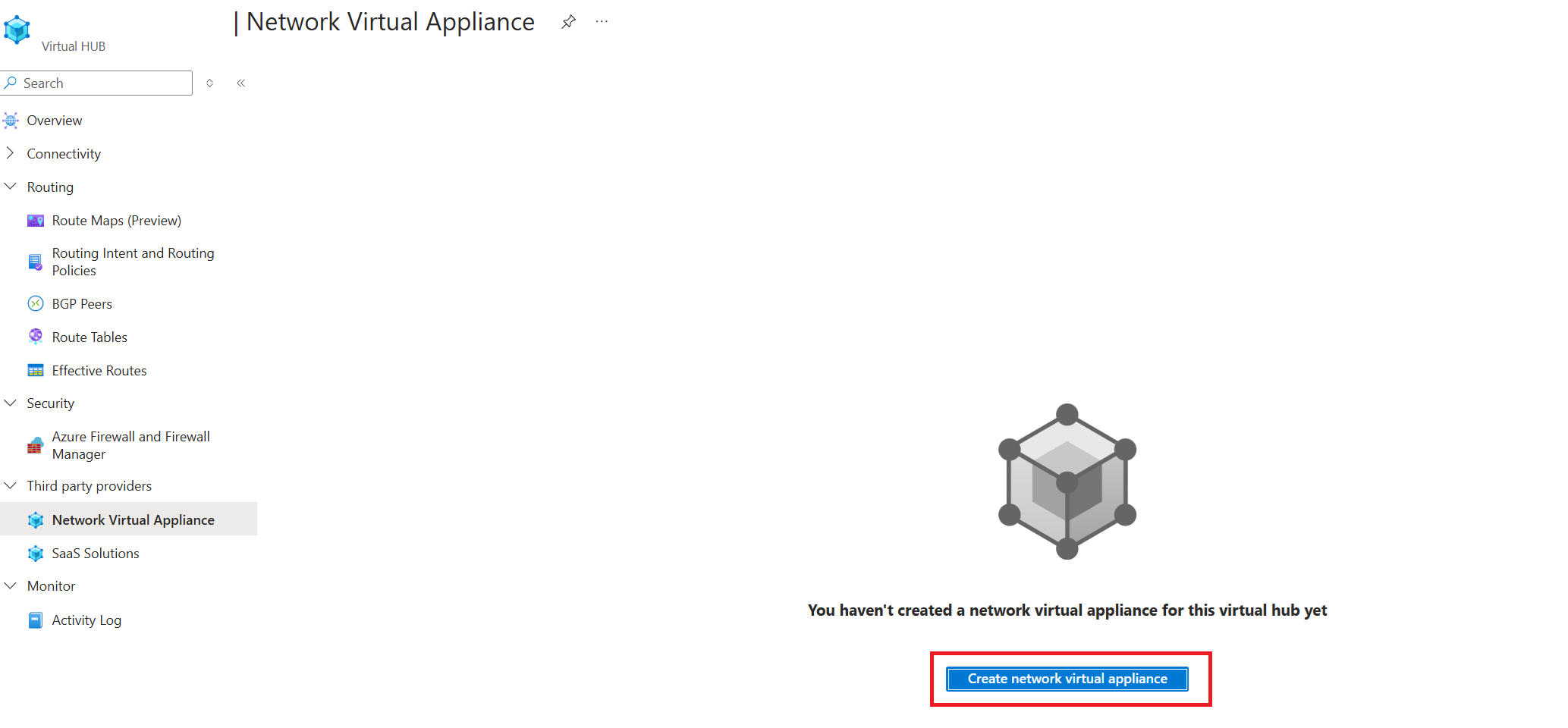

- Selecione Criar dispositivo virtual de rede.

- Escolha o fornecedor de NVA. Neste exemplo, "fortinet-ngfw" é selecionado e selecione Criar. Neste ponto, você será redirecionado para o aplicativo gerenciado do Azure Marketplace do parceiro NVA.

- Siga a experiência de criação de aplicativos gerenciados para implantar seu NVA e consultar a documentação do seu provedor. Certifique-se de que a identidade do sistema atribuída pelo usuário criada na seção anterior esteja selecionada como parte do fluxo de trabalho de criação de aplicativos gerenciados.

Erros comuns de implantação

Erros de permissão

Nota

A mensagem de erro associada a um LinkedAuthorizationFailed exibe apenas uma permissão ausente. Como resultado, você pode ver uma permissão ausente diferente depois de atualizar as permissões atribuídas à sua entidade de serviço, identidade gerenciada ou usuário.

- Se você vir uma mensagem de erro com o código de erro LinkedAuthorizationFailed, a identidade atribuída pelo usuário fornecida como parte da implantação do Aplicativo Gerenciado não teve as permissões apropriadas atribuídas. As permissões exatas que estão faltando são descritas na mensagem de erro. No exemplo a seguir, verifique se a identidade gerenciada atribuída pelo usuário tem permissões de LEITURA no hub WAN Virtual no qual você está tentando implantar o NVA.

The client with object id '<>' does not have authorization to perform action 'Microsoft.Network/virtualHubs/read' over scope '/subscriptions/<>/resourceGroups/<>/providers/Microsoft.Network/virtualHubs/<>' or the scope is invalid. If access was recently granted, please refresh your credentials

Próximos passos

- Para saber mais sobre a WAN Virtual, consulte O que é a WAN Virtual?

- Para saber mais sobre NVAs em um hub WAN Virtual, consulte Sobre o Network Virtual Appliance no hub WAN Virtual.