Visão geral do controle de alterações e do inventário usando o Agente de Monitoramento do Azure

Importante

- O agente Change Tracking and Inventory using Log Analytics foi desativado em 31 de agosto de 2024 e funcionará em suporte limitado até 01 de fevereiro de 2025. Siga as diretrizes para migração do Controle de Alterações e do inventário usando o Log Analytics para o Controle de Alterações e o inventário usando a versão do Agente de Monitoramento do Azure

- Recomendamos que você use o Controle de Alterações com o Agente de Monitoramento do Azure com a extensão de controle de alterações versão 2.20.0.0 (ou superior) para acessar a versão GA deste serviço.

Este artigo explica sobre a versão mais recente do suporte ao controle de alterações usando o Agente de Monitoramento do Azure como um agente singular para coleta de dados.

Nota

O monitoramento de integridade de arquivos (FIM) usando o Microsoft Defender for Endpoint (MDE) já está disponível no momento. Se você tiver o FIM configurado com AMA ou LA, siga as orientações para migrar de:

O que é Change Tracking & Inventory

O serviço Azure Change Tracking & Inventory melhora a auditoria e a governança para operações em convidados, monitorando alterações e fornecendo logs de inventário detalhados para servidores no Azure, no local e em outros ambientes de nuvem.

Monitorizar Alterações

a. Monitora alterações, incluindo modificações em arquivos, chaves do Registro, instalações de software e serviços do Windows ou daemons do Linux.

b. Fornece logs detalhados do que e quando as alterações foram feitas, quem as fez, permitindo que você detete rapidamente desvios de configuração ou alterações não autorizadas.Inventário

a. Coleta e mantém uma lista atualizada de software instalado, detalhes do sistema operacional e outras configurações de servidor no espaço de trabalho

LA vinculado b. Ajuda a criar uma visão geral dos ativos do sistema, o que é útil para conformidade, auditorias e manutenção proativa.

Matriz de suporte

| Componente | Aplica-se a |

|---|---|

| Sistemas operativos | Linux do Windows |

| Tipos de recursos | VMs do Azure VMs habilitadas para Azure Arc Conjunto de dimensionamento de máquinas virtuais |

| Tipos de dados | Registro do Windows Serviços do Windows Daemons Linux |

| Ficheiros | Linux do Windows |

Principais benefícios

- Compatibilidade com o agente de monitoramento unificado - Compatível com o Agente de Monitor do Azure que aprimora a segurança, a confiabilidade e facilita a experiência de multi-homing para armazenar dados.

- Compatibilidade com a ferramenta de rastreamento- Compatível com a extensão de controle de alterações (CT) implantada por meio da Política do Azure na máquina virtual do cliente. Pode mudar para o Agente do Azure Monitor (AMA) e, em seguida, a extensão CT empurra o software, os ficheiros e o registo para o AMA.

- Experiência multi-homing – Fornece padronização de gerenciamento a partir de um espaço de trabalho central. Você pode fazer a transição do Log Analytics (LA) para o AMA para que todas as VMs apontem para um único espaço de trabalho para coleta e manutenção de dados.

- Gerenciamento de regras – Usa regras de coleta de dados para configurar ou personalizar vários aspetos da coleta de dados. Por exemplo, é possível alterar a frequência da recolha de ficheiros.

Limites

A tabela a seguir mostra os limites de itens rastreados por máquina para controle de alterações e inventário.

| Recurso | Limite | Notas |

|---|---|---|

| Ficheiro | 500 | |

| Tamanho do ficheiro | 5 MB | |

| Registo | 250 | |

| Software do Windows | 250 | Não inclui atualizações de software. |

| Pacotes Linux | 1,250 | |

| Serviços Windows | 250 | |

| Linux Daemons | 250 |

Sistemas operativos suportados

O Controle de Alterações e o Inventário são suportados em todos os sistemas operacionais que atendem aos requisitos do agente do Azure Monitor. Consulte os sistemas operativos suportados para obter uma lista das versões dos sistemas operativos Windows e Linux atualmente suportadas pelo agente do Azure Monitor.

Para entender os requisitos do cliente para TLS, consulte TLS para Automação do Azure.

Ativar o Controlo de Alterações e Inventário

Você pode habilitar o Controle de Alterações e o Inventário das seguintes maneiras:

Manualmente para máquinas não habilitadas para Azure Arc, consulte a Iniciativa Habilitar Controle de Alterações e Inventário para máquinas virtuais habilitadas para Arc em Policy > Definitions > Select Category = ChangeTrackingAndInventory. Para habilitar o Controle de Alterações e o Inventário em escala, use a solução baseada em Política de DINE. Para obter mais informações, consulte Habilitar o controle de alterações e o inventário usando o Agente de Monitoramento do Azure (Visualização).

Para uma única VM do Azure a partir da página Máquina virtual no portal do Azure. Este cenário está disponível para VMs Linux e Windows.

Para várias VMs do Azure, selecione-as na página Máquinas virtuais no portal do Azure.

Controlar alterações de ficheiros

Para controlar alterações em arquivos no Windows e Linux, o Change Tracking and Inventory usa hashes SHA256 dos arquivos. O recurso usa os hashes para detetar se as alterações foram feitas desde o último inventário.

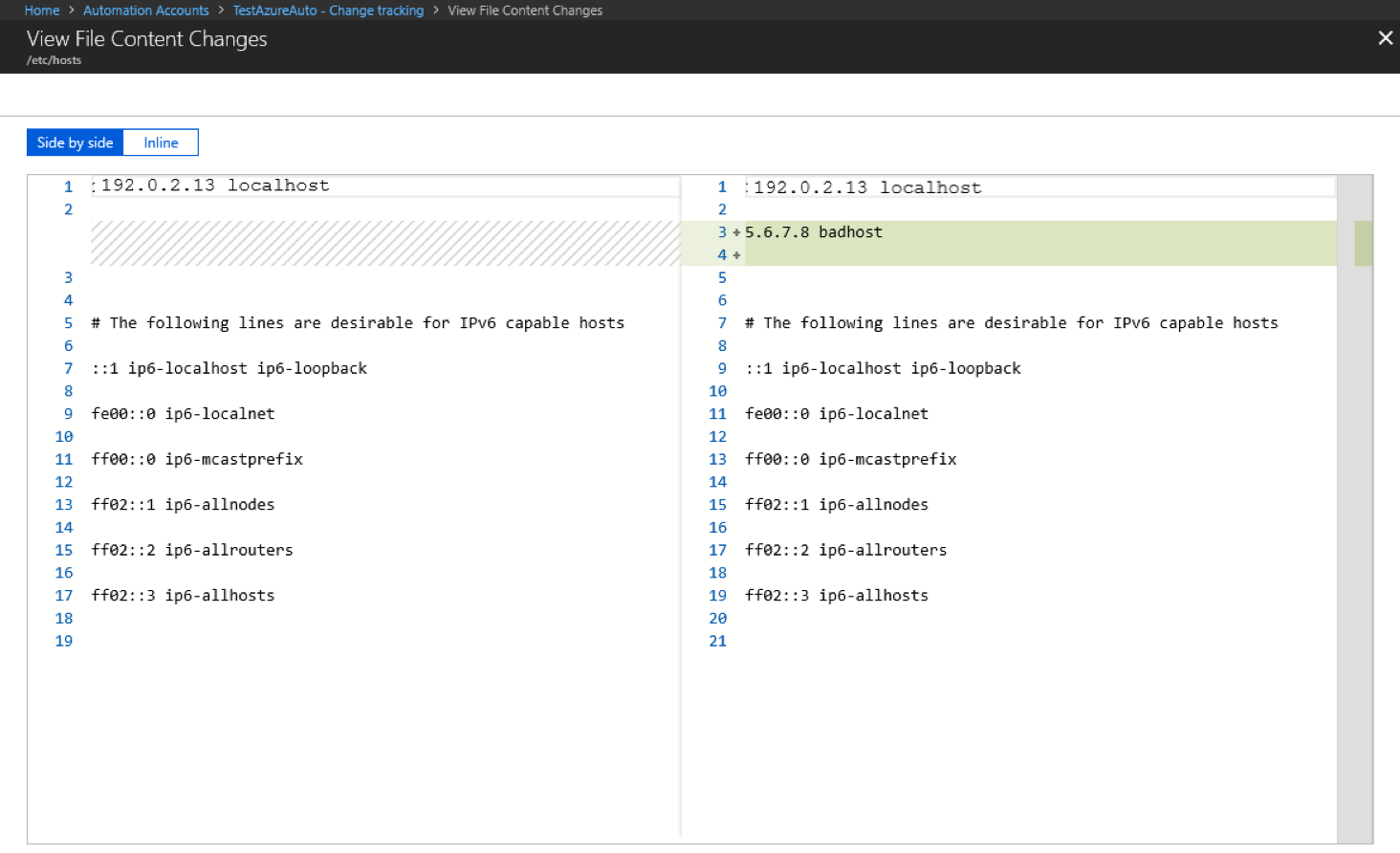

Controlar alterações no conteúdo do arquivo

O Change Tracking and Inventory permite visualizar o conteúdo de um arquivo Windows ou Linux. Para cada alteração em um arquivo, o Controle de Alterações e o Inventário armazenam o conteúdo do arquivo em uma conta de Armazenamento do Azure. Ao acompanhar um arquivo, você pode visualizar seu conteúdo antes ou depois de uma alteração. O conteúdo do arquivo pode ser visualizado em linha ou lado a lado. Mais informações.

Rastreamento de chaves do Registro

O Controle de Alterações e Inventário permite o monitoramento de alterações nas chaves do Registro do Windows. O monitoramento permite identificar pontos de extensibilidade onde o código de terceiros e o malware podem ser ativados. A tabela a seguir lista chaves do Registro pré-configuradas (mas não habilitadas). Para rastrear essas chaves, você deve habilitar cada uma.

| Chave do Registo | Propósito |

|---|---|

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Group Policy\Scripts\Startup |

Monitora scripts que são executados na inicialização. |

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Group Policy\Scripts\Shutdown |

Monitora scripts que são executados no desligamento. |

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run |

Monitoriza as chaves que são carregadas antes de o utilizador iniciar sessão na conta do Windows. A chave é usada para aplicativos de 32 bits executados em computadores de 64 bits. |

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components |

Monitora as alterações nas configurações do aplicativo. |

HKEY_LOCAL_MACHINE\Software\Classes\Directory\ShellEx\ContextMenuHandlers |

Monitora manipuladores de menu de contexto que se conectam diretamente ao Windows Explorer e geralmente são executados em processo com explorer.exe. |

HKEY_LOCAL_MACHINE\Software\Classes\Directory\Shellex\CopyHookHandlers |

Monitora manipuladores de gancho de cópia que se conectam diretamente ao Windows Explorer e geralmente são executados em processo com explorer.exe. |

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers |

Monitora o registro do manipulador de sobreposição de ícones. |

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers |

Monitora o registro do manipulador de sobreposição de ícones para aplicativos de 32 bits executados em computadores de 64 bits. |

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects |

Monitora novos plug-ins de objeto auxiliar do navegador para o Internet Explorer. Usado para acessar o DOM (Document Object Model) da página atual e para controlar a navegação. |

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects |

Monitora novos plug-ins de objeto auxiliar do navegador para o Internet Explorer. Usado para acessar o DOM (Document Object Model) da página atual e para controlar a navegação de aplicativos de 32 bits executados em computadores de 64 bits. |

HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Extensions |

Monitora novas extensões do Internet Explorer, como menus de ferramentas personalizados e botões de barra de ferramentas personalizados. |

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Internet Explorer\Extensions |

Monitora novas extensões do Internet Explorer, como menus de ferramentas personalizados e botões de barra de ferramentas personalizados para aplicativos de 32 bits executados em computadores de 64 bits. |

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Drivers32 |

Monitora drivers de 32 bits associados a wavemapper, wave1 e wave2, msacm.imaadpcm, .msadpcm, .msgsm610 e vidc. Semelhante à seção [drivers] no arquivo system.ini . |

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Windows NT\CurrentVersion\Drivers32 |

Monitora drivers de 32 bits associados a wavemapper, wave1 e wave2, msacm.imaadpcm, .msadpcm, .msgsm610 e vidc para aplicativos de 32 bits executados em computadores de 64 bits. Semelhante à seção [drivers] no arquivo system.ini . |

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session Manager\KnownDlls |

Monitora a lista de DLLs de sistema conhecidas ou comumente usadas. O monitoramento impede que as pessoas explorem permissões fracas de diretório de aplicativos descartando versões de cavalo de Troia das DLLs do sistema. |

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify |

Monitora a lista de pacotes que podem receber notificações de eventos do winlogon.exe, o modelo de suporte de logon interativo para Windows. |

Suporte de recursão

O Controle de Alterações e o Inventário oferecem suporte à recursão, o que permite especificar curingas para simplificar o rastreamento entre diretórios. O Recursion também fornece variáveis de ambiente para permitir que você rastreie arquivos entre ambientes com vários nomes de unidades ou dinâmicos. A lista a seguir inclui informações comuns que você deve saber ao configurar a recursão:

Os curingas são necessários para rastrear vários arquivos.

Você pode usar curingas somente no último segmento de um caminho de arquivo, por exemplo, c:\folder\file* ou /etc/*.conf.

Se uma variável de ambiente tiver um caminho inválido, a validação será bem-sucedida, mas o caminho falhará durante a execução.

Você deve evitar nomes de caminho gerais ao definir o caminho, pois esse tipo de configuração pode fazer com que muitas pastas sejam percorridas.

Controlo de alterações e recolha de dados de inventário

A tabela seguinte mostra a frequência de recolha de dados para os tipos de alterações suportados pelo Controlo de Alterações e pelo Inventário. Os logs de inventário serão preenchidos a cada 10 horas por padrão para todos os tipos de dados. Além disso, quando houver uma alteração registrada para qualquer um dos tipos de dados, o inventário e os logs de alterações serão gerados para essa instância.

| Alterar tipo | Frequência |

|---|---|

| Registro do Windows | 50 minutos |

| Arquivo do Windows | 30 a 40 minutos |

| Arquivo Linux | 15 minutos |

| Serviços do Windows | 10 minutos a 30 minutos Padrão: 30 minutos |

| Software do Windows | 30 minutos |

| Software Linux | 5 minutos |

| Linux Daemons | 5 minutos |

A tabela a seguir mostra os limites de itens rastreados por máquina para Controle de Alterações e Inventário.

| Recurso | Limite |

|---|---|

| Ficheiro | 500 |

| Registo | 250 |

| Software Windows (não incluindo hotfixes) | 250 |

| Pacotes Linux | 1250 |

| Serviços Windows | 250 |

| Linux Daemons | 500 |

Dados de serviços do Windows

Pré-requisitos

Para habilitar o rastreamento de dados dos Serviços do Windows, você deve atualizar a extensão CT e usar a extensão maior ou igual a 2.11.0.0

- Para VMs do Windows Azure

- Para VMs do Azure Linux

- Para VMs do Windows habilitadas para Arc

- Para VMs Linux habilitadas para Arc

- az vm extension set --publisher Microsoft.Azure.ChangeTrackingAndInventory --version 2.11.0 --ids /subscriptions/<subscriptionids>/resourceGroups/<resourcegroupname>/providers/Microsoft.Compute/virtualMachines/<vmname> --name ChangeTracking-Windows --enable-auto-upgrade true

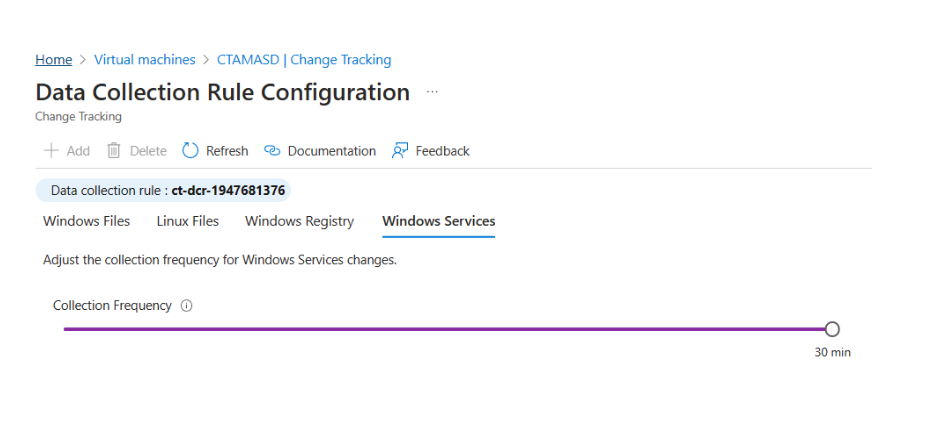

Configurar frequência

A frequência de recolha predefinida para os serviços do Windows é de 30 minutos. Para configurar a frequência,

- em Editar configurações, use um controle deslizante na guia Serviços do Windows.

Limitações atuais

O Controle de Alterações e o Inventário usando o Agente de Monitoramento do Azure não oferecem suporte ou têm as seguintes limitações:

- Recursão para rastreamento de registro do Windows

- Sistemas de arquivos de rede

- Diferentes métodos de instalação

- * .exe arquivos armazenados no Windows

- A coluna Tamanho Máximo do Arquivo e os valores não são usados na implementação atual.

- Se você estiver acompanhando as alterações do arquivo, ele será limitado a um tamanho de arquivo de 5 MB ou menos.

- Se o tamanho do arquivo aparecer >1.25MB, então FileContentChecksum está incorreto devido a restrições de memória no cálculo da soma de verificação.

- Se você tentar coletar mais de 2500 arquivos em um ciclo de coleta de 30 minutos, o desempenho do Controle de Alterações e do Inventário poderá ser degradado.

- Se o tráfego de rede for alto, os registros de alteração podem levar até seis horas para serem exibidos.

- Se você modificar uma configuração enquanto uma máquina ou servidor estiver desligado, ele poderá postar alterações pertencentes à configuração anterior.

- Coletando atualizações de Hotfix em máquinas Windows Server 2016 Core RS3.

- Os daemons Linux podem mostrar um estado alterado mesmo que nenhuma alteração tenha ocorrido. Esse problema surge devido a como os

SvcRunLevelsdados na tabela Azure Monitor ConfigurationChange são gravados. - A extensão Change Tracking não suporta nenhum padrão de proteção para qualquer sistema operacional Linux ou distros.

Suporte para alertas sobre o estado de configuração

Um recurso importante do Change Tracking and Inventory é alertar sobre alterações no estado de configuração do seu ambiente híbrido. Muitas ações úteis estão disponíveis para acionar em resposta a alertas. Por exemplo, ações em funções do Azure, runbooks de automação, webhooks e similares. Alertar sobre alterações no arquivo c:\windows\system32\drivers\etc\hosts para uma máquina é uma boa aplicação de alertas para dados de controle de alterações e inventário. Há muitos outros cenários para alertas também, incluindo os cenários de consulta definidos na tabela a seguir.

| Query | Description |

|---|---|

| ConfiguraçãoAlterar | onde ConfigChangeType == "Files" e FileSystemPath contém " c:\windows\system32\drivers\" |

Útil para controlar alterações em arquivos críticos do sistema. |

| ConfiguraçãoAlterar | onde FieldsChanged contém "FileContentChecksum" e FileSystemPath == "c:\windows\system32\drivers\etc\hosts" |

Útil para controlar modificações em arquivos de configuração de chave. |

| ConfiguraçãoAlterar | onde ConfigChangeType == "WindowsServices" e SvcName contém "w3svc" e SvcState == "Stopped" |

Útil para controlar alterações em serviços críticos do sistema. |

| ConfiguraçãoAlterar | onde ConfigChangeType == "Daemons" e SvcName contém "ssh" e SvcState!= "Em execução" |

Útil para controlar alterações em serviços críticos do sistema. |

| ConfiguraçãoAlterar | onde ConfigChangeType == "Software" e ChangeCategory == "Adicionado" |

Útil para ambientes que precisam de configurações de software bloqueadas. |

| ConfigurationData | onde SoftwareName contém "Monitoring Agent" e CurrentVersion!= "8.0.11081.0" |

Útil para ver quais máquinas têm uma versão de software desatualizada ou não compatível instalada. Esta consulta relata o último estado de configuração relatado, mas não relata alterações. |

| ConfiguraçãoAlterar | onde RegistryKey == @"HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\QualityCompat" |

Útil para rastrear alterações em chaves antivírus cruciais. |

| ConfiguraçãoAlterar | onde RegistryKey contém @"HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Services\\SharedAccess\\Parameters\\FirewallPolicy" |

Útil para controlar alterações nas configurações do firewall. |

Próximos passos

- Para habilitar a partir do portal do Azure, consulte Habilitar o controle de alterações e o inventário no portal do Azure.