Ideias de soluções

Este artigo descreve uma ideia de solução. Seu arquiteto de nuvem pode usar essa orientação para ajudar a visualizar os principais componentes para uma implementação típica dessa arquitetura. Use este artigo como ponto de partida para projetar uma solução bem arquitetada que se alinhe com os requisitos específicos da sua carga de trabalho.

Muitas organizações operam em um ambiente híbrido, com recursos hospedados no Azure e no local. A maioria dos recursos do Azure, como máquinas virtuais (VMs), aplicativos do Azure e ID do Microsoft Entra, pode ser protegida usando os serviços de segurança internos do Azure.

Além disso, as organizações frequentemente assinam o Microsoft 365 para fornecer aos usuários aplicativos como Word, Excel, PowerPoint e Exchange Online. O Microsoft 365 também oferece serviços de segurança que podem ser usados para adicionar uma camada extra de proteção a alguns dos recursos mais usados do Azure.

Para utilizar efetivamente os serviços de segurança do Microsoft 365, é importante entender a terminologia chave e a estrutura dos serviços do Microsoft 365. Este quarto artigo, de uma série de cinco, explora estes tópicos mais detalhadamente, baseando-se em conceitos abordados em artigos anteriores, nomeadamente:

- Mapeie as ameaças ao seu ambiente de TI

- Crie a primeira camada de defesa com os serviços de Segurança do Azure

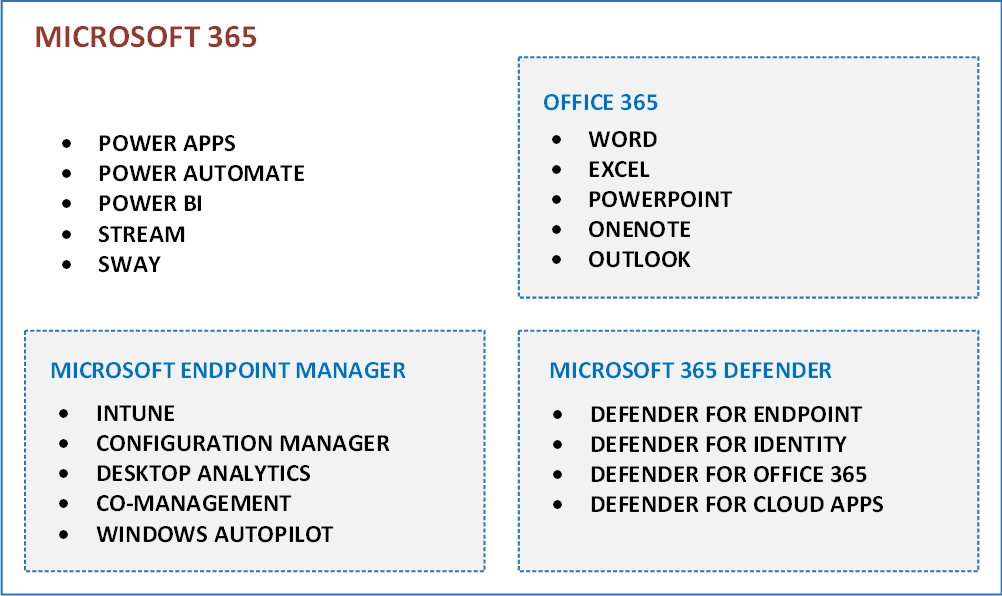

O Microsoft 365 e o Office 365 são serviços baseados na nuvem projetados para atender às necessidades da sua organização de segurança, confiabilidade e produtividade aprimorada do usuário. O Microsoft 365 engloba serviços como Power Automate, Forms, Stream, Sway e Office 365. O Office 365 inclui especificamente o conjunto familiar de aplicativos de produtividade. Para obter mais informações sobre as opções de assinatura para esses dois serviços, consulte Opções de plano do Microsoft 365 e do Office 365.

Dependendo da licença adquirida para o Microsoft 365, também pode obter os serviços de segurança para o Microsoft 365. Esses serviços de segurança são chamados de Microsoft Defender XDR, que fornece vários serviços:

- Microsoft Defender para Ponto Final (MDE)

- Microsoft Defender para identidade (MDI)

- Microsoft Defender para Office (MDO)

- Microsoft Defender para aplicativos de nuvem (MDA)

- "Microsoft Defender for Cloud Apps" acessado através de "security.microsoft.com" é diferente de "Microsoft Defender for Cloud" que é outra solução de segurança acessada através de "portal.azure.com".

O diagrama a seguir ilustra a relação de soluções e serviços principais que o Microsoft 365 oferece, embora nem todos os serviços estejam listados.

Caso de uso potencial

As pessoas muitas vezes ficam confusas sobre os serviços de segurança do Microsoft 365 e seu papel na cibersegurança de TI. Uma das principais causas dessa confusão decorre da semelhança de nomes, incluindo alguns serviços de segurança do Azure, como o Microsoft Defender for Cloud (anteriormente Central de Segurança do Azure) e o Defender for Cloud Apps (anteriormente Microsoft Cloud App Security).

No entanto, a confusão vai além da terminologia. Alguns serviços fornecem proteções semelhantes, mas para recursos diferentes. Por exemplo, o Defender for Identity e o Azure Identity Protection protegem os serviços de identidade, mas o Defender for Identity protege identidades locais (por meio dos Serviços de Domínio Ative Directory e da autenticação Kerberos), enquanto o Azure Identity Protection protege identidades na nuvem (por meio da ID do Microsoft Entra e da autenticação OAuth).

Estes exemplos destacam a importância de compreender como os serviços de segurança do Microsoft 365 diferem dos serviços de segurança do Azure. Ao obter essa compreensão, você pode planejar de forma mais eficaz sua estratégia de segurança na nuvem da Microsoft, mantendo uma forte postura de segurança para seu ambiente de TI. Este artigo pretende ajudá-lo a alcançar esse objetivo.

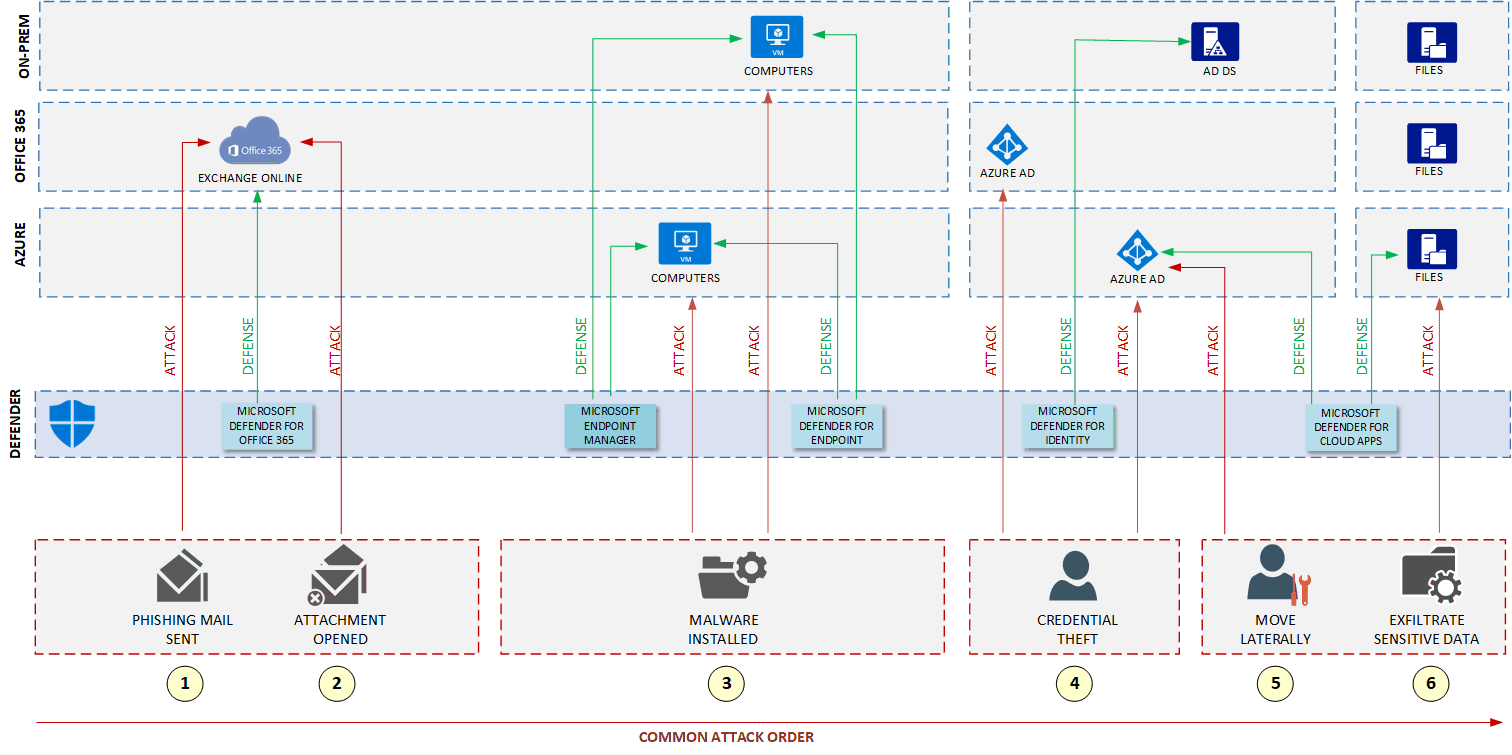

O diagrama a seguir apresenta um caso de uso real para os serviços de segurança do Microsoft Defender XDR. Ele mostra os recursos que precisam de proteção, os serviços em execução no ambiente e algumas ameaças potenciais. Os serviços XDR do Microsoft Defender estão posicionados no meio, defendendo os recursos da organização contra essas ameaças.

Arquitetura

A solução XDR (Extended Detection and Response) da Microsoft, conhecida como Microsoft Defender XDR, integra várias ferramentas e serviços de segurança para fornecer proteção, deteção e resposta unificadas em endpoints, identidades, e-mail, aplicativos e ambientes de nuvem. Ele combina inteligência avançada contra ameaças, automação e análises orientadas por IA para detetar e responder a ameaças cibernéticas sofisticadas em tempo real, permitindo que as equipes de segurança mitiguem rapidamente os riscos e reduzam o impacto dos ataques. Ao consolidar dados de segurança de várias fontes, o Microsoft Defender XDR ajuda as organizações a obter uma defesa abrangente e simplificada em toda a sua infraestrutura de TI.

O diagrama a seguir mostra uma camada, rotulada como DEFENDER, que representa os serviços de segurança do Microsoft Defender XDR . Adicionar esses serviços ao seu ambiente de TI ajuda você a criar uma melhor defesa para seu ambiente. Os serviços na camada do Defender podem funcionar com os serviços de segurança do Azure.

Transfira um ficheiro do Visio desta arquitetura.

©2021 A Corporação MITRE. Este trabalho é reproduzido e distribuído com a permissão da MITRE Corporation.

Fluxo de Trabalho

Microsoft Defender para Ponto de Extremidade

O Defender for Endpoint protege os endpoints na sua empresa e foi concebido para ajudar as redes a prevenir, detetar, investigar e responder a ameaças avançadas. Ele cria uma camada de proteção para VMs que são executadas no Azure e no local. Para obter mais informações sobre o que ele pode proteger, consulte Microsoft Defender for Endpoint.

Aplicativos do Microsoft Defender para Nuvem

Anteriormente conhecido como Microsoft Cloud Application Security, o Defender for Cloud Apps é um agente de segurança de acesso à nuvem (CASB) que suporta vários modos de implantação. Esses modos incluem coleta de log, conectores de API e proxy reverso. Ele fornece visibilidade avançada, controle sobre viagens de dados e análises sofisticadas para identificar e combater ameaças cibernéticas em todos os seus serviços de nuvem da Microsoft e de terceiros. Ele fornece proteção e mitigação de riscos para aplicativos em nuvem e até mesmo para alguns aplicativos que são executados localmente. Ele também fornece uma camada de proteção para os usuários que acessam esses aplicativos. Para obter mais informações, consulte Visão geral do Microsoft Defender for Cloud Apps.

É importante não confundir o Defender for Cloud Apps com o Microsoft Defender for Cloud, que fornece recomendações e uma pontuação da postura de segurança de servidores, aplicativos, contas de armazenamento e outros recursos em execução no Azure, no local e em outras nuvens. O Defender for Cloud consolida dois serviços anteriores, a Central de Segurança do Azure e o Azure Defender.

Microsoft Defender para Office

O Defender for Office 365 protege a sua organização contra ameaças maliciosas representadas por mensagens de e-mail, ligações (URLs) e ferramentas de colaboração. Ele fornece proteção para e-mail e colaboração. Dependendo da licença, você pode adicionar investigação, caça e resposta pós-violação, bem como automação e simulação (para treinamento). Para obter mais informações sobre opções de licenciamento, consulte Visão geral de segurança do Microsoft Defender para Office 365.

Microsoft Defender para identidade

O Defender for Identity é uma solução de segurança baseada em nuvem que usa seus sinais do Ative Directory local para identificar, detetar e investigar ameaças avançadas, identidades comprometidas e ações internas maliciosas direcionadas à sua organização. Protege os Serviços de Domínio Ative Directory (AD DS) executados no local. Embora esse serviço seja executado na nuvem, ele funciona para proteger identidades no local. O Defender for Identity era anteriormente denominado Proteção Avançada contra Ameaças do Azure. Para obter mais informações, consulte O que é o Microsoft Defender for Identity?

Se você precisar de proteção para identidades fornecidas pelo Microsoft Entra ID e que são executadas nativamente na nuvem, considere a Proteção de ID do Microsoft Entra.

Intune (anteriormente parte do Microsoft Endpoint Manager

O Microsoft Intune é um serviço baseado na nuvem que ajuda as organizações a gerir e proteger os seus dispositivos, aplicações e dados. Ele permite que os administradores de TI controlem como os dispositivos da empresa, como laptops, smartphones e tablets, são usados, garantindo a conformidade com as políticas de segurança. Com o Intune, pode impor configurações de dispositivos, implementar software, gerir aplicações móveis e proteger dados empresariais utilizando funcionalidades como o acesso condicional e a limpeza remota. É particularmente útil para permitir o trabalho remoto seguro, gerenciar dispositivos corporativos e pessoais (BYOD) e garantir a segurança dos dados em diversas plataformas, como Windows, iOS, Android e macOS.

Outro serviço que fazia parte do Endpoint Manager é o Configuration Manager, uma solução de gerenciamento local que permite gerenciar computadores cliente e servidor que estão na rede, conectados diretamente ou pela Internet. Você pode habilitar a funcionalidade de nuvem para integrar o Configuration Manager com o Intune, Microsoft Entra ID, Defender for Endpoint e outros serviços de nuvem. Use-o para implantar aplicativos, atualizações de software e sistemas operacionais. Você também pode monitorar a conformidade, consultar objetos, agir em clientes em tempo real e muito mais. Para saber mais sobre todos os serviços disponíveis, consulte Visão geral do Microsoft Endpoint Manager.

Ordem de ataque de ameaças de exemplo

As ameaças nomeadas no diagrama seguem uma ordem de ataque comum:

Um invasor envia um e-mail de phishing com malware anexado a ele.

Um utilizador final abre o malware anexado.

O malware é instalado no back-end sem que o usuário perceba.

O malware instalado rouba as credenciais de alguns utilizadores.

O invasor usa as credenciais para obter acesso a contas confidenciais.

Se as credenciais fornecerem acesso a uma conta com privilégios elevados, o invasor comprometerá sistemas adicionais.

O diagrama também mostra na camada rotulada como DEFENDER quais serviços do Microsoft Defender XDR podem monitorar e mitigar esses ataques. Este é um exemplo de como o Defender fornece uma camada adicional de segurança que funciona com os serviços de segurança do Azure para oferecer proteção adicional dos recursos mostrados no diagrama. Para obter mais informações sobre como ataques potenciais ameaçam seu ambiente de TI, consulte o segundo artigo desta série, Mapear ameaças ao seu ambiente de TI. Para obter mais informações sobre o Microsoft Defender XDR, consulte Microsoft Defender XDR.

Acesse e gerencie os serviços de segurança do Microsoft Defender XDR

O diagrama a seguir mostra quais portais estão atualmente disponíveis e suas relações entre si. No momento da atualização deste artigo, alguns desses portais podem já estar obsoletos.

Security.microsoft.com é atualmente o portal mais importante disponível porque traz funcionalidades do Microsoft Defender para Office 365 (1), do Defender for Endpoint (2), do Defender for Office (3), Defender for Identity (5), Defender for Apps (4) e também para o Microsoft Sentinel.

É importante mencionar que o Microsoft Sentinel tem alguns recursos que ainda são executados apenas no Portal do Azure (portal.azure.com).

Por fim, endpoint.microsoft.com fornece funcionalidade principalmente para o Intune e o Configuration Manager, mas também para outros serviços que fazem parte do Endpoint Manager. Porque security.microsoft.com fornecem endpoint.microsoft.com proteção de segurança para endpoints, eles têm muitas interações entre eles (9) para oferecer uma ótima postura de segurança para seus endpoints.

Componentes

A arquitetura de exemplo neste artigo usa os seguintes componentes do Azure:

O Microsoft Entra ID é um serviço de gerenciamento de identidade e acesso baseado em nuvem. O Microsoft Entra ID ajuda seus usuários a acessar recursos externos, como o Microsoft 365, o portal do Azure e milhares de outros aplicativos SaaS. Também os ajuda a aceder a recursos internos, como aplicações na sua rede intranet empresarial.

A Rede Virtual do Azure é o bloco de construção fundamental para a sua rede privada no Azure. A Rede Virtual permite que muitos tipos de recursos do Azure se comuniquem com segurança entre si, com a Internet e com redes locais. A Rede Virtual fornece uma rede virtual que se beneficia da infraestrutura do Azure, como escala, disponibilidade e isolamento.

O Azure Load Balancer é um serviço de balanceamento de carga de Camada 4 de alto desempenho e baixa latência (entrada e saída) para todos os protocolos UDP e TCP. Ele foi criado para lidar com milhões de solicitações por segundo, garantindo que sua solução esteja altamente disponível. O Azure Load Balancer é redundante por zona, garantindo alta disponibilidade nas Zonas de Disponibilidade.

As máquinas virtuais são um dos vários tipos de recursos de computação escaláveis e sob demanda que o Azure oferece. Uma máquina virtual (VM) do Azure oferece a flexibilidade da virtualização sem precisar comprar e manter o hardware físico que a executa.

O serviço Kubernetes do Azure (AKS) é um serviço Kubernetes totalmente gerenciado para implantar e gerenciar aplicativos em contêineres. O AKS fornece Kubernetes sem servidor, integração contínua/entrega contínua (CI/CD) e segurança e governança de nível empresarial.

A Área de Trabalho Virtual do Azure é um serviço de virtualização de área de trabalho e aplicativo que é executado na nuvem para fornecer áreas de trabalho para usuários remotos.

Web Apps é um serviço baseado em HTTP para hospedar aplicativos Web, APIs REST e back-ends móveis. Você pode desenvolver em seu idioma favorito e os aplicativos são executados e dimensionados com facilidade em ambientes baseados em Windows e Linux.

O Armazenamento do Azure é altamente disponível, massivamente escalável, durável e seguro para vários objetos de dados na nuvem, incluindo armazenamento de objetos, blobs, arquivos, discos, filas e tabelas. Todos os dados gravados em uma conta de armazenamento do Azure são criptografados pelo serviço. O Armazenamento do Azure oferece-lhe controlo detalhado sobre quem tem acesso aos seus dados.

O Banco de Dados SQL do Azure é um mecanismo de banco de dados PaaS totalmente gerenciado que lida com a maioria das funções de gerenciamento de banco de dados, como atualização, aplicação de patches, backups e monitoramento. Ele fornece essas funções sem o envolvimento do usuário. O Banco de dados SQL fornece uma variedade de recursos internos de segurança e conformidade para ajudar seu aplicativo a atender aos requisitos de segurança e conformidade.

Contribuidores

Este artigo é mantido pela Microsoft. Foi originalmente escrito pelos seguintes contribuidores.

Autor principal:

- Rudnei Oliveira - Brasil | Engenheiro de Clientes Sênior

Outros contribuidores:

- Gary Moore - Brasil | Programador/Redator

- Andrew Nathan - Brasil | Gerente Sênior de Engenharia de Clientes

Próximos passos

- Defenda-se contra ameaças com o Microsoft 365

- Detete e responda a ataques cibernéticos com o Microsoft Defender XDR

- Introdução ao Microsoft Defender XDR

- Implementar informações sobre ameaças no Microsoft 365

- Gerencie a segurança com o Microsoft 365

- Proteja-se contra ameaças maliciosas com o Microsoft Defender para Office 365

- Proteja identidades locais com o Microsoft Defender for Cloud for Identity

Recursos relacionados

Para obter mais detalhes sobre essa arquitetura de referência, consulte os outros artigos desta série: