Túnel forçado do Azure Firewall

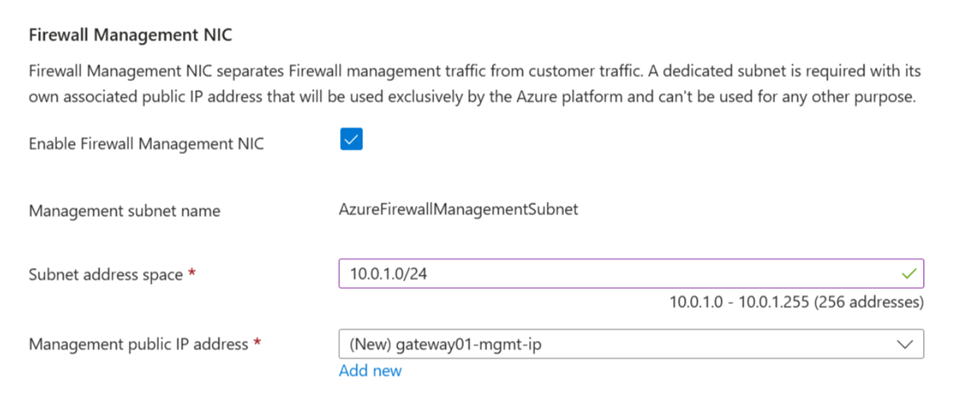

Ao configurar um novo Azure Firewall, pode encaminhar todo o tráfego da Internet para um salto seguinte designado, em vez de ir diretamente para a Internet. Por exemplo, você pode ter uma rota padrão anunciada via BGP ou usando UDRs (Rotas Definidas pelo Usuário) para forçar o tráfego para um firewall de borda local ou outro dispositivo virtual de rede (NVA) para processar o tráfego de rede antes que ele seja passado para a Internet. Para dar suporte a essa configuração, você deve criar um Firewall do Azure com a NIC de Gerenciamento de Firewall habilitada.

Talvez você prefira não expor um endereço IP público diretamente à Internet. Nesse caso, você pode implantar o Firewall do Azure com a NIC de Gerenciamento habilitada sem um endereço IP público. Quando a NIC de Gerenciamento está habilitada, ela cria uma interface de gerenciamento com um endereço IP público que é usado pelo Firewall do Azure para suas operações. O endereço IP público é usado exclusivamente pela plataforma Azure e não pode ser usado para qualquer outra finalidade. A rede de caminho de dados do locatário pode ser configurada sem um endereço IP público e o tráfego da Internet pode ser encapsulado forçado para outro firewall ou bloqueado.

O Firewall do Azure fornece SNAT automático para todo o tráfego de saída para endereços IP públicos. O Azure Firewall não realiza a SNAT quando o endereço IP de destino é um intervalo de endereços IP privados, em conformidade com a norma IANA RFC 1918. Essa lógica funciona perfeitamente quando você sai diretamente para a Internet. No entanto, com o túnel forçado configurado, o tráfego vinculado à Internet pode ser SNATed para um dos endereços IP privados do firewall na AzureFirewallSubnet. Isso oculta o endereço de origem do firewall local. Você pode configurar o Firewall do Azure para não SNAT, independentemente do endereço IP de destino, adicionando 0.0.0.0/0 como seu intervalo de endereços IP privados. Com essa configuração, o Firewall do Azure nunca pode sair diretamente para a Internet. Para obter mais informações, veja SNAT do Azure Firewall para intervalos de endereços IP privados.

O Firewall do Azure também dá suporte ao túnel dividido, que é a capacidade de rotear o tráfego seletivamente. Por exemplo, você pode configurar o Firewall do Azure para direcionar todo o tráfego para sua rede local enquanto roteia o tráfego para a Internet para ativação KMS, garantindo que o servidor KMS esteja ativado. Você pode fazer isso usando tabelas de rotas na AzureFirewallSubnet. Para obter mais informações, consulte Configurando o Firewall do Azure no modo de encapsulamento forçado - Microsoft Community Hub.

Importante

Se você implantar o Firewall do Azure dentro de um Hub WAN Virtual (Hub Virtual Seguro), não há suporte para anunciar a rota padrão na Rota Expressa ou no Gateway VPN. Uma correção está sendo investigada.

Importante

O DNAT não é suportado com o túnel forçado habilitado. Os firewalls implantados com o Túnel Forçado habilitado não suportam o acesso de entrada da Internet devido ao roteamento assimétrico. No entanto, firewalls com uma NIC de gerenciamento ainda suportam DNAT.

Configuração de tunelamento forçado

Quando a NIC de Gerenciamento de Firewall está habilitada, a Sub-rede AzureFirewallSubnet agora pode incluir rotas para qualquer firewall local ou NVA para processar o tráfego antes que ele seja passado para a Internet. Você também pode publicar essas rotas via BGP no AzureFirewallSubnet se Propagate rotas de gateway estiver habilitado nessa sub-rede.

Por exemplo, você pode criar uma rota padrão na AzureFirewallSubnet com seu gateway de VPN como o próximo salto para chegar ao seu dispositivo local. Ou você pode habilitar Propagate rotas de gateway para obter as rotas apropriadas para a rede local.

Se você configurar o túnel forçado, o tráfego vinculado à Internet será SNATed para um dos endereços IP privados do firewall no AzureFirewallSubnet, ocultando a origem do firewall local.

Se sua organização usa um intervalo de endereços IP públicos para redes privadas, SNATs do Firewall do Azure o tráfego para um dos endereços IP privados do firewall no AzureFirewallSubnet. No entanto, você pode configurar o Firewall do Azure para não SNAT seu intervalo de endereços IP públicos. Para obter mais informações, veja SNAT do Azure Firewall para intervalos de endereços IP privados.