Tutorial: Migrar as políticas de logon do Okta para o acesso condicional do Microsoft Entra

Neste tutorial, aprenda como migrar uma organização a partir de políticas globais ou de credenciais no nível do aplicativo no Acesso Condicional do Okta no Microsoft Entra ID. As políticas de Acesso Condicional protegem o acesso do usuário em aplicativos conectados e no Microsoft Entra ID.

Saiba mais sobre: O que é o Acesso Condicional?

Este tutorial presume que você tenha:

- Locatário Federado do Office 365 ao Okta para credenciais e autenticação multifator

- Um servidor do Microsoft Entra Connect ou agentes de provisionamento em nuvem do Microsoft Entra Connect configurados para o provisionamento de usuário na ID do Microsoft Entra

Pré-requisitos

Veja as duas seções seguintes para os pré-requisitos de licenciamento e credenciais.

Licenciamento

Há requisitos de licenciamento se você alternar da credencial de entrada do Okta para o Acesso Condicional. O processo requer uma licença de ID P1 Microsoft Entra para habilitar o registro para autenticação multifator do Microsoft Entra.

Saiba mais: Atribuir ou remover licenças no centro de administração do Microsoft Entra

Credenciais de Administrador Corporativo

Para configurar o registro do ponto de conexão de serviço (SCP), Certifique-se de ter as credenciais de Administrador Corporativo na floresta local.

Avalie as políticas de credenciais de entrada do Okta para a transição

Localize e avalie as políticas de credenciais de entrada do Okta para determinar o que será transitado para o Microsoft Entra ID.

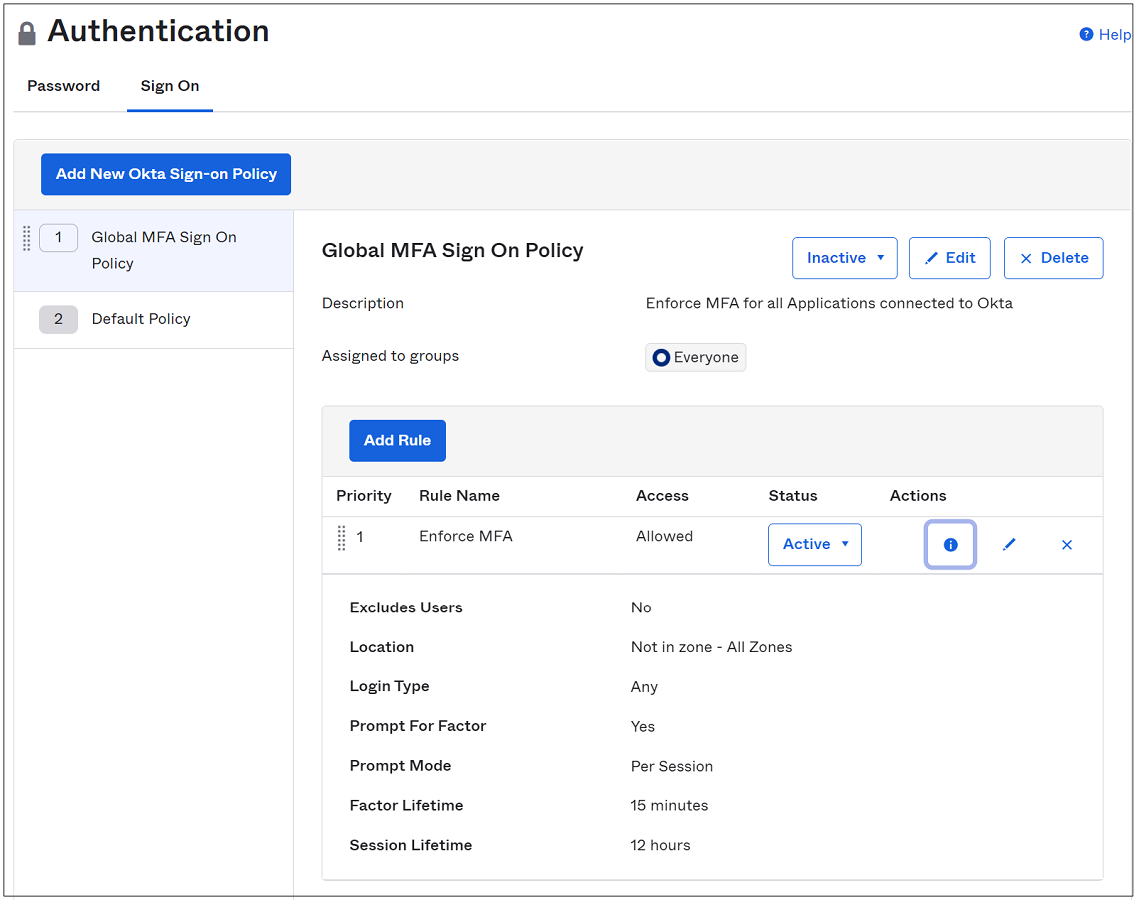

Em Okta, vá para Segurança>Autenticação>Credencial.

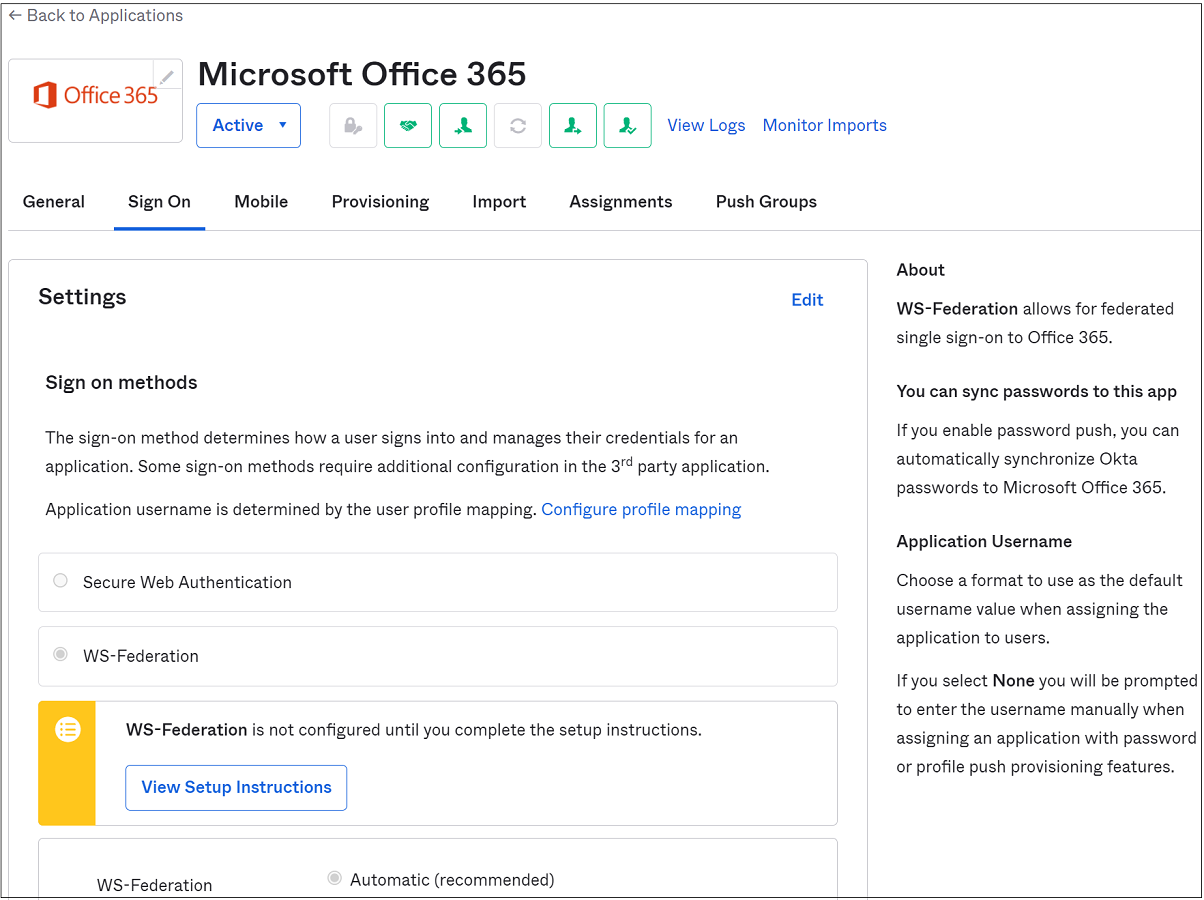

Vá até Aplicativos.

No submenu, selecione Aplicativos

Na Lista de aplicativos ativos, selecione a instância conectada do Microsoft Office 365.

Selecione Credencial.

Role até o final do painel à direita.

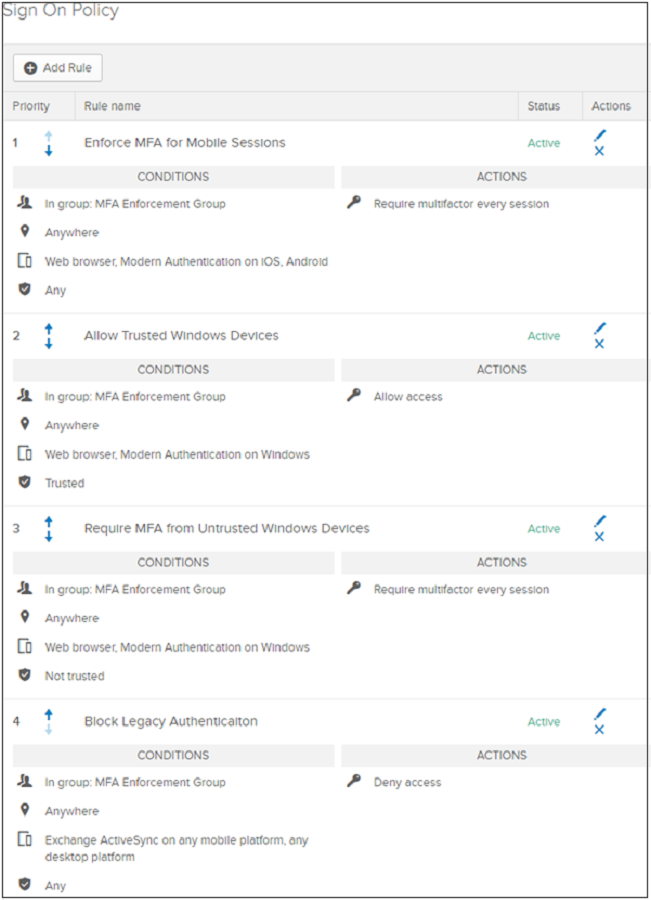

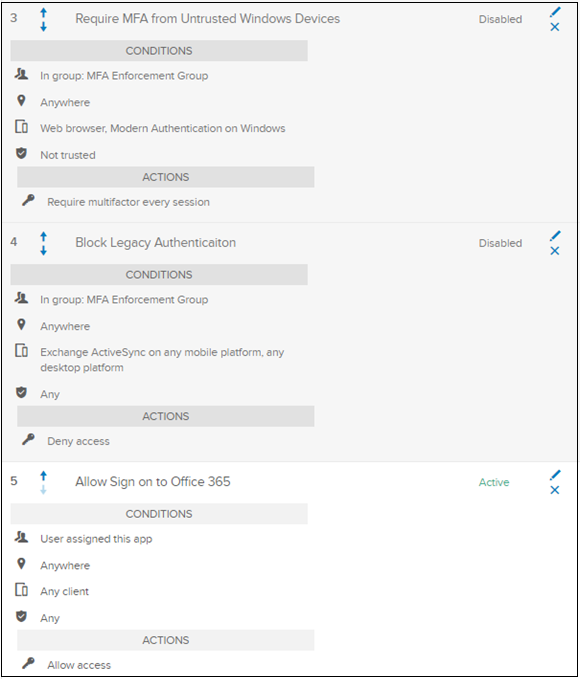

A política de credenciais do aplicativo Microsoft Office 365 tem quatro regras:

- Aplicar a MFA para sessões móveis - requer MFA de autenticação moderna ou sessões de navegador no iOS ou Android

- Permitir dispositivos Windows confiáveis - evita verificações desnecessária ou solicitações de fator para dispositivos Okta confiáveis

- Requer MFA de dispositivos Windows não confiáveis - requer MFA de autenticação moderna ou sessões de navegador em dispositivos Windows não confiáveis

- Bloquear a autenticação herdada - evita que os clientes de autenticação herdada se conectem ao serviço

A seguinte captura de tela mostra as condições e ações para as quatro regras, na tela Política de Credenciais.

Configurar as políticas de acesso condicional

Configure as políticas de Acesso Condicional para corresponder às condições do Okta. Entretanto, em alguns cenários, talvez você precise de mais configuração:

- Locais de rede do Okta para locais nomeados no Microsoft Entra ID

- Confiança do dispositivo Okta para Acesso Condicional baseado em dispositivo (duas opções para avaliar os dispositivos de usuário):

- Consulte a seguinte seção, Configuração de junção do Microsoft Entra Híbrido para sincronizar dispositivos Windows, tais como Windows 10, Windows Server 2016 e 2019, para o Microsoft Entra

- Consulte a seguinte seção, Configurar a conformidade do dispositivo

- Consulte, Usar a junção do Microsoft Entra Híbrido, um recurso no servidor Microsoft Entra Connect que sincroniza dispositivos Windows, tais como Windows 10, Windows Server 2016 e Windows Server 2019 para o Microsoft Entra

- Consulte,Inscreva o dispositivo no Microsoft Intune e atribua uma política de conformidade

Configurar o ingresso no Microsoft Entra híbrido

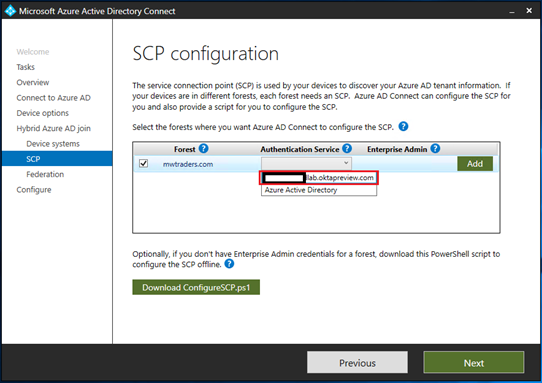

Para habilitar a junção híbrida do Microsoft Entrano servidor Microsoft Entra Connect, execute o assistente de configuração. Após as configurações, inscreva os dispositivos.

Observação

a junção híbrida do Microsoft Entranão tem suporte com os agentes de provisionamento de nuvem do Microsoft Entra Connect.

Na página Configuração do SCP, selecione o menu suspenso Serviço de autenticação.

Selecione um URL do provedor de federação do Okta.

Selecione Adicionar.

Insira suas credenciais de Administrador Corporativo local

Selecione Avançar.

Dica

Se você bloqueou a autenticação herdada em clientes Windows na política global ou de credenciais em nível de aplicativo, crie uma regra que habilite o processo de junção do Microsoft Entra Híbrido para ser finalizado. Permita a pilha de autenticação herdada para clientes Windows.

Para habilitar cadeias de caracteres de cliente personalizadas em políticas de aplicativo, entre em contato com a Central de Ajuda Okta.

Configurar a conformidade do dispositivo

A junção do Microsoft Entra Híbrido é uma substituição da confiança do dispositivo Okta no Windows. As políticas de Acesso Condicional reconhecem a conformidade para dispositivos inscritos no Microsoft Intune.

Política de conformidade do dispositivo

- Usar políticas de conformidade para definir regras para dispositivos gerenciados com o Intune

- Criar uma política de conformidade no Microsoft Intune

Inscrição de Windows 10/11, iOS, iPadOS e Android

Se você implantou a junção do Microsoft Entra Híbrido, você pode implantar outra política de grupo para concluir a inscrição automática desses dispositivos no Intune.

- Registro no Microsoft Intune

- Início Rápido: configurar a inscrição automática para dispositivos Windows 10/11

- Registrar dispositivos Android

- Registrar dispositivos iOS/iPadOS no Intune

Definir a configuração de locatário da autenticação multifator do Microsoft Entra

Dica

As etapas neste artigo podem variar ligeiramente com base no portal do qual você começa.

Antes de você converter para Acesso Condicional, confirme as configurações base do locatário do MFA para sua organização.

Entre no Centro de administração do Microsoft Entra como Administrador de Identidade Híbrida.

Navegue até Identidade>Usuários>Todos os usuários.

Selecione MFA por usuário no menu superior do painel Usuários.

O portal de autenticação multifator do Microsoft Entra herdado é exibido. Ou selecione o portal da autenticação multifator do Microsoft Entra.

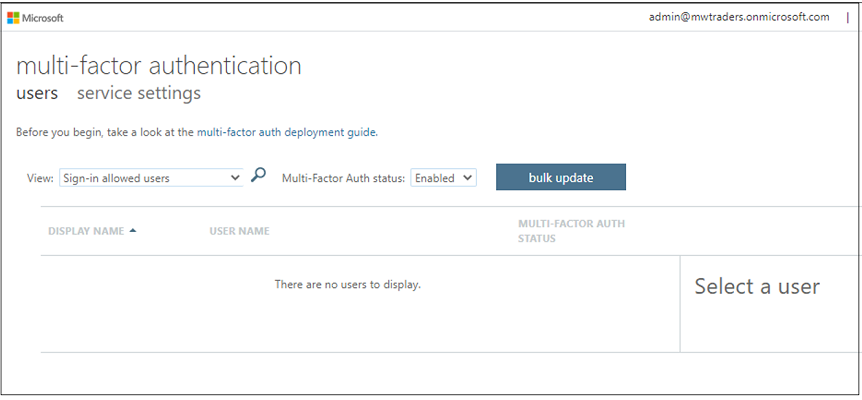

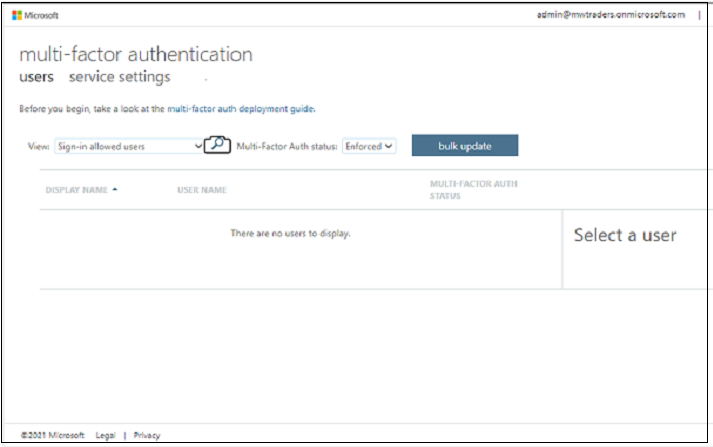

Confirme que não há usuários habilitados para MFA herdado: no menu Autenticação multifator, no Status da autenticação multifator, selecione Habilitado e Imposto. Se o locatário tiver usuários nas seguintes exibições, desabilite-os no menu herdado.

Certifique-se de que o campo Imposto esteja vazio.

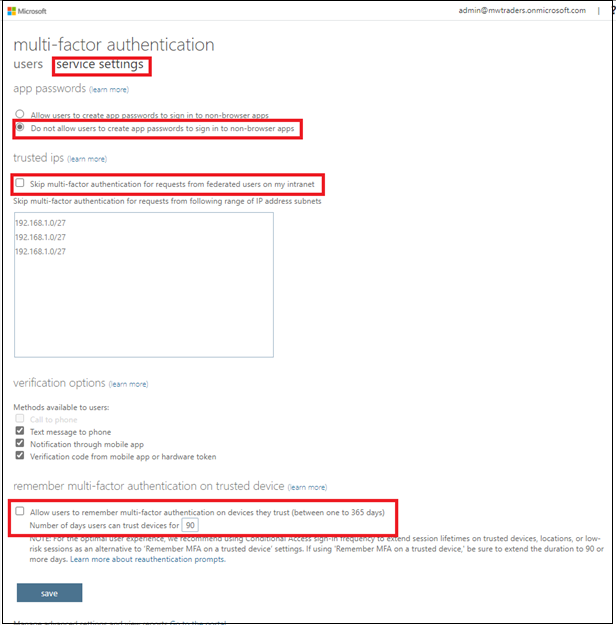

Selecione a opção Configurações de serviço.

Altere a seleçãoSenhas do aplicativo para Não permitir que os usuários criem senhas de aplicativo para entrarem em aplicativos que não são navegadores.

Desmarque as caixas de seleção para Ignorar a autenticação multifator para solicitações de usuários federados em minha intranet e Permitir que os usuários se lembrem da autenticação multi-fator nos dispositivos em que confiam (entre um e 365 dias).

Selecione Salvar.

Compilar uma política de Acesso Condicional

Para configure políticas de Acesso Condicional, consulte Melhores práticas para implantar e projetar o Acesso Condicional.

Após você configurar os pré-requisitos e as configurações básicas estabelecidas, você pode compilar a política de Acesso Condicional. A política pode ser destinada a um aplicativo, a um grupo de teste de usuários, ou a ambos.

Antes de começar:

- Entender componentes de política de Acesso condicional

- Construindo uma política de acesso condicional

Navegue até Identidade.

Para saber como criar uma política no Microsoft Entra ID. Consulte, Política de Acesso Condicional Comum: Requer MFA para todos os usuários.

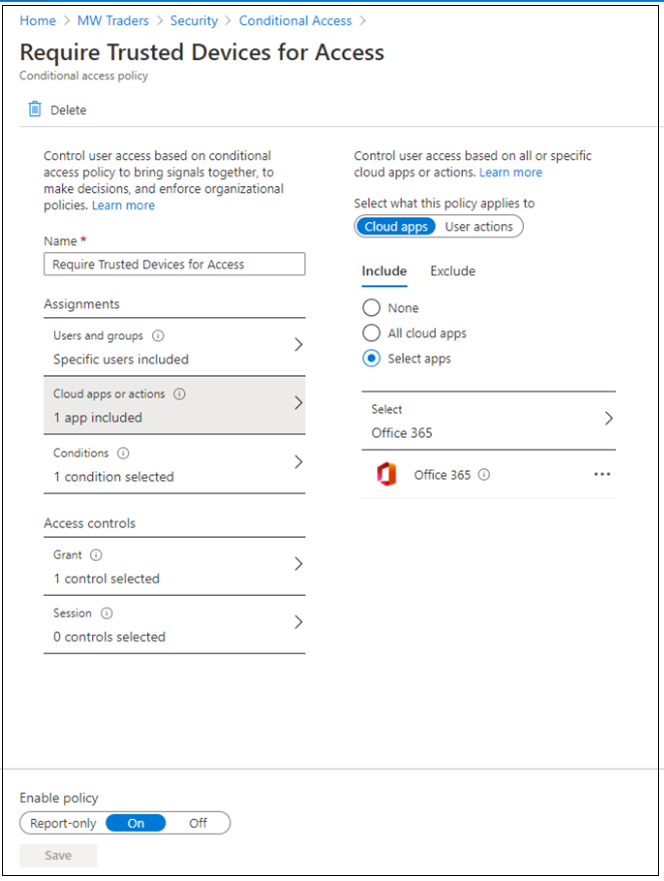

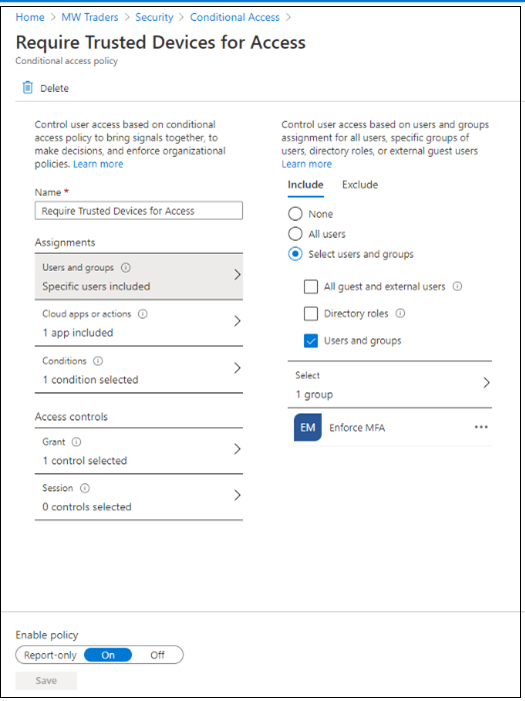

Crie uma regra de acesso condicional baseada em confiança do dispositivo.

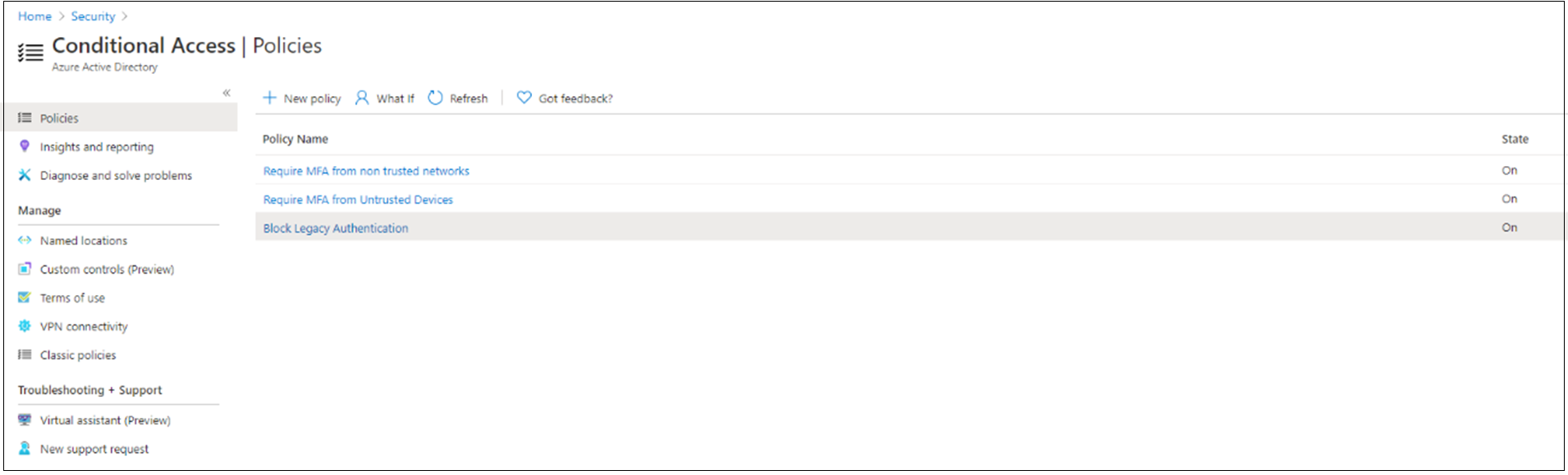

Após configurar a política baseada na localização e a política de confiança do dispositivo, Bloqueie a autenticação herdada com o Microsoft Entra ID com Acesso Condicional.

Com estas três políticas de Acesso Condicional, a experiência original do Okta com políticas de credenciais é replicada no Microsoft Entra ID.

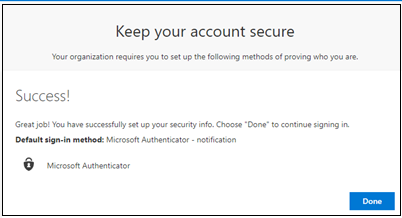

Inscrever membros piloto em MFA

Registro de usuários para métodos de MFA.

Para registro individual, os usuários vão ao Painel de Credenciais da Microsoft.

Para gerenciar o registro, os usuários vão ao Microsoft My Sign-Ins | Informações de segurança.

Saiba mais: Habilitar o registro combinado de informações de segurança no Microsoft Entra ID.

Observação

Quando os usuários são registrados, eles são redirecionados para a página Minha Segurança, depois de satisfazerem MFA.

Habilitar políticas de acesso condicional

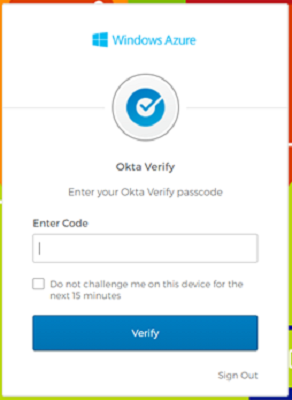

Para testar, altere as políticas criadas para Habilitar teste de logon do usuário.

No painel Entrar do Office 365, será solicitado que o usuário de teste John Smith entre com a MFA do Okta e a autenticação multifator do Microsoft Entra.

Conclua a verificação de MFA por meio do Okta.

É solicitado ao usuário o Acesso Condicional.

Garanta que as políticas sejam configuradas para serem acionadas para o MFA.

Adicionar membros da organização às políticas de Acesso Condicional

Após realizar testes em membros piloto, adicione os membros restantes da organização às políticas de Acesso Condicional, após o registro.

Para evitar o prompt duplo da autenticação multifator do Microsoft Entra e da MFA do Okta, recuse a MFA do Okta modificando as políticas de logon.

Vá para o console de administração Okta

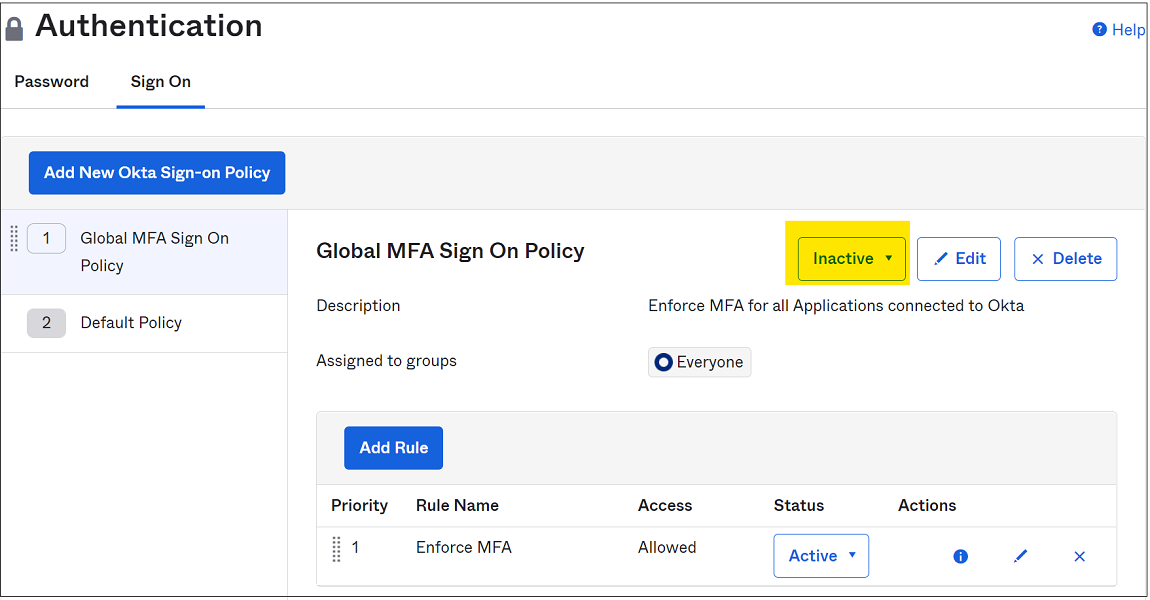

SelecioneSegurança>Autenticação

Vá para Política de Credencial.

Observação

Defina as políticas globais como Inativas se todos os aplicativos do Okta estiverem protegidos por políticas de credenciais de aplicativo.

Defina a política Impor MFA como Inativa. Você pode atribuir a política a um novo grupo que não inclui os usuários do Microsoft Entra.

No painel de política de credencial em nível de aplicativo, selecione a opção Desabilitar Regra.

Selecione Inativa. Você pode atribuir a política a um novo grupo que não inclui os usuários do Microsoft Entra.

certifique-se que haja pelo menos uma política de credencial em nível de aplicativo habilitada para o aplicativo que permita o acesso sem MFA.

Os usuários são solicitados a ter Acesso Condicional na próxima vez que entrarem no sistema.