Aplicar políticas de acesso condicional ao tráfego de Acesso Seguro Global

Você aplica políticas de Acesso Condicional ao tráfego de Acesso Seguro Global. Com o Acesso Condicional, você pode exigir autenticação multifator e conformidade do dispositivo para acessar recursos da Microsoft.

Este artigo descreve como aplicar políticas de Acesso Condicional ao tráfego global da Internet do Acesso Seguro.

Pré-requisitos

- Os administradores que interagem com recursos de Acesso Global Seguro devem ter uma ou mais das seguintes atribuições de função, dependendo das tarefas que estiverem executando.

- A função Administrador do Acesso Global Seguro permite gerenciar os recursos de Acesso Global Seguro.

- A função Administrador do Acesso Condicional para criar e interagir com as políticas de Acesso Condicional.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é Acesso Global Seguro. Se necessário, você pode adquirir licenças ou obter licenças de avaliação.

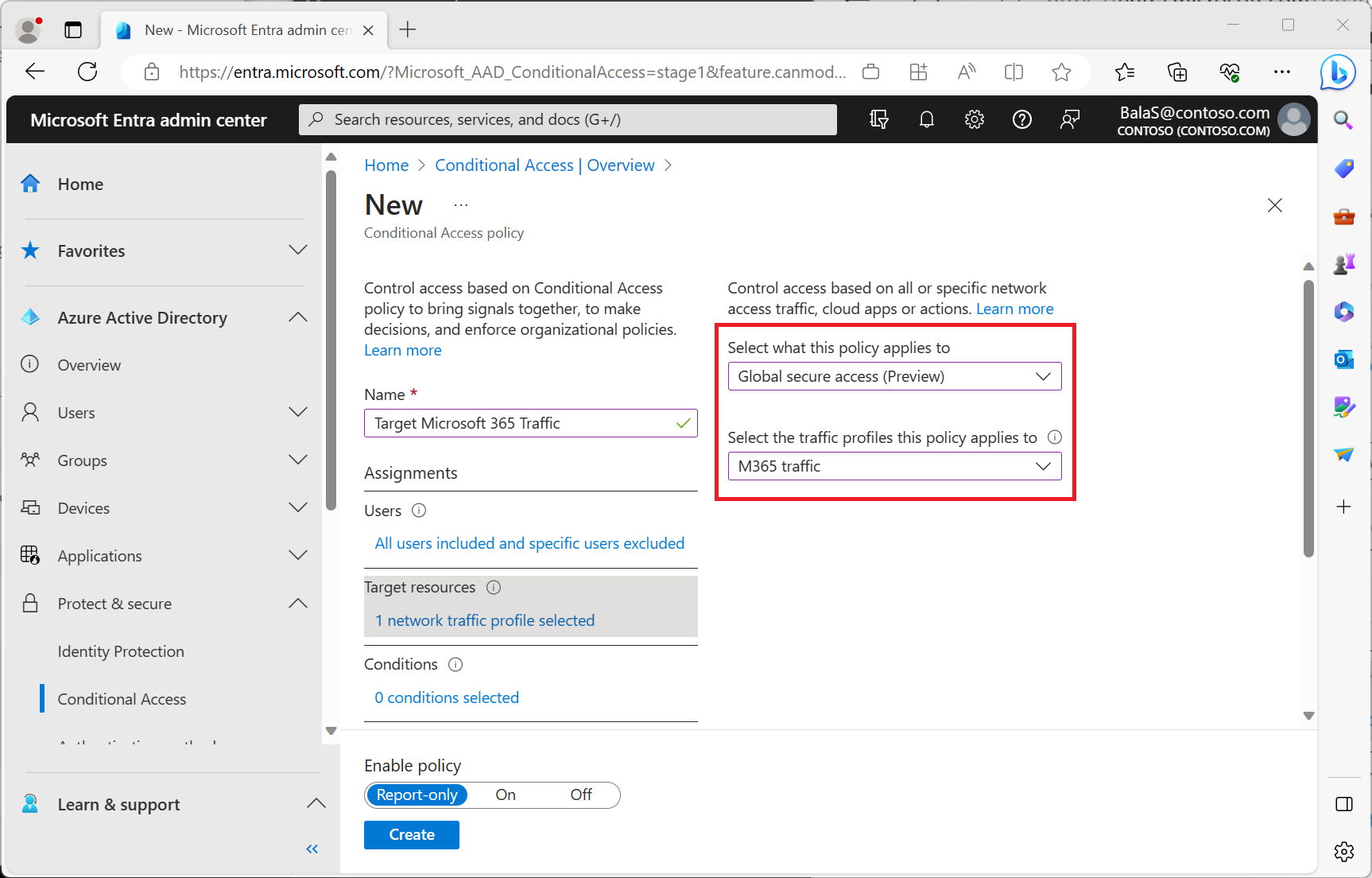

Criar uma política de Acesso Condicional para o tráfego de internet do Global Secure Access.

A política de exemplo a seguir se destina a todos os usuários, exceto suas contas de emergência e usuários participantes/externos, exigindo autenticação multifator, conformidade do dispositivo ou um dispositivo ingressado híbrido no Microsoft Entra para o tráfego da Internet do Acesso Global Seguro.

Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

Navegue até Identidade>Proteção>Acesso Condicional.

Selecione Criar nova política.

Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione o link Usuários e grupos.

- Em Incluir, selecione Todos os usuários.

- Em Excluir.

- Selecione Usuários e grupos e escolha o acesso de emergência ou as contas “break glass” da sua organização.

- Selecione Usuários convidados ou externos e marque todas as caixas de seleção.

Em Recursos de destino>Recursos (antes, aplicativos de nuvem).

- Escolha Todos os recursos da Internet com Acesso Global Seguro.

Nota

Para impor apenas o perfil de encaminhamento de tráfego de Acesso à Internet e não o perfil de encaminhamento de tráfego da Microsoft, escolha Selecionar recursos e selecione Recursos da Internet no seletor de aplicativo e configure um perfil de segurança.

Em Controles de acesso>Conceder.

- Selecione Exigir autenticação multifator, Exigir que o dispositivo seja marcado como em conformidade e Exigir um dispositivo ingressado de forma híbrida no Microsoft Entra

- Para vários controles: selecione Exigir um dos controles selecionados.

- Selecione Selecionar.

Depois que os administradores confirmarem as configurações da política usando o modo somente relatório, um administrador poderá mover a alternância Habilitar política de Somente relatório para Ativado.

Exclusões de usuário

As políticas de Acesso Condicional são ferramentas avançadas, recomendamos excluir as seguintes contas das suas políticas:

- Contas de acesso de emergência ou de interrupção para impedir o bloqueio devido à configuração incorreta da política. No cenário improvável de todos os administradores serem bloqueados, sua conta administrativa de acesso de emergência poderá ser usada para fazer logon e seguir as etapas para recuperar o acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e Entidades de serviço, como a conta de sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão ligadas a nenhum usuário específico. Normalmente, elas são usadas por serviços de back-end que permitem acesso programático a aplicativos, mas também são usadas para entrar em sistemas para fins administrativos. As chamadas feitas pelas entidades de serviço não serão bloqueadas pelas políticas de Acesso Condicional com um escopo que inclua os usuários. Use o Acesso Condicional a identidades de carga de trabalho para definir políticas direcionadas a entidades de serviço.

- Se a sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas.

Próximas etapas

A próxima etapa para começar a usar o Acesso privado do Microsoft Entra é revisar o Acesso Global Seguro em dispositivos de usuário final.

Para obter mais informações sobre o encaminhamento de tráfego, consulte o artigo a seguir: