Executar o analisador de cliente no Windows

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

Opção 1: Resposta em direto

Pode recolher os registos de suporte do analisador do Defender para Endpoint remotamente com a Resposta em Direto.

Opção 2: Executar MDPE Analisador de Cliente localmente

Transfira a ferramenta MDPE Client Analyzer ou a ferramenta MDPE Client Analyzer (pré-visualização) para o dispositivo Windows que pretende investigar. O ficheiro é guardado na pasta Transferências por predefinição.

Extraia o conteúdo de

MDEClientAnalyzer.zippara uma pasta disponível.Abra uma linha de comandos com permissões de administrador:

Vá para Iniciar e digite cmd.

Clique com o botão direito do mouse em Prompt de Comando e selecione Executar como administrador.

Escreva o seguinte comando e, em seguida, prima Enter:

*DrivePath*\MDEClientAnalyzer.cmdSubstitua DrivePath pelo caminho onde extraiu MDEClientAnalyzer, por exemplo:

C:\Work\tools\MDEClientAnalyzer\MDEClientAnalyzer.cmd

Além do procedimento anterior, também pode recolher os registos de suporte do analisador com a resposta em direto..

Observação

Nos Windows 10 e 11, Windows Server 2019 e 2022 ou Windows Server 2012R2 e 2016 com a solução unificada moderna instalada, o script do analisador de cliente chama para um ficheiro executável chamado MDEClientAnalyzer.exe para executar os testes de conectividade aos URLs do serviço cloud.

No Windows 8.1, Windows Server 2016 ou qualquer edição anterior do SO em que o Microsoft Monitoring Agent (MMA) é utilizado para integração, o script do analisador de cliente chama para um ficheiro executável chamado MDEClientAnalyzerPreviousVersion.exe para executar testes de conectividade para URLs de Comando e Controlo (CnC), ao mesmo tempo que chama para a ferramenta TestCloudConnection.exe de conectividade do Microsoft Monitoring Agent para URLs de canal de Dados Cibernéticos.

Pontos importantes a ter em conta

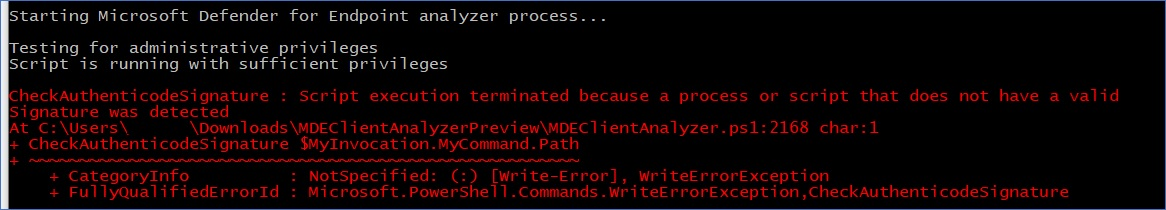

Todos os scripts e módulos do PowerShell incluídos no analisador são assinados pela Microsoft. Se os ficheiros foram modificados de alguma forma, espera-se que o analisador saia com o seguinte erro:

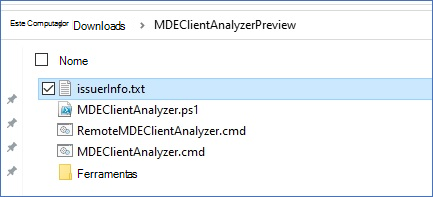

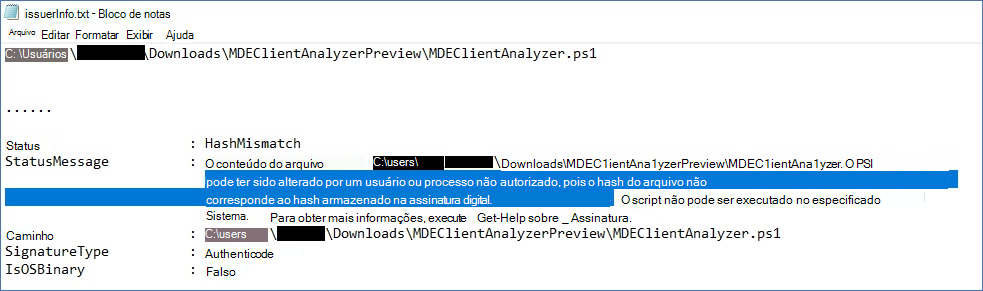

Se vir este erro, a saída do issuerInfo.txt contém informações detalhadas sobre o motivo deste erro e o ficheiro afetado:

Conteúdo de exemplo após MDEClientAnalyzer.ps1 ser modificado:

Conteúdo do pacote de resultados no Windows

Observação

Os ficheiros exatos capturados podem mudar consoante fatores como:

- A versão do windows em que o analisador é executado.

- Disponibilidade do canal de registo de eventos no computador.

- O estado de início do sensor EDR (o sensor é parado se a máquina ainda não estiver integrada).

- Se tiver sido utilizado um parâmetro de resolução de problemas avançado com o comando do analisador.

Por predefinição, o ficheiro desembalado MDEClientAnalyzerResult.zip contém os itens listados na seguinte tabela:

| Pasta | Item | Descrição |

|---|---|---|

MDEClientAnalyzer.htm |

Este é o main ficheiro de saída HTML, que irá conter as conclusões e orientações que o script do analisador executa na máquina virtual. | |

SystemInfoLogs |

AddRemovePrograms.csv |

Lista de software x64 instalado no SO x64 recolhido do registo |

SystemInfoLogs |

AddRemoveProgramsWOW64.csv |

Lista de software x86 instalado no SO x64 recolhido do registo |

SystemInfoLogs |

CertValidate.log |

Resultado detalhado da revogação de certificados executado através da chamada para o CertUtil |

SystemInfoLogs |

dsregcmd.txt |

Saída da execução de dsregcmd. Isto fornece detalhes sobre a Microsoft Entra status do computador. |

SystemInfoLogs |

IFEO.txt |

Saída das Opções de Execução de Ficheiros de Imagem configuradas no computador |

SystemInfoLogs |

MDEClientAnalyzer.txt |

Trata-se de um ficheiro de texto verboso que mostra os detalhes da execução do script do analisador. |

SystemInfoLogs |

MDEClientAnalyzer.xml |

Formato XML que contém as conclusões do script do analisador |

SystemInfoLogs |

RegOnboardedInfoCurrent.Json |

As informações do computador integrado recolhidas no formato JSON do registo |

SystemInfoLogs |

RegOnboardingInfoPolicy.Json |

A configuração da política de inclusão recolhida no formato JSON do registo |

SystemInfoLogs |

SCHANNEL.txt |

Detalhes sobre a configuração do SCHANNEL aplicada ao computador, como recolhidos a partir do registo |

SystemInfoLogs |

SessionManager.txt |

As definições específicas do Gestor de Sessões são recolhidas a partir do registo |

SystemInfoLogs |

SSL_00010002.txt |

Detalhes sobre a configuração do SSL aplicada à máquina recolhida a partir do registo |

EventLogs |

utc.evtx |

Exportar do registo de eventos do DiagTrack |

EventLogs |

senseIR.evtx |

Exportar do registo de eventos da Investigação Automatizada |

EventLogs |

sense.evtx |

Exportação do registo de eventos do Sensor main |

EventLogs |

OperationsManager.evtx |

Exportar do registo de eventos do Microsoft Monitoring Agent |

MdeConfigMgrLogs |

SecurityManagementConfiguration.json |

Configurações enviadas do MEM (Microsoft Endpoint Manager) para imposição |

MdeConfigMgrLogs |

policies.json |

Definições de políticas a serem impostas no dispositivo |

MdeConfigMgrLogs |

report_xxx.json |

Resultados de imposição correspondentes |

Confira também

- Visão geral do analisador de cliente

- Baixar e executar o analisador de cliente

- Coleta de dados para solução de problemas avançada no Windows

- Entender o relatório HTML do analisador

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.