Proteção contra vazamento de dados para espaços de trabalho do Azure Synapse Analytics

Este artigo explicará a proteção de dados vazamento no Azure Synapse Analytics

Protegendo os dados de saída de espaços de trabalho do Synapse

Espaços de trabalho do Azure Synapse Analytics dão suporte à habilitação da proteção de vazamento de dados para espaços de trabalho. Com a proteção do vazamento, você pode se proteger contra pessoas mal-intencionadas que acessam seus recursos do Azure e vazam dados confidenciais para locais fora do escopo da sua organização. No momento da criação do workspace, você pode optar por configurar o workspace com uma rede virtual gerenciada e proteção adicional contra a exfiltração dos dados. Quando um espaço de trabalho é criado com uma rede virtual gerenciada, a integração de dados e os recursos do Spark são implantados na rede virtual gerenciada. Os pools SQL dedicados do espaço de trabalho e os pools de SQL sem servidor têm recursos de vários locatários e, como tal, precisam existir fora da rede virtual gerenciada. Para workspaces com proteção contra exfiltração dos dados, os recursos na rede virtual gerenciada sempre se comunicam por pontos de extremidade privados gerenciados. Quando a proteção contra exfiltração dos dados está habilitada, os recursos do SQL do Synapse podem se conectar e consultar qualquer Armazenamento do Microsoft Azure autorizado usando OPENROWSETS ou EXTERNAL TABLE, já que o tráfego de entrada não é controlado pela proteção contra exfiltração dos dados. No entanto, o tráfego de saída por meio de CREATE EXTERNAL TABLE AS SELECT será controlado pela proteção contra exfiltração dos dados.

Observação

Você não poderá alterar a configuração do espaço de trabalho para rede virtual gerenciada e proteção contra vazamento de dados depois que o espaço de trabalho for criado.

Gerenciando saída de dados de espaço de trabalho Synapse para destinos aprovados

Depois que o workspace for criado com a proteção contra exfiltração de dados habilitada, os proprietários do recurso de workspace poderão gerenciar a lista de locatários aprovados do Microsoft Entra para o workspace. Os usuários com as permissões corretas no workspace podem usar o Synapse Studio para criar solicitações de conexão de ponto de extremidade privado gerenciado para recursos nos locatários aprovados do Microsoft Entra do workspace. A criação do ponto de extremidade privado gerenciado será bloqueada se o usuário tentar criar uma conexão de ponto de extremidade privada para um recurso em um locatário não aprovado.

Espaço de trabalho de exemplo com a proteção contra vazamento de dados habilitada

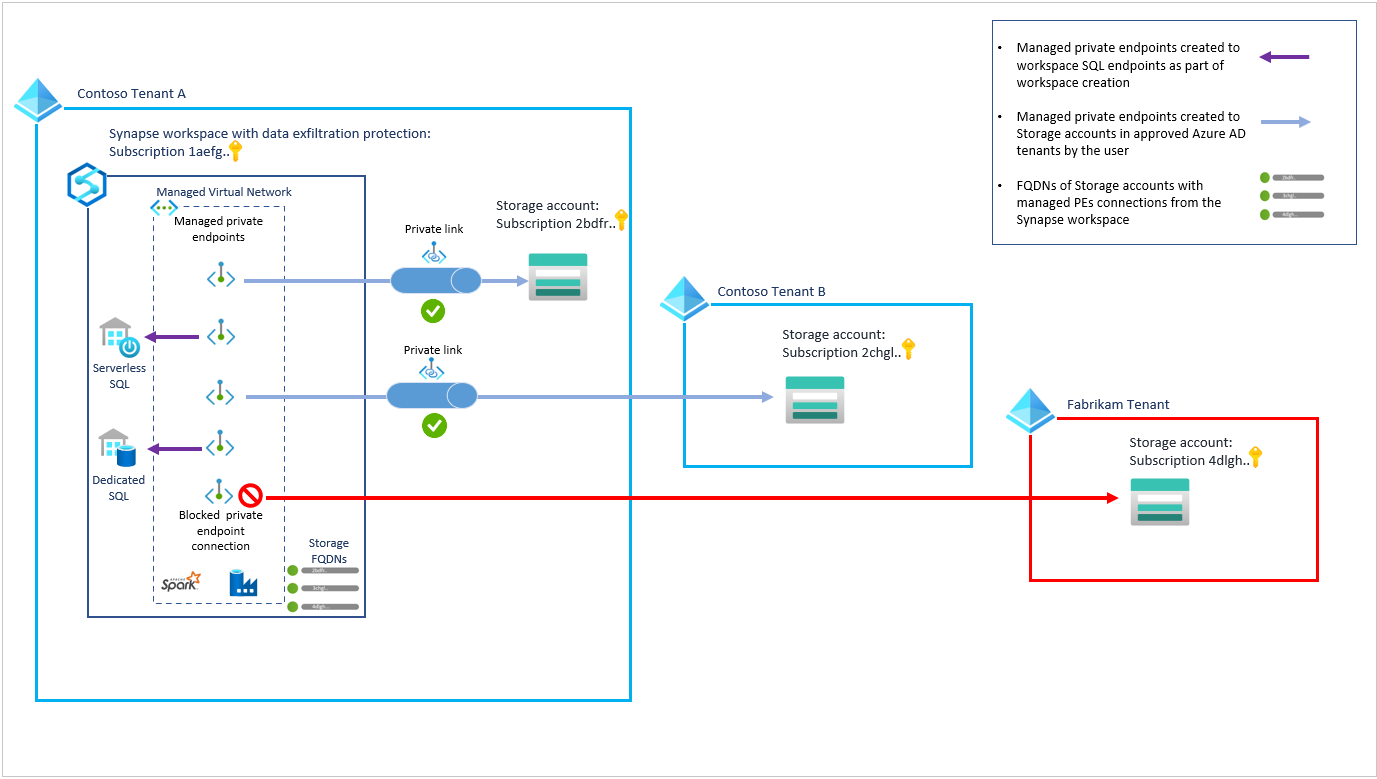

Vamos usar um exemplo para ilustrar a proteção contra vazamento de dados para espaços de trabalho do Synapse. A Contoso tem recursos do Azure no locatário A e no locatário B e é necessário que esses recursos se conectem com segurança. Um workspace do Synapse foi criado no Locatário A com o Locatário B adicionado como um locatário aprovado do Microsoft Entra. O diagrama mostra as conexões de ponto de extremidade privado com as contas de armazenamento do Azure no locatário A e o locatário B que foram aprovados pelos proprietários da conta de armazenamento. O diagrama também mostra a criação de ponto de extremidade privado bloqueado. A criação desse ponto de extremidade privado foi bloqueada porque tinha como destino uma conta de Armazenamento do Azure no locatário do Fabrikam Microsoft Entra, que não é um locatário aprovado do Microsoft Entra para o workspace da Contoso.

Importante

Os recursos em locatários diferentes do locatário do espaço de trabalho não devem bloquear as regras de firewall em vigor para que os pools de SQL se conectem a eles. Os recursos dentro da rede virtual gerenciada do espaço de trabalho, como clusters Spark, podem se conectar por meio de links privados gerenciados para recursos protegidos por firewall.

Próximas etapas

Aprenda como criar um espaço de trabalho com proteção contra vazamento de dados inclusa

Saiba mais sobre a Rede Virtual do espaço de trabalho gerenciado

Saiba mais sobre Pontos de extremidade privados gerenciados

Criar Pontos de extremidade privados gerenciados para suas fontes de dados