Localizar e corrigir vulnerabilidades em seus bancos de dados SQL do Azure

O Microsoft Defender para Nuvem fornece avaliação de vulnerabilidade para os bancos de dados SQL do Azure. A avaliação de vulnerabilidade examina seus bancos de dados em busca de vulnerabilidade de software e fornece uma lista de descobertas. Use as descobertas para corrigir vulnerabilidades de software e desabilitar as descobertas.

Pré-requisitos

Verifique se você está usando as configurações expressas ou clássicas antes de continuar.

Para ver qual configuração você está usando:

- No portal do Azure, abra o recurso específico no Banco de Dados SQL do Azure, no banco de dados da Instância Gerenciada de SQL ou no Azure Synapse.

- No título Segurança, selecione Defender para Nuvem.

- No Status de ativação, selecione Configurar para abrir o painel de configurações do Microsoft Defender para SQL para todo o servidor ou para a instância gerenciada.

Se as configurações de vulnerabilidade mostrarem a opção de configurar uma conta de armazenamento, você estará usando a configuração clássica. Caso contrário, você está usando a configuração expressa.

Localizar vulnerabilidades em seus bancos de dados SQL do Azure

Permissões

Uma das permissões a seguir é necessária para ver os resultados da avaliação de vulnerabilidade no Microsoft Defender for Cloud para recomendação de bancos de dados do SQL devem ter resultados de vulnerabilidade resolvidos:

- Administrador de Segurança

- Leitor de segurança

As seguintes permissões são necessárias para realizar alterações nas configurações de avaliação de vulnerabilidade:

- Gerenciador de Segurança do SQL

Se você estiver recebendo emails automatizados com links para verificar os resultados, as seguintes permissões serão necessárias para acessar os links sobre os resultados da verificação ou para exibir os resultados da verificação no nível do recurso:

- Gerenciador de Segurança do SQL

Residência de dadosResidência de dados

A avaliação de vulnerabilidades do SQL consulta o servidor SQL usando consultas disponíveis publicamente em recomendações do Defender para Nuvem para a avaliação de vulnerabilidades do SQL e armazena os resultados da consulta. Os dados de avaliação de vulnerabilidade do SQL são armazenados no local do servidor lógico em que estão configurados. Por exemplo, se o usuário habilitar a avaliação de vulnerabilidade em um servidor lógico no Oeste da Europa, os resultados serão armazenados no Oeste da Europa. Esses dados só serão coletados se a solução avaliação de vulnerabilidades do SQL estiver configurada no servidor lógico.

Verificações de vulnerabilidade sob demanda

Execute verificações de avaliação de vulnerabilidade do SQL sob demanda:

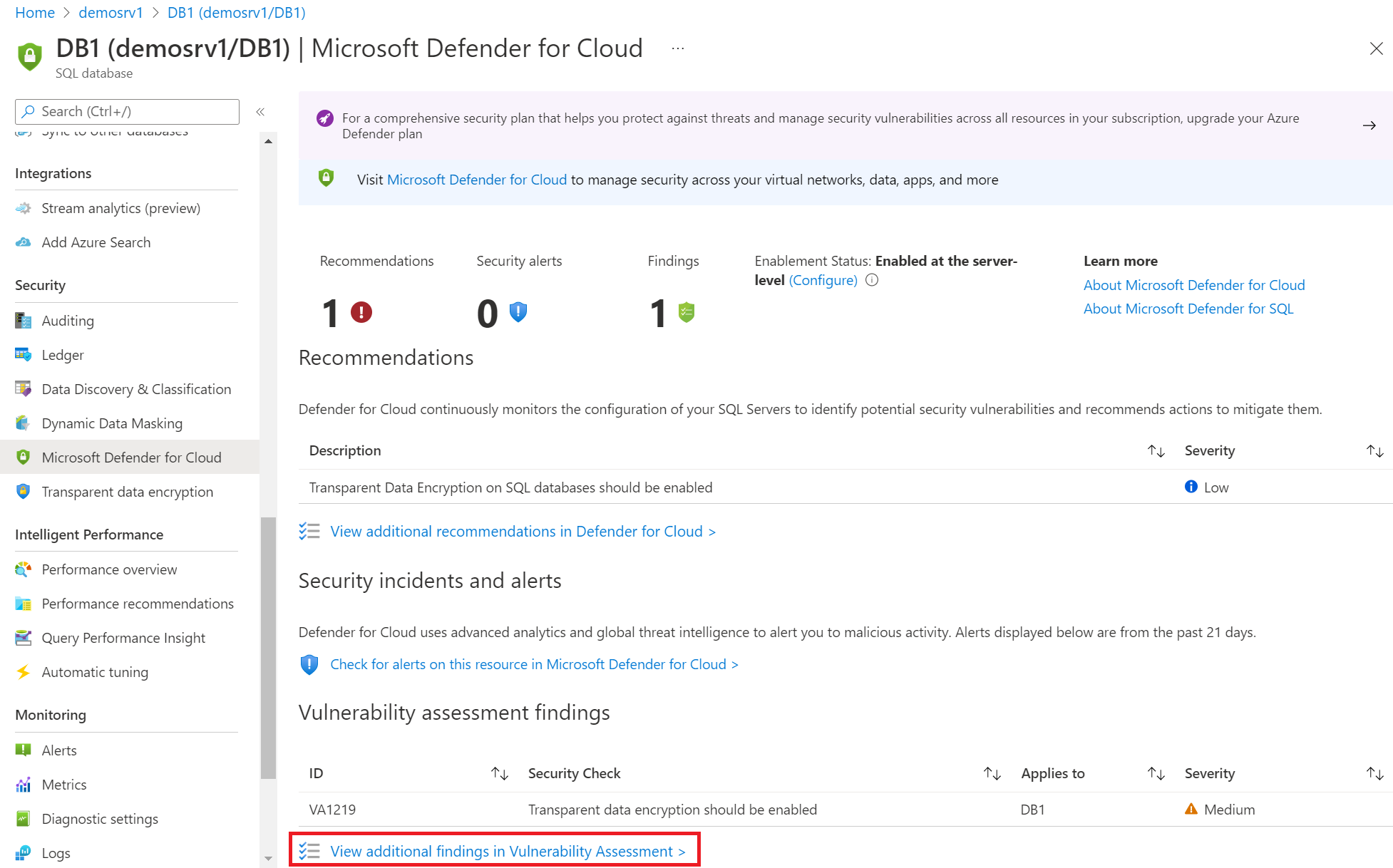

Na página do recurso do Defender para Nuvem selecione Exibir as descobertas adicionais da Avaliação de Vulnerabilidade a fim de acessar os resultados dos exames anteriores.

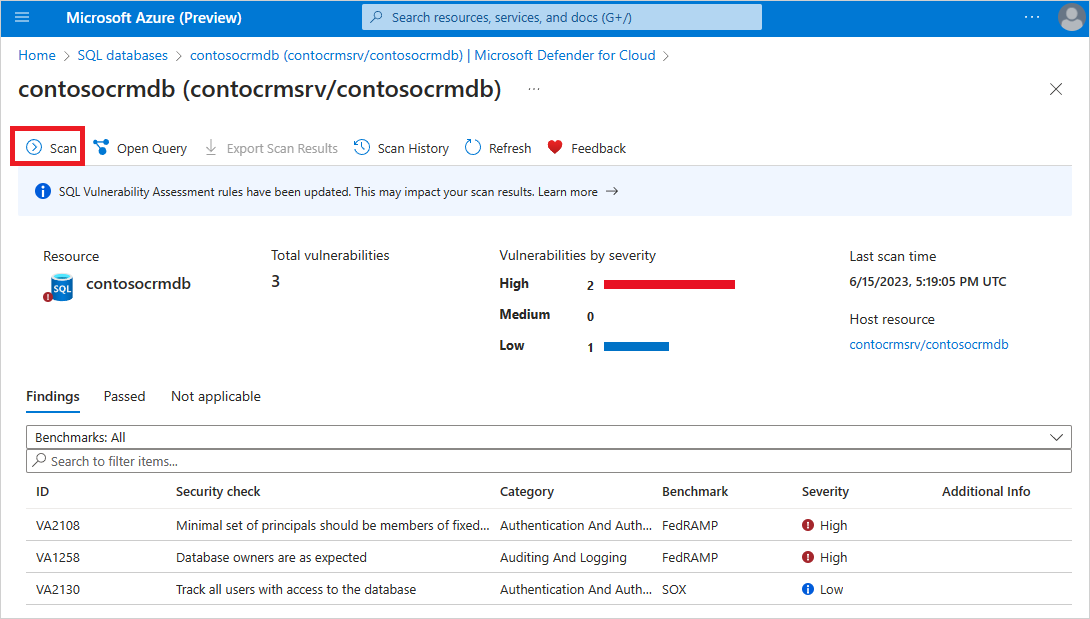

Para executar uma verificação sob demanda para verificar se há vulnerabilidades no banco de dados, selecione Examinar na barra de ferramentas:

Observação

A verificação é leve e segura. Ela leva alguns segundos para ser executada e é integralmente somente leitura. Ela não faz nenhuma alteração no banco de dados.

Corrigir vulnerabilidades

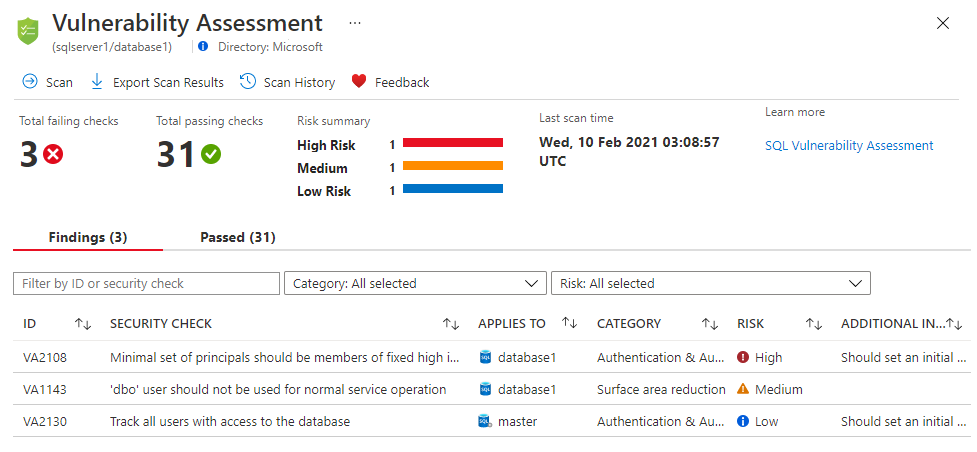

Quando uma verificação de vulnerabilidade é concluída, o relatório é exibido no portal do Azure. O relatório apresenta:

- Uma visão geral do estado de segurança

- O número de problemas encontrados

- Um resumo por gravidade dos riscos

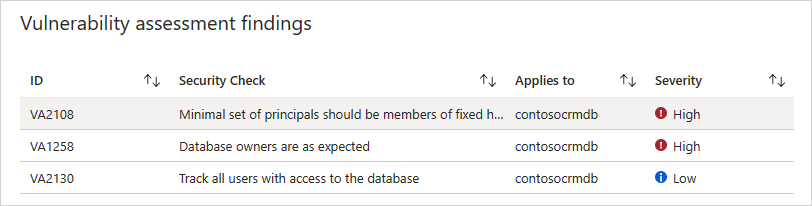

- Uma lista das descobertas para investigações adicionais

Para corrigir as vulnerabilidades descobertas:

Examine e determine quais resultados no relatório são problemas de segurança verdadeiros para o seu ambiente.

Selecione cada resultado com falha para entender o impacto e por que a verificação de segurança falhou.

Dica

A página de detalhes de conclusões inclui informações de correção acionáveis que explicam como resolver o problema.

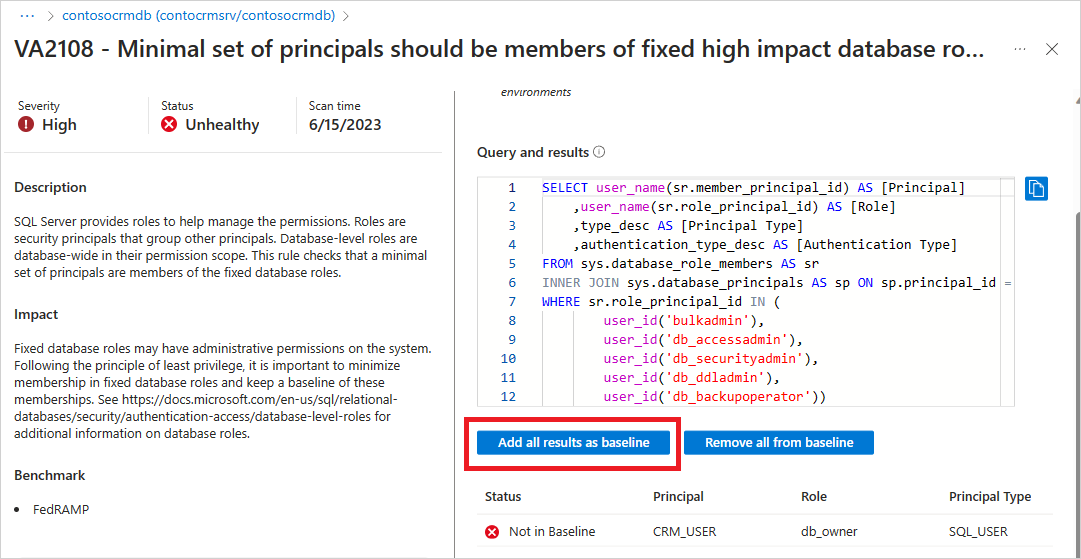

Ao examinar os resultados da avaliação, marque resultados específicos como sendo uma linha de base aceitável em seu ambiente. A linha de base é essencialmente uma personalização de como os resultados são relatados. Os resultados que correspondem à linha de base serão considerados ao passar nas verificações posteriores. Depois de estabelecer a linha de base do estado de segurança, a ferramenta de avaliação de vulnerabilidade só relata desvios do estado da linha de base. Dessa forma, é possível concentrar a atenção nos problemas relevantes.

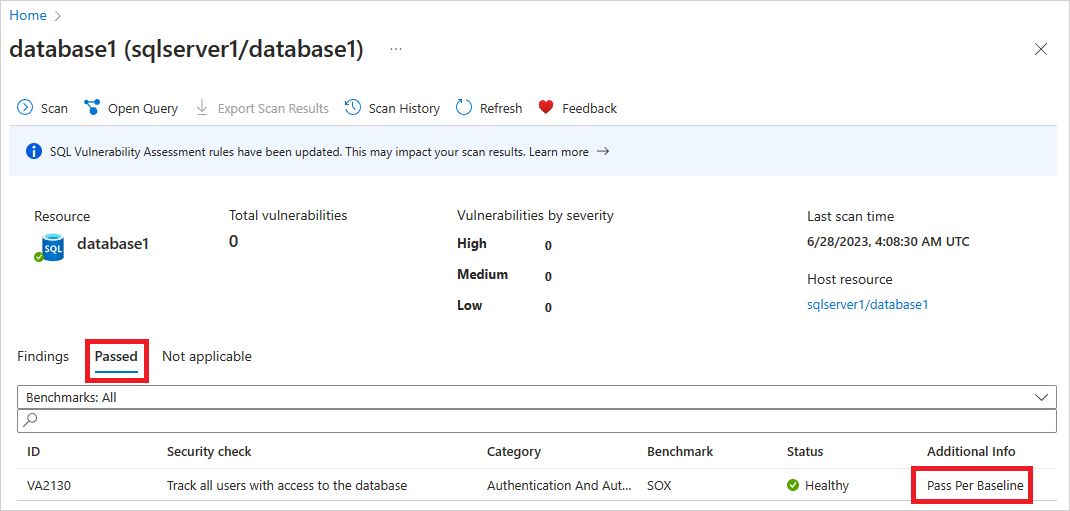

Todas as descobertas que adicionou à linha de base serão exibidas agora como Passadas com uma indicação de que elas passaram devido às alterações de linha de base. Não é necessário executar outra verificação para que a linha de base entre em vigor.

A avaliação de vulnerabilidades agora pode ser usada para monitorar se o banco de dados mantém um alto nível de segurança em todos os momentos e se as políticas organizacionais são atendidas.

Próximas etapas

- Saiba mais sobre o Microsoft Defender para SQL do Azure.

- Saiba mais sobre descoberta e classificação de dados.

- Saiba mais sobre em armazenar os resultados da verificação de avaliação de vulnerabilidade em uma conta de armazenamento acessível por trás de firewalls e VNets.