Pré-requisitos do sistema de arquivos do Azure Managed Lustre

Este artigo explica os pré-requisitos que você deve configurar antes de criar um sistema de arquivos do Azure Managed Lustre.

- Pré-requisitos de rede

- Pré-requisitos de integração de blob (opcional)

Pré-requisitos de rede

Os sistemas de arquivos do Lustre Gerenciados do Azure existem em uma sub-rede de rede virtual. A sub-rede contém o Serviço do Lustre Gerenciado (MGS) e manipula todas as interações do cliente com o cluster Lustre virtual.

Você não pode mover um sistema de arquivos de uma rede ou sub-rede para outra depois de criar o sistema de arquivos.

O Lustre Gerenciado do Azure aceita apenas endereços IPv4. Não há suporte para o IPv6.

Requisitos de tamanho de rede

O tamanho da sub-rede de que você precisa depende do tamanho do sistema de arquivos que você cria. A tabela a seguir fornece uma estimativa aproximada do tamanho mínimo da sub-rede para sistemas de arquivos do Lustre Gerenciados do Azure de tamanhos diferentes.

| Capacidade de armazenamento | Valor de prefixo CIDR recomendado |

|---|---|

| 4 TiB a 16 TiB | /27 ou maior |

| 20 TiB a 40 TiB | /26 ou maior |

| 44 TiB a 92 TiB | /25 ou maior |

| 96 TiB a 196 TiB | /24 ou maior |

| 200 TiB a 400 TiB | /23 ou maior |

Outras considerações sobre o tamanho da rede

Ao planejar sua rede virtual e sub-rede, leve em conta os requisitos de quaisquer outros serviços que você deseja localizar na sub-rede ou rede virtual do Azure Managed Lustre.

Se você estiver usando um cluster do AKS (Serviço de Kubernetes do Azure) com o sistema de arquivos do Azure Managed Lustre, poderá localizar o cluster do AKS na mesma sub-rede que o sistema de arquivos. Nesse caso, você deve fornecer endereços IP suficientes para os nós e pods do AKS, além do espaço de endereço para o sistema de arquivos Lustre. Se você usar mais de um cluster do AKS na rede virtual, verifique se a rede virtual tem capacidade suficiente para todos os recursos em todos os clusters. Para saber mais sobre estratégias de rede para o Lustre Gerenciado do Azure e o AKS, consulte Acesso à sub-rede do AKS.

Se você planeja usar outro recurso para hospedar suas VMs de computação na mesma rede virtual, verifique os requisitos para esse processo antes de criar a rede virtual e a sub-rede para o sistema Azure Managed Lustre. Ao planejar vários clusters na mesma sub-rede, é necessário usar um espaço de endereço grande o suficiente para acomodar os requisitos totais de todos os clusters.

Acesso e permissões de sub-rede

Por padrão, nenhuma alteração específica precisa ser feita para habilitar o Lustre Gerenciado do Azure. Se o ambiente incluir políticas de segurança ou de rede restritas, as seguintes diretrizes deverão ser consideradas:

| Tipo de acesso | Configurações de rede necessárias |

|---|---|

| Acesso DNS | Use o servidor DNS baseado no Azure padrão. |

| Acesso entre hosts na sub-rede do Lustre Gerenciado do Azure | Permita acesso de entrada e saída entre hosts na sub-rede do Lustre Gerenciado do Azure. Por exemplo, o acesso à porta TCP 22 (SSH) é necessário para a implantação do cluster. |

| Acesso ao serviço de nuvem do Azure | Configure seu grupo de segurança de rede para permitir que o sistema de arquivos Lustre Gerenciado do Azure acesse os serviços de nuvem do Azure de dentro da sub-rede do Lustre Gerenciado do Azure. Adicione uma regra de segurança de saída com as seguintes propriedades: - Porta: Qualquer - Protocolo: Qualquer - Fonte:: Rede Virtual - Destino: Marca de serviço "AzureCloud" - Ação: Permitir Observação: Configurar o Serviço de Nuvem do Azure também habilita a configuração necessária do Serviço Fila do Azure. Para obter mais informações, confira Marcas de serviço de rede virtual. |

| Acesso ao Lustre (Portas TCP 988, 1019-1023) |

Seu grupo de segurança de rede deve permitir o tráfego de entrada e saída para a porta TCP 988 e o intervalo de portas TCP 1019-1023. Essas regras precisam ser permitidas entre hosts na sub-rede do Lustre Gerenciado do Azure, bem como entre as sub-redes de clientes e a sub-rede do Lustre Gerenciado do Azure. Nenhum outro serviço pode reservar ou usar essas portas em seus clientes Lustre. As regras 65000 AllowVnetInBound e 65000 AllowVnetOutBound padrão atendem a esse requisito. |

Para obter diretrizes detalhadas sobre como configurar um grupo de segurança de rede para sistemas de arquivos do Lustre Gerenciado do Azure, consulte Criar e configurar um grupo de segurança de rede.

Limitações conhecidas

As seguintes limitações conhecidas se aplicam às configurações de rede virtual para sistemas de arquivos do Azure Managed Lustre:

- Os recursos do Azure Managed Lustre e do Azure NetApp Files não podem compartilhar uma sub-rede. Se você usar o serviço Azure NetApp Files, deverá criar seu sistema de arquivos do Lustre Gerenciado do Azure em uma sub-rede separada. A implantação falhará se você tentar criar um sistema de arquivos do Azure Managed Lustre em uma sub-rede que contenha ou contenha recursos do Azure NetApp Files.

- Se você usar o

ypbinddaemon em seus clientes para manter as informações de ligação dos Serviços de Informações de Rede (NIS), deverá garantir queypbindnão reserve a porta 988. Você pode ajustar manualmente as portas queypbindreserva, ou garantir que a infraestrutura de inicialização do sistema inicie a montagem do cliente do Lustre antes de iniciarypbind.

Observação

Depois de criar o sistema de arquivos do Lustre Gerenciado do Azure, várias novas interfaces de rede aparecem no grupo de recursos do sistema de arquivos. Seus nomes começam com amlfs e terminam com -snic. Não altere nenhuma configuração nessas interfaces. Especificamente, deixe o valor padrão, habilitado, para a configuração Rede acelerada. Desabilitar a rede acelerada nessas interfaces de rede degrada o desempenho do sistema de arquivos.

Pré-requisitos de integração de blob (opcional)

Se você planeja integrar seu sistema de arquivos do Lustre Gerenciado do Azure ao Armazenamento de Blobs do Azure, conclua os pré-requisitos a seguir antes de criar seu sistema de arquivos.

Para saber mais sobre a integração de blobs, consulte Usar o Armazenamento de Blobs do Azure com um sistema de arquivos do Lustre Gerenciado do Azure.

O Lustre Gerenciado do Azure funciona com contas de armazenamento que têm namespace hierárquico habilitado e contas de armazenamento com um namespace não hierárquico ou simples. As seguintes pequenas diferenças se aplicam:

- Para uma conta de armazenamento com namespace hierárquico habilitado, o Azure Managed Lustre lê atributos POSIX do cabeçalho do blob.

- Para uma conta de armazenamento que não tem o namespace hierárquico habilitado, o Azure Managed Lustre lê atributos POSIX dos metadados do blob. Um arquivo separado e vazio com o mesmo nome que o conteúdo do contêiner de blob é criado para manter os metadados. Esse arquivo é um irmão do diretório de dados real no sistema de arquivos do Azure Managed Lustre.

Para integrar o Armazenamento de Blobs do Azure ao sistema de arquivos do Lustre Gerenciado do Azure, você deve criar ou configurar os seguintes recursos antes de criar o sistema de arquivos:

Conta de armazenamento

Você deve criar uma conta de armazenamento ou usar uma existente. A conta de armazenamento deve ter as seguintes configurações:

- Tipo de conta – um tipo de conta de armazenamento compatível. Para saber mais, consulte Tipos de conta de armazenamento com suporte.

- Funções de acesso – atribuições de função que permitem que o sistema de Lustre Gerenciado do Azure modifique os dados. Para saber mais, consulte Funções de acesso necessárias.

- Chaves de acesso – a conta de armazenamento deve ter a configuração de acesso da chave de conta de armazenamento definida como Habilitada.

Tipos de conta de armazenamento suportados

Os seguintes tipos de conta de armazenamento podem ser usados com sistemas de arquivos do Lustre Gerenciado do Azure:

| Tipo de conta de armazenamento | Redundância |

|---|---|

| Standard | Armazenamento com redundância local (LRS), armazenamento com redundância geográfica (GRS) Armazenamento com redundância de zona (ZRS), armazenamento com redundância geográfica de acesso de leitura (RAGRS), armazenamento com redundância de zona geográfica (GZRS), armazenamento com redundância de zona geográfica de acesso de leitura (RA-GZRS) |

| Premium – Blob de blocos | LRS, ZRS |

Para obter mais informações sobre tipos de conta de armazenamento, consulte Tipos de contas de armazenamento.

Funções de acesso para integração de blob

O Lustre Gerenciado do Azure precisa de autorização para acessar sua conta de armazenamento. Use o Controle de acesso baseado em função do Azure (RBAC do Azure) para dar ao sistema de arquivos acesso ao armazenamento de blobs.

Um proprietário de conta de armazenamento deve adicionar essas funções antes de criar o sistema de arquivos:

Importante

Você deve adicionar essas funções antes de criar seu sistema de arquivos do Azure Managed Lustre. Se o sistema de arquivos não puder acessar o contêiner de blobs, a criação do sistema de arquivos falhará. A validação executada antes da criação do sistema de arquivos não pode detectar problemas de permissão de acesso ao contêiner. Pode levar até cinco minutos para que as configurações de função se propaguem pelo ambiente do Azure.

Para adicionar as funções para o Provedor de Recursos do HPC Cache da entidade de serviço, siga essas etapas:

- Navegue pela conta de armazenamento e selecione Controle de acesso (IAM) no painel de navegação esquerdo.

- Selecione Adicionar>Adicionar atribuição de função para abrir a página Adicionar atribuição de função.

- Atribua a função.

- Adicione o Provedor de Recursos do HPC Cache a essa função.

Dica

Se você não conseguir encontrar o Provedor de Recursos do HPC Cache, pesquise por storagecache. Provedor de Recursos storagecache era o nome da entidade de serviço antes da disponibilidade geral do produto.

- Repita as etapas 3 e 4 para adicionar cada função.

Para ver as etapas detalhadas, confira Atribuir funções do Azure usando o portal do Azure.

Contêineres de blob

Você deve ter dois contêineres de blob separados na mesma conta de armazenamento, que são usados para as seguintes finalidades:

- Contêiner de dados: Um contêiner de blob na conta de armazenamento que contém os arquivos que você deseja usar no sistema de arquivos do Lustre Gerenciado do Azure.

- Contêiner de registro: um segundo contêiner para logs de importação/exportação na conta de armazenamento. Você deve armazenar os logs em um contêiner diferente do contêiner de dados.

Observação

Você pode adicionar arquivos ao sistema de arquivos posteriormente de clientes. No entanto, os arquivos adicionados ao contêiner de blob original após a criação do sistema de arquivos não serão importados para o sistema de arquivos do Lustre Gerenciado do Azure, a menos que você crie um trabalho de importação.

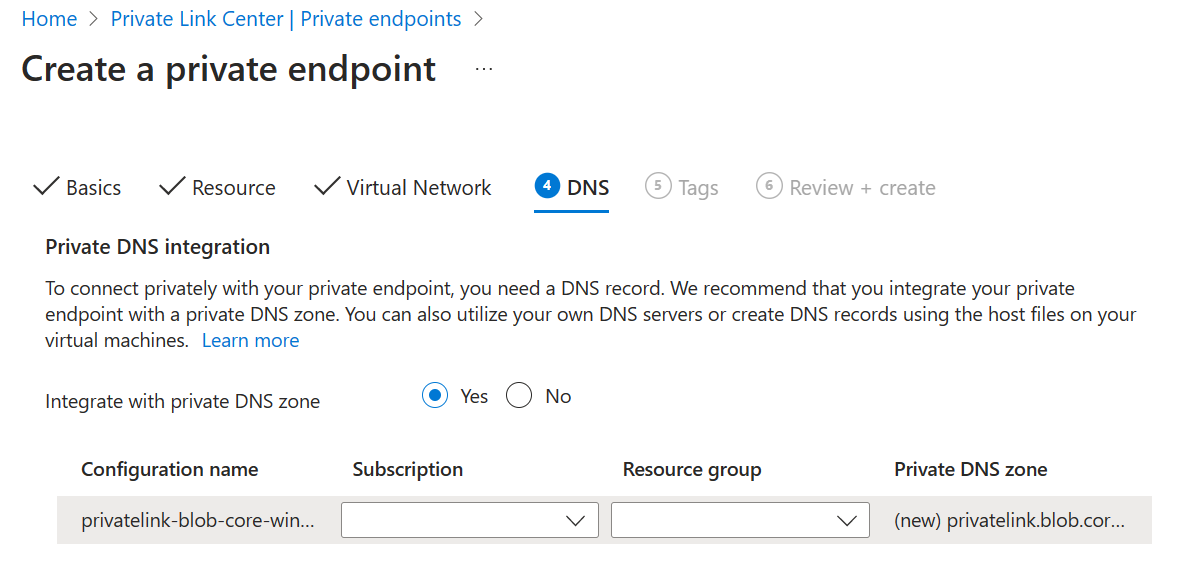

Pontos de extremidade privados (opcional)

Se você estiver usando um ponto de extremidade privado com sua configuração de blob, para garantir que o Azure Managed Lustre possa resolver o nome da SA, você deverá habilitar a configuração de ponto de extremidade privado Integrar com a Zona DNS privada durante a criação de um novo ponto de extremidade.

- Integrar com zona DNS privada: deve ser definido como Sim.