Implantar um Hybrid Runbook Worker do Usuário do Windows ou do Linux com base em extensão na Automação do Azure

A integração baseada em extensão é apenas para Hybrid Runbook Workers do Usuário. Este artigo descreve como implantar um Hybrid Runbook Worker do usuário em um computador Windows ou Linux, como remover o Worker e como remover um grupo de Hybrid Runbook Workers.

Para integração de Hybrid Runbook Workers do Sistema, confira Implantar um Hybrid Runbook Worker do Windows com base em agente na Automação ou Implantar um Hybrid Runbook Worker do Linux com base em agente na Automação.

Você pode usar o recurso Hybrid Runbook Worker do usuário da Automação do Azure para executar runbooks diretamente em um computador Azure ou não-Azure, incluindo servidores habilitados para Azure Arc, VMware vSphere habilitado para Arc e SCVMM habilitado para Arc. No computador ou servidor que está hospedando a função, você pode executar runbooks diretamente nele e em recursos no ambiente para gerenciar esses recursos locais. A Automação do Azure armazena e gerencia runbooks e os entrega a um ou mais computadores escolhidos. Depois de implantar com êxito um trabalhador de runbook, revise Executar runbooks em um Hybrid Runbook Worker para saber como configurar seus runbooks para automatizar processos em seu datacenter local ou em outro ambiente de nuvem.

Observação

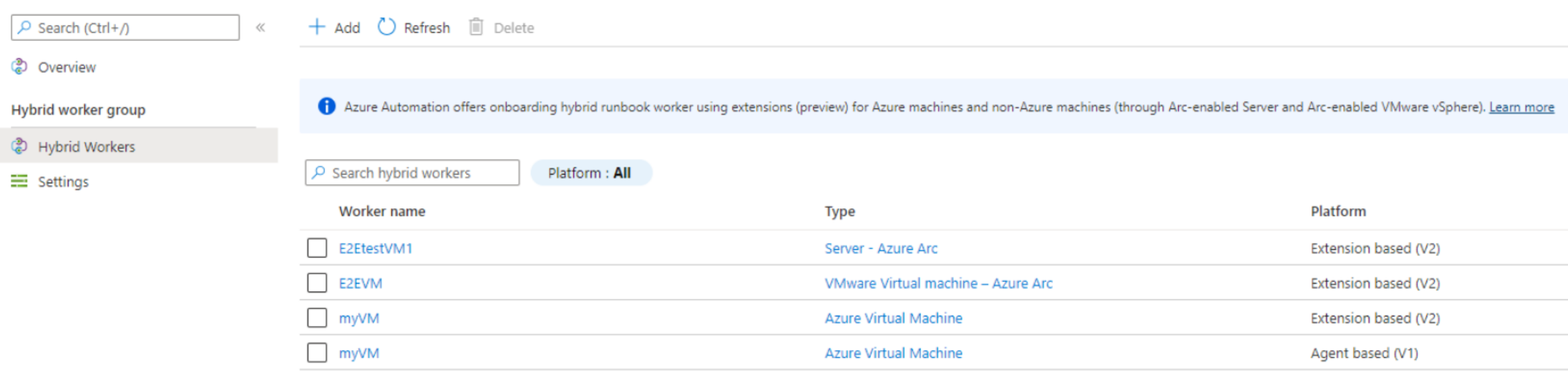

Um Hybrid Worker pode existir em conjunto com ambas as plataformas: Com base em agente (V1) e Com base em extensão (V2). Se você instalar a opção Com base em Extensão (V2) em um Hybrid Worker que já execute o Com base em agente (V1), verá duas entradas do Hybrid Runbook Worker no grupo. Um com a plataforma Com base em extensão (V2) e o outro Com base em Agente (V1). Saiba mais.

Pré-requisitos

Requisitos mínimos do computador

- Dois núcleos

- 4 GB de RAM

- Computadores que não são do Azure precisam ter o agente do Azure Connected Machine instalado. Para instalar o

AzureConnectedMachineAgent, confira Conectar computadores híbridos ao Azure a partir do portal do Microsoft Azure para servidores habilitados para Arc. Consulte Instalar o agente Arc para VMs VMware habilitadas para Arc para habilitar o gerenciamento de convidados para VMs VMware vSphere habilitadas para Arc e instalar o Agente Arc para SCVMM habilitado para Arc para habilitar o gerenciamento de convidados para VMs SCVMM habilitadas para Arc. - A identidade gerenciada atribuída pelo sistema deve estar ativada na máquina virtual Azure, no servidor habilitado para Arc, na VM VMware vSphere habilitada para Arc ou na VM SCVMM habilitada para Arc. Se a identidade gerenciada atribuída pelo sistema não estiver habilitada, ela será habilitada como parte do processo de adição.

Sistemas operacionais compatíveis

| Windows (x64) | Linux (x64) |

|---|---|

| ● Windows Server 2022 (incluindo Server Core) ● Windows Server 2019 (incluindo Server Core) ● Windows Server 2016, versão 1709 e 1803 (exceto o Server Core) ● Windows Server 2012, 2012 R2 (exceto o Server Core) ● Windows 10 Enterprise (incluindo de várias sessões) e Pro |

● Debian GNU/Linux 8, 9, 10 e 11 ● Ubuntu 18.04 LTS, 20.04 LTS e 22.04 LTS ● SUSE Linux Enterprise Server 15.2 e 15.3 ● Servidor Red Hat Enterprise Linux 7, 8 e 9 ● Servidor SUSE Linux Enterprise (SLES) 15 ● Rocky Linux 9 ● Oracle Linux 7 e 8 A extensão Hybrid Worker seguiria as linhas de tempo de suporte do fornecedor do sistema operacional. |

Outros requisitos

| Windows (x64) | Linux (x64) |

|---|---|

| Windows PowerShell 5.1 ou posterior (baixe o WMF 5.1). Não há suporte para o PowerShell Core. | A proteção do Linux não pode estar habilitada. |

| .NET Framework 4.6.2 ou posterior. |

Requisitos de pacote para Linux

| Pacote necessário | Descrição | Versão mínima |

|---|---|---|

| Glibc | Biblioteca GNU C | 2.5-12 |

| Openssl | Bibliotecas OpenSSL | 1.0 (há suporte para TLS 1.1 e TLS 1.2) |

| Curl | cliente Web cURL | 7.15.5 |

| Python-ctypes | Biblioteca de funções estrangeiras para Python | Python 2. x ou Python 3. x são necessários |

| PAM | Módulos de autenticação conectáveis |

| Pacotes opcionais | Descrição | Versão mínima |

|---|---|---|

| PowerShell Core | Para executar runbooks do PowerShell, é necessário ter o PowerShell Core instalado. Para ver as instruções, confira Instalar o PowerShell Core no Linux. | 6.0.0 |

Observação

Atualmente, não há suporte no Hybrid Runbook Worker para VMSS (Conjuntos de Dimensionamento de Máquinas Virtuais).

É altamente recomendável que você nunca configure a extensão Hybrid Worker em um controlador de domínio de hospedagem de máquina virtual. As práticas recomendadas de segurança não aconselham essa configuração devido à natureza de alto risco de expor controladores de domínio a possíveis vetores de ataque por meio de trabalhos de Automação do Azure. Os controladores de domínio devem ser altamente protegidos e isolados de serviços não essenciais para impedir o acesso não autorizado e manter a integridade do ambiente de ADDS (Active Directory Domain Services).

Permissões para credenciais do Hybrid Worker

Se o Hybrid Worker baseado em extensão estiver usando credenciais personalizadas do Hybrid Worker, verifique se as permissões de pasta a seguir foram atribuídas ao usuário personalizado para evitar que trabalhos sejam suspensos.

| Tipo de recurso | Permissões de pasta |

|---|---|

| VM do Azure | C:\Packages\Plugins\Microsoft. Azure.Automation.HybridWorker.HybridWorkerForWindows (leitura e execução) |

| Servidores habilitados para o Arc | C:\ProgramData\AzureConnectedMachineAgent\Tokens (leitura) C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (leitura e execução). |

Observação

Quando um sistema tem um UAC/LUA implementado, as permissões precisam ser concedidas diretamente e não por meio de uma filiação a um grupo. Saiba mais.

Requisitos de rede

Uso do servidor proxy

Se você usar um servidor proxy para comunicação entre o agente da Automação do Azure e os computadores executando o Hybrid Runbook Worker com base em extensão, verifique se os recursos apropriados estão acessíveis. O tempo limite para solicitações dos serviços Hybrid Runbook Worker e Automação é de 30 segundos. Após três tentativas, a solicitação falha.

Observação

Para VMs do Azure e servidores habilitados para Arc, você pode definir as configurações de proxy usando cmdlets ou API do PowerShell. Atualmente, isso não é compatível com VMs VMware vSphere habilitadas para Arc.

Para instalar a extensão com cmdlets:

Colete os detalhes da conta de automação com a chamada à API abaixo.

GET https://westcentralus.management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Automation/automationAccounts/{automationAccountName}?api-version=2021-06-22A chamada à API fornecerá o valor com a chave:

AutomationHybridServiceUrl. Use a URL na próxima etapa para habilitar a extensão na VM.Execute o cmdlet do PowerShell a seguir (módulo necessário: Az.Compute) para instalar a extensão Hybrid Worker na VM. Use a

properties.automationHybridServiceUrlque a chamada à API acima forneceu

Configurações do servidor proxy

$settings = @{

"AutomationAccountURL" = "<registrationurl>";

"ProxySettings" = @{

"ProxyServer" = "<ipaddress>:<port>";

"UserName"="test";

}

};

$protectedsettings = @{

"ProxyPassword" = "password";

};

VMs do Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -ProtectedSettings $protectedsettings -EnableAutomaticUpgrade $true/$false

VMs habilitadas para Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -ProtectedSetting $protectedsettings -NoWait -EnableAutomaticUpgrade

Uso de firewall

Se você usar um firewall para restringir o acesso à Internet, precisará configurar o firewall para permitir o acesso. A porta e as URLs a seguir são necessárias para o Hybrid Runbook Worker e para o State Configuration da Automação para se comunicar com a Automação do Azure.

| Propriedade | Descrição |

|---|---|

| Porta | 443 para acesso à Internet de saída |

| URL global | *.azure-automation.net |

| URL global do US Gov – Virgínia | *.Azure automation.us |

Limite de cota de CPU

Há um limite de cota de CPU de 25% ao configurar o Hybrid Runbook Worker do Linux baseado em extensão. Esse limite não existe para o Hybrid Runbook Worker do Windows.

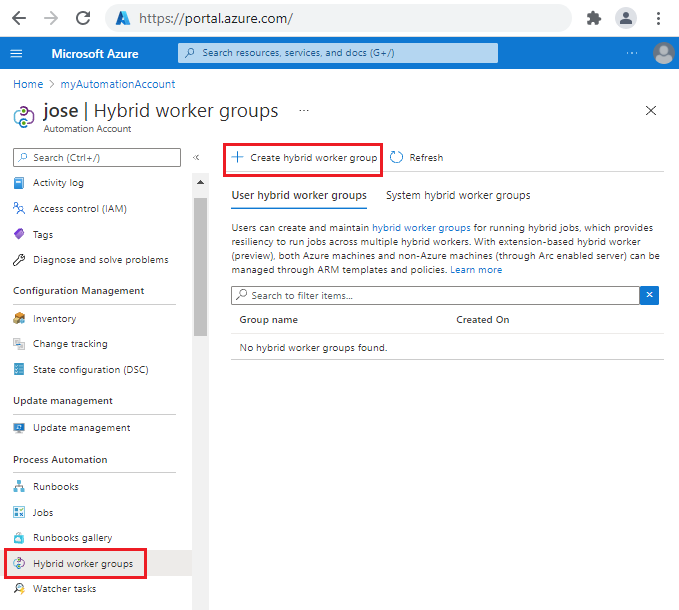

Criar grupo de Hybrid Workers

Para criar um grupo de Hybrid Workers no portal do Azure, siga estas etapas:

Entre no portal do Azure.

Acesse sua conta da Automação.

Em Automação de Processo, selecione Grupos do Hybrid worker.

Selecione + Criar grupo de Hybrid Workers.

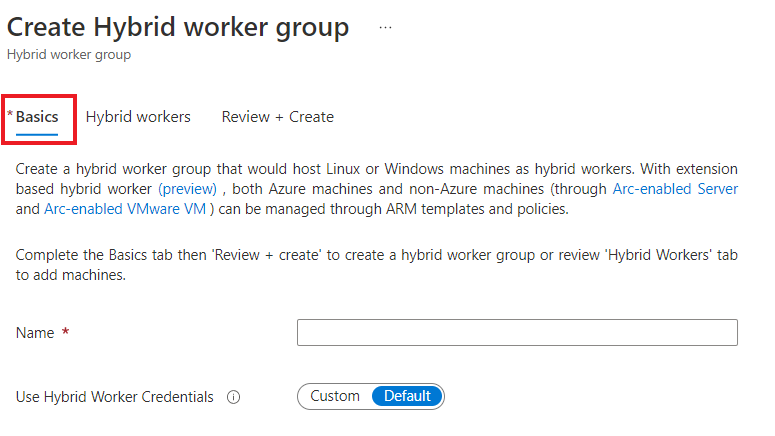

Na guia Noções básicas, na caixa de texto Nome, insira um nome para o grupo de Hybrid Workers.

Para a opção Usar credenciais do Hybrid Worker :

- Caso você selecione Padrão, a extensão híbrida é instalada com a conta do sistema local.

- Caso você selecione Personalizado, escolha o ativo de credencial na lista suspensa.

Selecione Avançar para avançar para a guia Hybrid Workers. Você pode selecionar máquinas virtuais do Azure, servidores habilitados para Azure Arc, VMware vSphere habilitado para Arc do Azure e SCVMM habilitado para Arc a serem adicionados a esse grupo Hybrid Workers. Se você não selecionar nenhum computador, um grupo de Hybrid Workers vazio será criado. Você ainda pode adicionar computadores mais tarde.

Selecione Adicionar computadores para acessar a página Adicionar computadores como Hybrid Workers. Você só verá computadores que não fazem parte de nenhum outro grupo de Hybrid Workers.

Marque a caixa de seleção ao lado dos computadores que você deseja adicionar ao grupo de Hybrid Workers. Se você não vir seu computador não Azure listado, verifique se o Azure Arc Connected Machine Agent está instalado no computador.

Selecione Adicionar.

Selecione Avançar para acessar a guia Examinar + Criar.

Selecione Criar.

A extensão de trabalho híbrido é instalada no computador e o Hybrid Worker é registrado no grupo de Hybrid Workers. A adição de um Hybrid Worker ao grupo ocorre imediatamente, enquanto a instalação da extensão pode levar alguns minutos. Selecione Atualizar para ver o novo grupo. Selecione o nome do grupo para ver os detalhes do Hybrid Worker.

Observação

Se um computador selecionado já fizer parte de um grupo de Hybrid Workers, ele não será adicionado a outro.

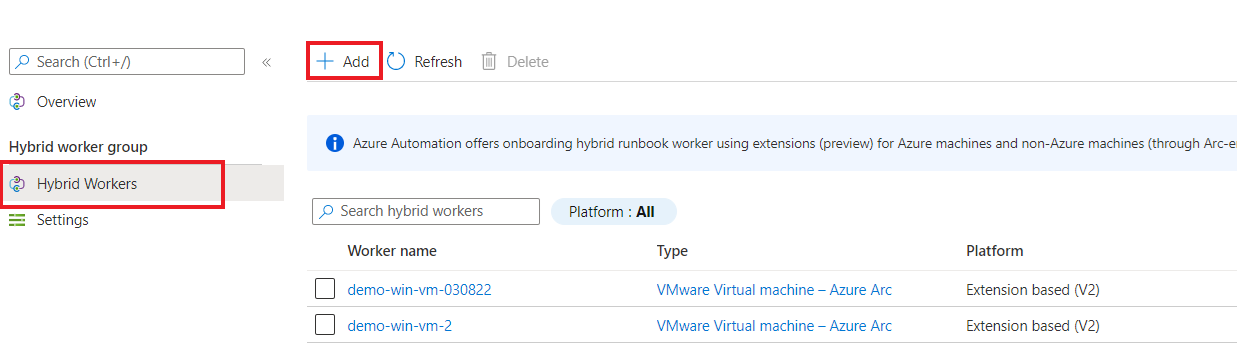

Adicionar um computador a um grupo de Hybrid Workers

Você também pode adicionar computadores a um grupo de Hybrid Workers existente.

Em Automação de Processo, selecione Grupos de Hybrid Workers e o seu grupo de Hybrid Workers existente para acessar a página Grupo de Hybrid Workers.

Em Grupo de Hybrid Workers, selecione Hybrid Workers.

Selecione + Adicionar para acessar a página Adicionar computadores como hybrid workers. Você só verá computadores que não fazem parte de nenhum outro grupo de Hybrid Workers.

Marque a caixa de seleção ao lado dos computadores que você deseja adicionar ao grupo de Hybrid Workers.

Se você não vir seu computador não Azure listado, verifique se o Azure Arc Connected Machine Agent está instalado no computador. Para instalar o

AzureConnectedMachineAgentveja Conectar máquinas híbridas ao Azure a partir do portal do Azure para servidores habilitados para Arc. Consulte Instalar o agente Arc para VMs habilitadas para Arc para habilitar o gerenciamento de convidados para a VMware vSphere habilitada para Arc e Instalar o agente Arc para a SCVMM habilitada para Arc para habilitar o gerenciamento de convidados para VMs SCVMM habilitadas para Arc.Selecione Adicionar para adicionar o computador ao grupo.

Depois de adicionar, você poderá ver o tipo de computador como Máquina Virtual do Azure, Computador - Azure Arc, Computador - Azure Arc (VMware) ou Computador - Azure Arc SCVMM. O campo Plataforma mostra o trabalho como Com base em agente (V1) e Com base em extensão (V2).

Migrar um agente existente com base nos Hybrid Workers baseados em extensão

Para utilizar os benefícios dos Hybrid Workers baseados em extensão, você deve migrar todos os Hybrid Workers do Usuário baseados em agente existentes para Workers baseados em extensão. Um computador Hybrid Worker pode existir em conjunto nas plataformas Com base em agente (V1) e Com base em extensão (V2). A instalação baseada em extensão não afeta a instalação ou o gerenciamento de um Worker baseado em agente.

Para instalar a extensão do Hybrid Worker em um hybrid worker baseado em agente existente, certifique-se de que os pré-requisitos tenham sido cumpridos antes de seguir essas etapas:

- Em Automação de Processo, selecione Grupos de Hybrid Workers e selecione o seu grupo de Hybrid Workers existente para acessar a página Grupo de Hybrid Workers.

- Em Grupo de Hybrid Workers, selecione Hybrid Workers>+ Adicionar para ir para a página Adicionar computadores como Hybrid Worker.

- Marque a caixa de seleção ao lado do Hybrid Worker V1 (baseado em Agente) existente.

- Selecione Adicionar para acrescentar o computador ao grupo.

A coluna Plataforma mostra o mesmo Hybrid Worker que o V1 (baseado em agente) e V2 (baseado em extensão). Depois de ter certeza da experiência e do uso do Hybrid Worker baseado em extensão, você pode remover o Worker baseado em agente.

Para a migração em escala de vários Hybrid Workers baseados em Agente, você também pode usar outros canais, como Bicep, modelos do ARM, cmdlets do PowerShell, API REST e CLI do Azure.

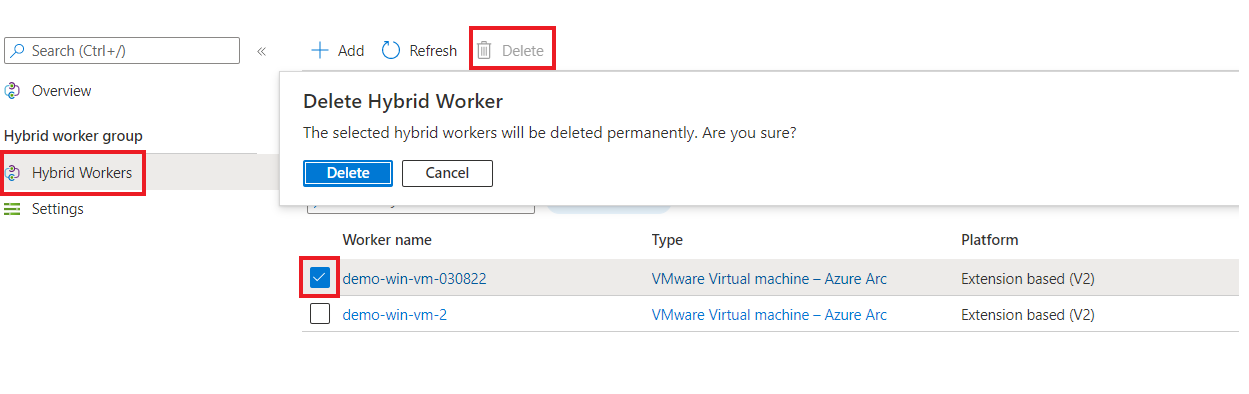

Excluir um Hybrid Runbook Worker

Você pode excluir o Hybrid Runbook Worker do portal.

Em Automação de Processo, selecione Grupos de Hybrid Workers e o seu grupo de Hybrid Workers para acessar a página Grupo de Hybrid Workers.

Em Grupo de Hybrid Workers, selecione Hybrid Workers.

Marque a caixa de seleção ao lado dos computadores que você deseja excluir do grupo de Hybrid Workers.

Selecione Excluir.

Você verá um aviso em uma caixa de diálogo Excluir Hybrid Worker de que o Hybrid Worker selecionado seria excluído permanentemente. Selecione Excluir. Essa operação excluirá a extensão do trabalho Com base em extensão (V2) ou removerá a entrada Com base em Agente (V1) do portal. No entanto, isso torna o Hybrid Worker obsoleto na VM. Para desinstalar o agente manualmente, confira Desinstalar agente.

Observação

- Um Hybrid Worker pode existir em conjunto com ambas as plataformas: Com base em agente (V1) e Com base em extensão (V2). Se você instalar a opção Com base em Extensão (V2) em um Hybrid Worker que já execute o Com base em agente (V1), verá duas entradas do Hybrid Runbook Worker no grupo. Um com a plataforma Com base em extensão (V2) e o outro Com base em Agente (V1).

- Depois que você desabilitar o Link Privado na sua conta de Automação, poderão ser necessários até 60 minutos para remover o Hybrid Runbook Worker.

- As configurações de proxy do Hybrid Runbook Worker podem ser excluídas de HKLM\SOFTWARE\Microsoft\Azure\HybridWorker\Parameters, "URL do Proxy de Conexão Http".

- Um Hybrid Worker pode existir em conjunto com ambas as plataformas: Com base em agente (V1) e Com base em extensão (V2). Se você instalar a opção Com base em Extensão (V2) em um Hybrid Worker que já execute o Com base em agente (V1), verá duas entradas do Hybrid Runbook Worker no grupo. Um com a plataforma Com base em extensão (V2) e o outro Com base em Agente (V1).

Excluir um grupo de Hybrid Runbook Workers

Você pode excluir um grupo de Hybrid Runbook Workers vazio no portal.

Em Automação de Processo, selecione Grupos de Hybrid Workers e o seu grupo de Hybrid Workers para acessar a página Grupo de Hybrid Workers.

Selecione Excluir.

Uma mensagem de aviso é exibida para remover todos os computadores que são definidos como Hybrid Workers no grupo de trabalho híbrido. Se já houver um trabalho adicionado ao grupo, você precisará primeiro excluir esse trabalho.

Selecione Sim.

O grupo de Hybrid Workers será excluído.

Atualização automática da extensão

A extensão Hybrid Worker dá suporte à Atualização automática de versões secundárias por padrão. É recomendável habilitar atualizações automáticas para aproveitar as atualizações de segurança ou de recursos sem a sobrecarga manual. No entanto, para impedir que a extensão seja atualizada automaticamente (por exemplo, se houver uma janela de alteração estrita e só puder ser atualizada em um momento específico), você poderá recusar esse recurso definindo a enableAutomaticUpgradepropriedade em ARM, modelo do Bicep, cmdlets do PowerShell como false. Defina a mesma propriedade como true sempre que quiser habilitar a atualização automática novamente.

$extensionType = "HybridWorkerForLinux/HybridWorkerForWindows"

$extensionName = "HybridWorkerExtension"

$publisher = "Microsoft.Azure.Automation.HybridWorker"

Set-AzVMExtension -ResourceGroupName <RGName> -Location <Location> -VMName <vmName> -Name $extensionName -Publisher $publisher -ExtensionType $extensionType -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

As atualizações da versão principal devem ser gerenciadas manualmente. Execute os cmdlets abaixo com o TypeHandlerVersion mais recente.

Observação

Se você instalou a extensão Hybrid Worker durante a visualização pública, atualize-a para a versão principal mais recente.

VMs do Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

VMs habilitadas para Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -NoWait -EnableAutomaticUpgrade

Gerenciar a extensão Hybrid Worker usando modelos Bicep e ARM, API REST, CLI do Azure e PowerShell

Você pode usar o modelo do Bicep para criar um novo grupo do Hybrid Worker, criar uma nova VM do Windows do Azure e adicioná-la a um Grupo do Hybrid Worker existente. Saiba mais sobre o Bicep.

Siga as etapas mencionadas abaixo como um exemplo:

- Criar um grupo do Hybrid Worker.

- Crie uma VM do Azure ou um servidor habilitado para Arc. Como alternativa, você também pode usar uma VM do Azure existente ou um servidor habilitado para Arc.

- Conecte a VM do Azure ou o servidor habilitado para Arc ao grupo do Hybrid Worker criado acima.

- Gere um novo GUID e passe-o como o nome do Hybrid Worker.

- Habilite a identidade gerenciada atribuída pelo sistema na VM.

- Instale a Extensão Hybrid Worker na VM.

- Para confirmar se a extensão foi instalada com êxito na VM, no portal do Azure, acesse a guia >Extensões da VM e verifique o status da extensão Hybrid Worker instalada na VM.

param automationAccount string

param automationAccountLocation string

param workerGroupName string

@description('Name of the virtual machine.')

param virtualMachineName string

@description('Username for the Virtual Machine.')

param adminUsername string

@description('Password for the Virtual Machine.')

@minLength(12)

@secure()

param adminPassword string

@description('Location for the VM.')

param vmLocation string = 'North Central US'

@description('Size of the virtual machine.')

param vmSize string = 'Standard_DS1_v2'

@description('The Windows version for the VM. This will pick a fully patched image of this given Windows version.')

@allowed([

'2008-R2-SP1'

'2012-Datacenter'

'2012-R2-Datacenter'

'2016-Nano-Server'

'2016-Datacenter-with-Containers'

'2016-Datacenter'

'2019-Datacenter'

'2019-Datacenter-Core'

'2019-Datacenter-Core-smalldisk'

'2019-Datacenter-Core-with-Containers'

'2019-Datacenter-Core-with-Containers-smalldisk'

'2019-Datacenter-smalldisk'

'2019-Datacenter-with-Containers'

'2019-Datacenter-with-Containers-smalldisk'

])

param osVersion string = '2019-Datacenter'

@description('DNS name for the public IP')

param dnsNameForPublicIP string

var nicName_var = 'myVMNict'

var addressPrefix = '10.0.0.0/16'

var subnetName = 'Subnet'

var subnetPrefix = '10.0.0.0/24'

var subnetRef = resourceId('Microsoft.Network/virtualNetworks/subnets', virtualNetworkName_var, subnetName)

var vmName_var = virtualMachineName

var virtualNetworkName_var = 'MyVNETt'

var publicIPAddressName_var = 'myPublicIPt'

var networkSecurityGroupName_var = 'default-NSGt'

var UniqueStringBasedOnTimeStamp = uniqueString(resourceGroup().id)

resource publicIPAddressName 'Microsoft.Network/publicIPAddresses@2020-08-01' = {

name: publicIPAddressName_var

location: vmLocation

properties: {

publicIPAllocationMethod: 'Dynamic'

dnsSettings: {

domainNameLabel: dnsNameForPublicIP

}

}

}

resource networkSecurityGroupName 'Microsoft.Network/networkSecurityGroups@2020-08-01' = {

name: networkSecurityGroupName_var

location: vmLocation

properties: {

securityRules: [

{

name: 'default-allow-3389'

properties: {

priority: 1000

access: 'Allow'

direction: 'Inbound'

destinationPortRange: '3389'

protocol: 'Tcp'

sourceAddressPrefix: '*'

sourcePortRange: '*'

destinationAddressPrefix: '*'

}

}

]

}

}

resource virtualNetworkName 'Microsoft.Network/virtualNetworks@2020-08-01' = {

name: virtualNetworkName_var

location: vmLocation

properties: {

addressSpace: {

addressPrefixes: [

addressPrefix

]

}

subnets: [

{

name: subnetName

properties: {

addressPrefix: subnetPrefix

networkSecurityGroup: {

id: networkSecurityGroupName.id

}

}

}

]

}

}

resource nicName 'Microsoft.Network/networkInterfaces@2020-08-01' = {

name: nicName_var

location: vmLocation

properties: {

ipConfigurations: [

{

name: 'ipconfig1'

properties: {

privateIPAllocationMethod: 'Dynamic'

publicIPAddress: {

id: publicIPAddressName.id

}

subnet: {

id: subnetRef

}

}

}

]

}

dependsOn: [

virtualNetworkName

]

}

resource vmName 'Microsoft.Compute/virtualMachines@2020-12-01' = {

name: vmName_var

location: vmLocation

identity: {

type: 'SystemAssigned'

}

properties: {

hardwareProfile: {

vmSize: vmSize

}

osProfile: {

computerName: vmName_var

adminUsername: adminUsername

adminPassword: adminPassword

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: osVersion

version: 'latest'

}

osDisk: {

createOption: 'FromImage'

}

}

networkProfile: {

networkInterfaces: [

{

id: nicName.id

}

]

}

}

}

resource automationAccount_resource 'Microsoft.Automation/automationAccounts@2021-06-22' = {

name: automationAccount

location: automationAccountLocation

properties: {

sku: {

name: 'Basic'

}

}

}

resource automationAccount_workerGroupName 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups@2022-02-22' = {

parent: automationAccount_resource

name: workerGroupName

dependsOn: [

vmName

]

}

resource automationAccount_workerGroupName_testhw_UniqueStringBasedOnTimeStamp 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers@2021-06-22' = {

parent: automationAccount_workerGroupName

name: guid('testhw', UniqueStringBasedOnTimeStamp)

properties: {

vmResourceId: resourceId('Microsoft.Compute/virtualMachines', virtualMachineName)

}

dependsOn: [

vmName

]

}

resource virtualMachineName_HybridWorkerExtension 'Microsoft.Compute/virtualMachines/extensions@2022-03-01' = {

name: '${virtualMachineName}/HybridWorkerExtension'

location: vmLocation

properties: {

publisher: 'Microsoft.Azure.Automation.HybridWorker'

type: 'HybridWorkerForWindows'

typeHandlerVersion: '1.1'

autoUpgradeMinorVersion: true

enableAutomaticUpgrade: true

settings: {

AutomationAccountURL: automationAccount_resource.properties.automationHybridServiceUrl

}

}

dependsOn: [

vmName

]

}

output output1 string = automationAccount_resource.properties.automationHybridServiceUrl

Gerenciar permissões de função para grupos do Hybrid Workers e Hybrid Workers

Você pode criar funções personalizadas da Automação do Azure e conceder as permissões a seguir a grupos do Hybrid Workers e Hybrid Workers. Para saber mais sobre como criar funções personalizadas de Automação do Azure, confira Funções personalizadas do Azure.

| Ações | Descrição |

|---|---|

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Lê um grupo de Hybrid Runbook Workers. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/write | Cria um grupo de Hybrid Runbook Workers. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/delete | Exclui um grupo de Hybrid Runbook Workers. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/read | Lê um Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/write | Cria um Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/move/action | Move um Hybrid Runbook Worker de um grupo de trabalho para outro. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/delete | Exclui um Hybrid Runbook Worker. |

Verificar a versão do Hybrid Worker

Para verificar a versão do Hybrid Runbook Worker baseado em extensão:

| Tipos de SO | Caminhos | Descrição |

|---|---|---|

| Windows | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows\ |

O caminho tem a pasta versão com as informações de versão. |

| Linux | /var/lib/waagent/Microsoft.Azure.Automation.HybridWorker.HybridWorkerForLinux-<version> |

O nome da pasta termina com informações de versão. |

Monitore o desempenho de Hybrid Workers usando insights de VM

Usando insights de VM, você pode monitorar o desempenho de VMs do Azure e servidores habilitados para Arc implantados como trabalhadores do Hybrid Runbook. Entre vários elementos que são considerados durante os desempenhos, os insights de VM monitoram os principais indicadores de desempenho do sistema operacional relacionados ao processador, memória, adaptador de rede e utilização do disco.

- Para VMs do Azure, confira Como traçar o desempenho com insights de VM.

- Para servidores habilitados para Arc, consulte Tutorial: Monitorar uma máquina híbrida com insights de VM.

Próximas etapas

Para saber como configurar os runbooks para automatizar processos no datacenter local ou em outros ambientes de nuvem, confira Executar runbooks em um Hybrid Runbook Worker.

Para saber como solucionar problemas de seus Hybrid Runbook Workers, veja Solucionar Problemas do Hybrid Runbook Worker.

Para saber mais sobre as extensões de VM do Azure, confira Extensões e recursos de VM do Azure para Windows e Extensões e recursos de VM do Azure para Linux.

Para saber mais sobre as extensões de VM para servidores habilitados para Arc, confira Gerenciamento de extensões de VM com servidores habilitados para Azure Arc.

Para saber mais sobre os serviços de gerenciamento do Azure para VMs VMware habilitadas para Arc, confira Instalar agentes Arc em escala para suas VMs VMware.

Para saber mais sobre os serviços de gerenciamento do Azure para VMs SCVMM habilitadas para Arc, confira Instalar agentes Arc em escala para VMs SCVMM habilitadas para Arc.