Zalecenia dotyczące zasad dotyczących zabezpieczania poczty e-mail

W tym artykule opisano sposób ochrony klientów poczty e-mail i poczty e-mail w chmurze przez zaimplementowanie zalecanych zasad tożsamości Zero Trust i dostępu do urządzeń. Ta ochrona wymaga klientów poczty e-mail i urządzeń obsługujących nowoczesne uwierzytelnianie i dostęp warunkowy. Te wskazówki opierają się na wspólnych zasadach tożsamości i dostępu urządzeń i zawierają dodatkowe zalecenia.

Te zalecenia są oparte na trzech różnych poziomach zabezpieczeń i ochrony, które można zastosować w zależności od szczegółowości Twoich potrzeb: poziom podstawowy, poziom korporacyjnyi poziom specjalistycznyzabezpieczeń. Więcej informacji na temat tych warstw zabezpieczeń i zalecanych systemów operacyjnych klienta można znaleźć w wprowadzeniu do zalecanych zasad zabezpieczeń i konfiguracji.

Te zalecenia wymagają używania nowoczesnych klientów poczty e-mail na urządzeniach przenośnych. Program Outlook dla systemów iOS i Android obsługuje najlepsze funkcje platformy Microsoft 365. Funkcje zabezpieczeń w programie Outlook dla systemów iOS i Android obsługują korzystanie z urządzeń przenośnych i współpracują z innymi funkcjami zabezpieczeń w chmurze firmy Microsoft. Aby uzyskać więcej informacji, zobacz Outlook dla systemów iOS i Android — często zadawane pytania.

Aktualizowanie typowych zasad w celu uwzględnienia wiadomości e-mail

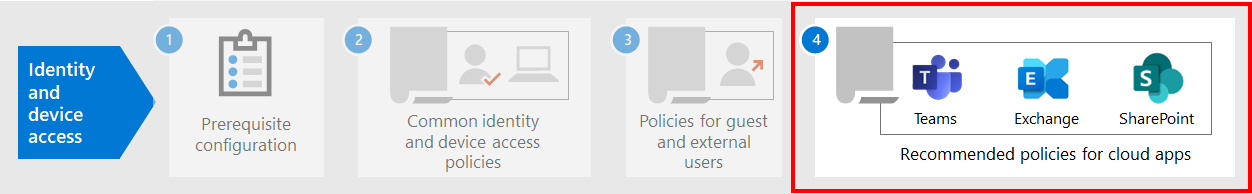

Aby chronić pocztę e-mail, na poniższym diagramie pokazano, które zasady mają być aktualizowane na podstawie typowych zasad tożsamości i dostępu do urządzeń.

Zwróć uwagę na dodanie nowych zasad dla usługi Exchange Online w celu blokowania klientów usługi ActiveSync. Te zasady wymuszają korzystanie z programu Outlook dla systemów iOS i Android na urządzeniach przenośnych.

Jeśli podczas konfigurowania zostały uwzględnione usługi Exchange Online i Outlook w zakresie zasad, należy utworzyć tylko nowe zasady, aby zablokować klientów programu ActiveSync. Przejrzyj zasady wymienione w poniższej tabeli i dodaj zalecane dodatki do wiadomości e-mail lub upewnij się, że te ustawienia są już uwzględnione. Każda zasada zawiera linki do skojarzonych instrukcji konfiguracji w wspólnych strategiach tożsamości i dostępu do urządzeń.

| Poziom ochrony | Polityki | Więcej informacji |

|---|---|---|

| punkt początkowy | Wymagaj uwierzytelniania wieloskładnikowego, gdy ryzyko logowania jest średnie lub wysokie | Dołącz usługę Exchange Online do przypisania aplikacji w chmurze. |

| Blokuj klientów, którzy nie obsługują nowoczesnego uwierzytelniania | Dołącz usługę Exchange Online do przypisania aplikacji w chmurze. | |

| stosowanie zasad ochrony danych aplikacji | Upewnij się, że program Outlook znajduje się na liście aplikacji. Pamiętaj, aby zaktualizować zasady dla każdej platformy (iOS, Android, Windows). | |

| Wymagaj zatwierdzonych aplikacji lub zasad ochrony aplikacji | Uwzględnij usługę Exchange Online na liście aplikacji w chmurze. | |

| Sprawdź, czy automatyczne przekazywanie wiadomości e-mail do adresatów zewnętrznych jest wyłączone | Domyślnie domyślne zasady spamu wychodzącego blokują automatyczne zewnętrzne przekazywanie wiadomości e-mail, ale administratorzy mogą zmienić ustawienie. | |

| blokuj klientów programu Exchange ActiveSync | Dodaj te nowe zasady. | |

| Enterprise | Wymagaj uwierzytelniania wieloskładnikowego, gdy ryzyko logowania jest niskie, średnielub wysokie | Dołącz usługę Exchange Online do przypisania aplikacji w chmurze. |

| Wymagaj zgodnych komputerów i urządzeń przenośnych | Uwzględnij usługę Exchange Online na liście aplikacji w chmurze. | |

| Specjalistyczne zabezpieczenia | wymagaj zawsze uwierzytelniania wieloskładnikowego | Dołącz usługę Exchange Online do przypisania aplikacji w chmurze. |

Sprawdź, czy automatyczne przekazywanie wiadomości e-mail do adresatów zewnętrznych jest wyłączone

Domyślnie zasady spamu wychodzącego w usłudze Exchange Online Protection (EOP) blokują automatyczne przekazywanie wiadomości e-mail do zewnętrznych odbiorców przez reguły skrzynki odbiorczej lub przez przekierowanie skrzynki pocztowej (znane również jako przekazywanie dalej SMTP ). Aby uzyskać więcej informacji, zobacz Kontrolowanie automatycznego przekazywania zewnętrznych wiadomości e-mail na platformie Microsoft 365.

We wszystkich zasadach spamu wychodzącego sprawdź, czy wartość ustawienia Automatyczne Reguły Przekazywania jest Automatyczne — Sterowane przez System lub Wyłączone — Przekazywanie jest Wyłączone (obie wartości blokują automatyczne przekazywanie wiadomości e-mail na zewnątrz). Domyślne zasady dotyczą wszystkich użytkowników, a administratorzy mogą tworzyć zasady niestandardowe, które mają zastosowanie do określonych grup użytkowników. Aby uzyskać więcej informacji, zobacz Konfigurowanie zasad spamu wychodzącego w programie EOP.

Blokuj klientów programu Exchange ActiveSync

Program Exchange ActiveSync synchronizuje dane poczty e-mail i kalendarza na komputerach i urządzeniach przenośnych.

W przypadku urządzeń przenośnych następujący klienci są blokowani na podstawie zasad dostępu warunkowego utworzonych w Wymagaj zatwierdzonych aplikacji lub zasad ochrony aplikacji:

- Klienci programu ActiveSync korzystający z uwierzytelniania podstawowego.

- Klienci ActiveSync, którzy obsługują nowoczesne metody uwierzytelniania, ale nie obsługują zasad ochrony aplikacji Intune.

- Urządzenia, które wspierają zasady ochrony aplikacji usługi Intune, lecz nie są w nich zdefiniowane.

Aby zablokować połączenia ActiveSync korzystające z uwierzytelniania podstawowego na innych typach urządzeń (na przykład na komputerach), wykonaj kroki opisane w Blokuj program Exchange ActiveSync na wszystkich urządzeniach.

Ogranicz dostęp do załączników wiadomości e-mail w programie Outlook w sieci Web i nowym programie Outlook dla systemu Windows

Możesz ograniczyć użytkownikom na urządzeniach niezarządzanych pobieranie załączników wiadomości e-mail w programie Outlook w sieci Web (wcześniej znanej jako Outlook Web App lub OWA) oraz w nowym programie Outlook dla systemu Windows. Użytkownicy mogą wyświetlać i edytować te pliki przy użyciu usługi Office Online bez wycieku i przechowywania plików na urządzeniu. Możesz również zablokować użytkownikom wyświetlanie załączników w programie Outlook w sieci Web i nowym programie Outlook dla systemu Windows na urządzeniach niezarządzanych.

Wymuszasz te ograniczenia przy użyciu zasad skrzynki pocztowej Outlooka w usłudze Exchange Online. Każda organizacja korzystająca z platformy Microsoft 365 ze skrzynkami pocztowymi usługi Exchange Online ma wbudowane zasady skrzynki pocztowej dla Outlook w internecie o nazwie OwaMailboxPolicy-Default. Domyślnie te zasady są stosowane do wszystkich użytkowników. Administratorzy mogą również tworzyć zasady niestandardowe, które mają zastosowanie do określonych grup użytkowników.

Poniżej przedstawiono procedurę ograniczania dostępu do załączników wiadomości e-mail:

Aby wyświetlić dostępne zasady skrzynki pocztowej programu Outlook w sieci Web, uruchom następujące polecenie:

Get-OwaMailboxPolicy | Format-Table Name,ConditionalAccessPolicyAby zezwolić na wyświetlanie załączników, ale nie pobierać załączników, zastąp <PolicyName> nazwą zasad, których dotyczy problem, a następnie uruchom następujące polecenie:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnlyNa przykład:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnlyAby zablokować wyświetlanie załączników, zastąp <PolicyName> nazwą zasad, których dotyczy problem, a następnie uruchom następujące polecenie:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlockedNa przykład:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlockedNa dostęp warunkowy | Strona przeglądowa w centrum administracyjnym firmy Microsoft w witrynie https://entra.microsoft.com/#view/Microsoft_AAD_ConditionalAccess/ConditionalAccessBlade/~/Overviewutworzyć nowe zasady dostępu warunkowego przy użyciu następujących ustawień:

sekcja Zadania:

- Użytkownicy: wybierz odpowiednich użytkowników i grupy, których chcesz uwzględnić lub wykluczyć na kartach Uwzględnij i Wyklucz.

- docelowe zasoby: Wybierz, do jakich zasobów stosuje się ta zasada>Zasoby (wcześniej znane jako aplikacje w chmurze)>uwzględnij kartę>Wybierz zasoby>Wybierz> znajdź i wybierz Office 365 Exchange Online.

sekcja Kontrola dostępu: Sesja> wybierz pozycję Użyj ograniczeń wymuszonych przez aplikację.

Włącz sekcję zasad: wybierz W.

Wymaganie programu Outlook dla systemów iOS i Android na urządzeniach przenośnych

Aby wymagać programu Outlook dla systemów iOS i Android w celu uzyskania dostępu do danych firmowych, potrzebne są zasady dostępu warunkowego przeznaczone dla tych potencjalnych użytkowników.

Wykonaj kroki, aby skonfigurować te zasady w Zarządzanie dostępem do współpracy przy użyciu programu Outlook dla systemów iOS i Android.

Konfigurowanie szyfrowania komunikatów

Dzięki szyfrowaniu komunikatów usługi Microsoft Purview, które korzysta z funkcji ochrony w usłudze Azure Information Protection, organizacja może łatwo udostępniać chronioną pocztę e-mail wszystkim osobom na dowolnym urządzeniu. Użytkownicy mogą wysyłać i odbierać chronione wiadomości z innymi organizacjami korzystającymi z platformy Microsoft 365, Outlook.com, Gmail i innych usług poczty e-mail.

Aby uzyskać więcej informacji, zobacz Konfigurowanie szyfrowania komunikatów.

Następne kroki

Skonfiguruj zasady dostępu warunkowego dla:

- Microsoft Teams

- SharePoint