Rekomendacje dotyczące identyfikowania i przepływów klasyfikacji

Dotyczy tego Power Platform zalecenia dotyczącego listy kontrolnej niezawodności Well-Architected Reliability:

| RE:02 | Identyfikowanie i ocenianie przepływów użytkowników i systemów. Aby określić priorytety przepływów, należy użyć skali krytycznej opartej na wymaganiach biznesowych. |

|---|

W tym przewodniku opisano zalecenia dotyczące identyfikowania i ustalania priorytetów przepływów prac. Określanie i ustalanie priorytetów przepływów obciążenia obejmuje mapowanie przepływów użytkowników i przepływów systemowych w celu określenia ich krytycznego dla organizacji. Ta funkcja pozwala określić i określić priorytety najważniejszych funkcji obciążenia w celu ograniczenia niepowodzeń szkodzących firmie. Niepowodzenie identyfikowania i ustalania priorytetów przepływów obciążenia może spowodować awarię systemu i gorszą niezawodność obciążenia.

Definicje

| Termin | Definicja |

|---|---|

| Przepływ użytkownika | Ścieżki lub sekwencje akcji podejmowanych przez użytkowników w aplikacji lub w systemie. |

| Przepływ systemu | Przepływ informacji i procesów w systemie. System automatycznie śledzi ten przepływ, aby włączyć przepływy użytkowników lub funkcję obciążenia. |

Kluczowe strategie projektowania

Podczas projektowania obciążenia niezbędne jest zdefiniowanie przepływów użytkowników i przepływów systemowych.

Przepływy użytkowników przedstawiają ruch danych użytkownika w aplikacji. Skupiają się na interfejsie użytkownika, interakcjach, decyzjach i krokach wymaganych do wykonania zadania. Przepływy użytkowników zapewniają cenną perspektywę na temat środowiska użytkownika i projektu interfejsu.

Przepływy systemu przedstawiają wewnętrzne działania obciążenia. Skupiają się na przenoszeniu danych, przetwarzaniu wejściowym, przetwarzaniu wyjściowym i interakcji między składnikami obciążenia, usługami zewnętrznymi i zewnętrznymi interfejsami API. Przepływy systemu wskazują szczegółowe informacje na temat wewnętrznej obsługi obciążenia.

Przepływy należy zidentyfikować i zdefiniować na wczesnym etapie projektowania obciążenia. Dzięki temu można lepiej zrozumieć, co wpływa na niezawodność obciążenia. Decyzje dotyczące architektury są dokładnie dopasowane do celów niezawodności w obciążeniach.

Identyfikowanie wszystkich przepływów użytkowników i systemów

Dane wyjściowe identyfikowania wszystkich przepływów użytkowników i systemów są katalogiem wszystkich przepływów w obciążeniach. Ten proces identyfikacji wymaga mapowania każdej interakcji z użytkownikiem i procesu w systemie od początku do końca. To mapowanie jest wymagane wstępnie w celu zidentyfikowania przepływów krytycznych. Oto rekomendacje dotyczące identyfikowania wszystkich przepływów użytkowników i systemu w obciążeniach:

Zidentyfikuj kluczowych współpracowników. Pomyśl o każdej osobie, która przyczynia się do tego procesu. Dotyczy to osób z Twojego i innych działów, które razem pracują nad problemem. Rozumiemy, co należy zrobić w kontekście rozwiązywanego problemu biznesowego.

Przeprowadź wywiad z interesariuszami. Interesariusze mogą dostarczyć cennych informacji na temat przepływów, a nawet mogą pomóc w mapowaniu i ustalaniu priorytetów przepływów. Można rozmawiać z użytkownikami, analitykami biznesowymi i zespołami technicznymi w celu zbierania informacji na temat interakcji z użytkownikami i zależności w obrębie prac.

Odkryj procesy, które możesz ulepszyć przy użyciu eksploracji procesów. Jeśli zadanie jest w pełni wykonywane na komputerze stacjonarnych, można użyć eksploracji procesów do odnajdywania wszystkich kroków, które wykonają osoby w organizacji w celu wykonania tego zadania. Eksploracja procesów wizualizuje proces na mapie procesu i ujawnia wąskie gardła i metryki dotyczące procesu w raporcie analitycznym.

Przejrzyj dokumentację. Na etapie projektowania może nie być dokumentacji do przejrzenia. Jeśli jednak istnieje dokumentacja, należy z niej skorzystać. Poproś o diagramy architektury systemu, podręczniki użytkownika i opisy procesów. Te dokumenty ułatwiają zrozumienie założonych funkcji obciążenia i jego poszczególnych przepływów.

Obserwuj, jakie czynności są wykonywane. Jeśli zadanie jest wykonywane dzisiaj w inny sposób, należy monitorować zadanie w trybie operacyjnym. Zanotuj działania, które użytkownik będzie wykonać w tym kroku procesu biznesowego. Opisz szczegóły działań. Przy podejmowaniu decyzji o działaniach należy uwzględnić przyczyny i efekty poszczególnych działań, sposób ich relacji oraz sposób przenoszenia ich do żądanego celu. Zidentyfikuj punkt początkowy procesu i wypełnij działania, które prowadzą do zamierzenia. Działania mogą być następujące: jedno działanie może być ukończone dopiero po zakończeniu poprzedniego, lub równoległe, czyli że jednocześnie mogą wystąpić co najmniej dwa działania.

Zidentyfikuj, jakie dane są potrzebne i skąd pochodzą. Zrób listę wszystkich źródeł danych i obserwuj, skąd pochodzą dane. Czy jest to wewnętrzne systemowe czy zewnętrzne źródło danych? W jaki sposób użytkownicy uwierzytelniają się, aby uzyskać dane? Czy są różne poziomy uprawnień? Czy dane zmieniają się w zależności od tego, kto używa systemu?

Określ, jakie dane są tworzone lub edytowane. Czy do przechwytywania danych jest używany formularz papierowy czy elektroniczny? Taki formularz może służyć jako punkt początkowy, kiedy pomyślisz o układzie ekranów i przechwytywaniu danych. Jakie dane są przechwycane? Jak to się nazywa? Czy jest to rzeczywista nazwa ze źródła danych czy typowa nazwa używana w tej części firmy? Może być konieczne zamapowanie nazwy w źródło danych na „przyjazną” nazwę, która jest dla użytkowników znana.

Określ decyzje podejmowane w ramach przepływu użytkownika lub systemu. Czy po zakończeniu tego działania w procesie jest podejmowana decyzja? Czy rozwiązanie może automatycznie podjąć decyzję na podstawie danych? Czy istnieje hierarchia dla danych? Na przykład w przypadku każdego raportu z wydatków może być podanych wiele kosztów, a niektóre typy wydatków wymagają dodatkowych informacji. Czy ta decyzja jest przekazywana jakiejś osobie? W jaki sposób jest przekazywana? Czy zatwierdzania są wymagane przed rozpoczęciem następnego kroku procesu? W jaki sposób zostały zarejestrowane te zatwierdzania? Czy istnieje określony użytkownik lub rola, która może zatwierdzić następny krok w procesie?

Wyświetlanie listy zidentyfikowanych przepływów. Rozmowy, dokumentacja i obserwacja powinny umożliwić określenie wszystkich przepływów pracy w obciążeniach. Skompiluj listę wszystkich przepływów identyfikacyjnych i sklasyfikuj je w przepływach użytkowników (skupienie się na interakcjach użytkowników) i przepływach systemowych (skupienie się na procesach wewnętrznych i kopiach danych).

Zdefiniuj punkt początkowy i końcowy przepływu. Dla każdego identyfikowanego przepływu należy jasno określić, gdzie zaczyna się przepływ i gdzie się kończy. W przypadku przepływów użytkowników należy dokumentować każdą interakcję z użytkownikiem i jej oczekiwany wynik. Koncentruj się na środowisku użytkownika i projekcie interfejsu. W przypadku przepływów systemowych należy zidentyfikować podstawowe wyzwalacze i oczekiwane wyniki.

Podziel każdy przepływ. Podział każdego przepływu na poszczególne kroki, opisując akcje, decyzje lub procesy występujące w każdym momencie. Należy pamiętać, w jaki sposób każdy krok współpracuje z innymi częściami systemu, w tym zależności od innych przepływów lub systemów zewnętrznych. Użytkownik powinien być w stanie wskazać sposób integrowania przepływów z pracą i wpływania na to, w jaki sposób przepływy pracy mają wpływ na obciążenie i środowisko użytkowniak. Ten dwukanałowy sposób umożliwia uzyskanie holistycznego widoku całego obciążenia.

Dokumentuj unikalne wyniki. Określ wszelkie alternatywne ścieżki lub wyjątki w każdym przepływie, takich jak obsługa błędów lub odgałęzienie warunkowe. Jeśli przepływ może mieć wiele możliwych wyników, należy dodać je do katalogu jako różne pozycje. W przypadku przepływów użytkowników należy określić zamierzone zachowanie interakcji. W przypadku przepływów systemowych należy określić zamierzone zachowanie procesu.

Wizualizacja za pomocą diagramów. Twórz schematy blokowe i diagramy w celu wizualnego reprezentowania przepływu i jego kroków. Możesz użyć narzędzi, takich jak Microsoft Visio, diagramy sekwencji UML (Unified Modeling Language), diagramy przypadków użycia, proste narzędzia do rysowania lub opisowa lista w formacie tekstowym (zobacz Przykładowy katalog przepływu).

Aktualizuj mapowanie przepływu iteracyjnie. Mapowanie przepływu jest procesem iteracyjnym. Przepływy mogą się zmieniać, dzielić i łączyć, zwłaszcza na etapie projektowania. Jako że przepływy prac stają się bardziej dobrze zdefiniowane, należy zaktualizować wykaz przepływów w celu ich dopasowania. Sprawdź poprawność i uściślij diagramy przepływów, opinie interesariuszy, aby zapewnić dokładność i kompletność.

Identyfikowanie procesów biznesowych dla każdego przepływu

Procesy biznesowe to seria zadań wykonywanych w celu uzyskania wyników wyjściowych, takich jak raportowanie wydatków, zarządzanie rocznymi urlopami, realizacja zamówień lub kontrola zapasów. Identyfikacja procesów biznesowych dla każdego przepływu obejmuje mapowanie przepływów na jeden lub więcej procesów biznesowych. To mapowanie pomaga zrozumieć znaczenie poszczególnych przepływów pracy.

Użytkownik może mieć istniejącą dokumentację lub plany biznesowe, które zawierają mapowanie przepływów na procesy biznesowe. Czasami podręczniki użytkownika, materiały szkoleniowe lub specyfikacje systemu mogą dostarczyć szczegółowe informacje o zamierzonym użyciu i przeznaczeniu obciążenia oraz jego przepływów. Jeśli nie, należy zamapować przepływy na obsługiwane procesy biznesowe. Oto rekomendacje dotyczące identyfikowania procesów biznesowych dla każdego przepływu:

Użyj danych wyjściowych obciążenia. W celu korelowania przepływów z obsługiwanymi procesami biznesowymi można użyć danych wyjściowych obciążenia i podziałów przepływów. W pierwszej kolejności należy przejrzeć wyniki generowane w wyniku obciążenia. Danymi wyjściowymi mogą być raporty dotyczące sprzedaży, pliki danych lub zakończone zadania.

Przeprowadzaj rozmowy kwalifikacyjne. Porozmawiaj z członkami zespołu i interesariuszami, którzy korzystają z obsługi obciążenia. Należy zadawać konkretne pytania dotyczące ich dziennych zadań, ich obciążenia i celów, które są z nim związane. Zespoły techniczne często lepiej rozumieją strukturę obciążenia i mogą mieć wgląd w procesy biznesowe, które obsługują.

Monitorowanie użycia obciążeń. W przypadku istniejących obciążeń monitoruj obciążenia i sprawdzaj wzorce użycia, które wskazują podstawowe procesy biznesowe, takie jak wprowadzanie danych, przetwarzanie zamówień lub interakcja z klientem.

Połącz dane wyjściowe z procesem biznesowym. Podłącz punkty ze schematów przepływu do całego obsługiwanego procesu biznesowego. Jeśli na przykład krok przepływu obejmuje przetwarzanie zamówień klientów, to bezpośrednio obsługuje proces biznesowy realizacji zamówienia. Realizacja zamówienia pomaga w realizacji celów biznesowych, czyli służy do utrzymania zadowolenia klienta i generowania przychodów. Na koniec należy użyć podziału przepływu w celu określenia przepływu, który utworzył raport sprzedaży.

Określanie właścicieli procesów i interesariuszy dla każdego przepływu

Właścicielem procesu przepływu jest osoba odpowiedzialna za pomyślny przebieg danego procesu. Jest ona odpowiedzialna za ten proces i przepływy, które go obsługują. Należy zidentyfikować właściciela procesu dla każdego przepływu obciążenia. Należy też zidentyfikować interesariuszy dla każdego przepływu. Interesariusze mogą być zaangażowani w obciążenie, mieć zależności od przepływu lub zarządzać zależnością, która ma przepływ.

Użytkownik może mieć macierz przypisania odpowiedzialności (RAM) lub macierz osób odpowiedzialnych, uwzględnianych i informowanych (RACI), która już identyfikuje właścicieli i interesariuszy procesów. Zwykle właściciele procesów są odpowiedzialni za proces lub odpowiadają za niego, a w przypadku interesariuszy można konsultować się z interesariuszami lub ich informować.

Określanie ścieżek eskalacji dla każdego przepływu

Określanie ścieżek eskalacji dotyczy określenia kanałów eskalacji problemów związanych z przepływem. Problemy, które wymagają eskalacji, mogą nagląć aktualizacje, zastrzeżenia bezpieczeństwa, obniżenie jakości lub zdarzenia techniczne. Celem zidentyfikowania ścieżki eskalacji jest zapewnienie terminowego i skutecznego rozwiązywania problemów.

Ta ścieżka eskalowania powinna rozpocząć się od osoby lub grupy, która najprawdopodobniej rozwiąże określony problem. Jeśli ta osoba lub grupa nie mogą rozwiązać problemu, ścieżka eskalacji powinna zidentyfikować następny punkt kontaktu. Następny punkt kontaktu ma szersze obowiązki i może skojarzć strategie pochowania z większej części organizacji. Liczba osób w przypadku ścieżki eskalacji różni się w zależności od przepływu i organizacji. Zbyt wiele osób na ścieżkę eskalacji może spowolnić działania dotyczące rozwiązywania problemów.

Określanie wpływu poszczególnych przepływów na działalność

Określenie wpływu działalności każdego przepływu jest niezbędne dla zrozumienia, w jaki sposób każdy przepływ wpływa na kluczowe cele biznesowe. Wpływ biznesowy może obejmować ulepszenia związane z wydajnością, bezpośrednie lub ograniczenie kosztów, ograniczenie ryzyka lub transformację firmy. Zrozumienie zarówno pozytywnego, jak i ujemnego wpływu poszczególnych przepływów pozwala określić priorytety działań, aby zapewnić niezawodność przepływów, które mają największe znaczenie dla działalności. Należy wziąć pod uwagę bezpośredni wpływ niepowodzenia przepływu i pośredni wpływ na inne połączone ze sobą procesy. Oto kroki identyfikowania wpływu biznesowego każdego przepływu:

Zidentyfikuj pozytywny wpływ. Określ oczekiwane korzyści, kiedy przepływ działa w oczekiwany sposób. Oczekiwane korzyści mogą obejmować udoskonaloną wydajność i efektywność działania, zwiększenie zadowolenia klientów lub pracowników, większe bezpieczeństwo danych, zapewnienie zgodności z wymaganiami prawnymi lub inne pozytywne skutki dla działalności.

Zidentyfikuj negatywny wpływ. Oceniaj potencjalne negatywne skutki, jeśli proces nie powiedzie się lub nie zadziała zgodnie z oczekiwaniami. Rozważ ilościowe określanie rodzaju strat, na przykład spadków przychodów. Obejmuje to efekty subiektywne, takie jak pogorszenie reputacji, ryzyko utraty zaufania klientów lub negatywne skutki dla innych powiązanych procesów biznesowych.

Definiowanie założeń dotyczących pojemności i dostępności. Ustanawiaj założenia dotyczące oczekiwanej wydajności i dostępności poszczególnych procesów. Weź pod uwagę czynniki, takie jak oczekiwane godziny pracy i docelowy procent czasu pracy. Jeśli istnieją oczekiwania dotyczące celu czasu naprawy (RTO) lub celu punktu odzyskiwania (RPO), należy je uwzględnić. Założenia te pomagają w zrozumieniu wymagań niezawodności poszczególnych przepływów.

Systemowo oceniając te aspekty, można uzyskać kompleksowy obraz wpływu poszczególnych przepływów na działania firmy i podejmować strategiczne decyzje dotyczące optymalizacji niezawodności.

Przypisywanie oceny krytyczności do każdego przepływu

Szczegółowa ocena znaczenia przepływu w stosunku do ogólnych oddziaływań biznesowych pozwala przypisać klasyfikację krytyczną do każdego przepływu. Celem jest sortowanie przepływów według priorytetu i przypisanie etykiety, która pozwala zidentyfikować przepływy krytyczne. Ten proces jest logicznym wskazaniem, mapowaniem i dostosowaniem do procesów biznesowych oraz jego wpływu. Do przypisania ocen krytycznych danych należy użyć następujących opisów krytyczności:

Krytyczne (wysoka krytyczność): Przepływy krytyczne są integralną częścią podstawowych funkcji biznesowych. Mają one bezpośredni wpływ na krytyczne aspekty działalności, takie jak doświadczenie klienta, transakcje finansowe, protokoły zabezpieczeń, zdrowie ludzi i bezpieczeństwo. Niepowodzenie lub zakłócenie tych przepływów może spowodować natychmiastowe lub długie ujemne skutki. Przykłady efektów ujemnych to utrata przychodów, naruszenie zaufania i problemy prawne. Ustalanie priorytetów tych przepływów gwarantuje, że najważniejsze aspekty obciążenia są niezawodne i odporne.

Ważne (średnia krytyczność): Ważne przepływy spełniają część funkcji biznesowej, ale nie łączą się bezpośrednio z krytycznymi operacjami biznesowymi ani nie wpływają na nie. Jeśli na przykład problem przerwie przepływ wewnętrznego przetwarzania danych, można ponowić próbę przetwarzania danych bez bezpośrednich efektów zewnętrznych. Przepływy te są niezbędne do bezproblemowego działania, ale mają kluczowe znaczenie z punktu widzenia natychmiastowego klienta lub efektu finansowego, co pozwala zarządzać odpowiedziami na problemy.

Produktywność (niska krytyczność): Przepływy produktywności nie mają bezpośredniego ani znaczącego wpływu na podstawowe funkcje biznesowe ani doświadczenia klientów. Przykładami mogą być procesy dodatkowe i sprawy związane z małym zespołem, takie jak regularne przesyłanie plików do magazynu lub przetwarzanie ankiet opinii. Choć przepływy te przyczynią się do całego systemu, jest mało prawdopodobne, aby ich zakłócenie spowodowały znaczne problemy biznesowe lub operacyjne i często istnieje ręczne obejście.

Korzystając z tego strukturalnego podejścia do przypisywania krytyczności, można skutecznie określić priorytety zasobów i skupić się na utrzymywaniu i zwiększaniu niezawodności oraz skuteczności najważniejszych przepływów.

Kompromis: Wyższe oczekiwania dotyczące niezawodności czasami zbiegają się z wyższymi kosztami operacyjnymi i obciążeniami związanymi z zarządzaniem dla operatorów. Należy zagwarantować, że interesariusze rozumieją potencjalne koszty, zwiększając niezawodność przepływów krytycznych.

Przykładowy wykaz przepływów

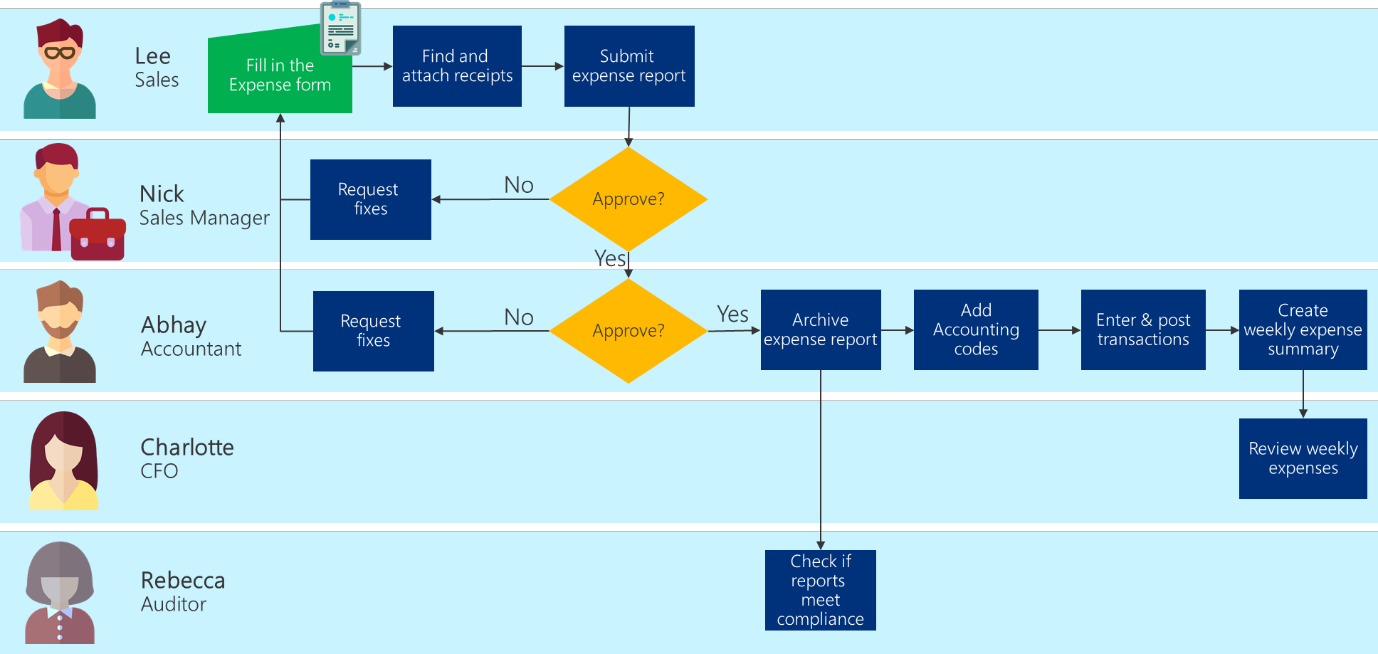

W poniższym przykładzie przedstawiono pełny scenariusz i ważne punkty pomocne w identyfikowaniu, mapowaniu i ustalaniu priorytetów przepływów. Przykładowe obciążenie to aplikacja biznesowa do raportowania wydatków, która umożliwia pracownikom wypełnianie formularzy wydatków, menedżerom przeglądanie i zatwierdzanie wydatków oraz zatwierdzanie wydatków na potrzeby przeglądania raportów tygodniowych.

Przepływ użytkownika 1. Wypełnianie formularza wydatków

Opis przepływu: Pracownicy korzystają z aplikacji do wypełniania formularza wydatków.

Procesy biznesowe: ten przepływ obsługuje wypełnianie i przesyłanie formularza wydatku, ale jest asynchroniczny, co czyni go mniej krytycznym.

Właściciel procesu: Administrator biznesowy

Interesariusze: pracownicy, przełożony liniowy, administrator biznesowy

Ścieżki eskalacji: zespół ds. aplikacji, zespół ds. platformy

Wpływ na biznes: Ten przepływ jest ważny dla pracowników w celu ubiegania się o wydatki, ale nie ma bezpośredniego wpływu na główny strumień przychodów firmy ani nie ma bezpośredniego wpływu na klientów. Gdy pracownicy nie mogą tworzyć roszczeń dotyczących wydatków z powodu niedostępności tego przepływu, nie wpływa to negatywnie na przychody lub renomę firmy. Pracownicy mogą zgłosić wydatki później. Dłuższy przestój może spowodować dopłaty do karty kredytowej w przypadku pominięcia płatności za wydatki. Jednak wysoka dostępność nie jest niezbędna dla tego procesu. Administratorzy biznesowi określili wymaganie 90% dostępności dla tego procesu i mogą się zgodzić na przestoje poza godzinami pracy na potrzeby konserwacji.

Ocena krytyczności: Produktywność (niska)

Przepływ użytkownika 2. Przeglądanie i zatwierdzanie wydatków

Opis przepływu: Bezpośredni przełożeni pracownika przeglądają i zatwierdzają roszczenie o wydatki.

Procesy biznesowe: ten przepływ obsługuje przeglądanie i zatwierdzanie wniosków o wydatki, ale jest to proces asynchroniczny.

Właściciel procesu: Administrator biznesowy

Interesariusze: pracownicy, przełożony liniowy, administrator biznesowy

Ścieżka eskalacji: zespół ds. aplikacji, zespół ds. platformy

Wpływ na działalność: Ten przepływ umożliwia menedżerom liniowym przeglądanie i zatwierdzanie wniosków o zwrot wydatków oraz żądanie dodatkowych szczegółów. Wysoka dostępność tego przepływu nie jest krytyczna, ponieważ menedżerowie liniowi mają siedem dni na zatwierdzenie żądań kosztów. Gdy pracownicy nie mogą tworzyć roszczeń dotyczących wydatków z powodu niedostępności tego przepływu, nie wpływa to negatywnie na przychody lub renomę firmy. Pracownicy mogą zgłosić wydatki później. Dłuższy przestój może spowodować dopłaty do karty kredytowej w przypadku pominięcia płatności za wydatki. Jednak wysoka dostępność nie jest niezbędna dla tego procesu. Administratorzy biznesowi określili wymaganie 90% dostępności dla tego procesu i mogą się zgodzić na przestoje poza godzinami pracy na potrzeby konserwacji.

Ocena krytyczności: Produktywność (niska)

Przepływ użytkownika 3. Wprowadzanie i publikowanie transakcji

Opis przepływu: administratorzy firmy muszą sprawdzać wydatki i księgować transakcje, aby karty kredytowe mogły zostać opłacone.

Procesy biznesowe: Ten przepływ obsługuje uiszczanie opłat za kartę kredytową.

Właściciel procesu: Administrator biznesowy

Interesariusze: administrator biznesowy, zespół ds. platformy, zespół ds. danych

Ścieżka eskalacji: zespół ds. platformy, zespół ds. danych, inżynier dyżurny zespołu platformy

Wpływ na biznes: Ten przepływ jest integralną częścią płacenia wydatków, a brakujące płatności mogą prowadzić do obciążeń karty kredytowej. Zazwyczaj jest jednak dość czasu między zgłoszeniem wydatku i terminem płatności. Administratorzy biznesowi określili wymaganie 90% dostępności dla tego procesu i mogą się zgodzić na przestoje poza godzinami pracy na potrzeby konserwacji.

Ocena krytyczności: Średnia

Przepływ systemu 4. Tworzenie tygodniowego raportu wydatków

Opis przepływu: Tworzony jest tygodniowy raport wydatków, z którego może zapoznać się dyrektor finansowy. Raport jest generowany i publikowany w usłudze Power BI, a do dyrektora finansowego przesyłane jest powiadomienie.

Procesy biznesowe: ten przepływ obsługuje przegląd wydatków.

Właściciel procesu: Dyrektor Finansowy

Interesariusze: administrator biznesowy, wszystkie zespoły techniczne

Ścieżka eskalacji: inżynier dyżurny zespołu ds. aplikacji, inżynier dyżurny zespołu ds. platformy, inżynier dyżurny zespołu ds. danych

Wpływ na biznes: Niedostępność tego przepływu nie ma wpływu na przychody ani reputację firmy. Administratorzy biznesowi określili wymaganie 90% dostępności dla tego procesu i mogą się zgodzić na przestoje poza godzinami pracy na potrzeby konserwacji.

Ocena krytyczności: Średnia

Przepływ użytkownika 5. Wydatki związane z inspekcją

Opis przepływu: Audytorzy zewnętrzni przeprowadzają audyty wydatków w systemie just-in-time, aby sprawdzić, czy raporty spełniają wymagania dotyczące zgodności.

Procesy biznesowe: ten przepływ bezpośrednio obsługuje procesy zgodności i inspekcji. Jeśli ta funkcja nie będzie dostępna, firma może na przykład otrzymać karę od audytorów zewnętrznych.

Właściciel procesu: Zespół ds. platformy

Interesariusze: zespół platformy, zespół operacyjny, administratorzy biznesowi

Ścieżka eskalacji: Inżynier dyżurny zespołu platformy

Wpływ na działalność biznesową: Ten przepływ wymaga wysokiej dostępności, ponieważ audytorzy zewnętrzni mogą zażądać raportowania wydatków bez ostrzeżenia lub powiadomienia. Jeśli ten przepływ nie jest dostępny, może to spowodować naliczenie kar. Jest to kluczowy proces, w związku z który firma oczekuje 99,9% czasu pracy, w tym również w przedłużonych godzinach pracy.

Ocena krytyczności: wysoka

Ułatwienia Power Platform

Rozważ użycie eksploracji procesów i zadań eksploracji zadań w Power Automate, w tym mapy procesu, zaawansowanego narzędzia, które umożliwia wizualizację i analizę procesów biznesowych.

Dowiedz się, jak konwertować pomysły na w pełni funkcjonalne rozwiązanie dzięki planowaniu projektu Power Apps.

Lista kontrolna niezawodności

Zapoznaj się z kompletną zestawem zaleceń.