Uwierzytelnianie lokalne, rejestracja i inne ustawienia

Uwaga

12 października 2022 r. funkcja Portale usługi Power Apps została przekształcona w usługę Power Pages. Więcej informacji: Usługa Microsoft Power Pages jest teraz ogólnie dostępna (blog)

Wkrótce zmigrujemy i scalimy dokumentację funkcji Portale usługi Power Apps z dokumentacją usługi Power Pages.

Ważne

- Zalecamy korzystanie z dostawcy tożsamości Azure Active Directory B2C (Azure AD B2C) do przeprowadzania uwierzytelniania i zaprzestanie z korzystania z usług innych dostawców tożsamości dla portalu. Więcej informacji: Migrowanie dostawców tożsamości do usługi Azure AD B2C

- Konfigurowanie uwierzytelniania lokalnego wymaga ręcznego skonfigurowania wymaganych ustawień lokacji przy użyciu aplikacji Zarządzanie portalem.

Funkcje portalu zapewniają funkcję uwierzytelniania opartą o interfejs API Tożsamość ASP.NET. Tożsamość ASP.NET z kolei bazuje na strukturze OWIN, która również jest ważnym elementem systemu uwierzytelniania. Świadczone usługi obejmują:

- Logowanie użytkownika lokalnego (nazwa użytkownika/hasło)

- Logowanie użytkownika zewnętrznego (dostawca społeczny) za pomocą zewnętrznych dostawców tożsamości

- Uwierzytelnianie dwuskładnikowe za pomocą wiadomości e-mail

- Potwierdzenie adresu e-mail

- Odzyskiwanie hasła

- Logowanie z kodu zaproszenia w celu zarejestrowania wstępnie wypełnionych rekordów kontaktów

Uwaga

Pole Telefon komórkowy potwierdzony w formularzu Kontakt portalu w tabeli Kontakt nie ma w chwili obecnej żadnego zastosowania. To pole musi być używane tylko podczas uaktualniania z Adxstudio Portals.

Wymagania

Portal wymaga:

- Baza portali

- Tożsamość Microsoft

- Pakiety rozwiązań przepływów pracy tożsamości Microsoft

Omówienie uwierzytelniania

Powracający użytkownicy portalu mogą uwierzytelniać przy użyciu poświadczeń użytkownika lokalnego lub kont zewnętrznego dostawcy tożsamości. Nowy użytkownik może się zarejestrować, aby uzyskać nowe konto użytkownika, podając nazwę użytkownika i hasło lub logując się za pomocą zewnętrznego dostawcy. Odwiedzający, którzy otrzymają kod zaproszenia od administratora portalu, mogą go zrealizować podczas zakładania nowego konta użytkownika.

Pokrewne ustawienia witryny:

Authentication/Registration/EnabledAuthentication/Registration/LocalLoginEnabledAuthentication/Registration/ExternalLoginEnabledAuthentication/Registration/OpenRegistrationEnabledAuthentication/Registration/InvitationEnabledAuthentication/Registration/RememberMeEnabledAuthentication/Registration/ResetPasswordEnabled

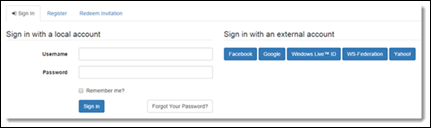

Zaloguj się przy użyciu lokalnej tożsamości lub tożsamości zewnętrznej

Na poniższej ilustracji przedstawiono opcję logowania za pomocą konta lokalnego lub wybierając zewnętrznego dostawcę tożsamości.

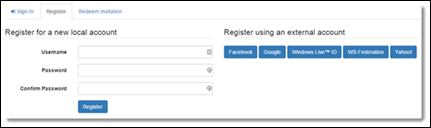

Utwórz konto przy użyciu lokalnej tożsamości lub tożsamości zewnętrznej

Poniższy obraz przedstawia ekran rejestracji, za pomocą którego można zarejestrować się przy użyciu konta lokalnego lub wybierając zewnętrznego dostawcę tożsamości.

Zrealizuj kod zaproszenia ręcznie

Poniższy obraz przedstawia opcję zrealizowania zaproszenia przy użyciu kodu zaproszenia.

Zapomniane hasło lub Resetowanie hasła

Powracający użytkownicy, którzy wymagają zmiany hasła (i wcześniej podali adres e-mail w swoim profilu użytkownika) mogą poprosić o token resetowania hasła przesyłany na ich konto e-mail. Token resetowania umożliwia jego właścicielowi wybranie nowego hasła. Alternatywnie żeton można też pozostawić, pozostawiając oryginalne hasło użytkownika niezmodyfikowane.

Pokrewne ustawienia witryny:

Authentication/Registration/ResetPasswordEnabledAuthentication/Registration/ResetPasswordRequiresConfirmedEmail

Powiązany proces: Wyślij resetowanie hasła do kontaktu

- W razie potrzeby dostosuj e-mail w przepływie pracy.

- Prześlij wiadomość e-mail, aby wywołać proces.

- Użytkownik jest proszony o sprawdzenie poczty elektronicznej.

- Użytkownik otrzymuje wiadomość e-mail resetowania hasła z instrukcjami.

- Użytkownik powraca do formularza resetowania.

- Resetowanie hasła zostało zakończone.

Realizuj zaproszenie

Realizacja kodu zaproszenia pozwala skojarzyć użytkownika przeprowadzającego rejestrację z istniejącym rekordem kontaktu, który został przygotowany specjalnie dla tego użytkownika. Zazwyczaj kody zaproszenia są wysyłane pocztą e-mail, ale możesz użyć ogólnego formularza zgłaszania kodów, aby wysłać kody za pośrednictwem innych kanałów. Po przesłaniu prawidłowego kodu zaproszenia odbywa się normalny proces rejestracji (tworzenia konta) użytkownika prowadzący do skonfigurowania nowego konta użytkownika.

Pokrewne ustawienia witryny:

Authentication/Registration/InvitationEnabled

Powiązany proces: Wyślij zaproszenie

Wiadomość e-mail wysłana przez ten przepływ pracy musi być dostosowana przy użyciu adresu URL, aby zrealizować stronę zaproszenia w portalu: https://portal.contoso.com/register/?returnurl=%2f&invitation={Invitation Code(Invitation)}

Utwórz zaproszenie dla nowego kontaktu.

Dostosuj i zapisz nowe zaproszenie.

Dostosuj wiadomość e-mail z zaproszeniem.

Przetwarzanie przepływu pracy Wysyłanie zaproszeń.

Wiadomość e-mail z zaproszeniem otwiera stronę realizacji zaproszenia.

Użytkownik tworzy konto stosując przesłany kod zaproszenia.

Rejestracja jest wyłączona

Jeśli rejestracja jest wyłączona dla użytkownika po tym jak użytkownik zrealizował zaproszenie, wyświetl komunikat przy użyciu następującego fragmentu zawartości:

Nazwa: Account/Register/RegistrationDisabledMessage

Wartość: Rejestracja została wyłączona.

Zarządzaj kontami użytkownika za pośrednictwem stron profilu

Uwierzytelnieni użytkownicy zarządzają kontami użytkowników za pomocą paska nawigacyjnego Zabezpieczenia na stronie profilu. Użytkownicy nie są ograniczani do pojedynczego konta lokalnego lub pojedynczego konta zewnętrznego wybranego w momencie rejestracji użytkownika. Użytkownicy z kontem zewnętrznym mogą podjąć decyzję o utworzeniu konta lokalnego stosując nazwę użytkownika i hasło. Użytkownicy, którzy rozpoczęli od konta lokalnego mogą podjąć decyzję o skojarzeniu wielu tożsamości zewnętrznych ze swoim kontem. Strona profilu jest także tam, gdzie użytkownik otrzyma przypomnienie, aby potwierdzić swój adres e-mail, gdy prześle prośbę o przesłanie wiadomości e-mail z potwierdzeniem na jego konto e-mail.

Pokrewne ustawienia witryny:

Authentication/Registration/LocalLoginEnabledAuthentication/Registration/ExternalLoginEnabledAuthentication/Registration/TwoFactorEnabled

Ustaw lub zmień hasło

Użytkownik z istniejącym kontem lokalnym może zastosować nowe hasło dostarczając oryginalne hasło. Użytkownik nie posiadający lokalnego konta może wybrać nazwę użytkownika i hasło, aby skonfigurować nowe konto lokalne. Po ustawieniu nazwy użytkownika nie można jej już zmienić.

Pokrewne ustawienia witryny:

Authentication/Registration/LocalLoginEnabled

Pokrewne procesy:

- Utwórz nazwę użytkownika i hasło.

- Zmień istniejące hasło.

Uwaga

Powyższe zadania przepływu działają tylko po wywołaniu dla kontaktu przy użyciu aplikacji Zarządzanie portalem. Na przepływy zadań nie ma wpływu przyszłe wycofanie przepływów zadań.

Potwierdzanie adresu e-mail

Zmiana adresu e-mail (lub podanie go po raz pierwszy) umieszcza ten adres e-mail w stanie niepotwierdzonym. Użytkownik może zażądać przesłania potwierdzającej wiadomości e-mail na nowy adres e-mail, i wiadomość ta będzie zawierała instrukcje dla użytkownika dotyczące kończenia procesu potwierdzenia e-mail.

Powiązany proces: Wyślij do kontaktu wiadomość e-mail zawierającą potwierdzenie

- W razie potrzeby dostosuj e-mail w przepływie pracy.

- Użytkownik przesyła nową wiadomość e-mail, która jest w stanie niepotwierdzonym.

- Użytkownik sprawdza pocztę e-mail dla uzyskania potwierdzenia.

- Dostosuj wiadomość e-mail z potwierdzeniem.

- Przetwórz przepływ pracy Wyślij do kontaktu wiadomość e-mail zawierającą potwierdzenie.

- Użytkownik wybiera łącze potwierdzenia, aby zakończyć proces potwierdzenia.

Uwaga

Upewnij się, że główny adres e-mail został określony dla kontaktu, ponieważ wiadomość e-mail jest wysyłana tylko na główny adres e-mail (emailaddress1), kontaktu. Wiadomości e-mail z potwierdzeniem nie jest wysyłana na dodatkowy adres e-mail (emailaddress2) ani na alternatywny adres e-mail (emailaddress3) rekordu kontaktu.

Włącz uwierzytelnianie dwuskładnikowe

Funkcja uwierzytelniania dwuskładnikowego zwiększa bezpieczeństwo konta użytkownika żądając dowodu własności potwierdzonego adresu e-mail, oprócz standardowego logowania do konta lokalnego/zewnętrznego. Użytkownik próbujący zalogować się na konto z włączonym uwierzytelnianiem dwuskładnikowym otrzymuje kod bezpieczeństwa na potwierdzony adres e-mail skojarzony z kontem. Kod bezpieczeństwa musi zostać przekazany, aby ukończyć proces logowania. Użytkownik może zapamiętać przeglądarkę, która pomyślnie przeszła weryfikację, dzięki czemu kod zabezpieczający nie będzie wymagany przy następnym logowaniu się z tej samej przeglądarki. Każde konto użytkownika włącza tę funkcję indywidualnie i wymaga potwierdzonego adresu e-mail.

Ostrzeżenie

Jeśli tworzysz i włączasz ustawienie strony Authentication/Registration/MobilePhoneEnabled, aby włączyć starszą funkcjonalność, zostanie wyświetlony komunikat o błędzie. To ustawienie witryny nie jest dostępne w polu i nie obsługuje portali.

Pokrewne ustawienia witryny:

Authentication/Registration/TwoFactorEnabledAuthentication/Registration/RememberBrowserEnabled

Powiązany proces: Wyślij wiadomość e-mail z kodem dwuskładnikowym do kontaktu

- Włącz uwierzytelnianie dwuskładnikowe.

- Wybierz opcję otrzymywania kodu zabezpieczeń w wiadomości e-mail.

- Poczekaj na wiadomości e-mail, która zawiera kod zabezpieczeń.

- Przetwórz Wyślij wiadomość e-mail z kodem dwuskładnikowym do kontaktu. przepływ pracy.

- Uwierzytelnianie dwuskładnikowe może zostać wyłączone.

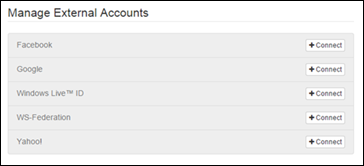

Zarządzaj kontami zewnętrznymi

Uwierzytelniony użytkownik może połączyć (zarejestrować) wiele tożsamości zewnętrznych z użytkownikiem konta, po jednej dla każdego ze skonfigurowanych dostawców tożsamości. Po połączeniu tożsamości użytkownik może podjąć decyzję o logowaniu za pomocą dowolnej z połączonych tożsamości. Istniejące tożsamości mogą również zostać odłączone, o ile pozostanie podłączona jedna tożsamość zewnętrzna lub lokalna.

Pokrewne ustawienia witryny:

Authentication/Registration/ExternalLoginEnabled

Ustawienia witryny zewnętrznego dostawcy tożsamości

Wybierz dostawcę do połączenia z kontem użytkownika.

Zaloguj się przy użyciu dostawcy, którego chcesz połączyć.

Dostawca jest teraz podłączony. Dostawca może również zostać odłączony.

Włącz uwierzytelnianie tożsamości ASP.NET

W poniższej tabeli opisano ustawienia do włączania/wyłączania różnych funkcji i zachowań uwierzytelniania:

| Nazwa ustawień witryny | Opis |

|---|---|

| Uwierzytelnianie/Registration/LocalLoginEnabled | Włącza lub wyłącza logowanie do konta lokalnego na podstawie nazwy użytkownika (lub adresu e-mail) i hasła. Domyślnie: true. |

| Uwierzytelnianie/Registration/LocalLoginByEmail | Włącza lub wyłącza logowanie do konta lokalnego przy użyciu pola adres e-mail zamiast pola nazwa użytkownika. Domyślna: false |

| Uwierzytelnianie/Rejestracja/ExternalLoginEnabled | Włącza lub wyłącza zewnętrzne logowanie do konta i rejestrację. Domyślnie: true. |

| Uwierzytelnianie/Registration/RememberMeEnabled | Zaznacza lub usuwa zaznaczenie w polu wyboru Zapamiętaj mnie w logowaniu lokalnym, aby umożliwić zachowanie uwierzytelnionych sesji, nawet po zamknięciu przeglądarki sieci Web. Domyślnie: true. |

| Uwierzytelnianie/Registration/TwoFactorEnabled | Włącza lub wyłącza opcję dla użytkowników, aby włączali uwierzytelnianie dwuskładnikowe. Użytkownicy z potwierdzonym adresem e-mail mogą zdecydować o użyciu dodatkowego zabezpieczenia w postaci uwierzytelniania dwuskładnikowego. Domyślna: false |

| Uwierzytelnianie/Registration/RememberBrowserEnabled | Zaznacza lub usuwa zaznaczenie w polu wyboru Zapamiętaj przeglądarkę dla dwuskładnikowego sprawdzania poprawności (kod e-mail), aby utrwalić dwuskładnikowe sprawdzanie poprawności dla bieżącej przeglądarki. Użytkownik nie będzie musiał przechodzić weryfikacji drugiego czynnika przy kolejnych logowaniach, o ile korzysta z tej samej przeglądarki. Domyślnie: true. |

| Uwierzytelnianie/Registration/ResetPasswordEnabled | Włącza lub wyłącza funkcję resetowania hasła. Domyślnie: true. |

| Uwierzytelnianie/Registration/ResetPasswordRequiresConfirmedEmail | Włącza lub wyłącza resetowanie hasła wyłącznie dla potwierdzonych adresów e-mail. Jeśli opcja jest włączona, niepotwierdzone adresy e-mail nie będą mogły być używane do wysyłania informacji dotyczących resetowania hasła. Domyślna: false |

| Uwierzytelnianie/Registration/TriggerLockoutOnFailedPassword | Włącza lub wyłącza rejestrowanie niepomyślnych prób hasła. Jeśli wyłączone, konta użytkowników nie będą blokowane. Domyślnie: true |

| Uwierzytelnianie/Registration/IsDemoMode | Włącza lub wyłącza flagę tryb demo do użycia wyłącznie w środowiskach rozwojowych lub demonstracyjnych. Nie należy włączać tego ustawienia dla środowisk produkcyjnych. Tryb demonstracyjny wymaga również, aby przeglądarka sieci Web działała lokalnie na serwerze aplikacji sieci Web. Po włączeniu trybu demonstracyjnego kod resetujący hasło i kod dwuskładnikowy są wyświetlane dla użytkownika, zapewniając szybki dostęp. Domyślna: false |

| Uwierzytelnianie/Registration/LoginButtonAuthenticationType | Jeśli portal wymaga tylko jednego zewnętrznego dostawcy tożsamości (do obsługi wszystkich uwierzytelnień), pozwala to, aby przycisk Zaloguj paska nawigacji nagłówka łączył się bezpośrednio ze stroną logowania tego zewnętrznego dostawcy tożsamości (zamiast łączenia z pośrednim formularzem logowania lokalnego i stroną wyboru dostawcy tożsamości). Tylko jednego dostawcę tożsamości można wybrać dla tej akcji. Określ wartość AuthenticationType dla dostawcy. Dla konfiguracji logowania jednokrotnego, który używa OpenId Connect, np. za pomocą Azure AD B2C, użytkownik musi podać Organ. Dla dostawców OAuth 2.0–akceptowanymi wartościami są: Facebook, Google, Yahoo, Microsoft, LinkedIn lub Twitter Dla dostawców opartych na WS–Federation użyj wartości określonej dla ustawień witryny Authentication/WsFederation/ADFS/AuthenticationType i Authentication/WsFederation/Azure/[provider]/AuthenticationType. Przykłady: https://adfs.contoso.com/adfs/services/trust, Facebook-0123456789, Google, Yahoo!, uri:WindowsLiveID. |

Włącz lub wyłącz rejestrację użytkownika

Poniżej opisano opcje ustawień dla włączania i wyłączania rejestracji użytkownika.

| Nazwa ustawień witryny | Opis |

|---|---|

| Uwierzytelnianie/Registration/Enabled | Włącza lub wyłącza wszystkie formularze rejestracji użytkownika. Rejestracja musi być włączona, aby inne ustawienia w tej sekcji zostały wprowadzone w życie. Domyślnie: true. |

| Uwierzytelnianie/Registration/OpenRegistrationEnabled | Włącza lub wyłącza formularz rejestracyjny zapisywania się do tworzenia wszystkich formularzy użytkowników. Formularz zapisywania się umożliwia anonimowemu użytkownikowi portalu utworzenie nowego konto użytkownika. Domyślnie: true. |

| Uwierzytelnianie/Registration/InvitationEnabled | Włącza lub wyłącza formularza realizacji kod zaproszenia do rejestracji użytkowników, którzy posiadają kody zaproszeń. Domyślnie: true. |

| Uwierzytelnianie/Rejestracja/Włączone | Włącza lub wyłącza technikę captcha na stronę rejestracji użytkownika. Domyślna: false UWAGA: - To ustawienie w witrynie może nie być dostępne domyślnie. Aby włączyć technikę captcha, należy utworzyć ustawienie witryny i ustawić wartość na Prawda. |

Uwaga

Upewnij się, że główny adres e-mail został określony dla użytkownika, ponieważ rejestracja jest wykonywana za pomocą głównego adresu e-mail (emailaddress1) użytkownika. Użytkownik nie może przeprowadzić rejestracji za pomocą dodatkowego adresu e-mail (emailaddress2) ani alternatywnego adresu e-mail (emailaddress3) rekordu kontaktu.

Sprawdzanie poprawności poświadczeń użytkownika

Poniżej opisano ustawienia dla dostosowania nazwy użytkownika i parametrów sprawdzania poprawności hasła. Sprawdzanie poprawności jest wykonywane podczas rejestrowania się użytkowników do nowego konta lokalnego lub zmieniania hasła.

| Nazwa ustawień witryny | Opis |

|---|---|

| Uwierzytelnianie/UserManager/PasswordValidator/EnforcePasswordPolicy | Określa, czy hasło zawiera znaki z trzech z następujących kategorii:

|

| Uwierzytelnianie/UserManager/UserValidator/AllowOnlyAlphanumericUserNames | Określa, czy zezwolić wyłącznie na znaki alfanumeryczne dla nazwy użytkownika. Domyślna: false |

| Uwierzytelnianie/UserManager/UserValidator/RequireUniqueEmail | Określa, czy unikatowy adres e-mail jest potrzebny do sprawdzania poprawności użytkownika. Domyślnie: true. |

| Uwierzytelnianie/UserManager/PasswordValidator/RequiredLength | Minimalna wymagana długość hasła. Domyślnie: 8 |

| Uwierzytelnianie/UserManager/PasswordValidator/RequireNonLetterOrDigit | Określa, czy hasło wymaga znaków innych niż litery lub cyfry. Domyślna: false |

| Uwierzytelnianie/UserManager/PasswordValidator/RequireDigit | Określa, czy hasło wymaga użycia cyfr (od 0 do 9). Domyślna: false |

| Uwierzytelnianie/UserManager/PasswordValidator/RequireLowercase | Określa, czy hasło wymaga użycia małych liter (od a do z). Domyślna: false |

| Uwierzytelnianie/UserManager/PasswordValidator/RequireUppercase | Określa, czy hasło wymaga użycia dużych liter (od A do Z). Domyślna: false |

Ustawienia blokady konta użytkownika

Poniżej opisano ustawienia, które określają, jak i kiedy konto zostaje zablokowane przed uwierzytelnianiem. Po wykryciu pewnej liczby niepomyślnych prób podania hasła w krótkim okresie czasu, konto użytkownika zostaje zablokowane na pewien okres czasu. Użytkownik może spróbować ponownie po upływie okresu blokady.

| Nazwa ustawień witryny | Opis |

|---|---|

| Uwierzytelnianie/UserManager/UserLockoutEnabledByDefault | Wskazuje, czy blokada użytkownika jest włączana podczas tworzenia użytkowników. Domyślnie: true |

| Uwierzytelnianie/UserManager/DefaultAccountLockoutTimeSpan | Domyślna ilość czasu, przez jaką użytkownik jest zablokowany po osiągnięciu Uwierzytelnianie/UserManager/MaxFailedAccessAttemptsBeforeLockout została osiągnięta. Wartość domyślna: 24:00:00 (1 dzień) |

| Uwierzytelnianie/UserManager/MaxFailedAccessAttemptsBeforeLockout | Maksymalna liczba dozwolonych prób dostępu przed zablokowaniem użytkownika (jeśli blokada jest włączona). Domyślnie: 5 |

Ustawienia witryny uwierzytelniania plików cookie

Poniżej opisano ustawienia modyfikowania domyślnego zachowania plików cookie uwierzytelniania, zdefiniowanych przez klasę CookieAuthenticationOptions.

| Nazwa ustawień witryny | Opis |

|---|---|

| Authentication/ApplicationCookie/AuthenticationType | Typ plików cookie uwierzytelniania aplikacji. Domyślnie: ApplicationCookie |

| Authentication/ApplicationCookie/CookieName | Określa nazwę pliku cookie używanego do utrwalania tożsamości. Domyślnie: .AspNet.Cookies |

| Authentication/ApplicationCookie/CookieDomain | Określa domenę używaną do tworzenia pliku cookie. |

| Authentication/ApplicationCookie/CookiePath | Określa ścieżką używaną do tworzenia pliku cookie. Domyślnie: / |

| Authentication/ApplicationCookie/CookieHttpOnly | Określa, czy przeglądarka powinna umożliwić dostęp do pliku cookie dla skryptu JavaScript po stronie klienta. Domyślnie: true. |

| Authentication/ApplicationCookie/CookieSecure | Określa, czy plik cookie powinien być przekazywany tylko na żądanie HTTPS. Domyślnie: SameAsRequest |

| Uwierzytelnianie/ApplicationCookie/ExpireTimeSpan | Kontroluje, jak długo plik cookie aplikacji pozostanie ważny od momentu jego utworzenia. Wartość domyślna: 24:00:00 (1 dzień) |

| Authentication/ApplicationCookie/SlidingExpiration | SlidingExpiration ma wartość true, aby poinstruować oprogramowanie pośrednie do ponownego wydania nowego pliku cookie z nowym czasem wygaśnięcia przy każdym przetwarzaniu żądania, które wykracza poza połowę okna wygaśnięcia. Domyślnie: true. |

| Authentication/ApplicationCookie/LoginPath | Właściwość LoginPath informuje oprogramowanie pośrednie, że należy zmienić wychodzący 401 Nieautoryzowany kod stanu na Przekierowanie 302 na daną ścieżkę logowania. Domyślnie: /signin |

| Authentication/ApplicationCookie/LogoutPath | Jeśli ścieżka wylogowania jest udostępniana przez oprogramowanie pośredniczące, żądanie do tej ścieżki zostanie przekierowane na podstawie ReturnUrlParameter. |

| Authentication/ApplicationCookie/ReturnUrlParameter | ReturnUrlParameter określa nazwę parametru ciągu zapytania, który jest dołączany przez oprogramowanie pośrednie w przypadku zmiany 401 Nieautoryzowany kod stanu na Przekierowanie 302 na ścieżkę logowania. |

| Authentication/ApplicationCookie/SecurityStampValidator/ValidateInterval | Okres między sprawdzaniem poprawności sygnatury zabezpieczeń. Domyślny: 30 min |

| Authentication/TwoFactorCookie/AuthenticationType | Typ plików dwuskładnikowego pliku cookie uwierzytelniania. Domyślnie: TwoFactorCookie |

| Authentication/TwoFactorCookie/ExpireTimeSpan | Kontroluje, jak długo dwuskładnikowy plik cookie pozostanie ważny od momentu jego utworzenia. Wartość nie powinna przekraczać 6 minut. Domyślny: 5 min |

Następne kroki

Migruj dostawców tożsamości do Azure AD B2C

Zobacz także

Omówienie uwierzytelniania w portalach Power Apps

Konfigurowanie dostawcy OAuth 2.0 dla portali

Konfigurowanie dostawcy OpenID Connect dla portali

Konfigurowanie dostawcy SAML 2.0 dla portali

Konfigurowanie dostawcy usług federacyjnych w sieci Web dla portali

Ustawienia uwierzytelniania portali Power Apps

Uwaga

Czy możesz poinformować nas o preferencjach dotyczących języka dokumentacji? Wypełnij krótką ankietę. (zauważ, że ta ankieta jest po angielsku)

Ankieta zajmie około siedmiu minut. Nie są zbierane żadne dane osobowe (oświadczenie o ochronie prywatności).