Uwierzytelnianie przy użyciu tożsamości obszaru roboczego

Tożsamość obszaru roboczego sieci szkieletowej to automatycznie zarządzana jednostka usługi, którą można skojarzyć z obszarem roboczym usługi Fabric. Tożsamość obszaru roboczego można użyć jako metody uwierzytelniania podczas łączenia elementów sieci szkieletowej w obszarze roboczym z zasobami obsługującymi uwierzytelnianie firmy Microsoft Entra. Tożsamość obszaru roboczego to bezpieczna metoda uwierzytelniania, ponieważ nie ma potrzeby zarządzania kluczami, wpisami tajnymi i certyfikatami. Po udzieleniu tożsamości obszaru roboczego z uprawnieniami do zasobów docelowych, takich jak ADLS gen 2, sieć szkieletowa może użyć tożsamości w celu uzyskania tokenów usługi Microsoft Entra w celu uzyskania dostępu do zasobu.

Zaufany dostęp do kont magazynu i uwierzytelniania z tożsamością obszaru roboczego można połączyć razem. Tożsamość obszaru roboczego można użyć jako metody uwierzytelniania, aby uzyskać dostęp do kont magazynu, które mają dostęp publiczny ograniczony do wybranych sieci wirtualnych i adresów IP.

W tym artykule opisano sposób używania tożsamości obszaru roboczego do uwierzytelniania podczas łączenia skrótów usługi OneLake i potoków danych ze źródłami danych. Docelowi odbiorcy to inżynierowie danych i każdy, kto chce nawiązać bezpieczne połączenie między elementami sieci szkieletowej i źródłami danych.

Krok 1. Tworzenie tożsamości obszaru roboczego

Aby móc tworzyć tożsamość obszaru roboczego i zarządzać nią, musisz być administratorem obszaru roboczego.

Przejdź do obszaru roboczego i otwórz ustawienia obszaru roboczego.

Wybierz kartę Tożsamość obszaru roboczego.

Wybierz przycisk + Tożsamość obszaru roboczego.

Po utworzeniu tożsamości obszaru roboczego na karcie zostaną wyświetlone szczegóły tożsamości obszaru roboczego oraz lista autoryzowanych użytkowników.

Tożsamość obszaru roboczego można tworzyć i usuwać przez administratorów obszaru roboczego. Tożsamość obszaru roboczego ma rolę współautora obszaru roboczego w obszarze roboczym. Administratorzy, członkowie i współautorzy w obszarze roboczym mogą skonfigurować tożsamość jako metodę uwierzytelniania w połączeniach usługi Azure Data Lake Storage (ADLS) Gen2, które są używane w potokach danych i skrótach.

Aby uzyskać więcej informacji, zobacz Tworzenie tożsamości obszaru roboczego i zarządzanie nią.

Krok 2. Udzielanie uprawnień tożsamości na koncie magazynu

Zaloguj się do witryny Azure Portal i przejdź do konta magazynu, do którego chcesz uzyskać dostęp z usługi OneLake.

Wybierz kartę Kontrola dostępu (IAM) na lewym pasku bocznym i wybierz pozycję Przypisania ról.

Wybierz przycisk Dodaj i wybierz pozycję Dodaj przypisanie roli.

Wybierz rolę, którą chcesz przypisać do tożsamości, na przykład Czytelnik danych obiektu blob usługi Storage lub Współautor danych obiektu blob usługi Storage.

Uwaga

Rola musi być podana na poziomie konta magazynu.

Wybierz pozycję Przypisz dostęp do użytkownika, grupy lub jednostki usługi.

Wybierz pozycję + Wybierz członków i wyszukaj według nazwy lub identyfikatora aplikacji tożsamości obszaru roboczego. Wybierz tożsamość skojarzona z obszarem roboczym.

Wybierz pozycję Przejrzyj i przypisz i poczekaj na ukończenie przypisania roli.

Krok 3. Tworzenie elementu sieci szkieletowej

Skrót oneLake

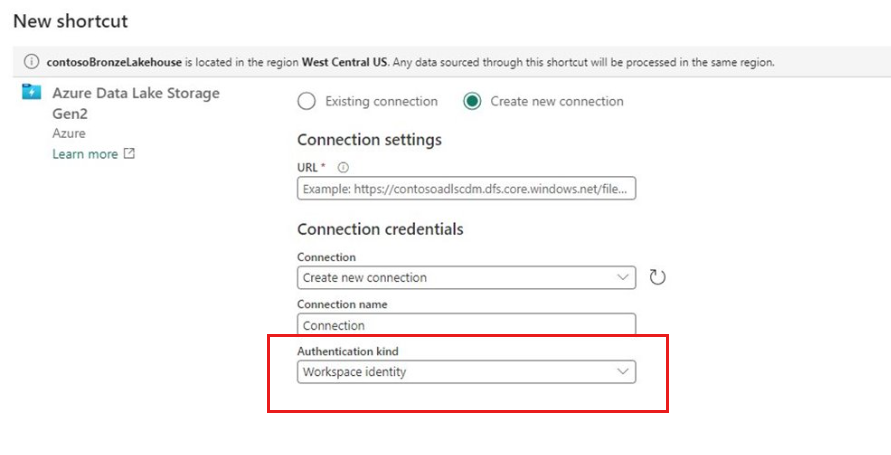

Wykonaj kroki wymienione w temacie Tworzenie skrótu usługi Azure Data Lake Storage Gen2. Wybierz tożsamość obszaru roboczego jako metodę uwierzytelniania (obsługiwaną tylko dla usługi ADLS Gen2).

Potoki danych z działaniami kopiowania, wyszukiwania i getMetadata

Wykonaj kroki wymienione w module 1 — Tworzenie potoku za pomocą usługi Data Factory , aby utworzyć potok danych. Wybierz tożsamość obszaru roboczego jako metodę uwierzytelniania (obsługiwaną tylko dla usługi ADLS Gen2 i dla działań Copy, Lookup i GetMetadata).

Uwaga

Użytkownik tworzący skrót z tożsamością obszaru roboczego musi mieć rolę administratora, członka lub współautora w obszarze roboczym. Użytkownicy, którzy uzyskują dostęp do skrótów, potrzebują tylko uprawnień w lakehouse.

Rozważania i ograniczenia

Tożsamość obszaru roboczego można utworzyć w obszarach roboczych skojarzonych z dowolną pojemnością (z wyjątkiem obszaru Mój obszar roboczy).

Tożsamość obszaru roboczego może służyć do uwierzytelniania w dowolnej pojemności, która obsługuje skróty i potoki danych usługi OneLake.

Zaufany dostęp do kont magazynu z obsługą zapory jest obsługiwany w dowolnej pojemności języka F.

Możesz utworzyć połączenia usługi ADLS Gen 2 z uwierzytelnianiem opartym na tożsamości obszaru roboczego w środowisku Zarządzanie bramami i połączeniami.

Połączenia z uwierzytelnianiem tożsamości obszaru roboczego mogą być używane tylko w skrótach onelake i potokach danych.

Sprawdzanie stanu połączenia, które ma tożsamość obszaru roboczego, ponieważ metoda uwierzytelniania nie jest obsługiwana.