Skonfiguruj Zscaler Private Access (ZPA) do automatycznej aprowizacji użytkowników

Celem tego artykułu jest zademonstrowanie kroków, które należy wykonać w usługach Zscaler Private Access (ZPA) i Microsoft Entra ID w celu skonfigurowania identyfikatora Entra firmy Microsoft w celu automatycznego aprowizowania i anulowania aprowizacji użytkowników i/lub grup w usłudze Zscaler Private Access (ZPA).

Uwaga

W tym artykule opisano łącznik zbudowany na bazie usługi aprowizacji użytkowników Microsoft Entra. Aby uzyskać ważne szczegółowe informacje na temat działania tej usługi, sposobu jej działania i często zadawanych pytań, zobacz Automatyzowanie aprowizacji użytkowników i anulowania aprowizacji aplikacji SaaS przy użyciu identyfikatora Entra firmy Microsoft.

Wymagania wstępne

W scenariuszu opisanym w tym artykule przyjęto założenie, że masz już następujące wymagania wstępne:

- Konto użytkownika Microsoft Entra z aktywną subskrypcją. Jeśli jeszcze go nie masz, możesz bezpłatnie utworzyć konto.

- Jedna z następujących ról:

- Dzierżawa Zscaler Private Access (ZPA)

- Konto użytkownika w usłudze Zscaler Private Access (ZPA) z uprawnieniami administratora.

Przypisywanie użytkowników do usługi Zscaler Private Access (ZPA)

Identyfikator Entra firmy Microsoft używa koncepcji nazywanej przypisaniami , aby określić, którzy użytkownicy powinni otrzymywać dostęp do wybranych aplikacji. W kontekście automatycznej aprowizacji użytkowników synchronizowane są tylko użytkownicy i/lub grupy przypisane do aplikacji w usłudze Microsoft Entra ID.

Przed skonfigurowaniem i włączeniem automatycznej aprowizacji użytkowników należy zdecydować, którzy użytkownicy i/lub grupy w usłudze Microsoft Entra ID potrzebują dostępu do usługi Zscaler Private Access (ZPA). Po podjęciu decyzji możesz przypisać tych użytkowników i/lub grupy do usługi Zscaler Private Access (ZPA), wykonując poniższe instrukcje:

Ważne porady dotyczące przypisywania użytkowników do usługi Zscaler Private Access (ZPA)

Zaleca się przypisanie pojedynczego użytkownika firmy Microsoft Entra do usługi Zscaler Private Access (ZPA), aby przetestować automatyczną konfigurację aprowizacji użytkowników. Dodatkowi użytkownicy i/lub grupy mogą być przypisywani później.

Podczas przypisywania użytkownika do usługi Zscaler Private Access (ZPA) należy wybrać dowolną prawidłową rolę specyficzną dla aplikacji (jeśli jest dostępna) w oknie dialogowym przypisywania. Użytkownicy z rolą Dostęp domyślny są wykluczeni z aprowizacji.

Konfigurowanie usługi Zscaler Private Access (ZPA) na potrzeby aprowizacji

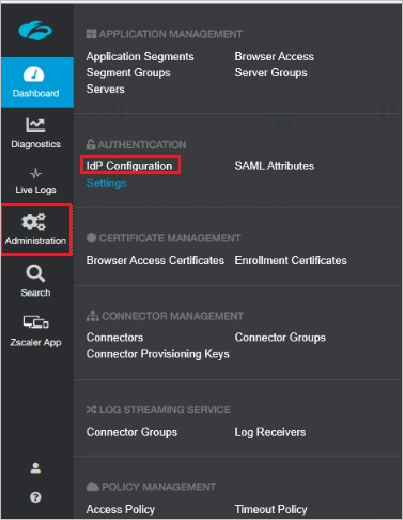

Zaloguj się do konsoli administracyjnej usługi Zscaler Private Access (ZPA). Przejdź do Administracja > Konfiguracja IdP.

Zweryfikuj, czy skonfigurowano dostawcę tożsamości dla logowania jednokrotnego. Jeśli dostawca tożsamości nie jest skonfigurowany, dodaj go, klikając ikonę znaku plus w prawym górnym rogu ekranu.

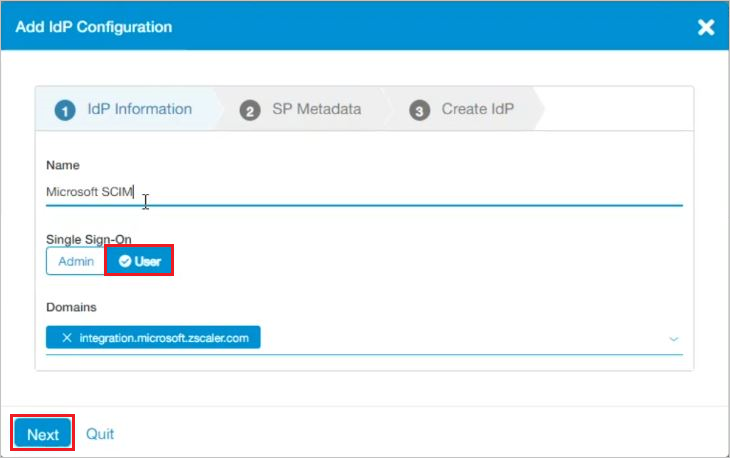

Przejdź przez kreator Konfiguracja dostawcy tożsamości, aby go dodać. Pozostaw pole Logowanie jednokrotne ustawione na Użytkownik. Podaj nazwę i wybierz pozycję Domeny z listy rozwijanej. Kliknij przycisk Dalej , aby przejść do następnego okna.

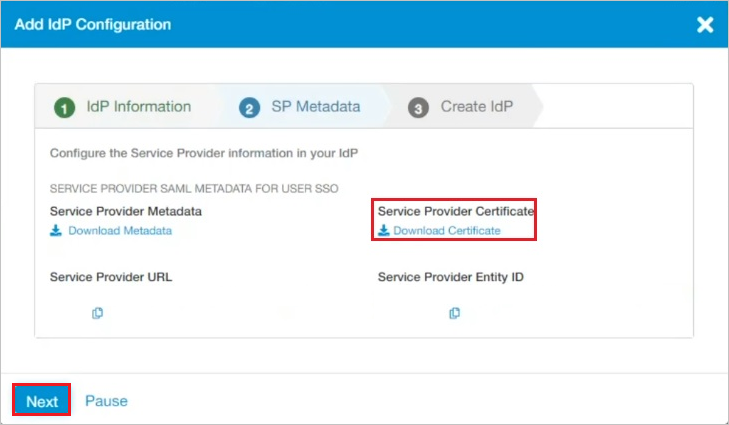

Pobierz certyfikat dostawcy usług. Kliknij przycisk Dalej , aby przejść do następnego okna.

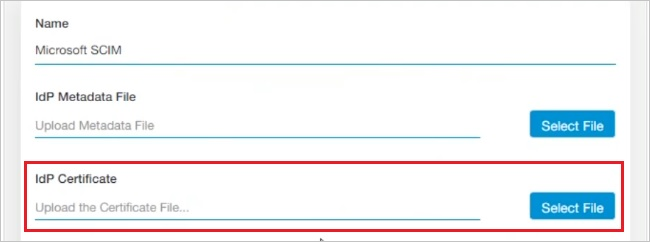

W następnym oknie przekaż pobrany wcześniej certyfikat dostawcy usług.

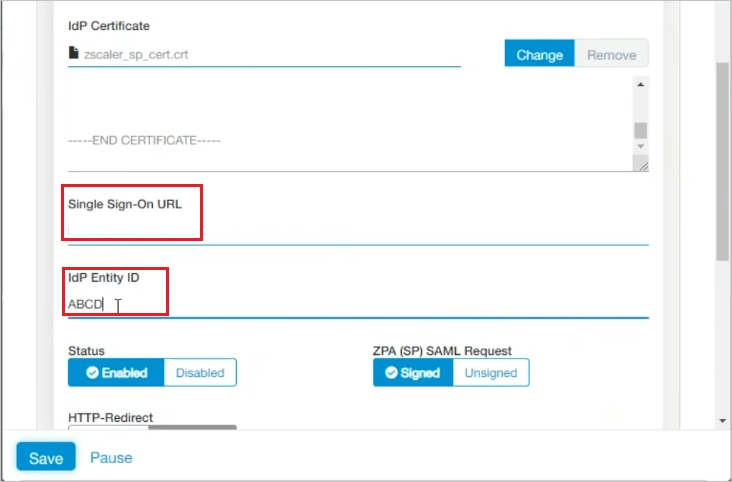

Przewiń w dół, aby podać adres URL logowania jednokrotnego i identyfikator podmiotu dostawcy tożsamości.

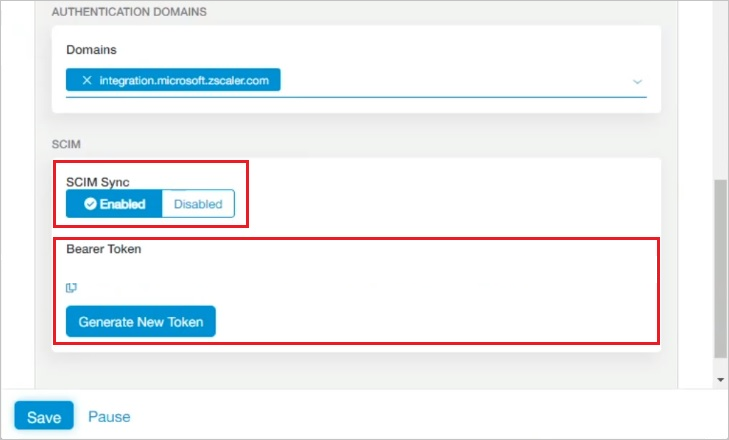

Przewiń w dół, aby włączyć synchronizację SCIM. Kliknij przycisk Generuj nowy token . Skopiuj Bearer Token. Ta wartość zostanie wprowadzona w polu Klucz tajny na zakładce Aprowizacja aplikacji Zscaler Private Access (ZPA).

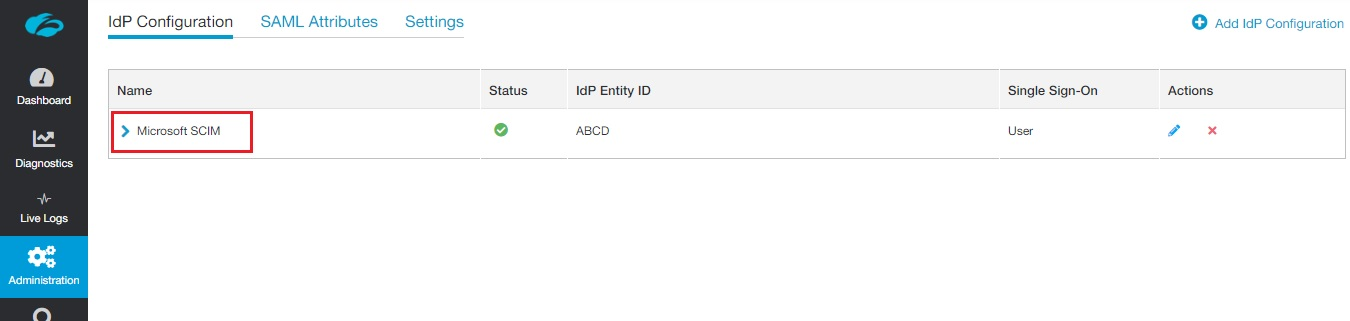

Aby zlokalizować adres URL dzierżawcy, przejdź do Administracja > Konfiguracja IdP. Kliknij nazwę nowo dodanej konfiguracji IdP wymienioną na stronie.

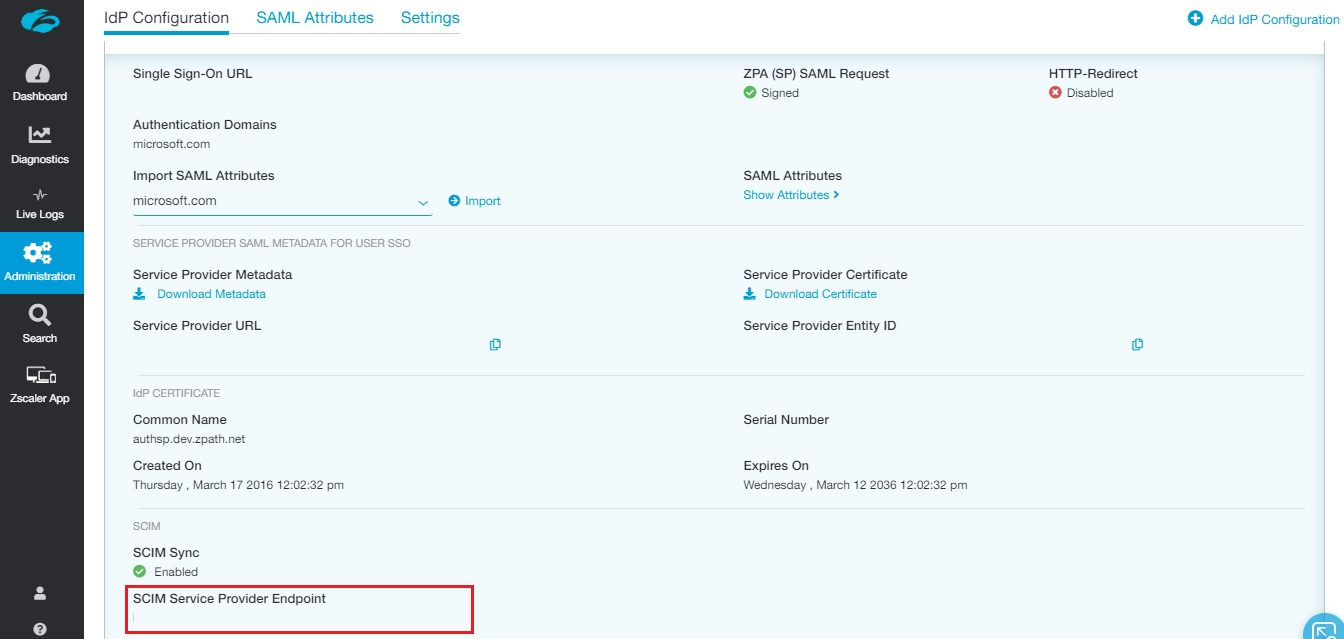

Przewiń w dół, aby wyświetlić punkt końcowy dostawcy usług SCIM na końcu strony. Skopiuj punkt końcowy dostawcy usług SCIM. Ta wartość zostanie wprowadzona w polu Adres URL dzierżawy na karcie Aprowizacji aplikacji Zscaler Private Access (ZPA).

Dodaj Zscaler Private Access (ZPA) z galerii

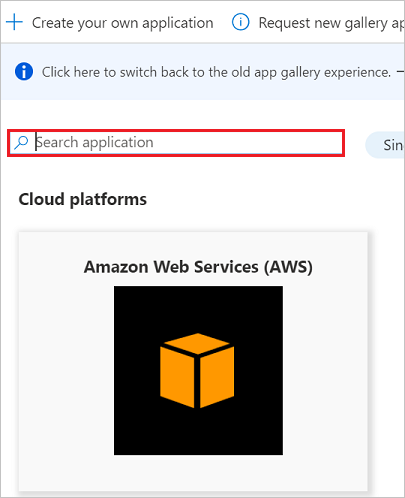

Przed skonfigurowaniem usługi Zscaler Private Access (ZPA) na potrzeby automatycznej aprowizacji użytkowników przy użyciu identyfikatora Entra firmy Microsoft należy dodać aplikację Zscaler Private Access (ZPA) z galerii aplikacji Microsoft Entra do listy zarządzanych aplikacji SaaS.

Aby dodać usługę Zscaler Private Access (ZPA) z galerii aplikacji Firmy Microsoft Entra, wykonaj następujące kroki:

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji w chmurze.

- Przejdź do Identity>Applications>Aplikacje dla przedsiębiorstw>Nowa aplikacja.

- W sekcji Dodawanie z galerii wpisz Zscaler Private Access (ZPA), wybierz pozycję Zscaler Private Access (ZPA) w polu wyszukiwania.

- Wybierz pozycję Zscaler Private Access (ZPA) z panelu wyników, a następnie dodaj aplikację. Poczekaj kilka sekund, podczas gdy aplikacja jest dodawana do twojej dzierżawy.

Konfigurowanie automatycznej aprowizacji użytkowników w usłudze Zscaler Private Access (ZPA)

Ta sekcja zawiera instrukcje konfigurowania usługi aprowizacji firmy Microsoft w celu tworzenia, aktualizowania i wyłączania użytkowników i/lub grup w usłudze Zscaler Private Access (ZPA) na podstawie przypisań użytkowników i/lub grup w identyfikatorze Entra firmy Microsoft.

Napiwek

Możesz również włączyć logowanie jednokrotne oparte na protokole SAML dla usługi Zscaler Private Access (ZPA), postępując zgodnie z instrukcjami podanymi w artykule Zscaler Private Access (ZPA) Single sign-on (ZPA). Logowanie jednokrotne można skonfigurować niezależnie od automatycznego prowizjonowania użytkowników, chociaż te dwie funkcje uzupełniają się wzajemnie.

Uwaga

W przypadku aprowizacji lub anulowania aprowizacji użytkowników i grup zalecamy okresowe ponowne uruchamianie aprowizacji, aby upewnić się, że członkostwa w grupach są prawidłowo aktualizowane. Wykonanie ponownego uruchomienia spowoduje, że nasza usługa ponownie oceni wszystkie grupy i zaktualizuje członkostwo.

Uwaga

Aby dowiedzieć się więcej na temat punktu końcowego SCIM usługi Zscaler Private Access, zajrzyj do tego.

Aby skonfigurować automatyczną aprowizację użytkowników dla usługi Zscaler Private Access (ZPA) w usłudze Microsoft Entra ID:

Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator aplikacji w chmurze.

Przejdź do Identity>Applications>Enterprise applications>Zscaler Private Access (ZPA).

Wybierz kartę Konfiguracja.

Ustaw Tryb aprowizacji na Automatyczny.

W sekcji Poświadczenia administratora wprowadź wartość punktu końcowego dostawcy usług SCIM, która została pobrana wcześniej z Adresu URL dzierżawy. Wprowadź wartość Tokenu nosiciela, uzyskaną wcześniej, do Tajnego tokenu. Kliknij pozycję Testuj połączenie , aby upewnić się, że identyfikator Entra firmy Microsoft może nawiązać połączenie z usługą Zscaler Private Access (ZPA). Jeśli połączenie nie powiedzie się, upewnij się, że twoje konto Zscaler Private Access (ZPA) ma uprawnienia administratora i spróbuj ponownie.

W polu Wiadomość e-mail z powiadomieniem wprowadź adres e-mail osoby lub grupy, która powinna otrzymywać powiadomienia o błędach aprowizacji, i zaznacz pole wyboru — Wyślij powiadomienie e-mail w przypadku wystąpienia błędu.

Kliknij przycisk Zapisz.

W sekcji Mapowania wybierz pozycję Synchronizuj użytkowników firmy Microsoft Entra z usługą Zscaler Private Access (ZPA).

Przejrzyj atrybuty użytkownika, które są synchronizowane z identyfikatora Entra firmy Microsoft do usługi Zscaler Private Access (ZPA) w sekcji Mapowanie atrybutów. Atrybuty wybrane jako pasujące właściwości są używane do dopasowywania kont użytkowników w usłudze Zscaler Private Access (ZPA) na potrzeby operacji aktualizacji. Wybierz przycisk Zapisz, aby zatwierdzić wszelkie zmiany.

Atrybut Typ Możliwość filtrowania Wymagany przez usługę Zscaler Private Access userName String ✓ ✓ externalId String aktywne Wartość logiczna emaile[type eq "praca"].wartość String name.givenName String nazwa.nazwisko String nazwa wyświetlana String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department Łańcuch W sekcji Mapowania wybierz Synchronizuj grupy Microsoft Entra z usługą Zscaler Private Access (ZPA).

Przejrzyj atrybuty grupy, które są synchronizowane z identyfikatora Entra firmy Microsoft do usługi Zscaler Private Access (ZPA) w sekcji Mapowanie atrybutów. Atrybuty wybrane jako pasujące właściwości są używane do dopasowywania grup w usłudze Zscaler Private Access (ZPA) na potrzeby operacji aktualizacji. Wybierz przycisk Zapisz, aby zatwierdzić wszelkie zmiany.

Atrybut Typ Obsługa filtrowania jest dostępna Wymagany przez usługę Zscaler Private Access nazwa wyświetlana String ✓ ✓ członkowie Referencja externalId String Aby skonfigurować filtry określania zakresu, zapoznaj się z poniższymi instrukcjami podanymi w artykule Filtrowanie zakresu.

Aby włączyć usługę aprowizacji Microsoft Entra dla Zscaler Private Access (ZPA), zmień Stan aprowizacji na Wł w sekcji Ustawienia.

Zdefiniuj użytkowników i/lub grupy, które chcesz aprowizować w usłudze Zscaler Private Access (ZPA), wybierając żądane wartości w obszarze Zakres w sekcji Ustawienia.

Gdy będziesz gotowy do konfiguracji, kliknij Zapisz.

Ta operacja rozpoczyna początkową synchronizację wszystkich użytkowników i/lub grup zdefiniowanych w obszarze Zakres w sekcji Ustawienia. Synchronizacja początkowa trwa dłużej niż kolejne synchronizacje, które są wykonywane co około 40 minut, o ile usługa aprowizacji Microsoft Entra jest uruchomiona. Możesz użyć sekcji Szczegóły synchronizacji, aby monitorować postęp i śledzić linki do raportu działań aprowizacyjnych, który opisuje wszystkie akcje wykonywane przez usługę aprowizacyjną firmy Microsoft Entra w Zscaler Private Access (ZPA).

Aby uzyskać więcej informacji na temat sposobu odczytywania dzienników aprowizacji Microsoft Entra, zobacz Raportowanie automatycznej aprowizacji konta użytkownika.

Dodatkowe zasoby

- Zarządzanie aprowizacją kont użytkowników w aplikacjach dla przedsiębiorstw

- Co to jest dostęp do aplikacji i logowanie jednokrotne przy użyciu identyfikatora Microsoft Entra ID?