Jak skonfigurować urzędy certyfikacji na potrzeby uwierzytelniania opartego na certyfikatach firmy Microsoft

Najlepszym sposobem skonfigurowania urzędów certyfikacji jest użycie magazynu zaufania opartego na infrastrukturze kluczy publicznych (wersja zapoznawcza). Konfigurację można delegować za pomocą magazynu zaufania opartego na infrastrukturze kluczy publicznych do ról o najmniejszych uprawnieniach. Aby uzyskać więcej informacji, zobacz Krok 1: Konfigurowanie urzędów certyfikacji przy użyciu magazynu zaufania opartego na infrastrukturze kluczy publicznych (wersja zapoznawcza).

Alternatywnie administrator globalny może wykonać kroki opisane w tym temacie, aby skonfigurować urzędy certyfikacji przy użyciu centrum administracyjnego firmy Microsoft Entra lub interfejsów API REST programu Microsoft Graph i obsługiwanych zestawów SDK oprogramowania, takich jak program Microsoft Graph PowerShell. Infrastruktura infrastruktury kluczy publicznych (PKI) lub administrator infrastruktury kluczy publicznych powinien mieć możliwość udostępnienia listy urzędów certyfikacji wystawiających certyfikaty.

Aby upewnić się, że skonfigurowano wszystkie urzędy certyfikacji, otwórz certyfikat użytkownika i kliknij kartę Ścieżka certyfikacji. Upewnij się, że każdy urząd certyfikacji do momentu przekazania katalogu głównego do magazynu zaufania Microsoft Entra ID. Uwierzytelnianie oparte na certyfikatach firmy Microsoft (CBA) kończy się niepowodzeniem, jeśli brakuje urzędów certyfikacji.

Konfigurowanie urzędów certyfikacji przy użyciu centrum administracyjnego firmy Microsoft Entra

Aby skonfigurować urzędy certyfikacji w celu włączenia cba w centrum administracyjnym firmy Microsoft Entra, wykonaj następujące kroki:

-

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator globalny.

Przejdź do pozycji Ochrona>Pokaż więcej>urzędów certyfikacji usługi Security Center (lub wskaźnika bezpieczeństwa tożsamości). >

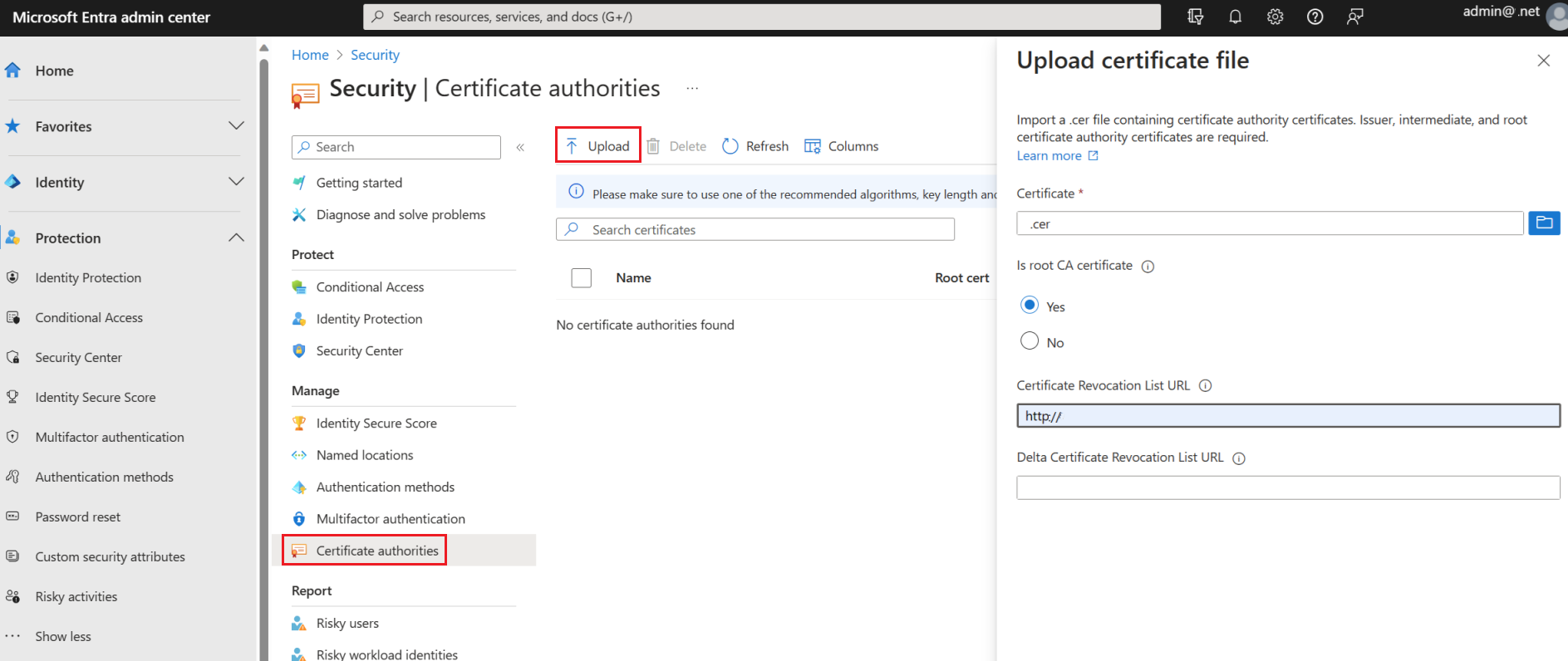

Aby przekazać urząd certyfikacji, wybierz pozycję Przekaż:

Wybierz plik urzędu certyfikacji.

Wybierz pozycję Tak , jeśli urząd certyfikacji jest certyfikatem głównym, w przeciwnym razie wybierz pozycję Nie.

W polu Adres URL listy odwołania certyfikatów ustaw internetowy adres URL podstawowego listy CRL urzędu certyfikacji, który zawiera wszystkie odwołane certyfikaty. Jeśli adres URL nie jest ustawiony, uwierzytelnianie przy użyciu odwołanych certyfikatów nie powiedzie się.

W polu Adres URL listy odwołania certyfikatów różnicowych ustaw adres URL listy CRL dostępny z Internetu zawierający wszystkie odwołane certyfikaty od czasu opublikowania ostatniej podstawowej listy CRL.

Wybierz Dodaj.

Aby usunąć certyfikat urzędu certyfikacji, wybierz certyfikat i wybierz pozycję Usuń.

Wybierz pozycję Kolumny , aby dodać lub usunąć kolumny.

Uwaga

Przekazywanie nowego urzędu certyfikacji kończy się niepowodzeniem, jeśli jakikolwiek istniejący urząd certyfikacji wygasł. Należy usunąć wygasły urząd certyfikacji i ponowić próbę przekazania nowego urzędu certyfikacji.

Do zarządzania tą funkcją jest wymagany administrator globalny.

Konfigurowanie urzędów certyfikacji przy użyciu programu PowerShell

Obsługiwany jest tylko jeden punkt dystrybucji listy CRL (CDP) dla zaufanego urzędu certyfikacji. Sieć CDP może być tylko adresami URL PROTOKOŁU HTTP. Adresy URL protokołu OCSP (Online Certificate Status Protocol) lub Lightweight Directory Access Protocol (LDAP) nie są obsługiwane.

Aby skonfigurować urzędy certyfikacji w usłudze Microsoft Entra ID, dla każdego urzędu certyfikacji przekaż następujące elementy:

- Publiczna część certyfikatu w formacie .cer

- Adresy URL dostępne z Internetu, w których znajdują się listy odwołania certyfikatów (CRL)

Schemat urzędu certyfikacji wygląda następująco:

class TrustedCAsForPasswordlessAuth

{

CertificateAuthorityInformation[] certificateAuthorities;

}

class CertificateAuthorityInformation

{

CertAuthorityType authorityType;

X509Certificate trustedCertificate;

string crlDistributionPoint;

string deltaCrlDistributionPoint;

string trustedIssuer;

string trustedIssuerSKI;

}

enum CertAuthorityType

{

RootAuthority = 0,

IntermediateAuthority = 1

}

W przypadku konfiguracji można użyć programu Microsoft Graph PowerShell:

Uruchom program Windows PowerShell z uprawnieniami administratora.

Zainstaluj program Microsoft Graph PowerShell:

Install-Module Microsoft.Graph

Pierwszym krokiem konfiguracji jest nawiązanie połączenia z dzierżawą. Gdy tylko istnieje połączenie z dzierżawą, możesz przejrzeć, dodać, usunąć i zmodyfikować zaufane urzędy certyfikacji zdefiniowane w katalogu.

Połącz

Aby nawiązać połączenie z dzierżawą, użyj polecenia Connect-MgGraph:

Connect-MgGraph

Retrieve

Aby pobrać zaufane urzędy certyfikacji zdefiniowane w katalogu, użyj polecenia Get-MgOrganizationCertificateBasedAuthConfiguration.

Get-MgOrganizationCertificateBasedAuthConfiguration

Dodaj

Uwaga

Przekazywanie nowych urzędów certyfikacji zakończy się niepowodzeniem po wygaśnięciu któregokolwiek z istniejących urzędów certyfikacji. Administrator dzierżawy powinien usunąć wygasłe urzędy certyfikacji, a następnie przekazać nowy urząd certyfikacji.

Wykonaj powyższe kroki, aby dodać urząd certyfikacji w centrum administracyjnym firmy Microsoft Entra.

Typ urzędu

- Użyj 0, aby wskazać główny urząd certyfikacji

- Użyj wartości 1, aby wskazać pośredni lub wystawiający urząd certyfikacji

crlDistributionPoint

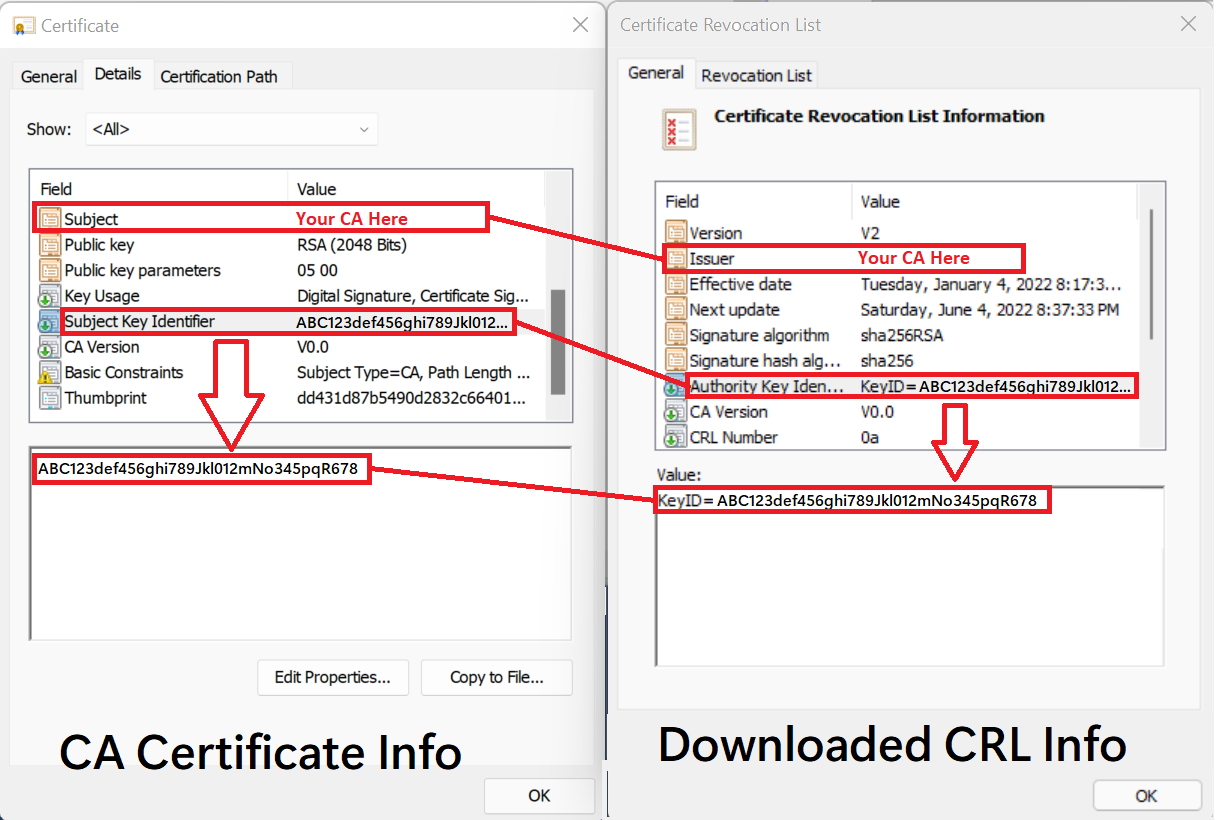

Pobierz listę CRL i porównaj certyfikat urzędu certyfikacji i informacje listy CRL. Upewnij się, że wartość crlDistributionPoint w poprzednim przykładzie programu PowerShell jest prawidłowa dla urzędu certyfikacji, który chcesz dodać.

Poniższa tabela i grafika pokazują, jak mapować informacje z certyfikatu urzędu certyfikacji na atrybuty pobranej listy CRL.

| Informacje o certyfikacie urzędu certyfikacji | = | Pobrane informacje o listach CRL |

|---|---|---|

| Temat | = | Wystawca |

| Identyfikator klucza podmiotu | = | Identyfikator klucza urzędu (KeyID) |

Napiwek

Wartość crlDistributionPoint w poprzednim przykładzie to lokalizacja http listy odwołania certyfikatów urzędu certyfikacji (CRL). Tę wartość można znaleźć w kilku miejscach:

- W atrybucie CRL Distribution Point (CDP) certyfikatu wystawionego z urzędu certyfikacji.

Jeśli urząd wystawiający certyfikaty uruchamia system Windows Server:

- Na właściwości urzędu certyfikacji w urzędzie certyfikacji Microsoft Management Console (MMC).

- W urzędzie certyfikacji, uruchamiając polecenie

certutil -cainfo cdp. Aby uzyskać więcej informacji, zobacz certutil.

Aby uzyskać więcej informacji, zobacz Opis procesu odwoływania certyfikatów.

Konfigurowanie urzędów certyfikacji przy użyciu interfejsów API programu Microsoft Graph

Interfejsy API programu Microsoft Graph mogą służyć do konfigurowania urzędów certyfikacji. Aby zaktualizować magazyn zaufania urzędu certyfikacji Firmy Microsoft Entra, wykonaj kroki opisane w temacie Certificatebasedauthconfiguration MSGraph commands (Polecenia MSGraph oparte na certyfikaciebasedauthconfiguration).

Weryfikowanie konfiguracji urzędu certyfikacji

Upewnij się, że konfiguracja zezwala firmie Microsoft Entra CBA na:

- Weryfikowanie łańcucha zaufania urzędu certyfikacji

- Pobieranie listy odwołania certyfikatów (CRL) ze skonfigurowanego punktu dystrybucji listy CRL urzędu certyfikacji (CDP)

Aby zweryfikować konfigurację urzędu certyfikacji, zainstaluj moduł PROGRAMU PowerShell narzędzi MSIdentity i uruchom polecenie Test-MsIdCBATrustStoreConfiguration. To polecenie cmdlet programu PowerShell przegląda konfigurację urzędu certyfikacji dzierżawy firmy Microsoft. Zgłasza błędy i ostrzeżenia dotyczące typowych błędów konfiguracji.

Powiązana zawartość

Jak skonfigurować uwierzytelnianie oparte na certyfikatach firmy Microsoft