Stosowanie zasad dostępu warunkowego do aplikacji dostępu prywatnego

Stosowanie zasad dostępu warunkowego do aplikacji Dostęp Prywatny Microsoft Entra to zaawansowany sposób wymuszania zasad zabezpieczeń dla wewnętrznych, prywatnych zasobów. Zasady dostępu warunkowego można stosować do aplikacji Szybki dostęp i dostęp prywatny z poziomu globalnego bezpiecznego dostępu.

W tym artykule opisano sposób stosowania zasad dostępu warunkowego do aplikacji Szybki dostęp i dostęp prywatny.

Wymagania wstępne

- Administratorzy korzystający z funkcji globalnego bezpiecznego dostępu muszą mieć co najmniej jedno z następujących przypisań ról w zależności od wykonywanych zadań.

- Rola Administratora globalnego bezpiecznego dostępu do zarządzania funkcjami globalnego bezpiecznego dostępu.

- Administrator dostępu warunkowego do tworzenia zasad dostępu warunkowego i interakcji z nimi.

- Musisz skonfigurować szybki dostęp lub dostęp prywatny.

- Produkt wymaga licencjonowania. Aby uzyskać szczegółowe informacje, zobacz sekcję licencjonowania Co to jest globalny bezpieczny dostęp. W razie potrzeby możesz kupić licencje lub uzyskać licencje próbne.

Znane ograniczenia

Ta funkcja ma co najmniej jedno znane ograniczenia. Aby uzyskać bardziej szczegółowe informacje na temat znanych problemów i ograniczeń tej funkcji, zobacz Znane Ograniczenia dla Globalnego Bezpiecznego Dostępu.

Dostęp warunkowy i globalny bezpieczny dostęp

Możesz utworzyć zasady dostępu warunkowego dla aplikacji Szybki dostęp lub Dostęp prywatny z poziomu globalnego bezpiecznego dostępu. Uruchomienie procesu z Global Secure Access automatycznie dodaje wybraną aplikację jako zasób docelowy dla polityki. Wystarczy skonfigurować ustawienia zasad.

Zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej Administrator dostępu warunkowego.

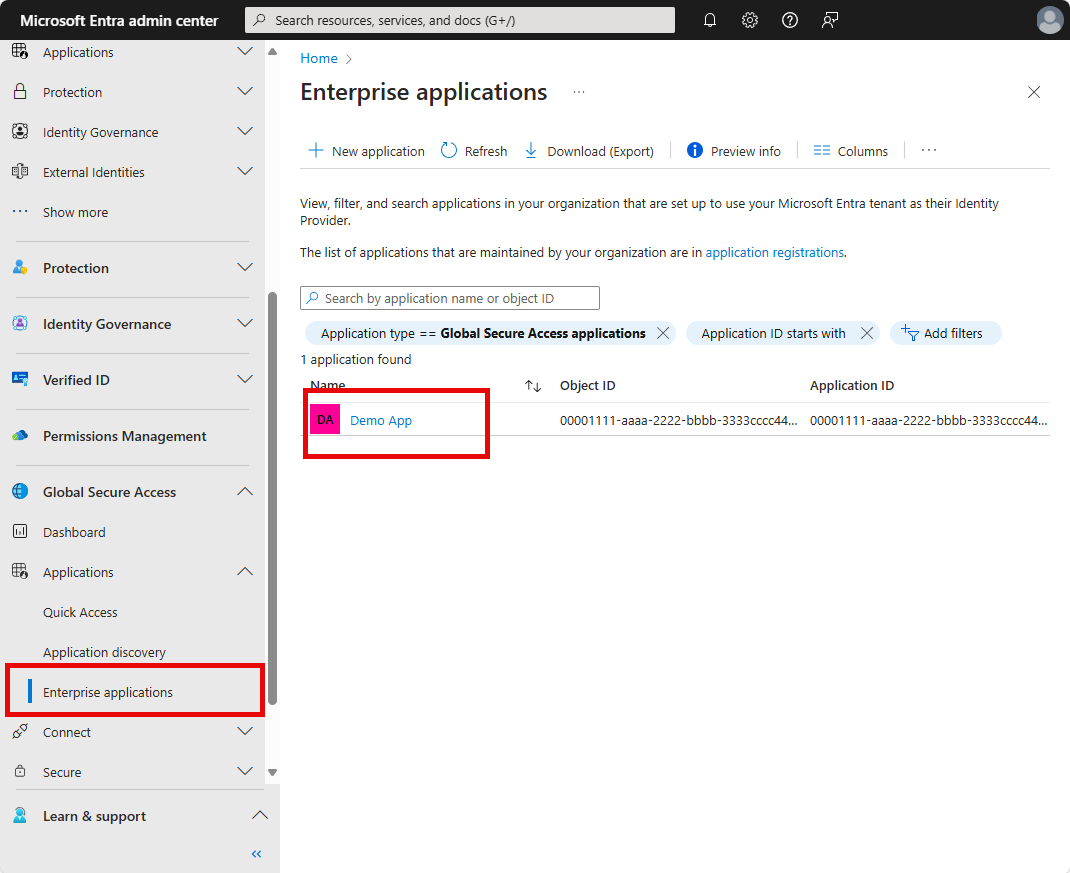

Przejdź do Global Secure Access>Aplikacje>przedsiębiorstw.

Wybierz aplikację z listy.

Wybierz pozycję Dostęp warunkowy z menu bocznego. Wszystkie istniejące zasady dostępu warunkowego są wyświetlane na liście.

Wybierz pozycję Nowe zasady. Wybrana aplikacja zostanie wyświetlona w szczegółach zasobów docelowych.

Skonfiguruj warunki, mechanizmy kontroli dostępu i przypisz użytkowników i grupy zgodnie z potrzebami.

Zasady dostępu warunkowego można również stosować do grupy aplikacji na podstawie atrybutów niestandardowych. Aby dowiedzieć się więcej, przejdź do pozycji Filtry aplikacji w polityce dostępu warunkowego.

Przykład zadań i kontroli dostępu

Dostosuj następujące szczegóły zasad, aby utworzyć zasady dostępu warunkowego wymagające uwierzytelniania wieloskładnikowego, zgodności urządzeń lub urządzenia hybrydowo połączonego z Microsoft Entra dla aplikacji Quick Access. Przypisania użytkowników zapewniają, że z zasad są wykluczone konta dostępu awaryjnego lub break-glass w organizacji.

- W sekcji Przypisania wybierz pozycję Użytkownicy:

- W obszarze Dołącz wybierz pozycję Wszyscy użytkownicy.

- W obszarze Wyklucz wybierz Użytkownicy i grupy oraz wybierz konta awaryjne lub konta awaryjnego dostępu w swojej organizacji.

- W obszarze Kontrole dostępu>Przyznaj:

- Wybierz pozycję Wymagaj uwierzytelniania wieloskładnikowego, Wymagaj, aby urządzenie było oznaczone jako zgodne i Wymagaj urządzenia przyłączonego hybrydowego firmy Microsoft Entra

- Potwierdź ustawienia i ustaw włącz zasadę na samo raportowanie.

Po potwierdzeniu przez administratorów ustawień zasad przy użyciu trybu tylko do raportowania, administrator może przenieść przełącznik Włącz zasady z opcji Tylko do raportowania na Włączone.

Wykluczenia użytkowników

Zasady dostępu warunkowego są zaawansowanymi narzędziami. Zalecamy wykluczenie następujących kont z zasad:

-

Dostęp awaryjny lub konta awaryjne typu break-glass, aby zapobiec zablokowania dostępu z powodu błędnej konfiguracji zasad. W mało prawdopodobnym scenariuszu wszyscy administratorzy są zablokowani, konto administracyjne dostępu awaryjnego może służyć do logowania się i podjęcia kroków w celu odzyskania dostępu.

- Więcej informacji można znaleźć w artykule Zarządzanie kontami dostępu awaryjnego w usłudze Microsoft Entra ID.

-

Konta serwisowe i pryncypia usługi, takie jak konto synchronizacji Microsoft Entra Connect. Konta usług to konta nieinterakcyjne, które nie są powiązane z żadnym konkretnym użytkownikiem. Są one zwykle używane przez usługi zaplecza i umożliwiają programowy dostęp do aplikacji, ale są również używane do logowania się do systemów w celach administracyjnych. Wywołania wykonywane przez jednostki usługi nie będą blokowane przez zasady dostępu warunkowego ograniczone do użytkowników. Użyj dostępu warunkowego dla tożsamości zadań roboczych, aby zdefiniować zasady przeznaczone dla podmiotów usługi.

- Jeśli twoja organizacja ma te konta używane w skryptach lub kodzie, rozważ zastąpienie ich tożsamościami zarządzanymi.