Role zabezpieczeń dla Connected Field Service

Role zabezpieczeń dla Connected Field Service umożliwiają administratorom nadawanie odpowiedniego dostępu do tabel Internetu rzeczy (IoT), w tym alertów, zasobów, urządzeń i poleceń. Te role zabezpieczeń należy dodać je do istniejących ról zabezpieczeń Field Service dla administratorów usługi terenowej, dyspozytorów i zasobów.

Ogólnie rzecz biorąc, dostęp do tabel IoT powinien naśladować dostęp do tabeli zasobów klienta dla administratorów Field Service, dyspozytorów i zasobów.

Wymagania wstępne

Dostęp dla Administratora systemu Dynamics 365

Wiedza ogólna na temat ról zabezpieczeń usługi Field Service. Aby uzyskać więcej informacji, przejdź do tematu Konfigurowanie użytkowników i profilów zabezpieczeń.

Notatka

Zalecamy wykonanie kopii ról zabezpieczeń Field Service i przypisanie skopiowanych ról zabezpieczeń do użytkowników. Uniemożliwi to zastępowaniu przez aktualizacje produktu niestandardowych konfiguracji zabezpieczeń. Aby skopiować rolę zabezpieczeń, przejdź do tematu Kopiowanie roli zabezpieczeń.

Dodaj zabezpieczenie IoT do roli zabezpieczeń administratora

W centrum administracyjnym Power Platform daj administratorom Field Service pełny dostęp do wszystkich tabel IoT. Ci użytkownicy potrzebują pełnego wglądu w alerty IoT na wszystkich urządzeniach i mogą rejestrować nowe urządzenia IoT. Zazwyczaj otrzymują oni kopię roli zabezpieczeń Field Service — Administrator.

Jeśli organizacja korzysta z Connected Field Service, Administratorzy powinni mieć także przypisaną kopię roli zabezpieczeń IoT — Administrator.

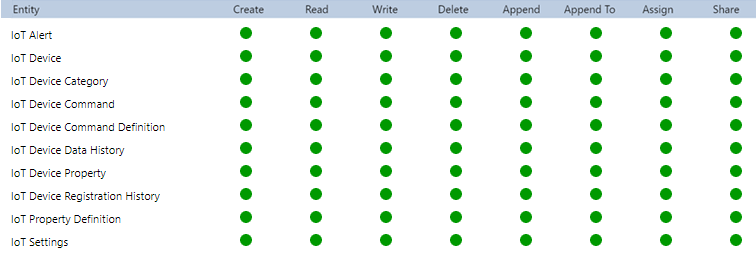

Z w pełni włączonymi uprawnieniami administratora IoT Administratorzy Field Service powinni mieć dostęp do wszystkich tabeli IoT, umożliwiając:

- Utworzenie

- Czytaj

- Napisz

- Delete

- Dołącz

- Dołączanie do

- Przypisywanie

- Udostępnianie

Poniższy zrzut ekranu stanowi odniesienie.

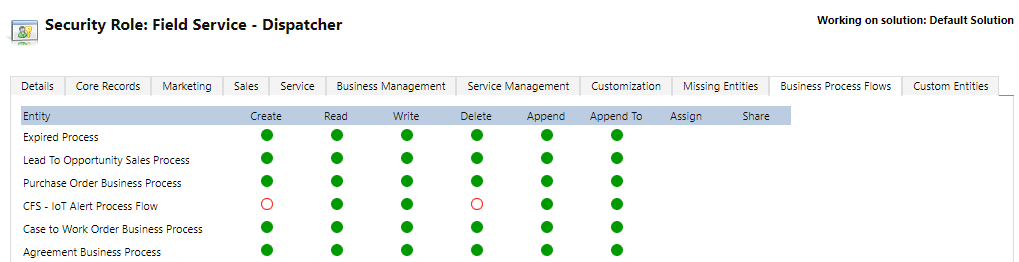

Rola zabezpieczeń Administrator usługi Field Service powinna również otrzymać pełny dostęp do CFS - Przepływ procesu alert IoT, który jest przepływem procesów biznesowych dla Connected Field Service.

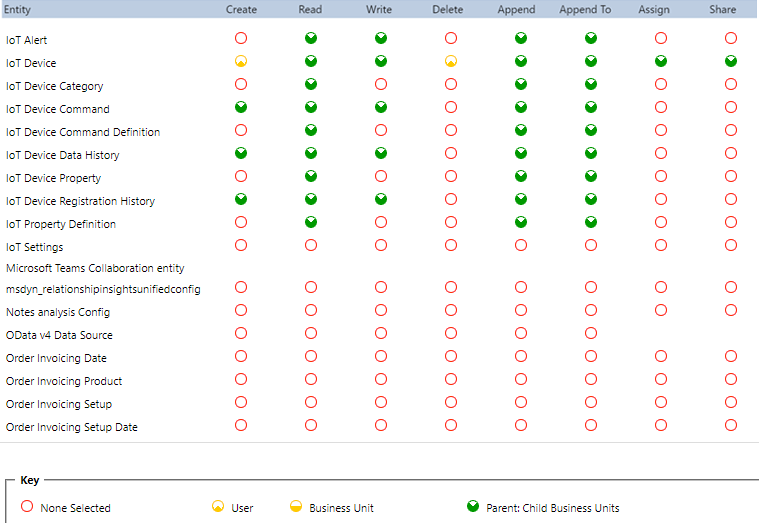

Dodaj zabezpieczenie IoT do roli dyspozytora

Dyspozytorzy usługi Field Service muszą mieć też pewien poziom dostępu do rekordów i tabeli IoT. Na przykład jeśli zlecenie pracy jest tworzone w wyniku alertu IoT, Dyspozytor powinien być tego świadom, aby móc komunikować się z klientem i zaplanować dla odpowiednich zasobów.

W centrum administracyjnym Power Platform znajdź rolę zabezpieczeń dyspozytora, którą Twoja organizacja przypisuje dyspozytorom (zazwyczaj jest to kopia roli zabezpieczeń Field Service - Dyspozytor). Przypisz ograniczony dostęp do tabel IoT zgodnie z poniższym zrzutem ekranu.

Następnie dodaj dostęp do CFS - przepływ procesów alertu IoT zgodnie z poniższym zrzutem ekranu. Dystrybutorzy mogą użyć przepływu procesów biznesowych Connected Field Service, aby zaktualizować i śledzić etapy zleceń pracy wynikające z alertów IoT.

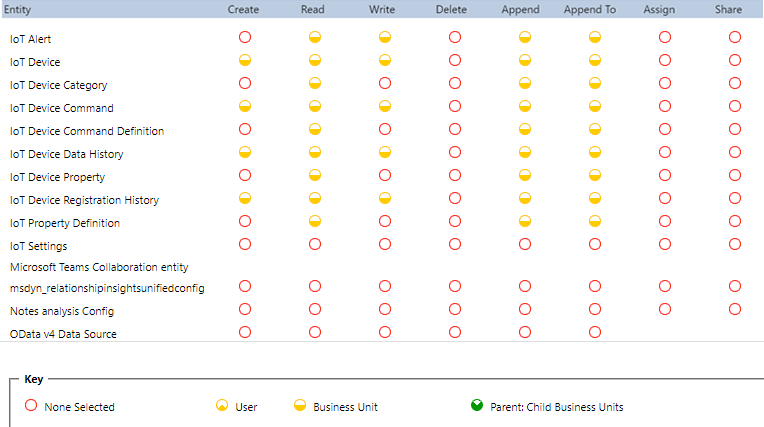

Dodaj zabezpieczenie roli zabezpieczeń zasobu

I wreszcie zasoby również muszą mieć dostęp do rekordów i tabeli IoT związanych z pracą, za którą są odpowiedzialne.

Znajdź rolę zabezpieczeń zasobu, jaką organizacja przypisuje do zasobów lub techników (zazwyczaj jest to kopia roli zabezpieczeń Field Service — Zasób) i ręcznie przypisz ograniczony dostęp do tabeli IoT zgodnie z poniższym zrzutem ekranu.

Ponieważ przepływy procesów biznesowych nie są wyświetlane w aplikacji Field Service Mobile, zasoby nie muszą mieć dostępu do CFS - przepływ procesów alertu IoT.

Każdy użytkownik, który musi pracować z rejestrowaniem urządzeń i ściąganiem danych urządzenia (operacje IoT Hub) powinien otrzymać role zabezpieczeń Administrator IoT i użytkownik końcowy IoT.