Role zabezpieczeń i uprawnienia

Uwaga

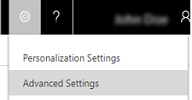

Jeśli włączono tryb Tylko ujednolicony interfejs, przed użyciem procedur opisanych w tym artykule wykonaj następujące czynności:

- Wybierz pozycję Settings (

) na pasku nawigacyjnym.

) na pasku nawigacyjnym. - Wybierz pozycję Ustawienia zaawansowane.

Aby kontrolować dostęp do danych, musisz tak skonfigurować strukturę organizacyjną, aby jednocześnie chroniła ona dane poufne i umożliwiała współpracę. W tym celu należy skonfigurować jednostki biznesowe, role zabezpieczeń i profile zabezpieczeń pól.

Napiwek

Zapoznaj się z następującym filmem wideo: Jak skonfigurować role zabezpieczeń w Dynamics 365 for Customer Engagement.

Role zabezpieczeń

Rola zabezpieczeń definiuje, jak różni użytkownicy uzyskują dostęp do różnych typów rekordów. W celu kontroli dostępu do danych można modyfikować istniejące role zabezpieczeń, tworzyć nowe role zabezpieczeń lub zmieniać przypisanie ról zabezpieczeń do poszczególnych użytkowników. Każdy użytkownik może mieć wiele ról zabezpieczeń.

Uprawnienia wynikające z ról zabezpieczeń są łączone: użytkownik posiadający więcej niż jedną rolę zabezpieczeń ma wszystkie uprawnienia dostępne w każdej z przypisanych mu ról.

Każda rola zabezpieczeń jest złożona z uprawnień na poziomie rekordu i uprawnień opartych na zadaniach.

Uprawnienia na poziomie rekordu określają zadania, jakie może wykonywać użytkownik mający dostęp do rekordu: Odczyt, Tworzenie, Usuwanie, Zapis, Przypisywanie, Udostępnianie, Dołączanie i Dołączanie do. Dołączenie oznacza dołączanie innego rekordu, takiego jak działanie lub Notatka, do rekordu. Dołączanie do oznacza rekord, do którego należy przeprowadzić dołączanie. Więcej informacji: Uprawnienia na poziomie rekordu.

Uprawnienia oparte na zadaniach, w dolnej części formularza, udzielają użytkownikowi uprawnień do wykonywania określonych zadań, takich jak publikowanie artykułów.

Kolorowe koła na stronie ustawień roli zabezpieczeń definiują poziom dostępu dla tego uprawnienia. Poziomy dostępu określają, jak głęboko lub wysoko w hierarchii organizacyjnej jednostek biznesowych użytkownik będzie mógł wykonać określone uprawnienie. Poniższa lista zawiera poziomy dostępu w aplikacji, począwszy od poziomu dającego użytkownikowi najwięcej dostępu.

| Icon | opis |

|---|---|

|

Globalny. Ten poziom dostępu zapewnia użytkownikowi dostęp do wszystkich rekordów w całej organizacji, niezależnie od poziomu zajmowanego w hierarchii przez jednostkę biznesową, do której należy wystąpienie lub użytkownik. Użytkownicy dysponujący dostępem globalnym automatycznie mają także prawa dostępu na poziomie głębokim, lokalnym i podstawowym. Ponieważ ten poziom dostępu daje dostęp do informacji w całej organizacji, należy go ograniczyć tak, aby odpowiadał planowi zabezpieczeń danych organizacji. Ten poziom dostępu jest zazwyczaj zarezerwowany dla menedżerów zarządzających organizacją. W aplikacji ten poziom dostępu jest określany jako Organizacja. |

|

Głęboki. Ten poziom dostępu zapewnia użytkownikowi dostęp do rekordów w jego jednostce biznesowej i we wszystkich jednostkach biznesowych podrzędnych względem tej jednostki. Użytkownicy dysponujący dostępem głębokim automatycznie mają także prawa dostępu na poziomie lokalnym i podstawowym. Ponieważ ten poziom dostępu daje dostęp do informacji w całej jednostce biznesowej i jej jednostkach podrzędnych, należy go ograniczyć tak, aby odpowiadał planowi zabezpieczeń danych organizacji. Ten poziom dostępu jest zazwyczaj zarezerwowany dla menedżerów zarządzających jednostkami biznesowymi. W aplikacji ten poziom dostępu jest określany jako Obiekt nadrzędny: podrzędne jednostki biznesowe. |

|

Lokalny. Ten poziom dostępu zapewnia użytkownikowi dostęp do rekordów w jego jednostce biznesowej. Użytkownicy dysponujący dostępem lokalnym automatycznie mają także prawa dostępu na poziomie podstawowym. Ponieważ ten poziom dostępu daje dostęp do informacji w całej jednostce biznesowej, należy go ograniczyć tak, aby odpowiadał planowi zabezpieczeń danych organizacji. Ten poziom dostępu jest zazwyczaj zarezerwowany dla menedżerów zarządzających jednostką biznesową. W aplikacji ten poziom dostępu jest określany jako Jednostka biznesowa. |

|

Basic. Ten poziom dostępu zapewnia użytkownikowi do rekordów będących jego własnością, udostępnionych mu obiektów oraz obiektów udostępnionych zespołowi, którego użytkownik jest członkiem. Jest to typowy poziom dostępu dla przedstawicieli handlowych i serwisowych. W aplikacji ten poziom dostępu jest określany jako Użytkownik. |

|

Brak. Zakaz dostępu. |

Ważne

Aby się upewnić, że użytkownicy mogą wyświetlać i uzyskiwać dostęp do wszystkich obszarów aplikacji sieci Web, takich jak formularze encji, pasek nawigacji czy pasek poleceń, wszystkie role zabezpieczeń w organizacji muszą zawierać uprawnienie do odczytu dotyczące encji Web Resource. Na przykład, bez uprawnień do odczytu, użytkownik nie będzie mógł otworzyć formularza zawierającego zasób sieci Web i zobaczy komunikat o błędzie podobny do tego: „Brak uprawnienia prvReadWebResource.” Więcej informacji: Tworzenie i edytowanie roli zabezpieczeń

Uprawnienia na poziomie rekordu

PowerApps i Customer Engagement (on-premises) używają ośmiu różnych uprawnień na poziomie rekordu, które określają poziom dostępu użytkownika do określonego rekordu lub typu rekordu.

| Uprawnienie | Opis |

|---|---|

| Utwórz | Wymagane, aby utworzyć nowy rekord. Typy rekordów, które można tworzyć, zależą od poziomu dostępu w uprawnieniu zdefiniowanym w roli zabezpieczeń użytkownika. |

| Odczyt | Wymagane, aby otworzyć rekord i wyświetlić zawartość. Typy rekordów, które można odczytywać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Zapis | Wymagane, aby wprowadzić do rekordu zmiany. Typy rekordów, które można edytować, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Usuń | Wymagane, aby całkowicie usunąć rekord. Typy rekordów, które można usuwać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Dołączanie | Wymagane, aby skojarzyć rekord bieżący z innym rekordem. Jeśli na przykład użytkownik ma prawa Dołączanie do względem notatki, notatka może zostać dołączona do szansy sprzedaży. Rekordy, które można dołączać, zależą od poziomu dostępu uprawnienia zdefiniowanego w roli zabezpieczeń użytkownika. W przypadku relacji wiele-do-wielu musisz mieć uprawnienia Dołączanie dla encji skojarzonych lub i tych, dla których skojarzenie jest anulowane. |

| Dołączanie do | Wymagane, aby skojarzyć rekord z rekordem bieżącym. Jeśli na przykład użytkownik ma uprawnienia Dołączanie do dla szansy sprzedaży, może dodać do tej szansy sprzedaży notatkę. Rekordy, do których można coś dołączać, zależą od poziomu dostępu uprawnienia zdefiniowanego w roli zabezpieczeń użytkownika. |

| Przypisz | Wymagane, aby przypisać własność rekordu innemu użytkownikowi. Typy rekordów, które można przypisywać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

| Udostępnij | Wymagane, aby przyznać dostęp do rekordu innemu użytkownikowi bez utraty własnych praw dostępu. Typy rekordów, które można udostępniać, zależą od poziomu dostępu w uprawnieniu przypisanym w roli zabezpieczeń użytkownika. |

Zastępowanie ról zabezpieczeń

Właściciel rekordu lub osoba mająca uprawnienie Udostępnianie dla danego rekordu może udostępnić rekord innym użytkownikom lub zespołom. Udostępnianie może powodować dodanie uprawnień Odczyt, Zapis, Usuwanie, Dołączanie, Przypisywanie i Udostępnianie dla konkretnych rekordów.

Zespoły są najczęściej wykorzystywane do udostępniania rekordów, do których członkowie zespołu nie mają zwykle dostępu. Więcej informacji: Zarządzanie bezpieczeństwem, użytkownikami i zespołami.

Nie ma możliwości odebrania dostępu do konkretnego rekordu. Dowolna zmiana uprawnienia roli zabezpieczeń dotyczy wszystkich rekordów danego typu.

Zobacz także

Koncepcje zabezpieczeń dla Microsoft Dynamics 365 for Customer Engagement

Zarządzanie bezpieczeństwem, użytkownikami i zespołami

Tworzenie i edytowanie roli zabezpieczeń