Monitorowanie zabezpieczeń lokacji

Microsoft Defender dla IoT w portalu Microsoft Defender zawiera stronę zabezpieczeń witryny, która zawiera omówienie stanu zabezpieczeń całego środowiska OT. Zespół ds. zabezpieczeń organizacji może używać tej strony do regularnego monitorowania stanu zabezpieczeń witryn produkcyjnych.

Z tego artykułu dowiesz się, jak uzyskać przegląd zabezpieczeń lokacji, aby zespół ds. zabezpieczeń mógł zdecydować, jak nadać priorytet problemom z zabezpieczeniami i przypisać je.

Dowiedz się więcej o korzyściach i przypadkach użycia zabezpieczeń lokacji.

Ważna

W tym artykule omówiono Microsoft Defender usługi IoT w portalu usługi Defender (wersja zapoznawcza).

Jeśli jesteś istniejącym klientem pracującym w klasycznym portalu usługi Defender for IoT (Azure Portal), zapoznaj się z dokumentacją usługi Defender for IoT na platformie Azure.

Dowiedz się więcej o portalach zarządzania usługi Defender for IoT.

Niektóre informacje zawarte w tym artykule odnoszą się do wersji wstępnej produktu, który może zostać znacznie zmodyfikowany do czasu wydania wersji komercyjnej. Firma Microsoft nie udziela żadnych gwarancji, wyrażonych ani dorozumianych, w odniesieniu do informacji podanych tutaj.

Wymagania wstępne

- Zapoznaj się z ogólnymi wymaganiami wstępnymi wymaganymi dla Microsoft Defender dla IoT.

- Przejrzyj uprawnienia zabezpieczeń lokacji zgodnie z wymaganiami rbac. Aby uzyskać więcej informacji, zobacz Uprawnienia RBAC dla usługi Defender for IoT.

Przejrzyj stronę Zabezpieczeń witryny

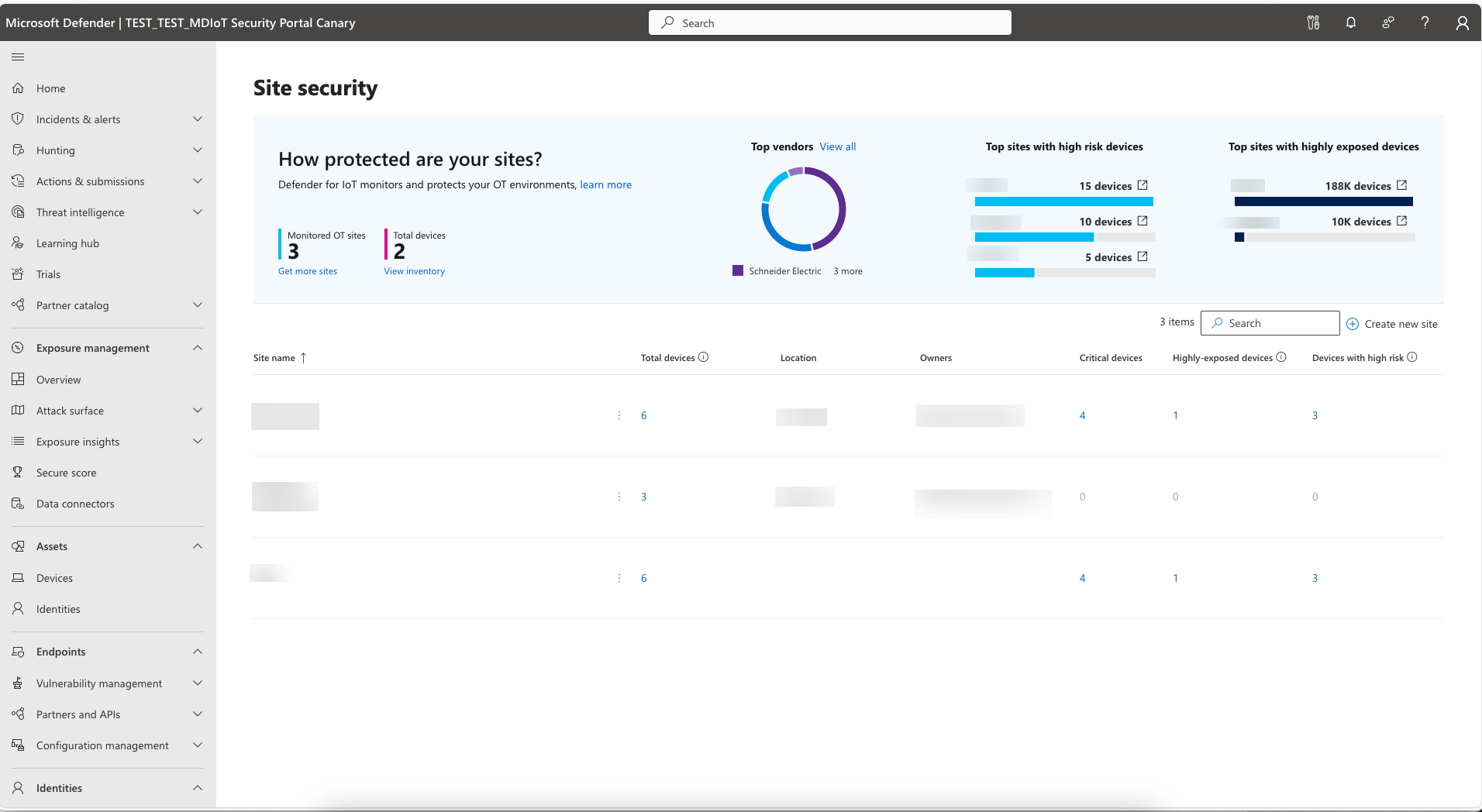

Strona Zabezpieczenia witryny zawiera omówienie stanu zabezpieczeń sieci i jest podzielona na dwie główne sekcje:

- Zapoznaj się z sekcją Jak chronione są witryny, aby uzyskać ogólne omówienie całej sieci, w tym witryn z największą liczbą urządzeń narażonych lub zagrożonych.

- Przejrzyj listę witryn, aby monitorować określone informacje o zabezpieczeniach dla każdej lokacji.

Dane wyświetlane na stronie Zabezpieczenia witryny to łączna zagregowane dane dla całego środowiska i mogą zawierać dane dla witryn, do których nie masz dostępu. Podczas przechodzenia do szczegółów danych urządzeń z listy witryn na stronie Spis urządzeń są wyświetlane tylko dane dla urządzeń, do których można uzyskać dostęp.

Przeglądanie informacji o ochronie witryny

Zapoznaj się z sekcją Jak chronione są witryny , aby uzyskać następujące informacje:

| Sekcja | Opis | Następne kroki |

|---|---|---|

| Monitorowane lokacje OT | Liczba monitorowanych witryn. | Wybierz pozycję Pobierz więcej witryn, aby dodać więcej witryn. |

| Łączna liczba urządzeń | Liczba urządzeń OT monitorowanych w całej sieci. | Wybierz pozycję Wyświetl spis , aby uzyskać dostęp do spisu urządzeń. |

| Najważniejsi dostawcy | Liczba urządzeń OT w sieci według dostawcy, który je generuje. | Wybierz pozycję Wyświetl wszystko , aby wyświetlić informacje o urządzeniach i dostawcy na stronie Spis urządzeń . |

| Najważniejsze witryny z urządzeniami wysokiego ryzyka | Liczba urządzeń OT wysokiego ryzyka dla trzech pierwszych lokacji. Ta liczba wskazuje urządzenia, które mogły zostać naruszone (po naruszeniu zabezpieczeń). | Wybierz nazwę witryny, aby otworzyć stronę Spis urządzeń odfiltrowany, aby wyświetlić urządzenia w tej witrynie. |

| Najlepsze witryny z urządzeniami o wysokiej ekspozycji | Liczba wysoce narażonych urządzeń OT w trzech pierwszych lokacjach. Ta liczba wskazuje, że urządzenia są narażone na naruszenie (przed naruszeniem). | Wybierz nazwę witryny, aby otworzyć stronę Spis urządzeń odfiltrowany, aby wyświetlić urządzenia w tej witrynie. |

Przeglądanie listy witryn

Przejrzyj dane specyficzne dla witryny w tabeli listy witryn.

Należy pamiętać, że dane wyświetlane w tej tabeli są łączną liczbą zagregowanych danych dla całego środowiska i mogą zawierać dane dla witryn, do których nie masz dostępu. Podczas przechodzenia do szczegółów danych urządzenia na stronie Spis urządzeń są wyświetlane tylko dane dla urządzeń, do które można uzyskać dostęp.

| Kolumna | Opis | Następne kroki |

|---|---|---|

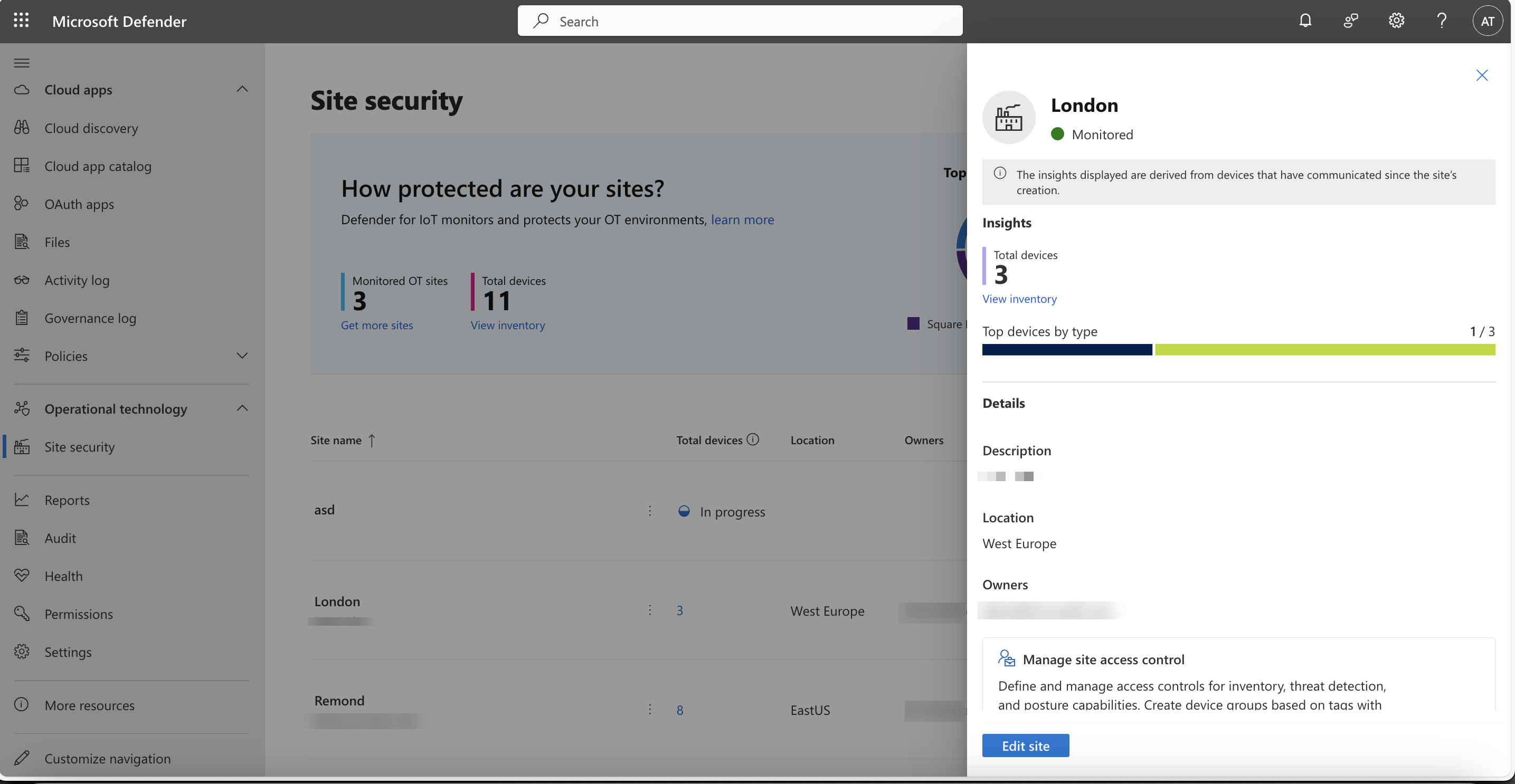

| Nazwa witryny | Nazwa i opis witryny. | — Wybierz nazwę witryny , aby otworzyć panel szczegółowych informacji . Ten panel zawiera szczegółowe informacje o witrynie, takie jak łączna liczba urządzeń, lokalizacja lokacji i właściciele witryn. Możesz również wybrać pozycję Edytuj witrynę , aby wprowadzić zmiany w witrynie. — Wybierz wielokropek (  ) po prawej stronie nazwy witryny, aby zarządzać witryną. ) po prawej stronie nazwy witryny, aby zarządzać witryną. |

| Urządzenia o krytycznym znaczeniu | Liczba urządzeń o krytycznym znaczeniu w tej witrynie. Urządzenie krytyczne to urządzenie przypisane przez siebie, które ma dodatkowe znaczenie dla Twojej firmy lub systemu, takie jak serwer zawierający poufne dane. | — Te dane umożliwiają określenie priorytetów ochrony witryn z urządzeniami o krytycznym znaczeniu. — Wybierz numer, aby otworzyć stronę Spis urządzeń , odfiltrowany zgodnie z nazwą witryny i poziomem krytyczności. |

| Urządzenia wysoce uwidocznione | Liczba urządzeń o wysokim poziomie ekspozycji w tej witrynie. | Wybierz liczbę, aby otworzyć stronę Spis urządzeń , filtrowane zgodnie z nazwą witryny i wysokim poziomem ekspozycji. |

| Urządzenia o wysokim ryzyku | Liczba urządzeń wysokiego ryzyka w tej witrynie. | Wybierz numer, aby otworzyć stronę Spis urządzeń , odfiltrowany zgodnie z nazwą witryny i poziomem wysokiego ryzyka. |

Po wybraniu pojedynczej witryny zostanie otwarte okienko specyficzne dla witryny ze szczegółowymi informacjami i danymi dotyczącymi tej witryny, na przykład: