Co nowego w Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Zwiększanie użyteczności: kluczowe aktualizacje interfejsu aplikacji Microsoft Defender w systemie iOS

Marzec 2025 r.

W ramach naszego ciągłego zaangażowania w dostarczanie wyjątkowego środowiska użytkownika z przyjemnością ogłaszamy serię nadchodzących zmian w interfejsie użytkownika i ogólne środowisko aplikacji mobilnej Defender for Endpoint. Te ulepszenia mają na celu zwiększenie użyteczności, usprawnienie nawigacji i zapewnienie, że nasza aplikacja spełnia zmieniające się potrzeby naszych użytkowników.

Kluczowe zmiany:

Z przyjemnością przedstawimy kartę funkcji Ochrona urządzeń dla naszych użytkowników korporacyjnych, która obejmuje funkcję ochrony internetowej, kondycji urządzenia i blokady więzienia, która została zaprojektowana tak, aby była bardziej przyjazna dla użytkownika i dostępna. Zaktualizowane karty funkcji zawierają teraz karty rekomendacji. Na pierwszej karcie rekomendacji będą widoczne wszystkie aktywne alerty, dzięki czemu będziesz na bieżąco z informacjami.

Główne zmiany są następujące:

- Główne zmiany pulpitu nawigacyjnego

- Karta funkcji zawiera listę funkcji

- Szczegółowe środowisko funkcji

- Karty rekomendacji dla alertów

Aby uzyskać więcej informacji, zobacz User Experience in Ochrona punktu końcowego w usłudze Microsoft Defender on iOS (Środowisko użytkownika w Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS).

Ochrona punktu końcowego w usłudze Microsoft Defender: otwórz aktualizację wykrywania Wi-Fi

Luty 2025 r.:

W ramach naszej aplikacji Microsoft Defender oferujemy otwarte wykrywanie Wi-Fi w ramach zestawu funkcji ochrony sieci. Po włączeniu tej funkcji zgłasza alert w portalu Microsoft Defender. Obecnie alert jest informacyjny i nie wymaga żadnych działań ze strony analityka lub administratora SOC. Służy ona jako kluczowa informacja, która pomaga w klasyfikowaniu zdarzeń dotyczących urządzeń przenośnych.

Bieżące zachowanie:

- Za każdym razem, gdy użytkownik końcowy łączy się z otwartą siecią Wi-Fi, jest zgłaszany alert.

- Jeśli użytkownik wyjdzie z otwartego zakresu Wi-Fi i ponownie połączy się z tą samą siecią, zostanie zgłoszony kolejny alert.

Na podstawie naszych szczegółowych informacji i danych wejściowych firmy Microsoft i innych zespołów SOC implementujemy zachowanie buforowania, aby zapewnić, że wartość alertów pozostanie, a także nie powoduje zmęczenia zespołów SOC z powodu dużej ilości.

Nowe zachowanie:

- Za każdym razem, gdy użytkownik końcowy łączy się z otwartą siecią Wi-Fi, jest zgłaszany alert.

- Jeśli użytkownik ponownie połączy się z tą samą otwartą siecią Wi-Fi w ciągu najbliższych siedmiu dni, nie zostanie zgłoszony kolejny alert.

Należy pamiętać, że jeśli użytkownik łączy się z inną otwartą siecią Wi-Fi, alert jest natychmiast generowany i nie ma żadnych zmian w tym zachowaniu.

Uaktualnianie środowiska: ulepszenia środowiska użytkownika, o których należy wiedzieć

Styczeń 2025 r.:

Kluczowe zmiany:

Z przyjemnością przedstawimy nowy pulpit nawigacyjny dla użytkowników korporacyjnych, który został zaprojektowany tak, aby był bardziej przyjazny dla użytkownika i dostępny. Zaktualizowana struktura pulpitu nawigacyjnego zawiera teraz karty rekomendacji dla alertów i kafelków funkcji.

Karty rekomendacji w widocznym miejscu wyświetlają wszystkie aktywne alerty, zapewniając, że będziesz na bieżąco z informacjami. Ponadto funkcje są teraz prezentowane w postaci kafelków, co zwiększa łatwość obsługi i nawigacji.

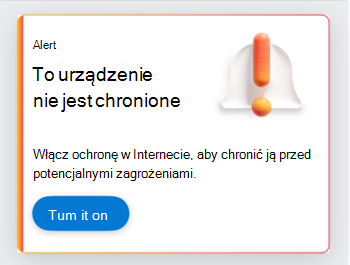

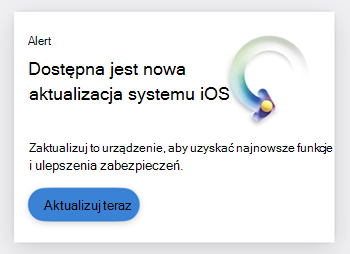

Karty zaleceń dla alertów:

Struktura pulpitu nawigacyjnego została zaktualizowana w celu uwzględnienia karty rekomendacji zawierającej aktywne alerty (jeśli istnieją). Jeśli istnieje wiele alertów, rozwiązanie pierwszego alertu spowoduje przekazanie następnego alertu. Karty rekomendacji zostały zaimplementowane w celu zapewnienia bardziej spójnego środowiska użytkownika. Te karty są przeznaczone do wyświetlania ważnych alertów i powiadomień w widocznym miejscu na pulpicie nawigacyjnym, jak pokazano w poniższej tabeli.

| Karta | Opis |

|---|---|

|

Ochrona sieci Zostanie wyświetlony monit o nawiązanie połączenia z bezpieczną siecią. |

|

Ochrona sieci Web Zostanie wyświetlony monit o włączenie ochrony w Internecie. |

|

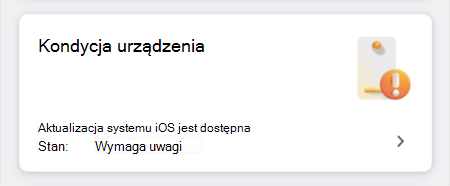

Kondycja urządzenia Użytkownik otrzymuje monit o zaktualizowanie urządzenia. |

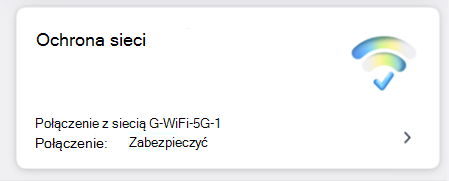

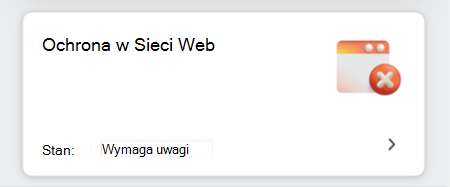

Kafelki funkcji:

Ulepszyliśmy bieżące środowisko pulpitu nawigacyjnego przedsiębiorstwa z nowym widokiem kafelka. W poniższej tabeli wymieniono kilka przykładów kafelków:

| Kafelek | Opis |

|---|---|

|

Ochrona sieci Użytkownik widzi, czy jego połączenie jest bezpieczne. |

|

Ochrona sieci Web Użytkownik widzi swój bieżący stan ochrony w Internecie. Jeśli nie jest włączony, kafelek wskazuje, że potrzebna jest akcja. |

|

Kondycja urządzenia Użytkownik widzi stan kondycji urządzenia. Jeśli aktualizacja systemu iOS jest dostępna, kafelek wskazuje, że potrzebna jest akcja. |

|

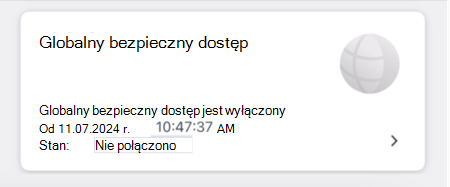

Globalny bezpieczny dostęp Użytkownik widzi bieżący stan globalnego bezpiecznego dostępu. |

Usługa Defender for Endpoint w systemie iOS obsługuje teraz system iOS/iPadOS 16.x jako minimalną wersję

Usługa Defender for Endpoint kończy obsługę systemu iOS/iPadOS 15 31 stycznia 2025 r. W przyszłości obsługiwane są tylko urządzenia z systemem iOS/iPadOS 16 lub nowszym.

Jak wpływa to na Ciebie lub Twoich użytkowników?

Nowi użytkownicy nie będą mogli instalować aplikacji Microsoft Defender na urządzeniach z systemem iOS/iPadOS 15 i starszymi wersjami. Podobnie istniejący użytkownicy nie będą uaktualniać do najnowszej wersji aplikacji.

Aby sprawdzić, które urządzenia obsługują system iOS 16 lub iPadOS 16 (jeśli dotyczy), zapoznaj się z następującą dokumentacją firmy Apple:

Rejestracja użytkownika

Ochrona punktu końcowego w usłudze Microsoft Defender systemu iOS można teraz wdrożyć na urządzeniach Intune zarejestrowanych użytkowników. Ta nowa funkcja oferuje zespołom ds. zabezpieczeń i zespołom IT elastyczność wdrażania usługi Defender for Endpoint dla systemu iOS na urządzeniach zarejestrowanych przez użytkowników, dzięki czemu dane służbowe i aplikacje są chronione, podczas gdy prywatność użytkowników końcowych jest zachowana na tych urządzeniach. Aby uzyskać więcej informacji, zobacz Konfiguracja rejestracji użytkowników.

Tagowanie urządzenia

Tagowanie urządzeń przenośnych jest teraz ogólnie dostępne. Ta funkcja umożliwia zbiorcze tagowanie urządzeń przenośnych, umożliwiając administratorom konfigurowanie tagów za pośrednictwem Intune. Administracja można skonfigurować tagi urządzeń za pośrednictwem Intune za pośrednictwem zasad konfiguracji i wypchnąć je do urządzeń użytkownika. Po zainstalowaniu i aktywowaniu usługi Defender przez użytkownika aplikacja kliencka przekazuje tagi urządzenia do portalu zabezpieczeń. Tagi Urządzenia są wyświetlane na urządzeniach w spisie urządzeń. Aby uzyskać więcej informacji, zobacz Konfigurowanie tagowania urządzeń.

Ocena luk w zabezpieczeniach aplikacji

Ocena luk w zabezpieczeniach aplikacji w Ochrona punktu końcowego w usłudze Microsoft Defender dla systemu iOS jest teraz ogólnie dostępna. Usługa Defender for Endpoint w systemie iOS obsługuje oceny luk w zabezpieczeniach aplikacji tylko dla zarejestrowanych urządzeń (MDM). Aby uzyskać więcej informacji, zobacz Konfigurowanie oceny luk w zabezpieczeniach aplikacji.

Ochrona sieci

Ochrona sieci w Ochrona punktu końcowego w usłudze Microsoft Defender jest teraz ogólnie dostępna. Ochrona sieci zapewnia ochronę przed nieautoryzowanymi zagrożeniami związanymi z Wi-Fi, nieautoryzowanym sprzętem, takim jak urządzenia ananasowe, i powiadamia użytkownika o wykryciu powiązanego zagrożenia. Użytkownicy widzą również środowisko z przewodnikiem umożliwiające nawiązywanie połączeń z bezpiecznymi sieciami i zmienianie sieci po nawiązaniu połączenia z niezabezpieczonym połączeniem.

Ta funkcja jest teraz domyślnie włączona dla wszystkich użytkowników. W związku z tym użytkownicy mogą zobaczyć kartę ochrony sieci w aplikacji Defender for Endpoint dla systemu iOS wraz z usługą App Protection i usługą Web Protection. Użytkownicy są również zobowiązani do zapewnienia uprawnień sieci lokalnej . To uprawnienie jest potrzebne w celu ulepszenia istniejącego wykrywania nieautoryzowanego wi-fi. Administratorzy mogą zmienić wartość domyślną funkcji ochrony sieci, jeśli zdecydują się jej nie używać za pośrednictwem zasad Intune App Configuration.

Istnieje również kilka mechanizmów kontroli administratora, które zapewniają elastyczność, w tym mechanizmy kontroli prywatności w celu skonfigurowania danych wysyłanych przez usługę Defender for Endpoint z urządzeń z systemem iOS. Aby uzyskać więcej informacji, zobacz Konfigurowanie ochrony sieci.

Mechanizmy kontroli prywatności

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS włącza mechanizmy kontroli prywatności zarówno dla administratorów, jak i użytkowników końcowych. Te kontrolki obejmują kontrolki dla zarejestrowanych urządzeń (MDM) i niezarejestrowanych (MAM). Administratorzy mogą skonfigurować prywatność w raporcie alertów phish, a użytkownicy końcowi mogą skonfigurować informacje udostępnione ich organizacji.

Opcjonalne uprawnienia i wyłączanie ochrony sieci Web

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS włącza opcjonalne uprawnienia w przepływie dołączania. Obecnie uprawnienia wymagane przez usługę Defender dla punktu końcowego są obowiązkowe w przepływie dołączania. Dzięki tej funkcji administrator może wdrożyć usługę Defender for Endpoint na urządzeniach BYOD bez wymuszania obowiązkowego uprawnienia sieci VPN podczas dołączania. Użytkownicy końcowi mogą dołączyć aplikację bez wymaganych uprawnień i później przejrzeć te uprawnienia. Ta funkcja jest obecnie dostępna tylko dla zarejestrowanych urządzeń (MDM).

Dzięki funkcji Wyłącz ochronę sieci Web klienci, którzy nie chcą konfigurować sieci VPN, mogą skonfigurować funkcję wyłączania ochrony sieci Web i wdrażania usługi Defender for Endpoint bez tej funkcji. Inne funkcje usługi Defender for Endpoint nadal działają. Ta konfiguracja jest dostępna zarówno dla zarejestrowanych urządzeń (MDM), jak i niezarejestrowanych urządzeń (MAM).

Integracja z aplikacją Tunnel

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS można teraz zintegrować z rozwiązaniem Microsoft Tunnel, czyli rozwiązaniem bramy sieci VPN umożliwiającym obsługę zabezpieczeń i łączności w jednej aplikacji. Integracja z aplikacją Tunnel zapewnia prostsze, bezpieczne środowisko sieci VPN w systemie iOS przy użyciu tylko jednej aplikacji. Ta funkcja była wcześniej dostępna tylko w systemie Android. Aby uzyskać więcej informacji, zobacz Tech Community: What's new in Microsoft Endpoint Manager - 2204 (April) edition (Społeczność techniczna: co nowego w programie Microsoft Endpoint Manager — wersja 2204 (kwiecień).

Ulepszone środowisko na nadzorowanych urządzeniach z systemem iOS

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS ma teraz wyspecjalizowane możliwości na nadzorowanych urządzeniach z systemem iOS/iPadOS, biorąc pod uwagę zwiększone możliwości zarządzania zapewniane przez platformę na tego typu urządzeniach. Może również zapewnić ochronę sieci Web bez konfigurowania lokalnej sieci VPN na urządzeniu. Zapewnia to użytkownikom końcowym bezproblemowe środowisko, a jednocześnie jest chronione przed wyłudzaniem informacji i innymi atakami internetowymi. Aby uzyskać więcej informacji, zobacz Complete deployment for supervised devices (Kompletne wdrażanie dla urządzeń nadzorowanych).

Ochrona punktu końcowego w usłudze Microsoft Defender jest teraz Microsoft Defender w sklepie App Store

Ochrona punktu końcowego w usłudze Microsoft Defender jest teraz dostępna jako Microsoft Defender w sklepie z aplikacjami. Dzięki tej aktualizacji aplikacja jest dostępna w wersji zapoznawczej dla użytkowników w regionie USA. W oparciu o sposób logowania się do aplikacji przy użyciu konta służbowego lub osobistego będziesz mieć dostęp do funkcji Ochrona punktu końcowego w usłudze Microsoft Defender lub funkcji dla Microsoft Defender dla użytkowników indywidualnych. Aby uzyskać więcej informacji, zobacz Microsoft Defender.

Zarządzanie lukami w zabezpieczeniach

25 stycznia 2022 r. ogłosiliśmy ogólną dostępność zarządzania lukami w zabezpieczeniach w systemach Android i iOS. Aby uzyskać więcej informacji, zobacz Tech Community: Announcing general availability of vulnerability management support for Android and iOS (Społeczność techniczna: ogłoszenie ogólnej dostępności obsługi zarządzania lukami w zabezpieczeniach dla systemów Android i iOS).

1.1.28250101

- Integracja z rozwiązaniem Tunnel — Ochrona punktu końcowego w usłudze Microsoft Defender w systemie iOS może teraz integrować się z rozwiązaniem Microsoft Tunnel, czyli rozwiązaniem bramy sieci VPN umożliwiającym korzystanie z zabezpieczeń i łączności w jednej aplikacji. Aby uzyskać więcej informacji, zobacz Microsoft Tunnel Overview (Omówienie tunelu firmy Microsoft).

- Dołączenie bezdotyku dla zarejestrowanych urządzeń z systemem iOS zarejestrowanych za pośrednictwem Microsoft Intune jest ogólnie dostępne. Aby uzyskać więcej informacji, zobacz Zero touch onboarding of Ochrona punktu końcowego w usłudze Microsoft Defender (Zero touch onboarding of Ochrona punktu końcowego w usłudze Microsoft Defender).

- Poprawki.

1.1.24210103

- Rozwiązano problemy z łącznością z Internetem na urządzeniach nadzorowanych. Aby uzyskać więcej informacji, zobacz Deploy Defender for Endpoint on enrolled iOS devices (Wdrażanie usługi Defender for Endpoint na zarejestrowanych urządzeniach z systemem iOS).

- Poprawki.

1.1.23250104

- Optymalizacje wydajności — przetestuj wydajność baterii w tej wersji i poinformuj nas o swojej opinii.

- Dołączanie bezdotyku dla zarejestrowanych urządzeń z systemem iOS — w tej wersji dodano wersję zapoznawczą dołączania bezdotyku dla urządzeń zarejestrowanych za pośrednictwem Microsoft Intune. Aby uzyskać więcej informacji, zobacz dołączanie Ochrona punktu końcowego w usłudze Microsoft Defender bezobsłużowe (dyskretne).

- Mechanizmy kontroli prywatności — skonfiguruj mechanizmy kontroli prywatności dla raportu alertów phish. Aby uzyskać więcej informacji, zobacz Konfigurowanie funkcji systemu iOS.

1.1.23010101

- Poprawki błędów i ulepszenia wydajności

- W tej wersji dokonano optymalizacji wydajności. Przetestuj wydajność baterii w tej wersji i poinformuj nas o swojej opinii.

1.1.20240103

- Karta Kondycja urządzenia — karta Kondycja urządzenia powiadamia użytkowników końcowych o wszelkich oczekujących aktualizacjach oprogramowania.

- Ulepszenia użyteczności — użytkownicy końcowi mogą teraz wyłączyć sieć VPN usługi Defender for Endpoint z poziomu samej aplikacji Microsoft Defender. Przed tą aktualizacją użytkownicy końcowi musieli wyłączyć sieć VPN tylko z poziomu aplikacji Ustawienia.

- Poprawki.

1.1.20020101

- Ulepszenia środowiska użytkownika — Ochrona punktu końcowego w usłudze Microsoft Defender ma nowy wygląd.

- Poprawki.

1.1.17240101

- Obsługa zarządzania aplikacjami mobilnymi (MAM) za pośrednictwem Intune jest ogólnie dostępna w tej wersji. Aby uzyskać więcej informacji, zobacz Ochrona punktu końcowego w usłudze Microsoft Defender sygnały ryzyka dostępne dla zasad Ochrona aplikacji

- Wykrywanie jailbreak jest ogólnie dostępne. Aby uzyskać więcej informacji, zobacz Konfigurowanie zasad dostępu warunkowego na podstawie sygnałów ryzyka urządzenia.

- Automatyczna konfiguracja profilu sieci VPN dla zarejestrowanych urządzeń za pośrednictwem Microsoft Intune jest ogólnie dostępna. Aby uzyskać więcej informacji, zobacz Autokonfiguruj profil sieci VPN dla zarejestrowanych urządzeń z systemem iOS.

- Poprawki.

1.1.15140101

- Wykrywanie jailbreak jest w wersji zapoznawczej. Aby uzyskać więcej informacji, zobacz Konfigurowanie zasad dostępu warunkowego na podstawie sygnałów ryzyka urządzenia.

- Automatyczna konfiguracja profilu sieci VPN jest dostępna w wersji zapoznawczej dla zarejestrowanych urządzeń za pośrednictwem Microsoft Intune. Aby uzyskać więcej informacji, zobacz Autokonfiguruj profil sieci VPN dla zarejestrowanych urządzeń z systemem iOS.

- Nazwa produktu Microsoft Defender ATP została zaktualizowana do Ochrona punktu końcowego w usłudze Microsoft Defender w sklepie z aplikacjami.

- Ulepszone środowisko logowania.

- Poprawki.

1.1.15010101

- W tej wersji ogłaszamy obsługę urządzeń z systemem iPadOS/iPad.

- Poprawki.

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.