Wdrażanie kontroli urządzeń i zarządzanie nią w Ochrona punktu końcowego w usłudze Microsoft Defender przy użyciu zasady grupy

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender dla Firm

Jeśli używasz zasady grupy do zarządzania ustawieniami usługi Defender for Endpoint, możesz użyć go do wdrożenia kontrolki urządzenia i zarządzania nią.

Włączanie lub wyłączanie kontroli dostępu do magazynu wymiennego

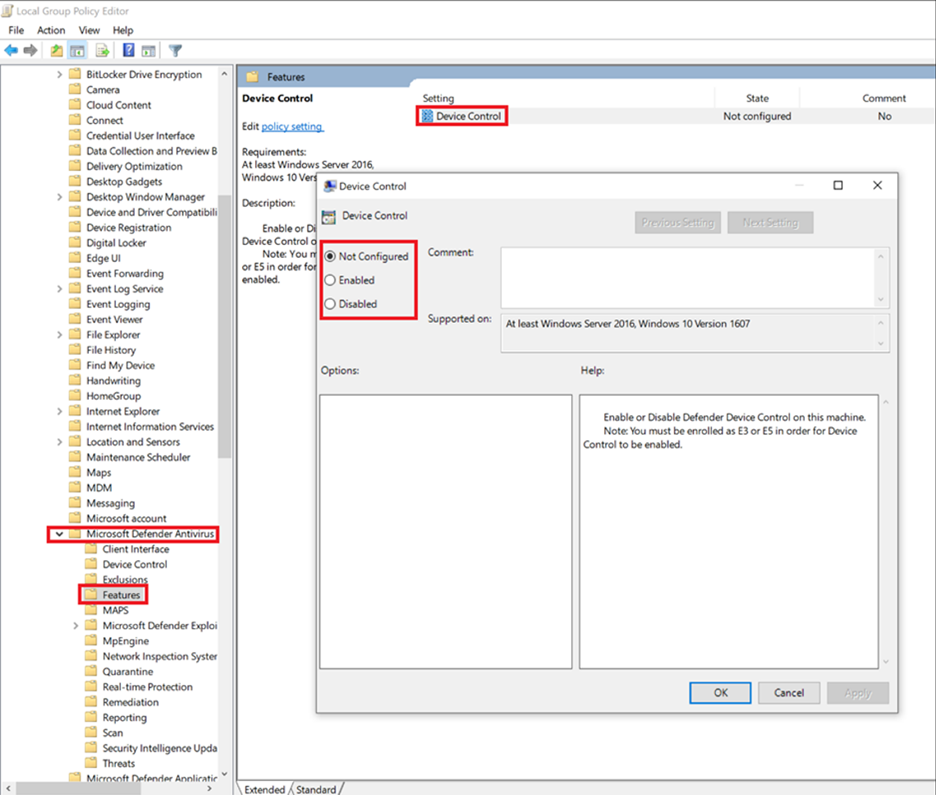

Na urządzeniu z systemem Windows przejdź do pozycji Konfiguracja> komputeraSzablony> administracyjneSkładniki> systemu Windows Microsoft DefenderFunkcje>antywirusowe>Kontrola urządzenia.

W oknie Kontrola urządzenia wybierz pozycję Włączone.

Uwaga

Jeśli nie widzisz tych obiektów zasady grupy, musisz dodać zasady grupy szablonów administracyjnych (ADMX). Szablon administracyjny (WindowsDefender.adml i WindowsDefender.admx) można pobrać z przykładów mdatp-devicecontrol /Windows w usłudze GitHub.

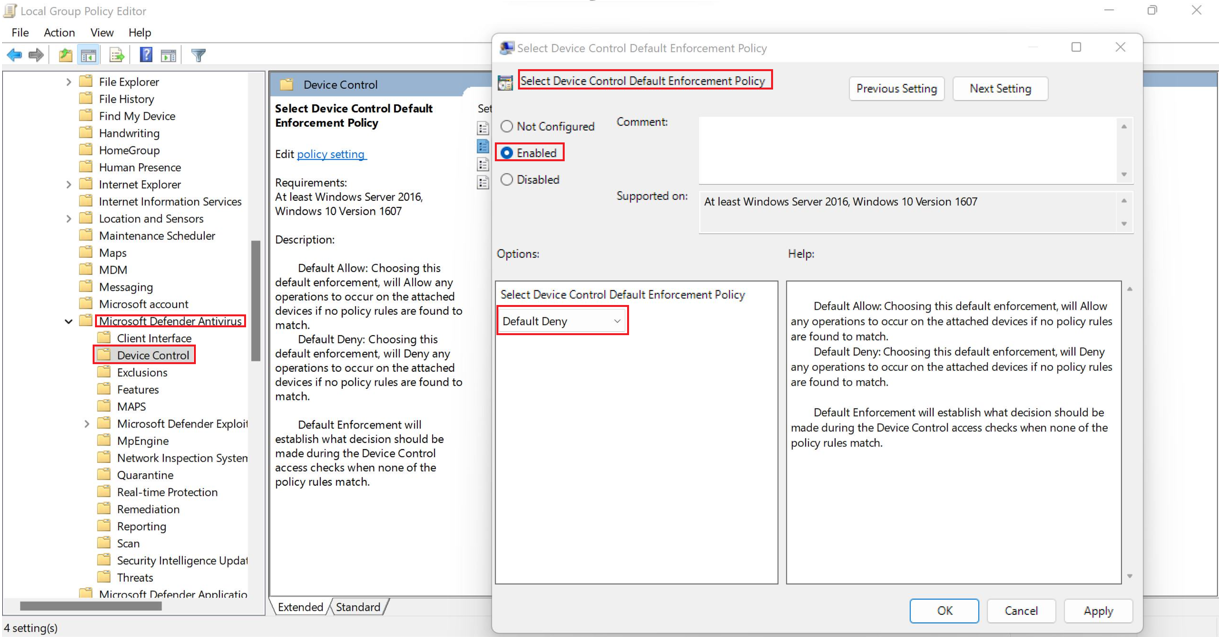

Ustawianie domyślnego wymuszania

Możesz ustawić dostęp domyślny, taki jak Deny lub Allow dla wszystkich funkcji sterowania urządzeniami, w tym RemovableMediaDevices, CdRomDevices, WpdDevicesi .PrinterDevices

Na przykład można mieć Deny zasady lub Allow dla RemovableMediaDevices, ale nie dla CdRomDevices lub WpdDevices. Jeśli te zasady zostały ustawioneDefault Deny, dostęp do odczytu/zapisu/wykonywania jest WpdDevicesCdRomDevices zablokowany. Jeśli chcesz zarządzać tylko magazynem, pamiętaj o utworzeniu Allow zasad dla drukarek. W przeciwnym razie domyślne wymuszanie (Odmów) jest również stosowane do drukarek.

Na urządzeniu z systemem Windows przejdź do pozycji Konfiguracja> komputeraSzablony administracyjneSkładniki> systemu Windows Microsoft DefenderFunkcje>antywirusowe>Kontrola> urządzeniaWybierz domyślne> zasady wymuszania kontroli urządzeń.

W oknie Wybieranie domyślnych zasad wymuszania kontrolki urządzenia wybierz pozycję Odmów domyślny.

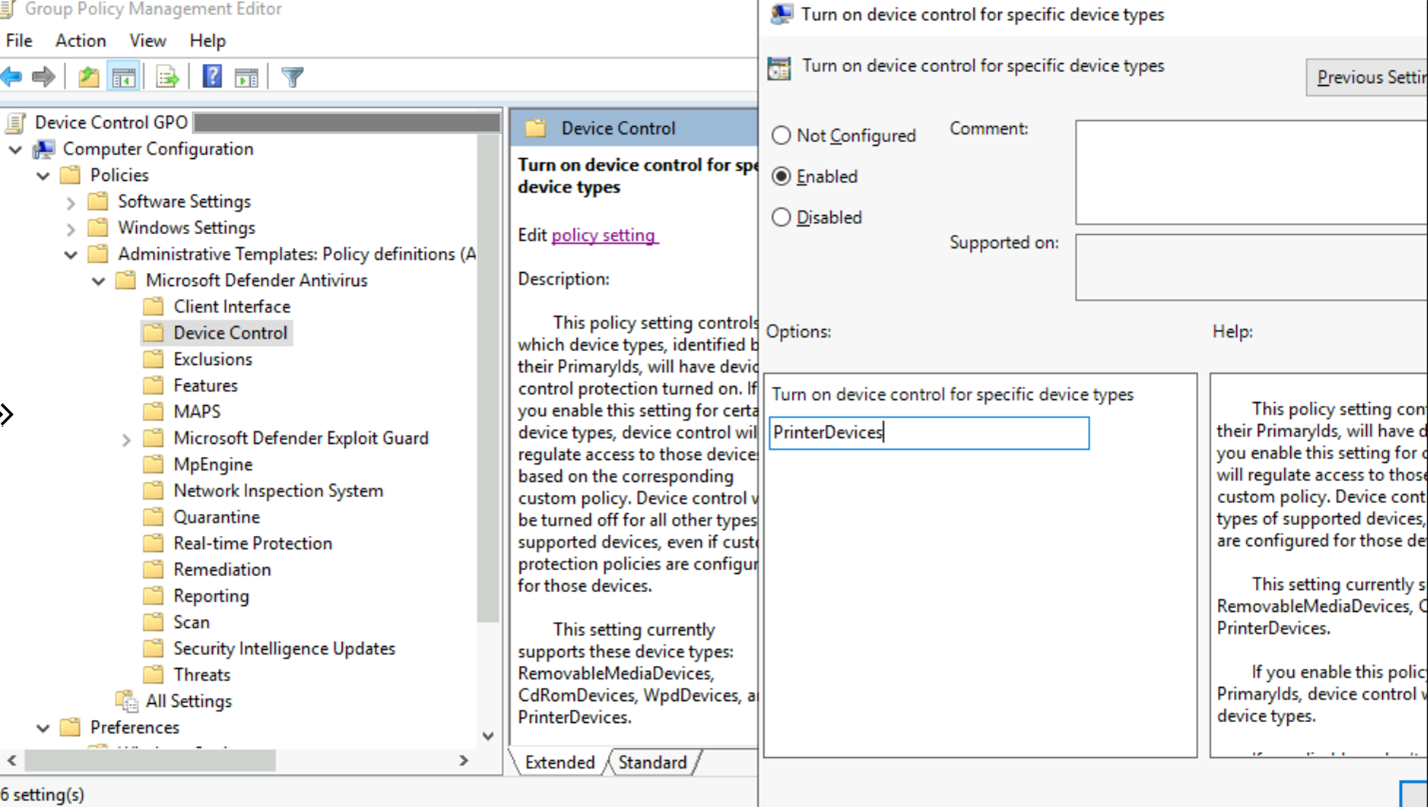

Konfigurowanie typów urządzeń

Aby skonfigurować typy urządzeń, dla których są stosowane zasady sterowania urządzeniami, wykonaj następujące kroki:

Na komputerze z systemem Windows przejdź do pozycji Konfiguracja> komputeraSzablony> administracyjneSkładniki> systemu Windows Microsoft DefenderKontrola> urządzeń antywirusowych>Włącz kontrolę urządzenia dla określonych typów urządzeń.

W oknie Włączanie kontrolki urządzenia dla określonych typów określ identyfikatory rodziny produktów, oddzielone potokiem (

|). To ustawienie musi być pojedynczym ciągiem bez spacji lub zostanie niepoprawnie przeanalizowane przez aparat sterowania urządzenia, powodując nieoczekiwane zachowania. Identyfikatory rodziny produktów toRemovableMediaDevices,CdRomDevices,WpdDeviceslubPrinterDevices.

Definiowanie grup

Utwórz jeden plik XML dla każdej grupy magazynu wymiennego.

Użyj właściwości w grupie magazynu wymiennego, aby utworzyć plik XML dla każdej grupy magazynu wymiennego.

Upewnij się, że węzeł główny kodu XML to PolicyGroups, na przykład następujący kod XML:

<PolicyGroups> <Group Id="{d8819053-24f4-444a-a0fb-9ce5a9e97862}" Type="Device"> </Group> </PolicyGroups>Zapisz plik XML w udziale sieci.

Zdefiniuj ustawienia w następujący sposób:

Na urządzeniu z systemem Windows przejdź do pozycji Konfiguracja> komputeraSzablony> administracyjneSkładniki> systemu Windows Microsoft DefenderKontrola> urządzeń antywirusowych>Definiowanie grup zasad sterowania urządzeniami.

W oknie Zdefiniowane grupy zasad sterowania urządzeniami określ ścieżkę pliku udziału sieciowego zawierającą dane grup XML.

Można tworzyć różne typy grup. Oto jeden przykładowy plik XML grupy dla dowolnego magazynu wymiennego i dysku CD-ROM, urządzeń przenośnych z systemem Windows i zatwierdzonej grupy usb: plik XML

Uwaga

Komentarze korzystające z notacji <!--COMMENT--> komentarzy XML mogą być używane w plikach XML reguł i grup, ale muszą znajdować się wewnątrz pierwszego tagu XML, a nie pierwszej linii pliku XML.

Definiowanie zasad

Utwórz jeden plik XML dla reguły zasad dostępu.

Użyj właściwości w regułach zasad dostępu magazynu wymiennego, aby utworzyć kod XML dla reguły zasad dostępu magazynu wymiennego każdej grupy.

Upewnij się, że węzeł główny kodu XML to PolicyRules, na przykład następujący kod XML:

<PolicyRules> <PolicyRule Id="{d8819053-24f4-444a-a0fb-9ce5a9e97862}"> ... </PolicyRule> </PolicyRules>Zapisz plik XML w udziale sieci.

Zdefiniuj ustawienia w następujący sposób:

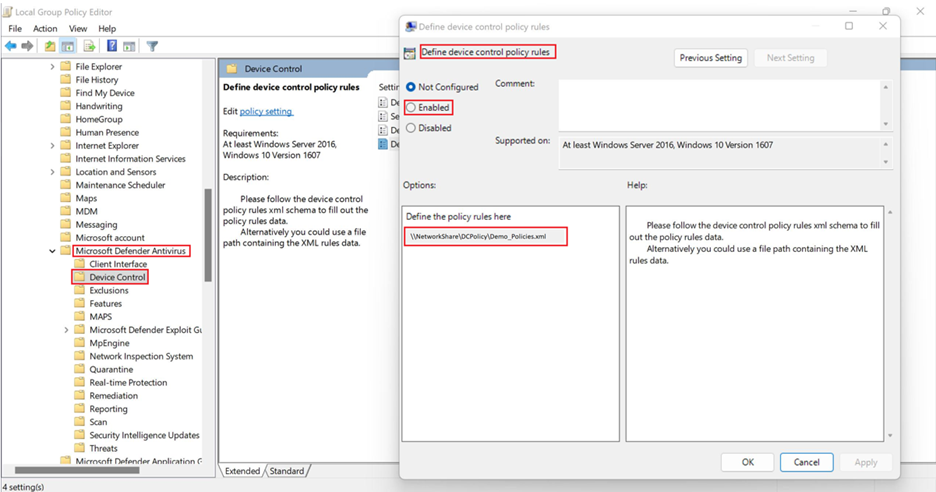

Na urządzeniu z systemem Windows przejdź do pozycji Konfiguracja> komputeraSzablony> administracyjneSkładniki> systemu Windows Microsoft DefenderKontrola> urządzeń antywirusowych>Definiowanie reguł zasad sterowania urządzeniami.

W oknie Definiowanie reguł zasad sterowania urządzeniami wybierz pozycję Włączone, a następnie określ ścieżkę pliku udziału sieciowego zawierającą dane reguł XML.

Weryfikowanie plików XML

Mpcmdrun wbudowane funkcje do weryfikowania plików XML, które są używane do wdrożeń obiektu zasad grupy. Ta funkcja umożliwia klientom wykrywanie błędów składniowych, które aparat kontrolera domeny może napotkać podczas analizowania ustawień. Aby przeprowadzić tę walidację, administratorzy powinni skopiować następujący skrypt programu PowerShell i podać odpowiednią ścieżkę pliku dla plików XML zawierających reguły i grupy kontroli urządzeń.

#Path to PolicyRules xml. Provide the filepath of the device control rules XML file

$RulesXML="C:\Policies\PolicyRules.xml"

#Path to Groups XML. Provide the filepath of the device control groups XML file

$GroupsXML="C:\Policies\Groups.xml"

#Retrieve the install path from Defender

$DefenderPath=(Get-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender" -Name "InstallLocation").InstallLocation

#Test PolicyRules

& $DefenderPath\mpcmdrun.exe -devicecontrol -testpolicyxml $RulesXML -rules

#Test Groups

& $DefenderPath\mpcmdrun.exe -devicecontrol -testpolicyxml $GroupsXML -groups

Jeśli nie ma żadnych błędów, następujące dane wyjściowe zostaną wydrukowane w konsoli programu PowerShell:

DC policy rules parsing succeeded

Verifying absolute rules data against the original data

Rules verified with success

DC policy groups parsing succeeded

Verifying absolute groups data against the original data

Groups verified with success

Has Group Dependency Loop: no

Uwaga

Aby przechwycić dowody kopiowania lub drukowania plików, użyj protokołu DLP punktu końcowego.

Komentarze korzystające z notacji <!-- COMMENT --> komentarzy XML mogą być używane w plikach XML reguł i grup, ale muszą znajdować się wewnątrz pierwszego tagu XML, a nie pierwszej linii pliku XML.