Praca ze stroną aplikacji

Aplikacje w chmurze stały się kluczowymi jednostkami w organizacjach, zwiększając produktywność i umożliwiając pracę zdalną. W miarę wzrostu wdrażania tych aplikacji administratorzy ds. zabezpieczeń i zgodności muszą radzić sobie z ryzykiem, na jakie może narazić organizację użycie aplikacji w chmurze.

W tle it, czy w czystych aplikacji internetowych, lub codziennie dodane aplikacje OAuth, jest istotnym problemem i wymaga dedykowanego środowiska do obsługi takich typów jednostek w organizacji.

Administrator powinien mieć możliwość uzyskania wszystkich informacji dotyczących ryzyka i użycia dotyczących aplikacji w celu podjęcia najlepszej decyzji dla organizacji.

Środowisko aplikacji w Microsoft Defender for Cloud Apps zapewnia niezbędne ogólne omówienie użycia aplikacji w organizacji w połączeniu z ryzykiem, na jakie aplikacja potencjalnie naraża organizację. Umożliwienie pojedynczemu środowisku przeglądania użycia i ryzyka w tle wszystkich aplikacji umożliwia administratorowi podejmowanie szybkich decyzji w kontekście dotyczących użycia aplikacji w organizacji.

Środowisko obejmuje zarówno odnalezione aplikacje jako część możliwości czystego odnajdywania IT w tle Defender for Cloud Apps, jak i wszystkie odnalezione aplikacje OAuth w ramach odnajdywania aplikacji OAuth dla aplikacji platformy Microsoft 365.

Odnalezione aplikacje w chmurze

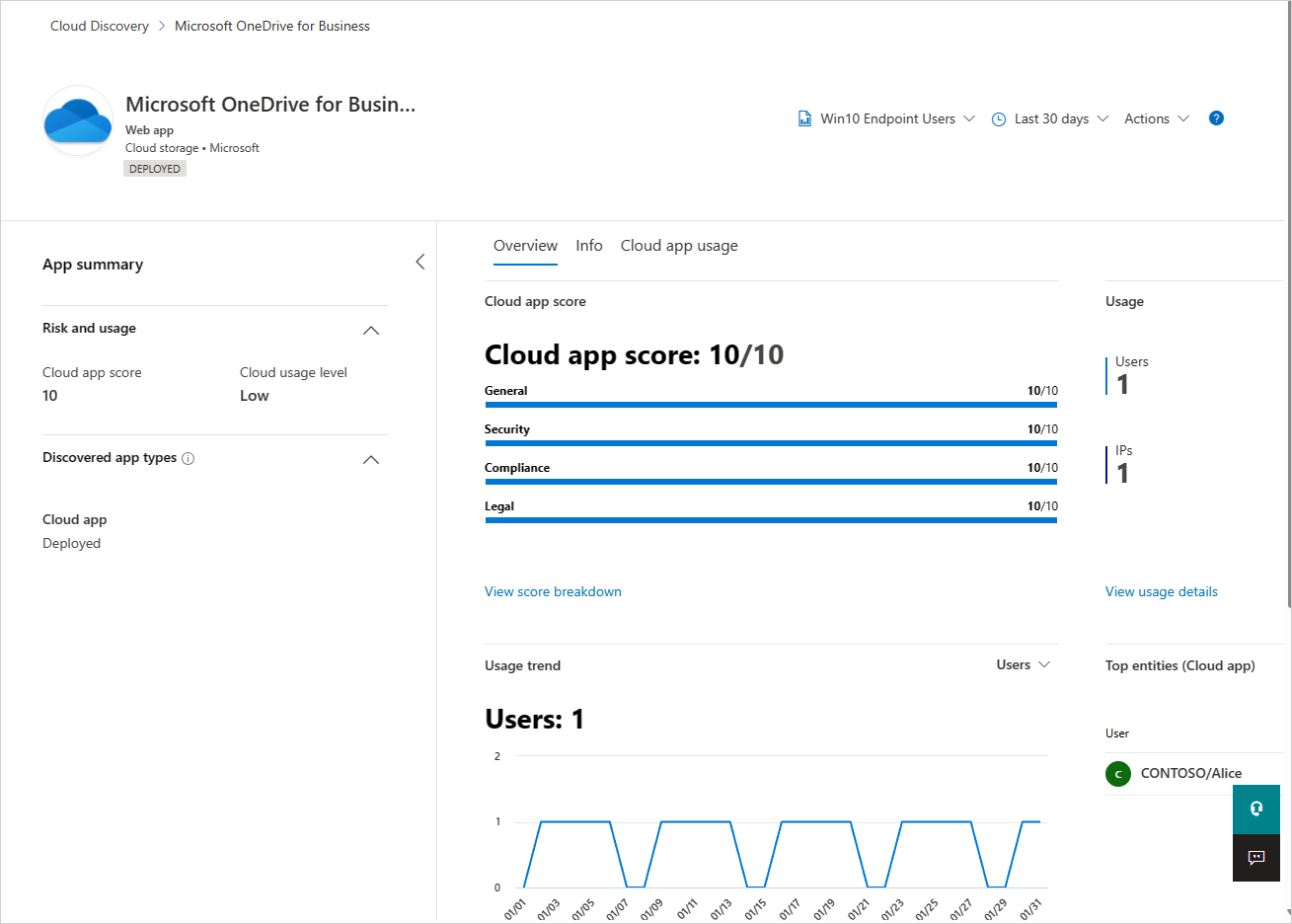

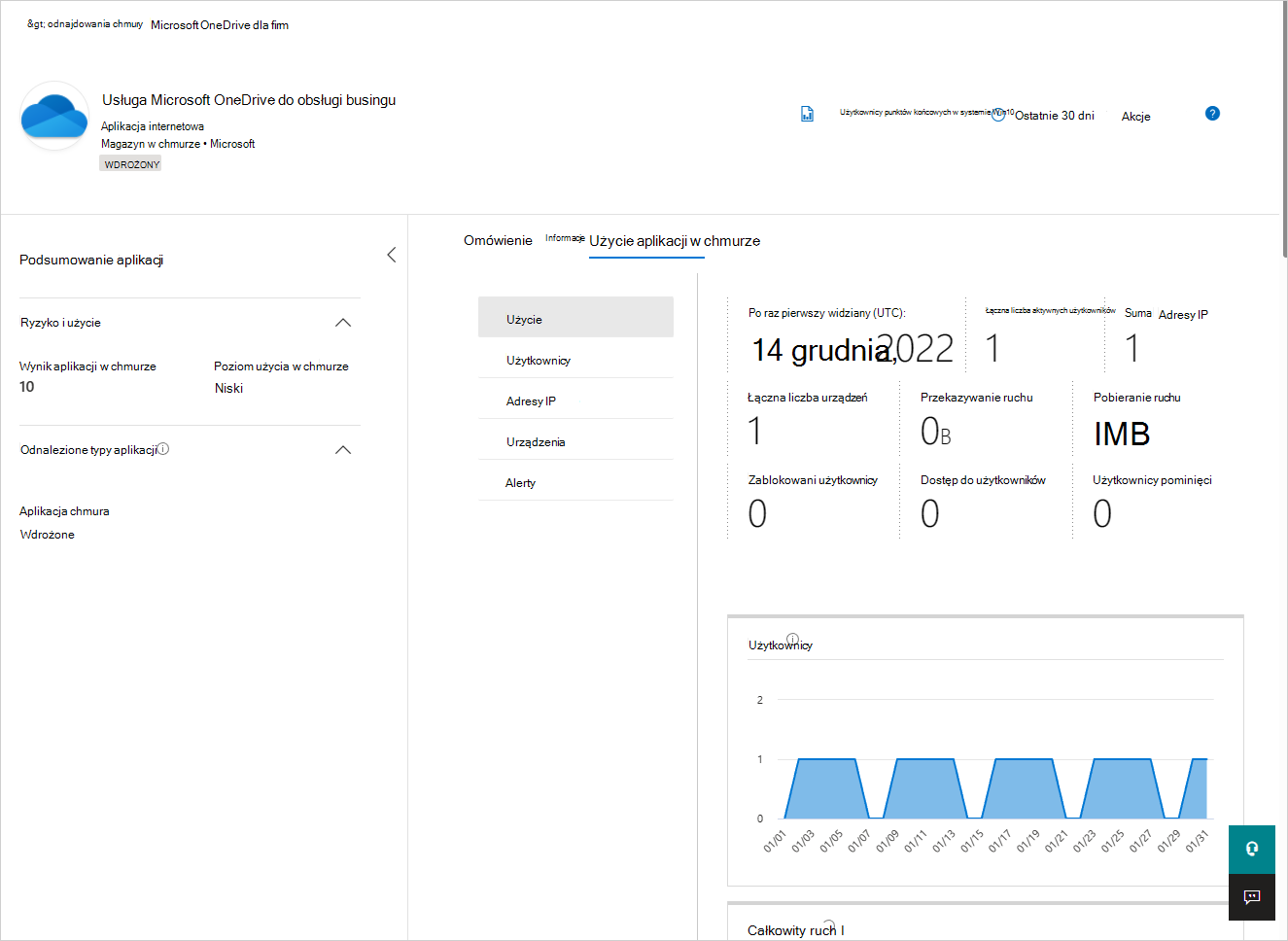

W tym miejscu możesz przejrzeć statystyki wysokiego poziomu użycia aplikacji, poznać najważniejsze jednostki korzystające z aplikacji w organizacji, zidentyfikować trendy użycia i przejrzeć potencjalne ryzyko stwarzane przez organizację.

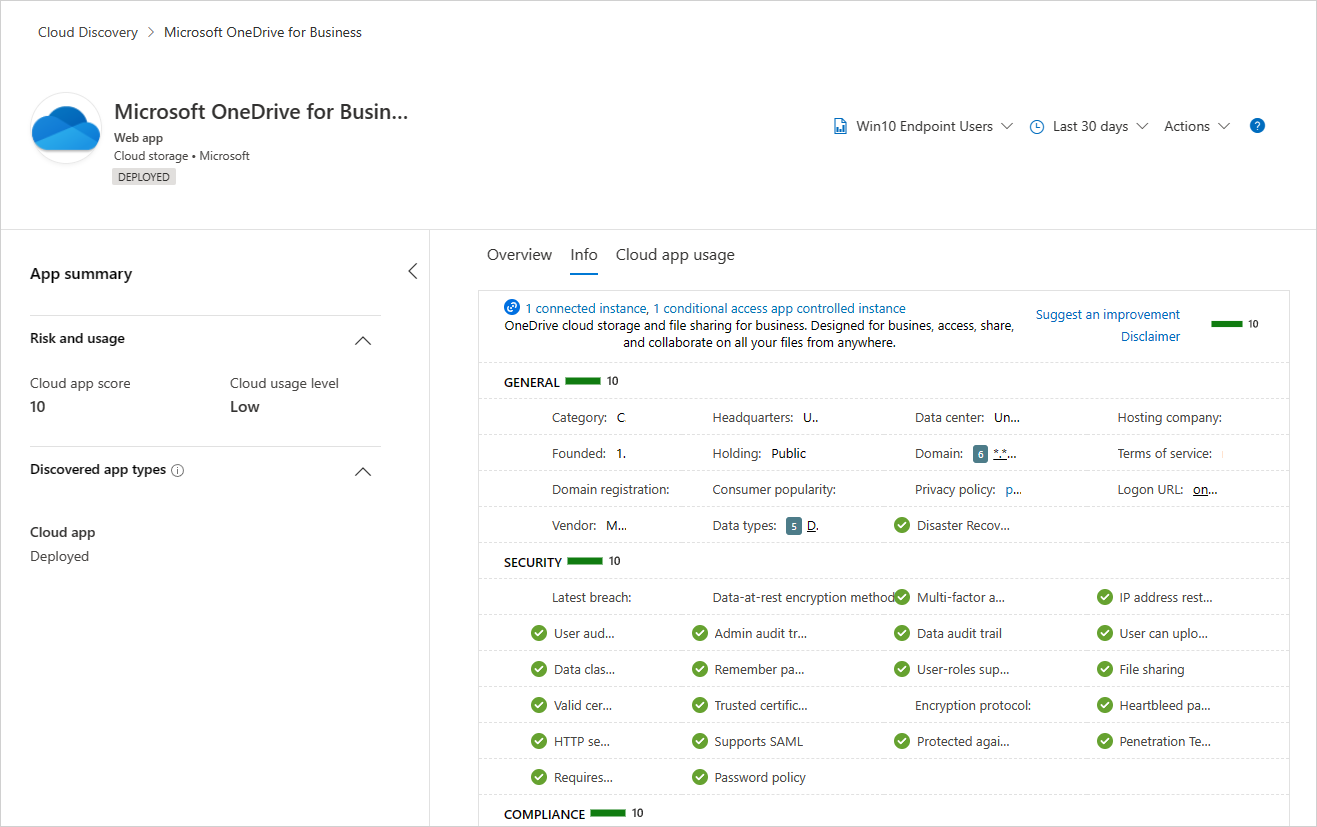

Kontynuuj badanie ryzyka aplikacji, zapoznając się z ponad 90 wskaźnikami ryzyka, które wpływają na ryzyko aplikacji na karcie Informacje .

Zapoznaj się szczegółowo z trendami użycia aplikacji, aby zidentyfikować skoki użycia, najważniejsze jednostki w różnych wymiarach, takie jak przekazywanie danych, transakcje, całkowity ruch itd.

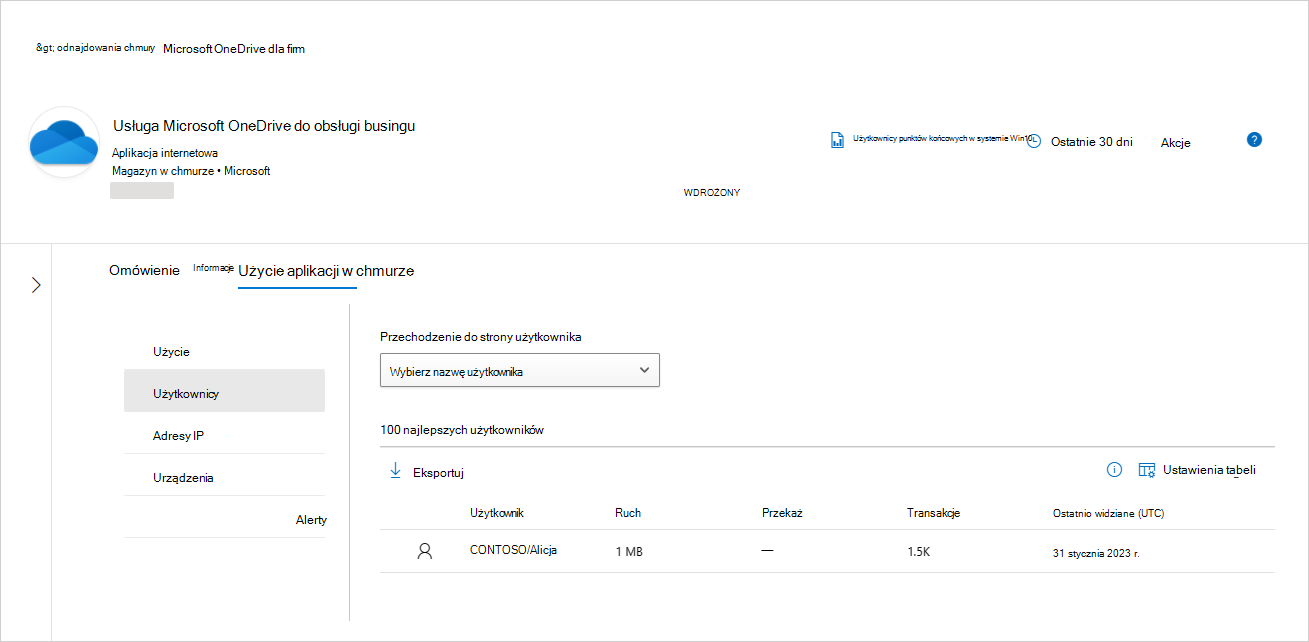

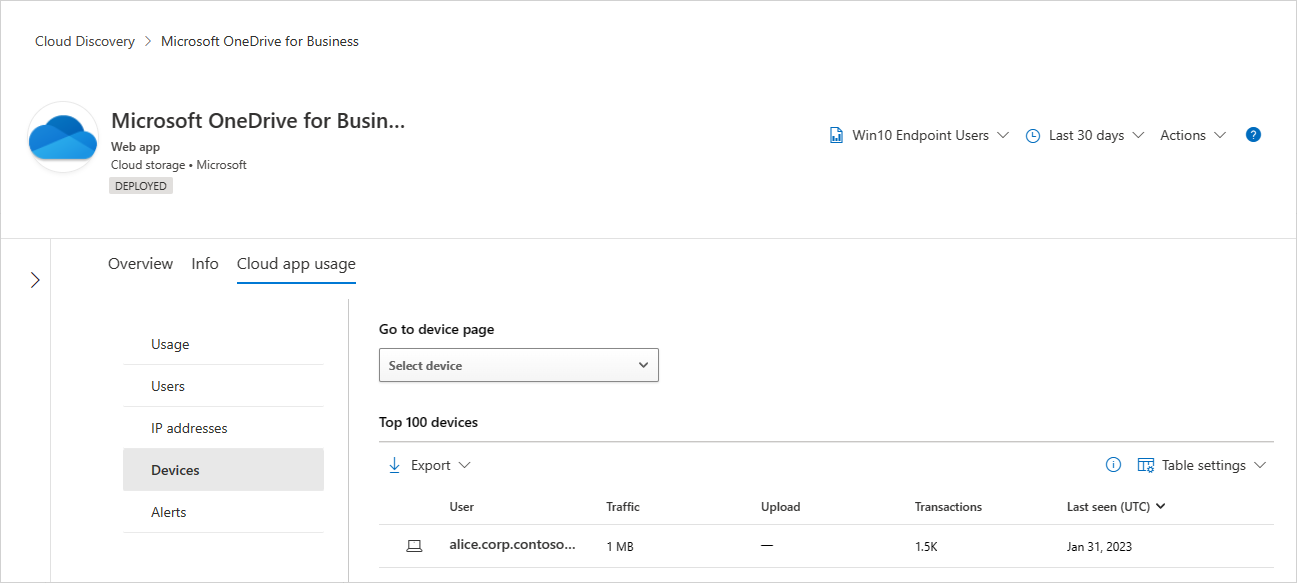

Kontynuuj badanie, wyświetlając 100 najpopularniejszych użytkowników, źródłowych adresów IP i urządzeń (po włączeniu integracji z usługą Defender for Endpoint ), aby móc kontynuować badanie w dodatkowym kontekście jednostki.

Po przeanalizowaniu ryzyka w porównaniu z użyciem aplikacji administrator może zdecydować, które kontrolki aplikacji mają być stosowane do tej aplikacji przy użyciu akcji aplikacji. Administratorzy mogą kontrolować aplikacje w chmurze, wykonując następujące czynności:

- Tagowanie aplikacji za pomocą wbudowanych tagów w celu wymuszenia dalszej kontroli dostępu w warstwie sieciowej (punktów końcowych lub zintegrowanych urządzeń sieciowych innych firm). Aby uzyskać więcej informacji, zobacz Zarządzanie odnalezionych aplikacji.

- Dołączanie aplikacji do Tożsamość Microsoft Entra w celu zarządzania identyfikatorami logowania i zarządzania użytkownikami w stosownych przypadkach. Aby uzyskać więcej informacji, zobacz Dodawanie aplikacji do dzierżawy.

- Używanie kontrolek aplikacji dostępu warunkowego do monitorowania i kontrolowania sesji użytkowników, zapobiegania ryzykownym akcjom i zapobiegania potencjalnemu eksfiltracji danych. Aby uzyskać więcej informacji, zobacz Ochrona aplikacji za pomocą Microsoft Defender for Cloud Apps kontroli aplikacji dostępu warunkowego.

- Łączenie aplikacji za pośrednictwem łączników aplikacji w Defender for Cloud Apps, jeśli ma to zastosowanie. Aby uzyskać więcej informacji, zobacz Łączenie aplikacji.

Odnalezione aplikacje OAuth

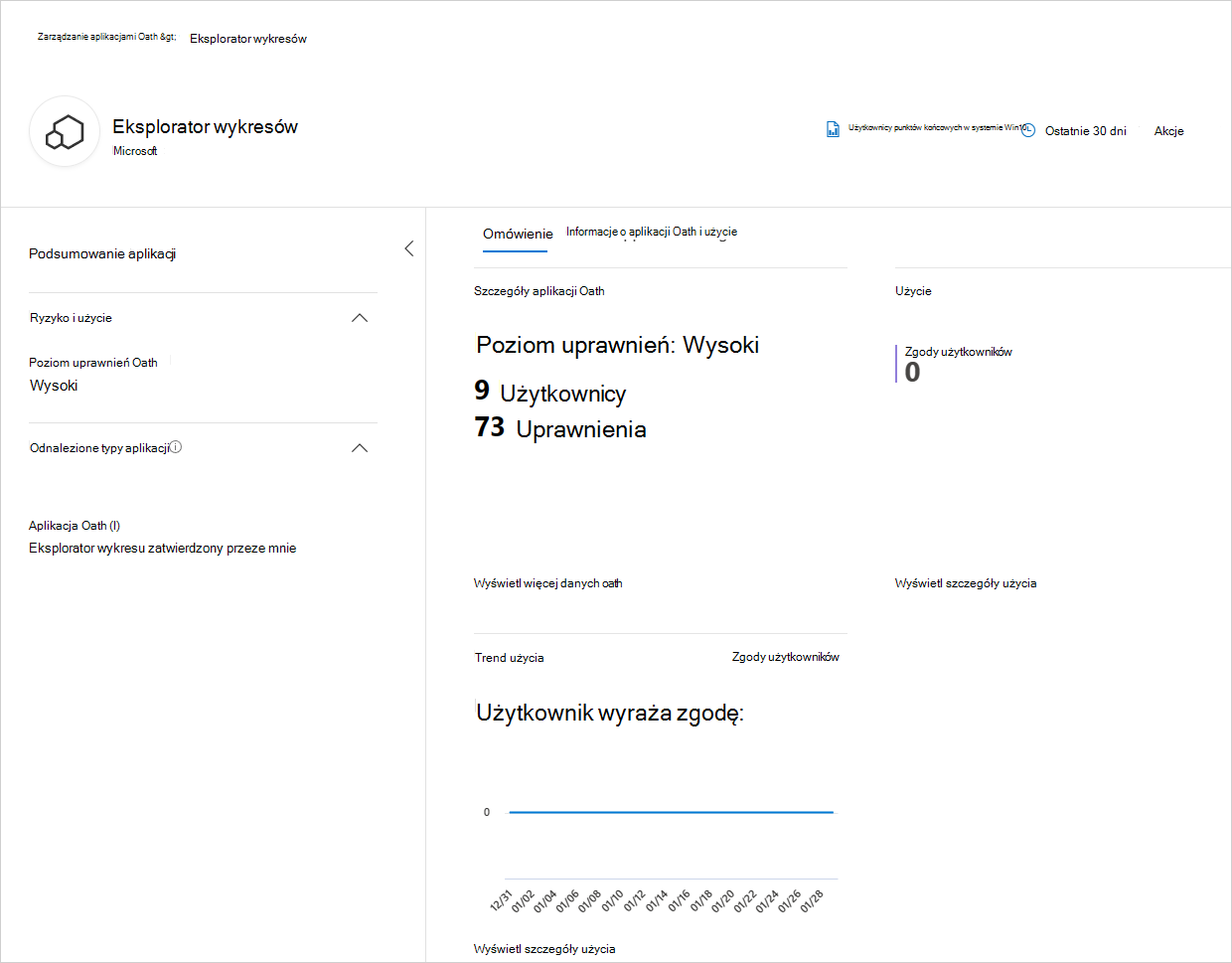

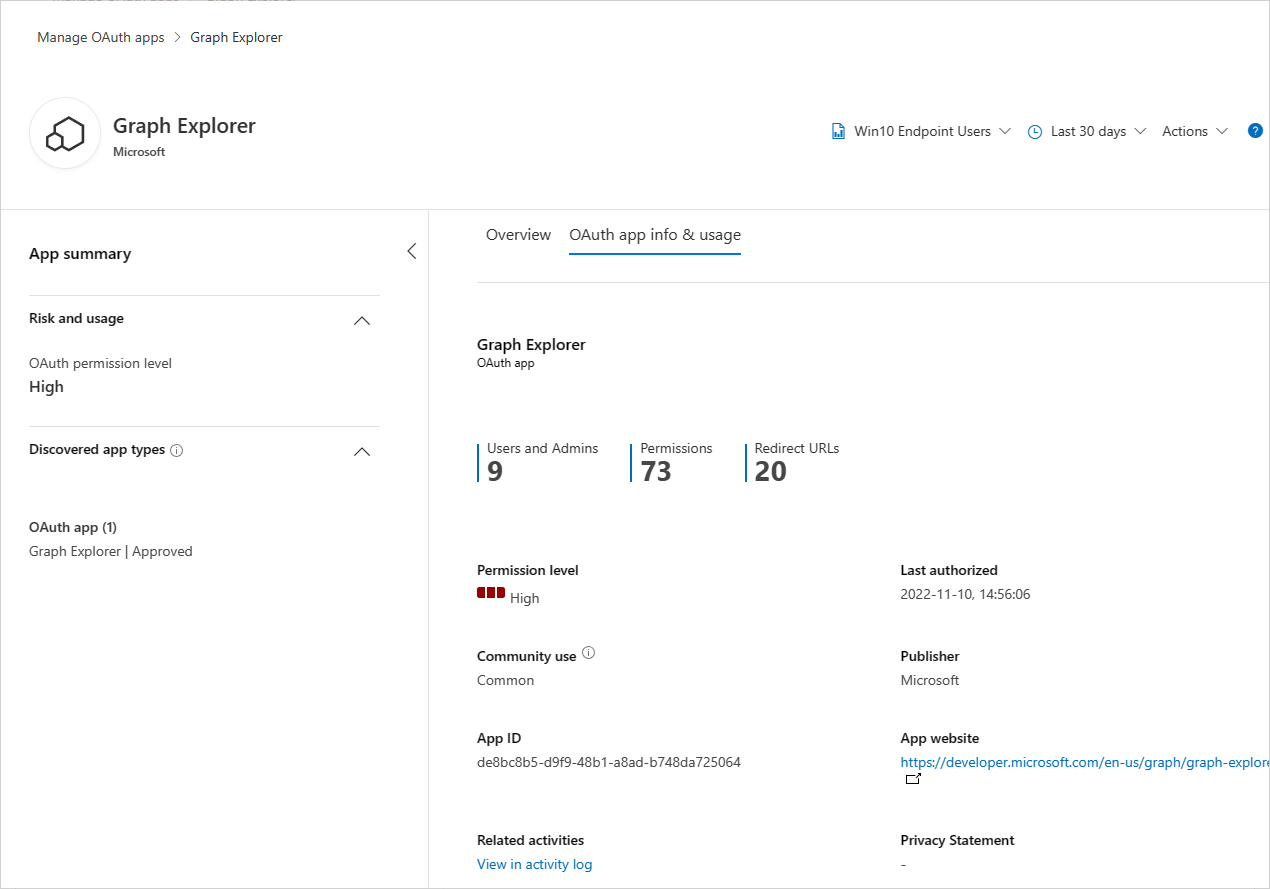

Odnajdywanie i przeglądanie poziomów uprawnień aplikacji OAuth, ilości i typów udzielonych uprawnień, użytkowników z zgodą w organizacji oraz trendów zgody i inspekcji działań aplikacji w zasobach organizacyjnych.

Przejdź do szczegółów, aby uzyskać więcej metadanych dotyczących aplikacji OAuth, przestawij się, aby zbadać działania aplikacji i zgody aplikacji, i zdecyduj, czy ta aplikacja powinna nadal mieć dostęp do zasobów organizacyjnych, czy też powinna zostać zablokowana przy użyciu akcji aplikacji.

Kontekst aplikacji klienckiej (wersja zapoznawcza)

Uwaga

Jest to funkcja w wersji zapoznawczej i nie gwarantuje pełnego mapowania w aplikacjach w chmurze i aplikacjach klienckich. Jeśli znana aplikacja kliencka nie została zamapowana na odnalezione aplikacje w chmurze, skontaktuj się z pomocą techniczną. Kontekst aplikacji klienckiej jest dostępny tylko dla odnalezionych aplikacji w chmurze. Aby wyświetlić pełną listę odnalezionych aplikacji klienckich w organizacji, odwiedź stronę Zarządzanie lukami w zabezpieczeniach przed zagrożeniami w Ochrona punktu końcowego w usłudze Microsoft Defender.

W przypadku klientów korzystających z rozwiązania Ochrona punktu końcowego w usłudze Microsoft Defender do zarządzania lukami w zabezpieczeniach przed zagrożeniami kontekst aplikacji klienckiej będzie dostępny jako część środowiska, aby lepiej zrozumieć kontekst pełnego użycia aplikacji w organizacji. Jeśli na przykład aplikacja internetowa WhatsApp została odnaleziona, a klienci WhatsApp są instalowani w całej organizacji, informacje o błędach instalacji i wersji klienta WhatsApp zostaną wyświetlone na karcie przeglądu aplikacji w chmurze.