Łączenie systemu SAP z usługą Microsoft Sentinel

Aby rozwiązanie Microsoft Sentinel dla aplikacji SAP działało poprawnie, musisz najpierw pobrać dane SAP do usługi Microsoft Sentinel. W tym celu należy wdrożyć agenta łącznika danych SAP usługi Microsoft Sentinel lub łącząc łącznik danych bez agenta usługi Microsoft Sentinel dla oprogramowania SAP. Wybierz opcję w górnej części strony zgodnej ze środowiskiem.

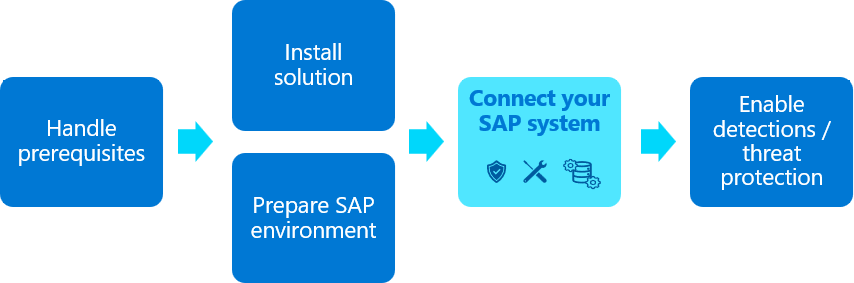

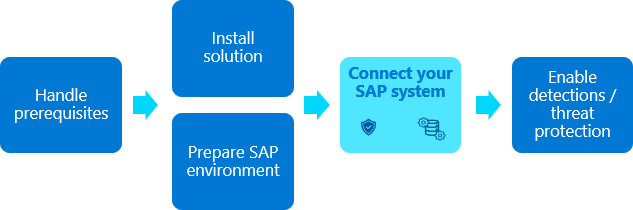

W tym artykule opisano trzeci krok wdrażania jednego z rozwiązań usługi Microsoft Sentinel dla aplikacji SAP.

Zawartość tego artykułu jest odpowiednia dla zespołów ds . zabezpieczeń, infrastruktury i platformy SAP BASIS . Pamiętaj, aby wykonać kroki opisane w tym artykule w podanej kolejności.

Zawartość tego artykułu jest odpowiednia dla twojego zespołu ds. zabezpieczeń przy użyciu informacji dostarczonych przez zespoły SAP BASIS .

Ważne

Rozwiązanie bez agenta usługi Microsoft Sentinel jest dostępne w ograniczonej wersji zapoznawczej jako wstępnie wydanego produktu, które może zostać znacząco zmodyfikowane przed jej wydaniem komercyjnie. Firma Microsoft nie udziela żadnych gwarancji wyrażonych ani domniemanych w odniesieniu do informacji podanych tutaj. Dostęp do rozwiązania bez agenta wymaga również rejestracji i jest dostępny tylko dla zatwierdzonych klientów i partnerów w okresie obowiązywania wersji zapoznawczej. Aby uzyskać więcej informacji, zobacz Usługa Microsoft Sentinel dla oprogramowania SAP jest bez agenta .

Wymagania wstępne

Przed połączeniem systemu SAP z usługą Microsoft Sentinel:

- Upewnij się, że zostały spełnione wszystkie wymagania wstępne dotyczące wdrożenia. Aby uzyskać więcej informacji, zobacz Wymagania wstępne dotyczące wdrażania rozwiązania Microsoft Sentinel dla aplikacji SAP.

Upewnij się, że masz rozwiązanie usługi Microsoft Sentinel dla aplikacjiSAP zainstalowanych w obszarze roboczym usługi Microsoft Sentinel

Upewnij się, że system SAP jest w pełni przygotowany do wdrożenia.

Jeśli wdrażasz agenta łącznika danych w celu komunikowania się z usługą Microsoft Sentinel za pośrednictwem protokołu SNC, upewnij się, że ukończono Konfigurowanie systemu pod kątem używania SNC na potrzeby bezpiecznych połączeń.

Upewnij się, że masz rozwiązanie sap Agentless usługi Microsoft Sentinel zainstalowane w obszarze roboczym usługi Microsoft Sentinel

Upewnij się, że system SAP jest w pełni przygotowany do wdrożenia.

Upewnij się, że kontroler domeny jest skonfigurowany zgodnie z opisem w temacie Instalowanie rozwiązania z centrum zawartości.

Obejrzyj pokaz wideo

Obejrzyj jeden z poniższych filmów wideo przedstawiający proces wdrażania opisany w tym artykule.

Szczegółowe informacje na temat opcji portalu:

Zawiera więcej szczegółów na temat korzystania z usługi Azure KeyVault. Brak dźwięku, pokaz tylko z podpisami:

Tworzenie maszyny wirtualnej i konfigurowanie dostępu do poświadczeń

Zalecamy utworzenie dedykowanej maszyny wirtualnej dla kontenera agenta łącznika danych, aby zapewnić optymalną wydajność i uniknąć potencjalnych konfliktów. Aby uzyskać więcej informacji, zobacz Wymagania wstępne systemowe dla kontenera agenta łącznika danych.

Zalecamy przechowywanie wpisów tajnych sap i uwierzytelniania w magazynie kluczy platformy Azure. Sposób uzyskiwania dostępu do magazynu kluczy zależy od miejsca wdrożenia maszyny wirtualnej:

| Metoda wdrażania | Metoda dostępu |

|---|---|

| Kontener na maszynie wirtualnej platformy Azure | Zalecamy używanie przypisanej przez system tożsamości zarządzanej platformy Azure w celu uzyskania dostępu do usługi Azure Key Vault. Jeśli nie można użyć tożsamości zarządzanej przypisanej przez system, kontener może również uwierzytelniać się w usłudze Azure Key Vault przy użyciu jednostki usługi zarejestrowanej w usłudze Microsoft Entra LUB w ostateczności pliku konfiguracji. |

| Kontener na lokalnej maszynie wirtualnej lub maszynie wirtualnej w środowisku chmury innej firmy | Uwierzytelnianie w usłudze Azure Key Vault przy użyciu jednostki usługi zarejestrowanej w usłudze Microsoft Entra ID. |

Jeśli nie możesz użyć zarejestrowanej aplikacji lub jednostki usługi, użyj pliku konfiguracji do zarządzania poświadczeniami, choć ta metoda nie jest preferowana. Aby uzyskać więcej informacji, zobacz Wdrażanie łącznika danych przy użyciu pliku konfiguracji.

Aby uzyskać więcej informacji, zobacz:

- Uwierzytelnianie w usłudze Azure Key Vault

- Co to są tożsamości zarządzane dla zasobów platformy Azure?

- Obiekty aplikacji i jednostki usługi w usłudze Microsoft Entra ID

Maszyna wirtualna jest zwykle tworzona przez zespół infrastruktury . Konfigurowanie dostępu do poświadczeń i zarządzanie magazynami kluczy jest zwykle wykonywane przez zespół ds. zabezpieczeń .

Tworzenie tożsamości zarządzanej przy użyciu maszyny wirtualnej platformy Azure

Uruchom następujące polecenie, aby utworzyć maszynę wirtualną na platformie Azure, podstawiając rzeczywiste nazwy ze środowiska dla elementu

<placeholders>:az vm create --resource-group <resource group name> --name <VM Name> --image Canonical:0001-com-ubuntu-server-focal:20_04-lts-gen2:latest --admin-username <azureuser> --public-ip-address "" --size Standard_D2as_v5 --generate-ssh-keys --assign-identity --role <role name> --scope <subscription Id>Aby uzyskać więcej informacji, zobacz Szybki start: tworzenie maszyny wirtualnej z systemem Linux przy użyciu interfejsu wiersza polecenia platformy Azure.

Ważne

Po utworzeniu maszyny wirtualnej należy zastosować wszelkie wymagania dotyczące zabezpieczeń i procedury wzmacniania zabezpieczeń stosowane w organizacji.

To polecenie tworzy zasób maszyny wirtualnej, generując dane wyjściowe, które wyglądają następująco:

{ "fqdns": "", "id": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/resourcegroupname/providers/Microsoft.Compute/virtualMachines/vmname", "identity": { "systemAssignedIdentity": "yyyyyyyy-yyyy-yyyy-yyyy-yyyyyyyyyyyy", "userAssignedIdentities": {} }, "location": "westeurope", "macAddress": "00-11-22-33-44-55", "powerState": "VM running", "privateIpAddress": "192.168.136.5", "publicIpAddress": "", "resourceGroup": "resourcegroupname", "zones": "" }Skopiuj identyfikator GUID systemAssignedIdentity , ponieważ będzie on używany w następnych krokach. Jest to tożsamość zarządzana.

Tworzenie magazynu kluczy

W tej procedurze opisano sposób tworzenia magazynu kluczy do przechowywania informacji o konfiguracji agenta, w tym wpisów tajnych uwierzytelniania SAP. Jeśli używasz istniejącego magazynu kluczy, przejdź bezpośrednio do kroku 2.

Aby utworzyć magazyn kluczy:

Uruchom następujące polecenia, podstawiając rzeczywiste nazwy wartości

<placeholder>.az keyvault create \ --name <KeyVaultName> \ --resource-group <KeyVaultResourceGroupName>Skopiuj nazwę magazynu kluczy i nazwę jej grupy zasobów. Będą one potrzebne podczas przypisywania uprawnień dostępu do magazynu kluczy i uruchamiania skryptu wdrażania w następnych krokach.

Przypisywanie uprawnień dostępu do magazynu kluczy

W magazynie kluczy przypisz rolę Czytelnik wpisów tajnych usługi Azure Key Vault do utworzonej i skopiowanych wcześniej tożsamości.

W tym samym magazynie kluczy przypisz następujące role platformy Azure do użytkownika konfigurującego agenta łącznika danych:

- Współautor usługi Key Vault w celu wdrożenia agenta

- Key Vault Secrets Officer, aby dodać nowe systemy

Wdrażanie agenta łącznika danych z portalu (wersja zapoznawcza)

Po utworzeniu maszyny wirtualnej i usługi Key Vault następnym krokiem jest utworzenie nowego agenta i nawiązanie połączenia z jednym z systemów SAP. Chociaż można uruchamiać wielu agentów łącznika danych na jednej maszynie, zalecamy rozpoczęcie od jednego tylko jednego, monitorowanie wydajności, a następnie powolne zwiększanie liczby łączników.

W tej procedurze opisano sposób tworzenia nowego agenta i łączenia go z systemem SAP przy użyciu portali azure lub Defender. Zalecamy, aby zespół ds. zabezpieczeń wykonał tę procedurę z pomocą zespołu SAP BASIS .

Wdrażanie agenta łącznika danych z portalu jest obsługiwane zarówno w witrynie Azure Portal, jak i w portalu Usługi Defender, jeśli obszar roboczy został dołączony do ujednoliconej platformy operacji zabezpieczeń.

Chociaż wdrażanie jest również obsługiwane z poziomu wiersza polecenia, zalecamy użycie portalu do typowych wdrożeń. Agenci łącznika danych wdrożonych przy użyciu wiersza polecenia mogą być zarządzani tylko za pośrednictwem wiersza polecenia, a nie za pośrednictwem portalu. Aby uzyskać więcej informacji, zobacz Wdrażanie agenta łącznika danych SAP z poziomu wiersza polecenia.

Ważne

Wdrażanie kontenera i tworzenie połączeń z systemami SAP z portalu jest obecnie dostępne w wersji zapoznawczej. Dodatkowe postanowienia dotyczące wersji zapoznawczej platformy Azure obejmują dodatkowe postanowienia prawne dotyczące funkcji platformy Azure, które są dostępne w wersji beta, wersji zapoznawczej lub w inny sposób nie zostały jeszcze wydane w wersji ogólnodostępnej.

Wymagania wstępne:

Aby wdrożyć agenta łącznika danych za pośrednictwem portalu, potrzebne są następujące elementy:

- Uwierzytelnianie za pośrednictwem tożsamości zarządzanej lub zarejestrowanej aplikacji

- Poświadczenia przechowywane w usłudze Azure Key Vault

Jeśli nie masz tych wymagań wstępnych, wdróż agenta łącznika danych SAP z poziomu wiersza polecenia.

Aby wdrożyć agenta łącznika danych, musisz również mieć uprawnienia sudo lub root na maszynie agenta łącznika danych.

Jeśli chcesz pozyskać dzienniki Netweaver/ABAP za pośrednictwem bezpiecznego połączenia przy użyciu protokołu Secure Network Communications (SNC), potrzebne są następujące elementy:

- Ścieżka do pliku binarnego

sapgenpseilibsapcrypto.sobiblioteki - Szczegóły certyfikatu klienta

Aby uzyskać więcej informacji, zobacz Configure your system to use SNC for secure connections (Konfigurowanie systemu pod kątem używania SNC na potrzeby bezpiecznych połączeń).

- Ścieżka do pliku binarnego

Aby wdrożyć agenta łącznika danych:

Zaloguj się do nowo utworzonej maszyny wirtualnej, na której instalujesz agenta, jako użytkownik z uprawnieniami sudo.

Pobierz i/lub przenieś zestaw SDK SAP NetWeaver na maszynę.

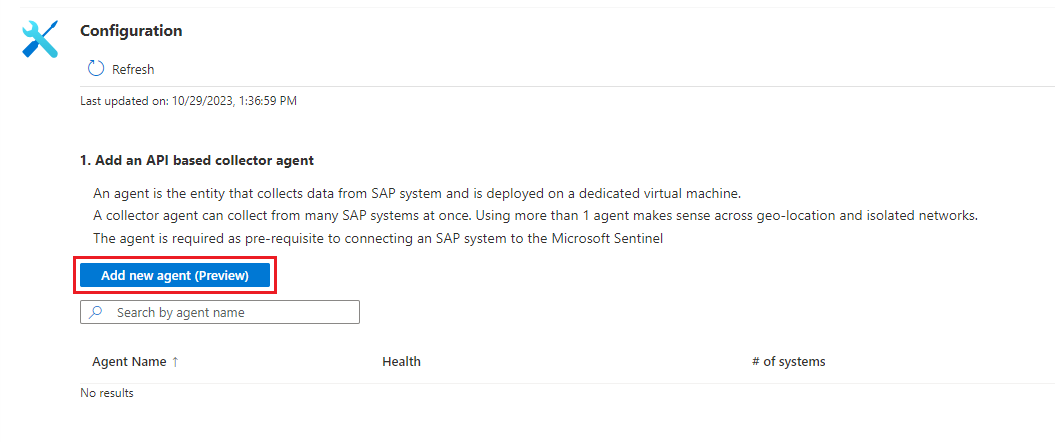

W usłudze Microsoft Sentinel wybierz pozycję Łączniki danych konfiguracji>.

Na pasku wyszukiwania wprowadź ciąg SAP. Wybierz pozycję Microsoft Sentinel dla oprogramowania SAP z wyników wyszukiwania, a następnie na stronie Otwórz łącznik.

W obszarze Konfiguracja wybierz pozycję Dodaj nowego agenta (wersja zapoznawcza).

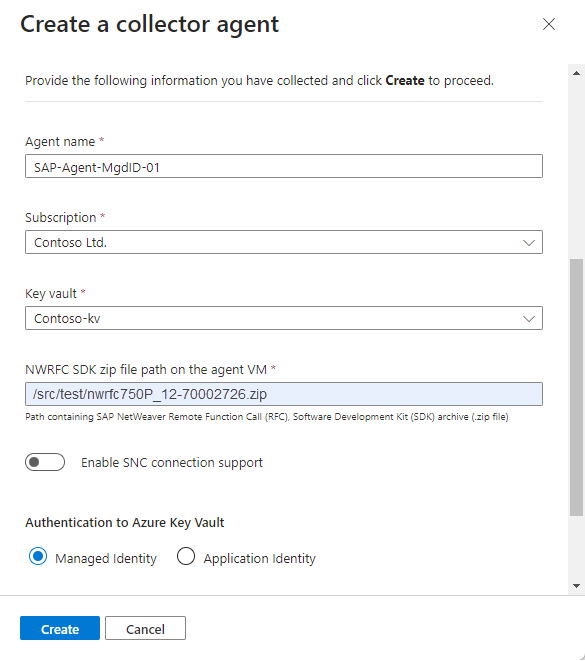

W okienku Tworzenie agenta modułu zbierającego wprowadź następujące szczegóły agenta:

Nazwa/nazwisko opis Nazwa agenta Wprowadź zrozumiałą nazwę agenta dla swojej organizacji. Nie zalecamy żadnej konkretnej konwencji nazewnictwa, z tą różnicą, że nazwa może zawierać tylko następujące typy znaków: - a-z

- A-Z

- 0–9

- _ (podkreślenie)

- . (kropka)

- - (kreska)

Magazyn kluczy subskrypcji / Wybierz pozycję Subskrypcja i magazyn kluczy z odpowiednich list rozwijanych. Ścieżka pliku zip zestawu SDK NWRFC na maszynie wirtualnej agenta Wprowadź ścieżkę na maszynie wirtualnej, która zawiera archiwum zestawu SDK (Software Development Kit) zestawu SDK (Software Development Kit) sap NetWeaver (RFC) (plik .zip).

Upewnij się, że ta ścieżka zawiera numer wersji zestawu SDK w następującej składni:<path>/NWRFC<version number>.zip. Na przykład:/src/test/nwrfc750P_12-70002726.zip.Włączanie obsługi połączeń SNC Wybierz opcję pozyskiwania dzienników NetWeaver/ABAP za pośrednictwem bezpiecznego połączenia przy użyciu protokołu SNC.

Jeśli wybierzesz tę opcję, wprowadź ścieżkę zawierającąsapgenpseplik binarny ilibsapcrypto.sobibliotekę w obszarze Ścieżka biblioteki kryptograficznej SAP na maszynie wirtualnej agenta.

Jeśli chcesz użyć połączenia SNC, pamiętaj, aby wybrać opcję Włącz obsługę połączeń SNC na tym etapie, ponieważ nie można wrócić i włączyć połączenie SNC po zakończeniu wdrażania agenta. Jeśli chcesz później zmienić to ustawienie, zalecamy utworzenie nowego agenta.Uwierzytelnianie w usłudze Azure Key Vault Aby uwierzytelnić się w magazynie kluczy przy użyciu tożsamości zarządzanej, pozostaw wybraną domyślną opcję Tożsamość zarządzana. Aby uwierzytelnić się w magazynie kluczy przy użyciu zarejestrowanej aplikacji, wybierz pozycję Tożsamość aplikacji.

Musisz mieć wcześniej skonfigurowaną tożsamość zarządzaną lub zarejestrowaną aplikację. Aby uzyskać więcej informacji, zobacz Tworzenie maszyny wirtualnej i konfigurowanie dostępu do poświadczeń.Na przykład:

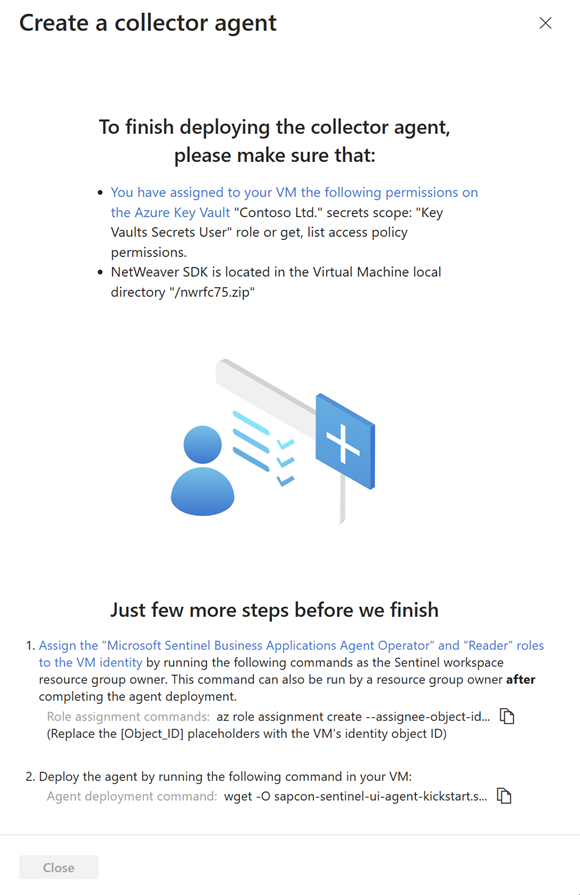

Wybierz pozycję Utwórz i przejrzyj zalecenia przed zakończeniem wdrażania:

Wdrożenie agenta łącznika danych SAP wymaga udzielenia tożsamości maszyny wirtualnej agenta z określonymi uprawnieniami do obszaru roboczego usługi Microsoft Sentinel przy użyciu ról agenta aplikacji biznesowych i czytelnika usługi Microsoft Sentinel.

Aby uruchomić polecenia w tym kroku, musisz być właścicielem grupy zasobów w obszarze roboczym usługi Microsoft Sentinel. Jeśli nie jesteś właścicielem grupy zasobów w obszarze roboczym, tę procedurę można również wykonać po zakończeniu wdrażania agenta.

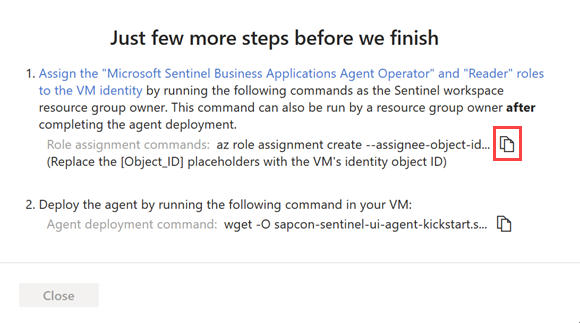

W obszarze Jeszcze kilka kroków przed zakończeniem skopiuj polecenia przypisania roli z kroku 1 i uruchom je na maszynie wirtualnej agenta, zastępując

[Object_ID]symbol zastępczy identyfikatorem obiektu tożsamości maszyny wirtualnej. Na przykład:

Aby znaleźć identyfikator obiektu tożsamości maszyny wirtualnej na platformie Azure:

W przypadku tożsamości zarządzanej identyfikator obiektu znajduje się na stronie Tożsamość maszyny wirtualnej.

W przypadku jednostki usługi przejdź do pozycji Aplikacja dla przedsiębiorstw na platformie Azure. Wybierz pozycję Wszystkie aplikacje , a następnie wybierz maszynę wirtualną. Identyfikator obiektu jest wyświetlany na stronie Przegląd .

Te polecenia przypisują operatorowi agenta aplikacji biznesowych usługi Microsoft Sentinel i czytelnikowi role platformy Azure do tożsamości zarządzanej lub aplikacji maszyny wirtualnej, w tym tylko zakresu danych określonego agenta w obszarze roboczym.

Ważne

Przypisywanie ról agenta aplikacji biznesowych i czytelnika usługi Microsoft Sentinel za pośrednictwem interfejsu wiersza polecenia przypisuje role tylko w zakresie danych określonego agenta w obszarze roboczym. Jest to najbezpieczniejsza i dlatego zalecana opcja.

Jeśli musisz przypisać role za pośrednictwem witryny Azure Portal, zalecamy przypisanie ról w małym zakresie, na przykład tylko w obszarze roboczym usługi Microsoft Sentinel.

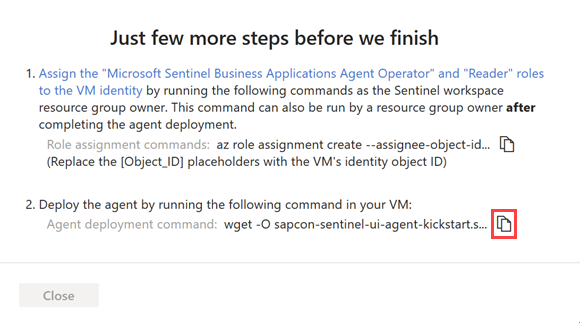

Wybierz pozycję Kopiuj

obok polecenia wdrożenia agenta w kroku 2. Na przykład:

obok polecenia wdrożenia agenta w kroku 2. Na przykład:

Skopiuj wiersz polecenia do oddzielnej lokalizacji, a następnie wybierz pozycję Zamknij.

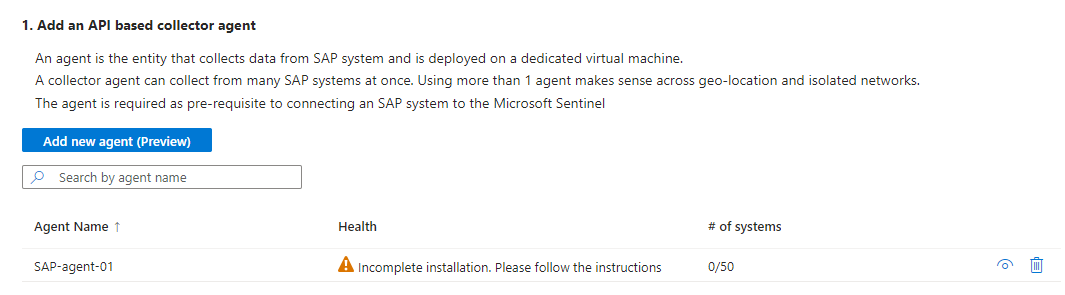

Odpowiednie informacje o agencie są wdrażane w usłudze Azure Key Vault, a nowy agent jest widoczny w tabeli w obszarze Dodawanie agenta modułu zbierającego opartego na interfejsie API.

Na tym etapie stan kondycji agenta to "Niekompletna instalacja. Postępuj zgodnie z instrukcjami". Po pomyślnym zainstalowaniu agenta stan zmieni się na Agent w dobrej kondycji. Ta aktualizacja może potrwać do 10 minut. Na przykład:

Na maszynie wirtualnej, na której planujesz zainstalować agenta, otwórz terminal i uruchom polecenie wdrażania agenta skopiowane w poprzednim kroku. Ten krok wymaga uprawnień sudo lub głównego na maszynie agenta łącznika danych.

Skrypt aktualizuje składniki systemu operacyjnego i instaluje interfejs wiersza polecenia platformy Azure, oprogramowanie platformy Docker i inne wymagane narzędzia, takie jak jq, netcat i curl.

Podaj dodatkowe parametry skryptu zgodnie z potrzebami, aby dostosować wdrożenie kontenera. Aby uzyskać więcej informacji na temat dostępnych opcji wiersza polecenia, zobacz Dokumentacja skryptu Kickstart.

Jeśli musisz ponownie skopiować polecenie, wybierz pozycję Widok

po prawej stronie kolumny Kondycja i skopiuj polecenie obok polecenia wdrożenie agenta w prawym dolnym rogu.

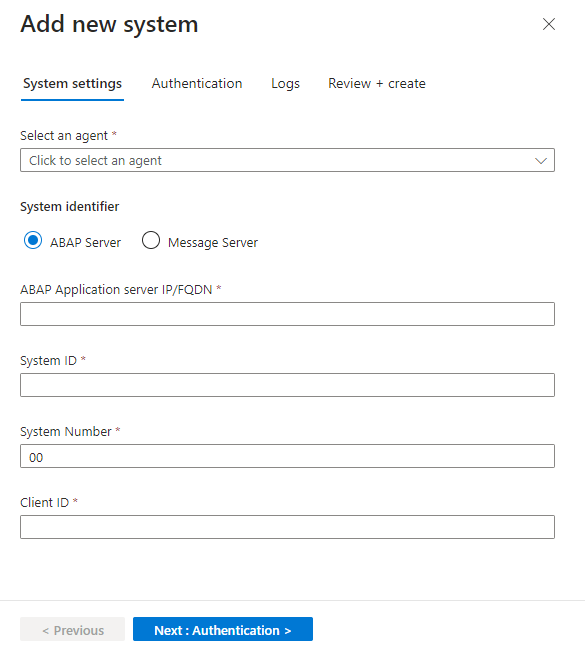

po prawej stronie kolumny Kondycja i skopiuj polecenie obok polecenia wdrożenie agenta w prawym dolnym rogu.Na stronie łącznika danych aplikacji SAP rozwiązania Microsoft Sentinel w obszarze Konfiguracja wybierz pozycję Dodaj nowy system (wersja zapoznawcza) i wprowadź następujące szczegóły:

W obszarze Wybierz agenta wybierz utworzonego wcześniej agenta.

W obszarze Identyfikator systemu wybierz typ serwera:

- Serwer ABAP

- Serwer komunikatów do korzystania z serwera komunikatów w ramach usług ABAP SAP Central Services (ASCS).

Kontynuuj, definiując powiązane szczegóły dla typu serwera:

- W przypadku serwera ABAP wprowadź adres IP/nazwę FQDN serwera aplikacji ABAP, identyfikator systemu i numer oraz identyfikator klienta.

- W przypadku serwera komunikatów wprowadź adres IP serwera komunikatów/nazwę FQDN, numer portu lub nazwę usługi oraz grupę logowania

Po zakończeniu wybierz pozycję Dalej: Uwierzytelnianie.

Na przykład:

Na karcie Uwierzytelnianie wprowadź następujące szczegóły:

- W przypadku uwierzytelniania podstawowego wprowadź użytkownika i hasło.

- Jeśli podczas konfigurowania agenta wybrano połączenie SNC, wybierz pozycję SNC i wprowadź szczegóły certyfikatu.

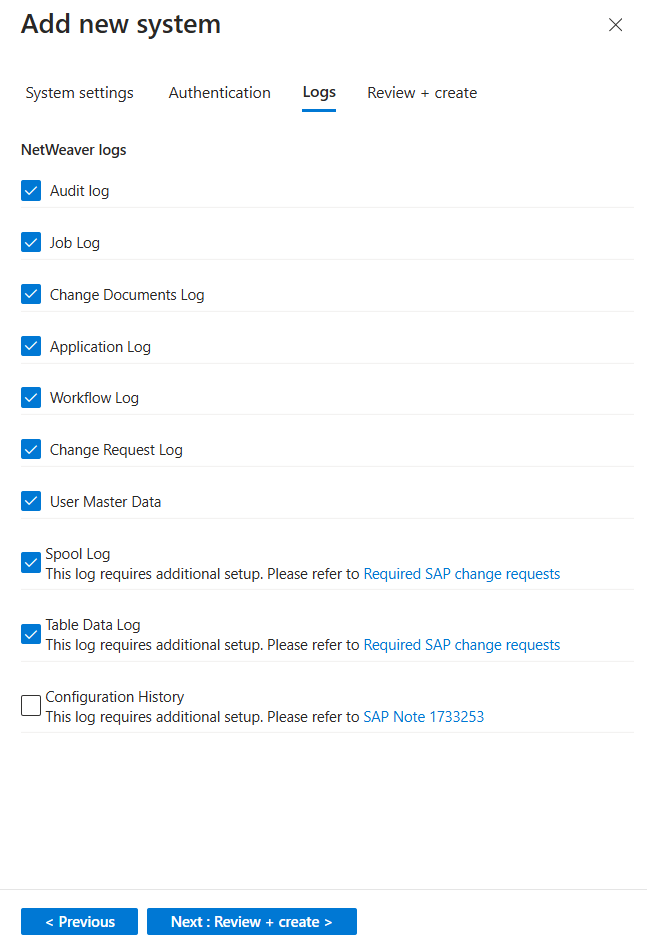

Po zakończeniu wybierz pozycję Dalej: Dzienniki.

Na karcie Dzienniki wybierz dzienniki, które chcesz pozyskać z oprogramowania SAP, a następnie wybierz pozycję Dalej: Przejrzyj i utwórz. Na przykład:

(Opcjonalnie) Aby uzyskać optymalne wyniki monitorowania tabeli SAP PAHI, wybierz pozycję Historia konfiguracji. Aby uzyskać więcej informacji, zobacz Sprawdzanie, czy tabela PAHI jest aktualizowana w regularnych odstępach czasu.

Przejrzyj zdefiniowane ustawienia. Wybierz pozycję Wstecz , aby zmodyfikować dowolne ustawienia, lub wybierz pozycję Wdróż , aby wdrożyć system.

Zdefiniowana konfiguracja systemu jest wdrażana w magazynie kluczy platformy Azure zdefiniowanym podczas wdrażania. Szczegóły systemu można teraz wyświetlić w tabeli w obszarze Konfigurowanie systemu SAP i przypisać je do agenta modułu zbierającego. W tej tabeli przedstawiono skojarzona nazwa agenta, identyfikator systemu SAP (SID) i stan kondycji dla systemów dodanych za pośrednictwem portalu lub w inny sposób.

Na tym etapie stan kondycji systemu to Oczekujące. Jeśli agent zostanie pomyślnie zaktualizowany, pobierze konfigurację z usługi Azure Key Vault, a stan zmieni się na System w dobrej kondycji. Ta aktualizacja może potrwać do 10 minut.

Łączenie łącznika danych bez agenta

W usłudze Microsoft Sentinel przejdź do strony Łączniki danych konfiguracji > i znajdź łącznik danych SAP ABAP i S/4 za pośrednictwem łącznika danych w chmurze (wersja zapoznawcza).

W obszarze Konfiguracja w obszarze Połącz pakiet integracji SAP z usługą Microsoft Sentinel wybierz pozycję Dodaj połączenie.

W okienku Po stronie połączenia bez agenta wprowadź następujące szczegóły:

Pole opis Nazwa docelowa RFC Nazwa miejsca docelowego RFC pobranego z miejsca docelowego BTP. Identyfikator klienta bez agenta SAP Wartość clientid pobrana z pliku JSON klucza usługi Process Integration Runtime. Klucz tajny klienta bez agenta SAP Wartość clientsecret pobrana z pliku JSON klucza usługi Process Integration Runtime. Adres URL serwera autoryzacji Wartość tokenurlurl pobrana z pliku JSON klucza usługi Process Integration Runtime. Na przykład: https://your-tenant.authentication.region.hana.ondemand.com/oauth/token.Punkt końcowy pakietu integracji Wartość adresu URL pobrana z pliku JSON klucza usługi Process Integration Runtime. Na przykład: https://your-tenant.it-account-rt.cfapps.region.hana.ondemand.com.

Sprawdzanie łączności i kondycji

Po wdrożeniu łącznika danych SAP sprawdź kondycję i łączność agenta. Aby uzyskać więcej informacji, zobacz Monitorowanie kondycji i roli systemów SAP.

Następny krok

Po wdrożeniu łącznika przejdź do konfigurowania rozwiązania Microsoft Sentinel dla zawartości aplikacji SAP. W szczególności konfigurowanie szczegółów na listach obserwowanych jest istotnym krokiem w celu włączenia wykrywania i ochrony przed zagrożeniami.