Dodawanie jednostek do analizy zagrożeń w usłudze Microsoft Sentinel

Podczas badania analizujesz jednostki i ich kontekst jako ważną część zrozumienia zakresu i charakteru zdarzenia. Po odnalezieniu jednostki jako złośliwej nazwy domeny, adresu URL, pliku lub adresu IP w zdarzeniu powinna być oznaczona etykietą i śledzona jako wskaźnik naruszenia (IOC) w analizie zagrożeń.

Na przykład można odnaleźć adres IP, który wykonuje skanowanie portów w sieci lub działa jako węzeł poleceń i sterowania, wysyłając i/lub odbierając transmisje z dużej liczby węzłów w sieci.

Dzięki usłudze Microsoft Sentinel możesz oznaczyć te typy jednostek w ramach badania zdarzeń i dodać je do analizy zagrożeń. Możesz wyświetlić dodane wskaźniki, wysyłając do nich zapytanie lub wyszukując je w interfejsie zarządzania analizą zagrożeń i używając ich w obszarze roboczym usługi Microsoft Sentinel.

Dodawanie jednostki do analizy zagrożeń

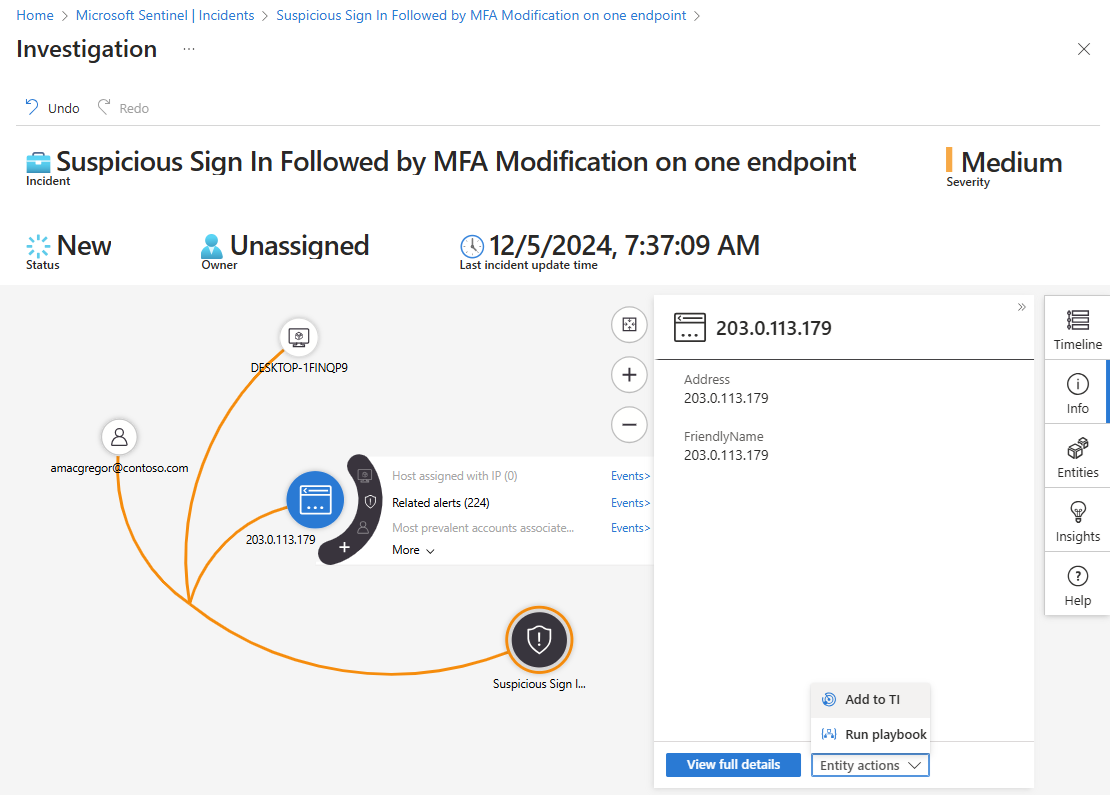

Strona Szczegóły zdarzenia i wykres badania zapewniają dwa sposoby dodawania jednostek do analizy zagrożeń.

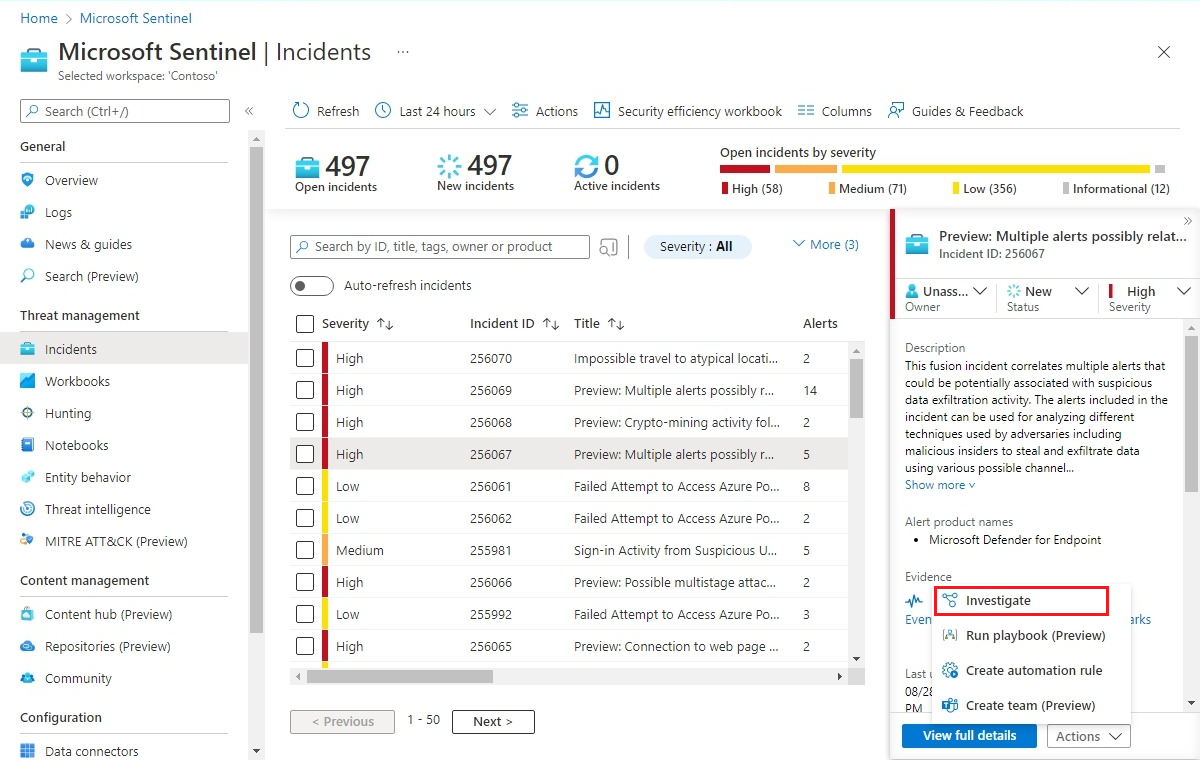

W menu usługi Microsoft Sentinel wybierz pozycję Incydenty w sekcji Zarządzanie zagrożeniami .

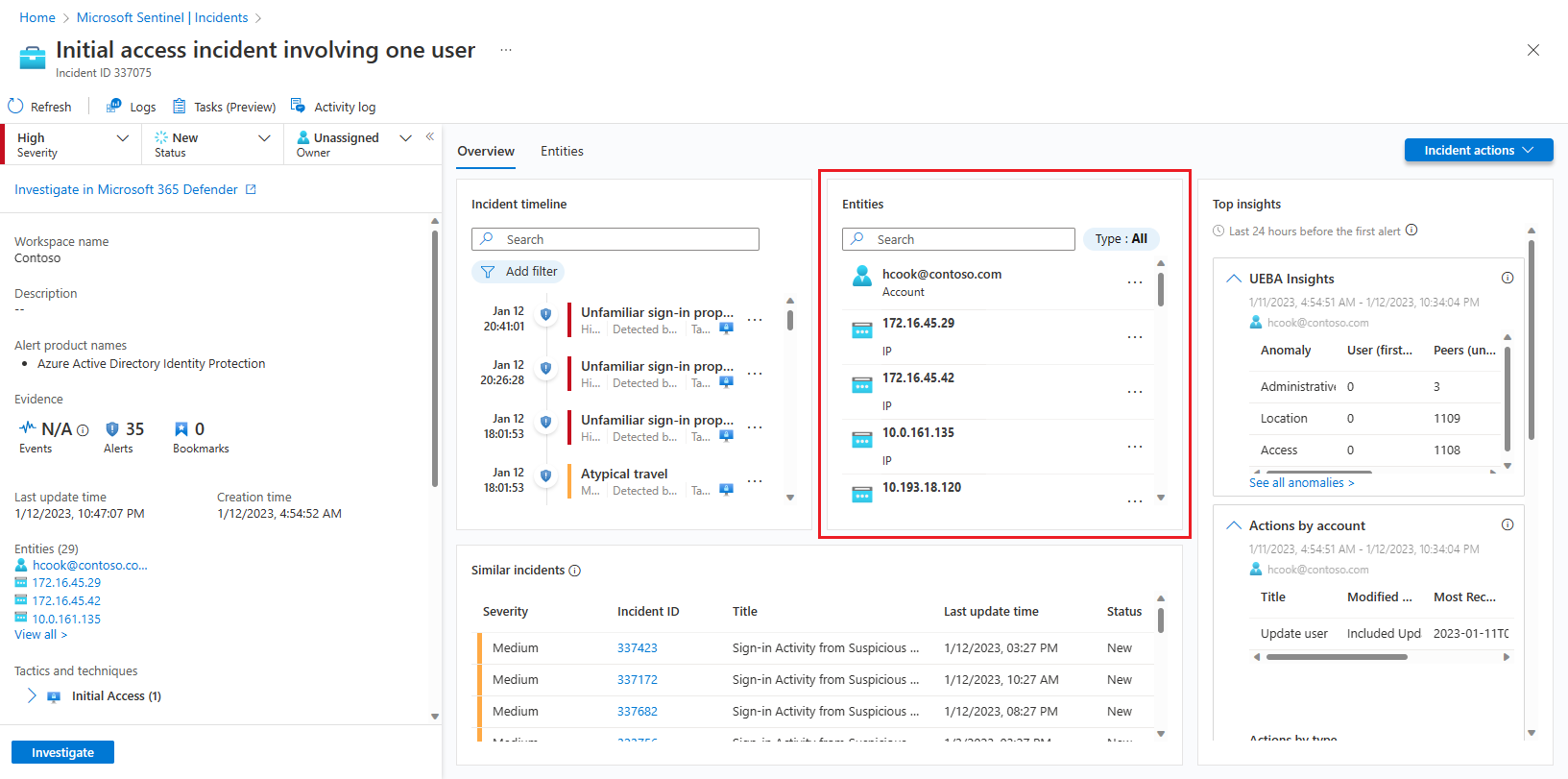

Wybierz zdarzenie do zbadania. W okienku Szczegóły zdarzenia wybierz pozycję Wyświetl pełne szczegóły , aby otworzyć stronę Szczegóły zdarzenia.

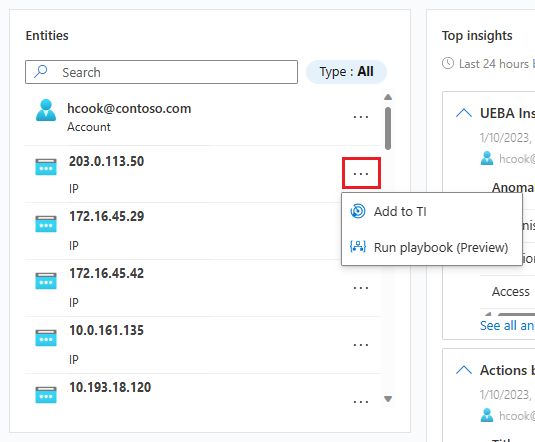

W okienku Jednostki znajdź jednostkę, którą chcesz dodać jako wskaźnik zagrożenia. (Możesz filtrować listę lub wprowadzać ciąg wyszukiwania, aby ułatwić jej zlokalizowanie).

Wybierz trzy kropki po prawej stronie jednostki, a następnie wybierz pozycję Dodaj do ti z menu podręcznego.

Dodaj tylko następujące typy jednostek jako wskaźniki zagrożeń:

- Nazwa domeny

- Adres IP (IPv4 i IPv6)

- URL

- Plik (skrót)

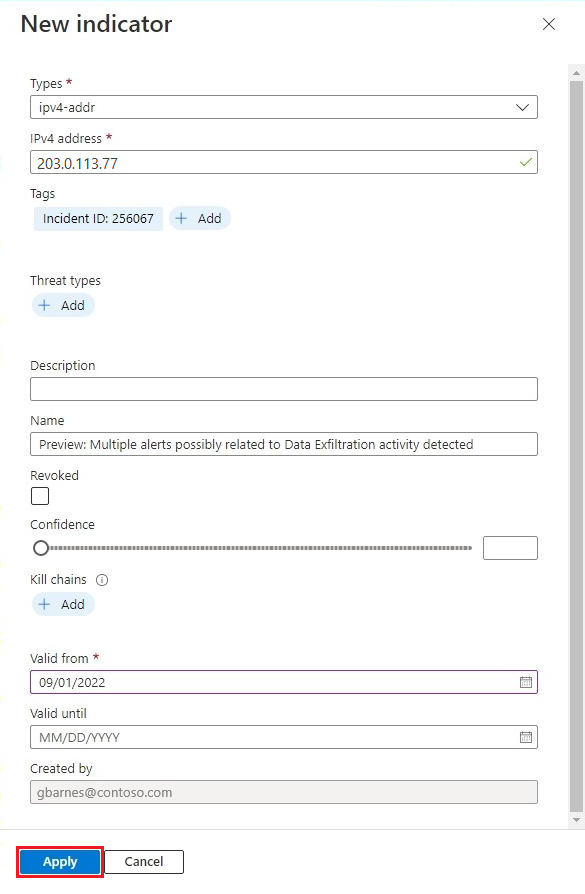

Niezależnie od wybranego interfejsu znajdziesz się tutaj.

Zostanie otwarte okienko boczne Nowy wskaźnik . Następujące pola są wypełniane automatycznie:

Typy

- Typ wskaźnika reprezentowanego przez dodaną jednostkę.

- Lista rozwijana z możliwymi wartościami:

ipv4-addr, ,ipv6-addrURL,fileidomain-name.

- Lista rozwijana z możliwymi wartościami:

- Wymagany. Automatycznie wypełniane na podstawie typu jednostki.

- Typ wskaźnika reprezentowanego przez dodaną jednostkę.

Wartość

- Nazwa tego pola zmienia się dynamicznie na wybrany typ wskaźnika.

- Wartość samego wskaźnika.

- Wymagany. Automatycznie wypełniane przez wartość jednostki.

Tagi

- Tagi wolnego tekstu, które można dodać do wskaźnika.

- Opcjonalny. Automatycznie wypełniane przez identyfikator zdarzenia. Możesz dodać inne osoby.

Nazwa/nazwisko

- Nazwa wskaźnika. Ta nazwa jest wyświetlana na liście wskaźników.

- Opcjonalny. Automatycznie wypełniane przez nazwę zdarzenia.

Utworzony przez

- Twórca wskaźnika.

- Opcjonalny. Automatycznie wypełniane przez użytkownika zalogował się do usługi Microsoft Sentinel.

Wypełnij pozostałe pola odpowiednio.

Typy zagrożeń

- Typ zagrożenia reprezentowany przez wskaźnik.

- Opcjonalny. Dowolny tekst.

Opis

- Opis wskaźnika.

- Opcjonalny. Dowolny tekst.

Odwołany

- Odwołany stan wskaźnika. Zaznacz pole wyboru, aby odwołać wskaźnik. Wyczyść pole wyboru, aby było aktywne.

- Opcjonalny. Wartość logiczna.

Ufność

- Wynik odzwierciedlający pewność poprawności danych według procentu.

- Opcjonalny. Liczba całkowita, 1–100.

Zabij łańcuchy

- Fazy w łańcuchu Lockheed Martin Cyber Kill Chain , do których odpowiada wskaźnik.

- Opcjonalny. Dowolny tekst.

Prawidłowy od

- Czas, z którego ten wskaźnik jest uznawany za prawidłowy.

- Wymagany. Data/godzina.

Prawidłowa do

- Czas, w którym ten wskaźnik nie powinien być już uznawany za prawidłowy.

- Opcjonalny. Data/godzina.

Po wypełnieniu wszystkich pól do zadowolenia wybierz pozycję Zastosuj. W prawym górnym rogu zostanie wyświetlony komunikat, aby potwierdzić, że wskaźnik został utworzony.

Jednostka jest dodawana jako analiza zagrożeń w obszarze roboczym. Można go znaleźć w interfejsie zarządzania analizą zagrożeń. Możesz również wykonać zapytanie za pomocą tabeli ThreatIntelligenceIndicators.

Powiązana zawartość

W tym artykule przedstawiono sposób dodawania jednostek do list wskaźników zagrożeń. Aby uzyskać więcej informacji, zobacz następujące artykuły: