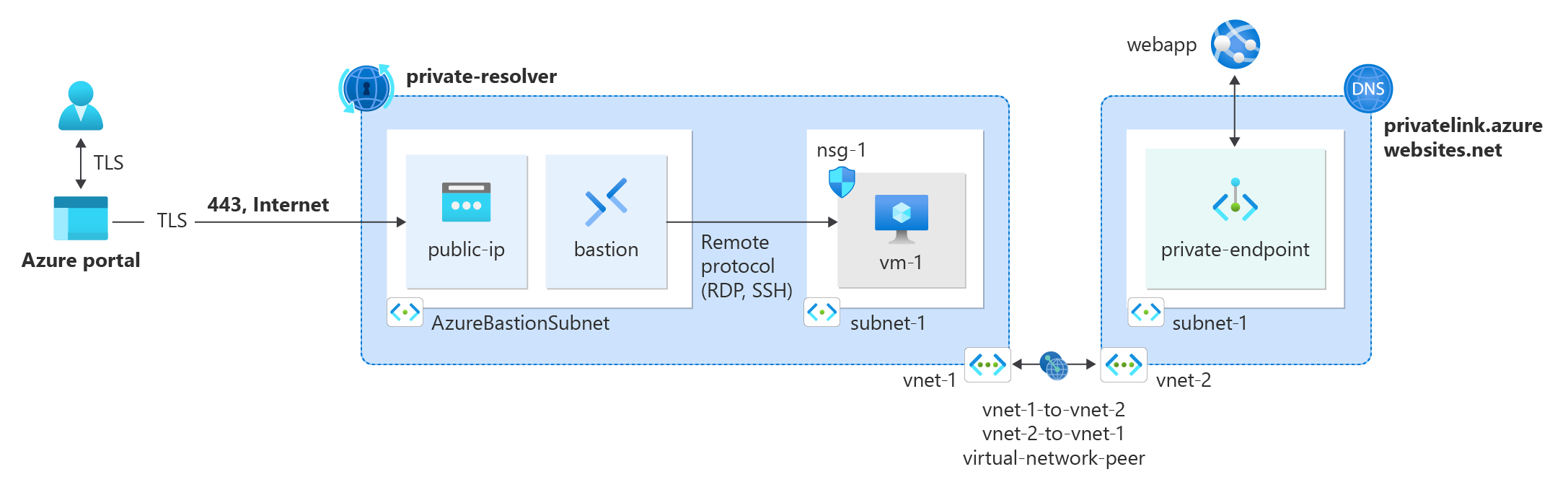

Samouczek: tworzenie infrastruktury DNS prywatnego punktu końcowego za pomocą usługi Azure Private Resolver dla obciążenia lokalnego

Po utworzeniu prywatnego punktu końcowego platformy Azure domyślnie używa ona stref Prywatna strefa DNS platformy Azure do rozpoznawania nazw. W przypadku obciążeń lokalnych w celu uzyskania dostępu do punktu końcowego wymagana była usługa przesyłania dalej do maszyny wirtualnej na platformie Azure hostująca usługę DNS lub lokalne rekordy DNS dla prywatnego punktu końcowego. Usługa Azure Private Resolver ułatwia wdrożenie maszyny wirtualnej na platformie Azure dla usługi DNS lub zarządzanie prywatnymi rekordami DNS punktu końcowego na lokalnym serwerze DNS.

Z tego samouczka dowiesz się, jak wykonywać następujące czynności:

- Utwórz sieć wirtualną platformy Azure dla sieci w chmurze i symulowaną sieć lokalną z komunikacją równorzędną sieci wirtualnych.

- Tworzenie aplikacji internetowej platformy Azure w celu symulowania zasobu w chmurze.

- Utwórz prywatny punkt końcowy platformy Azure dla aplikacji internetowej w sieci wirtualnej platformy Azure.

- Utwórz prywatny program rozpoznawania nazw platformy Azure w sieci w chmurze.

- Utwórz maszynę wirtualną platformy Azure w symulowanej sieci lokalnej, aby przetestować rozpoznawanie nazw DNS w aplikacji internetowej.

Uwaga

Sieć wirtualna platformy Azure z komunikacją równorzędną służy do symulowania sieci lokalnej na potrzeby tego samouczka. W scenariuszu produkcyjnym sieć VPN usługi Express Route lub lokacja-lokacja jest wymagana do nawiązania połączenia z siecią wirtualną platformy Azure w celu uzyskania dostępu do prywatnego punktu końcowego.

Symulowana sieć jest skonfigurowana przy użyciu usługi Azure Private Resolver jako serwera DNS sieci wirtualnej. W scenariuszu produkcyjnym zasoby lokalne będą używać lokalnego serwera DNS do rozpoznawania nazw. Warunkowy usług przesyłania dalej do prywatnego rozpoznawania nazw platformy Azure jest używany na lokalnym serwerze DNS do rozpoznawania rekordów DNS prywatnego punktu końcowego. Aby uzyskać więcej informacji na temat konfiguracji usług przesyłania dalej warunkowego dla serwera DNS, zobacz dokumentację dostawcy.

Wymagania wstępne

- Konto platformy Azure z aktywną subskrypcją. Utwórz konto bezpłatnie.

Logowanie się do platformy Azure

Zaloguj się w witrynie Azure Portal przy użyciu danych konta Azure.

Omówienie

Sieć wirtualna dla aplikacji internetowej platformy Azure i symulowanej sieci lokalnej jest używana dla zasobów w tym samouczku. Utworzysz dwie sieci wirtualne i za pomocą komunikacji równorzędnej zasymulujesz połączenie usługi Express Route lub vpn między środowiskiem lokalnym i platformą Azure. Host usługi Azure Bastion jest wdrażany w symulowanej sieci lokalnej w celu nawiązania połączenia z testową maszyną wirtualną. Testowa maszyna wirtualna służy do testowania połączenia prywatnego punktu końcowego z aplikacją internetową i rozpoznawaniem nazw DNS.

Następujące zasoby są używane w tym samouczku do symulowania infrastruktury sieci lokalnej i chmurowej:

| Zasób | Nazwa/nazwisko | opis |

|---|---|---|

| Symulowana lokalna sieć wirtualna | sieć wirtualna-1 | Sieć wirtualna, która symuluje sieć lokalną. |

| Sieć wirtualna w chmurze | sieć wirtualna-2 | Sieć wirtualna, w której wdrożono aplikację internetową platformy Azure. |

| Host usługi Bastion | bastion | Host bastionu używany do nawiązywania połączenia z maszyną wirtualną w symulowanej sieci lokalnej. |

| Testowanie maszyny wirtualnej | vm-1 | Maszyna wirtualna używana do testowania połączenia prywatnego punktu końcowego z aplikacją internetową i rozpoznawaniem nazw DNS. |

| Wirtualny element równorzędny sieci | vnet-1-to-vnet-2 | Komunikacja równorzędna sieci wirtualnej między symulowaną siecią lokalną a siecią wirtualną w chmurze. |

| Wirtualny element równorzędny sieci | vnet-2-to-vnet-1 | Komunikacja równorzędna sieci wirtualnej między siecią wirtualną w chmurze a symulowaną siecią lokalną. |

Tworzenie sieci wirtualnej i hosta usługi Azure Bastion

Poniższa procedura tworzy sieć wirtualną z podsiecią zasobów, podsiecią usługi Azure Bastion i hostem usługi Bastion:

W portalu wyszukaj i wybierz pozycję Sieci wirtualne.

Na stronie Sieci wirtualne wybierz pozycję + Utwórz.

Na karcie Podstawy tworzenia sieci wirtualnej wprowadź lub wybierz następujące informacje:

Ustawienie Wartość Szczegóły projektu Subskrypcja Wybierz subskrypcję. Grupa zasobów Wybierz pozycjęUtwórz nowy.

Wprowadź wartość test-rg jako nazwę.

Wybierz przycisk OK.Szczegóły wystąpienia Nazwisko Wprowadź wartość vnet-1. Region (Region) Wybierz pozycję East US 2 (Wschodnie stany USA 2).

Wybierz przycisk Dalej , aby przejść do karty Zabezpieczenia .

W sekcji Azure Bastion wybierz pozycję Włącz usługę Azure Bastion.

Usługa Bastion używa przeglądarki do łączenia się z maszynami wirtualnymi w sieci wirtualnej za pośrednictwem protokołu Secure Shell (SSH) lub protokołu RDP (Remote Desktop Protocol) przy użyciu prywatnych adresów IP. Maszyny wirtualne nie potrzebują publicznych adresów IP, oprogramowania klienckiego ani specjalnej konfiguracji. Aby uzyskać więcej informacji, zobacz Co to jest usługa Azure Bastion?.

Uwaga

Ceny godzinowe zaczynają się od momentu wdrożenia usługi Bastion, niezależnie od użycia danych wychodzących. Aby uzyskać więcej informacji, zobacz Cennik i jednostki SKU. Jeśli wdrażasz usługę Bastion w ramach samouczka lub testu, zalecamy usunięcie tego zasobu po zakończeniu korzystania z niego.

W usłudze Azure Bastion wprowadź lub wybierz następujące informacje:

Ustawienie Wartość Nazwa hosta usługi Azure Bastion Wprowadź bastion. Publiczny adres IP usługi Azure Bastion Wybierz pozycję Utwórz publiczny adres IP.

Wprowadź wartość public-ip-bastion w polu Nazwa.

Wybierz przycisk OK.

Wybierz przycisk Dalej , aby przejść do karty Adresy IP.

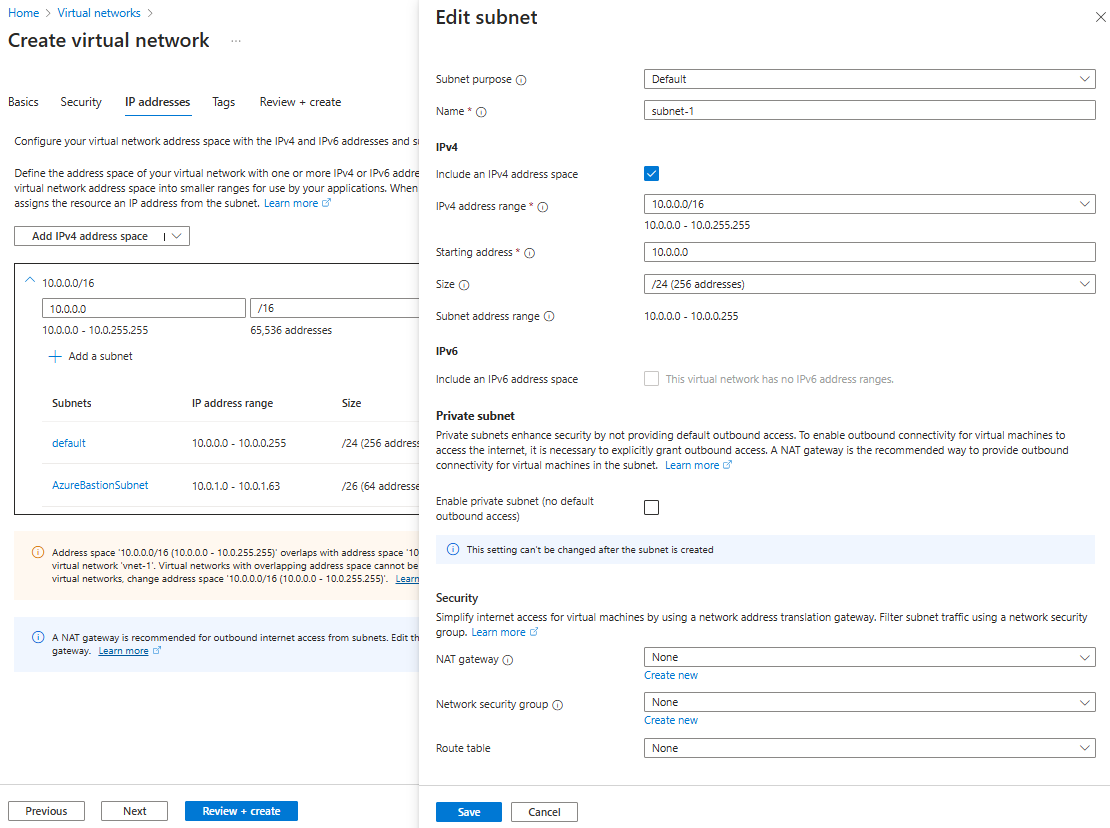

W polu Przestrzeń adresowa w obszarze Podsieci wybierz domyślną podsieć.

W obszarze Edytuj podsieć wprowadź lub wybierz następujące informacje:

Ustawienie Wartość Cel podsieci Pozostaw wartość domyślną domyślnej. Nazwisko Wprowadź podsieć-1. Protokół IPv4 Zakres adresów IPv4 Pozostaw wartość domyślną 10.0.0.0/16. Adres początkowy Pozostaw wartość domyślną 10.0.0.0. Rozmiar Pozostaw wartość domyślną /24 (256 adresów). Wybierz pozycję Zapisz.

Wybierz pozycję Przejrzyj i utwórz w dolnej części okna. Po zakończeniu walidacji wybierz pozycję Utwórz.

Ukończenie wdrożenia hosta usługi Bastion trwa kilka minut. Host usługi Bastion jest używany w dalszej części samouczka w celu nawiązania połączenia z maszyną wirtualną "lokalną" w celu przetestowania prywatnego punktu końcowego. Możesz przejść do następnych kroków po utworzeniu sieci wirtualnej.

Tworzenie sieci wirtualnej w chmurze

Powtórz poprzednie kroki, aby utworzyć sieć wirtualną w chmurze dla prywatnego punktu końcowego aplikacji internetowej platformy Azure. Zastąp wartości następującymi wartościami dla sieci wirtualnej w chmurze:

Uwaga

Sekcję wdrażania usługi Azure Bastion można pominąć dla sieci wirtualnej w chmurze. Host usługi Bastion jest wymagany tylko dla symulowanej sieci lokalnej.

| Ustawienie | Wartość |

|---|---|

| Nazwisko | sieć wirtualna-2 |

| Lokalizacja | Wschodnie stany USA 2 |

| Przestrzeń adresowa | 10.1.0.0/16 |

| Nazwa podsieci | podsieć-1 |

| Zakres adresów podsieci | 10.1.0.0/24 |

Tworzenie elementu równorzędnego sieci wirtualnej

Wykonaj poniższe kroki, aby utworzyć dwukierunkową komunikację równorzędną sieci między sieciami vnet1 i vnet2.

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieć wirtualna. Wybierz pozycję Sieci wirtualne w wynikach wyszukiwania.

Wybierz pozycję vnet-1.

W obszarze Ustawienia wybierz pozycję Komunikacja równorzędna.

Wybierz + Dodaj.

Wprowadź lub wybierz następujące informacje w obszarze Dodawanie komunikacji równorzędnej:

Ustawienie Wartość Podsumowanie zdalnej sieci wirtualnej Nazwa łącza komunikacji równorzędnej Wprowadź ciąg vnet-2-to-vnet-1. Model wdrażania sieci wirtualnej Pozostaw wartość domyślną usługi Resource Manager. Subskrypcja Wybierz subskrypcję. Sieć wirtualna Wybierz pozycję vnet-2. Ustawienia zdalnej komunikacji równorzędnej sieci wirtualnej Zezwalaj "vnet-2" na dostęp do sieci wirtualnej "vnet-1" Pozostaw wartość domyślną wybranej. Zezwalaj "vnet-2" na odbieranie przekazywanego ruchu z sieci wirtualnej "vnet-1" Zaznacz pole wyboru. Zezwalaj bramie lub serwerowi tras w sieci wirtualnej "vnet-2" na przekazywanie ruchu do sieci wirtualnej "vnet-1" Pozostaw wartość domyślną wyczyszczonego. Włącz opcję "vnet-2", aby użyć bramy zdalnej "vnet-1" lub serwera routingu Pozostaw wartość domyślną wyczyszczonego. Podsumowanie lokalnej komunikacji równorzędnej sieci wirtualnych Nazwa łącza komunikacji równorzędnej Wprowadź vnet-1-to-vnet-2. Ustawienia lokalnej komunikacji równorzędnej sieci wirtualnych Zezwalaj "vnet-1" na dostęp do sieci wirtualnej "vnet-2" Pozostaw wartość domyślną wybranej. Zezwalaj "vnet-1" na odbieranie przekazywanego ruchu z sieci wirtualnej "vnet-2" Zaznacz pole wyboru. Zezwalaj bramie lub serwerowi tras w sieci wirtualnej "vnet-1" na przekazywanie ruchu do sieci wirtualnej "vnet-2" Pozostaw wartość domyślną wyczyszczonego. Włącz opcję "vnet-1", aby użyć bramy zdalnej "vnet-2" lub serwera tras Pozostaw wartość domyślną wyczyszczonego.

Wybierz Dodaj.

Tworzenie aplikacji internetowej

W polu wyszukiwania w górnej części portalu wprowadź ciąg App Service. Wybierz pozycję App Services w wynikach wyszukiwania.

Wybierz + Utwórz.

Wprowadź lub wybierz następujące informacje na karcie Podstawy tworzenia aplikacji internetowej.

Ustawienie Wartość Szczegóły projektu Subskrypcja Wybierz subskrypcję. Grupa zasobów Wybierz pozycję test-rg. Szczegóły wystąpienia Nazwisko Wprowadź unikatową nazwę aplikacji internetowej. Nazwa webapp8675 jest używana dla przykładów w tym samouczku. Publikowanie Wybierz pozycję Kod. Stos środowiska uruchomieniowego Wybierz pozycję .NET 6 (LTS). System operacyjny Wybierz pozycję Windows. Region (Region) Wybierz pozycję East US 2 (Wschodnie stany USA 2). Plany cenowe Plan systemu Windows (Zachodnie stany USA 2) Pozostaw nazwę domyślną. Plan cenowy Wybierz pozycję Zmień rozmiar. W selektorze specyfikacji wybierz pozycję Produkcja dla obciążenia.

W obszarze Zalecane warstwy cenowe wybierz pozycję P1V2.

Wybierz Zastosuj.

Wybierz pozycję Dalej: Wdrożenie.

Wybierz pozycję Dalej: Sieć.

Zmień wartość "Włącz dostęp publiczny" na false.

Wybierz pozycję Przejrzyj i utwórz.

Wybierz pozycję Utwórz.

Tworzenie prywatnego punktu końcowego

Prywatny punkt końcowy platformy Azure tworzy interfejs sieciowy dla obsługiwanej usługi platformy Azure w sieci wirtualnej. Prywatny punkt końcowy umożliwia dostęp do usługi platformy Azure z połączenia prywatnego w sieci wirtualnej platformy Azure lub sieci lokalnej.

Utworzysz prywatny punkt końcowy dla utworzonej wcześniej aplikacji internetowej.

W polu wyszukiwania w górnej części portalu wprowadź prywatny punkt końcowy. Wybierz pozycję Prywatne punkty końcowe w wynikach wyszukiwania.

Wybierz + Utwórz.

Wprowadź lub wybierz następujące informacje na karcie Podstawy tworzenia prywatnego punktu końcowego:

Ustawienie Wartość Szczegóły projektu Subskrypcja Wybierz swoją subskrypcję Grupa zasobów Wybierz pozycję test-rg. Szczegóły wystąpienia Nazwisko Wprowadź prywatny punkt końcowy. Nazwa interfejsu sieciowego Pozostaw nazwę domyślną. Region (Region) Wybierz pozycję East US 2 (Wschodnie stany USA 2). Wybierz pozycję Dalej: Zasób.

Wprowadź lub wybierz następujące informacje na karcie Zasób :

Ustawienie Wartość Metoda połączenia Wybierz pozycję Połącz z zasobem platformy Azure w moim katalogu. Subskrypcja Wybierz subskrypcję. Typ zasobu Wybierz pozycję Microsoft.Web/sites. Zasób Wybierz swoją aplikację internetową. Nazwa webapp8675 jest używana dla przykładów w tym samouczku. Docelowy podźródło Wybierz witryny. Wybierz pozycję Dalej: Sieć wirtualna.

Wprowadź lub wybierz następujące informacje na karcie Sieć wirtualna:

Ustawienie Wartość Sieć Sieć wirtualna Wybierz pozycję vnet-2 (test-rg). Podsieć Wybierz podsieć-1. Zasady sieci dla prywatnych punktów końcowych Pozostaw wartość domyślną Wyłączone. Konfiguracja prywatnego adresu IP Wybierz pozycję Statycznie przydziel adres IP. Nazwa/nazwisko Wprowadź wartość ipconfig-1. Prywatny adres IP Wprowadź wartość 10.1.0.10. Wybierz pozycję Dalej: DNS.

Pozostaw wartości domyślne na karcie DNS .

Wybierz pozycję Dalej: Tagi, a następnie Dalej: Przejrzyj i utwórz.

Wybierz pozycję Utwórz.

Tworzenie prywatnego rozpoznawania nazw

Prywatny program rozpoznawania nazw jest tworzony w sieci wirtualnej, w której znajduje się prywatny punkt końcowy. Program rozpoznawania nazw odbiera żądania DNS z symulowanego obciążenia lokalnego. Te żądania są przekazywane do udostępnionej usługi DNS na platformie Azure. Podana usługa DNS platformy Azure rozpoznaje strefę usługi Azure Prywatna strefa DNS dla prywatnego punktu końcowego i zwraca adres IP do obciążenia lokalnego.

W polu wyszukiwania w górnej części portalu wprowadź ciąg prywatny rozpoznawania nazw DNS. Wybierz pozycję Prywatne usługi rozpoznawania nazw DNS w wynikach wyszukiwania.

Wybierz + Utwórz.

Wprowadź lub wybierz następujące informacje na karcie Podstawy tworzenia prywatnego rozpoznawania nazw DNS:

Ustawienie Wartość Szczegóły projektu Subskrypcja Wybierz subskrypcję. Grupa zasobów Wybierz pozycję test-rg Szczegóły wystąpienia Nazwisko Wprowadź ciąg private-resolver. Region (Region) Wybierz pozycję (USA) Wschodnie stany USA 2. Virtual Network Virtual Network Wybierz pozycję vnet-2. Wybierz pozycję Dalej: przychodzące punkty końcowe.

W obszarze Przychodzące punkty końcowe wybierz pozycję + Dodaj punkt końcowy.

Wprowadź lub wybierz następujące informacje w obszarze Dodawanie przychodzącego punktu końcowego:

Ustawienie Wartość Nazwa punktu końcowego Wprowadź wartość inbound-endpoint. Podsieć Wybierz pozycjęUtwórz nowy.

Wprowadź ciąg subnet-resolver w polu Nazwa.

Pozostaw domyślny zakres adresów podsieci.

Wybierz pozycję Utwórz.Wybierz pozycję Zapisz.

Wybierz pozycję Przejrzyj i utwórz.

Wybierz pozycję Utwórz.

Po zakończeniu wdrażania prywatnego narzędzia rozpoznawania nazw przejdź do następnych kroków.

Konfigurowanie systemu DNS dla symulowanej sieci

Poniższe kroki ustawiają prywatny program rozpoznawania nazw jako podstawowy serwer DNS dla symulowanej sieci lokalnej vnet-1.

W środowisku produkcyjnym te kroki nie są potrzebne i są przeznaczone tylko do symulowania rozpoznawania nazw DNS dla prywatnego punktu końcowego. Lokalny serwer DNS ma warunkowy usługę przesyłania dalej do tego adresu IP w celu rozpoznania rekordów DNS prywatnego punktu końcowego z sieci lokalnej.

W polu wyszukiwania w górnej części portalu wprowadź ciąg prywatny rozpoznawania nazw DNS. Wybierz pozycję Prywatne usługi rozpoznawania nazw DNS w wynikach wyszukiwania.

Wybierz pozycję private-resolver.

Wybierz pozycję Przychodzące punkty końcowe w obszarze Ustawienia.

Zanotuj adres IP punktu końcowego o nazwie inbound-endpoint. W tym przykładzie na potrzeby tego samouczka adres IP to 10.1.1.4.

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieć wirtualna. Wybierz pozycję Sieci wirtualne w wynikach wyszukiwania.

Wybierz pozycję vnet-1.

Wybierz pozycję Serwery DNS w obszarze Ustawienia.

Wybierz pozycję Niestandardowe na serwerach DNS.

Wprowadź zanotowany wcześniej adres IP. W tym przykładzie na potrzeby tego samouczka adres IP to 10.1.1.4.

Wybierz pozycję Zapisz.

Tworzenie testowej maszyny wirtualnej

Poniższa procedura tworzy testową maszynę wirtualną o nazwie vm-1 w sieci wirtualnej.

W portalu wyszukaj i wybierz pozycję Maszyny wirtualne.

W obszarze Maszyny wirtualne wybierz pozycję + Utwórz, a następnie maszynę wirtualną platformy Azure.

Na karcie Podstawy tworzenia maszyny wirtualnej wprowadź lub wybierz następujące informacje:

Ustawienie Wartość Szczegóły projektu Subskrypcja Wybierz subskrypcję. Grupa zasobów Wybierz pozycję test-rg. Szczegóły wystąpienia Virtual machine name Wprowadź wartość vm-1. Region (Region) Wybierz pozycję East US 2 (Wschodnie stany USA 2). Opcje dostępności Wybierz pozycję Brak wymaganej nadmiarowości infrastruktury. Typ zabezpieczeń Pozostaw wartość domyślną standardu. Obraz Wybierz pozycję Windows Server 2022 Datacenter — x64 Gen2. Architektura maszyny wirtualnej Pozostaw wartość domyślną x64. Rozmiar Wybierz rozmiar. Konto administratora Typ uwierzytelniania Wybierz pozycję Hasło. Username Wprowadź azureuser. Hasło Wprowadź hasło. Potwierdź hasło Wprowadź ponownie hasło. Reguły portów przychodzących Publiczne porty ruchu przychodzącego Wybierz pozycję Brak. Wybierz kartę Sieć w górnej części strony.

Wprowadź lub wybierz następujące informacje na karcie Sieć :

Ustawienie Wartość Interfejs sieciowy Sieć wirtualna Wybierz pozycję vnet-1. Podsieć Wybierz podsieć-1 (10.0.0.0/24). Publiczny adres IP Wybierz pozycję Brak. Sieciowa grupa zabezpieczeń karty sieciowej Wybierz opcję Zaawansowane. Konfigurowanie sieciowej grupy zabezpieczeń Wybierz pozycjęUtwórz nowy.

Wprowadź nazwę nsg-1 .

Pozostaw wartości domyślne pozostałych i wybierz przycisk OK.Pozostaw pozostałe ustawienia domyślne i wybierz pozycję Przejrzyj i utwórz.

Przejrzyj ustawienia i wybierz pozycję Utwórz.

Uwaga

Maszyny wirtualne w sieci wirtualnej z hostem bastionu nie wymagają publicznych adresów IP. Usługa Bastion udostępnia publiczny adres IP, a maszyny wirtualne używają prywatnych adresów IP do komunikacji w sieci. Publiczne adresy IP można usunąć ze wszystkich maszyn wirtualnych w sieciach wirtualnych hostowanych w bastionie. Aby uzyskać więcej informacji, zobacz Usuwanie skojarzenia publicznego adresu IP z maszyny wirtualnej platformy Azure.

Uwaga

Platforma Azure udostępnia domyślny adres IP dostępu wychodzącego dla maszyn wirtualnych, które nie są przypisane do publicznego adresu IP lub znajdują się w puli zaplecza wewnętrznego podstawowego modułu równoważenia obciążenia platformy Azure. Domyślny mechanizm adresów IP dostępu wychodzącego zapewnia wychodzący adres IP, który nie jest konfigurowalny.

Domyślny adres IP dostępu wychodzącego jest wyłączony, gdy wystąpi jedno z następujących zdarzeń:

- Publiczny adres IP jest przypisywany do maszyny wirtualnej.

- Maszyna wirtualna jest umieszczana w puli zaplecza standardowego modułu równoważenia obciążenia z regułami ruchu wychodzącego lub bez tych reguł.

- Zasób usługi Azure NAT Gateway jest przypisywany do podsieci maszyny wirtualnej.

Maszyny wirtualne tworzone przy użyciu zestawów skalowania maszyn wirtualnych w trybie elastycznej aranżacji nie mają domyślnego dostępu wychodzącego.

Aby uzyskać więcej informacji na temat połączeń wychodzących na platformie Azure, zobacz Domyślny dostęp wychodzący na platformie Azure i Używanie źródłowego tłumaczenia adresów sieciowych (SNAT) dla połączeń wychodzących.

Testowanie łączności z prywatnym punktem końcowym

W tej sekcji użyjesz maszyny wirtualnej utworzonej w poprzednim kroku, aby nawiązać połączenie z aplikacją internetową w prywatnym punkcie końcowym.

W polu wyszukiwania w górnej części portalu wprowadź ciąg Maszyna wirtualna. Wybierz pozycję Maszyny wirtualne w wynikach wyszukiwania.

Wybierz pozycję vm-1.

Na stronie przeglądu maszyny wirtualnej vm-1 wybierz pozycję Połącz, a następnie pozycję Bastion.

Wprowadź nazwę użytkownika i hasło wprowadzone podczas tworzenia maszyny wirtualnej.

Wybierz przycisk Połącz .

Otwórz program Windows PowerShell na serwerze po nawiązaniu połączenia.

Wprowadź

nslookup <webapp-name>.azurewebsites.net. Zastąp <ciąg webapp-name> nazwą aplikacji internetowej utworzonej w poprzednich krokach. Zostanie wyświetlony komunikat podobny do następujących danych wyjściowych:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp.privatelink.azurewebsites.net Address: 10.1.0.10 Aliases: webapp.azurewebsites.netPrywatny adres IP 10.1.0.10 jest zwracany dla nazwy aplikacji internetowej. Ten adres znajduje się w podsieci subnet-1 utworzonej wcześniej sieci wirtualnej vnet-2 .

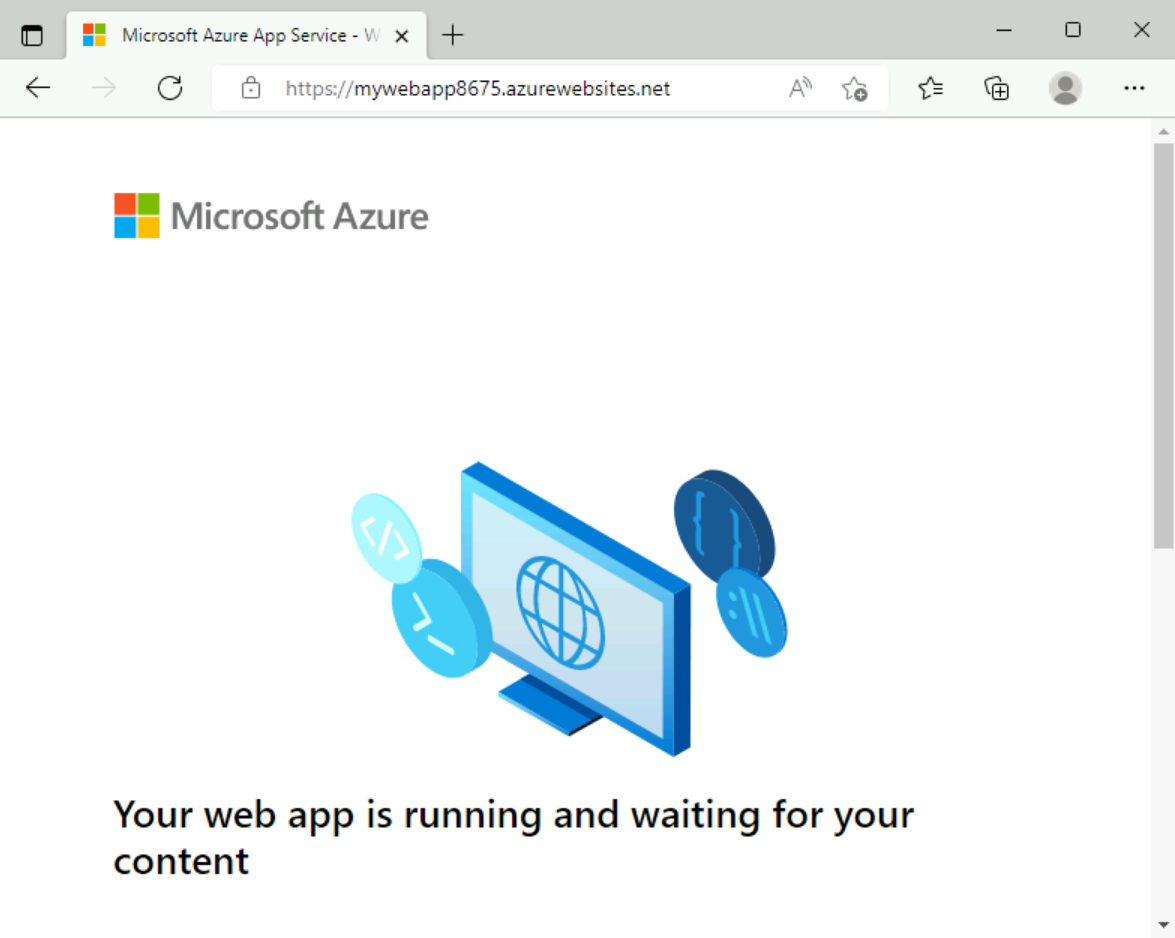

Otwórz przeglądarkę Microsoft Edge i wprowadź adres URL aplikacji internetowej.

https://<webapp-name>.azurewebsites.netSprawdź, czy zostanie wyświetlona domyślna strona aplikacji internetowej.

Zamknij połączenie z maszyną wirtualną VM-1.

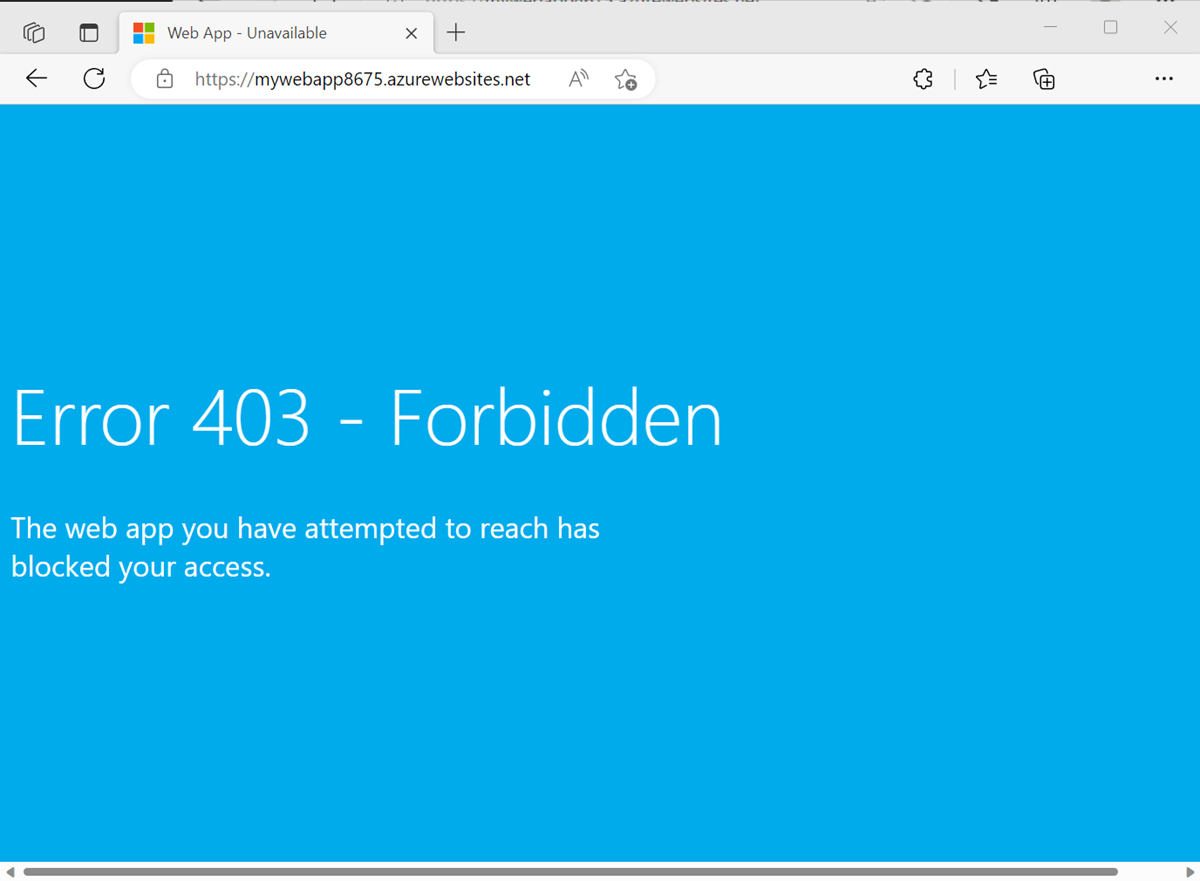

Otwórz przeglądarkę internetową na komputerze lokalnym i wprowadź adres URL aplikacji internetowej.

https://<webapp-name>.azurewebsites.netSprawdź, czy zostanie wyświetlona strona 403 . Ta strona wskazuje, że aplikacja internetowa nie jest dostępna zewnętrznie.

Po zakończeniu korzystania z utworzonych zasobów możesz usunąć grupę zasobów i wszystkie jej zasoby.

W witrynie Azure Portal wyszukaj i wybierz pozycję Grupy zasobów.

Na stronie Grupy zasobów wybierz grupę zasobów test-rg.

Na stronie test-rg wybierz pozycję Usuń grupę zasobów.

Wprowadź ciąg test-rg w polu Wprowadź nazwę grupy zasobów, aby potwierdzić usunięcie, a następnie wybierz pozycję Usuń.

Następne kroki

W tym samouczku przedstawiono sposób wdrażania prywatnego modułu rozpoznawania nazw i prywatnego punktu końcowego. Przetestowano połączenie z prywatnym punktem końcowym z symulowanej sieci lokalnej.

Przejdź do następnego artykułu, aby dowiedzieć się, jak...