Omówienie modyfikacji zasobów

W tym artykule opisano sposób modyfikowania zasobów spisu. Możesz zmienić stan zasobu, przypisać identyfikator zewnętrzny lub zastosować etykiety, aby ułatwić udostępnianie kontekstu i używanie danych spisu. Możesz również oznaczyć CVE i inne obserwacje jako nie dotyczy, aby usunąć je z zgłoszonych liczb. Zasoby można również usunąć zbiorczo ze spisu na podstawie metody, za pomocą której są one odnajdywane. Na przykład użytkownicy mogą usunąć inicjatora z grupy odnajdywania i zdecydować się na usunięcie wszystkich odnalezionych zasobów za pośrednictwem połączenia z tym inicjatorem. W tym artykule opisano wszystkie opcje modyfikacji dostępne w programie Defender EASM i opisano sposób aktualizowania zasobów i śledzenia wszelkich aktualizacji za pomocą Menedżera zadań.

Etykiety zasobów

Etykiety ułatwiają organizowanie obszaru ataków i stosowanie kontekstu biznesowego w możliwy do dostosowania sposób. Możesz zastosować dowolną etykietę tekstową do podzbioru zasobów w celu grupowania zasobów i lepszego wykorzystania spisu. Klienci często kategoryzują zasoby, które:

- Ostatnio zostały objęte własnością organizacji za pośrednictwem fuzji lub przejęcia.

- Wymagaj monitorowania zgodności.

- Należą do określonej jednostki biznesowej w swojej organizacji.

- Ma to wpływ na określoną lukę w zabezpieczeniach, która wymaga ograniczenia ryzyka.

- Powiązanie z określoną marką należącą do organizacji.

- Zostały dodane do spisu w określonym zakresie czasu.

Etykiety są wolnymi polami tekstowym formularza, dzięki czemu można utworzyć etykietę dla każdego przypadku użycia, który ma zastosowanie do organizacji.

Zmienianie stanu zasobu

Użytkownicy mogą również zmieniać stan zasobu. Stany ułatwiają kategoryzowanie spisu na podstawie ich roli w organizacji. Użytkownicy mogą przełączać się między następującymi stanami:

- Zatwierdzony spis: część obszaru podatnego na ataki; element, za który jesteś bezpośrednio odpowiedzialny.

- Zależność: Infrastruktura należąca do innej firmy, ale jest częścią obszaru ataków, ponieważ bezpośrednio obsługuje działanie posiadanych zasobów. Na przykład możesz zależeć od dostawcy IT do hostowania zawartości internetowej. Podczas gdy domena, nazwa hosta i strony będą częścią "Zatwierdzonego spisu", możesz traktować adres IP, na którym działa host jako "Zależność".

- Tylko monitorowanie: zasób, który jest istotny dla obszaru ataków, ale nie jest bezpośrednio kontrolowany przez organizację ani zależność techniczną. Na przykład niezależni franczyzobiorcy lub aktywa należące do powiązanych firm mogą być oznaczone jako "Tylko monitorowanie", a nie "Zatwierdzony spis", aby oddzielić grupy do celów raportowania.

- Kandydat: Zasób, który ma pewne relacje ze znanymi zasobami inicjujących w organizacji, ale nie ma wystarczająco silnego połączenia, aby natychmiast oznaczyć go jako "Zatwierdzony spis". Aby określić własność, należy ręcznie przejrzeć te zasoby kandydatów.

- Wymaga badania: stan podobny do stanu "Kandydat", ale ta wartość jest stosowana do zasobów, które wymagają ręcznego badania w celu zweryfikowania. Jest to określane na podstawie naszych wewnętrznie wygenerowanych wyników ufności, które oceniają siłę wykrytych połączeń między elementami zawartości. Nie wskazuje to dokładnej relacji infrastruktury z organizacją, ponieważ oznacza, że ten zasób został oflagowany, ponieważ wymaga dodatkowego przeglądu w celu określenia, w jaki sposób ma być kategoryzowany.

Stosowanie identyfikatora zewnętrznego

Użytkownicy mogą również zastosować identyfikator zewnętrzny do zasobu. Ta akcja jest przydatna w sytuacjach, gdy stosujesz wiele rozwiązań do śledzenia zasobów, działań korygujących lub monitorowania własności; Wyświetlanie zewnętrznych identyfikatorów w programie Defender EASM ułatwia dopasowanie tych różnych informacji o zasobach. Wartości identyfikatorów zewnętrznych mogą być numeryczne lub alfanumeryczne i muszą być wprowadzane w formacie tekstowym. Identyfikatory zewnętrzne są również wyświetlane w sekcji Szczegóły zasobu.

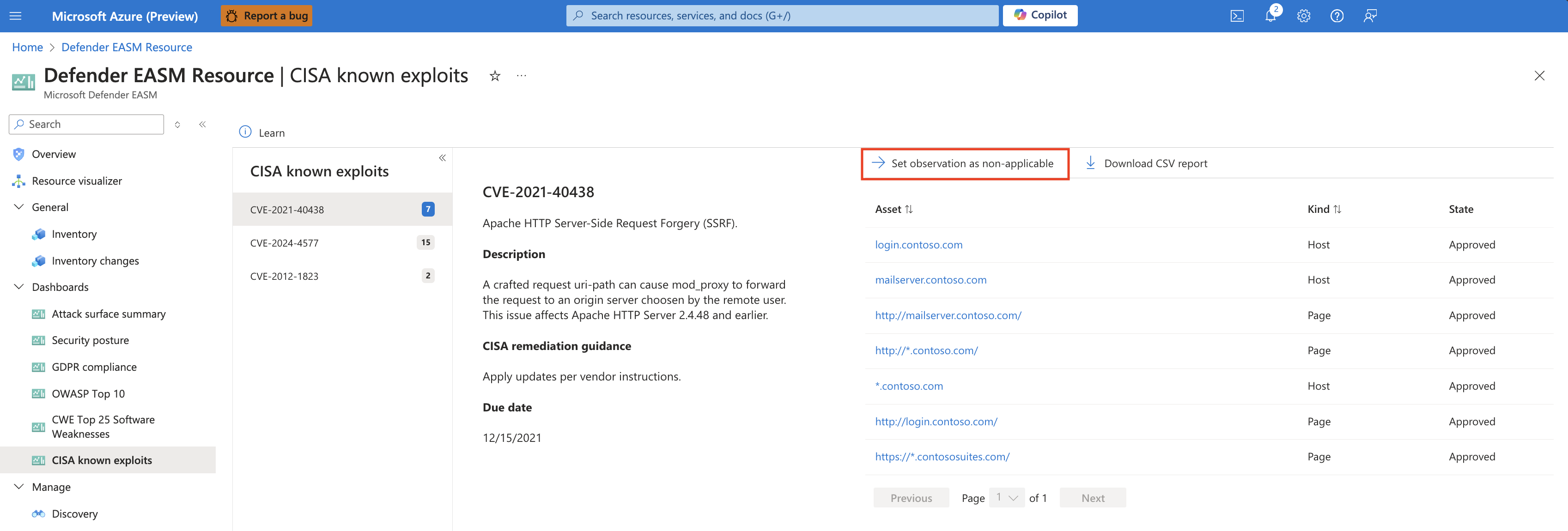

Oznacz obserwację jako nie dotyczy

Wiele pulpitów nawigacyjnych EASM usługi Defender udostępnia dane CVE, co zwraca uwagę na potencjalne luki w zabezpieczeniach na podstawie infrastruktury składników sieci Web, która obsługuje obszar ataków. Na przykład cvEs są wyświetlane na pulpicie nawigacyjnym podsumowania powierzchni ataków, podzielone na kategorie według ich potencjalnej ważności. Podczas badania tych CVE możesz określić, że niektóre z nich nie są istotne dla Twojej organizacji. Może to być spowodowane tym, że korzystasz z niezredagowanej wersji składnika internetowego lub twoja organizacja ma inne rozwiązania techniczne, aby chronić cię przed tą konkretną luką w zabezpieczeniach.

W widoku przechodzenia do szczegółów dowolnego wykresu związanego z cve obok przycisku "Pobierz raport CSV" możesz teraz ustawić obserwację jako nie dotyczy. Kliknięcie tej wartości powoduje skierowanie cię do listy spisu wszystkich zasobów skojarzonych z tą obserwacją, a następnie możesz wybrać oznaczenie wszystkich obserwacji jako nie dotyczy z tej strony. Rzeczywista zmiana jest wykonywana z widoku listy Spis lub ze strony Szczegóły zasobu dla określonego zasobu.

Jak modyfikować zasoby

Zasoby można modyfikować zarówno na stronach listy spisu, jak i szczegółów zasobu. Możesz wprowadzić zmiany w jednym zasobie ze strony szczegółów zasobu. Możesz wprowadzić zmiany w jednym zasobie lub wielu zasobach ze strony listy spisu. W poniższych sekcjach opisano sposób stosowania zmian z dwóch widoków spisu w zależności od przypadku użycia.

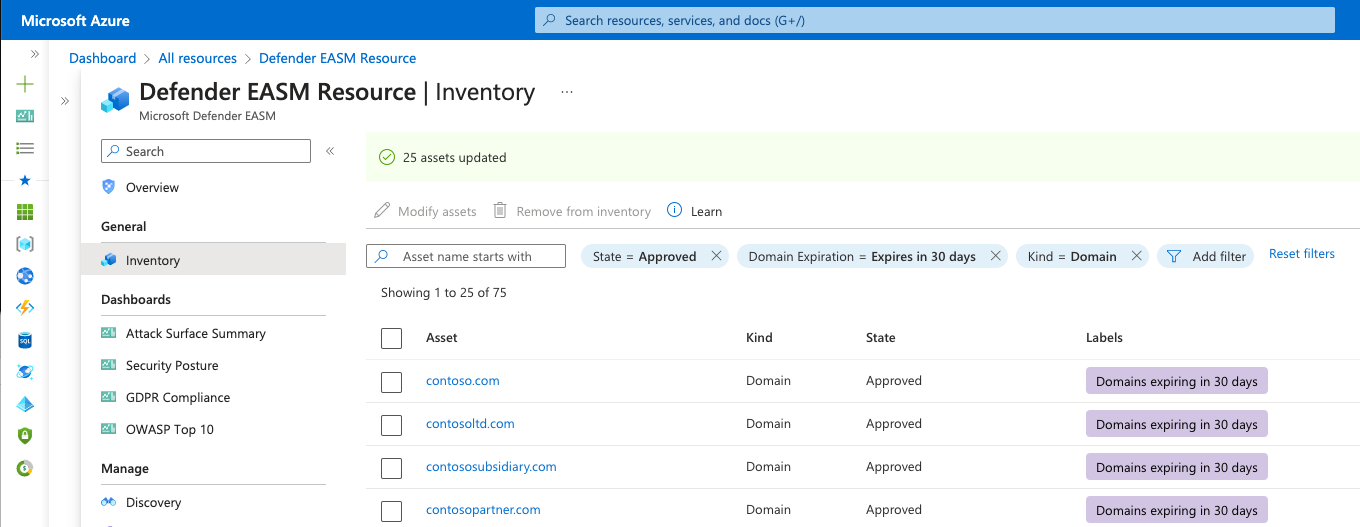

Strona listy spisu

Należy zmodyfikować zasoby ze strony listy spisu, jeśli chcesz jednocześnie zaktualizować wiele zasobów. Listę elementów zawartości można uściślić na podstawie parametrów filtru. Ten proces ułatwia zidentyfikowanie zasobów, które powinny być podzielone na kategorie przy użyciu etykiety, identyfikatora zewnętrznego lub żądanego stanu. Aby zmodyfikować zasoby na tej stronie:

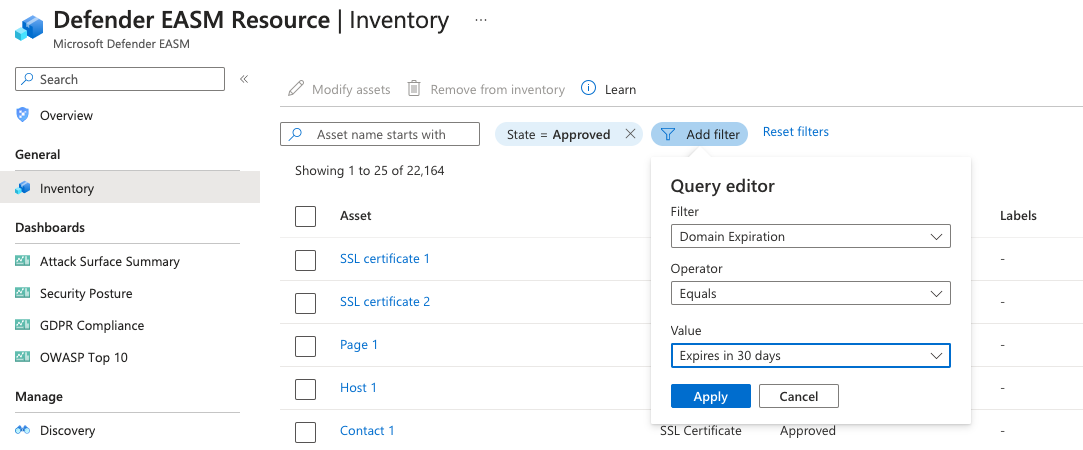

W okienku po lewej stronie zasobu Zarządzanie zewnętrznym obszarem podatnym na ataki w usłudze Microsoft Defender (Defender EASM) wybierz pozycję Spis.

Zastosuj filtry, aby wygenerować zamierzone wyniki. W tym przykładzie szukamy domen, które wygasają w ciągu 30 dni, które wymagają odnowienia. Zastosowana etykieta ułatwia szybsze uzyskiwanie dostępu do wszystkich wygasających domen w celu uproszczenia procesu korygowania. Aby uzyskać potrzebne wyniki, można zastosować dowolną liczbę filtrów. Aby uzyskać więcej informacji na temat filtrów, zobacz Omówienie filtrów spisu. W przypadku wystąpień, w których chcesz oznaczyć CVE jako niezgodne z zastosowaniem, odpowiednie przechodzenie do szczegółów wykresu pulpitu nawigacyjnego udostępnia link, który bezpośrednio kieruje Cię do tej strony Spis z zastosowanymi prawidłowymi filtrami.

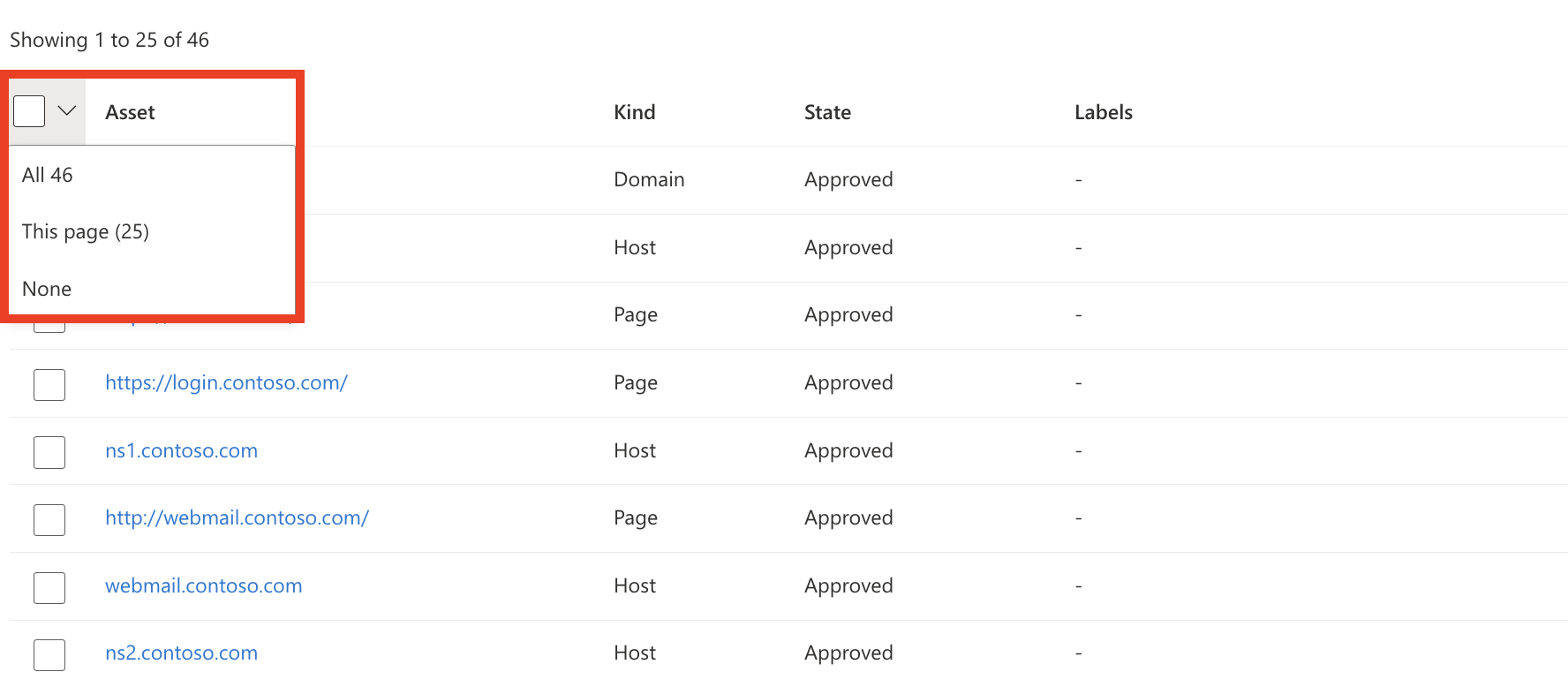

Po przefiltrowanej liście spisu zaznacz listę rozwijaną według pola wyboru obok nagłówka tabeli zasobów . Ta lista rozwijana umożliwia wybranie wszystkich wyników pasujących do zapytania lub wyników na tej konkretnej stronie (do 25). Opcja Brak czyści wszystkie zasoby. Możesz również wybrać tylko określone wyniki na stronie, wybierając poszczególne znaczniki wyboru obok każdego elementu zawartości.

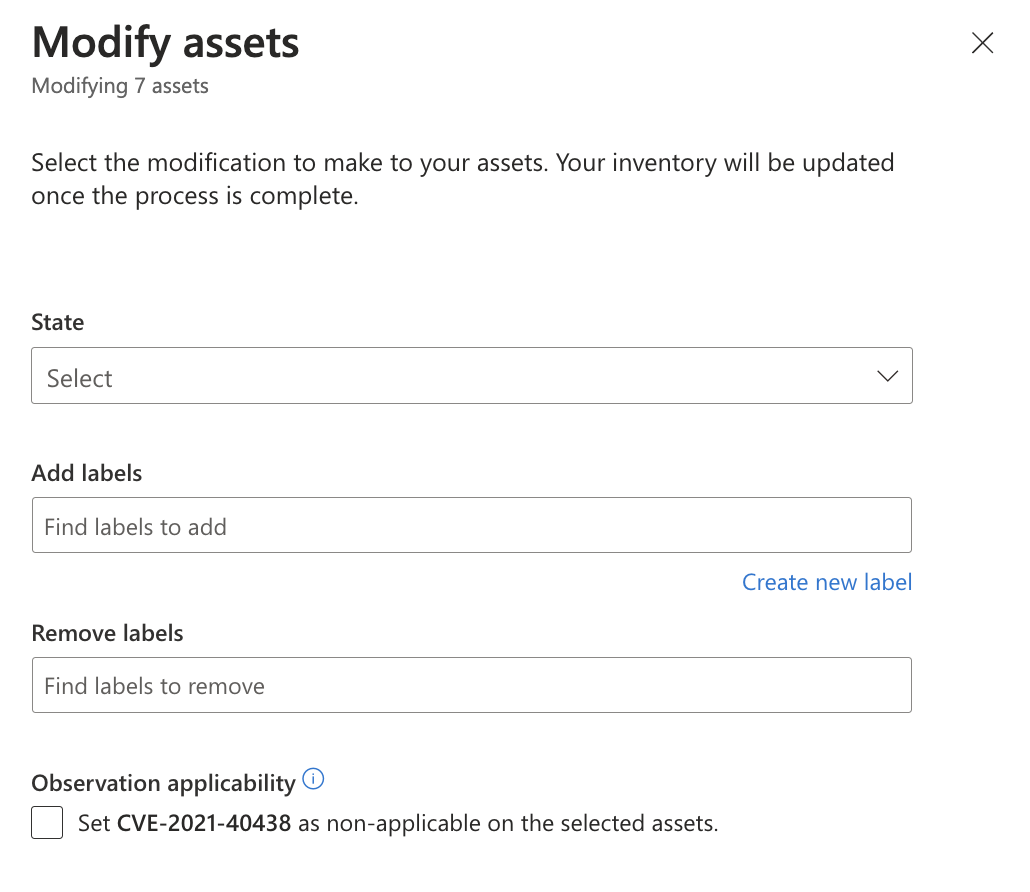

Wybierz pozycję Modyfikuj zasoby.

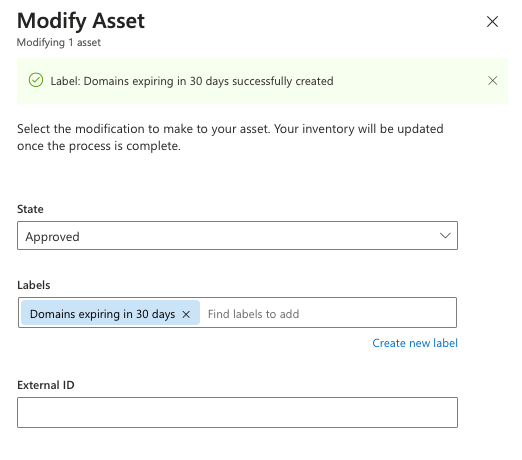

W okienku Modyfikowanie zasobów , które zostanie otwarte po prawej stronie ekranu, możesz szybko zmienić różne pola dla wybranych zasobów. W tym przykładzie utworzysz nową etykietę. Wybierz pozycję Utwórz nową etykietę.

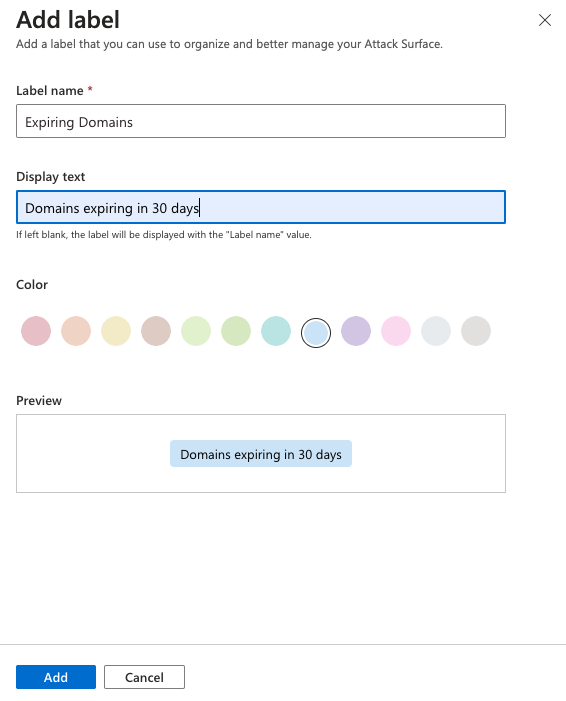

Określ nazwę etykiety i wartości tekstowe wyświetlane. Nie można zmienić nazwy etykiety po początkowym utworzeniu etykiety, ale tekst wyświetlany można edytować później. Nazwa etykiety jest używana do wykonywania zapytań dotyczących etykiety w interfejsie produktu lub za pośrednictwem interfejsu API, dlatego zmiany są wyłączone, aby upewnić się, że te zapytania działają prawidłowo. Aby edytować nazwę etykiety, musisz usunąć oryginalną etykietę i utworzyć nową.

Wybierz kolor nowej etykiety i wybierz pozycję Dodaj. Ta akcja powoduje powrót do ekranu Modyfikowanie zasobów .

Zastosuj nową etykietę do zasobów. Kliknij wewnątrz pola tekstowego Dodaj etykiety , aby wyświetlić pełną listę dostępnych etykiet. Możesz też wpisać wewnątrz pola, aby wyszukać według słowa kluczowego. Po wybraniu etykiet, które chcesz zastosować, wybierz pozycję Aktualizuj.

Poczekaj chwilę na zastosowanie etykiet. Po zakończeniu procesu zostanie wyświetlone powiadomienie "Ukończono". Strona zostanie automatycznie odświeżona i wyświetli listę elementów zawartości z widocznymi etykietami. Baner w górnej części ekranu potwierdza, że zastosowano etykiety.

Strona szczegółów zasobu

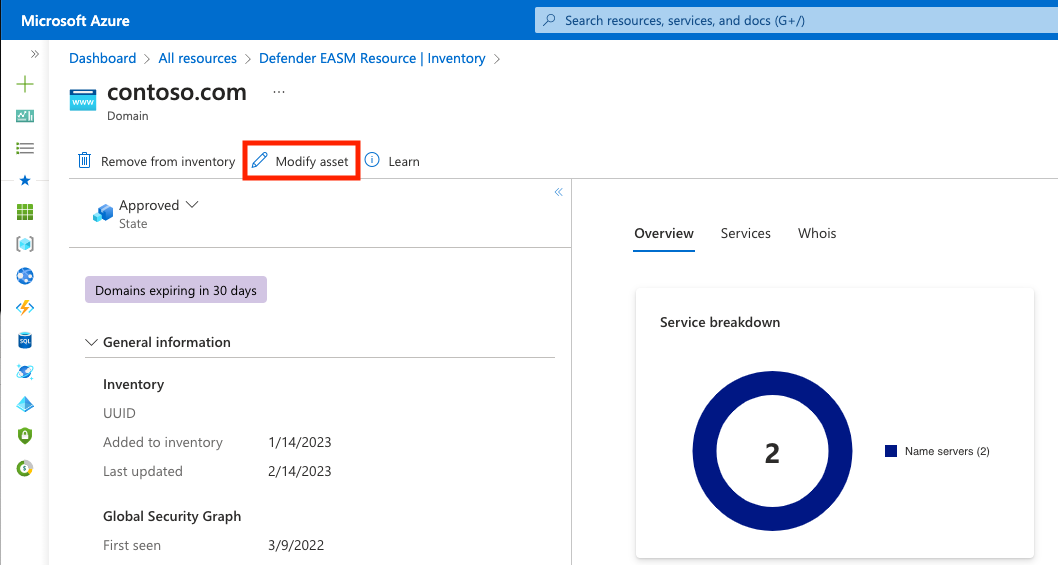

Możesz również zmodyfikować pojedynczy zasób na stronie szczegółów zasobu. Ta opcja jest idealna w sytuacjach, gdy przed zastosowaniem zmiany etykiety lub stanu należy dokładnie przejrzeć zasoby.

W okienku po lewej stronie zasobu EASM usługi Defender wybierz pozycję Spis.

Wybierz konkretny zasób, który chcesz zmodyfikować, aby otworzyć stronę szczegółów zasobu.

Na tej stronie wybierz pozycję Modyfikuj zasób.

Wykonaj kroki od 5 do 7 w sekcji "Lista spisu".

Strona szczegółów zasobu zostanie odświeżona i wyświetli nowo zastosowaną etykietę lub zmianę stanu. Baner wskazuje, że zasób został pomyślnie zaktualizowany.

Modyfikowanie, usuwanie lub usuwanie etykiet

Użytkownicy mogą usunąć etykietę z zasobu, korzystając z tego samego okienka Modyfikowanie zasobu z widoku szczegółów spisu lub zasobu. W widoku listy spisu możesz jednocześnie wybrać wiele zasobów, a następnie dodać lub usunąć żądaną etykietę w jednej akcji.

Aby zmodyfikować samą etykietę lub usunąć etykietę z systemu:

W okienku po lewej stronie zasobu EASM usługi Defender wybierz pozycję Etykiety (wersja zapoznawcza).

Na tej stronie są wyświetlane wszystkie etykiety w spisie eaSM usługi Defender. Etykiety na tej stronie mogą istnieć w systemie, ale nie mogą być aktywnie stosowane do żadnych zasobów. Możesz również dodać nowe etykiety z tej strony.

Aby edytować etykietę, wybierz ikonę ołówka w kolumnie Akcje etykiety, którą chcesz edytować. Po prawej stronie ekranu zostanie otwarte okienko, w którym można zmodyfikować nazwę lub kolor etykiety. Wybierz Aktualizuj.

Aby usunąć etykietę, wybierz ikonę kosza z kolumny Akcje etykiety, którą chcesz usunąć. Wybierz pozycję Usuń etykietę.

Strona Etykiety zostanie automatycznie odświeżona. Etykieta zostanie usunięta z listy, a także usunięta z wszelkich zasobów, które miały zastosowaną etykietę. Transparent potwierdza usunięcie.

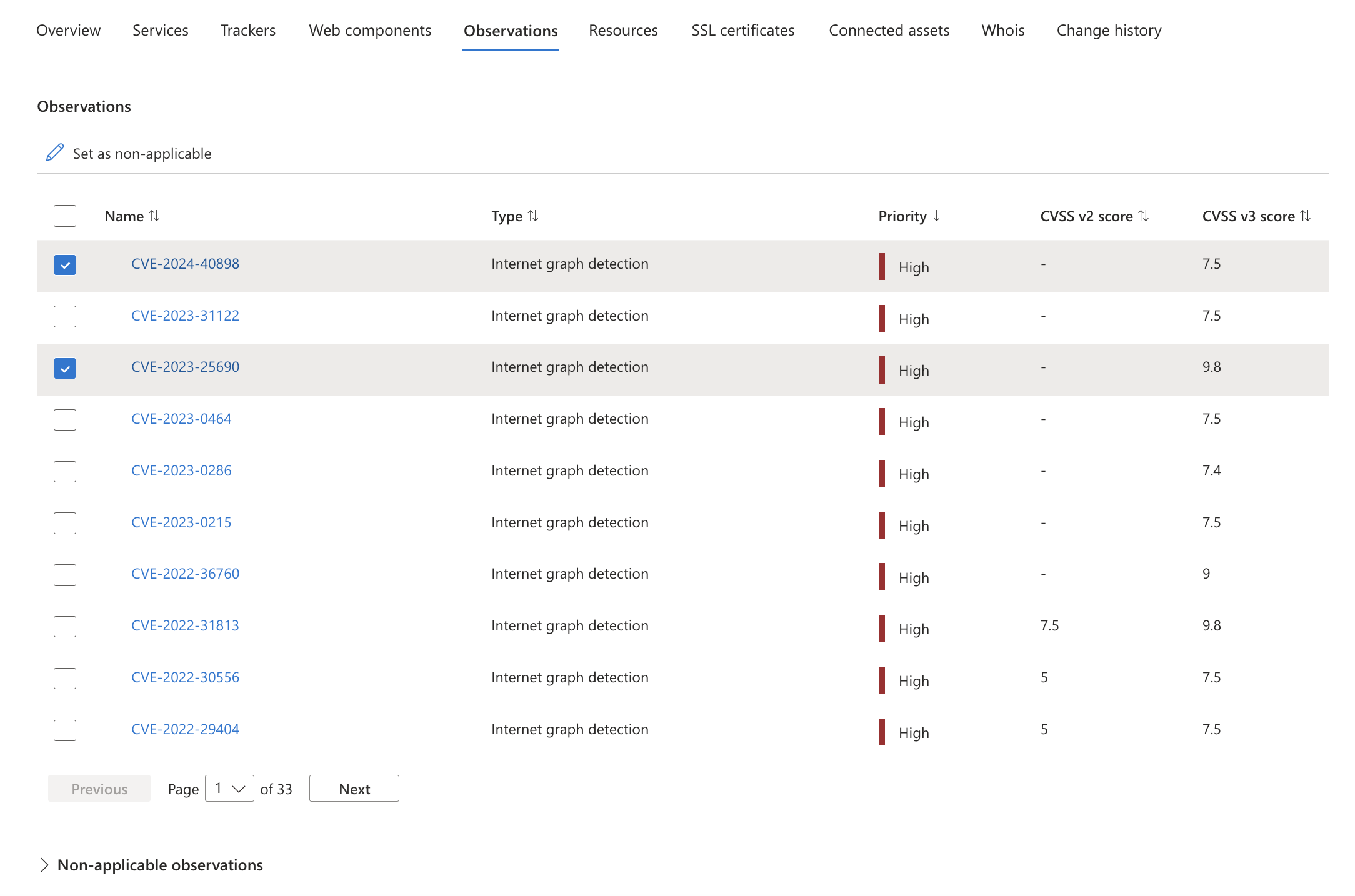

Oznaczanie obserwacji jako nie dotyczy

Podczas gdy obserwacje mogą być oznaczone jako nie dotyczy z tych samych ekranów "Modyfikowanie zasobów" dla innych zmian ręcznych, można również wprowadzić te aktualizacje na karcie Obserwacje w szczegółach elementu zawartości. Karta Obserwacje zawiera dwie tabele: obserwacje i obserwacje nienależące do aplikacji. Wszystkie aktywne obserwacje określone jako "ostatnie" na powierzchni ataków znajdują się w tabeli Obserwacje, podczas gdy tabela Obserwacje nie dotyczy zawiera listę obserwacji, które zostały ręcznie oznaczone jako nie dotyczy lub zostały określone przez system, aby nie mieć już zastosowania. Aby oznaczyć obserwacje jako nie dotyczy i w związku z tym wykluczyć tę konkretną obserwację z liczników pulpitów nawigacyjnych, po prostu wybierz żądane obserwacje i kliknij pozycję "Ustaw jako nie dotyczy". Te obserwacje natychmiast znikają z aktywnej tabeli Obserwacje i zamiast tego pojawiają się w tabeli "Obserwacje nie dotyczy". Tę zmianę można przywrócić w dowolnym momencie, wybierając odpowiednie obserwacje z tej tabeli i wybierając pozycję "Ustaw jako odpowiednie".

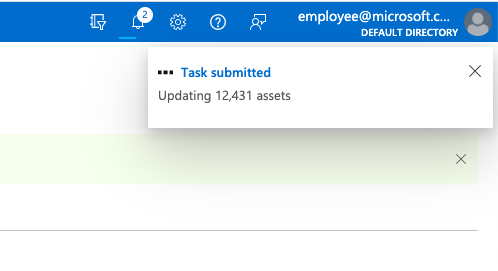

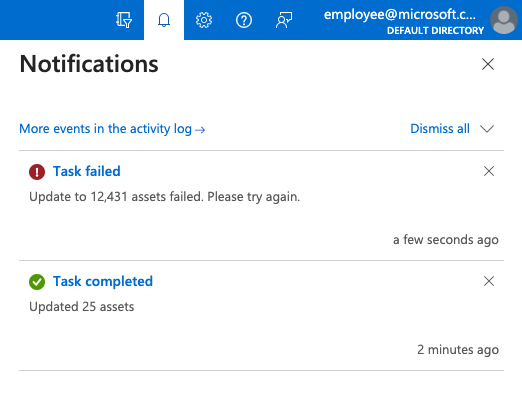

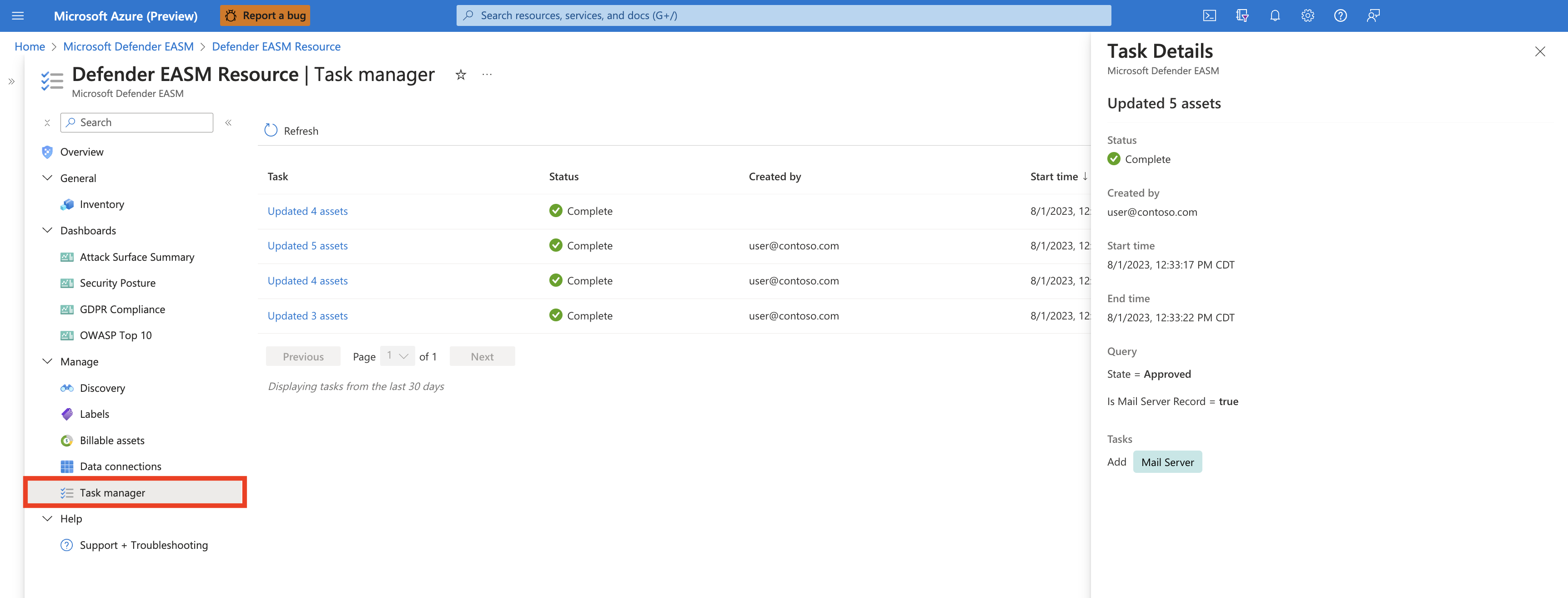

Menedżer zadań i powiadomienia

Po przesłaniu zadania powiadomienie potwierdza, że aktualizacja jest w toku. Na dowolnej stronie na platformie Azure wybierz ikonę powiadomienia (dzwonek), aby wyświetlić więcej informacji o ostatnich zadaniach.

System EASM usługi Defender może potrwać kilka sekund, aby zaktualizować kilka zasobów lub kilka minut, aby zaktualizować tysiące. Menedżer zadań służy do sprawdzania stanu wszelkich zadań modyfikacji w toku. W tej sekcji opisano sposób uzyskiwania dostępu do Menedżera zadań i używania go w celu lepszego zrozumienia ukończenia przesłanych aktualizacji.

W okienku po lewej stronie zasobu EASM usługi Defender wybierz pozycję Menedżer zadań.

Na tej stronie są wyświetlane wszystkie ostatnie zadania i ich stan. Zadania są wyświetlane jako Ukończone, Zakończone, Zakończone lub W toku. Zostanie również wyświetlony procent ukończenia i pasek postępu. Aby wyświetlić więcej szczegółów dotyczących określonego zadania, wybierz nazwę zadania. Po prawej stronie ekranu zostanie otwarte okienko zawierające więcej informacji.

Wybierz pozycję Odśwież , aby wyświetlić najnowszy stan wszystkich elementów w Menedżerze zadań.

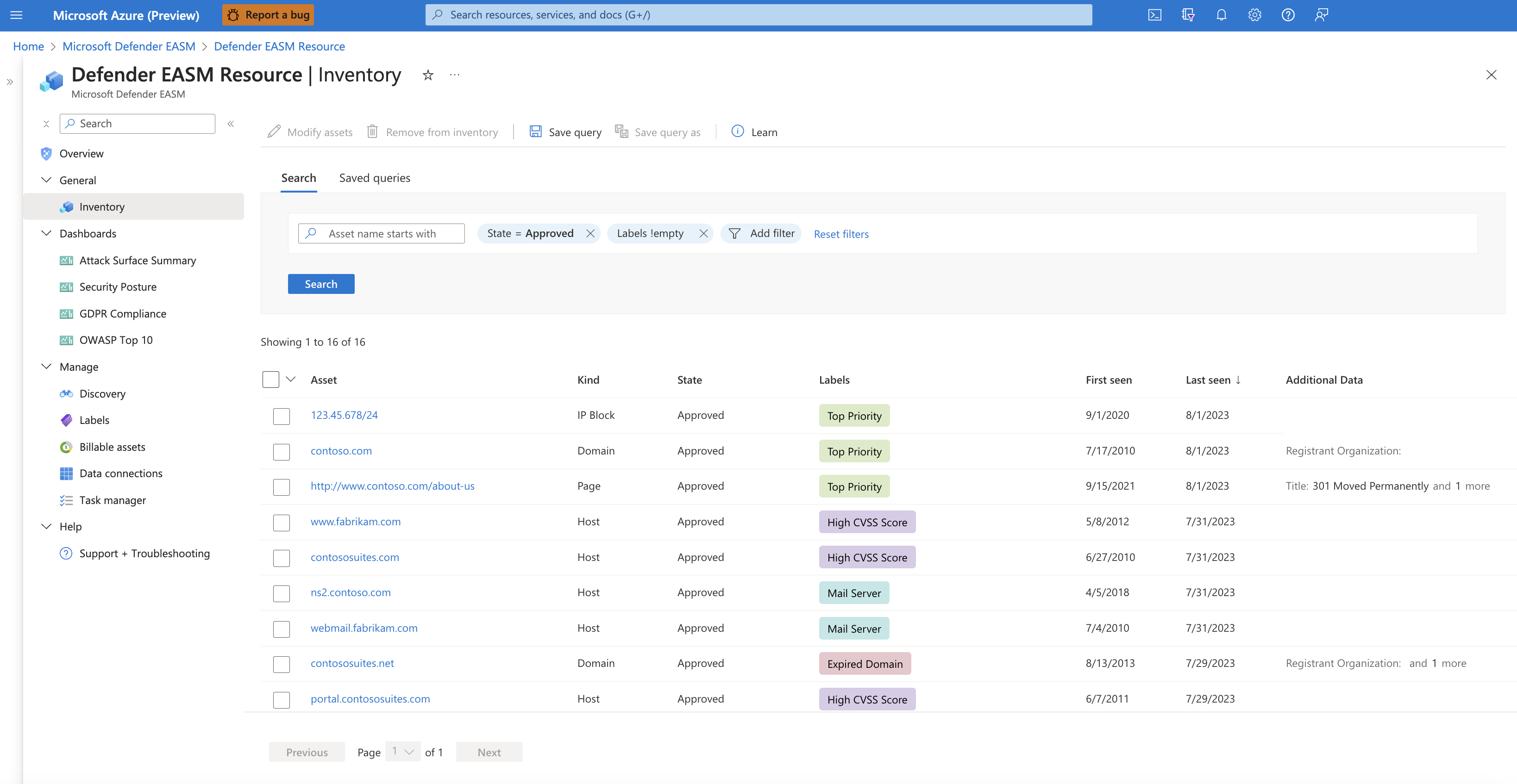

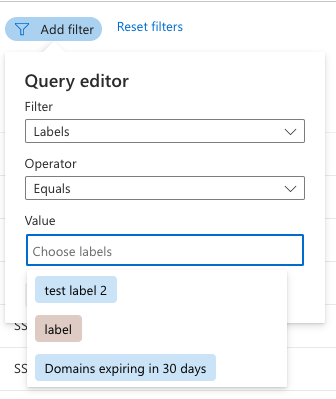

Filtrowanie etykiet

Po oznaczeniu zasobów w spisie można użyć filtrów spisu, aby pobrać listę wszystkich zasobów z określoną etykietą.

W okienku po lewej stronie zasobu EASM usługi Defender wybierz pozycję Spis.

Wybierz pozycję Dodaj filtr.

Wybierz pozycję Etykiety z listy rozwijanej Filtr . Wybierz operator i wybierz etykietę z listy rozwijanej opcji. W poniższym przykładzie pokazano, jak wyszukać pojedynczą etykietę. Możesz użyć operatora In , aby wyszukać wiele etykiet. Aby uzyskać więcej informacji na temat filtrów, zobacz omówienie filtrów spisu.

Wybierz Zastosuj. Strona listy spisu ponownie ładuje i wyświetla wszystkie zasoby zgodne z kryteriami.

Zarządzanie łańcuchem zasobów

W niektórych przypadkach możesz jednocześnie usunąć wiele zasobów na podstawie środków, za pomocą których zostały odnalezione. Możesz na przykład określić, że określone inicjatory w grupie odnajdywania pobrane w zasobach, które nie są istotne dla twojej organizacji, lub może być konieczne usunięcie zasobów, które odnoszą się do jednostki zależnej, która nie jest już w ramach usługi purview. Z tego powodu usługa Defender EASM oferuje możliwość usunięcia jednostki źródłowej i wszelkich zasobów "podrzędnych" w łańcuchu odnajdywania. Połączone zasoby można usunąć przy użyciu następujących trzech metod:

- Zarządzanie oparte na inicjatorach: użytkownicy mogą usuwać inicjator, który został kiedyś uwzględniony w grupie odnajdywania, usuwając wszystkie zasoby wprowadzone do spisu za pośrednictwem obserwowanego połączenia z określonym inicjatorem. Ta metoda jest przydatna, gdy można określić, że określone ręcznie wprowadzone inicjatory spowodowały dodanie niepożądanych zasobów do spisu.

- Zarządzanie łańcuchem odnajdywania: użytkownicy mogą identyfikować zasób w łańcuchu odnajdywania i usuwać go, jednocześnie usuwając wszystkie zasoby odnalezione przez jednostkę. Odnajdywanie jest procesem rekursywnym; skanuje nasiona, aby zidentyfikować nowe zasoby bezpośrednio związane z tymi wyznaczonymi nasionami, a następnie nadal skanuje nowo odnalezione jednostki, aby odsłonić więcej połączeń. Takie podejście usuwania jest przydatne, gdy grupa odnajdywania jest prawidłowo skonfigurowana, ale należy usunąć nowo odnaleziony zasób i wszystkie zasoby wprowadzone do spisu przez skojarzenie z tą jednostką. Rozważ ustawienia grupy odnajdywania i wyznaczone nasiona jako "górną" część łańcucha odnajdywania; to podejście do usuwania umożliwia usunięcie zasobów z środka.

- Zarządzanie grupami odnajdywania: użytkownicy mogą usuwać całe grupy odnajdywania i wszystkie zasoby wprowadzone do spisu za pośrednictwem tej grupy odnajdywania. Jest to przydatne, gdy cała grupa odnajdywania nie ma już zastosowania do twojej organizacji. Na przykład może istnieć grupa odnajdywania, która specjalnie wyszukuje zasoby związane z jednostką zależną. Jeśli ta jednostka zależna nie jest już odpowiednia dla twojej organizacji, możesz wykorzystać zarządzanie oparte na łańcuchu zasobów, aby usunąć wszystkie zasoby wprowadzone do spisu za pośrednictwem tej grupy odnajdywania.

Nadal możesz wyświetlać usunięte zasoby w programie Defender EASM; po prostu przefiltruj listę spisu zasobów w stanie "Zarchiwizowane".

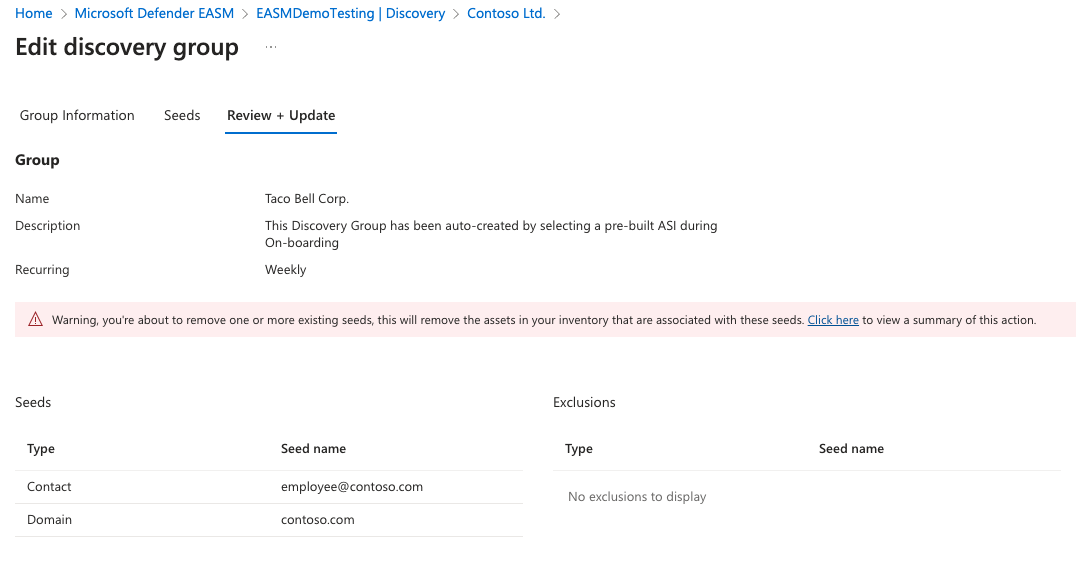

Usuwanie oparte na inicjatorze

Możesz zdecydować, że jeden z początkowo wyznaczonych nasion odnajdywania nie powinien być już uwzględniony w grupie odnajdywania. Nasion może już nie być istotne dla Twojej organizacji lub może przynieść więcej wyników fałszywie dodatnich niż uzasadnione aktywa własności. W takiej sytuacji można usunąć inicjator z grupy odnajdywania, aby zapobiec jego użyciu w przyszłych uruchomieniach odnajdywania, jednocześnie usuwając wszystkie zasoby, które zostały przeniesione do spisu za pośrednictwem wyznaczonego inicjacji w przeszłości.

Aby przeprowadzić zbiorcze usuwanie na podstawie inicjacji, należy kierować do odpowiedniej strony szczegółów grupy odnajdywania i kliknąć pozycję "Edytuj grupę odnajdywania". Postępuj zgodnie z monitami, aby uzyskać dostęp do strony Nasiona i usunąć problematyczny nasion z listy. Po wybraniu pozycji "Przejrzyj i zaktualizuj" zostanie wyświetlone ostrzeżenie wskazujące, że wszystkie zasoby odnalezione za pośrednictwem wyznaczonego inicjatora również zostaną usunięte. Wybierz pozycję "Aktualizuj" lub "Aktualizuj i uruchom", aby zakończyć usuwanie.

Usuwanie oparte na łańcuchu odnajdywania

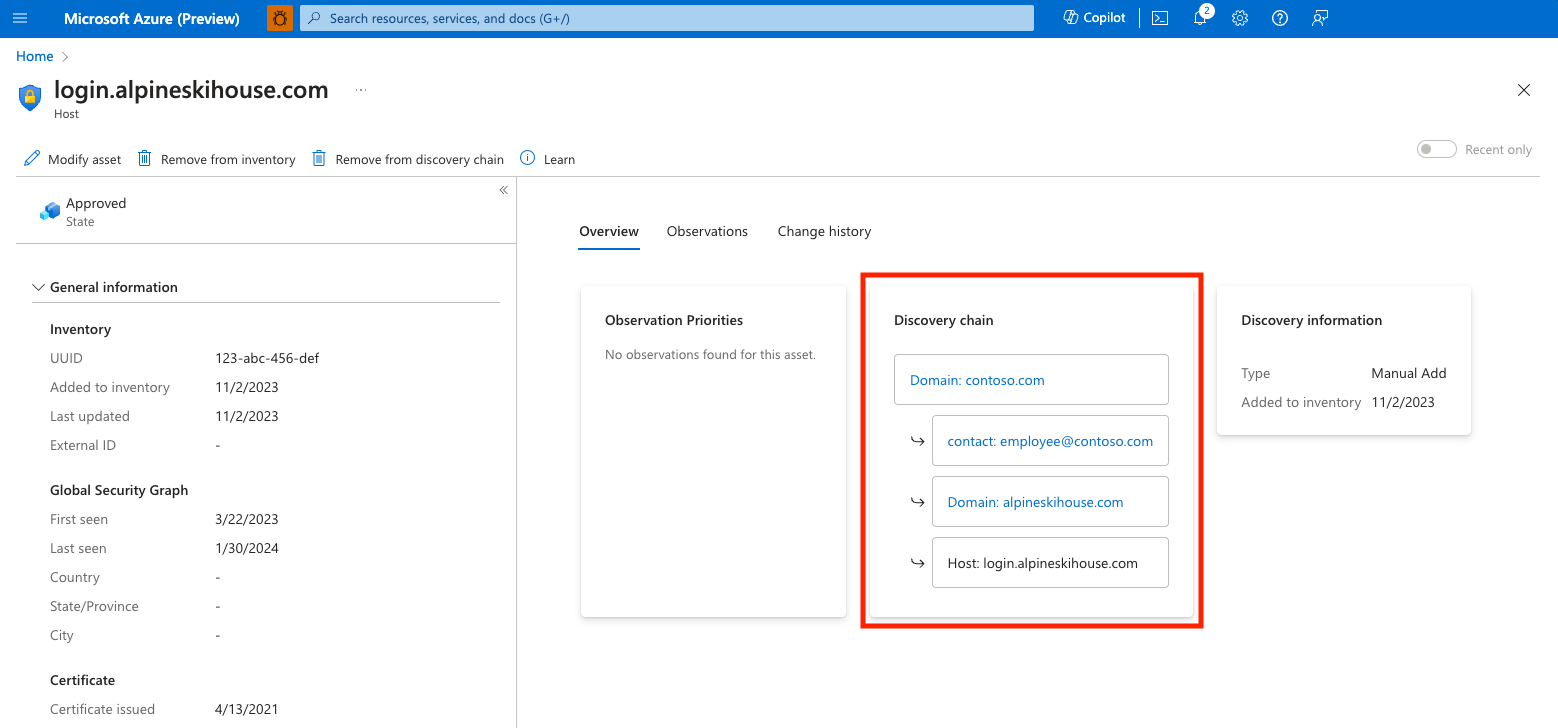

W poniższym przykładzie załóżmy, że na pulpicie nawigacyjnym podsumowania obszaru podatnego na ataki odnaleziono niezabezpieczony formularz logowania. Badanie kieruje Cię do hosta, który nie wydaje się być własnością organizacji. Aby uzyskać więcej informacji, wyświetl stronę szczegółów zasobu; Podczas przeglądania łańcucha odnajdywania dowiesz się, że host został przeniesiony do spisu, ponieważ odpowiednia domena została zarejestrowana przy użyciu firmowego adresu e-mail pracownika, który był również używany do rejestrowania zatwierdzonych jednostek biznesowych.

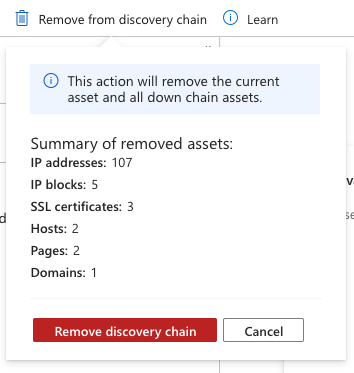

W takiej sytuacji początkowy inicjator odnajdywania (domena firmowa) jest nadal uzasadniony, dlatego musimy zamiast tego usunąć problematyczny zasób z łańcucha odnajdywania. Chociaż możemy wykonać usunięcie łańcucha z kontaktowej poczty e-mail, zamiast tego wybierzemy usunięcie wszystkich elementów skojarzonych z domeną osobistą zarejestrowaną dla tego pracownika, aby usługa Defender EASM powiadomiła nas o wszelkich innych domenach zarejestrowanych na tym adresie e-mail w przyszłości. W łańcuchu odnajdywania wybierz tę domenę osobistą, aby wyświetlić stronę szczegółów zasobu. W tym widoku wybierz pozycję "Usuń z łańcucha odnajdywania", aby usunąć zasób ze spisu, a także wszystkie zasoby przeniesione do spisu z powodu zaobserwowanego połączenia z domeną osobistą. Należy potwierdzić usunięcie elementu zawartości i wszystkich zasobów podrzędnych, a następnie wyświetlić podsumowaną listę innych zasobów, które zostaną usunięte z tej akcji. Wybierz pozycję "Usuń łańcuch odnajdywania", aby potwierdzić usunięcie zbiorcze.

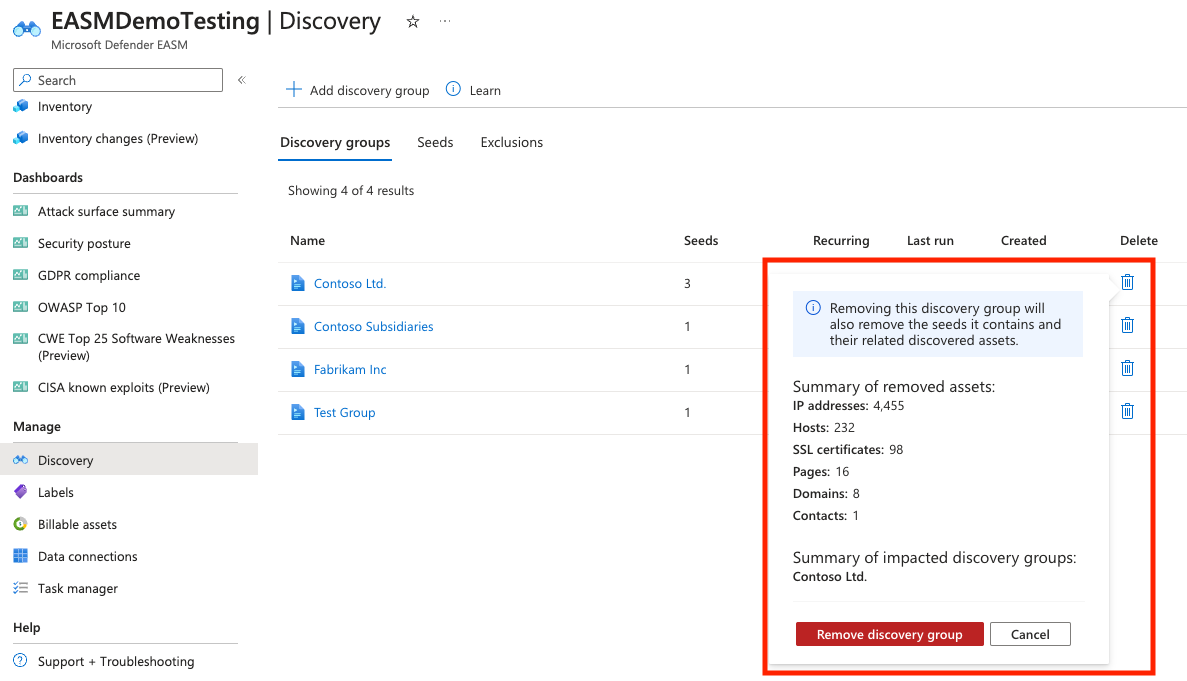

Usuwanie grupy odnajdywania

Może być konieczne usunięcie i cała grupa odnajdywania oraz wszystkie zasoby odnalezione w grupie. Na przykład firma mogła sprzedać spółkę zależną, która nie musi być już monitorowana. Użytkownicy mogą usuwać grupy odnajdywania ze strony zarządzania odnajdywaniem. Aby usunąć grupę odnajdywania i wszystkie powiązane zasoby, wybierz ikonę kosza obok odpowiedniej grupy na liście. Zostanie wyświetlone ostrzeżenie zawierające podsumowanie zasobów, które zostaną usunięte z tej akcji. Aby potwierdzić usunięcie grupy odnajdywania; i wszystkie powiązane zasoby, wybierz pozycję "Usuń grupę odnajdywania".