Tworzenie interaktywnych raportów za pomocą skoroszytów usługi Azure Monitor

Skoroszyty platformy Azure to elastyczna kanwa, której można używać do analizowania danych i tworzenia rozbudowanych, wizualnych raportów w witrynie Azure Portal. W skoroszytach można uzyskać dostęp do wielu źródeł danych na platformie Azure. Połącz skoroszyty w ujednolicone, interaktywne środowiska.

Skoroszyty udostępniają bogaty zestaw możliwości wizualizacji danych platformy Azure. Aby uzyskać szczegółowe informacje o poszczególnych typach wizualizacji, zobacz przykłady wizualizacji i dokumentację.

W Microsoft Defender dla Chmury możesz uzyskać dostęp do wbudowanych skoroszytów w celu śledzenia stanu zabezpieczeń organizacji. Możesz również utworzyć niestandardowe skoroszyty, aby wyświetlić szeroką gamę danych z Defender dla Chmury lub innych obsługiwanych źródeł danych.

Aby uzyskać informacje o cenach, zobacz stronę cennika.

Wymagania wstępne

Wymagane role i uprawnienia: aby zapisać skoroszyt, musisz mieć co najmniej uprawnienia współautora skoroszytu dla odpowiedniej grupy zasobów.

Dostępność chmury: ![]() chmury

chmury ![]() komercyjne krajowe (Azure Government, Microsoft Azure obsługiwane przez firmę 21Vianet)

komercyjne krajowe (Azure Government, Microsoft Azure obsługiwane przez firmę 21Vianet)

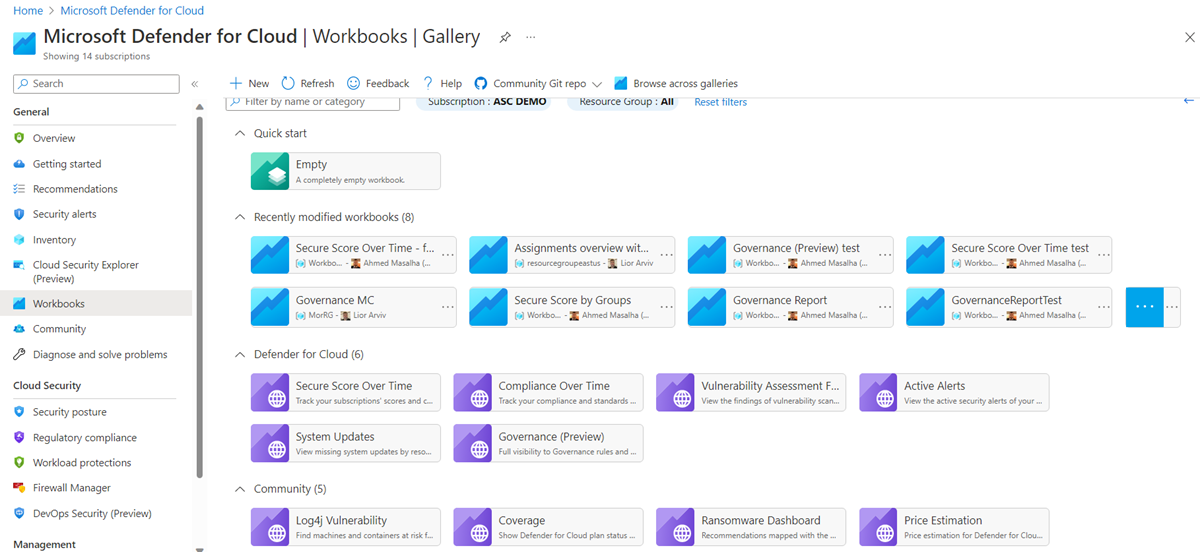

Używanie skoroszytów galerii Defender dla Chmury

W Defender dla Chmury możesz użyć zintegrowanych funkcji skoroszytów platformy Azure do tworzenia niestandardowych, interaktywnych skoroszytów, które wyświetlają dane zabezpieczeń. Defender dla Chmury zawiera galerię skoroszytów, która ma następujące skoroszyty gotowe do dostosowania:

- Skoroszyt pokrycia: śledzenie pokrycia planów i rozszerzeń Defender dla Chmury w środowiskach i subskrypcjach.

- Skoroszyt Wskaźnik bezpieczeństwa w czasie: śledź wyniki subskrypcji i zmiany zaleceń dotyczących zasobów.

- Skoroszyt aktualizacji systemu: wyświetlanie brakujących aktualizacji systemu według zasobów, systemu operacyjnego, ważności i nie tylko.

- Skoroszyt wyników oceny luk w zabezpieczeniach: wyświetl wyniki skanowania luk w zabezpieczeniach zasobów platformy Azure.

- Skoroszyt Zgodności w czasie: wyświetlanie stanu zgodności subskrypcji ze standardami regulacyjnymi lub wybranymi standardami branżowymi.

- Skoroszyt Aktywne alerty: wyświetlanie aktywnych alertów według ważności, typu, tagu, taktyki MITRE ATT&CK i lokalizacji.

- Skoroszyt szacowania cen: wyświetlanie miesięcznych, skonsolidowanych szacunków cen dla planów w Defender dla Chmury na podstawie danych telemetrycznych zasobów w danym środowisku. Liczby są szacowane na podstawie cen detalicznych i nie reprezentują rzeczywistych danych rozliczeniowych ani faktur.

- Skoroszyt ładu: użyj raportu ładu w ustawieniach reguł ładu, aby śledzić postęp reguł wpływających na organizację.

- Skoroszyt usługi DevOps Security (wersja zapoznawcza): wyświetl dostosowywalną podstawę, która ułatwia wizualizowanie stanu stanu metodyki DevOps dla skonfigurowanych łączników.

Oprócz wbudowanych skoroszytów można znaleźć przydatne skoroszyty w kategorii Społeczność . Te skoroszyty są udostępniane zgodnie z rzeczywistymi wymaganiami i nie mają umowy SLA ani pomocy technicznej. Możesz wybrać jeden z podanych skoroszytów lub utworzyć własny skoroszyt.

Napiwek

Aby dostosować dowolny skoroszyt, wybierz przycisk Edytuj . Po zakończeniu edytowania wybierz pozycję Zapisz. Zmiany są zapisywane w nowym skoroszycie.

Skoroszyt pokrycia

Jeśli włączysz Defender dla Chmury w wielu subskrypcjach i środowiskach (Azure, Amazon Web Services i Google Cloud Platform), może okazać się trudne, aby śledzić, które plany są aktywne. Jest to szczególnie ważne, jeśli masz wiele subskrypcji i środowisk.

Skoroszyt Pokrycie pomaga śledzić, które plany Defender dla Chmury są aktywne w których częściach środowiska. Ten skoroszyt może pomóc w zapewnieniu, że środowiska i subskrypcje są w pełni chronione. Mając dostęp do szczegółowych informacji o zasięgu, można zidentyfikować obszary, które mogą wymagać większej ochrony, dzięki czemu można podjąć działania w celu rozwiązania tych obszarów.

W tym skoroszycie możesz wybrać subskrypcję (lub wszystkie subskrypcje), a następnie wyświetlić następujące karty:

- Dodatkowe informacje: przedstawia informacje o wersji i objaśnienie każdego przełącznika.

- Pokrycie względne: przedstawia procent subskrypcji lub łączników z włączonym określonym planem Defender dla Chmury.

- Pokrycie bezwzględne: pokazuje stan każdego planu na subskrypcję.

- Szczegółowe pokrycie: pokazuje dodatkowe ustawienia, które można włączyć lub które muszą być włączone w odpowiednich planach, aby uzyskać pełną wartość każdego planu.

Możesz również wybrać środowisko Platformy Azure, Amazon Web Services lub Google Cloud Platform w każdej lub wszystkich subskrypcjach, aby zobaczyć, które plany i rozszerzenia są włączone dla środowisk.

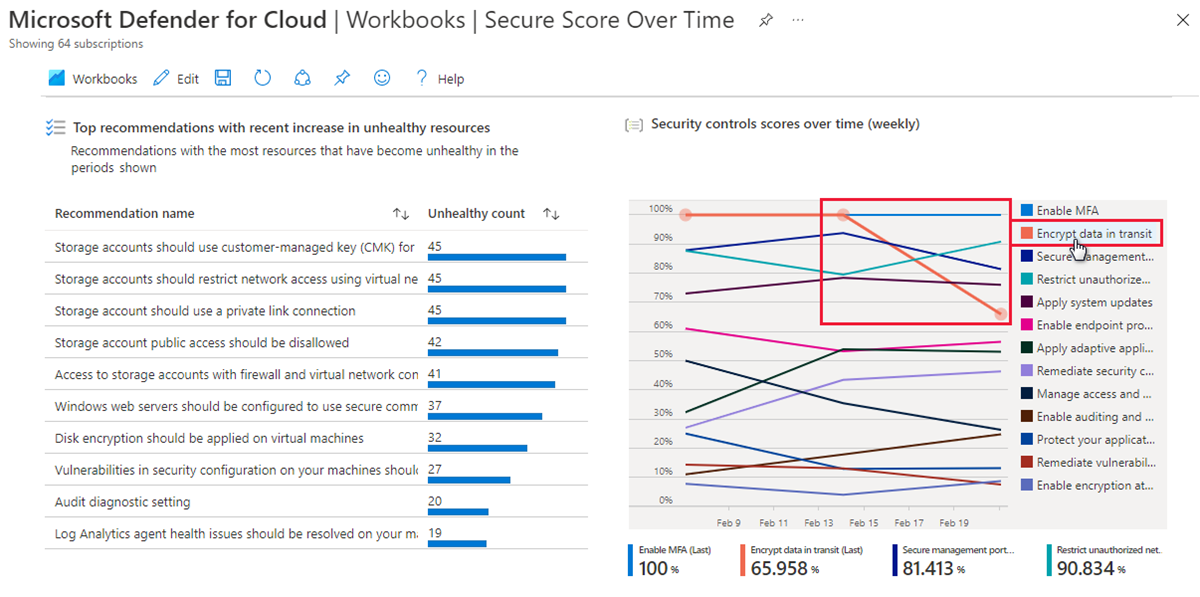

Skoroszyt wskaźnika bezpieczeństwa w czasie

Skoroszyt Wskaźnik bezpieczeństwa w czasie używa danych wskaźnika bezpieczeństwa z obszaru roboczego usługi Log Analytics. Dane muszą być eksportowane przy użyciu narzędzia eksportu ciągłego zgodnie z opisem w temacie Konfigurowanie eksportu ciągłego dla Defender dla Chmury w witrynie Azure Portal.

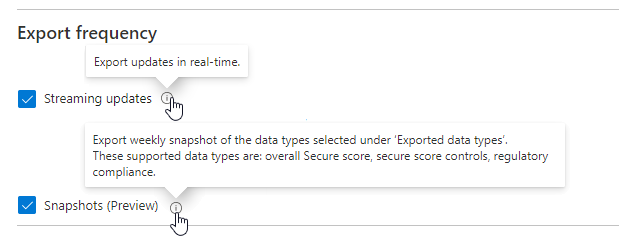

Podczas konfigurowania eksportu ciągłego w obszarze Częstotliwość eksportu wybierz zarówno aktualizacje przesyłania strumieniowego, jak i migawki (wersja zapoznawcza).

Uwaga

Migawki są eksportowane co tydzień. Przed wyświetleniem danych w skoroszycie opóźnienie trwa co najmniej tydzień po wyeksportowaniu pierwszej migawki.

Napiwek

Aby skonfigurować eksport ciągły w całej organizacji, użyj podanych DeployIfNotExist zasad w usłudze Azure Policy opisanych w temacie Konfigurowanie eksportu ciągłego na dużą skalę.

Skoroszyt Wskaźnik bezpieczeństwa w czasie zawiera pięć grafów dla subskrypcji, które raportują do wybranych obszarów roboczych:

| Wykres | Przykład |

|---|---|

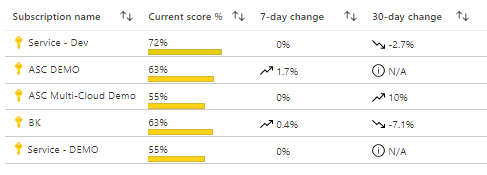

| Ocenianie trendów w ostatnim tygodniu i miesiącu Ta sekcja służy do monitorowania bieżącego wyniku i ogólnych trendów wyników dla subskrypcji. |

|

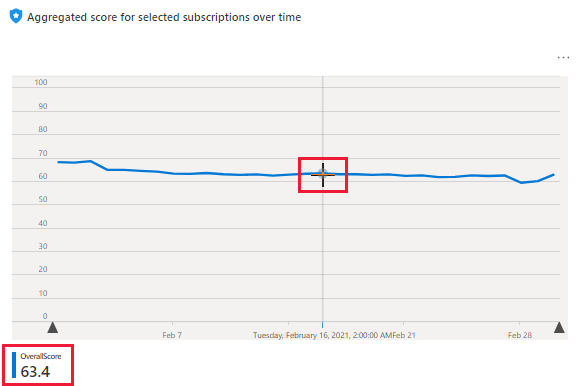

| Zagregowany wynik dla wszystkich wybranych subskrypcji Umieść wskaźnik myszy na dowolnym punkcie w wierszu trendu, aby zobaczyć zagregowany wynik w dowolnym dniu w wybranym zakresie czasu. |

|

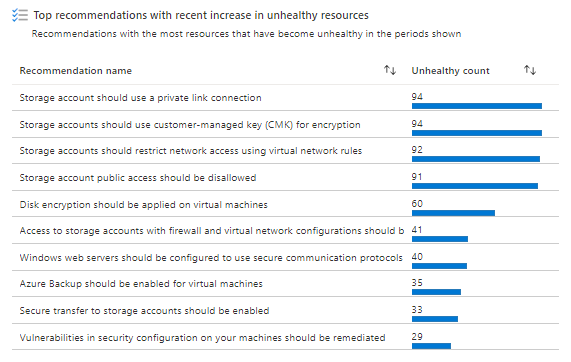

| Zalecenia dotyczące najbardziej w złej kondycji zasobów Ta tabela ułatwia klasyfikację zaleceń, które miały najwięcej zasobów, które zmieniły się na stan złej kondycji w wybranym okresie. |

|

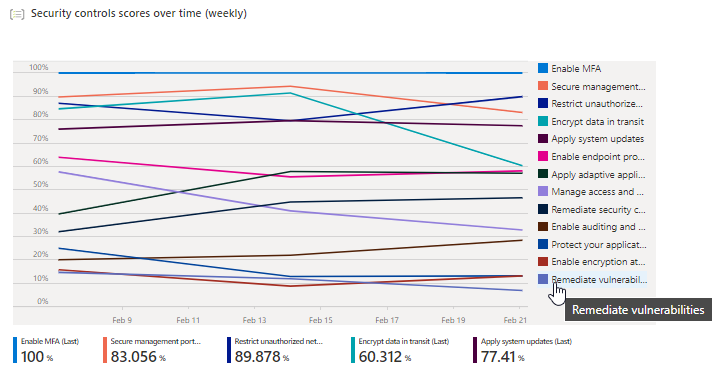

| Wyniki dla określonych mechanizmów kontroli zabezpieczeń Mechanizmy kontroli zabezpieczeń w Defender dla Chmury są logicznymi grupami zaleceń. Ten wykres przedstawia błyskawiczne wyniki tygodniowe dla wszystkich kontrolek. |

|

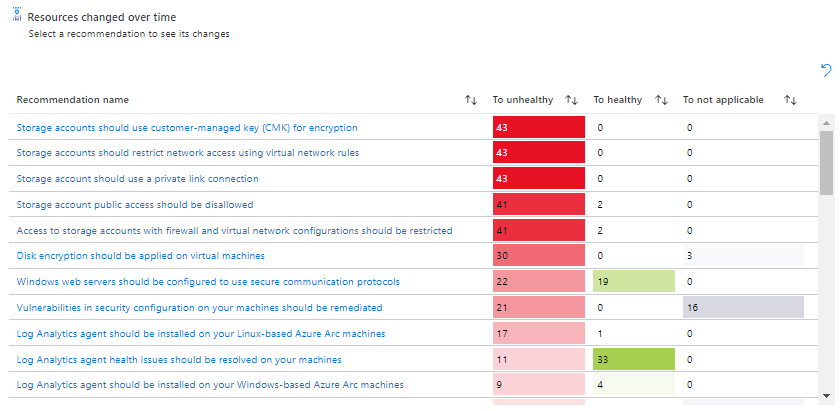

| Zmiany zasobów Zalecenia, które mają najwięcej zasobów, które zmieniły stan (w dobrej kondycji, złej kondycji lub nie dotyczy) w wybranym okresie, są wymienione tutaj. Wybierz dowolne zalecenie na liście, aby otworzyć nową tabelę zawierającą listę określonych zasobów. |

|

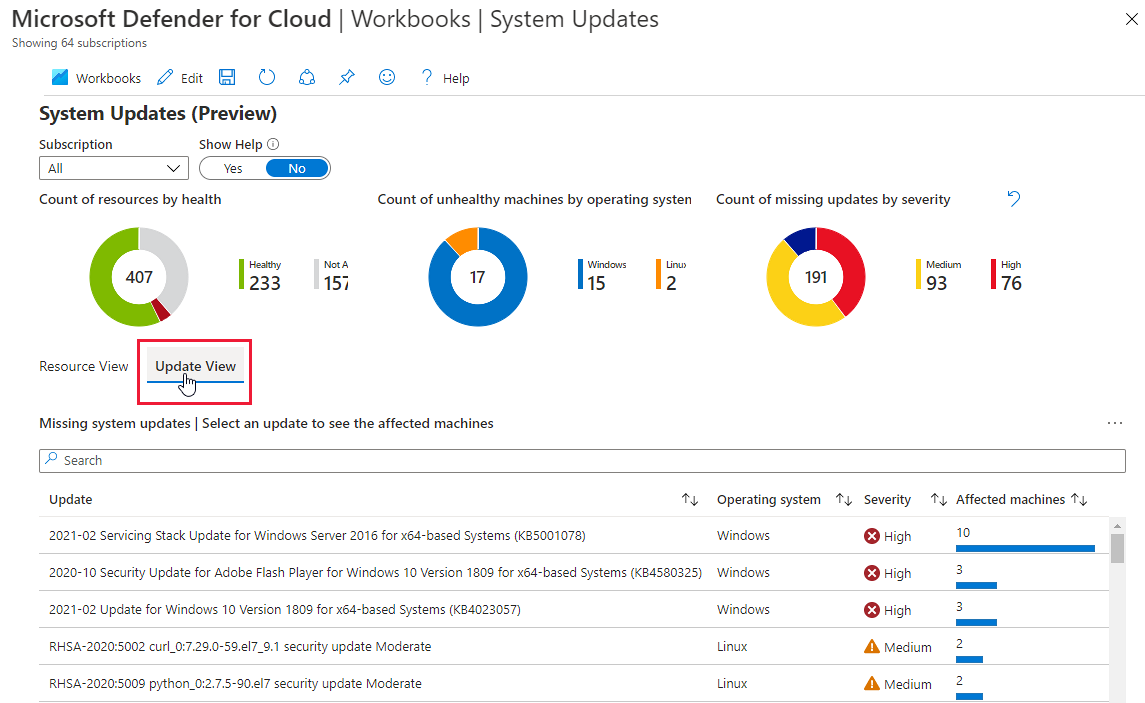

Skoroszyt aktualizacji systemu

Skoroszyt Aktualizacje systemu jest oparty na rekomendacji zabezpieczeń, że aktualizacje systemu powinny być instalowane na maszynach. Skoroszyt ułatwia identyfikowanie maszyn, które mają aktualizacje do zastosowania.

Stan aktualizacji dla wybranych subskrypcji można wyświetlić, wykonując następujące czynności:

- Lista zasobów, które mają zaległe aktualizacje do zastosowania.

- Lista aktualizacji, których brakuje w zasobach.

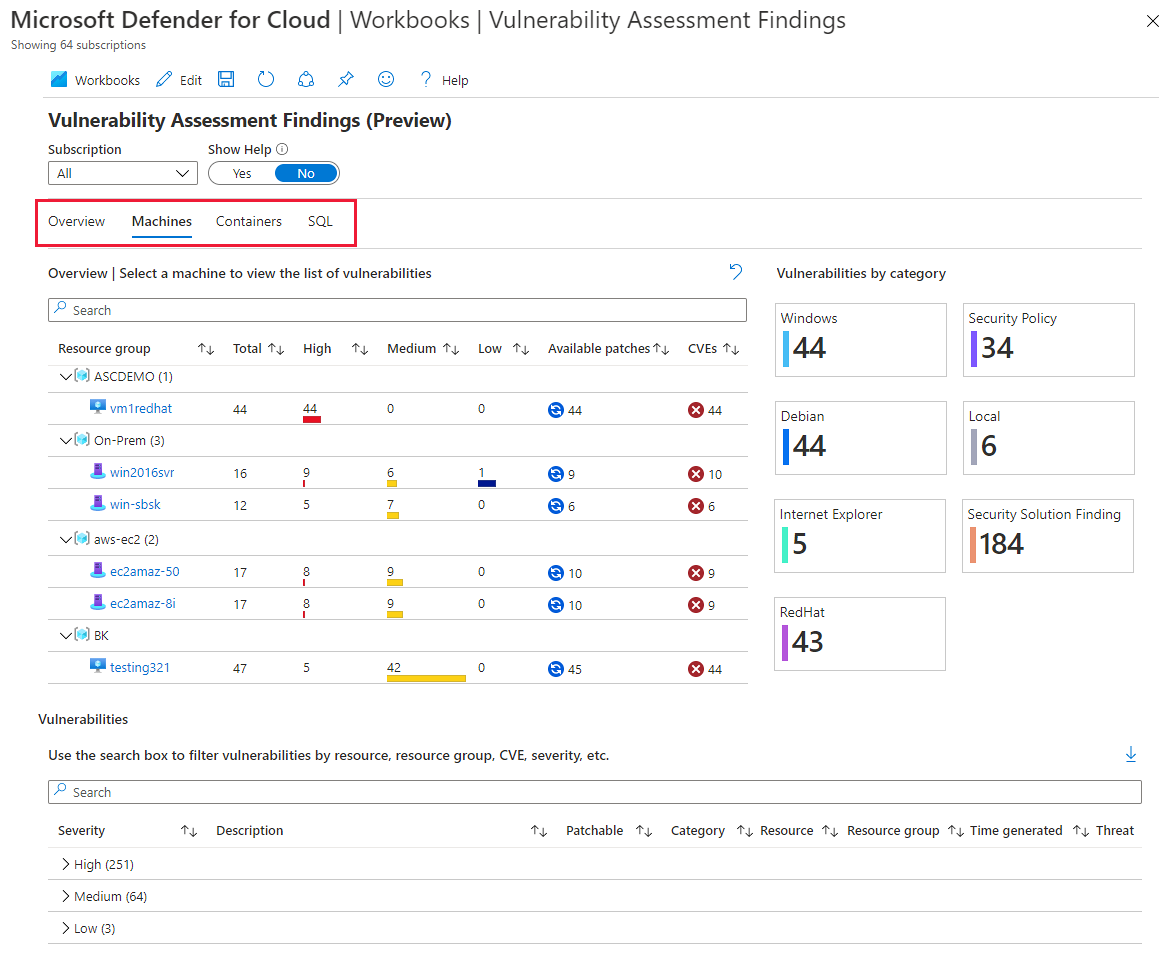

Skoroszyt wyników oceny luk w zabezpieczeniach

Defender dla Chmury obejmuje skanery luk w zabezpieczeniach dla maszyn, kontenerów w rejestrach kontenerów i komputerów z uruchomionym programem SQL Server.

Dowiedz się więcej o korzystaniu z tych skanerów:

- Znajdowanie luk w zabezpieczeniach za pomocą Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

- Skanowanie zasobów SQL pod kątem luk w zabezpieczeniach

Wyniki dla każdego typu zasobu są raportowane w osobnych zaleceniach:

- Należy skorygować luki w zabezpieczeniach maszyn wirtualnych (łącznie z wynikami z Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender, zintegrowanym skanerem Qualys i wszelkimi skonfigurowanymi rozwiązaniami do oceny luk w zabezpieczeniach BYOL)

- Obrazy rejestru kontenerów powinny mieć rozwiązane problemy z lukami w zabezpieczeniach

- Bazy danych SQL powinny mieć rozwiązane problemy z lukami w zabezpieczeniach

- Serwery SQL na maszynach powinny mieć rozwiązane problemy z lukami w zabezpieczeniach

Skoroszyt Wyniki oceny luk w zabezpieczeniach zbiera te wyniki i organizuje je według ważności, typu zasobu i kategorii.

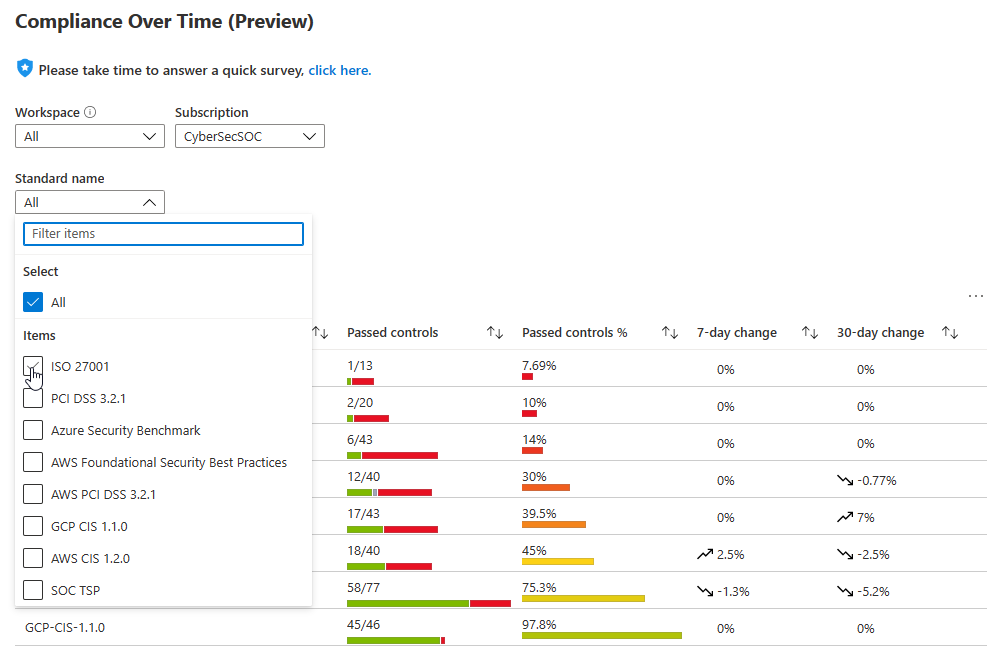

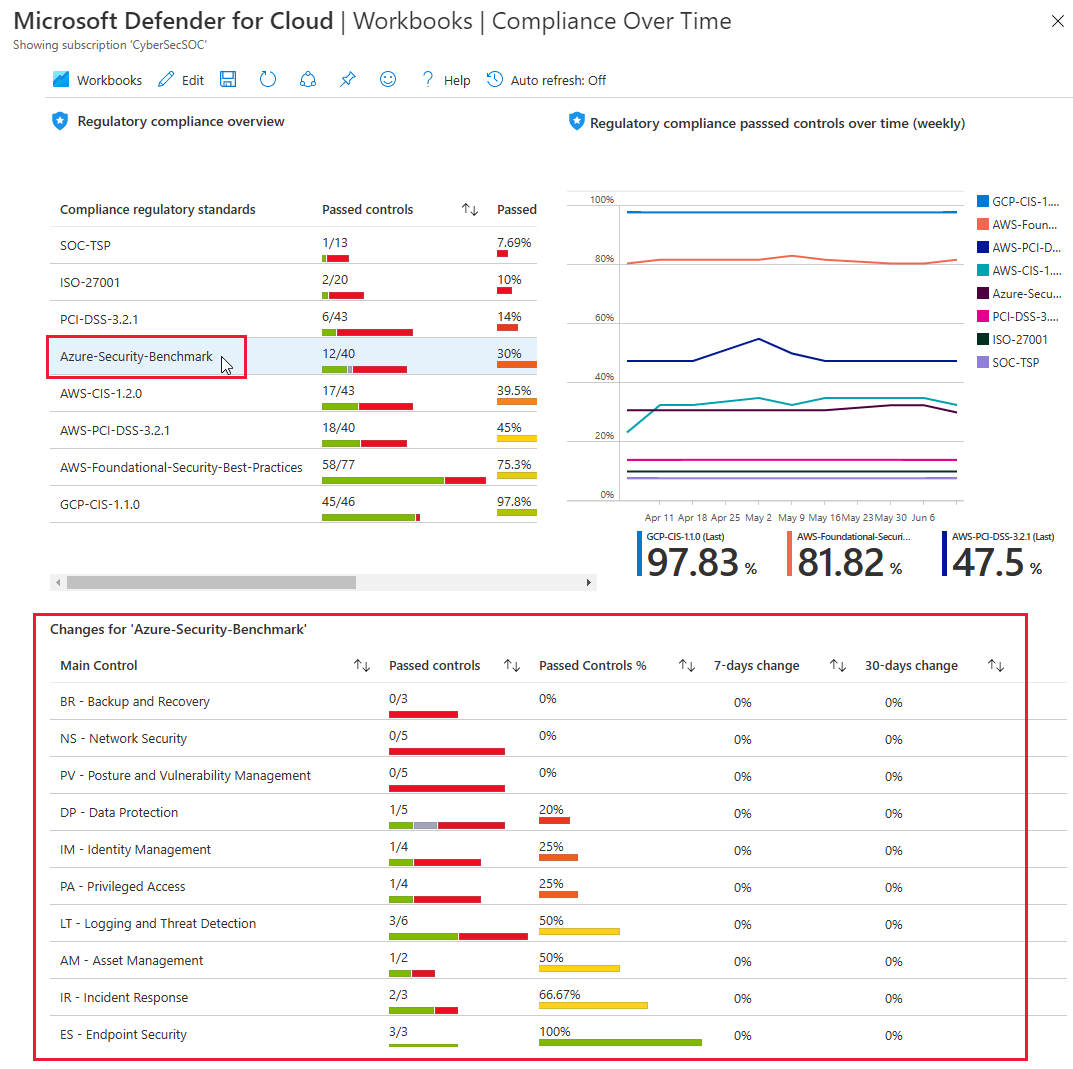

Skoroszyt Zgodności w czasie

Usługa Microsoft Defender for Cloud stale porównuje konfigurację zasobów z wymaganiami dotyczącymi standardów branżowych, przepisów i testów porównawczych. Wbudowane standardy obejmują NIST SP 800-53, SWIFT CSP CSCF v2020, Canada Federal PBMM, HIPAA HITRUST i nie tylko. Możesz wybrać standardy, które są istotne dla organizacji, korzystając z pulpitu nawigacyjnego zgodności z przepisami. Dowiedz się więcej w artykule Dostosowywanie zestawu standardów na pulpicie nawigacyjnym zgodności z przepisami.

Skoroszyt Zgodność w czasie śledzi stan zgodności w czasie przy użyciu różnych standardów dodanych do pulpitu nawigacyjnego.

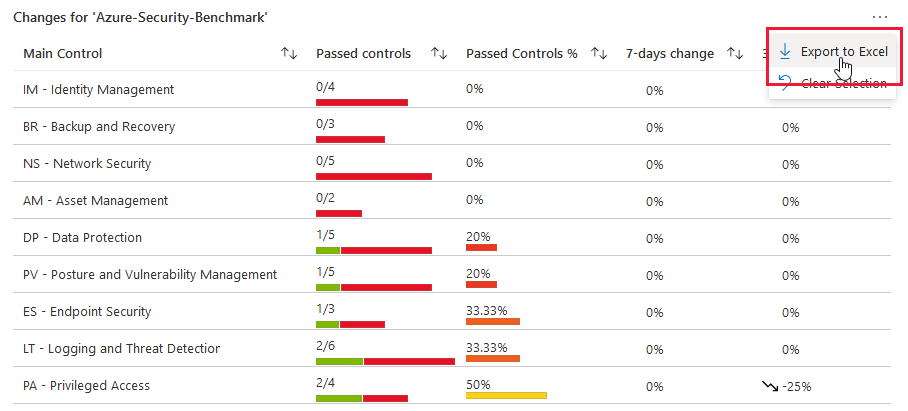

Po wybraniu standardu z obszaru przeglądu raportu dolne okienko wyświetli bardziej szczegółowy podział:

Aby wyświetlić zasoby, które przeszły lub zakończyły się niepowodzeniem w każdej kontrolce, możesz przejść do szczegółów aż do poziomu rekomendacji.

Napiwek

Dla każdego panelu raportu można wyeksportować dane do programu Excel przy użyciu opcji Eksportuj do programu Excel .

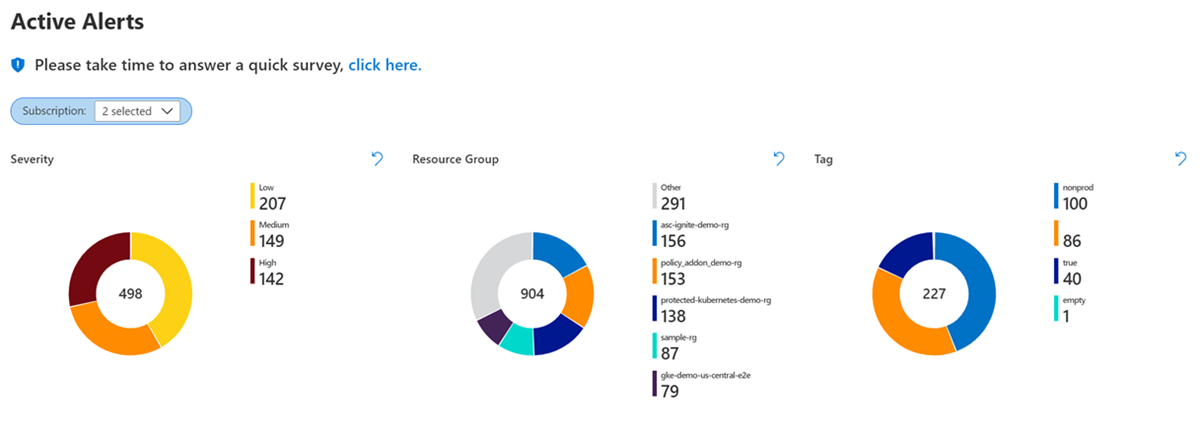

Skoroszyt Aktywne alerty

W skoroszycie Aktywne alerty są wyświetlane aktywne alerty zabezpieczeń dla subskrypcji na jednym pulpicie nawigacyjnym. Alerty zabezpieczeń to powiadomienia, które Defender dla Chmury generują, gdy wykrywa zagrożenia dla zasobów. Defender dla Chmury priorytetyzuje i wyświetla alerty z informacjami, które należy szybko zbadać i skorygować.

Ten skoroszyt zapewnia korzyści, pomagając ci znać i określać priorytety aktywnych zagrożeń w danym środowisku.

Uwaga

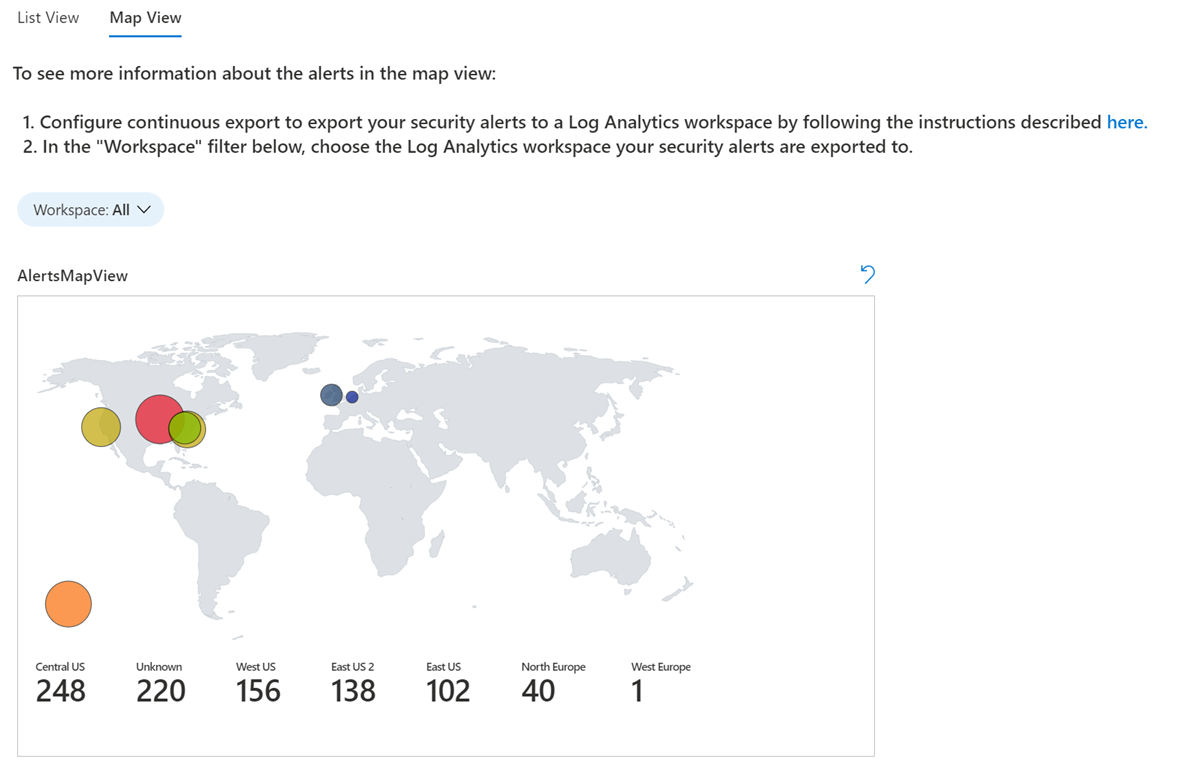

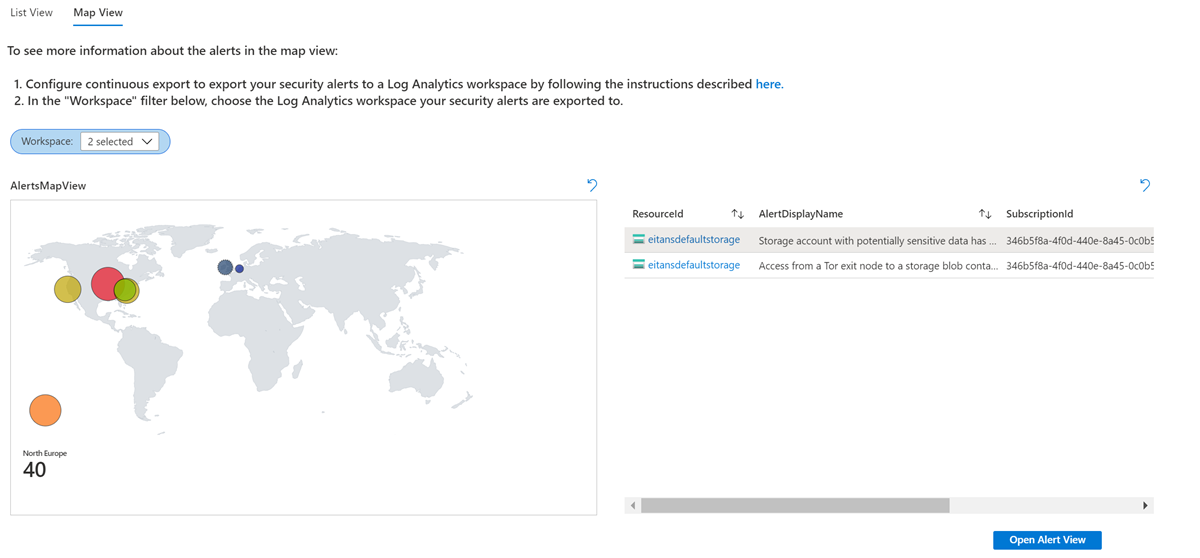

Większość skoroszytów używa usługi Azure Resource Graph do wykonywania zapytań dotyczących danych. Na przykład aby wyświetlić widok mapy, dane są odpytywane w obszarze roboczym usługi Log Analytics. Eksport ciągły powinien być włączony. Wyeksportuj alerty zabezpieczeń do obszaru roboczego usługi Log Analytics.

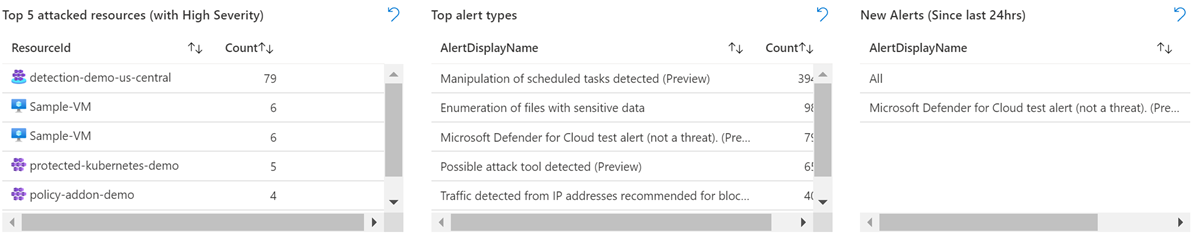

Aktywne alerty można wyświetlać według ważności, grupy zasobów i tagu.

Możesz również wyświetlić najważniejsze alerty subskrypcji przez zaatakowane zasoby, typy alertów i nowe alerty.

Aby wyświetlić więcej szczegółów na temat alertu, wybierz alert.

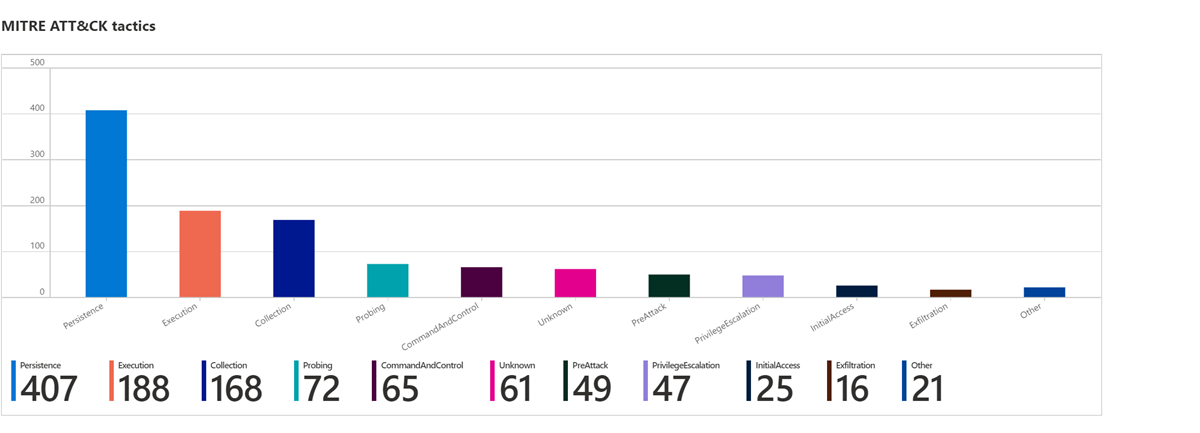

Karta Taktyka MITRE ATT&CK wyświetla alerty w kolejności "łańcucha zabić" i liczbę alertów, które subskrypcja ma na każdym etapie.

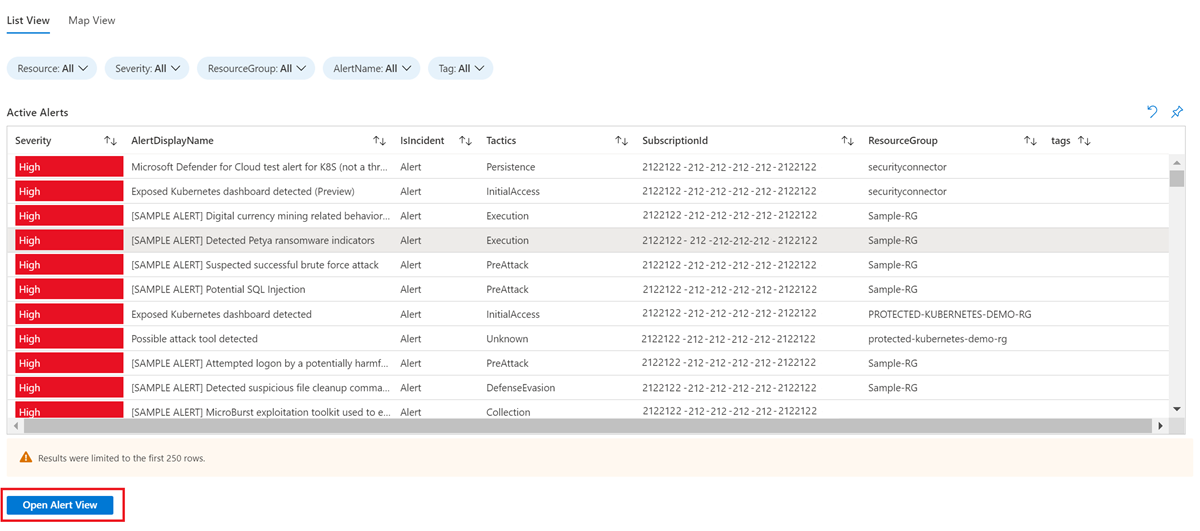

Wszystkie aktywne alerty można wyświetlić w tabeli i filtrować według kolumn.

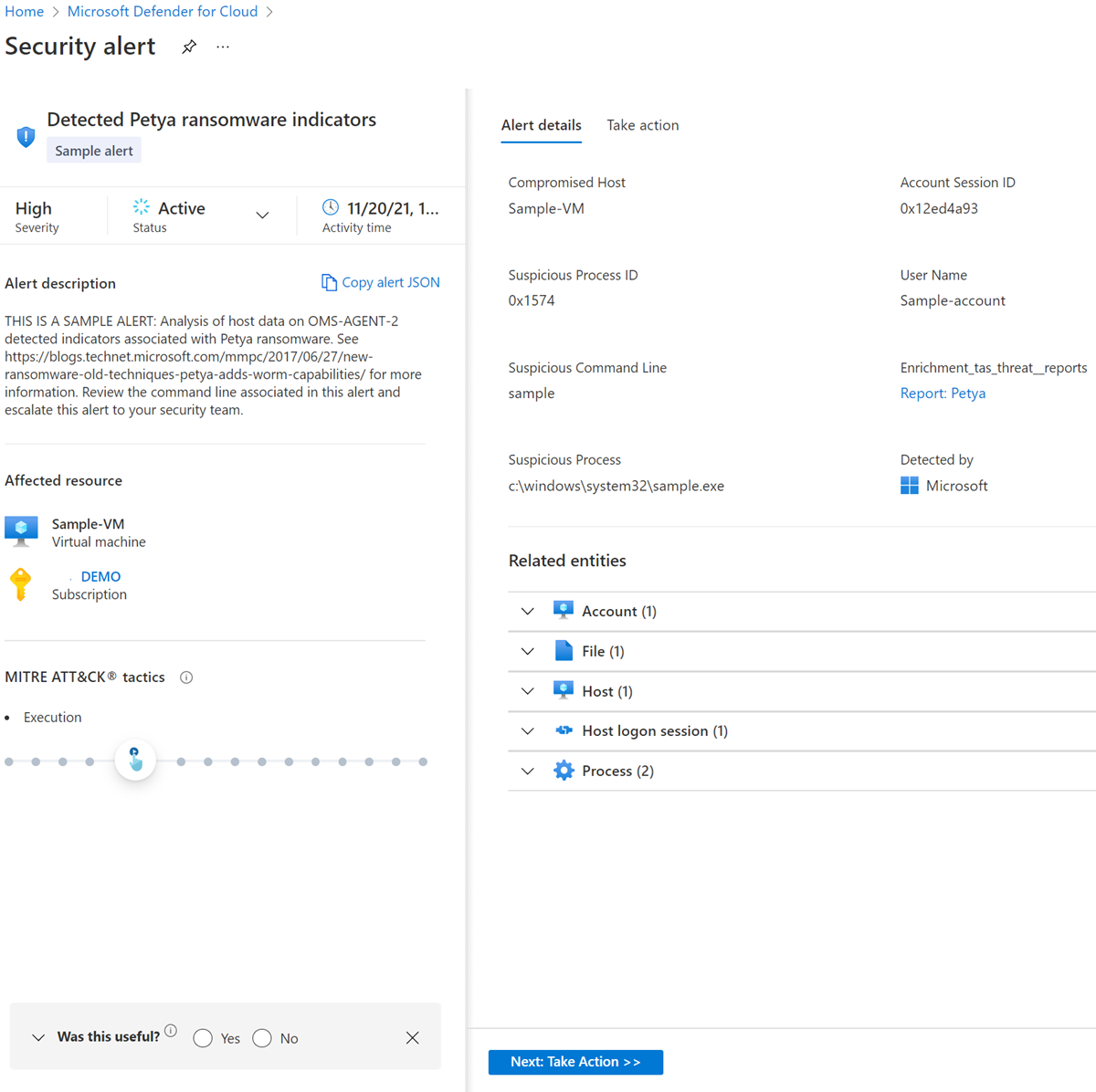

Aby wyświetlić szczegóły określonego alertu, wybierz alert w tabeli, a następnie wybierz przycisk Otwórz widok alertu.

Aby wyświetlić wszystkie alerty według lokalizacji w widoku mapy, wybierz kartę Widok mapy.

Wybierz lokalizację na mapie, aby wyświetlić wszystkie alerty dla tej lokalizacji.

Aby wyświetlić szczegóły alertu, wybierz alert, a następnie wybierz przycisk Otwórz widok alertu.

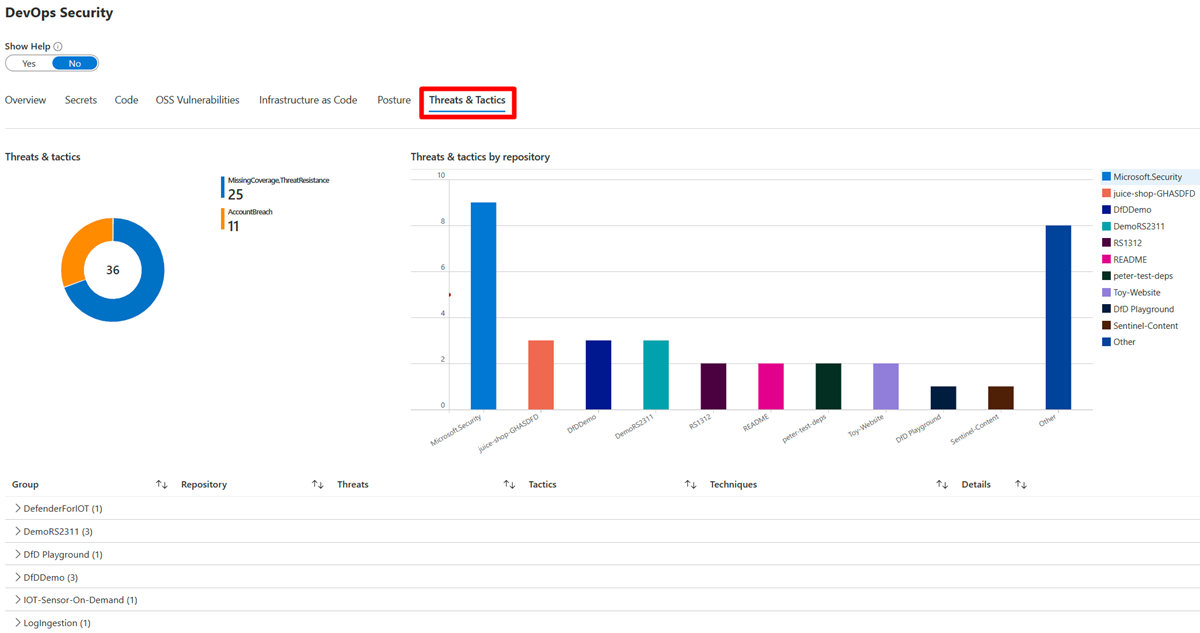

Skoroszyt usługi DevOps Security

Skoroszyt usługi DevOps Security zawiera dostosowywalny raport wizualny stanu zabezpieczeń metodyki DevOps. Możesz użyć tego skoroszytu, aby wyświetlić szczegółowe informacje o repozytoriach, które mają największą liczbę typowych luk w zabezpieczeniach i ekspozycji (CVE) i słabości, aktywne repozytoria, które mają wyłączone zabezpieczenia zaawansowane, oceny stanu zabezpieczeń konfiguracji środowiska DevOps i wiele innych. Dostosowywanie i dodawanie własnych raportów wizualnych przy użyciu rozbudowanego zestawu danych w usłudze Azure Resource Graph w celu dopasowania ich do potrzeb biznesowych zespołu ds. zabezpieczeń.

Uwaga

Aby użyć tego skoroszytu, środowisko musi mieć łącznik GitHub, łącznik GitLab lub łącznik usługi Azure DevOps.

Aby wdrożyć skoroszyt:

Zaloguj się w witrynie Azure Portal.

Przejdź do Microsoft Defender dla Chmury> Workbook.

Wybierz skoroszyt DevOps Security (wersja zapoznawcza).

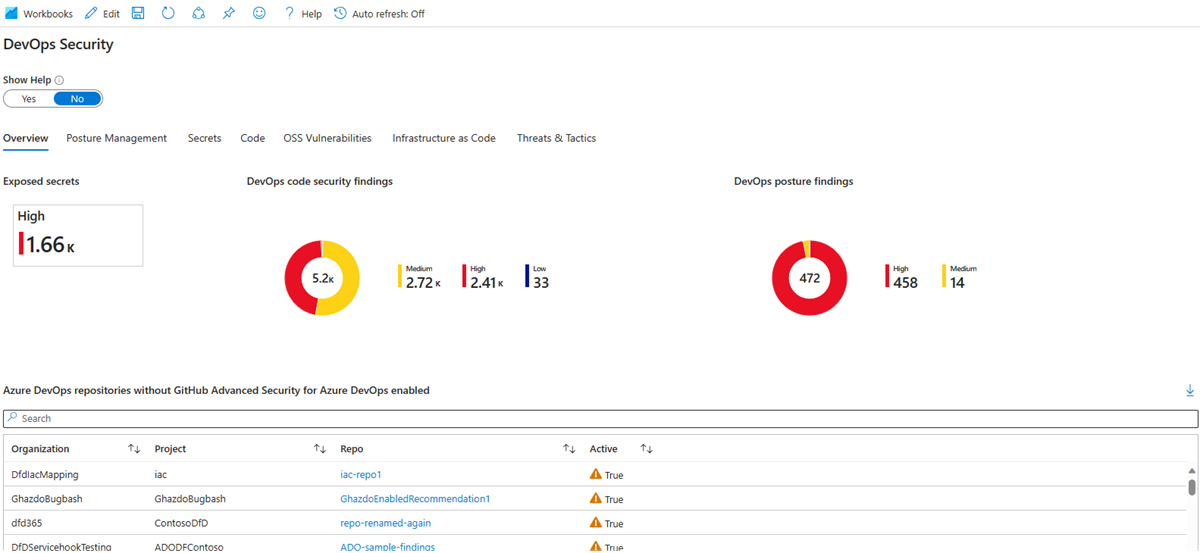

Skoroszyt ładuje się i wyświetla kartę Przegląd . Na tej karcie można zobaczyć liczbę uwidocznionych wpisów tajnych, zabezpieczenia kodu i zabezpieczenia metodyki DevOps. Wyniki są wyświetlane według sumy dla każdego repozytorium i według ważności.

Aby wyświetlić liczbę według typu wpisu tajnego, wybierz kartę Wpisy tajne .

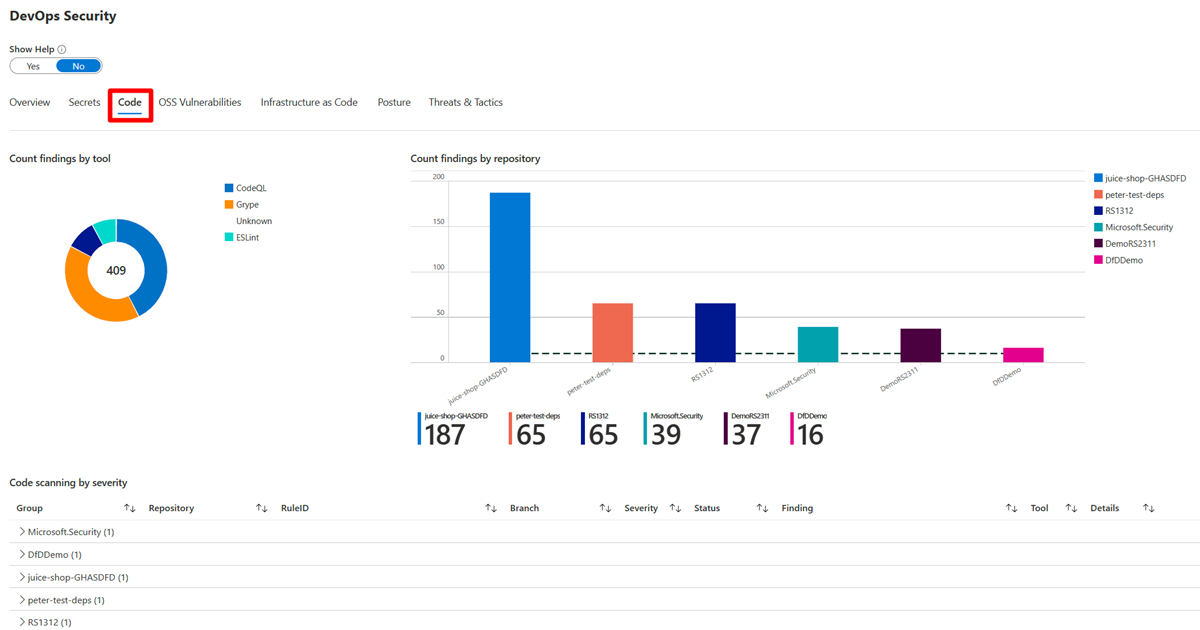

Na karcie Kod zostanie wyświetlona liczba wyników według narzędzia i repozytorium. Przedstawia wyniki skanowania kodu według ważności.

Na karcie Luki w zabezpieczeniach systemu operacyjnego są wyświetlane luki w zabezpieczeniach typu open source (OSS) według ważności i liczby ustaleń według repozytorium.

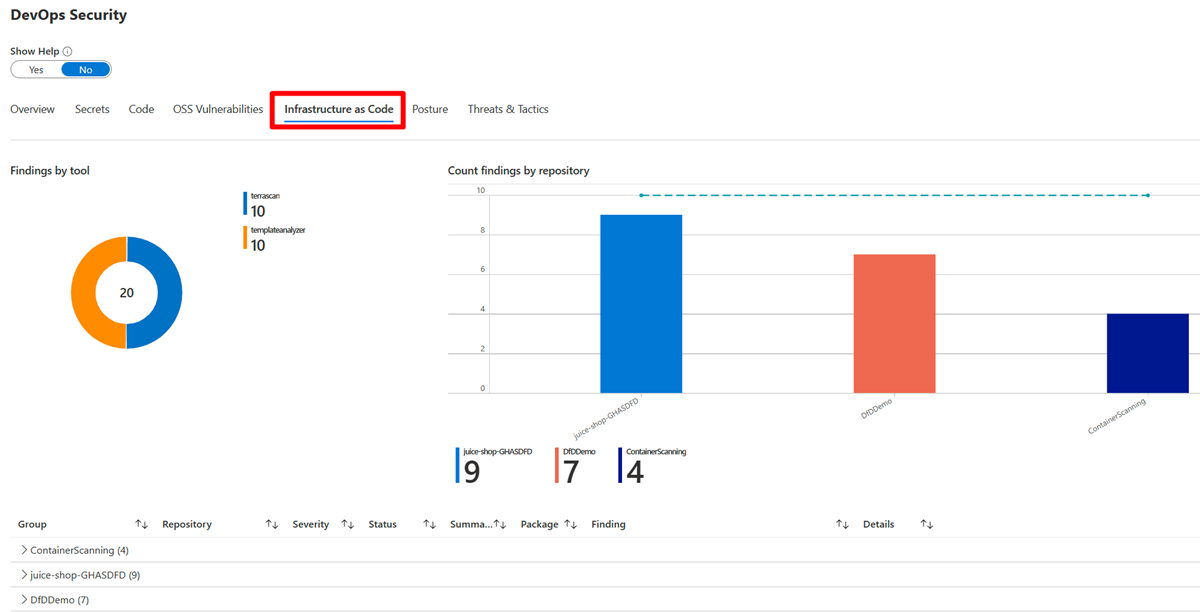

Karta Infrastruktura jako kod wyświetla wyniki według narzędzia i repozytorium.

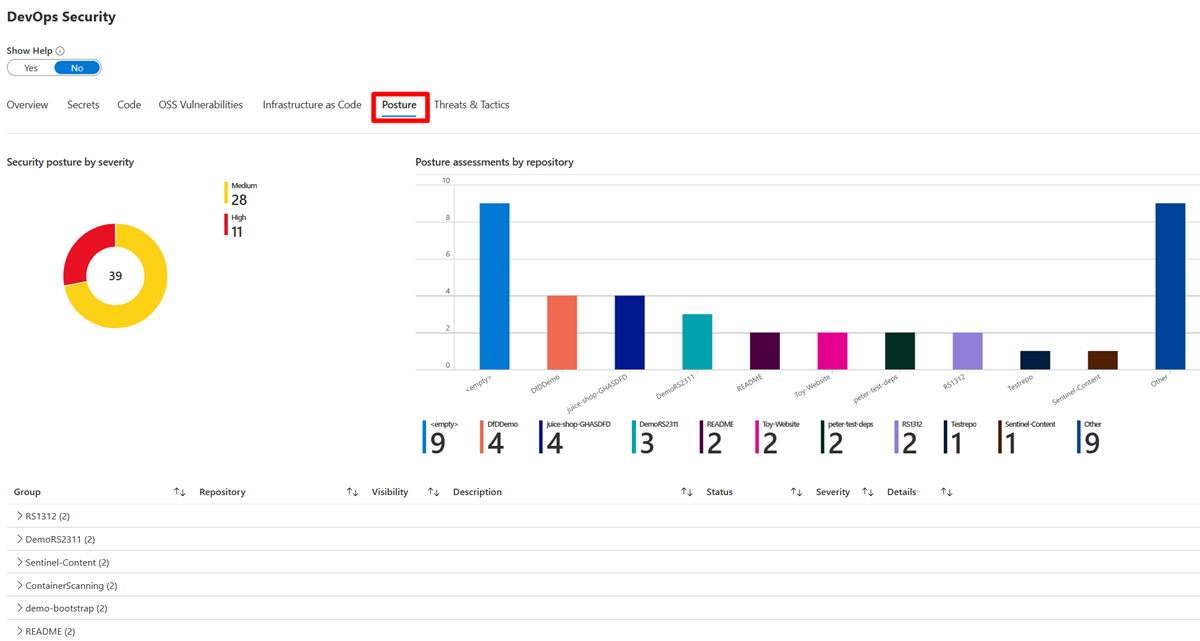

Karta Stan zawiera stan zabezpieczeń według ważności i repozytorium.

Na karcie Zagrożenia i taktyka jest wyświetlana liczba zagrożeń i taktyki według repozytorium oraz łączna liczba.

Importowanie skoroszytów z innych galerii skoroszytów

Aby przenieść skoroszyty utworzone w innych usługach platformy Azure do galerii skoroszytów Microsoft Defender dla Chmury:

Otwórz skoroszyt, który chcesz zaimportować.

Wybierz Edytuj na pasku narzędzi.

Na pasku narzędzi wybierz pozycję </> , aby otworzyć edytor zaawansowany.

W szablonie galerii skoroszytów wybierz cały kod JSON w pliku i skopiuj go.

Otwórz galerię skoroszytów w Defender dla Chmury, a następnie wybierz pozycję Nowy na pasku menu.

Wybierz </>, aby otworzyć Edytor zaawansowany.

Wklej cały kod JSON szablonu galerii.

Wybierz Zastosuj.

Na pasku narzędzi wybierz pozycję Zapisz jako.

Aby zapisać zmiany w skoroszycie, wprowadź lub wybierz następujące informacje:

- Nazwa skoroszytu.

- Region świadczenia usługi Azure do użycia.

- Wszelkie istotne informacje o subskrypcji, grupie zasobów i udostępnianiu.

Aby znaleźć zapisany skoroszyt, przejdź do kategorii Ostatnio zmodyfikowane skoroszyty .

Powiązana zawartość

W tym artykule opisano stronę Defender dla Chmury zintegrowanych skoroszytów platformy Azure z wbudowanymi raportami i opcją tworzenia własnych niestandardowych, interaktywnych raportów.

- Dowiedz się więcej o skoroszytach platformy Azure.

Wbudowane skoroszyty pobierają dane z zaleceń Defender dla Chmury.