Prioriteit geven aan incidenten in de Microsoft Defender-portal

Het geïntegreerde platform voor beveiligingsbewerkingen in de Microsoft Defender-portal past correlatieanalyses toe en voegt gerelateerde waarschuwingen en geautomatiseerde onderzoeken van verschillende producten toe in een incident. Microsoft Sentinel en Defender XDR ook unieke waarschuwingen activeren voor activiteiten die alleen als schadelijk kunnen worden geïdentificeerd vanwege de end-to-end zichtbaarheid in het geïntegreerde platform in de hele reeks producten. Deze weergave geeft uw beveiligingsanalisten het bredere aanvalsverhaal, waardoor ze complexe bedreigingen in uw organisatie beter begrijpen en ermee omgaan.

Belangrijk

Microsoft Sentinel is algemeen beschikbaar in het geïntegreerde platform voor beveiligingsbewerkingen van Microsoft in de Microsoft Defender-portal. Voor preview is Microsoft Sentinel beschikbaar in de Defender-portal zonder Microsoft Defender XDR of een E5-licentie. Zie Microsoft Sentinel in de Microsoft Defender portal voor meer informatie.

Incidentwachtrij

De wachtrij Incident toont een verzameling incidenten die zijn gemaakt op apparaten, gebruikers, postvakken en andere resources. Het helpt u incidenten te sorteren om prioriteit te geven aan een geïnformeerde beslissing over cyberbeveiligingsreacties, een proces dat bekend staat als incident triage.

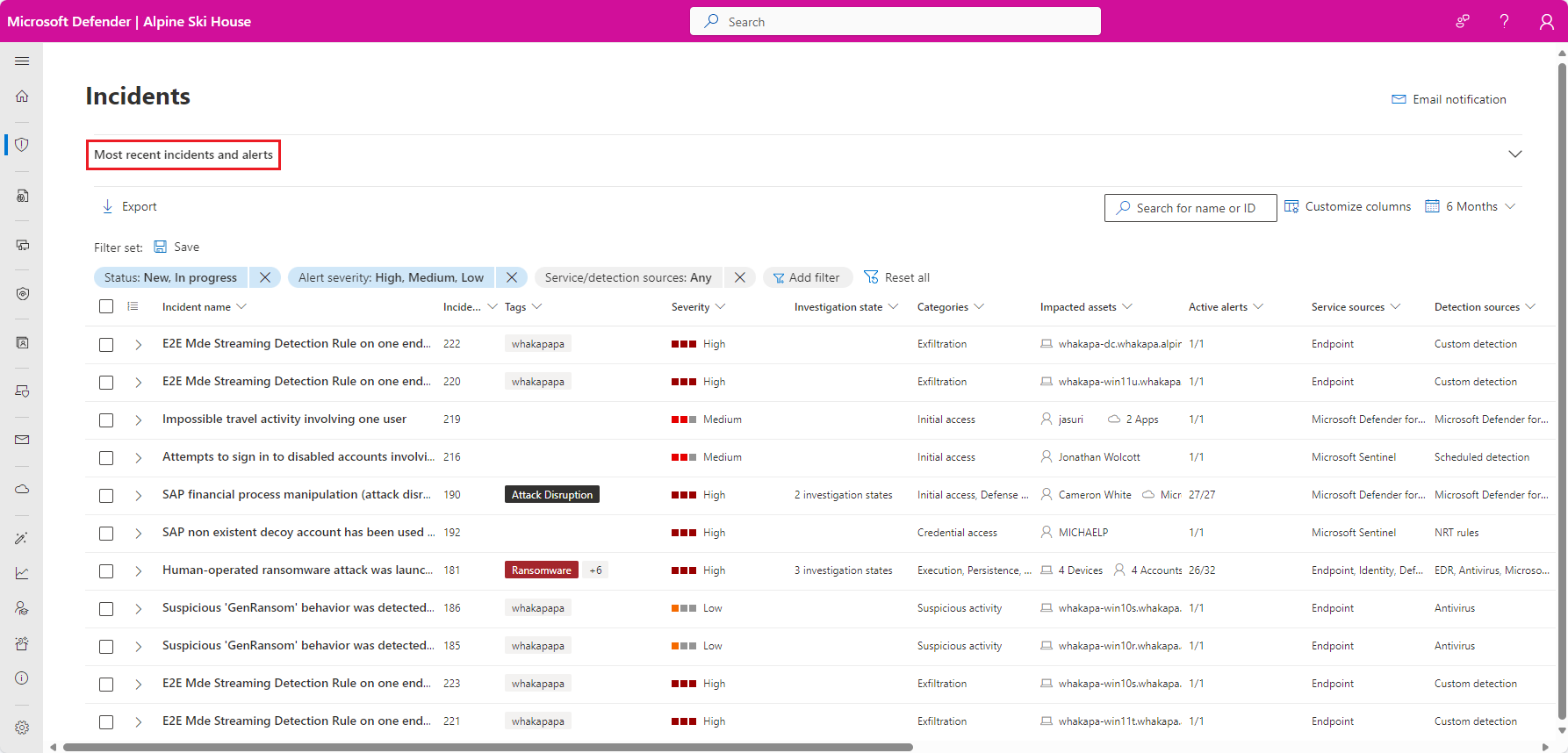

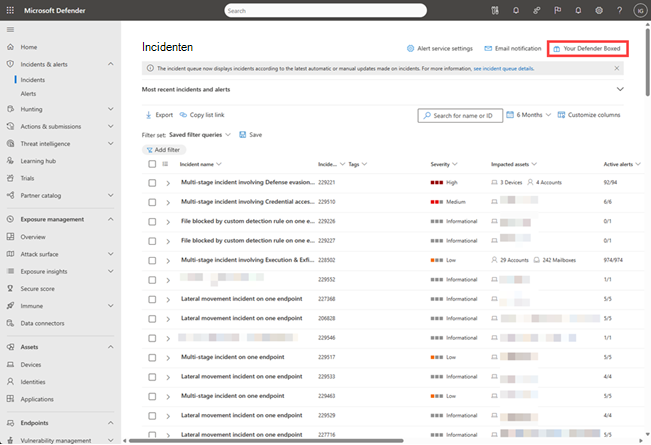

U kunt de wachtrij voor incidenten openen vanuit Incidenten & waarschuwingen > Incidenten op de snelle start van de Microsoft Defender-portal. Hier is een voorbeeld.

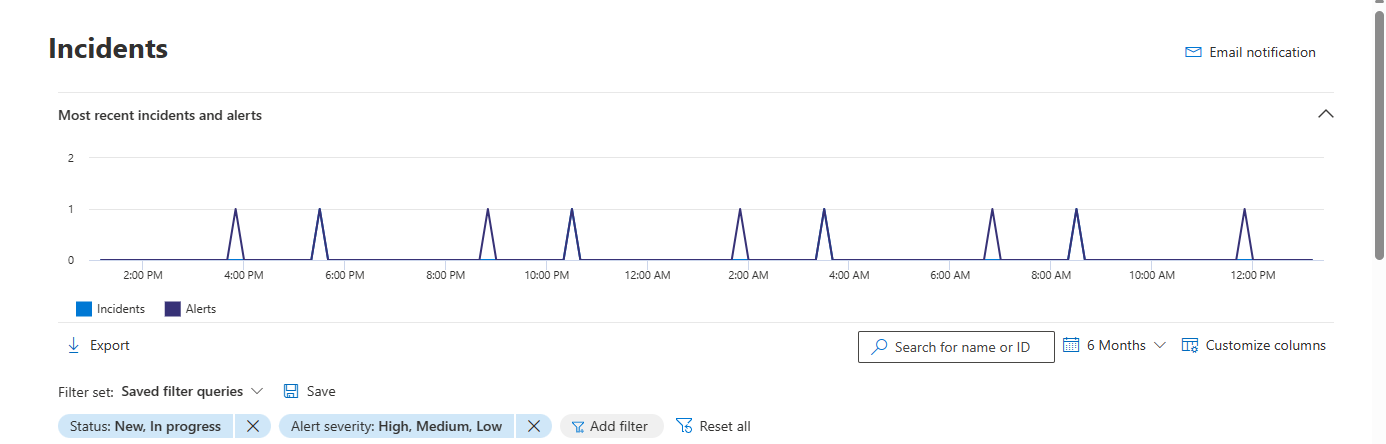

Selecteer Meest recente incidenten en waarschuwingen om de uitbreiding van de bovenste sectie uit te schakelen, waarin een tijdlijngrafiek wordt weergegeven van het aantal ontvangen waarschuwingen en incidenten dat in de afgelopen 24 uur is gemaakt.

Daaronder worden in de wachtrij met incidenten in de Microsoft Defender portal incidenten weergegeven die in de afgelopen zes maanden zijn gezien. U kunt een ander tijdsbestek kiezen door dit te selecteren in de vervolgkeuzelijst bovenaan. Incidenten worden gerangschikt volgens de meest recente automatische of handmatige updates van een incident. U kunt de incidenten rangschikken op de tijdkolom van de laatste update om incidenten weer te geven volgens de meest recente automatische of handmatige updates.

De incidentwachtrij heeft aanpasbare kolommen die u inzicht geven in verschillende kenmerken van het incident of de betrokken entiteiten. Met deze filtering kunt u een weloverwogen beslissing nemen met betrekking tot het prioriteren van incidenten voor analyse. Selecteer Kolommen aanpassen om de volgende aanpassingen uit te voeren op basis van de weergave van uw voorkeur:

- Schakel de kolommen in of uit die u in de incidentwachtrij wilt zien.

- Rangschik de volgorde van de kolommen door ze te slepen.

Met de functie Exporteren kunt u de gegevens in de incidentwachtrij exporteren die wordt weergegeven op basis van de toegepaste filters en tijdsbereiken. Deze is beschikbaar in de vorm van een knop met de naam Exporteren, zoals wordt weergegeven in de volgende schermopname:

Wanneer u op de knop Exporteren klikt, worden de gegevens geëxporteerd naar een CSV-bestand. U kunt verschillende filters en tijdsbereiken toepassen op de incidentenwachtrij (niet alleen in de context van het exporteren van de gegevens, maar in een algemene context). Wanneer u Exporteren selecteert, afhankelijk van welke filters en/of tijdsbereiken worden toegepast op de wachtrij voor incidenten, worden dergelijke gegevens geëxporteerd naar het CSV-bestand.

Zodra u de incidentenwachtrijgegevens naar het CSV-bestand hebt geëxporteerd, kunt u de gegevens analyseren en verder filteren op basis van uw vereisten.

Opmerking

Het maximum aantal records dat u naar een CSV-bestand kunt exporteren, is 10.000.

Incidentnamen

Voor meer zichtbaarheid in één oogopslag genereert Microsoft Defender XDR namen van incidenten automatisch, op basis van waarschuwingskenmerken, zoals het aantal betrokken eindpunten, betrokken gebruikers, detectiebronnen of categorieën. Met deze specifieke naamgeving krijgt u snel inzicht in het bereik van het incident.

Bijvoorbeeld: incident met meerdere fasen op meerdere eindpunten die door meerdere bronnen zijn gerapporteerd.

Als u Microsoft Sentinel hebt toegevoegd aan het platform voor geïntegreerde beveiligingsbewerkingen, zijn de namen van waarschuwingen en incidenten die afkomstig zijn van Microsoft Sentinel waarschijnlijk gewijzigd (ongeacht of ze vóór of sinds de onboarding zijn gemaakt).

U wordt aangeraden de naam van het incident niet te gebruiken als voorwaarde voor het activeren van automatiseringsregels. Als de naam van het incident een voorwaarde is en de naam van het incident verandert, wordt de regel niet geactiveerd.

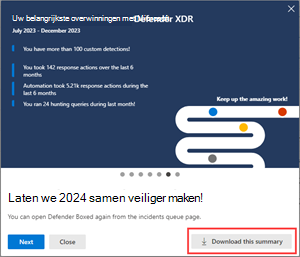

Defender Boxed

Gedurende een beperkte tijd in januari en juli van elk jaar wordt Defender Boxed automatisch weergegeven wanneer u de wachtrij voor incidenten voor het eerst opent. Defender Boxed markeert het succes, de verbeteringen en reactieacties van uw organisatie in de afgelopen zes maanden of het kalenderjaar.

Opmerking

Defender Boxed is alleen beschikbaar voor gebruikers die toepasselijke activiteiten hebben uitgevoerd in de Microsoft Defender-portal.

U kunt de volgende acties uitvoeren in de reeks kaarten die worden weergegeven in Defender Boxed:

Download een gedetailleerd overzicht van uw prestaties die kunnen worden gedeeld met anderen in uw organisatie.

Wijzig de frequentie van hoe vaak Defender Boxed wordt weergegeven. U kunt kiezen tussen één keer (elke januari) of twee keer (elke januari en juli) per jaar.

Deel uw prestatie met uw sociale medianetwerken, e-mail en andere forums door de dia op te slaan als een afbeelding.

Als u Defender Boxed opnieuw wilt openen, gaat u naar de wachtrij Incidenten en selecteert u vervolgens Uw Defender Boxed aan de rechterkant van het deelvenster.

Filters

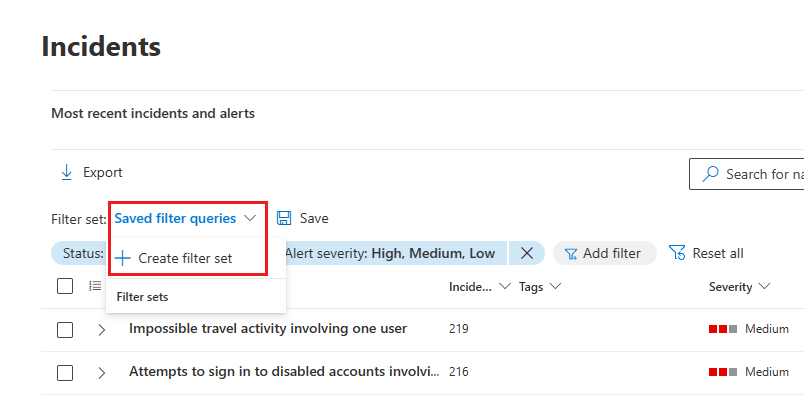

De incidentwachtrij biedt ook meerdere filteropties, waarmee u, indien toegepast, alle bestaande incidenten in uw omgeving breed kunt opschonen of besluiten om zich te richten op een specifiek scenario of een specifieke bedreiging. Het toepassen van filters op de incidentwachtrij kan helpen bepalen welk incident onmiddellijke aandacht vereist.

In de lijst Filters boven de lijst met incidenten worden de momenteel toegepaste filters weergegeven.

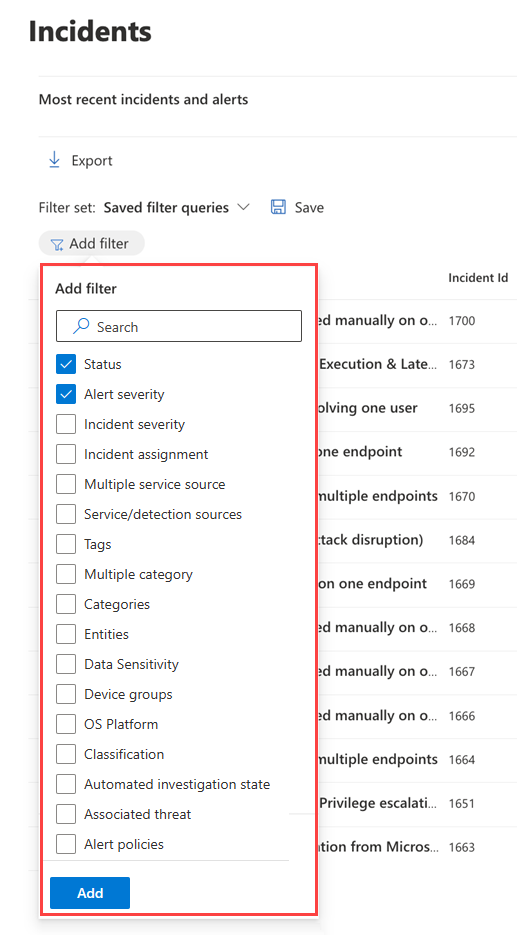

In de standaardwachtrij voor incidenten kunt u Filter toevoegen selecteren om de vervolgkeuzelijst Filter toevoegen weer te geven, van waaruit u filters opgeeft die moeten worden toegepast op de incidentenwachtrij om de set weergegeven incidenten te beperken. Hier is een voorbeeld.

Selecteer de filters die u wilt gebruiken en selecteer vervolgens Toevoegen onderaan de lijst om ze beschikbaar te maken.

De filters die u hebt geselecteerd, worden nu samen met de bestaande toegepaste filters weergegeven. Selecteer het nieuwe filter om de voorwaarden op te geven. Als u bijvoorbeeld het filter 'Service-/detectiebronnen' hebt gekozen, selecteert u het filter om de bronnen te kiezen waarop u de lijst wilt filteren.

U kunt het deelvenster Filter ook zien door een van de filters in de lijst Filters boven de lijst met incidenten te selecteren.

Deze tabel bevat de filternamen die beschikbaar zijn.

| Filternaam | Beschrijving/voorwaarden |

|---|---|

| Status | Selecteer Nieuw, Wordt uitgevoerd of Opgelost. |

|

Ernst van waarschuwingen Ernst van incident |

De ernst van een waarschuwing of incident is indicatief voor de impact die deze kan hebben op uw assets. Hoe hoger de ernst, hoe groter de impact en meestal de meest directe aandacht vereist. Selecteer Hoog, Gemiddeld, Laag of Informatief. |

| Incidenttoewijzing | Selecteer de toegewezen gebruiker of gebruikers. |

| Meerdere servicebronnen | Geef op of het filter voor meer dan één servicebron is. |

| Service-/detectiebronnen | Geef incidenten op die waarschuwingen bevatten van een of meer van de volgende: Veel van deze services kunnen in het menu worden uitgebreid om verdere opties voor detectiebronnen binnen een bepaalde service weer te geven. |

| Tags | Selecteer een of meer tagnamen in de lijst. |

| Meerdere categorieën | Geef op of het filter voor meer dan één categorie is. |

| Categorieën | Kies categorieën om u te richten op specifieke tactieken, technieken of aanvalsonderdelen die worden gezien. |

| Entiteiten | Geef de naam op van een asset, zoals een gebruiker, apparaat, postvak of toepassingsnaam. |

| Gegevensgevoeligheid | Sommige aanvallen richten zich op het exfiltreren van gevoelige of waardevolle gegevens. Door een filter toe te passen voor specifieke vertrouwelijkheidslabels, kunt u snel bepalen of gevoelige informatie mogelijk is aangetast en prioriteit geven aan het aanpakken van deze incidenten. Met dit filter wordt alleen informatie weergegeven wanneer u vertrouwelijkheidslabels van Microsoft Purview Informatiebeveiliging hebt toegepast. |

| Apparaatgroepen | Geef de naam van een apparaatgroep op. |

| Besturingssysteemplatform | Geef apparaatbesturingssystemen op. |

| Classificatie | Geef de set classificaties van de gerelateerde waarschuwingen op. |

| Status van geautomatiseerd onderzoek | Geef de status van geautomatiseerd onderzoek op. |

| Gekoppelde bedreiging | Geef een benoemde bedreiging op. |

| Waarschuwingsbeleid | Geef een waarschuwingsbeleidstitel op. |

| Waarschuwingsabonnement-id's | Geef een waarschuwing op op basis van een abonnements-id. |

Opmerking

Als u toegang hebt ingericht tot Microsoft Purview Beheer van insider-risico's, kunt u waarschuwingen voor intern risicobeheer bekijken en beheren en zoeken naar gebeurtenissen voor intern risicobeheer in de Microsoft Defender portal. Zie Bedreigingen voor intern risico onderzoeken in de Microsoft Defender-portal voor meer informatie.

Het standaardfilter is om alle waarschuwingen en incidenten weer te geven met de status Nieuw en In uitvoering en met de ernst Hoog, Gemiddeld of Laag.

U kunt een filter snel verwijderen door de X te selecteren in de naam van een filter in de lijst Filters .

U kunt ook filtersets maken op de pagina incidenten door Opgeslagen filterquery's Filterset maken >te selecteren. Als er geen filtersets zijn gemaakt, selecteert u Opslaan om er een te maken.

Opmerking

Microsoft Defender XDR klanten kunnen nu incidenten filteren met waarschuwingen waarbij een gecompromitteerd apparaat communiceert met operationele technologie (OT)-apparaten die zijn verbonden met het bedrijfsnetwerk via de integratie van apparaatdetectie van Microsoft Defender voor IoT en Microsoft Defender voor Eindpunt. Als u deze incidenten wilt filteren, selecteert u Alle in de service-/detectiebronnen en selecteert u vervolgens Microsoft Defender voor IoT in de Productnaam of raadpleegt u Incidenten en waarschuwingen onderzoeken in Microsoft Defender voor IoT in de Defender-portal. U kunt ook apparaatgroepen gebruiken om te filteren op sitespecifieke waarschuwingen. Zie Aan de slag met Enterprise IoT-bewaking in Microsoft Defender XDR voor meer informatie over vereisten voor Defender for IoT.

Aangepaste filters opslaan als URL's

Zodra u een handig filter in de wachtrij voor incidenten hebt geconfigureerd, kunt u een bladwijzer maken voor de URL van het browsertabblad of deze op een andere manier opslaan als een koppeling op een webpagina, een Word document of een locatie naar keuze. Met bladwijzers hebt u met één klik toegang tot belangrijke weergaven van de incidentwachtrij, zoals:

- Nieuwe incidenten

- Incidenten met hoge ernst

- Niet-toegewezen incidenten

- Niet-toegewezen incidenten met hoge ernst

- Aan mij toegewezen incidenten

- Aan mij en voor Microsoft Defender voor Eindpunt toegewezen incidenten

- Incidenten met een specifieke tag of tags

- Incidenten met een specifieke bedreigingscategorie

- Incidenten met een specifieke bijbehorende bedreiging

- Incidenten met een specifieke actor

Zodra u uw lijst met nuttige filterweergaven als URL's hebt gecompileerd en opgeslagen, gebruikt u deze om de incidenten in uw wachtrij snel te verwerken en te prioriteren en te beheren voor volgende toewijzing en analyse.

Zoeken

In het vak Naam of id zoeken boven de lijst met incidenten kunt u op een aantal manieren zoeken naar incidenten om snel te vinden wat u zoekt.

Zoeken op incidentnaam of id

Zoek rechtstreeks naar een incident door de incident-id of de naam van het incident te typen. Wanneer u een incident selecteert in de lijst met zoekresultaten, wordt in de Microsoft Defender portal een nieuw tabblad geopend met de eigenschappen van het incident, van waaruit u uw onderzoek kunt starten.

Zoeken op beïnvloede assets

U kunt een asset een naam geven, zoals een gebruiker, apparaat, postvak, toepassingsnaam of cloudresource, en alle incidenten met betrekking tot die asset zoeken.

Een tijdsbereik opgeven

De standaardlijst met incidenten is voor incidenten die zich in de afgelopen zes maanden hebben voorgedaan. U kunt een nieuw tijdsbereik opgeven in de vervolgkeuzelijst naast het agendapictogram door het volgende te selecteren:

- Een dag

- Drie dagen

- Eén week

- 30 dagen

- 30 dagen

- Zes maanden

- Een aangepast bereik waarin u zowel datums als tijden kunt opgeven

Volgende stappen

Nadat u hebt vastgesteld welk incident de hoogste prioriteit vereist, selecteert u het en:

- Beheer de eigenschappen van het incident voor tags, toewijzing, onmiddellijke oplossing voor fout-positieve incidenten en opmerkingen.

- Begin met uw onderzoek.

Zie ook

Tip

Wil je meer weten? Neem contact op met de Microsoft Beveiliging-community in onze Tech Community: Microsoft Defender XDR Tech Community.