Microsoft Entra geverifieerde ID verificator configureren

In Probleem Microsoft Entra geverifieerde ID referenties van een toepassing leert u hoe u referenties kunt uitgeven en verifiëren met behulp van dezelfde Microsoft Entra-tenant. In een praktijkscenario, waarbij de verlener en verifier afzonderlijke organisaties zijn, gebruikt de verifier hun eigen Microsoft Entra-tenant om de verificatie uit te voeren van de referentie die is uitgegeven door de andere organisatie. In deze zelfstudie doorloopt u de stappen die nodig zijn om uw eerste verifieerbare referentie te presenteren en te verifiëren: een geverifieerde referentie-expertkaart.

Als verificator ontgrendelt u bevoegdheden voor onderwerpen die beschikken over geverifieerde referentie-expertkaarten. In deze zelfstudie voert u een voorbeeldtoepassing uit vanaf uw lokale computer waarin u wordt gevraagd om een geverifieerde referentie-expertkaart te presenteren en deze vervolgens te verifiëren.

In dit artikel leert u het volgende:

- Download de voorbeeldtoepassingscode naar uw lokale computer

- Microsoft Entra geverifieerde ID instellen in uw Microsoft Entra-tenant

- Verzamel referenties en omgevingsgegevens om uw voorbeeldtoepassing in te stellen en werk de voorbeeldtoepassing bij met de details van uw geverifieerde referentie-expertkaart

- Voer de voorbeeldtoepassing uit en initieer een verifieerbaar referentieuitgifteproces

Vereisten

- Stel een tenant in voor Microsoft Entra geverifieerde ID.

- Als u de opslagplaats wilt klonen die als host fungeert voor de voorbeeld-app, installeert u Git.

- Visual Studio Code, Visual Studio of vergelijkbare code-editor.

- .NET 7.0.

- Download ngrok en meld u aan voor een gratis account. Lees deze

ngrokniet kunt gebruiken in uw organisatie. - Een mobiel apparaat met de nieuwste versie van Microsoft Authenticator.

Tenantgegevens verzamelen om uw voorbeeldtoepassing in te stellen

Nu u uw Microsoft Entra geverifieerde ID-service hebt ingesteld, gaat u wat informatie verzamelen over uw omgeving en de verifieerbare referenties die u hebt ingesteld. U gebruikt deze stukjes informatie bij het instellen van uw voorbeeldtoepassing.

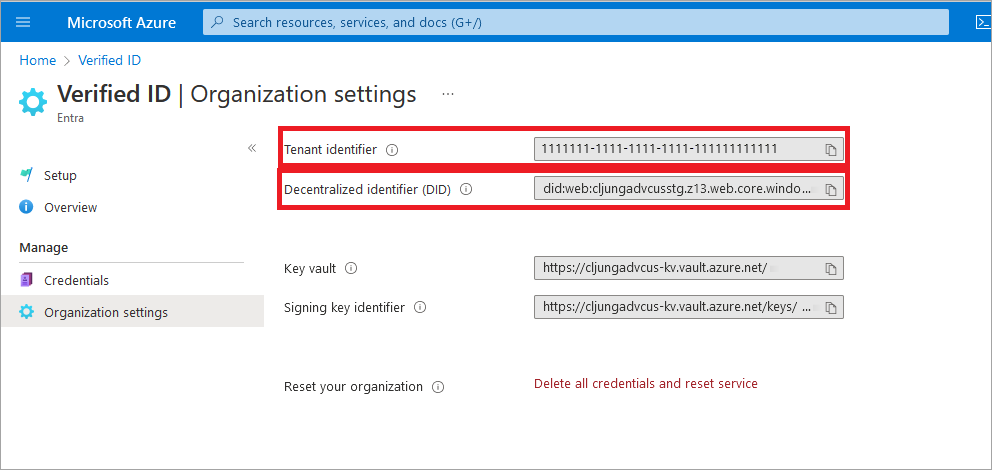

- Selecteer Organisatie-instellingen in geverifieerde id.

- Kopieer de tenant-id-waarde en noteer deze voor later gebruik.

- Kopieer de gedecentraliseerde id-waarde en noteer deze voor later gebruik.

In de volgende schermopname ziet u hoe u de vereiste waarden kopieert:

De voorbeeldcode downloaden

De voorbeeldtoepassing is beschikbaar in .NET en de code wordt onderhouden in een GitHub-opslagplaats. Download de voorbeeldcode uit de GitHub-opslagplaats of kloon de opslagplaats naar uw lokale computer:

git clone git@github.com:Azure-Samples/active-directory-verifiable-credentials-dotnet.git

De verifieerbare referenties-app configureren

Maak een clientgeheim voor de geregistreerde toepassing die u hebt gemaakt. De voorbeeldtoepassing gebruikt het clientgeheim om de identiteit te bewijzen wanneer tokens worden aangevraagd.

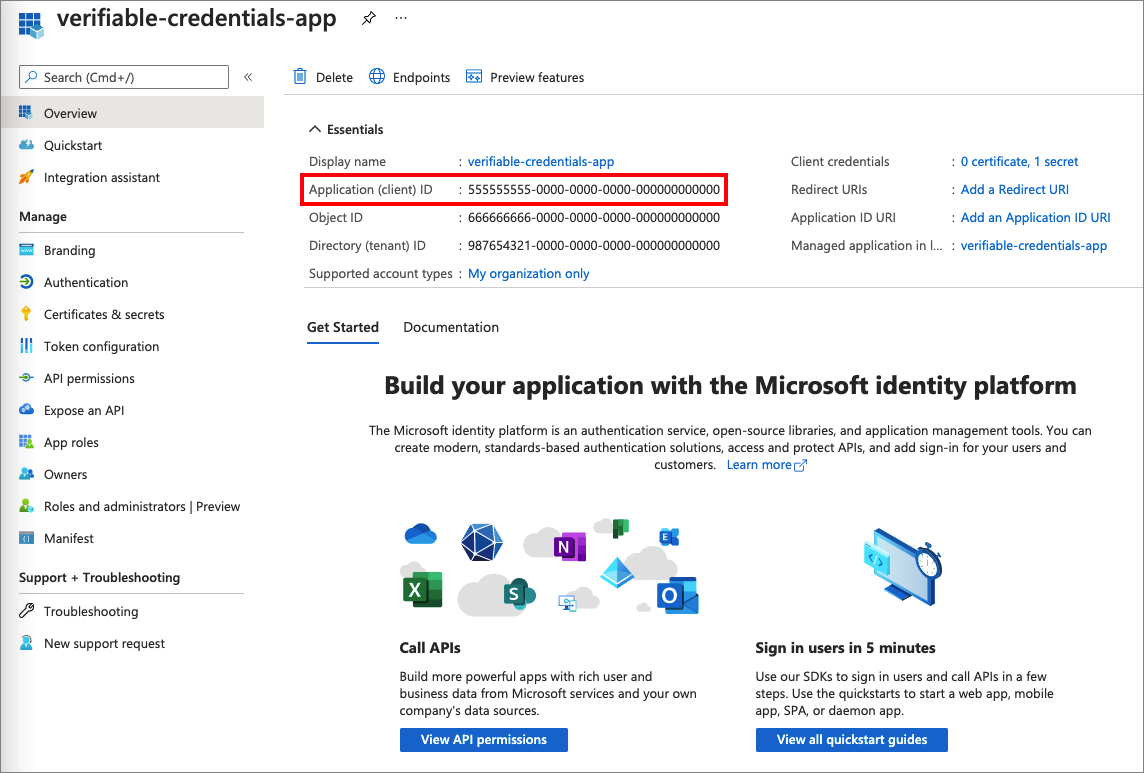

Ga in Microsoft Entra ID naar App-registraties.

Selecteer de verifiable-credentials-app-toepassing die u eerder hebt gemaakt.

Selecteer de naam om naar de App-registraties details te gaan.

Kopieer de waarde van de toepassings-id (client) en sla deze op voor later gebruik.

Selecteer in app-registratiegegevens in het hoofdmenu onder Beheren de optie Certificaten en geheimen.

Selecteer Nieuw clientgeheim.

Voer in het vak Beschrijving een beschrijving in voor het clientgeheim (bijvoorbeeld vc-sample-secret).

Selecteer onder Verlopen een duur waarvoor het geheim geldig is (bijvoorbeeld zes maanden). Selecteer vervolgens Toevoegen.

Noteer de Waarde van het geheim. Deze waarde is nodig in een latere stap. De waarde van het geheim wordt niet opnieuw weergegeven en kan op geen enkele andere manier worden opgehaald, dus moet u deze opnemen zodra deze zichtbaar is.

Op dit moment moet u alle vereiste informatie hebben die u nodig hebt om uw voorbeeldtoepassing in te stellen.

De voorbeeldtoepassing bijwerken

Breng nu wijzigingen aan in de code van de uitgever van de voorbeeld-app om deze bij te werken met uw verifieerbare referentie-URL. Met deze stap kunt u verifieerbare referenties uitgeven met behulp van uw eigen tenant.

Open Visual Studio Code in de active-directory-verifiable-credentials-dotnet-main directory. Selecteer het project in de map 1. asp-net-core-api-idtokenhint .

Open het bestand appsettings.json in de hoofdmap van het project. Dit bestand bevat informatie over uw referenties in Microsoft Entra geverifieerde ID omgeving. Werk de volgende eigenschappen bij met de informatie die u tijdens eerdere stappen hebt verzameld.

- Tenant-id: uw tenant-id

- Client-id: uw client-id

- Clientgeheim: uw clientgeheim

- DidAuthority: uw gedecentraliseerde id

- CredentialType: uw referentietype

CredentialManifest is alleen nodig voor uitgifte, dus als u alleen een presentatie wilt doen, is het strikt niet nodig.

Sla het appsettings.json-bestand op.

In de volgende JSON ziet u een volledig appsettings.json-bestand :

{

"VerifiedID": {

"Endpoint": "https://verifiedid.did.msidentity.com/v1.0/verifiableCredentials/",

"VCServiceScope": "3db474b9-6a0c-4840-96ac-1fceb342124f/.default",

"Instance": "https://login.microsoftonline.com/",

"TenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee",

"ClientId": "00001111-aaaa-2222-bbbb-3333cccc4444",

"ClientSecret": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"CertificateName": "[Or instead of client secret: Enter here the name of a certificate (from the user cert store) as registered with your application]",

"DidAuthority": "did:web:...your-decentralized-identifier...",

"CredentialType": "VerifiedCredentialExpert",

"CredentialManifest": "https://verifiedid.did.msidentity.com/v1.0/aaaabbbb-0000-cccc-1111-dddd2222eeee/verifiableCredentials/contracts/VerifiedCredentialExpert"

}

}

De voorbeeld-app uitvoeren en testen

U bent nu klaar om uw eerste geverifieerde referentieexpertkaart te presenteren en te verifiëren door de voorbeeldtoepassing uit te voeren.

Voer vanuit Visual Studio Code het Verifiable_credentials_DotNet-project uit. Of voer vanuit de opdrachtshell de volgende opdrachten uit:

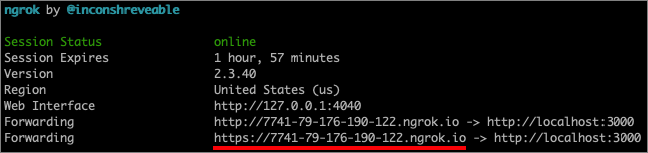

cd active-directory-verifiable-credentials-dotnet\1-asp-net-core-api-idtokenhint dotnet build "AspNetCoreVerifiableCredentials.csproj" -c Debug -o .\bin\Debug\net6 dotnet runVoer in een andere terminal de volgende opdracht uit. Met deze opdracht wordt de ngrok uitgevoerd om een URL in te stellen op 5000 en openbaar beschikbaar te maken op internet.

ngrok http 5000Notitie

Op sommige computers moet u mogelijk de opdracht in deze indeling uitvoeren:

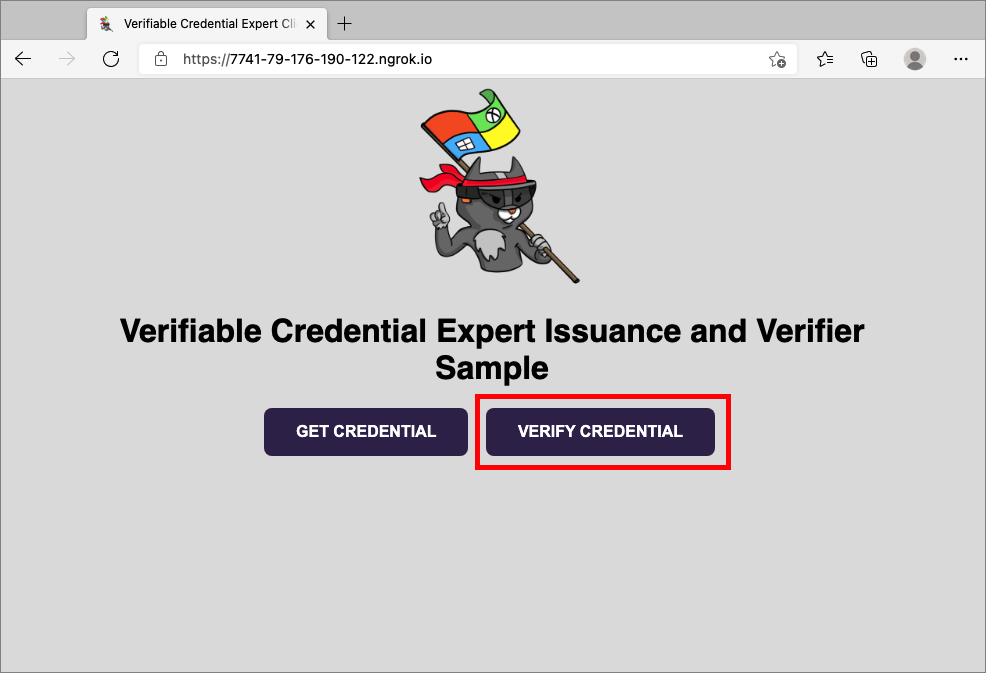

./ngrok http 5000.Open de HTTPS-URL die is gegenereerd door ngrok.

Selecteer Referentie verifiëren in de webbrowser.

Scan met uw mobiele apparaat de QR-code met de Authenticator-app. Zie de sectie FAQvoor meer informatie over het scannen van de QR-code.

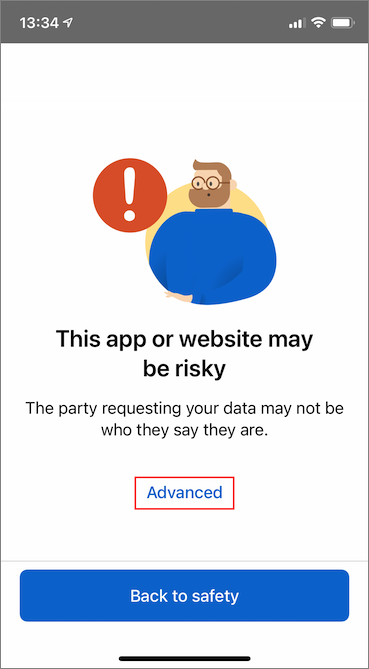

Wanneer u het waarschuwingsbericht ziet, kan deze app of website riskant zijn, selecteert u Geavanceerd. U ziet deze waarschuwing omdat uw domein niet is geverifieerd. Voor deze zelfstudie kunt u de domeinregistratie overslaan.

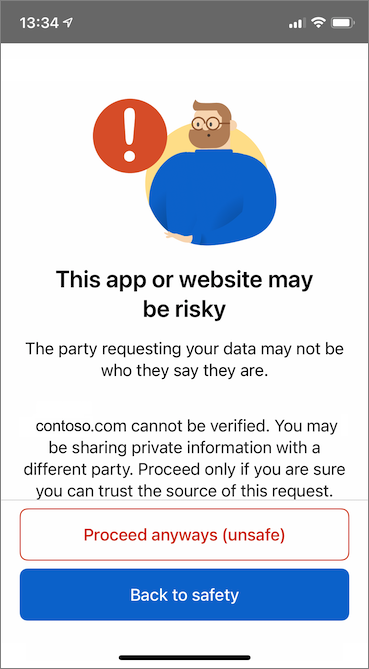

Selecteer Toch doorgaan (onveilig) bij de waarschuwing van de riskante website.

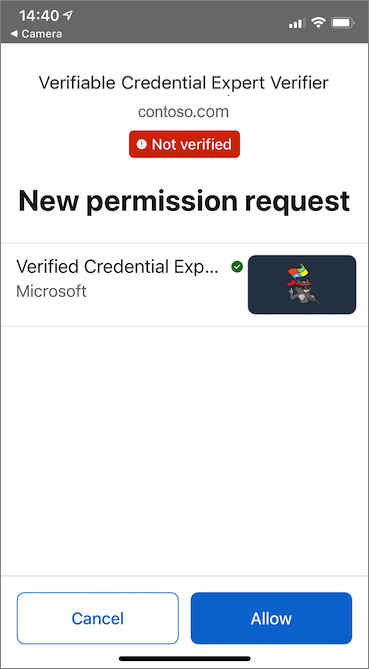

Keur de aanvraag goed door Toestaan te selecteren.

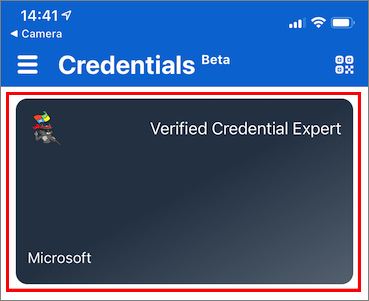

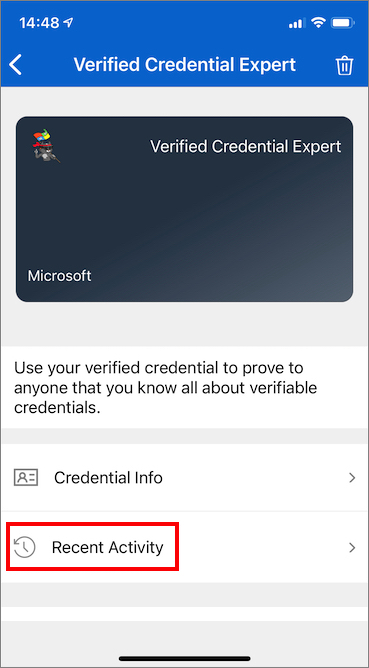

Nadat u de aanvraag hebt goedgekeurd, kunt u zien dat de aanvraag is goedgekeurd. U kunt het logboek ook controleren. Als u het logboek wilt zien, selecteert u de verifieerbare referentie.

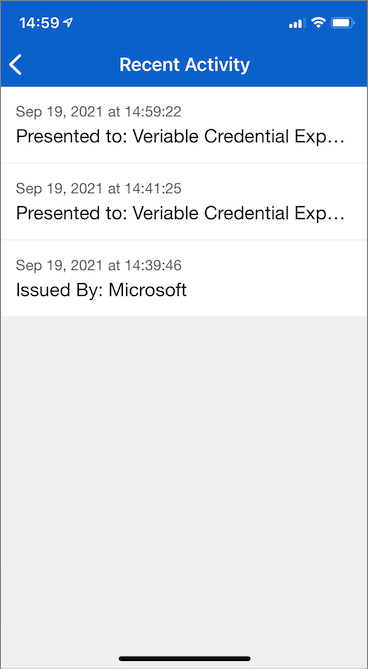

Selecteer vervolgens Recente activiteit.

Recente activiteit toont u de recente activiteiten van uw verifieerbare referentie.

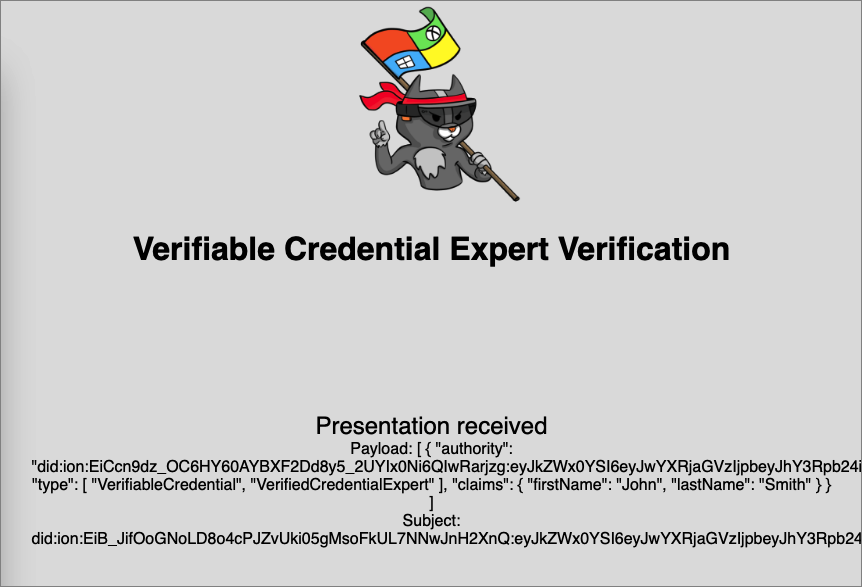

Ga terug naar de voorbeeld-app. U ziet dat de presentatie van de verifieerbare referenties is ontvangen.

Volgende stappen

Meer informatie over het aanpassen van uw verifieerbare referenties.