Inleiding tot Microsoft Entra Geverifieerde ID

In de huidige wereld worden onze digitale en fysieke levens steeds meer met elkaar verbonden met de apps, services en apparaten die we gebruiken. Deze digitale revolutie opende een wereld van mogelijkheden, waardoor we contact kunnen maken met talloze bedrijven en individuen op manieren die ooit onvoorstelbaar waren.

Deze verhoogde connectiviteit introduceert een groter risico op identiteitsdiefstal en gegevensschendingen. Deze schendingen kunnen verwoestend zijn voor ons persoonlijke en professionele leven. Microsoft werkt actief samen met verschillende organisaties en standaarden om een gedecentraliseerde identiteitsoplossing te maken waarmee personen de controle krijgen over hun eigen digitale identiteiten. Gedecentraliseerde identiteitstechnologieën bieden een veilige en persoonlijke manier om identiteitsgegevens te beheren zonder gebruik te maken van gecentraliseerde autoriteiten of tussenpersonen.

Waarom we gedecentraliseerde identiteit nodig hebben

Tegenwoordig gebruiken we onze digitale identiteit op het werk, thuis en in elke app, service en elk apparaat dat we gebruiken. Deze identiteit bestaat uit alles wat we zeggen, doen en beleven in ons leven: tickets kopen voor een evenement, inchecken in een hotel of zelfs lunch bestellen. Op dit moment zijn onze identiteit en al onze digitale interacties afhankelijk van derden, zelfs zonder onze kennis.

Elke dag verlenen gebruikers apps en apparaten toegang tot hun gegevens. Er is veel moeite nodig om bij te houden wie toegang heeft tot welke gegevens. Voor de onderneming vereist samenwerking met consumenten en partners een hoogwaardige indeling om gegevens veilig uit te wisselen op een manier die privacy en beveiliging voor alle betrokkenen behoudt.

We geloven dat een gedecentraliseerde identiteitssysteem op basis van standaarden een nieuwe set ervaringen kan ontgrendelen die gebruikers en organisaties meer controle geven over hun gegevens, en een hogere mate van vertrouwen en beveiliging bieden voor apps, apparaten en serviceproviders.

Geef het voorbeeld met open standaarden

Microsoft werkt actief samen met leden van de Gedecentraliseerde Identity Foundation (DIF), de W3C Credentials Community Group en de bredere identiteitscommunity. De volgende standaarden worden geïmplementeerd in onze diensten.

- Gedecentraliseerde W3C-id's

- W3C controleerbaar legitimatiebewijs

- DIF Sidetree

- DIF Bekende DID-configuratie

- DIF DID-SIOP

- DIF Presentatie-uitwisseling

Wat zijn DID's?

Voordat we DID's kunnen begrijpen, is het handig om ze te vergelijken met andere identiteitssystemen. E-mailadressen en id's van sociale netwerken zijn mensenvriendelijke aliassen die voor samenwerking, maar nu overbelast zijn om te fungeren als controlepunten voor gegevenstoegang in veel scenario's buiten samenwerking. Deze situatie veroorzaakt een potentieel probleem, omdat de toegang tot deze id's op elk gewenst moment kan worden verwijderd. Gedecentraliseerde id's (DID's) zijn verschillend. DIDs zijn door gebruikers gegenereerde, zelf-beheerde, wereldwijd unieke identificatoren die zijn geworteld in gedecentraliseerde vertrouwenssystemen. Ze hebben unieke kenmerken, zoals grotere zekerheid van onveranderbaarheid, censuurweerstand en manipulatieweerstand. Deze kenmerken zijn essentieel voor elk id-systeem dat is bedoeld om zelfeigendom en gebruikersbeheer te bieden.

De verifieerbare referentieoplossing van Microsoft maakt gebruik van gedecentraliseerde referenties (DID's) om cryptografisch te ondertekenen als bewijs dat een relying party (verifier) attesteert aan informatie die het eigendom van een verifieerbare referentie bewijst. Een basiskennis van DID's wordt aanbevolen voor iedereen die een verifieerbare referentieoplossing maakt op basis van het Microsoft-aanbod.

Wat zijn controleerbare legitimatiebewijzen?

We gebruiken id's in ons dagelijks leven. We hebben rijbewijzen die we gebruiken als bewijs dat we een auto kunnen besturen. Universiteiten geven diploma's aan die bewijzen dat we een opleidingsniveau hebben behaald. We gebruiken paspoorten om te bewijzen wie we zijn aan autoriteiten wanneer we op buitenlandse bestemmingen aankomen. In het gegevensmodel wordt beschreven hoe we deze typen scenario's kunnen verwerken wanneer we via internet werken, maar op een veilige manier die de privacy van gebruikers respecteert. U kunt aanvullende informatie krijgen in Het controleerbare legitimatiebewijs gegevensmodel 1.0.

Kortom, controleerbare legitimatiebewijzen zijn gegevensobjecten die bestaan uit claims die door de verlener zijn gemaakt om informatie over een onderwerp te bevestigen. Het schema identificeert deze claims. Claims omvatten de DID van de uitgever en het onderwerp. De DID van de uitgever produceert een digitale handtekening als bewijs van hun verklaring van deze informatie.

Hoe werkt gedecentraliseerde identiteit?

We hebben een nieuwe vorm van identiteit nodig. We hebben een identiteit nodig die technologieën en standaarden samenbrengt om belangrijke identiteitskenmerken te leveren, zoals zelfeigendom en censuurweerstand. Deze mogelijkheden zijn moeilijk te bereiken met behulp van bestaande systemen.

Om aan deze beloftes te kunnen doen, hebben we een technische basis nodig die bestaat uit zeven belangrijke innovaties. Een belangrijke innovatie is id's die eigendom zijn van de gebruiker, een gebruikersagent voor het beheren van sleutels die zijn gekoppeld aan dergelijke id's en versleutelde, door de gebruiker beheerde gegevensarchieven.

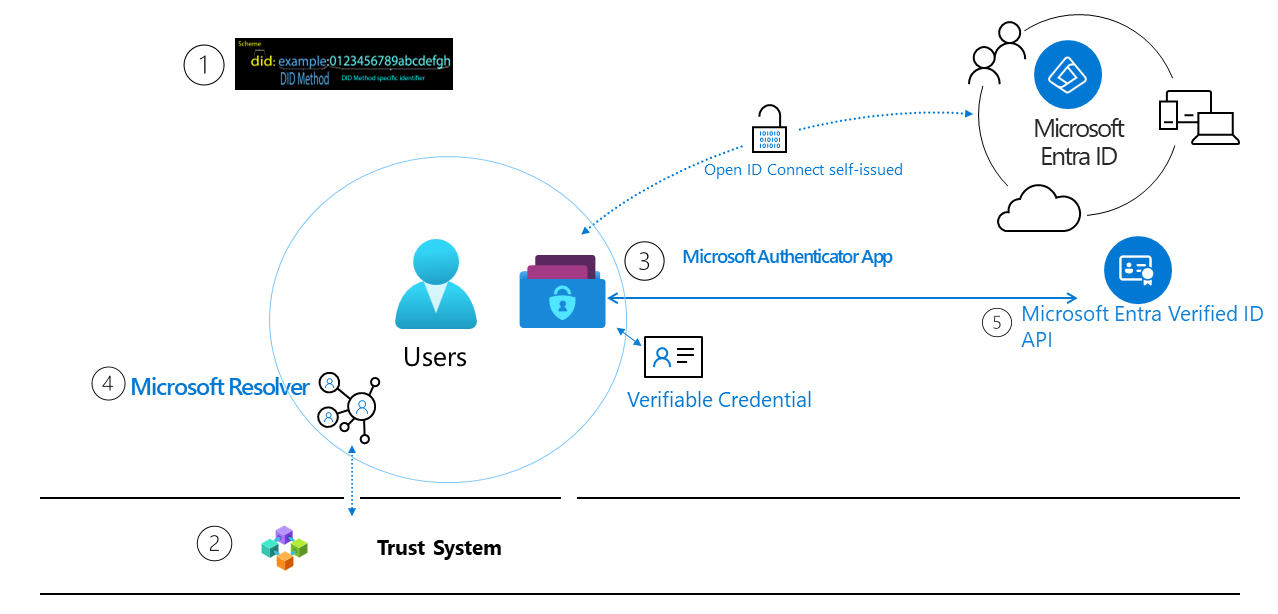

1. W3C Decentralized Identifiers (DIDs). Id's die gebruikers maken, bezitten en beheren onafhankelijk van elke organisatie of overheid. DID's zijn wereldwijd unieke id's die zijn gekoppeld aan DPKI-metagegevens (Gedecentraliseerde Public Key Infrastructure) die bestaan uit JSON-documenten die openbare-sleutelmateriaal, verificatiedescriptors en service-eindpunten bevatten.

2. Vertrouwenssysteem. Om DID-documenten op te lossen, worden DID's meestal vastgelegd in een onderliggend netwerk van een bepaald type dat een vertrouwenssysteem vertegenwoordigt. Microsoft ondersteunt momenteel DID:Web Trust System. DID:Web is een model op basis van machtigingen waarmee vertrouwen mogelijk is met behulp van de bestaande reputatie van een webdomein. DID:Web heeft de ondersteuningsstatus Algemeen beschikbaar.

3. DID User Agent/Wallet: Microsoft Authenticator App. Hiermee kunnen echte mensen gedecentraliseerde identiteiten en verifieerbare referenties gebruiken. Microsoft Authenticator maakt DID's, faciliteert uitgifte- en presentatieaanvragen voor verifieerbare referenties en beheert de back-up van de SEED van uw DID via een versleuteld portemonneebestand.

4. Microsoft Resolver.

Een API die DID's opzoekt en oplost met behulp van de did:webmethode en het DID Document Object (DDO) retourneert. De DDO bevat DPKI-metagegevens die zijn gekoppeld aan de DID, zoals openbare sleutels en service-eindpunten.

5. Microsoft Entra geverifieerde ID Service.

Een uitgifte- en verificatieservice in Azure en een REST API voor W3C controleerbare legitimatiebewijzen die zijn ondertekend met de did:web methode. Ze stellen identiteitseigenaren in staat om claims te genereren, te presenteren en te verifiëren. Deze service vormt de basis van vertrouwen tussen gebruikers van de systemen.

Een voorbeeldscenario

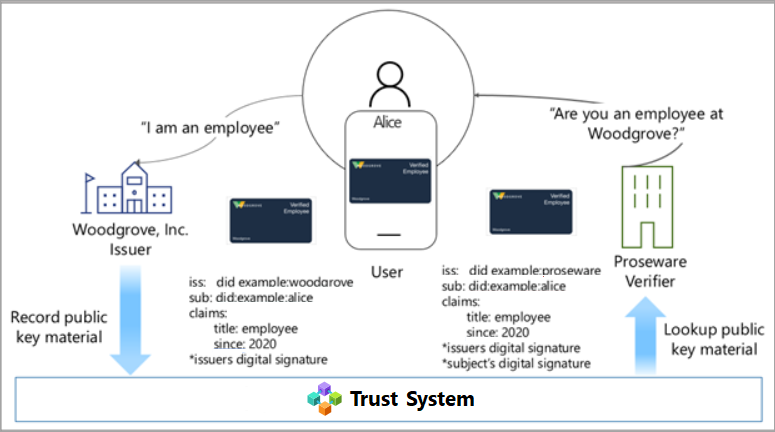

Het scenario dat we gebruiken om uit te leggen hoe verifieerbare referenties werken, omvat:

- Woodgrove Inc. is een bedrijf.

- Proseware, een bedrijf dat Woodgrove werknemerskortingen biedt.

- Alice, een werknemer bij Woodgrove, Inc. die korting wil krijgen van Proseware

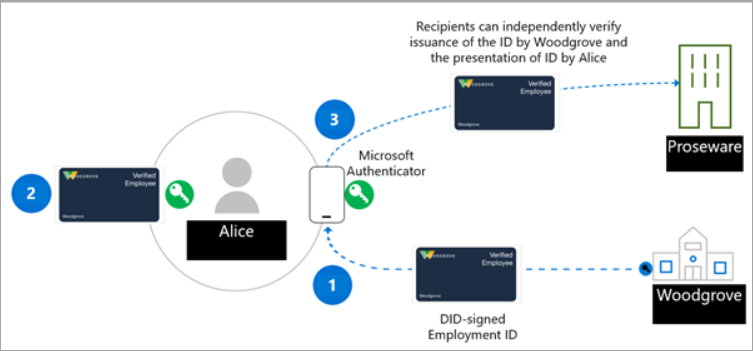

Vandaag biedt Alice een gebruikersnaam en wachtwoord om u aan te melden bij de netwerkomgeving van Woodgrove. Woodgrove implementeert een verifieerbare referentieoplossing om Alice een beter beheersbare manier te bieden om haar werkstatus op Woodgrove te bewijzen. Proseware accepteert verifieerbare referenties die door Woodgrove zijn uitgegeven als bewijs van werk dat toegang kan verlenen tot bedrijfskortingen als onderdeel van hun bedrijfskortingsprogramma.

Alice vraagt bij Woodgrove Inc een verifieerbaar werkbewijs aan. Woodgrove Inc bevestigt de identiteit van Alice en geeft een ondertekende verifieerbare referentie uit die Alice kan accepteren en opslaan in haar digitale portemonneetoepassing. Alice kan deze verifieerbare referentie nu presenteren als bewijs van werk op de Proseware-site. Na een geslaagde referentiepresentatie komt Alice in aanmerking voor Proseware-kortingen. De transactie wordt geregistreerd in de portemonneetoepassing van Alice. Logboekvermeldingen helpen Alice bij het bijhouden waar en aan wie ze haar verifieerbare referentie van werkgelegenheid heeft gepresenteerd.

Rollen in een oplossing met controleerbare legitimatiebewijzen

Er zijn drie primaire actoren in de oplossing met controleerbare legitimatiebewijzen. In het volgende diagram ziet u het volgende:

- In stap 1 vraagt de gebruiker een verifieerbare referentie aan bij een verlener.

- In stap 2 verklaart de uitgever van de referentie dat het bewijs dat de gebruiker heeft aangetoond accuraat is en maakt een verifieerbare referentie die is ondertekend met hun DID, waarbij de DID van de gebruiker het onderwerp is.

- In stap 3 ondertekent de gebruiker een verifieerbare presentatie (VP) met de DID en stuurt deze naar de verificator. De verificator valideert vervolgens de referentie door deze te vergelijken met de openbare sleutel die in de DPKI is geplaatst.

De rollen in dit scenario zijn:

Verlener

De verlener is een organisatie die een uitgifteoplossing maakt die informatie van een gebruiker aanvraagt. De informatie wordt gebruikt om de identiteit van de gebruiker te verifiëren. Woodgrove, Inc. heeft bijvoorbeeld een uitgifteoplossing waarmee ze controleerbare legitimatiebewijzen (CL) maken en distribueren naar al hun werknemers. De werknemer gebruikt de Authenticator-app om zich aan te melden met zijn gebruikersnaam en wachtwoord, waarmee een id-token wordt doorgegeven aan de verlenende service. Zodra Woodgrove, Inc. het ID-token heeft gevalideerd, creëert de uitgifteoplossing een VG die claims over de werknemer bevat en wordt ondertekend met de DID van Woodgrove, Inc. De werknemer heeft nu een verifieerbare referentie die door de werkgever is ondertekend en de DID van de werknemer als onderwerp-DID bevat.

Gebruiker

De gebruiker is de persoon of entiteit die een VC aanvraagt. Alice is bijvoorbeeld een nieuwe medewerker van Woodgrove en heeft eerder haar verifieerbare bewijs van dienstverband ontvangen. Wanneer Alice bewijs van werk moet verstrekken om korting te krijgen op Proseware, kan ze toegang verlenen tot de referentie in haar Authenticator-app door een verifieerbare presentatie te ondertekenen die bewijst dat Alice de eigenaar van de DID is. Proseware kan door Woodgrove uitgegeven referenties valideren en het eigendom van de verifieerbare referenties van Alice verifiëren.

Verificateur

De verificator is een bedrijf of entiteit die claims moet verifiëren van een of meer verleners die ze vertrouwen. Proseware vertrouwt er bijvoorbeeld op dat Woodgrove, Inc. goed werk levert bij het verifiëren van de identiteit van hun werknemers en het uitgeven van authentieke en geldige geverifieerde referenties. Wanneer Alice probeert de apparatuur te bestellen die ze nodig heeft voor haar werk, gebruikt Proseware open standaarden zoals Self-Issued OpenID Provider (SIOP) en Presentation Exchange om referenties aan te vragen van de gebruiker die bewijst dat ze een werknemer van Woodgrove, Inc. zijn. Proseware kan bijvoorbeeld Alice een koppeling naar een website geven met een QR-code die ze scant met haar telefooncamera. Hiermee start u de aanvraag voor een specifieke VC, die de Authenticator analyseert en die Alice de mogelijkheid geeft om de aanvraag goed te keuren om haar dienstverband met Proseware te bewijzen. Proseware kan de verifieerbare referentieservice-API of SDK gebruiken om de echtheid van de verifieerbare presentatie te controleren. Op basis van de informatie van Alice geven ze Alice de korting. Als andere bedrijven en organisaties weten dat Woodgrove, Inc. VCs aan hun werknemers uitgeeft, kunnen ze ook een verifier-oplossing maken en de Woodgrove, Inc. verifieerbare referentie gebruiken om speciale aanbiedingen te bieden die zijn gereserveerd voor Woodgrove, Inc. werknemers.

Notitie

De verifier kan open standaarden gebruiken om de presentatie en verificatie uit te voeren, of hun eigen Microsoft Entra-tenant configureren om de Microsoft Entra-geverifieerde id-service het meeste van het werk te laten uitvoeren.

Volgende stappen

Nu u meer weet over DIDs en verifieerbare referenties, kunt u deze zelf proberen door ons 'Aan de slag'-artikel of een van onze artikelen die meer details geven over concepten van verifieerbare referenties te lezen.